Защита от поддельных USB‑кабелей O.MG

Что такое поддельный USB‑кабель O.MG

O.MG — это специализированный USB‑кабель, внешне неотличимый от обычного, но внутри содержащий программируемый модуль для удалённого управления. Он может:

- эмитировать устройство ввода (клавиатуру, мышь) и вводить команды;

- логировать или перехватывать данные при подключении;

- загружать и запускать полезные нагрузки (payloads);

- связываться с атакующим по беспроводным каналам для дистанционного управления.

Производитель (компания, ориентированная на инструменты тестирования безопасности) позиционировал кабель как инструмент для пентестов и обучения. Тем не менее, те же возможности могут быть использованы злоумышленниками.

Кабель доступен в конфигурациях USB‑A, USB‑C, Micro‑USB и Lightning, что позволяет работать с широким набором устройств Android и iOS. В продажных описаниях отмечается стартовая цена и возможность программирования модуля, что делает его доступным для исследователей — и для злоумышленников.

Важно: O.MG был изначально создан как инструмент для обучения безопасности, но любая технология двустороння — её можно применять и во вред.

Почему O.MG представляет угрозу

Причины уязвимости обычных пользователей и организаций:

- Кабель выглядит как обычный: мало кто проверит внешний вид или внутренности перед подключением.

- Низкий порог входа: модуль поставляется как программируемый, существуют открытые наборы сценариев (payloads), которые позволяют даже неопытному человеку выполнять сложные атаки.

- Стелс‑функции: по умолчанию кабель может вести себя как «обычный» — атакующий включит полезную нагрузку дистанционно, когда цель подключит устройство.

- Дистанционное управление: многие реализации поддерживают беспроводное управление (Wi‑Fi, ретрансляция сигнала), что позволяет атакующему работать издалека.

Результат — возможность получить учётные данные, установить постоянную «заднюю дверь», получить доступ к файлам и сетям без непосредственного физического доступа к атакуемому устройству.

Как работает O.MG — режимы и механика

O.MG обычно имеет три основных режима работы:

- Программирование — когда модуль подключают к устройству конфигурирования для записи сценариев и параметров. В этом режиме кабель не предназначен для использования как обычный шнур зарядки в поле. Это режим подготовительной работы.

- Развёрнутый (дефолтный) — кабель функционирует как обычный: передаёт питание и/или данные, но не запускает полезную нагрузку. Такое поведение снижает вероятность раннего обнаружения.

- Триггерный — активирует запрограммированные payloads (например, ввод команд как «физическая» клавиатура или передача данных на контролируемый сервер). Триггер может происходить дистанционно (Wi‑Fi) или по геозонам.

Дополнительные возможности, встречающиеся в описаниях кабеля:

- Геофенсинг: автоматическое переключение режимов при входе/выходе из заданной геозоны.

- Самоуничтожение/сброс: удаление следов конфигурации при попытке вскрытия или по команде.

Признаки подозрительного USB‑кабеля (короткий чек‑лист для пользователей)

- Кабель одолжили или вы достали его из общественного места.

- Качество контактов или оплётки кажется необычным: добавленные уплотнители, неровности в разъёме.

- Устройство перестаётся быстро заряжаться при использовании знакомого блока питания (см. раздел про скорость зарядки).

- Необычные всплывающие окна, новые приложения, неожиданные разрешения после подключения.

- На компьютере/смартфоне появляются процессы с неизвестными именами, или вы видите событие «новое устройство ввода» без вашего участия.

Important: не пользуйтесь чужими кабелями для зарядки и передачи данных, особенно в общественных местах.

Технические проверки для ИТ‑специалиста (команды безопасности)

Ниже — практические команды и наблюдения, которые помогут обнаружить подозрительную активность на целевом устройстве. Эти команды безопасны и не содержат эксплойтов.

Linux/macOS — посмотреть подключённые USB‑устройства:

- Linux: sudo lsusb && dmesg –follow

- Linux (глубже): sudo journalctl -f | grep -i usb

- macOS: system_profiler SPUSBDataType

Windows — базовые проверки:

- Device Manager: раздел «USB‑контроллеры» и «Human Interface Devices» (HID) — ищите новые или неизвестные устройства.

- PowerShell: Get-PnpDevice | Where-Object {$_.Class -eq ‘USB’}

Логи и сетевой трафик:

- Соберите системные логи, dmesg, Event Viewer (Windows) и логи мобильной платформы, если есть MDM.

- Проверяйте исходящие соединения на нестандартные SSID или IP‑адреса, особенно при отключённых приложениях.

Критерии приёмки (когда считать, что устройство проверено):

- Устройство не показывает неизвестных HID или виртуальных COM‑портов после подключения проверенного кабеля.

- Нет незнакомых фоновых соединений в течение 24–48 часов после первичной проверки.

- Обновления безопасности актуальны.

Notes: проверка сама по себе не заменяет полноценный форензик при подозрении на компрометацию.

Практические меры защиты (что делать прямо сейчас)

Для пользователей:

- Носите свой кабель и адаптеры; не пользуйтесь найденными или одолженными кабелями.

- Используйте USB‑блокиратор данных (USB‑кондом), если необходимо зарядить устройство в публичном месте.

- Включите экранную блокировку и используйте сильные пароли/биометрию.

- Отключайте автоматический режим монтирования внешних носителей: выбирайте «только зарядка», если такая опция доступна.

- Следите за обновлениями ОС и приложений.

Для организаций / ИТ‑администраторов:

- Внедрите политику «только свои кабели и зарядные устройства» для сотрудников и гостей.

- Разрешите USB‑устройства через MDM/Endpoint Management и запретите неавторизованные HID.

- Выдавайте USB‑кондомы в служебных ноутбуках для использования вне офиса.

- Обучайте сотрудников: короткие сценарии «что делать, если вы нашли/одолжили кабель». Проведите tabletop‑упражнение.

Альтернатива: если регулярно требуется публичная зарядка, рассмотрите питание через сертифицированные внешние аккумуляторы (Power Bank) с проверенной цепочкой поставок.

Пошаговый алгоритм реагирования при подозрении на компрометацию (инцидент‑ранбук)

- Немедленно отключите устройство от кабеля и сети (Wi‑Fi/сотовая связь) и поместите в изолированное состояние.

- Сделайте физическую фотографию кабеля и места/обстоятельств использования.

- Соберите системные логи: dmesg/journalctl (Linux), Event Viewer (Windows), system_profiler (macOS), логи мобильной платформы.

- Зафиксируйте сетевые соединения и снимите дамп трафика, если возможно (перед отключением). Не подключайте устройство снова к подозрительному кабелю.

- Проведите форензик‑образ диска/флеш‑памяти при наличии ресурсов безопасности (избегайте перезаписи).

- Смените пароли, включите MFA для учётных записей, использовавшихся на устройстве.

- Оцените возможный объём утечки: почта, хранилища, корпоративные сервисы.

- Сообщите в ИТ/команду безопасности и, при необходимости, в регулятор (см. раздел о конфиденциальности и GDPR).

Критерии завершения инцидента:

- Доказательств активной установки перманентной «задней двери» не найдено, или восстановлены из чистых образов.

- Проведённый аудит логов показывает отсутствие вторичных точек доступа.

- Пострадавшие учётные записи защищены (пароли изменены, MFA включена).

SOP для малого офиса — быстрая инструкция в одном листе

- Никому не разрешать подключать свои кабели к служебным ноутбукам.

- Раздавать USB‑кондомы гостям при необходимости зарядки.

- Обновлять ОС раз в неделю (по возможности) и проверять критические патчи.

- При подозрении — следовать инцидент‑ранку выше и уведомлять ИТ‑поддержку.

Тесты и приёмочные критерии для проверки защитных мер

- Тест 1: подключение неавторизованного кабеля не должно создавать новых HID‑устройств в инвентаре Endpoint Management.

- Тест 2: при попытке передачи данных через блокиратор (USB‑кондом) данные не проходят, питание присутствует.

- Тест 3: после обновлений и включённого MFA компрометация учётной записи невозможна без доступа к устройству и к одноразовому коду.

Критерии приёмки: все тесты пройдены без создания необъяснимых подключений или фоновой активности.

Совместимость и пояснения по интерфейсам USB

- USB 2.0 против USB 3.x: USB 2.0 имеет меньшую пропускную способность и часто используется в старых кабелях; некоторые подозрительные кабели специально ограничены до USB 2.0, чтобы снизить энергопотребление и увеличить маскировку.

- Быстрая зарядка: если кабель не поддерживает быструю зарядку с совместимым блоком питания, это может быть маркером подделки для базовых моделей O.MG, которые заряжают медленно.

- Lightning и цифровые интерфейсы: для iOS‑устройств кабель может эмулировать периферийные устройства через Lighting‑контроллер; проверка доверенных аксессуаров остаётся актуальной.

Local alternatives: в регионах с ограниченным доступом к сертифицированным аксессуарам выбирайте проверенных поставщиков и инвентаризируйте аксессуары на уровне подразделения.

Примеры, когда защита может не сработать (ограничения)

- Если злоумышленник имеет физический доступ к устройству и длительное время может подключать кабель в контролируемом окружении, повышается шанс установить перманентный бэкдор.

- Если устройство устарело и имеет незакрытые уязвимости, даже обычный кабель‑эксплойт может привести к серьёзному компромиссу.

- Если пользователь игнорирует базовые правила безопасности (выключенная блокировка экрана, отключённые обновления), риск многократно возрастает.

Мини‑методология оценки риска (упрощённая)

- Идентифицируйте активы: какие устройства и учётные записи используются вне защищённой сети.

- Оцените вероятность: частота использования сторонних кабелей, доступа в публичных местах.

- Оцените влияние: доступ к почте, корпоративным хранилищам, административным системам.

- Приоритет: устранить наиболее вероятные пути (политика носки своих кабелей, USB‑блокираторы) — наименьшие усилия и высокий эффект.

Рекомендации по конфиденциальности и соответствию (GDPR и сопутствующие требования)

- Если в результате компрометации произошла утечка персональных данных, компании обязаны оценить масштаб и в соответствии с применимым законодательством уведомить регулятора и пострадавших.

- Сохраняйте цепочку сбора доказательств (фото кабеля, логи, метаданные) для форензик‑анализа и отчетности.

- Документируйте инцидент: время, устройства, учётные записи, принятые меры, результат проверки.

Notes: консультируйтесь с юридическим отделом для точных сроков уведомления и требований к документообороту.

Матрица риска × усилия (качественная)

- Низкие усилия, высокий эффект: носить свои кабели, выдавать USB‑кондомы сотрудникам, базовое обучение.

- Средние усилия, средний эффект: внедрение MDM/Endpoint policies для блокировки неподписанных HID‑устройств.

- Высокие усилия, высокий эффект: полноценная сеть мониторинга трафика и регулярный форензик‑аудит.

Чек‑лист для ролей

Для обычного пользователя:

- Никогда не подключайте найденные кабели.

- Всегда используйте блокиратор данных в публичных местах.

- Включите экранную блокировку и обновления.

Для ИТ‑администратора:

- Внедрите политику контроля устройств через MDM.

- Раздавайте проверенные кабели и USB‑кондомы для публичных ситуаций.

- Настройте оповещения при появлении новых HID‑устройств.

Для службы безопасности:

- Разработайте инцидент‑ранбук и отработайте сценарии.

- Храните контакты форензик‑партнёров и юридические инструкции по уведомлению.

Быстрый набор команд и утилит (cheat sheet)

- Linux: sudo lsusb; sudo dmesg | tail -n 50; sudo journalctl -k -f

- macOS: system_profiler SPUSBDataType; log show –predicate ‘eventMessage contains “USB”‘ –last 1h

- Windows (PowerShell): Get-PnpDevice | Where-Object {$_.Class -eq ‘USB’}

Важно: не используйте эти команды для атак — они служат только для обнаружения и диагностики.

Примеры альтернатив и продуктов

- USB‑кондомы/блокираторы данных — простое аппаратное решение для зарядки в публичных местах.

- Сертифицированные кабели от известных поставщиков — меньше шансов на встроенные модули.

- Корпоративные внешние аккумуляторы из надёжных каналов поставки как альтернатива общественным розеткам.

Краткое резюме

Поддельные USB‑кабели O.MG представляют реальную угрозу из‑за своей скрытности и возможностей дистанционного управления. Простые меры — не пользоваться чужими кабелями, применять USB‑блокираторы, поддерживать обновления и экранную блокировку — значительно снижают риск. Для организаций важны политика выдачи аксессуаров, настройка контроля USB‑устройств и готовый инцидент‑ранбук.

Вывод: безопасность USB‑порта начинается с простых привычек и правильных процедур. Даже такой незаметный в быту аксессуар, как кабель, может стать вектором атаки — но большинство атак легко предотвратимы при соблюдении базовых мер.

Часто задаваемые вопросы

Q: Как быстро понять, что кабель поддельный?

A: Внешне — практически невозможно. Обращайте внимание на источник кабеля, скорость зарядки, появление незнакомых устройств (HID) после подключения и необычную активность в логах.

Q: Поможет ли антивирус от этой угрозы?

A: Антивирус может зафиксировать последствия (новые файлы, скачанные вредоносные программы), но аппаратный модуль кабеля может эмулировать ввод с клавиатуры и выполнять команды на доверенном устройстве до того, как ПО успеет среагировать. Поэтому аппаратные меры (блокираторы, политика) критичны.

Q: Нужна ли платная «детектор‑приблуда» от производителей O.MG?

A: Такие устройства существуют и могут упростить обнаружение, но их покупка — вопрос баланса затрат и риска. Для большинства пользователей достаточно политики «свои кабели» и USB‑кондомов.

Социальный превью для публикации

OG title: Защита от поддельных USB‑кабелей O.MG

OG description: Узнайте, как распознать и защититься от скрытых угроз в USB‑кабелях: практические проверки, чек‑листы и план реагирования.

Похожие материалы

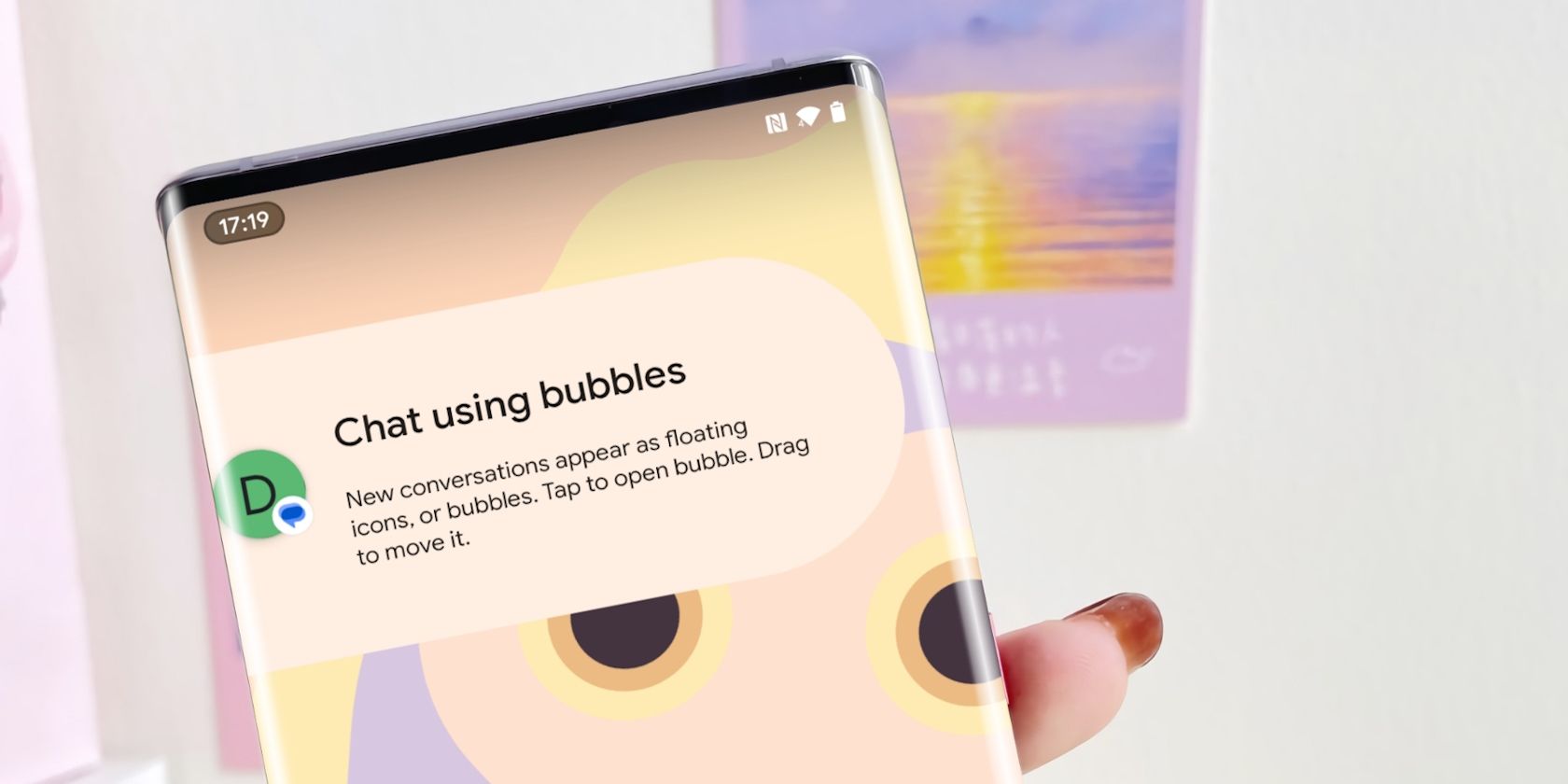

Настройка акцента цветов в Android 12

Замена корпусов Joy-Con — безопасный гайд

Отключить обмен данными WhatsApp и Facebook

Как очистить и организовать ленту фото

Как распознать фальшивое приложение Android