Как распознать фальшивое приложение для Android и защитить устройство

Что такое фальшивые приложения для Android?

Фальшивые приложения — это программы, замаскированные под легитимные сервисы или утилиты, но на деле предназначенные для мошенничества, кражи данных или установки дополнительной малвари. Они появляются как в сторонних магазинах приложений, так и в официальном Google Play. Злоумышленники копируют имена, иконки и описания популярных приложений, чтобы обмануть пользователя.

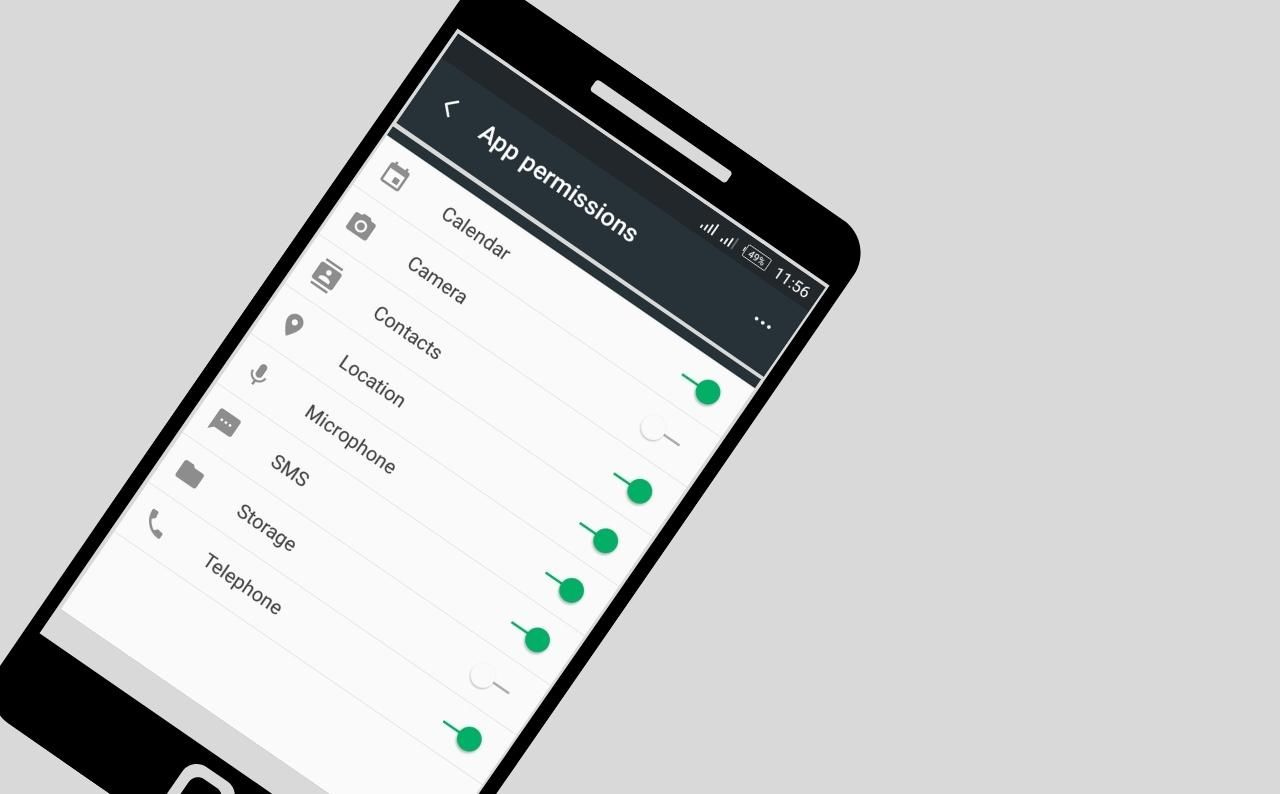

Ключевая опасность: при установке такое приложение может запросить лишние права и получить доступ к контактам, SMS, медиафайлам и геолокации или начать скрытую запись камеры и микрофона.

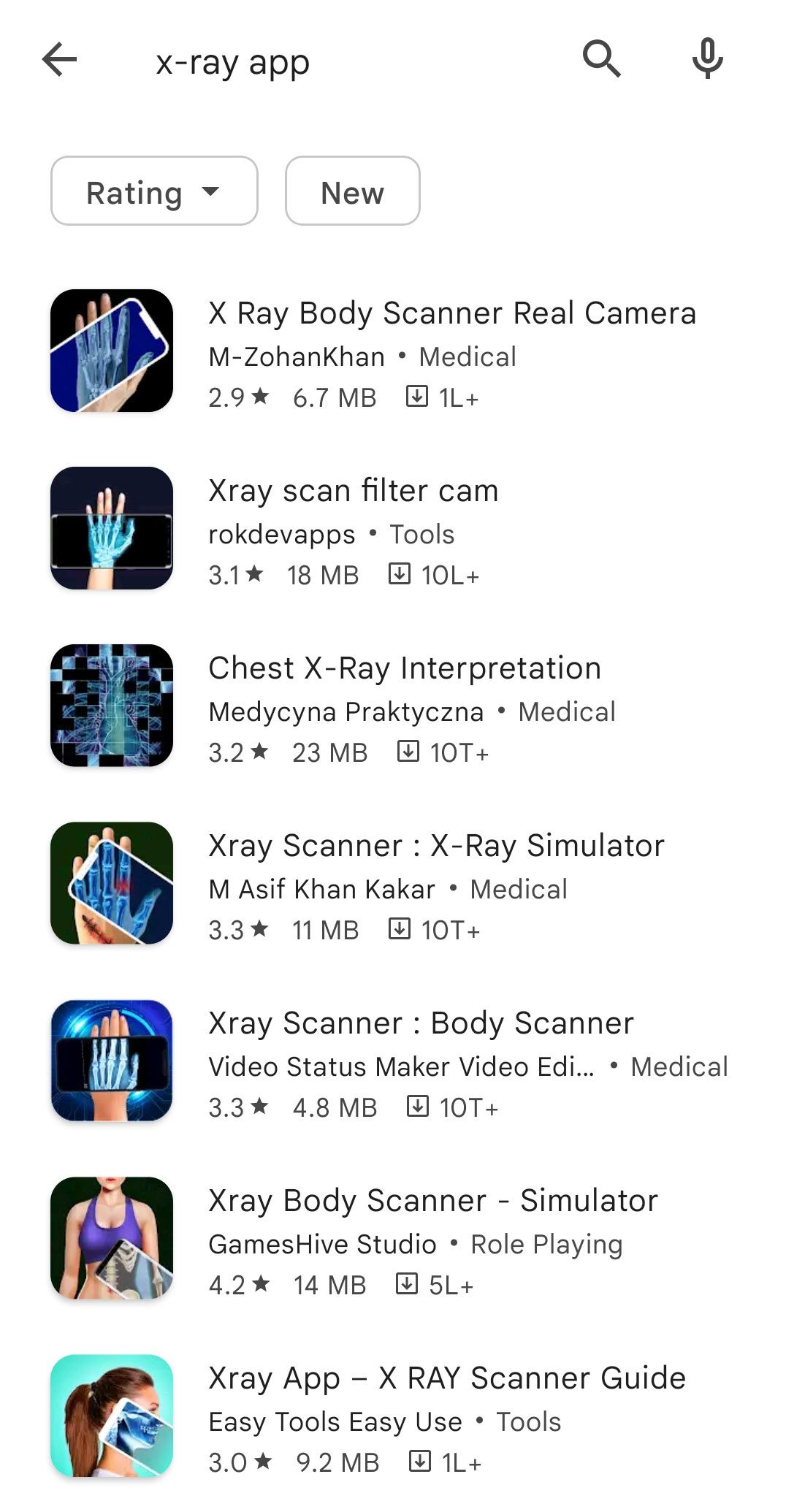

Пример: «рентген‑приложения» как приманка

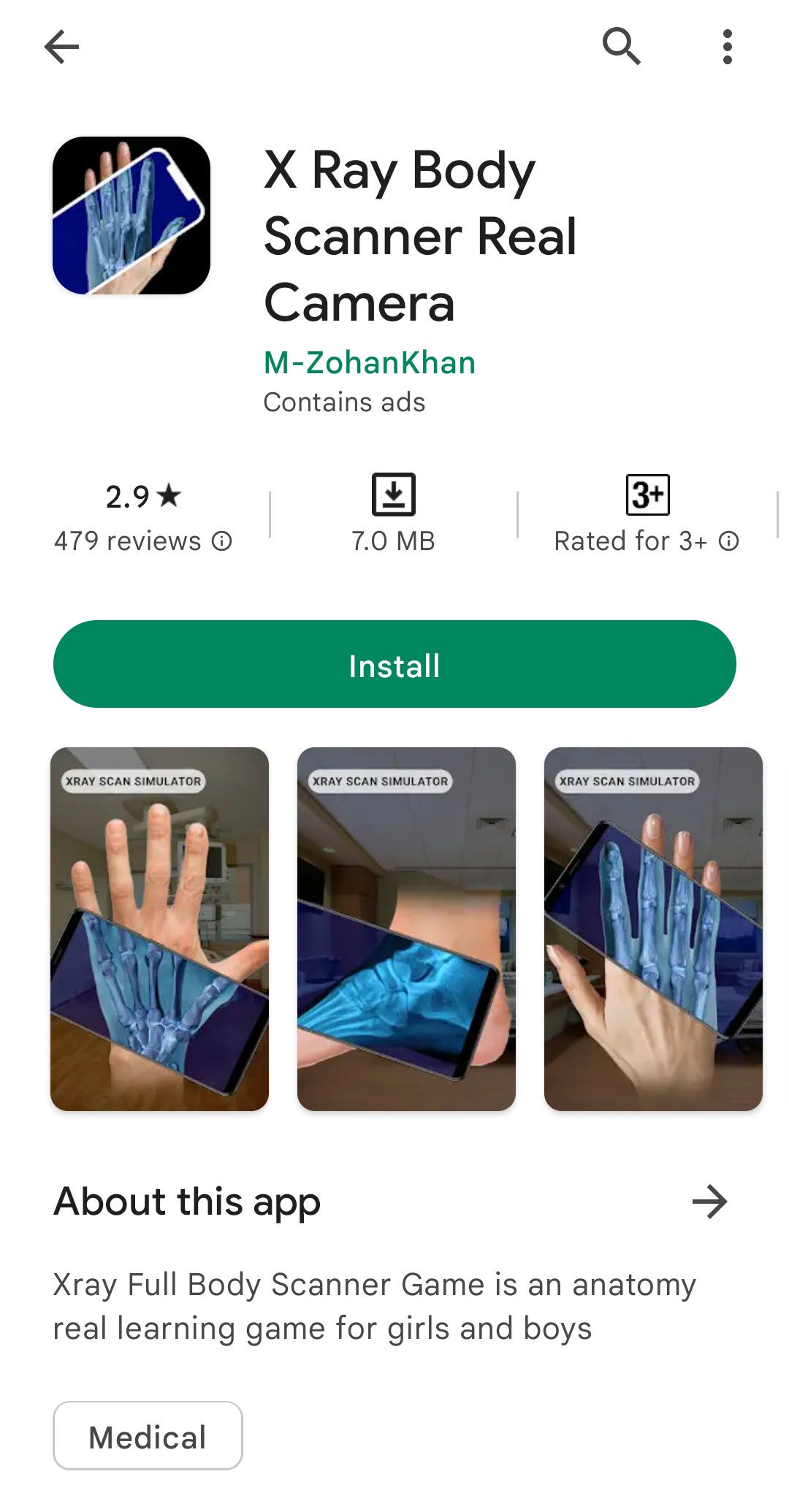

Если вы введёте нереалистичный запрос («рентген для смартфона»), вы увидите множество приложений, которые обещают невозможное. Такие приложения — классический пример мошенничества: они не обладают требуемым «железом», а предназначены для обмана пользователя.

Признаки фальшивого приложения

Ни один признак не гарантирует мошенничество сам по себе, но сочетание нескольких сигналов — повод насторожиться.

1. Большинство отзывов отрицательные или односложные

Плохие оценки и много жалоб в отзывах — явный сигнал. Обращайте внимание не только на рейтинг, но и на содержание отзывов: массовые однотипные комментарии, отсутствие длинных подробных отзывов и резкие негативные оценки у популярных приложений — тревожный знак.

2. Иконка выглядит шаблонно или некачественно

Фальшивое приложение часто использует простую или плохо оформленную иконку. Если иконка явно менее профессиональна, чем у известных конкурентов, проверьте приложение внимательнее.

3. Описание с опечатками и плохой грамматикой

Ошибки в тексте описания, несоответствие языка интерфейсу приложения, кривые формулировки — признаки, что разработчик не профессионален или перевод сделан автоматически. Легитимные разработчики обычно тратят время на корректное описание.

4. Имя разработчика вызывает сомнения

Найдите в поиске имя разработчика. Большие компании и проверенные разработчики имеют сайт, профили в соцсетях или другие продукты. Отсутствие истории или явные копии имён — повод отказаться.

5. Малое количество загрузок для «популярной» функции

Популярные функции имеют большое количество скачиваний. Если приложение, предлагающее широко востребованную функцию, имеет несколько десятков загрузок — это подозрительно.

6. Права доступа превышают потребность приложения

Перед установкой внимательно смотрите список разрешений. Калькулятору не нужны права на камеру или SMS. Приложение для фонарика не должно запрашивать доступ к контактам. Если запрос прав кажется нелогичным — не устанавливайте.

7. Отсутствие официальных ссылок

У легального приложения обычно есть сайт, страница поддержки или аккаунты в социальных сетях. Проверьте ссылки разработчика, политику конфиденциальности и условия использования.

8. Интуиция и здравый смысл

Если обещание приложения звучит нереалистично (например, «сделает вас невидимым», «рентген через камеру») — доверьтесь сомнениям и не устанавливайте.

Пошаговая методика проверки приложения (мини‑методология)

Следуйте этим шагам каждый раз перед установкой неизвестного приложения:

- Прочитайте название и сравните с официальным: совпадают ли регистр и пробелы? Мелкие изменения в имени часто сигнализируют о подделке.

- Оцените рейтинг и прочитайте 10–20 отзывов: ищите жалобы на скрытые покупки, рекламу или сбор данных.

- Посмотрите количество загрузок и дату последнего обновления: давно не обновлявшееся приложение с малым количеством загрузок подозрительно.

- Проверьте страницу разработчика: есть ли сайт, контакты, другие приложения?

- Просмотрите список разрешений: сопоставьте их с функциями приложения.

- Поиск в Интернете: есть ли упоминания о мошенничестве или предупреждения от сообществ?

- Если сомневаетесь — не устанавливайте. Позже можно протестировать приложение в песочнице или на отдельном устройстве.

Диаграмма принятия решения

flowchart TD

A[Нашёл приложение] --> B{Проверили рейтинг и отзывы?}

B -- Нет --> R[Не устанавливать]

B -- Да --> C{Разрешения адекватны?}

C -- Нет --> R

C -- Да --> D{Известен разработчик?}

D -- Нет --> E{Есть ли сайт/политика конфиденциальности?}

E -- Нет --> R

E -- Да --> F{Дата обновления и загрузки убедительны?}

F -- Нет --> R

F -- Да --> G[Можно установить с осторожностью]

G --> H[Открыть в песочнице / на тестовом устройстве]

H --> I[Мониторить поведение и отозвать права при необходимости]Роль‑ориентированные чек‑листы

Чек‑лист для обычного пользователя:

- Проверить рейтинг и 10–20 отзывов.

- Сопоставить права доступа с функциями.

- Убедиться в наличии официального сайта/политики конфиденциальности.

- Не скачивать из сомнительных источников.

- Держать ОС и приложения в актуальном состоянии.

Чек‑лист для IT‑администратора (корпоративная среда):

- Разрешать установку приложений только из управляемого репозитория.

- Использовать мобильный EDR/MDM для контроля приложений и прав.

- Настроить правила блокировки сторонних магазинов.

- Проводить регулярные сканирования и аудит прав на устройствах.

Чек‑лист для родителей:

- Проверять все установки ребёнка лично.

- Использовать родительский контроль и профили.

- Объяснить ребёнку правила установки и почему не нужно скачивать «волшебные» приложения.

Критерии приёмки (тесты перед установкой)

- Приложение прошло проверку отзывов: нет массовых жалоб на кражу данных.

- Права доступа соответствуют описанной функциональности.

- Имя разработчика в результатах поиска связано с реальной организацией.

- Приложение имеет страницу поддержки и политику конфиденциальности.

- Нет упоминаний о мошенничестве в независимых источниках.

Если хотя бы одно из ключевых условий не выполнено — не устанавливайте приложение на рабочие или личные устройства.

Как защитить устройство: практические меры

- Скачивайте приложения преимущественно из Google Play и проверенных магазинов (например, F‑Droid для свободного ПО). Но помните: даже в Google Play иногда появляются фейки, поэтому проверяйте каждое приложение.

- Включите Google Play Protect и периодические проверки безопасности в настройках Play Маркета.

- Не включайте установку приложений из неизвестных источников по умолчанию. Если необходимо — разрешайте её только временно и исключительно для конкретного APK.

- Ограничьте права приложений: используйте настройку «Только при использовании приложения» для доступа к геолокации и камере.

- Регулярно обновляйте Android и установленные приложения.

- Используйте надёжное антивирусное или мобильное защитное решение от проверенных поставщиков, особенно в корпоративной среде.

- Делайте резервные копии важных данных и храните их отдельно от устройства.

- При подозрительном поведении — удаляйте приложение, отзывайте права и, при необходимости, сбрасывайте устройство к заводским настройкам после резервного копирования.

Инцидент‑руководство (короткий план действий при обнаружении фальшивого приложения)

- Отключите устройство от интернета (Wi‑Fi и мобильные данные).

- Удалите подозрительное приложение.

- Проведите сканирование антивирусом и инструментами безопасности.

- Отозовите все лишние права в настройках.

- Смените пароли для учётных записей, которые были доступны с устройства.

- Проверьте телефонную и банковскую активность на предмет неавторизованных операций.

- При серьёзных утечках — обратитесь к своему банку и операторам, сообщите о компрометации данных.

Мини‑глоссарий (1‑строчные определения)

- Права доступа (Permissions): разрешения, которые приложение запрашивает для работы с камерой, контактами, хранилищем и т. д.

- Малварь (malware): вредоносное программное обеспечение, предназначенное для вреда или кражи данных.

- APK: установочный файл Android‑приложения.

- Сторонний магазин: любой источник приложений, не являющийся официальным магазином устройства.

Когда обычные меры могут не помочь (ограничения и обходы злоумышленников)

- Замаскированные под обновления: некоторые фейки маскируются под обновления часто используемых приложений. Внимательно проверяйте, действительно ли обновление приходит из официального источника.

- Персонализированные фишинг‑атаки: если злоумышленники уже получили доступ к вашей почте или SMS, они могут направлять персонализированные ссылки для установки вредоносных APK.

- Поддельные сертификаты и подписи: продвинутые угрозы используют поддельные подписи, чтобы пройти автоматические проверки. В корпоративной среде нужен MDM и контроль целостности.

Оценка риска: Impact × Effort (качественная шкала)

- Низкий риск / Низкие усилия: проверка рейтинга и отзывов перед установкой (выполняется пользователем за 1–2 минуты).

- Средний риск / Средние усилия: аудит прав доступа и поиск разработчика (3–5 минут).

- Высокий риск / Большие усилия: развертывание MDM/EDR, тестирование приложений в песочнице (IT‑работа, требует ресурсов).

Заключение

Фальшивые приложения — реальная угроза, но её можно минимизировать простыми и системными действиями: проверяйте отзывы, права доступа, историю разработчика; скачивайте приложения из проверенных источников; используйте настройки безопасности и инструменты мониторинга. Если вы будете следовать предложенной методике и чек‑листам, риск установки вредоносного приложения станет значительно ниже.

Важно: при малейших сомнениях не устанавливайте приложение на основное устройство и протестируйте его отдельно.

Похожие материалы

Клонирование WordPress с Duplicator

Стриминг видео из Dropbox на любой компьютер

NextDNS: настройка, функции и руководство

Не выделяется текст в PDF — как исправить

Подготовка к 2025: цели, финансы и визуализация