Как распознать и защититься от мошенничества с PayPal

Почему PayPal — приоритетная цель мошенников

PayPal — это не просто сервис электронной почты или социальная сеть: это платёжный инструмент, через который проходят реальные деньги. Даже если вы не фанат PayPal, вы не хотите, чтобы с вашего счёта исчезли средства. Мошенники знают это и строят свои атаки вокруг человеческих эмоций: страха, жадности и спешки.

Ключевые механики атак:

- Социальная инженерия (фишинг по e‑mail, звонки).

- Поддельные сайты, идентичные оригиналу.

- Вредоносные вложения и скрипты, которые крадут данные или сессии.

- Мобильно‑ориентированные трояны, которые перехватывают SMS или подменяют приложения.

Важно: сильный пароль нужен, но это только часть защиты. Большинство успешных атак — результат того, что пользователь добровольно вводит свои учётные данные на фальшивом ресурсе.

Частые сценарии мошенничества

Мошенники используют схожие заголовки и сценарии, чтобы заставить вас действовать быстро:

- Уведомление о «ограничении аккаунта».

- Предложение «возмещения» или «возврата средств».

- Сообщение «вы получили платёж» или «вы отправили платёж».

- Требование «подтвердить e‑mail», «провести верификацию» или «обновить данные».

Эти сообщения апеллируют к эмоциям и мотивируют к моментальным действиям — именно то, что нужно злоумышленникам.

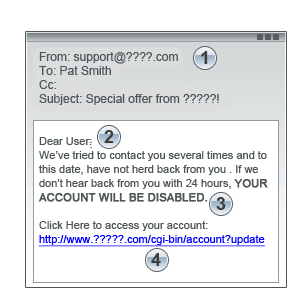

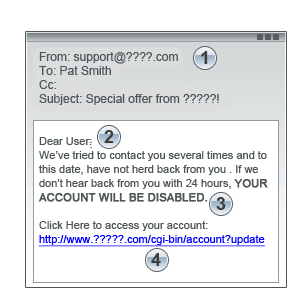

Поддельные письма PayPal

Поддельные письма выглядят всё лучше и изобретательнее: они могут копировать логотип, стиль, шрифты и форматирование. Но у них есть явные признаки, по которым их можно отличить.

Что поддельные письма пытаются сделать

- Убедить вас перейти по ссылке и ввести логин/пароль на фальшивом сайте.

- Убедить вас позвонить по поддельному номеру технической поддержки и продиктовать секреты.

- Заставить открыть вложение, которое установит вредоносное ПО.

Как распознать фальшивое письмо — подробный чек-лист

Посмотрите поле “From” (От кого). Часто мошенники используют похожие домены: service@paypall.com, service@paypal.net или отображаемое имя “service@paypal.com”, тогда как реальный адрес отличается. Если адрес вызывает сомнения — не кликайте.

Обратите внимание на приветствие. Настоящие письма PayPal обычно обращаются по вашему полному имени или названию бизнеса. Обращения типа “Dear PayPal Member”, “Уважаемый клиент” или просто “Hello” — тревожный сигнал.

Вложения. PayPal обычно не присылает важные вложения в письмах. Если есть прикреплённые файлы — не открывайте их.

Проверяйте ссылки — но не кликайте. Наведите курсор (или долго нажмите на мобильном) и посмотрите фактический URL. Настоящие ссылки ведут только на https://www.paypal.com/ (или локальный поддомен для вашей страны). Если URL другой — не переходите.

Никогда не сообщайте личные данные по e‑mail. PayPal не спрашивает номера карт, пароли или кодов подтверждения по почте.

Орфография и пунктуация. Ошибки, лишние восклицательные знаки и странные формулировки часто выдают мошенников.

Важно: даже если письмо выглядит идеально, проверьте отправителя и ссылку. Мошенники могут подделывать отображаемое имя и использовать близкие по написанию домены.

Наш алгоритм действий при подозрении на фишинг

- Не переходите по ссылкам и не открывайте вложения.

- Пересканируйте заголовки письма и адрес отправителя.

- Перейдите в браузере на https://www.paypal.com вручную и войдите в аккаунт — любые уведомления доступны там.

- Если вы ввели данные на подозрительном сайте — немедленно смените пароль в PayPal и включите двухфакторную аутентификацию (2FA).

- Сообщите о фишинге: пересылайте оригинальное письмо как есть на spoof@paypal.com и удаляйте.

- Если списания уже произошли — оспорьте транзакции через интерфейс PayPal и свяжитесь с банком.

Поддельные сайты PayPal: как отличить и что делать

Поддельный сайт может выглядеть точно как настоящий. Всегда проверяйте адресную строку браузера перед вводом данных.

Ключевые признаки безопасности в адресной строке:

- Домен: вы должны быть на www.paypal.com или на локальном домене PayPal, который вы заранее знаете.

- HTTPS и зелёный замок: сайт должен быть защищён TLS (адрес начинается с https://). Замок подтверждает шифрование, но не гарантирует подлинность владельца сайта.

- Расширенный сертификат (зелёная строка или имя организации) — дополнительная гарантия, но не обязательная.

Тонкость: некоторые мошенники перехватывают реальные страницы PayPal (настоящий сайт) и подставляют дополнительные формы на других страницах. Всегда проверяйте страницу, на которой вы вводите логин, а не только ту, где вы оказались.

Примечание: зелёная строка или отсутствие её при оплате через PayPal на сторонних сайтах — не обязательно признак мошенничества. Это зависит от модели интеграции, но для входа в аккаунт ориентируйтесь на полный домен и https.

Что делать, если вы ввели свои данные на фишинговом сайте

- Немедленно смените пароль в PayPal через официальный сайт (https://www.paypal.com).

- Отключите все сессии и выходы, если такая опция есть.

- Включите или смените настройки двухфакторной аутентификации.

- Проверьте историю операций и пометьте подозрительные транзакции.

- Свяжитесь с банком и подайте заявку на оспаривание транзакций.

- Если у вас включён банковский счёт или привязаны карты — временно заблокируйте карту.

Важно: не используйте тот же пароль на других сервисах. Если пароль повторялся, смените его везде.

Пошаговый план реагирования (SOP) для пользователя

- Изоляция: закройте браузер, отключитесь от сети (при подозрении на активный фишинг).

- Очистка: проверьте устройство антивирусом и антималваре.

- Восстановление доступа: через официальный сайт смените пароль и включите 2FA.

- Проверка транзакций: просмотрите журнал операций и сообщите о подозрительных.

- Уведомление: отправьте исходное письмо на spoof@paypal.com и уведомьте банк.

- Мониторинг: в течение 30 дней регулярно проверяйте активность счёта.

Роль‑ориентированные чек‑листы

Пользователь (частное лицо):

- Включить 2FA в профиле PayPal.

- Использовать уникальный пароль длиной ≥ 12 символов.

- Не переходить по ссылкам из неожиданных писем.

- Пересылать подозрительные письма на spoof@paypal.com.

Малый бизнес (владелец аккаунта):

- Настроить уведомления о платежах и лимитах.

- Ввести правила доступа: отдельные аккаунты для сотрудников.

- Проводить регулярные проверки логов и выплат.

ИТ‑администратор / ответственный за безопасность:

- Внедрить политику паролей и 2FA.

- Настроить почтовую фильтрацию и SPF/DKIM/DMARC для корпоративной почты.

- Проводить обучение сотрудников по фишингу.

Альтернативные подходы к защите

- Аппаратные ключи 2FA (например, FIDO2) намного безопаснее SMS‑кодов.

- Менеджер паролей генерирует и хранит уникальные пароли для каждого сайта.

- Настройка уведомлений на e‑mail/SMS о любой транзакции сводит время реакции к минимуму.

Контрпример: если вы используете SMS‑2FA и у злоумышленника есть доступ к SIM‑картe (SIM‑swap), SMS не поможет — поэтому аппаратные ключи предпочтительнее.

Мини‑методология: как проверять каждое подозрительное сообщение (4 шага)

- Проверка отправителя (From) и заголовков почты.

- Проверка приветствия и контекста (используется ли ваше имя).

- Проверка ссылок и вложений без клика.

- Вход в аккаунт вручную через официальный сайт и сверка уведомлений.

Модель зрелости личной безопасности (5 уровней)

- Уровень 0 — нет базовых практик: одинаковые пароли, отсутствует 2FA.

- Уровень 1 — уникальные пароли, но без менеджера паролей.

- Уровень 2 — менеджер паролей, включён 2FA (SMS).

- Уровень 3 — аппаратный 2FA, регулярные проверки транзакций.

- Уровень 4 — полный контроль: мониторинг, уведомления и процедуры реагирования.

Цель — достичь минимум Уровня 2, идеал — Уровень 3–4.

Матрица рисков и меры смягчения

- Высокий риск: ввод пароля на фальшивом сайте — мера: принудительная смена пароля, включение аппаратного 2FA.

- Средний риск: получение вложения с неизвестным ПО — мера: сканирование, удаление, пересылка на spoof@paypal.com.

- Низкий риск: фейковое письмо в спаме — мера: отметить как спам, удалить.

Тест-кейсы и критерии приёмки для корпоративной почты

Критерии приёмки (что должно быть выполнено):

- Почтовый шлюз блокирует письма с поддельными доменами, похожими на paypal.com.

- SPF/DKIM/DMARC корректно настроены и не пропускают фейк‑письма.

- Сотрудники прошли тренинг и успешно распознали фишинговые шаблоны в тесте ≥ 90%.

Тест‑кейсы:

- Отправить поддельное письмо с адресом service@paypa1.com — почтовый фильтр должен пометить или заблокировать.

- Сымитировать фишинговый сайт и проверить, что сотрудник не вводит данные и сообщает инцидент.

Диаграмма принятия решения (Mermaid)

flowchart TD

A[Получили письмо от PayPal?] --> B{Приветствие по имени?}

B -- Нет --> C[Пометить как подозрительное и переслать на spoof@paypal.com]

B -- Да --> D{Есть ли вложения или ссылки?}

D -- Вложения --> C

D -- Ссылки --> E[Навести курсор и проверить URL]

E --> F{URL ведёт на https://www.paypal.com?}

F -- Да --> G[Войти вручную через https://www.paypal.com]

F -- Нет --> C

G --> H{Есть ли уведомление в аккаунте?}

H -- Нет --> I[Удалить письмо]

H -- Да --> J[Следовать инструкциям в аккаунте]Советы по мобильной безопасности и Android‑угрозы

Мобильные трояны способны перехватывать SMS или подменять приложение PayPal. Рекомендации:

- Устанавливайте приложения только из официальных магазинов (Google Play/App Store).

- Ограничьте установки из неизвестных источников.

- Используйте антивирус/анти‑мальваре для мобильных.

- Включите устройство блокировки экрана и биометрию.

Если вы используете банковские приложения и PayPal на одном устройстве, повышайте бдительность: мобильный компромисс дает злоумышленнику большой простор.

Что сообщать в инциденте и какие данные важны

При отправке жалобы укажите:

- Сохранившееся письмо (не редактируйте заголовки).

- Время получения.

- Любые UID или идентификаторы транзакций.

Не отправляйте пароли или коды подтверждения в сообщении — поддержка PayPal не требует этого.

Краткая таблица решений (SOP в одну строку)

- Подозрение в письме: не кликать → переслать на spoof@paypal.com → войти вручную на paypal.com → сменить пароль → включить 2FA.

1‑строчная глоссарная справка

- Фишинг: мошенническая попытка получить конфиденциальные данные, маскируясь под доверенный источник.

Заключение

Защита от мошенничества с PayPal не сложна, но требует дисциплины: проверяйте отправителя, не кликайте на подозрительные ссылки, используйте 2FA и менеджер паролей. Если вы подозреваете компрометацию — действуйте быстро: смените пароль, включите 2FA и уведомьте PayPal и банк.

Источник изображения: Softpedia

Краткое резюме и полезные ссылки:

- Всегда заходите на https://www.paypal.com вручную.

- Пересылайте фишинговые письма на spoof@paypal.com.

- Включайте аппаратный ключ для 2FA, если это возможно.

Важное: регулярный мониторинг операций и простые привычки (не кликать, не вводить данные на неизвестных сайтах) защищают лучше, чем сложные технические меры, если вы пренебрегаете базовой гигиеной.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента