Криптоджекинг на Android: как обнаружить и защититься

Исследователи безопасности из Kaspersky обнаружили ряд приложений и игр в Google Play, которые скрытно используют процессор Android-устройств для майнинга криптовалют. Эти скрытые майнеры, или «cryptojackers», работают без явного согласия пользователя и обычно нацелены на Monero или другие криптовалюты, удобные для майнинга на CPU.

В статье ниже объяснено, как это работает, какие риски несёт, как распознать и оперативно реагировать. Включены практические чек-листы для пользователей и администраторов, пошаговый план действий и простые тесты приёмки.

Что такое криптоджекинг на Android

Криптоджекинг — это скрытое использование вычислительных ресурсов чужого устройства для майнинга криптовалюты. На Android это может происходить в приложениях, играх или даже через веб-страницы: вредоносный код выполняет майнер на фоне, потребляя CPU, батарею и трафик.

Краткое определение: криптоджекинг — несанкционированный майнинг на чужом устройстве, цель злоумышленника — получать криптовалюту за счёт ресурсов пользователей.

Как это работает

- Злоумышленники внедряют майнер (написанный на JavaScript или нативном коде) в APK-файл приложения или подключают его через веб-вью/встроенный браузер.

- Майнер запускается при старте приложения или при посещении определённой страницы и использует CPU для расчётов, относящихся к майнингу (часто Monero из‑за его приватности и относительно низких требований).

- Чтобы не привлекать внимание, продвинутые майнеры следят за загрузкой CPU и температурой устройства, регулируя интенсивность или останавливаяся, если пользователь заметит замедление.

Примечание: среди известных инструментов в прошлом упоминался Coinhive — пример JavaScript-майнера, который использовали и в браузерах, и встраивали в приложения.

Риски для владельца устройства

- Замедление системы и зависания приложений.

- Повышенный нагрев и частое включение тепловой защиты — в долгосрочной перспективе это может укорачивать срок службы компонентов.

- Быстрое снижение автономности и частая перезагрузка для охлаждения.

- Рост мобильного трафика и, в некоторых случаях, неожиданные всплывающие окна или фоновые соединения.

Важно: даже если устройство кажется работоспособным, постоянная нагрузка ухудшает его ресурс и может привести к отказам или повреждению батареи.

Признаки криптоджекинга

- Необъяснимое резкое падение времени автономной работы.

- Телефон стал заметно горячим без явной причины (например, при простом просмотре страниц).

- Замедление интерфейса и приложений при минимальной видимой нагрузке.

- Необычное поведение браузера: всплывающие окна, открывающиеся вкладки или сайты, работающие в фоне.

- В диспетчере задач или в разделе «Батарея» видно непривычно высокое использование ресурсов отдельным приложением.

Как проверить устройство — мини‑методология

- Откройте настройки Android → «Батарея» и посмотрите, какие приложения расходуют заряд. Обратите внимание на те, что используют CPU в фоне.

- Зайдите в «Приложения» → «Работающие» или в диспетчер задач и проверьте загрузку CPU по процессам.

- Переведите устройство в безопасный режим (Safe Mode): если поведение нормализуется, виновато одно из сторонних приложений.

- Проверьте разрешения приложений: у майнера, как правило, не должно быть необычных разрешений, но он может маскироваться под легитимную функцию.

- Наблюдайте за температурой корпуса в нескольких сценариях (простое ожидание, запуск игры, фоновые приложения).

- Установите или запустите мобильный антивирус/сканер с поддержкой обнаружения майнеров и выполните полную проверку.

- При наличии навыков — просмотрите сетевой трафик с устройства (через прокси или роутер) на наличие длительных соединений с подозрительными доменами.

Пошаговый план действий (Playbook)

- Немедленно закройте приложение(я), которые ведут себя подозрительно.

- Перезагрузите устройство в безопасном режиме и проверьте поведение. Если проблема исчезла — виновато одно из установленных приложений.

- Удалите последние недавно установленные или обновлённые приложения, особенно из непроверенных источников.

- Обновите Android до последней версии; проверьте обновления приложений через Google Play.

- Просканируйте устройство проверенным антивирусом и выполните полную очистку.

- Если устройство корпоративное — сообщите в IT, зафиксируйте журналы и изолируйте устройство от сети до расследования.

- При необходимости выполните резервное копирование данных и сброс к заводским настройкам (Factory Reset).

- После очистки смените пароли и проверьте учётные записи на предмет подозрительной активности.

Критерии приёмки (как понять, что инцидент закрыт):

- Заметное снижение использования CPU и батареи в сравнении с состоянием до мероприятия.

- Нормальная температура при типичном использовании.

- Отсутствие длительных фоновых соединений к подозрительным серверам.

- Антивирус не обнаруживает майнеров.

Чек-листы по ролям

Пользователь:

- Не устанавливать приложения из сторонних магазинов.

- Проверять рейтинг и отзывы в Google Play перед установкой.

- Контролировать расход батареи и температуру устройства.

- Использовать проверённые антивирусные приложения.

IT-администратор:

- Настроить корпоративную политику установки приложений (MDM/EMM).

- Блокировать неизвестные магазины и отключать установку из «Неизвестных источников».

- Мониторить группу устройств на предмет аномального потребления ресурсов.

- Подготовить инструкции для сотрудников при подозрении на инцидент.

Разработчик мобильных приложений:

- Не включать сторонние майнер‑библиотеки.

- Вести прозрачную политику использования ресурсов и сообщать о сторонних скриптах.

- Подписывать APK и проверять интеграцию сторонних SDK.

Альтернативные подходы и меры обнаружения

- Блокировка майнеров на сетевом уровне: DNS‑фильтры/устройства безопасности могут блокировать известные домены майнеров.

- Использование менеджеров разрешений и ограничение фоновой активности для приложений.

- Установка браузеров и расширений, которые блокируют JavaScript‑майнеры при посещении сайтов.

- Периодические аудиты установленных приложений и их обновлений.

Когда методы не срабатывают — исключения

- Легитимные тяжёлые приложения (требовательные игры, редакторы видео) могут давать те же симптомы, что и майнеры.

- Скрытые майнеры могут динамически снижать нагрузку при обнаружении мониторинга, затрудняя локализацию.

- Вредоносный код может маскироваться под системные сервисы, если устройство рутовано или имеет небезопасные модификации.

Тесты приёмки и контроль качества (простые кейсы)

- Тест 1: Удалите подозрительное приложение → наблюдать батарею и CPU 24 часа. Ожидаемый результат: снижение расхода.

- Тест 2: Перевести устройство в безопасный режим и запустить нагрузку — сравнить температуры и поведение.

- Тест 3: Запустить сетевой монитор и проверить список активных соединений на постоянные подключения к неизвестным доменам.

Безопасная практика и жёсткие настройки

- Отключите установку из «Неизвестных источников» в настройках безопасности.

- Включите Google Play Protect и регулярно просматривайте отчёты.

- Ограничьте фоновые процессы у приложений, которым вы не доверяете.

- Регулярно делайте резервные копии и обновляйте систему безопасности.

Приватность и соответствие требованиям

Криптоджекинг сам по себе чаще относится к злоупотреблению ресурсами, а не к обработке персональных данных. Однако в корпоративной среде расследование и диагностика могут затрагивать журналы и данные пользователя — в этом случае соблюдайте внутренние правила конфиденциальности и требования законодательства о защите данных.

Краткий глоссарий

- Криптоджекинг — скрытый майнинг на чужом устройстве.

- Майнер — программа, выполняющая вычисления для добычи криптовалюты.

- Monero — криптовалюта, часто используемая злоумышленниками для скрытого майнинга.

- Coinhive — пример JavaScript-майнера, использовавшегося ранее в браузерах и приложениях.

- Drive‑by mining — запуск майнера при посещении веб‑страницы или запуске встроенной веб-части в приложении.

Итог и рекомендации

Криптоджекинг — реальная угроза для владельцев Android‑устройств. Проявляйте осторожность при установке приложений: избегайте сомнительных источников, следите за расходом батареи и за температурой устройства, используйте проверённые средства безопасности и своевременно обновляйте систему. При подозрениях действуйте по пошаговому плану: закрыть приложение, проверить в безопасном режиме, удалить, просканировать и, при необходимости, выполнить сброс.

Важно: превентивные меры (ограничение установки, мониторинг, корпоративные политики) значительно снижают риск, но не гарантируют отсутствие инцидентов — будьте готовы быстро реагировать.

Полезные действия прямо сейчас:

- Проверьте раздел «Батарея» в настройках Android.

- Удалите недавно установленные приложения из непроверенных источников.

- Установите проверенное приложение для безопасности и выполните полную проверку.

Спасибо за внимание — защищайте устройство и контролируйте ресурсы, чтобы не стать добытчиком чужой криптовалюты.

Похожие материалы

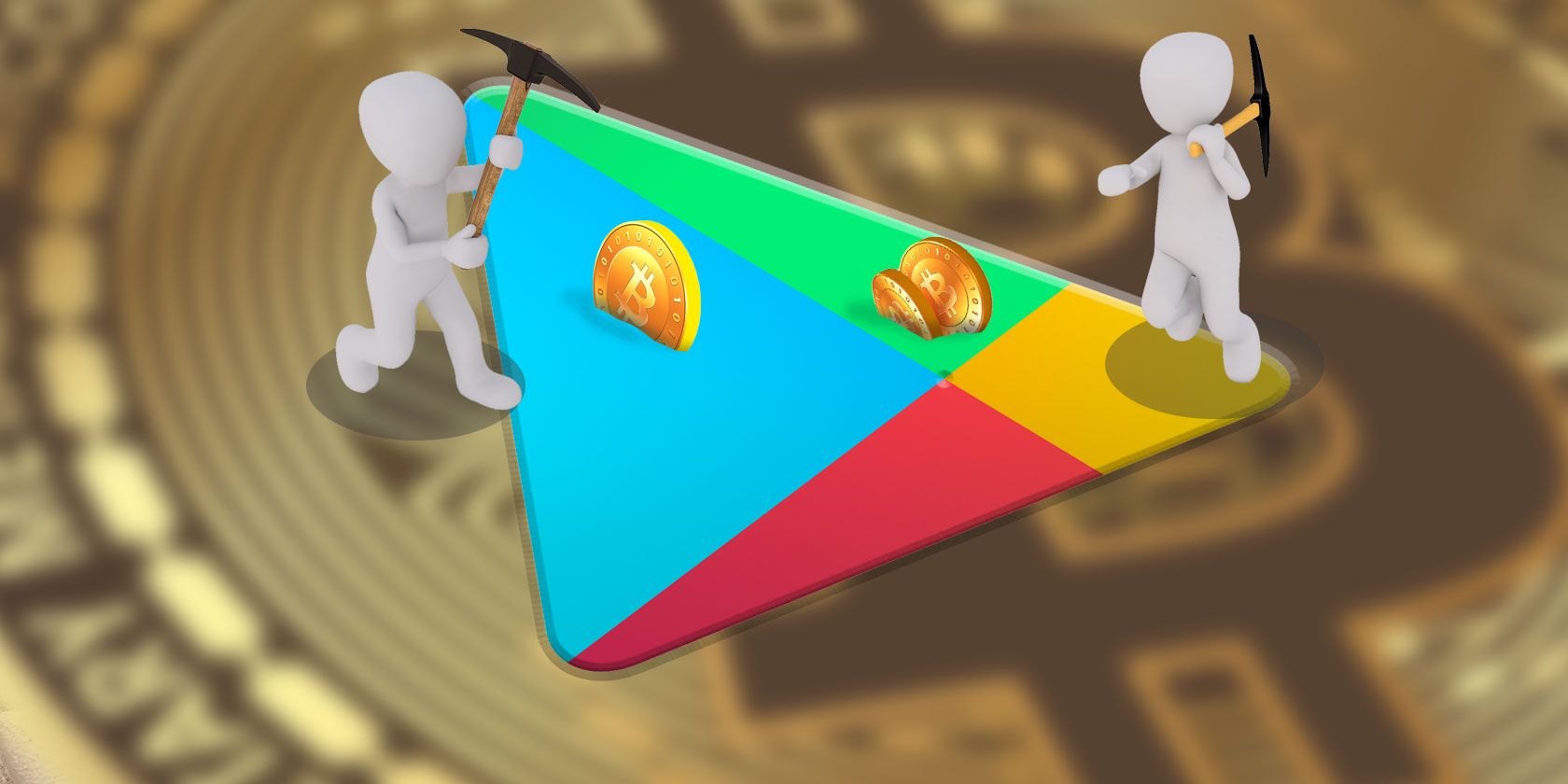

Как разделить меш в Blender

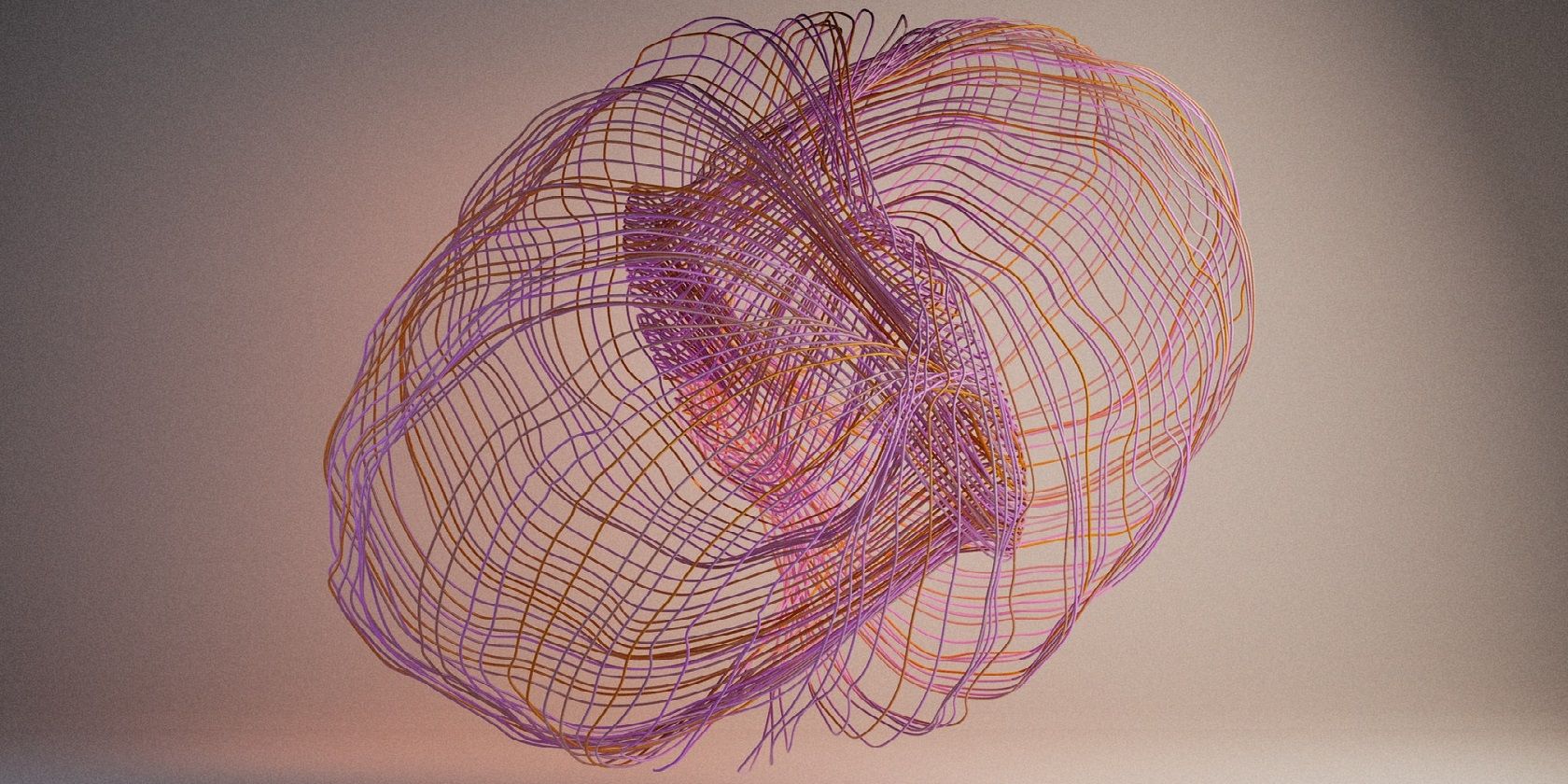

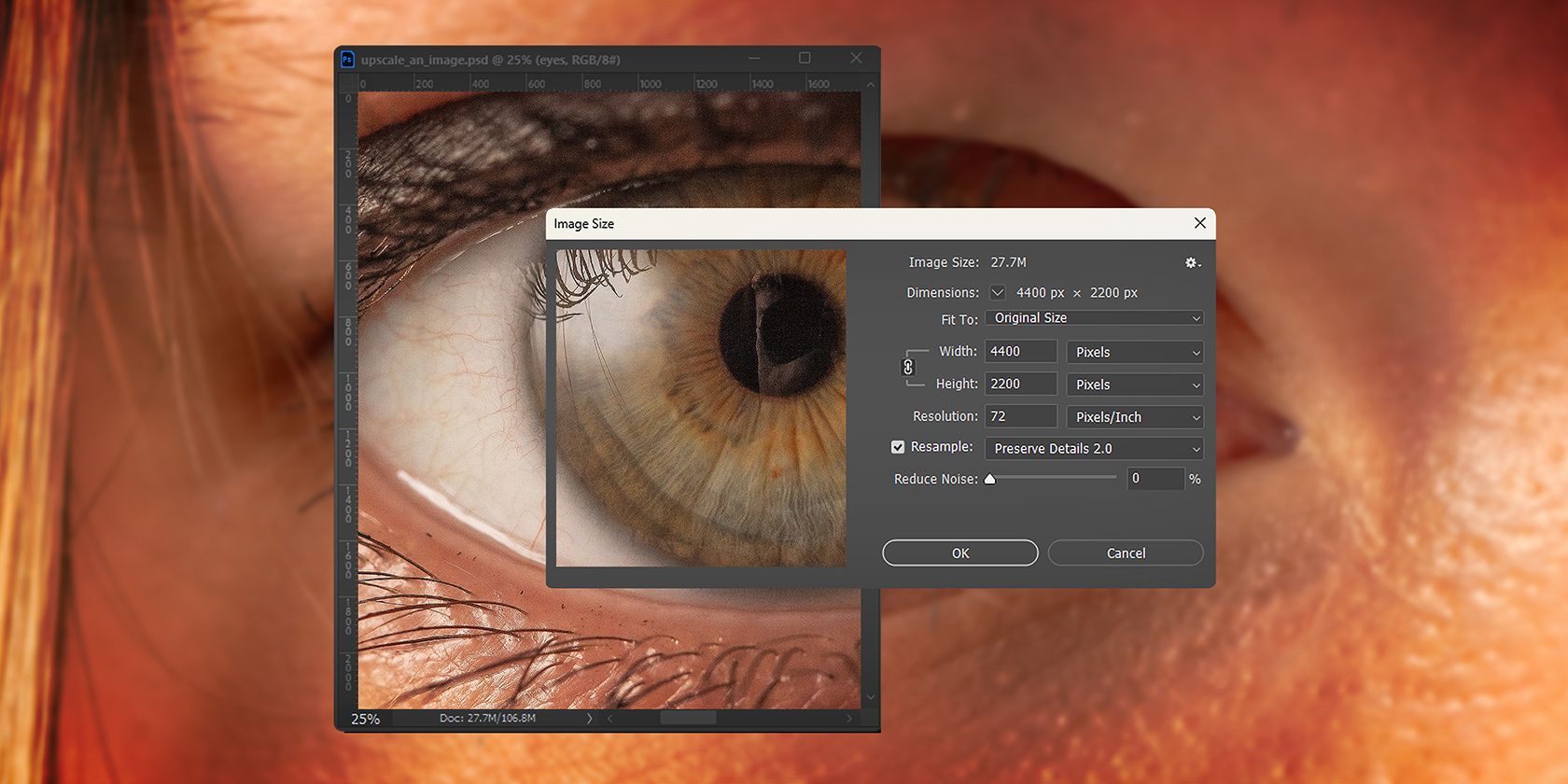

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll