Безопасность домашнего роутера: что нужно сделать

Важно: краткие определения для непрофессионалов — WPA2/WPA3: современные стандарты шифрования Wi‑Fi; PSK: предустановленный общий ключ для домашней сети; прошивка: встроенное программное обеспечение роутера.

Почему роутер важен и почему он опасен

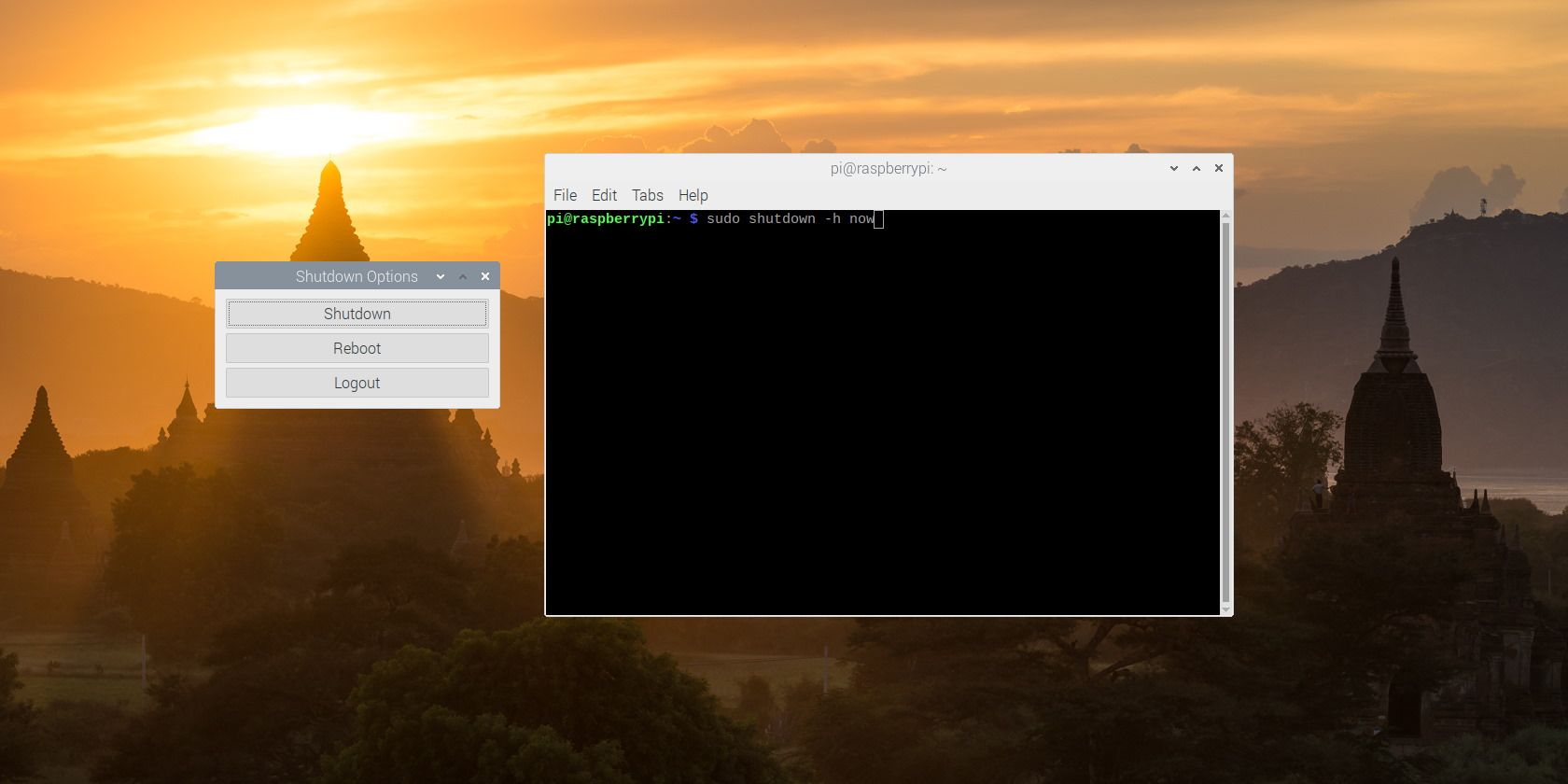

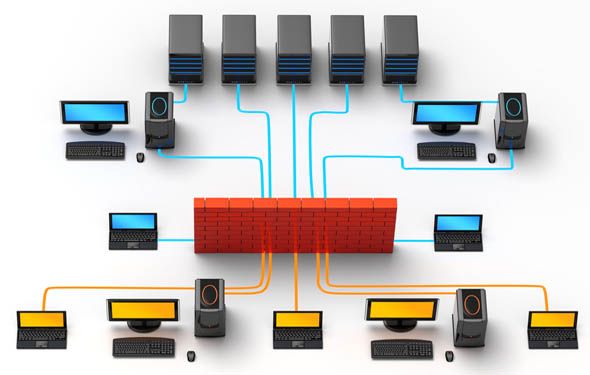

Введение домашнего роутера стало большим шагом в безопасности для многих пользователей. До появления роутеров большинство ПК полагались только на программный брандмауэр или вовсе работали без него. Роутеры с встроенными средствами защиты обычно помогают отделить локальную сеть от Интернета.

Однако устройство, предназначенное для безопасности, может создать ложное чувство защищённости. Неправильная конфигурация, устаревшее ПО и дополнительные функции открывают новые поверхности атаки. Это значит: роутер может стать источником риска, если вы не предпримете несколько простых шагов.

Wi‑Fi безопасен, пока не перестаёт быть безопасным

Все современные Wi‑Fi‑роутеры предлагают варианты шифрования, которые делают сетевой трафик нечитаемым для посторонних. На практике разные стандарты дают разную степень защиты, и роутеры редко советуют, какой вариант выбрать. Часто самый старый и уязвимый вариант (WEP) показывают в начале списка — пользователи могут выбрать его по невнимательности.

Краткое определение: WEP — устаревший и небезопасный стандарт; WPA2 — современный и надёжный; WPA3 — ещё более защищённый, но пока не везде доступен.

Рекомендации:

- Выберите WPA2 или WPA3, если доступно. WPA2 остаётся рабочим и широко поддерживаемым вариантом для устройств до ~8 лет. WPA3 предпочтительнее при наличии совместимых устройств.

- Используйте длинный, случайный пароль для Wi‑Fi (PSK). Пароль должен быть минимум 12–16 символов с буквами, цифрами и символами.

- Отключите режимы устаревшего шифрования: WEP и, если есть, WPS (Push Button/WPS PIN), так как они облегчают доступ злоумышленникам.

- Сегментируйте сеть: включите гость‑сеть для посетителей с отдельным паролем и ограниченным доступом.

Контрпример: если у вас полностью изолированная сеть из старых устройств, поддерживающих только WEP, единственный вариант — заменить оборудование. Старое оборудование лучше отключить от Интернета.

Не доверяйте только встроенному брандмауэру роутера

Встроенный в роутер брандмауэр — полезная прослойка между вашей локальной сетью и Интернетом. Он помогает блокировать входящие подключения и замедляет распространение сетевых червей. Но это не панацея:

- Многие пользователи случайно открывают порты и забывают закрыть их.

- Меню роутера часто запутано; ошибки конфигурации — обычное явление.

- Брандмауэр не защищает конечные устройства от уже запущенных вредоносных программ внутри сети.

Как улучшить защиту:

- Включите брандмауэр у каждого компьютера и устройства по возможности.

- Регулярно проверяйте правила переадресации (port forwarding) и удаляйте неиспользуемые записи.

- Отключите UPnP, если вы не используете приложения, которые его требуют. UPnP упрощает настройку, но может автоматически открывать порты.

- Настройте ограничение по MAC‑адресам только как дополнительную меру (MAC‑фильтрация легко обойти).

Важно: программный брандмауэр на устройстве предоставляет более тонкий контроль над исходящими и входящими подключениями, чем большинство домашних роутеров.

Прогресс приносит и новые риски — следите за прошивкой

Исследователи регулярно находят уязвимости в роутерах популярных брендов. Многие эксплойты появляются не «в дикой природе», а в лабораториях, но это показывает, что устройства не являются неприкасаемыми. Новые функции расширяют поверхность атаки.

Практические шаги:

- Проверьте текущую версию прошивки в веб‑интерфейсе роутера.

- Включите автоматические обновления, если они доступны.

- Если автоматических обновлений нет, скачивайте прошивку с официального сайта производителя и обновляйте вручную, следуя инструкции.

- Подпишитесь на рассылку поддержки производителя или периодически проверяйте страницу безопасности модели.

Мини‑методология обновления прошивки:

- Зафиксируйте текущую конфигурацию (снимок экрана настроек или экспорт конфигурации).

- Скачайте прошивку с официального сайта.

- Изучите журнал изменений (changelog). Обратите внимание на исправления критических уязвимостей.

- Сделайте бэкап конфигурации.

- Обновите прошивку и перезагрузите устройство.

- Проверьте работоспособность сети и восстановите настройки при необходимости.

Критерии приёмки: прошивка установлена, все важные службы работают, прежние уязвимости устранены по описанию в changelog.

Классическая проблема паролей

Роутеры защищены паролем. Слабые или предсказуемые пароли поддаются перебору и угадыванию. Но чаще пароль раскрывают не технически, а социально: близкие или гости узнают его от вас или угадывают по личной информации.

Как поступать правильно:

- Смените заводской пароль администратора сразу после установки.

- Используйте менеджер паролей для генерации и хранения сложных паролей.

- Устанавливайте отдельные пароли для администратора роутера и для Wi‑Fi.

- Меняйте пароли каждые 3–6 месяцев или после подозрения на утечку.

- Ограничьте доступ к интерфейсу администратора по IP (если возможно) и отключите удалённое управление через Интернет.

Роль‑ориентированный чек‑лист:

- Для обычного пользователя: смените заводской пароль и включите WPA2/WPA3.

- Для технически подкованного: отключите удалённый доступ, включите SSH вместо Telnet, используйте сертификаты/ключи.

- Для администратора дома с гостями: настройте гостевую сеть и временные пароли.

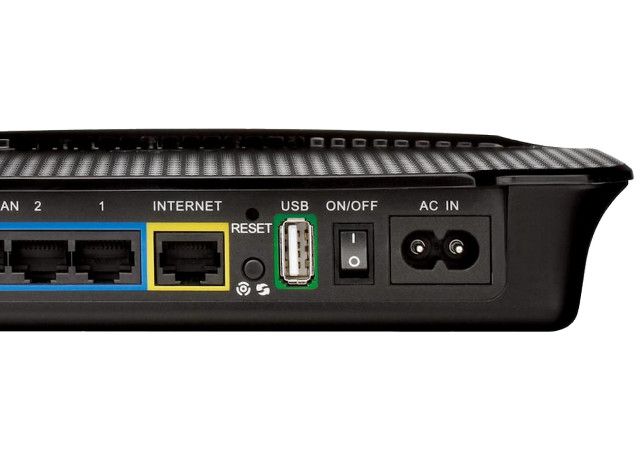

Подключённое хранилище удобно, но рискованно

Многие роутеры предлагают подключение внешнего диска через USB, чтобы делиться файлами в доме. Это удобно, но есть подводные камни:

- Любой, кто подключён к вашей сети, может получить доступ к файлам на общем диске.

- Обнаружены уязвимости, которые позволяли сделать NAS‑диск доступным извне.

Рекомендации:

- Не храните на таком диске конфиденциальные данные без шифрования.

- Используйте шифрование файлов или контейнеров (например, VeraCrypt) для чувствительных данных.

- Ограничьте доступ по учётным записям и паролям, если роутер поддерживает управление пользователями.

- По возможности используйте отдельный NAS с более простым восстановлением и продвинутой безопасностью вместо простого USB‑накопителя.

Матрица рисков и способы смягчения

| Угроза | Вероятность | Последствия | Смягчение |

|---|---|---|---|

| Угаданный пароль администратора | Средняя | Высокие | Сменить пароль, включить 2FA/ограничение доступа |

| Уязвимость прошивки | Средняя | Высокие | Обновления прошивки, автозагрузка обновлений |

| Неконтролируемое открытие портов | Высокая | Средние–высокие | Проверять NAT/Port Forwarding, отключить UPnP |

| Доступ к USB‑диску извне | Низкая–средняя | Средние | Шифрование, отключение общего доступа |

Важно: даже низкая вероятность при высоких последствиях требует первоочередного внимания.

Практический SOP: ежемесячная проверка безопасности роутера

- Войти в веб‑интерфейс и проверить версию прошивки.

- Сравнить текущую версию с последней на сайте производителя.

- Проверить список открытых портов и правила переадресации.

- Проверить журналы событий (логи) на подозрительную активность.

- Убедиться, что удалённое управление выключено.

- Проверить пароли администратора и Wi‑Fi (менять по расписанию).

- Обновить прошивку при необходимости и перезагрузить устройство.

Дерево решений — что делать прямо сейчас

flowchart TD

A[Проверить подключенные устройства] --> B{Есть ли устаревшие устройства?}

B -- Да --> C[Изолировать старые устройства в гостевой или VLAN]

B -- Нет --> D[Проверить шифрование Wi‑Fi]

D --> E{WPA2/WPA3 включены?}

E -- Нет --> F[Переключить на WPA2/WPA3 и сменить пароль]

E -- Да --> G[Проверить прошивку]

G --> H{Прошивка устарела?}

H -- Да --> I[Обновить прошивку]

H -- Нет --> J[Проверить открытые порты и UPnP]

J --> K{Есть лишние порты/UPnP?}

K -- Да --> L[Закрыть порты и отключить UPnP]

K -- Нет --> M[Провести полный аудит и следовать SOP]Критерии приёмки

- Шифрование Wi‑Fi — WPA2 или WPA3.

- Заводские пароли заменены у администратора и Wi‑Fi.

- Прошивка обновлена до последней стабильной версии.

- UPnP и удалённое управление выключены, если не требуются.

- Подключённые диски либо зашифрованы, либо используются только для несекретных данных.

Когда предложенные меры не помогут

- Если злоумышленник уже в вашей локальной сети (например, скомпрометированное устройство), роутер не остановит внутренние атаки. Необходимо изолировать устройство, выполнить сканирование и восстановление.

- Если у вас устаревший роутер без обновлений — единственное верное решение иногда это замена на современную модель.

Короткий словарь

- WPA2/WPA3: стандарты шифрования Wi‑Fi.

- PSK: предварительно разделённый ключ (пароль сети).

- Прошивка: встроенное ПО роутера.

- UPnP: протокол для автоматического открытия портов.

Часто задаваемые вопросы

Нужно ли покупать дорогой роутер для безопасности?

Дорогое устройство даёт более современную аппаратную платформу и частые обновления, но базовую безопасность можно обеспечить и на средней модели при правильной настройке.

Как понять, что роутер скомпрометирован?

Признаки: неожиданные перезагрузки, неизвестные устройства в сети, изменение настроек без вашего участия, необычный сетевой трафик.

Что делать, если производитель больше не поддерживает модель?

Лучше заменить роутер. Использование неподдерживаемого устройства в сети с Интернетом несёт повышенный риск.

Image credit: Firewall via Shutterstock, Marc Falardeau via Flickr

Краткое резюме:

- Роутер — важная линия защиты, но требует внимания.

- Настройте шифрование, сильные пароли и обновляйте прошивку.

- Отключайте ненужные сервисы и регулярно проверяйте конфигурацию.

Призыв к действию: используйте чек‑лист SOP раз в месяц и настройте напоминание в календаре. Если сомневаетесь — замените устройство на модель с поддержкой автоматических обновлений.

Похожие материалы

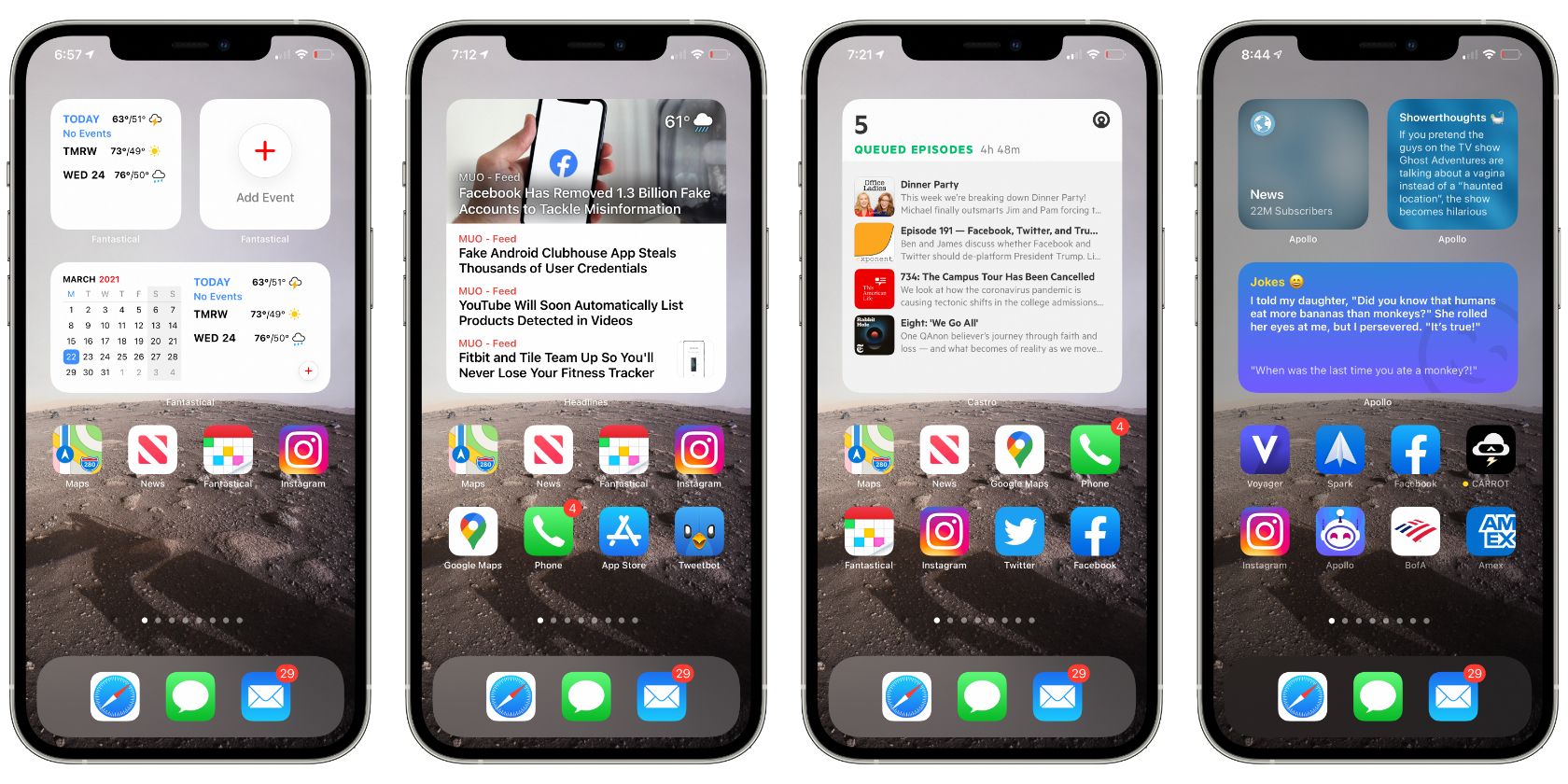

Лучшие виджеты для iPhone — обзор и инструкция

Темы WordPress: выбор, установка, управление

KVM на Arch Linux: установка и первая виртуальная машина

Эффект Зейгарник для продуктивности

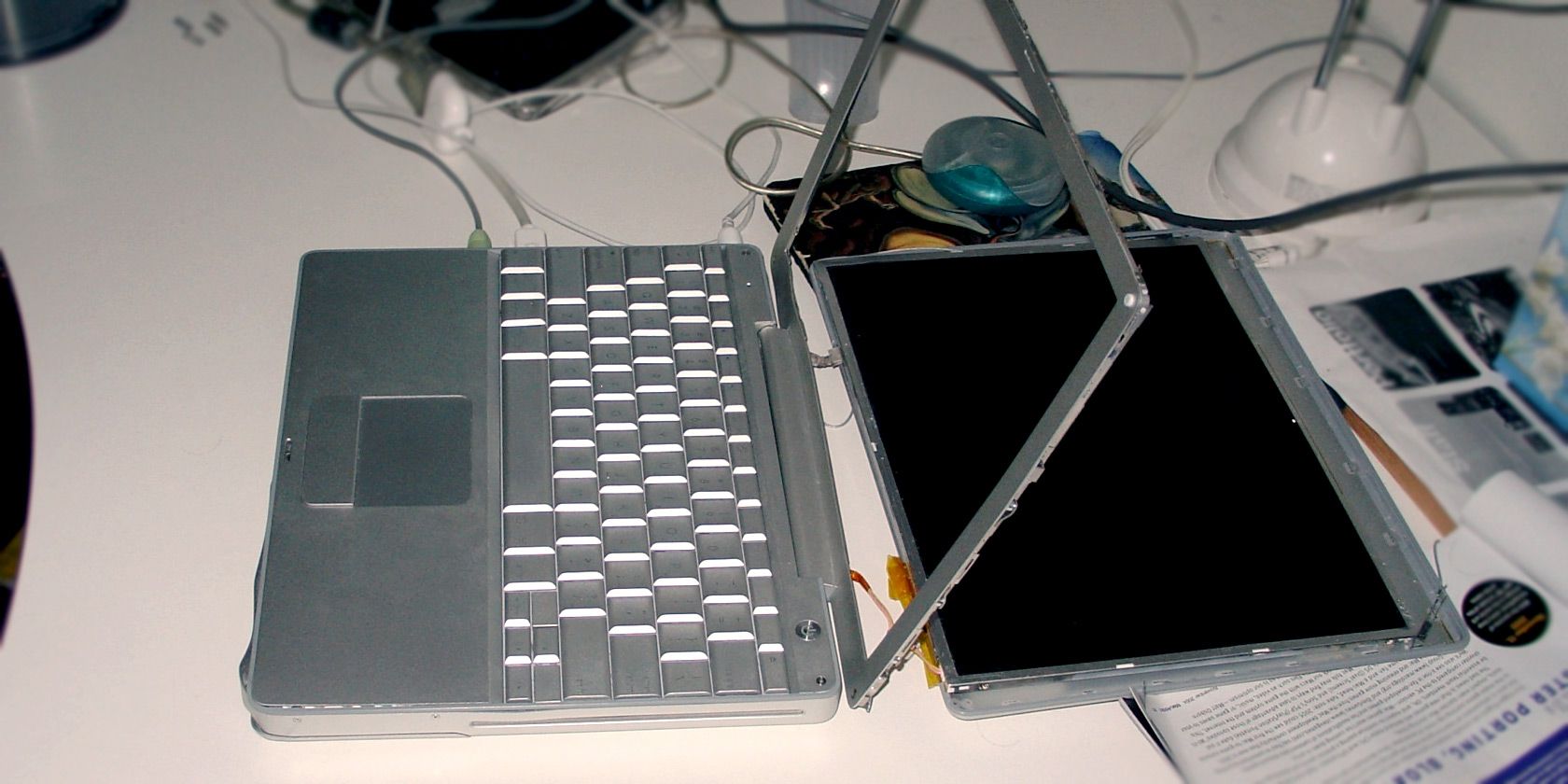

Ремонт ноутбука: диагностика и практические советы