Тройное вымогательство: как работает ransomware и как защититься

Тройное вымогательство — это разновидность атаки ransomware, где злоумышленники комбинируют три рычага давления: блокируют доступ к данным (шифруют), крадут данные и шантажируют третьи стороны, пострадавшие от утечки. Такая тактика увеличивает шанс получения выкупа и осложняет принятие решений пострадавшей организацией.

Важно понимать суть угрозы, потому что простые резервные копии уже не гарантируют безопасность: злоумышленники используют утечку данных как дополнительный рычаг давления на компанию, её клиентов и партнёров.

Что такое тройное вымогательство

В классическом сценарии ransomware злоумышленник шифрует данные и требует выкуп за ключ расшифровки. В двойном вымогательстве к этому добавляется кража данных: их угрожают опубликовать, если жертва не заплатит. Тройное вымогательство добавляет третий уровень: похищенные данные используются, чтобы вымогать деньги у третьих лиц — клиентов, партнёров, поставщиков, пациентов и т. п.

Ключевые моменты по определению:

- Злоумышленник получает доступ, копирует (эксфильтрирует) данные, а затем шифрует систему.

- Жертве предлагают выкуп за расшифровку и/или удаление украденных файлов.

- Дополнительные угрозы идут к внешним сторонам, которые могут пострадать из-за утечки.

Пример известной атаки — инцидент 2020 года с финской психотерапевтической клиникой Vastaamo, когда пациенты получили требования выплатить деньги после того, как сеть клиники была скомпрометирована и данные пациентов похищены.

Как работает тройное вымогательство — по шагам

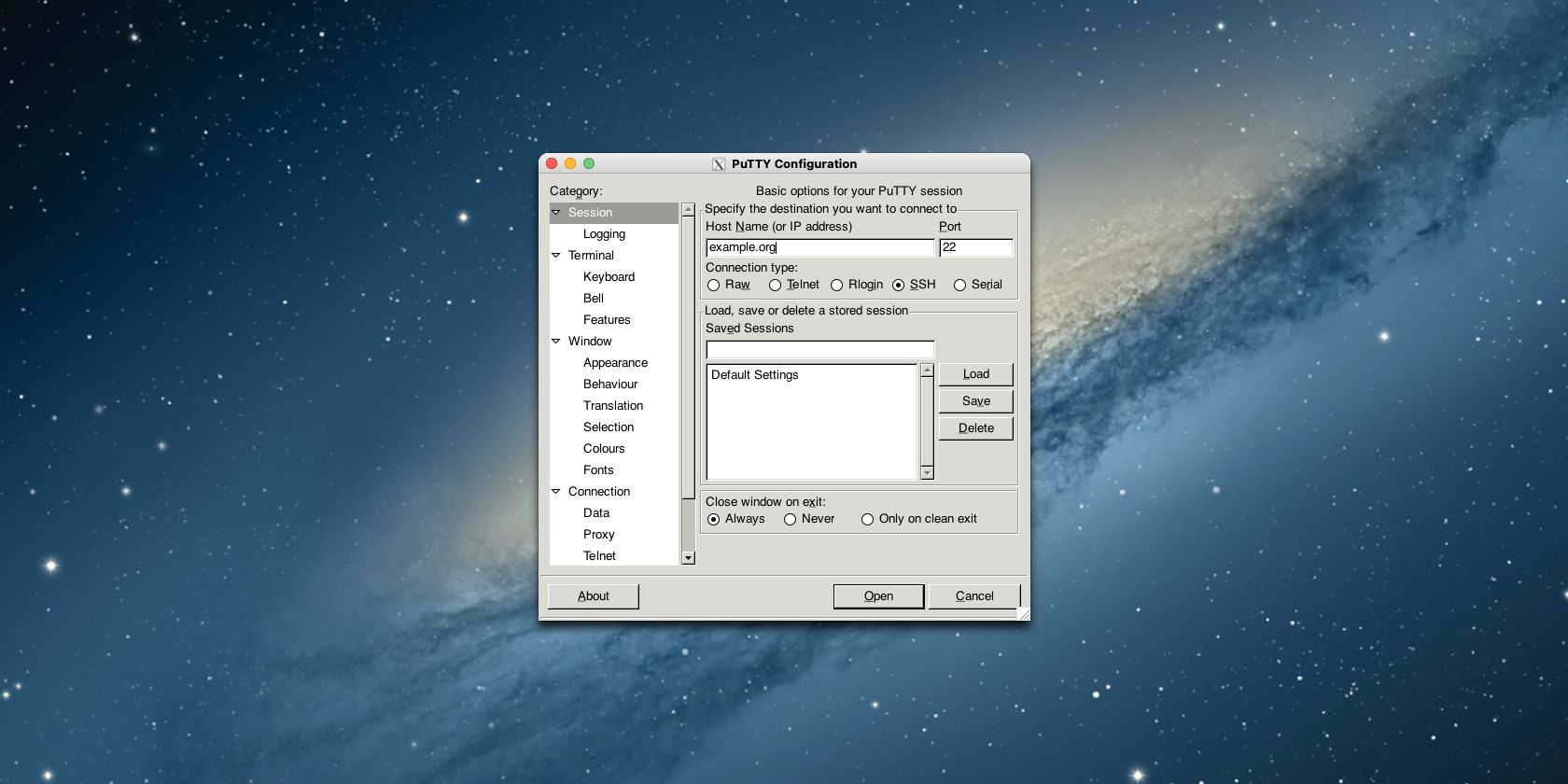

- Первичный вход. Злоумышленник получает доступ через уязвимость, фишинг, удалённый доступ или скомпрометированный поставщик.

- Эскалация и разведка. Атакующие получают повышенные привилегии, изучают сеть, собирают данные и идентифицируют хранящиеся чувствительные файлы.

- Эксфильтрация. Критичные данные копируются на внешние серверы злоумышленников.

- Шифрование. Локальные копии данных шифруются, чтобы лишить организацию оперативного доступа.

- Первая волна требования выкупа. Жертве оставляют записку с требованием, как вернуть данные.

- Вторая волна давления. Если организация отказывается платить, злоумышленники угрожают публиковать данные и начинают contact-кампании к третьим сторонам.

- Третий вектор вымогательства. Третие стороны получают требования уплатить, поскольку их данные также были скомпрометированы или они пострадают от утечки репутации/конфиденциальности.

Этот многоступенчатый сценарий делает инцидент более дорогостоящим и сложным с точки зрения реагирования и коммуникаций.

Почему угроза растёт

- Расширение экосистемы: компании полагаются на внешних поставщиков и облачные сервисы — значит, точек входа стало больше.

- Коммерциализация киберпреступности: операторы ransomware предлагают «услуги» и «аутсорсинг» мошенникам.

- Юридические и репутационные риски: утечка персональных данных может привести к штрафам и массовым искам.

Важно: наличие резервных копий само по себе не решает проблему утечки конфиденциальных данных. Резервная копия помогает восстановиться после шифрования, но не предотвращает угрозы публикации похищенной информации.

Профилактика: что работает на практике

Противодействие тройному вымогательству требует многоуровневого подхода: технические меры, процессы и подготовка людей. Ниже — подробный набор практик.

1. Усилите защиту конечных точек

Почему это важно: большинство атак начинают с вредоносного ПО на рабочей станции или скомпрометированного аккаунта.

Рекомендации:

- Включите шифрование дисков (BitLocker, FileVault) на всех устройствах.

- Обновляйте ОС и приложения автоматически.

- Удаляйте лишние данные и минимизируйте локальное хранение чувствительной информации.

- Разверните современные EDR/XDR-решения с поведением-анализом.

- Централизуйте управление патчами и настройками безопасности.

2. Строгий контроль доступа

Принцип: дать минимально необходимые права.

Действия:

- Внедрите принцип наименьших привилегий и сегментируйте сеть.

- Включите многофакторную аутентификацию (MFA) везде, где это возможно.

- Используйте временные привилегии для администраторов и аудит действий с повышением прав.

3. Модель Zero Trust

Кратко: не доверяй ничего по умолчанию, проверяй всё постоянно.

Как это помогает:

- Внутренний трафик проходит глубокую проверку, что ограничивает движение злоумышленников.

- Сегментация уменьшает зона поражения и сложности для эксфильтрации.

- Централизованный контроль ускоряет обнаружение аномалий.

Мифы и реальность: zero trust не снимает всех рисков сразу. Это путь, требующий планирования и поэтапной реализации.

4. Антивредоносное ПО и поведенческая аналитика

- Выбирайте решения с поведением-анализом, способные детектировать неизвестные угрозы.

- Обновляйте сигнатуры и механизмы защиты регулярно.

- Интегрируйте антивирус с SIEM и EDR для корреляции событий.

5. Патчи и управление уязвимостями

- Ведите реестр всех активов и версий ПО.

- Приоритизируйте исправления для публично известных уязвимостей.

- Настройте автоматическое обновление критичных компонентов.

6. IDPS: обнаружение и предотвращение вторжений

IDPS помогает обнаруживать сканирование, движение по сети и попытки эксфильтрации. Включите корреляцию событий и автоматические оповещения.

7. Обучение сотрудников

Человеческий фактор остаётся главным входом в сеть. Проводите регулярные тренинги по распознаванию фишинга, безопасному использованию USB и веб-ресурсов.

Тактические элементы защиты и проверки (чек-листы)

Чек-лист для IT-администратора

- Включено шифрование дискa на всех корпоративных устройствах.

- Активна двухфакторная аутентификация для всех внешних доступов.

- Ежедневное сканирование на наличие индикаторов компрометации.

- Бэкапы автономны и недоступны из основной сети.

- Периодическое тестирование восстановления из бэкапа.

Чек-лист для руководителя информационной безопасности (CISO)

- Есть утверждённая политика управления инцидентами.

- Выполняются регулярные учения по реагированию на ransomware.

- Договоры с поставщиками включают требования к защите данных.

- План коммуникаций на случай утечки данных и PR-кризиса.

Чек-лист для сотрудников

- Прошли обучение по фишингу и социальному инжинирингу.

- Не подключают неавторизованные устройства к рабочим станциям.

- Используют корпоративные каналы для обмена конфиденциальной информацией.

Инцидент-ранбук: пошаговый план реагирования

- Изоляция и ограничение распространения:

- Отключите поражённые узлы от сети (без полного выключения, если нужна для расследования логов).

- Отключите VPN/внешние доступы, заперев сессии с повышенными привилегиями.

- Сбор доказательств и форензика:

- Соберите логи, снимки памяти, дампы и списки процессов.

- Закрепите образ диска для последующего анализа.

- Анализ масштаба эксфильтрации:

- Определите, какие данные были прочитаны и/или скопированы.

- Оцените влияние на клиентов, сотрудников и партнёров.

- Восстановление и верификация:

- Восстановитесь из изолированных, неинфицированных копий резервных данных.

- Проведите проверку целостности и тестовую эксплуатацию.

- Коммуникация:

- Активация плана уведомлений: юридические службы, PR, регуляторы, клиенты.

- Подготовьте заранее шаблоны сообщений и FAQ.

- Правовые действия и взаимодействие с правоохранительными органами:

- Консультация с юристами по обязательствам уведомления и ответственности.

- Рассмотрите привлечение профильных расследовательских команд (MSSP/DFIR).

- Пост-инцидентные меры:

- Уроки инцидента и корректирующие действия.

- Обновление политики, контрольных механизмов и обучения персонала.

Важно: решение о выплате выкупа несёт юридические и репутационные риски. Прежде чем принимать такое решение, проконсультируйтесь с юристами и правоохранительными органами.

Роли и ответственность — кто что делает

- IT-операции: изоляция узлов, восстановление из бэкапов, внедрение патчей.

- Информационная безопасность: расследование, корреляция событий, рекомендации по вытеснению угрозы.

- Юридический отдел: оценка обязательств по уведомлению, взаимодействие с регуляторами.

- PR/коммуникации: подготовка внешних и внутренних сообщений.

- Руководство: принятие стратегических решений, выбор привлечения внешних экспертов.

Критерии приёмки для систем резервного копирования

- Резервные копии восстанавливают данные целиком в пределах допустимого RTO (время восстановления).

- Проверки целостности и декрипта выполняются не реже раз в квартал.

- Бэкапы хранитcя в изолированной среде, недоступной напрямую из основной сети.

Модель зрелости защиты от ransomware

- Базовый: стандартные антивирусы и ручные бэкапы.

- Управляемый: централизованное обновление, MFA, регулярные тесты восстановления.

- Продвинутый: EDR/XDR, сегментация, автоматизированный оркестр реагирования и учения.

- Резилиентный: full zero trust, интеграция с поставщиками, юридические и PR-планы встраиваемы в рабочие процессы.

Что делать, если стандартные меры не помогают — когда защита терпит неудачу

- Если атакующие использовали легитимные учётные записи (living-off-the-land), сигнатуры могут быть бесполезны.

- Если бэкап был заражён (раньше или в момент бэкапа), восстановление не сработает.

- Если данные уже опубликованы в даркнете, технические меры не устранят репутационный ущерб — нужны юридические и коммуникационные действия.

В таких случаях ключ к снижению ущерба — скорость обнаружения, изоляция и прозрачная коммуникация.

Матрица рисков и способы смягчения

- Высокий риск: утечка персональных данных пациентов/клиентов. Митигация: шифрование, доступ по ролям, регулярные аудиты.

- Средний риск: компрометация поставщика. Митигация: требования к безопасности в контрактах, периодическая валидация поставщиков.

- Низкий риск (но не нулевой): внутренняя небрежность сотрудников. Митигация: обучение, контроль привилегий, MFA.

Правовые и конфиденциальные аспекты (GDPR и локальные нормы)

- При компрометации персональных данных в большинстве юрисдикций есть обязательства по уведомлению регулятора и затронутых субъектов.

- Юридическая оценка обязательна перед любыми внешними заявлениями.

- В контракте с поставщиками прописывайте ответственность за инциденты и требуйте права на аудит.

Тесты и критерии приёмки для готовности к ransomware

- Учение по инциденту проводится не реже 1 раза в год.

- Восстановление из бэкапа проходит проверку в контролируемом тестовом стенде.

- Среднее время обнаружения инцидента (MTTD) и время реакции (MTTR) фиксируются и улучшаются.

Шаблон уведомления для клиентов и партнёров (короткая версия)

Мы обнаружили инцидент безопасности, который мог затронуть ваши персональные данные. Мы изолировали затронутые системы, начали расследование и уведомили компетентные органы. Мы будем держать вас в курсе по мере появления новой информации.

Итог и основные рекомендации

- Тройное вымогательство комбинирует шифрование, кражу и давление на третьи стороны.

- Требуется многоуровневый подход: технологии + процессы + обучение.

- Подготовьте инцидент-ранбук, разверните zero trust и сегментацию, автоматизируйте патчи и мониторинг.

- Проводите регулярные учения, держите бэкапы изолированными и проверяйте их работоспособность.

Примечание: безопасность — процесс, а не состояние. Планируйте поэтапную работу и улучшайте процессы после каждого теста и инцидента.

Факт-бокс — что запомнить:

- Наиболее уязвимые отрасли: здравоохранение, финансы, поставщики услуг и данные клиентов.

- Главные защитные меры: шифрование, MFA, сегментация сети, изолированные резервные копии и учения по инцидентам.

Краткое резюме действий прямо сейчас:

- Проверьте, что все критичные данные шифруются и бэкапятся отдельно.

- Включите MFA и пересмотрите права доступа.

- Подготовьте инцидент-ранбук и проведите имитацию атаки.

- Подключите внешних специалистов при первых признаках компрометации.

Конец статьи.

Похожие материалы

Как включить субтитры на Max — быстрое руководство

Кисть Photoshop: быстрое руководство

Apple Maps в браузере — как пользоваться

EQ для синтезаторов: практическое руководство

Как выбрать стриминговую приставку