Как ботнеты используют устройства Интернета вещей и как защитить умный дом

Подключение большого количества устройств к интернету открывает удобства и новые риски. Умные колонки, камеры видеонаблюдения, роутеры, телевизоры и бытовая техника могут выполнять удалённые команды. Именно эта удалённость и постоянное подключение делают устройства привлекательной целью для создателей ботнетов.

В этой статье объяснено, что такое ботнет, как он использует IoT‑устройства, какие реальные примеры атак уже были, какие угрозы представляет такой зомбирующий код и — самое главное — как владельцу устройств снизить риск и действовать при обнаружении компрометации.

Что такое ботнет

Ботнет — это сеть компьютеров и устройств, которые были скрытно инфицированы вредоносным ПО и теперь получают команды от централизованного сервера или распределённого механизма управления. Владельцы устройств обычно не знают, что их техника «вступила в армию»: заражённые устройства выполняют команды автоматически, синхронно и бесконтрольно.

Определение в одну строку: ботнет — это удалённо управляемая сеть взломанных устройств, используемая для масштабных операций, требующих большого количества вычислительной мощности или каналов связи.

Ключевые признаки ботнета

- Скрытная эксплуатация ресурсов устройства (CPU, сеть, память).

- Получение и исполнение команд извне.

- Массовая координация — сотни и тысячи устройств выполняют одну задачу одновременно.

Почему IoT‑устройства особенно привлекательны

Устройства Интернета вещей соответствуют базовым требованиям ботнета: постоянное подключение к сети, встроенный процессор и часто — возможность установки стороннего или вредоносного кода через уязвимости.

Особенности, которые увеличивают риск:

- Часто предустановленные слабые логины (admin/admin, заводские пароли).

- Редкие или отсутствующие обновления прошивки.

- Ограниченные возможности для защиты (нет полноценного антивируса, скудный интерфейс управления).

- Производители, ставящие удобство и цену выше безопасности.

Важно: не каждое умное устройство одинаково уязвимо. Некоторые производители внедряют защиту на уровне аппаратуры и ПО, обновляют прошивки и обеспечивают сильную аутентификацию.

Какие реальные атаки уже были

Mirai — классический пример

Mirai сканировал интернет и пробовал наборы заводских имён пользователей и паролей. Если был найден действующий аккаунт, Mirai устанавливал своё ПО и превращал устройство в бота. Сеть Mirai использовалась для мощных распределённых атак отказа в обслуживании (DDoS). В результате страдали крупные сайты и сервисы.

Почему Mirai сработал: разработчики IoT‑устройств часто оставляли заводские пароли активными. Mirai показал, как быстро уязвимости в конфигурации приводят к масштабным последствиям.

Torii — пример новой волны

Torii — пример семейства более сложных ботнетов, которые используют продвинутые механизмы распространения и устойчивости. В отличие от копий Mirai, Torii разрабатывали наборы эксплойтов и техники маскировки, что усложняет обнаружение и нейтрализацию.

MadIoT — атака на энергосети

Исследования показали, что при наличии достаточного числа энергоёмких подключённых устройств злоумышленники могут синхронно включать и выключать нагрузки, создавая колебания спроса. Такое манипулирование «путём IoT» потенциально может привести к перегрузкам и локальным отключениям электроэнергии. Эта модель доказывает: ботнеты опасны не только для сайтов, но и для инфраструктуры.

Какие ещё угрозы создают ботнеты

Ботнеты гибки и многофункциональны. Их используют для:

- DDoS‑атак, выводящих сервисы из строя.

- Рассылки спама и фишинговых писем.

- Крадущих операций: перехвата данных, установки шпионского ПО или майнинга криптовалюты.

- Продажи или аренды ботнетов на тёмных рынках.

Владелец ботнета нередко превращает его в товар: сдаёт в аренду, продаёт доступ или использует для шантажа.

Почему взлом трудно заметить

Ботнеты обычно работают скрытно. Вредоносное ПО старается не ухудшать явным образом работу устройства. Симптомы будут тонкими: небольшое замедление, перегрев или повышенный сетевой трафик, который пользователь может не заметить.

Другие сложности:

- Некоторые виды заражения переживают простую перезагрузку и остаются в прошивке.

- Пользователи редко мониторят сетевую активность бытовой техники.

- Большинство устройств не генерируют понятных логов.

Из‑за этого многие владельцы продолжают использовать заражённые устройства неделями и месяцами.

Как защитить свои устройства: практическое руководство

Ниже — подробно расписанные шаги и шаблоны действий, которые подойдут и частному пользователю, и администратору небольшого офиса.

Базовая гигиена безопасности (быстрый чек‑лист)

- Сразу поменяйте заводские логины и пароли на уникальные и сложные.

- Включите автоматические обновления прошивки, если есть такая опция.

- Подключайте новые устройства в отдельную сеть (гость Wi‑Fi или VLAN).

- Выключайте удалённый доступ (Telnet, SSH, UPnP) если вы его не используете.

- Отключайте устройства, когда они не нужны длительно.

- Покупайте устройства от проверенных производителей с политикой обновлений.

Шаблон настроек для домашней сети

- Создайте основную Wi‑Fi сеть для персональных устройств (смартфон, ПК).

- Создайте гостевую сеть/группу для IoT (телевизоры, камеры, бытовая техника).

- Отключите WPS и UPnP в настройках роутера.

- Настройте сложный пароль администратора роутера; измените стандартный порт управления.

- Включите гостевую капсулу и ограничьте скорость/сервисы по необходимости.

SOP: как настроить новое устройство

- Распакуйте и подключите устройство в локальную сеть гостя.

- Перейдите в интерфейс администратора по инструкции производителя.

- Смените заводской логин и пароль на уникальный.

- Проверьте и включите обновления прошивки; если обновлений нет — отметьте дату проверки.

- Отключите ненужные сервисы (Telnet, SSH, UPnP, удалённый доступ).

- Зарегистрируйте устройство в списке и запишите модель и версию прошивки.

Критерии приёмки

- Устройство имеет уникальный логин и пароль.

- Автообновления включены или устройство оформлено в очередь ручных проверок.

- Устройство изолировано в гостевой сети.

Инцидентный план: что делать при подозрении на заражение

- Изолируйте устройство: отключите от сети (Wi‑Fi или провод).

- Снимите копию конфигурации, если возможно.

- Проверьте логи роутера на аномальную активность (постоянные входящие/исходящие соединения).

- Выполните полный сброс настроек устройства и обновите прошивку до последней версии.

- Если заражение возобновляется, замените устройство или обратитесь к производителю.

- Сообщите провайдеру и при необходимости правоохранительным органам.

Критерии приёмки после восстановления

- Устройство не создаёт неожиданных исходящих подключений в течение 72 часов.

- Прошивка проверена и подписана производителем.

- Пароль и доступы обновлены.

Ментальные модели и эвристики для принятия решений

- Правило 3‑слоев: аутентификация, изоляция, обновление. Если вы закрыли три слоя, риск значительно ниже.

- Принцип наименьших привилегий: предоставляйте устройству только те права и доступы, которые ему действительно нужны.

- Cost vs Risk: недорогие устройства с низкой поддержкой имеют больше шансов быть проблемой; иногда выгоднее заменить их на более безопасную альтернативу.

Когда меры не сработают: контрпримеры

- Если устройство физически модифицировано или имеет закладку в аппаратуре, смена пароля и сброс не помогут.

- В сетях с плохо настроенным роутером все изоляции бессмысленны: ботнет может использовать уязвимый маршрутизатор как точку распространения.

- Устройства с закрытой системой без возможности обновления прошивки остаются уязвимыми навсегда.

Оценка зрелости безопасности устройства (уровни)

- Нулевой уровень — заводская конфигурация, без обновлений и с заводскими паролями.

- Базовый уровень — можно сменить пароль, есть инструкции по обновлению, но обновления редкие.

- Средний уровень — регулярные прошивки, базовые механизмы обновления и поддержка производителя.

- Продвинутый уровень — подписанные прошивки, автоматические обновления, аппаратная изоляция и мониторинг.

Матрица рисков и смягчения

| Угроза | Влияние | Вероятность | Смягчение |

|---|---|---|---|

| DDoS через ботнет | Высокое | Средняя | Изоляция, слежение за трафиком, ограничения исходящих сессий |

| Утечка видео/аудио | Высокое | Низкая–средняя | Шифрование, смена паролей, аудит разрешений |

| Манипуляция электропотреблением | Высокое для инфраст-рук-тур | Низкая–средняя | Физический контроль, устройство управления энергией с аутентификацией |

| Продажа/аренда ботнета | Среднее | Средняя | Быстрая реакция, инвентаризация устройств, сотрудничество с провайдером |

Приватность и соответствие законам (GDPR и локальные нормы)

- Персональные данные: камеры и голосовые помощники могут собирать персональные данные. Храните пароли, записи и облачные логи в безопасном месте.

- Перед покупкой и эксплуатацией проверьте, где хранятся данные — в локальном хранилище или в облаке третьих сторон.

- При компрометации устройств, если собирались личные данные, рассмотрите уведомление пострадавших и соответствующих регуляторов в соответствии с местным законодательством.

Важно: соблюдение приватности снижает не только юридические риски, но и привлекательность устройства для злоумышленников.

Контрольные тесты и критерии приёмки

- Тест: смените пароль и проверьте, что предыдущий больше не даёт доступ.

- Тест: перезагрузите устройство, проверьте, что вредоносная активность не восстанавливается.

- Тест: используйте сетевой монитор и проверьте, что нет непривычных исходящих соединений после обновления.

Критерии успешного теста: отсутствие подозрительного трафика и корректная работа с обновлённой прошивкой.

Шаблон «быстрого ответа» для пользователя (сообщение в службу поддержки/провайдеру)

Здравствуйте. Моё устройство [модель] ведёт себя подозрительно: наблюдается высокий сетевой трафик/посторонние подключения. Прошу проверить активность с IP [вставьте] и помочь с анализом и изоляцией. Спасибо.

Глоссарий (одно‑строчные определения)

- Ботнет — сеть инфицированных устройств, управляемая злоумышленником.

- DDoS — распределённая атака отказа в обслуживании с использованием множества источников.

- Прошивка — встроенное программное обеспечение устройства.

- UPnP — протокол автоматической настройки сетевых устройств; может быть использован злоумышленниками.

Часто задаваемые вопросы

Как понять, что моё устройство в ботнете?

Типичные признаки: неожиданные сетевые подключения, перегрев, кратковременные провалы в работе, внезапные запросы на обновление прошивки от неизвестного сервера.

Моя камера использует облако — безопасно ли это?

Облачное хранение удобно, но несёт дополнительные риски. Уточните, шифруются ли данные и где они хранятся, есть ли контроль доступа и логирование.

Нужно ли сразу выбрасывать заражённое устройство?

Не всегда. Попробуйте изоляцию, сброс до заводских настроек и обновление прошивки. Если заражение повторяется или нет обновлений — замените устройство.

Заключение

Устройства Интернета вещей дают удобство, но расширяют поверхность атаки. Базовые меры — смена паролей, изоляция устройств, своевременные обновления и внимательное отношение к покупке — значительно снижают риск присоединения техники к ботнету. Важно действовать быстро при подозрениях: изоляция, сброс и обновление часто решают проблему без дорогостоящих последствий.

Примечание: если вы управляете большим количеством устройств (офис, многоквартирный дом), рассмотрите внедрение централизованного управления устройствами, сетевой политики и мониторинга трафика.

Социальная превью‑заготовка: Защитите умный дом от ботнетов: простые шаги по настройке, обнаружению и реагированию на компрометацию IoT‑устройств.

Короткое объявление (100–200 слов): Хотите, чтобы ваш умный дом оставался безопасным? Ботнеты превращают камеры, роутеры и бытовую технику в «цифровую армию» злоумышленников. В статье объяснено, как работают ботнеты, какие угрозы они представляют и как простыми действиями — сменой паролей, изоляцией устройств и регулярными обновлениями прошивки — существенно снизить риск. Приведены пошаговые шаблоны настройки, план реагирования на инцидент и критерии приёмки после восстановления. Это руководство для владельцев устройств и администраторов малых сетей, желающих сохранить приватность и стабильность работы сервисов.

Похожие материалы

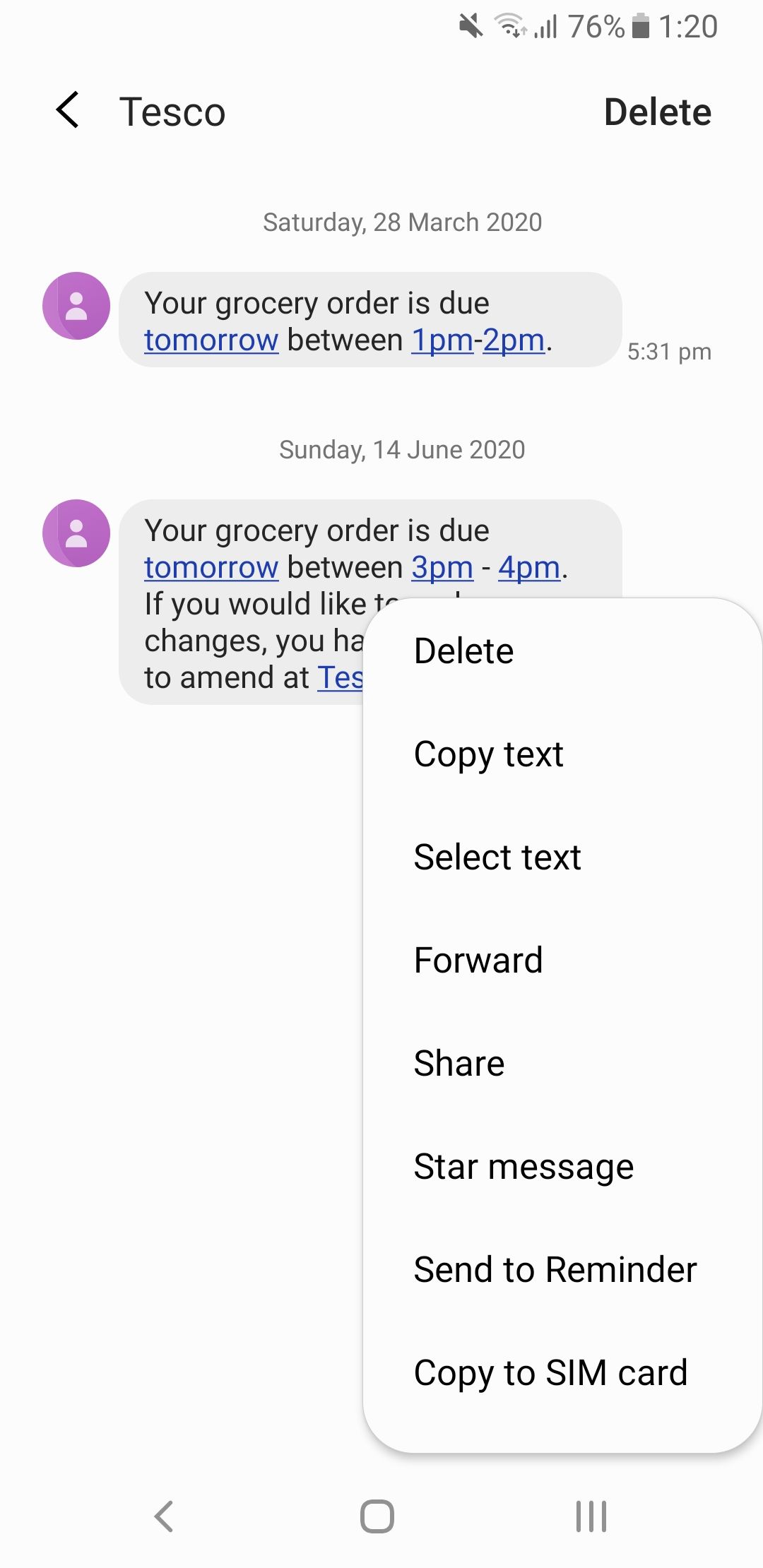

Как переслать SMS на Android

Continuity Camera: как сканировать iPhone/iPad на Mac

Как подключить умную розетку к Alexa

Кадрирование и выравнивание фото в Photoshop

Как запустить Fall Guys на Linux с мультиплеером