Рансомваре процессора: как защититься

Рансомваре — серьёзная и постоянно развивающаяся угроза. Традиционные варианты шифруют файлы или блокируют систему внутри ОС. Но существует более опасный сценарий: вредоносный микрокод процессора. В этом материале объясним, как это работает, почему это представляет особую опасность и какие практические шаги можно предпринять для снижения риска.

Как рансомваре может захватить процессор

Микрокод — это низкоуровневые инструкции и исправления, которые управляют внутренним поведением процессора. Производители процессоров (например, AMD или Intel) поставляют микрокод с завода и могут выпускать обновления для улучшения производительности или исправления ошибок.

Если злоумышленники найдут уязвимость в механизме обновления микрокода или в самой прошивке, они теоретически смогут загрузить в процессор вредоносный код. Такой код будет исполняться до загрузки операционной системы и сможет полностью контролировать платформу.

Хотя вероятность такого взлома сейчас невысока, это перестало быть чисто теоретической возможностью. Публикация в Google Bug Hunters показала пример, как можно было внедрить пользовательский микрокод в процессор AMD Zen, воспользовавшись ошибкой, которая заставляла процессор возвращать число четыре вместо случайного числа.

Старший директор Rapid7 по аналитике угроз Кристиаан Бик (Christiaan Beek) разработал рабочий proof‑of‑concept, о чём сообщало издание The Register. Он не распространяет код, но сам факт наличия работающего прототипа повышает риск появления аналогичных инструментов у злоумышленников. Как сказал Бик:

если они работали над этим несколько лет назад, можно быть уверенным, что некоторые из них со временем станут достаточно умными и начнут создавать такие вещи.

Существующие UEFI bootkit — это уже реальность: они обходят Secure Boot и внедряют вредоносный код в прошивку. В сливе разговора Conti 2022 года также были указания на идеи, связанные с установкой рансомваре в прошивку UEFI.

Почему это опасно и чем отличается от обычного рансомваре

- Традиционный рансомваре работает внутри ОС и может быть обнаружен до выполнения или блокирован антивирусами.

- Рансомваре микрокода загружается до ОС. Оно может изменить поведение процессора и обойти контроль целостности, реализованный в операционной системе.

- Восстановление после такой компрометации сложнее: стандартные резервные копии файлов не исправят изменённый микрокод.

Можно ли защититься от этой угрозы

Антивирусы и EDR хороши против классических атак, но бесполезны против кода, который загружается до ОС. Тем не менее ряд практических мер снижает риск и повышает шансы на восстановление:

- Поддерживайте актуальность BIOS/UEFI и драйверов процессора. Производители выпускают исправления уязвимостей.

- Включите Secure Boot и механизмы проверки подписи прошивок, если платформа это поддерживает.

- Включите TPM и аппаратную проверку целостности загрузки (Measured Boot / attestation).

- Ограничьте физический доступ к серверам и защищайте цепочку поставок.

- Не запускайте непроверенное ПО, не открывайте сомнительные ссылки и вложения.

Важно: на момент публикации работоспособных образцов рансомваре на процессор в массовой эксплуатации не замечено. Скорее всего, создание надёжного эксплойта потребует значительного времени и усилий, и производители оперативно выпустят патчи.

Когда атака не сработает

- На платформах, где микрокод принимает только цифрово подписанные обновления от производителя, произвольная подмена будет затруднена.

- Системы с аппаратным корнем доверия (TPM, Intel TXT/AMD SEV) чаще способны обнаружить аномалии в процессе загрузки.

- Полностью отключённые или изолированные (air‑gapped) устройства сложнее атаковать удалённо.

Тем не менее нельзя полагаться на единственный барьер — нужна многоуровневая защита.

Альтернативные и дополнительные подходы к защите

- Использовать мониторинг целостности прошивки и системных компонентов (Firmware Integrity Monitoring).

- Внедрять процедуру цифровой подписи и верификации для собственных прошивок и обновлений ПО.

- Развернуть средства удалённой проверки состояния платформы и аттестации прошивки.

- Поддерживать резервные копии прошивок и иметь проверенный процесс восстановления микрокода (vendor-signed images).

- Проводить аудит поставщиков оборудования и проверять цепочку поставок на предмет модификаций.

Модель мышления и эвристики для команд безопасности

- Рассматривайте прошивку и микрокод как критические активы с долгим сроком жизни.

- Внедряйте принцип «предполагаемой компрометации» для высокоценных систем: планируйте, что уязвимость найдут, и готовьте восстановление.

- Обновляйте прошивки в контролируемом окружении и тестируйте патчи на отдельной группе перед массовым развёртыванием.

Роли и чек-листы

Для пользователей:

- Обновите BIOS/UEFI и драйверы по расписанию.

- Включите Secure Boot и используйте надёжные источники обновлений.

- Не открывайте подозрительные вложения и ссылки.

Для IT‑администратора:

- Автоматизируйте проверку версий прошивок и применяйте патчи.

- Настройте мониторинг целостности прошивок.

- Подготовьте запасной образ прошивки и процедуру возврата к заводскому состоянию.

Для команды SOC/IR:

- Соберите плейбук для инцидентов уровня прошивки (см. ниже).

- Мониторьте неожиданное поведение на этапе POST/BOOT.

- Установите каналы связи с вендорами для быстрой координации.

Инцидентный план и откат

- Обнаружение и изоляция

- При подозрении на компрометацию немедленно изолируйте узлы от сети.

- Отключите автоматические подключения внешних накопителей.

- Сбор данных и форензика

- Снимите логи прошивки, журнал загрузки, сохранив состояние памяти при возможности.

- Зафиксируйте серийные номера и версию микрокода.

- Координация с вендором

- Обратитесь к производителю процессора и материнской платы.

- Запросите официальные образы прошивок и рекомендации по восстановлению.

- Восстановление

- Перепрошивка с проверенным подписи‑обновлением или замена платы, если восстановление невозможно.

- Ротация ключей и паролей после восстановления.

- Пост‑инцидентный анализ

- Оцените точки входа, обновите политики и процедуру контроля поставщиков.

Критерии приёмки

- Устройства загружаются с доверенным микрокодом, верифицируемым по цифровой подписи.

- Мониторинг обнаруживает нежелательные изменения загрузочных компонентов.

- Документы восстановления и образы прошивок проверены и доступны.

Краткий глоссарий

- Микрокод — набор низкоуровневых исправлений и инструкций, управляющих логикой процессора.

- UEFI — современный загрузчик и интерфейс прошивки плат, замена старого BIOS.

- Secure Boot — механизм, который позволяет загружать только подписанные доверенные компоненты.

- TPM — аппаратный модуль для хранения ключей и реализации доверенных измерений загрузки.

- Bootkit — вредоносный код, внедрённый в прошивку/загрузчик и запускающийся при старте.

- Proof‑of‑concept — демонстрация возможной атаки для исследования и исправления уязвимостей.

Итог

Риск рансомваре на уровне микрокода нельзя игнорировать, но пока он не стал массовой проблемой. Основные действия для снижения риска — поддержание актуальных прошивок, включение аппаратных механизмов доверия, ограничение доступа к ресурсам и подготовка плана реагирования на инциденты уровня прошивки. Защита должна быть многоуровневой: ничего нельзя полагать абсолютно безопасным.

Важно: если вы управляете критичной инфраструктурой, обсудите с вендором возможность регулярных проверок микрокода и наличия защищённых процедур восстановления.

Похожие материалы

Как разделить меш в Blender

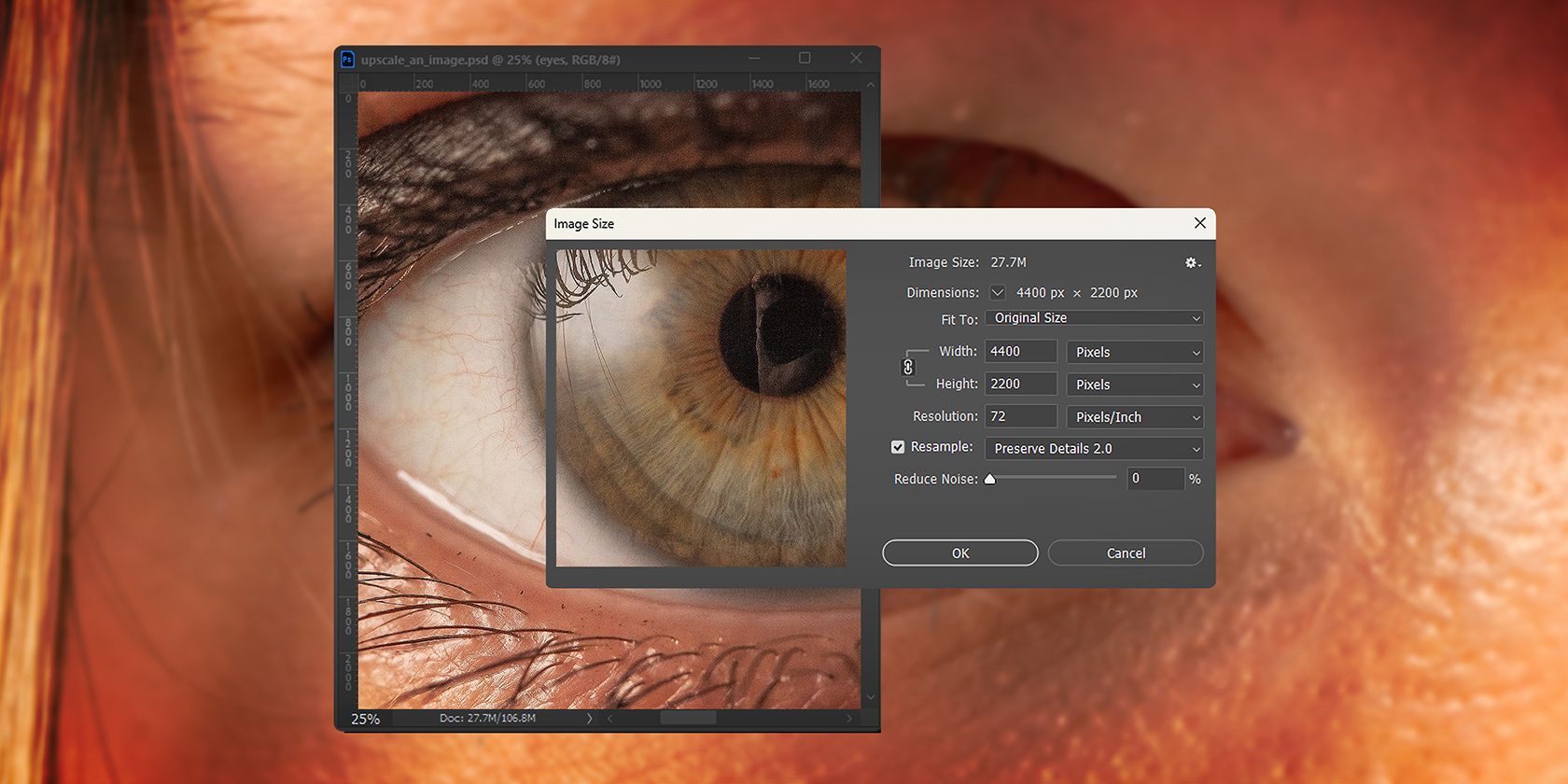

Как увеличить изображение без потери качества

Как создать влог на iPhone — полное руководство

Как отразить экран на телевизор — все способы

Бесконечная прокрутка в Vue 3 — useInfiniteScroll