GitHub Passkeys — настройка и использование

Кратко

GitHub Passkeys позволяют входить в аккаунт без пароля, повышая безопасность и удобство через биометрию и аппаратные ключи. В статье пошагово показано, как создать passkey, войти с его помощью, восстановить доступ при утере устройства и настроить лучшие практики безопасности.

Что такое passkey

Passkey — это криптографический ключ, привязанный к устройству и сайту, который заменяет пароль. Ключ никогда не вводится вручную: устройство и сайт проверяют друг друга автоматически, что делает метод устойчивым к фишингу.

Важно: passkey уникален для пары «устройство — сайт». Потеря одного ключа не даёт доступа к другим учётным записям.

Преимущества passkeys

- Устойчивость к фишингу: ключи не вводятся в текстовые поля.

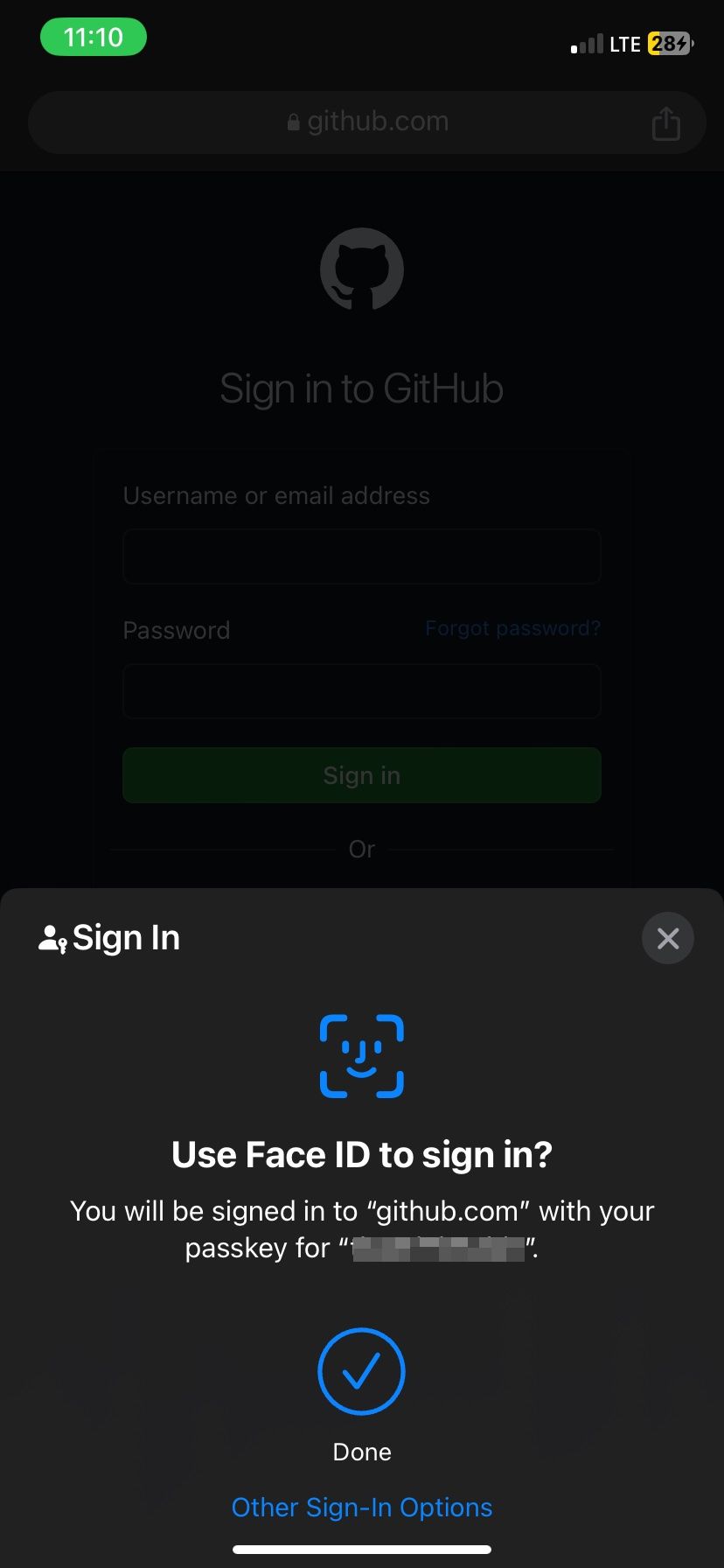

- Удобство: использование биометрии (сканер отпечатка, Face ID) или аппаратного ключа.

- Синхронизация: многие менеджеры паролей и облачные сервисы синхронизируют passkeys между вашими устройствами.

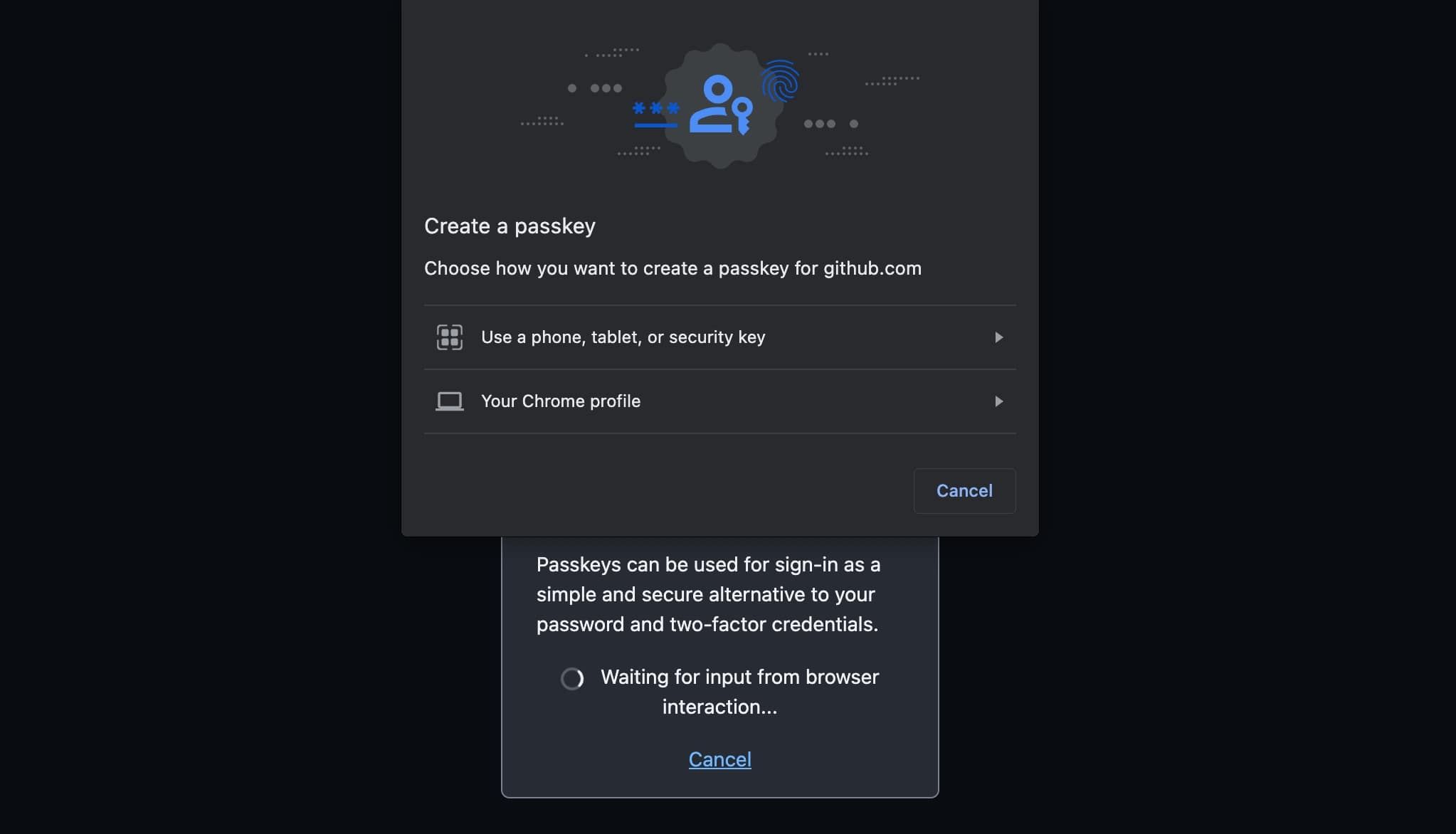

1. Как сгенерировать passkey на устройстве

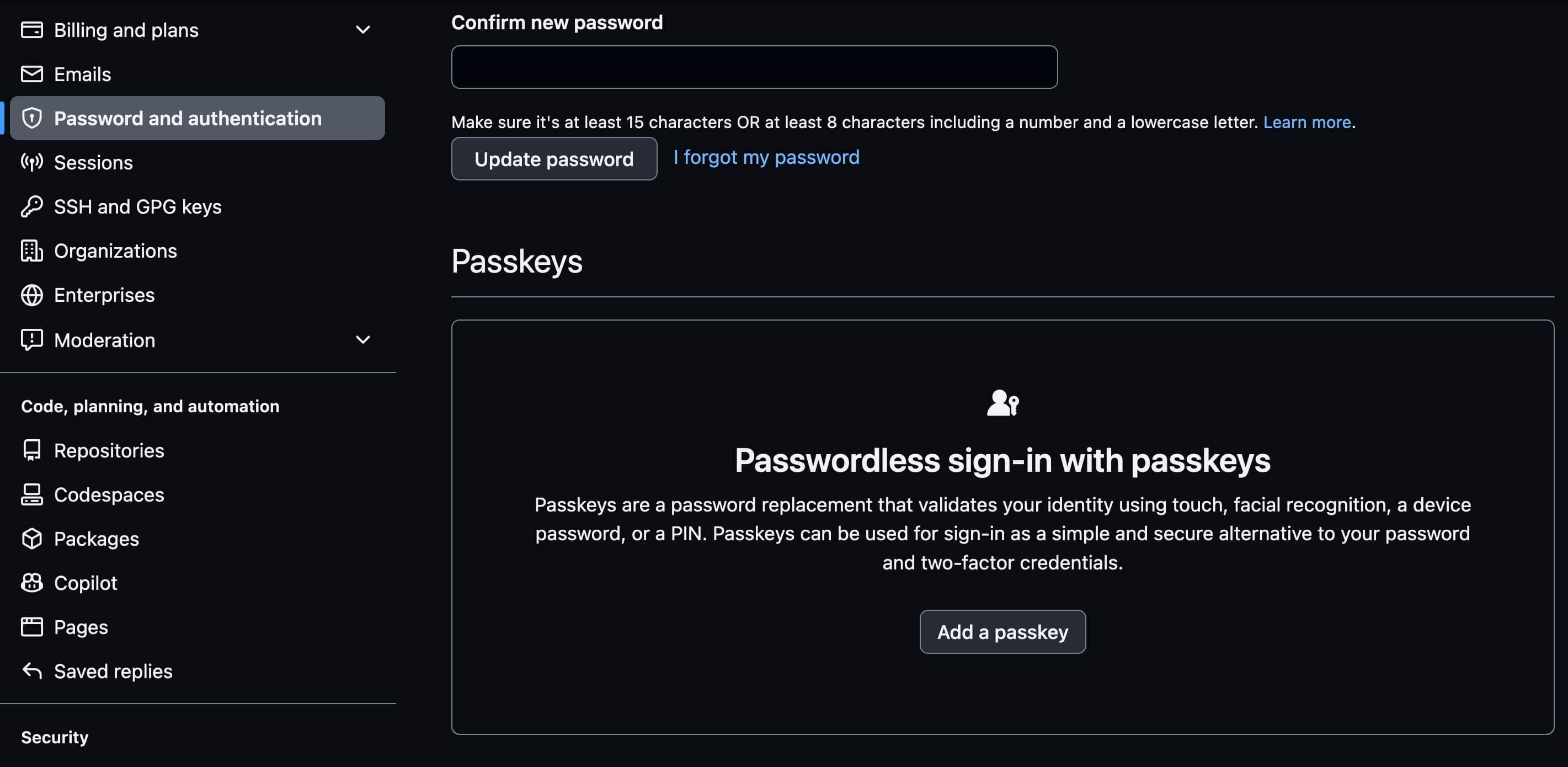

- Войдите в GitHub привычным способом на устройстве и откройте настройки профиля.

- Перейдите в раздел Пароль и аутентификация.

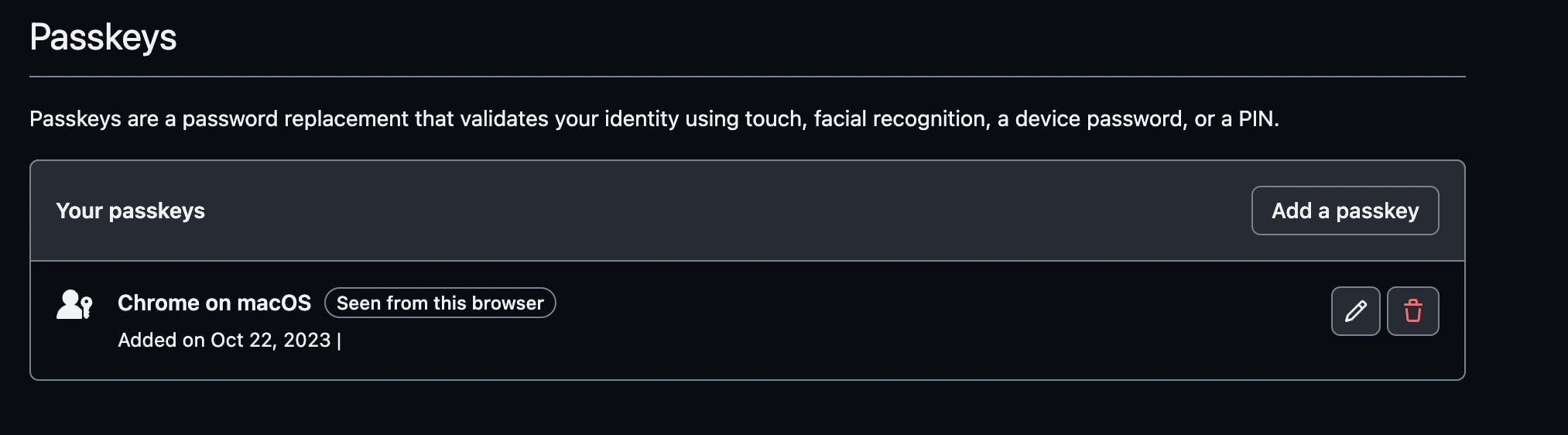

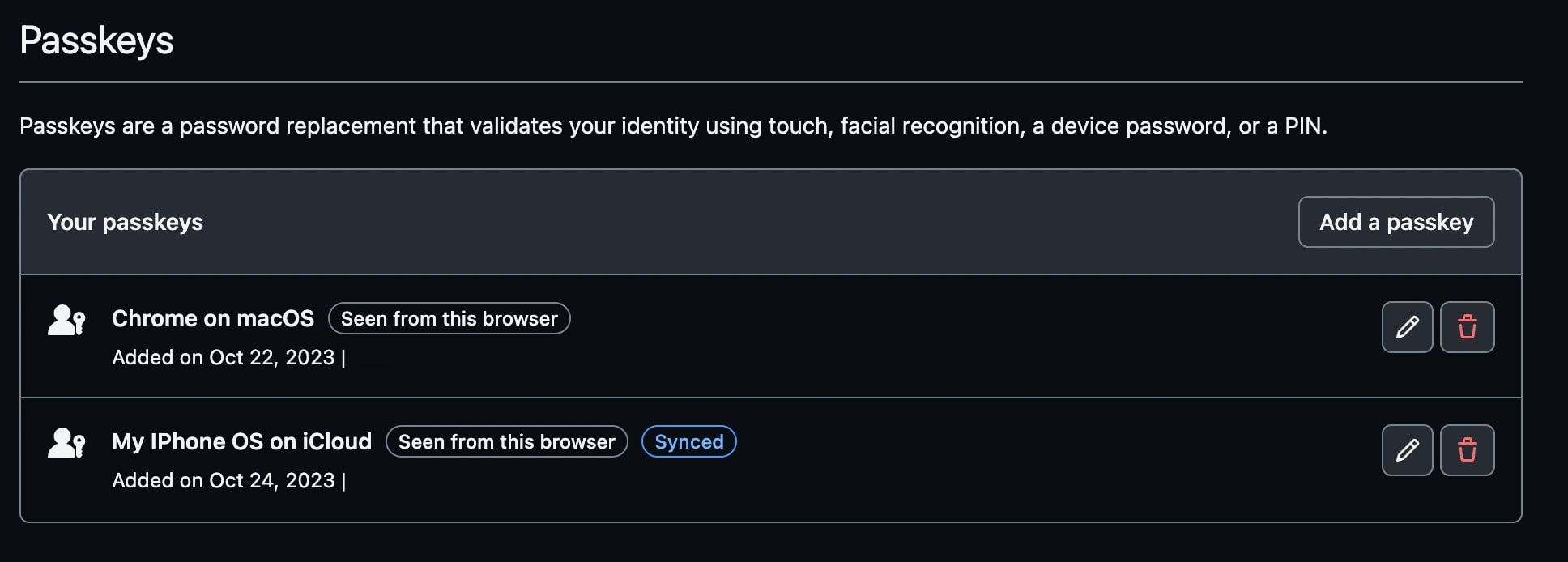

- На странице Пароль и аутентификация найдите блок passkeys и выберите «Добавить passkey».

- Следуйте подсказкам: задайте понятное имя (чтобы позже узнавать устройство) и выберите, где сохранить ключ.

Примеры имён: «Chrome на macOS», «iPhone Анастасии», «Аппаратный ключ YubiKey».

Поддерживаются два способа хранения:

- Локально на устройстве (рекомендуется для персональных устройств).

- На внешнем аппаратном ключе безопасности (USB/NFC), если хотите хранить ключ вне устройства.

Если вы выбираете аппаратный ключ, подключите его к компьютеру и следуйте подсказкам — система предложит сохранить passkey на ключе.

Советы:

- Используйте осмысленные имена для passkeys, чтобы отличать устройства в будущем.

- Создайте несколько passkeys для одного аккаунта: например, для рабочего ноутбука, личного телефона и аппаратного ключа.

Тег synced означает, что провайдер паролей (например, iCloud Keychain) синхронизировал passkey между устройствами. Это удобно, но не все экосистемы поддерживают синхронизацию — проверьте настройки менеджера паролей.

Если passkey хранится на телефоне, вы можете войти на компьютере, отсканировав QR‑код: телефон обнаруживается по близости, подтверждает вашу личность и выполняет вход.

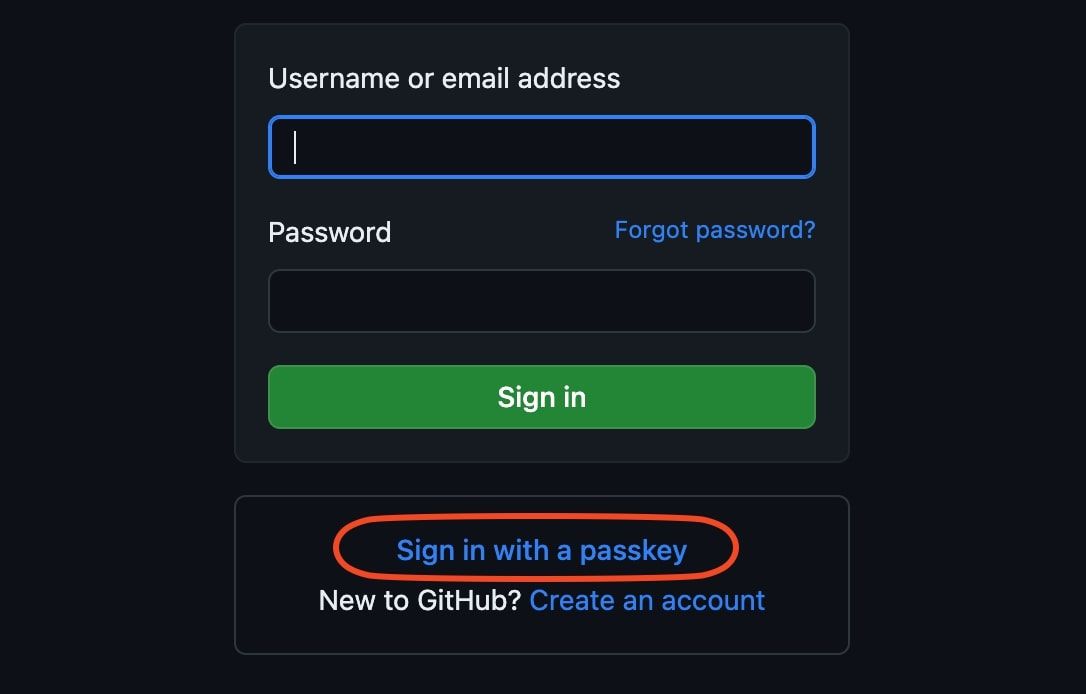

2. Как войти в GitHub с помощью passkey

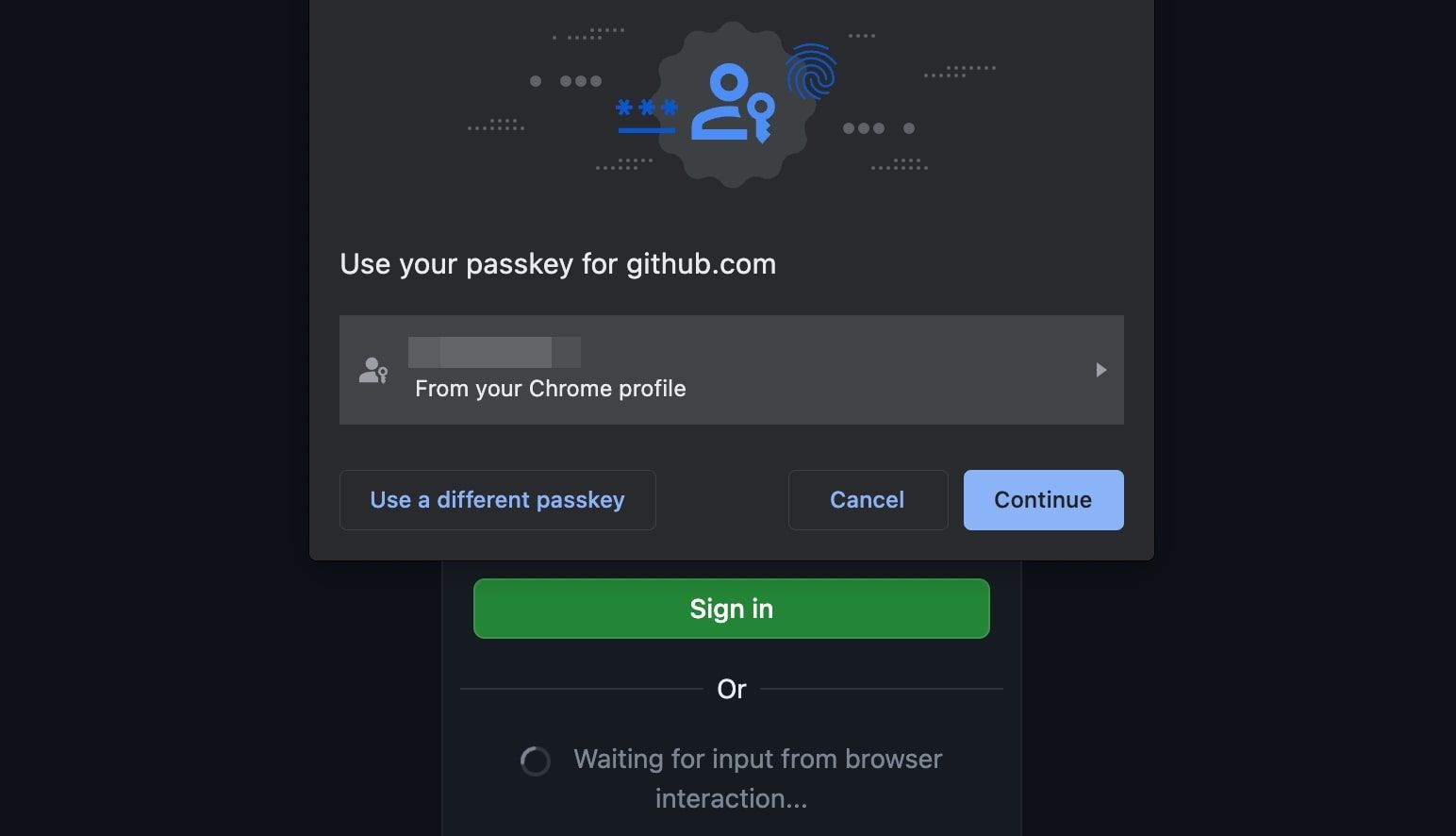

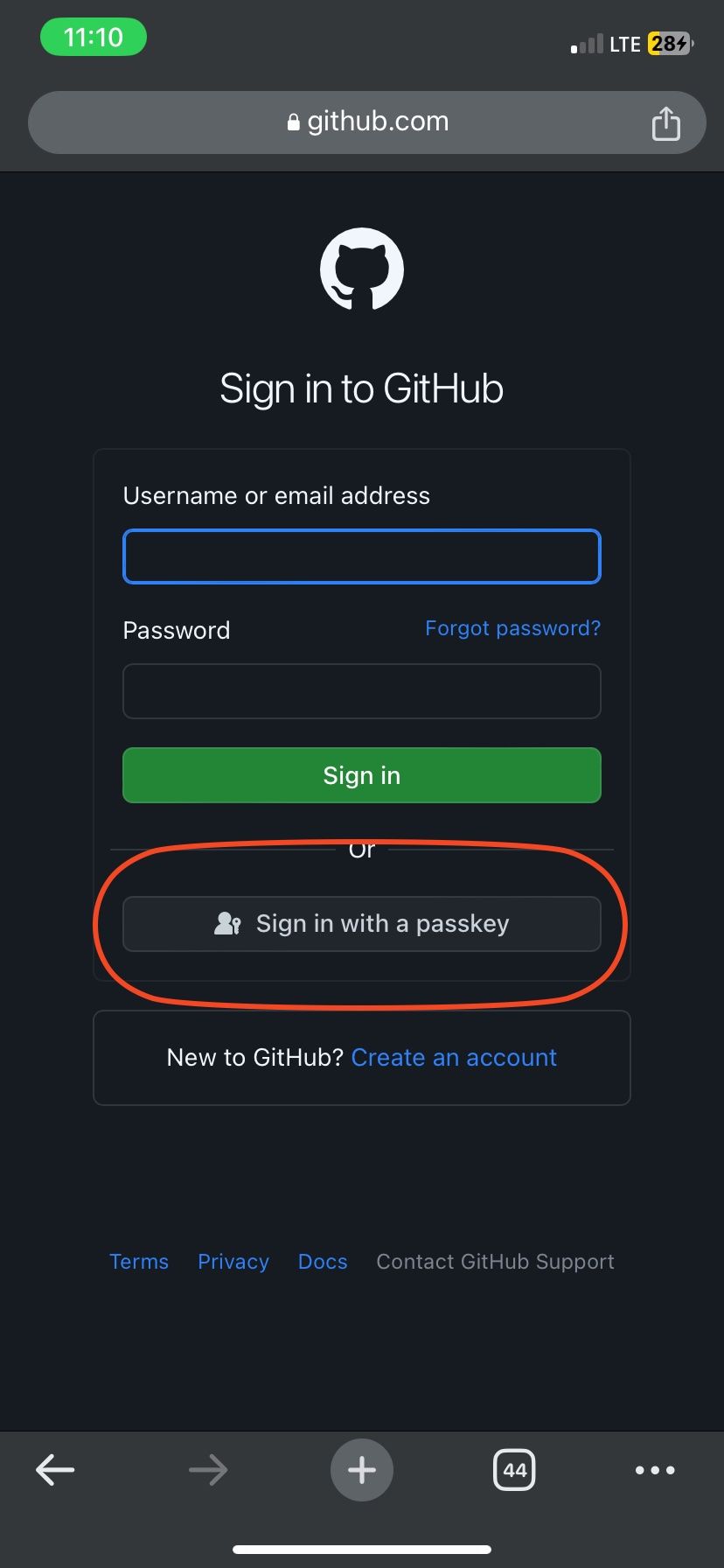

Когда passkey настроен, на экране входа в GitHub появится опция входа с passkey.

Проверьте работу в приватном окне браузера:

- Откройте страницу входа и выберите «Войти с passkey».

- Выберите необходимый passkey из списка доступных (на локальном устройстве или синхронизированный).

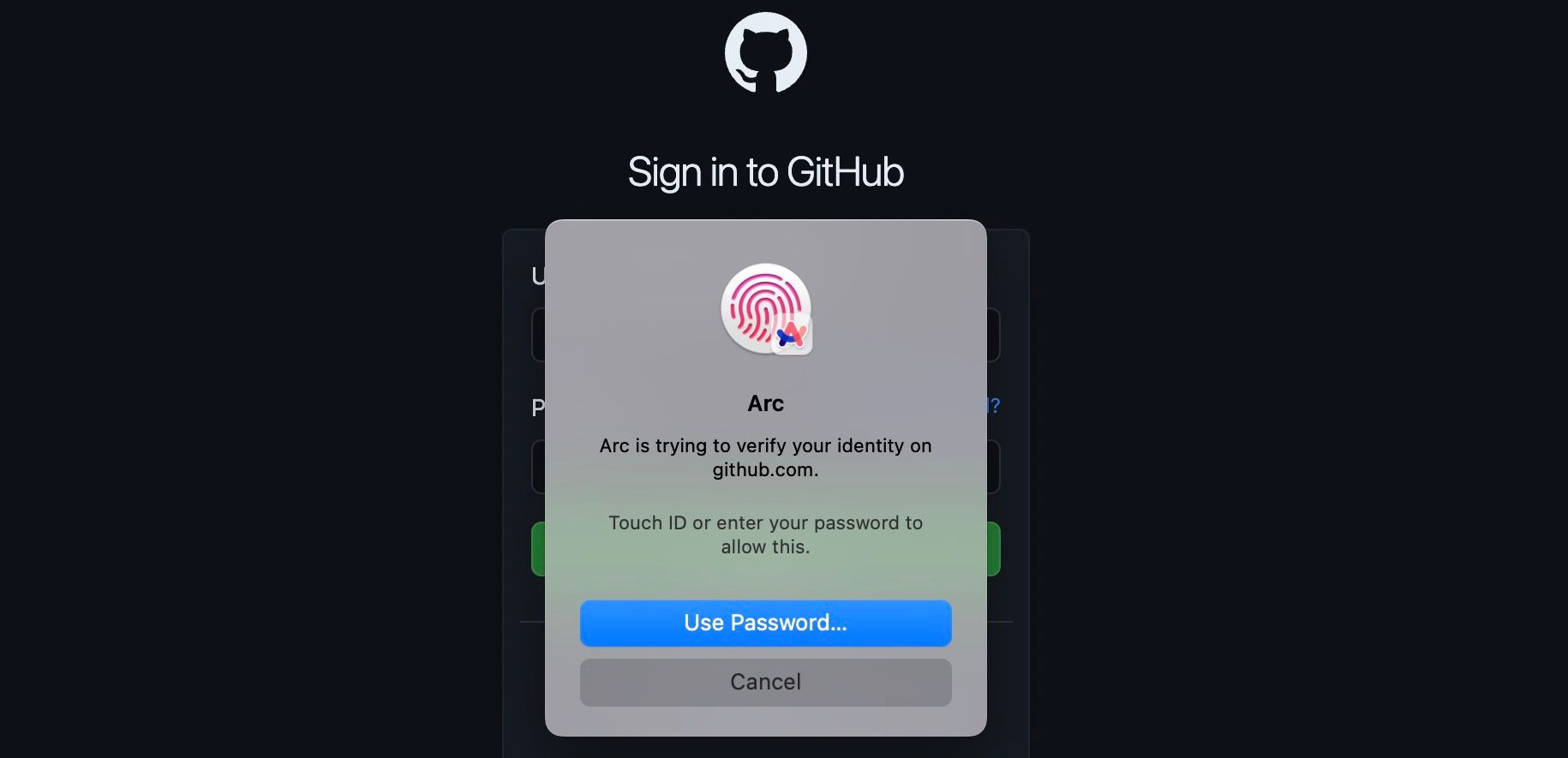

Далее система может запросить биометрическую проверку или PIN в зависимости от настроек устройства.

После подтверждения вы войдёте без ввода пароля.

С этого момента вы можете заходить в аккаунт с любого устройства, где настроен соответствующий passkey.

Что делать при потере устройства

Если устройство с passkey потеряно:

- Войдите в GitHub с использованием имени пользователя и пароля (если доступ есть).

- Перейдите в Пароль и аутентификация → раздел passkeys.

- Найдите passkey, связанный с утерянным устройством, и нажмите Удалить.

- Создайте новый passkey на новом устройстве.

Краткий план действий при утере:

- Немедленно удалить потерянный passkey из учётной записи.

- Если passkey был на аппаратном ключе — деактивировать все связанные учётные записи при подозрении в компрометации.

- При необходимости включить дополнительную 2FA для критичных репозиториев/организаций.

Быстрый список действий при утере устройства

- Войти в аккаунт с паролем.

- Удалить потерянный passkey.

- Создать новый passkey.

- Проверить связанные устройства и сессии, завершить незнакомые.

Когда passkeys не подходят (контрпример)

- На устройстве нет поддержки WebAuthn или менеджер паролей не поддерживает passkeys.

- Пользователь не имеет доступа к биометрии и не желает хранить ключи в облаке.

- Корпоративная политика требует централизованного управления учётными данными, несовместимого с локальными passkeys.

В этих случаях используйте комбинацию традиционных паролей, аппаратных ключей и многофакторной аутентификации (2FA).

Альтернативные подходы

- Аппаратные ключи (YubiKey) как отдельный фактор — подходят там, где запрещена облачная синхронизация.

- Менеджеры паролей с TOTP и аварийными кодами для восстановления.

- Единный вход (SSO) для корпоративных аккаунтов вместо индивидуальных passkeys.

Рекомендации по безопасности

- Дублируйте ключи: поддерживайте как минимум один запасной способ входа (второй passkey).

- Храните аппаратный ключ в безопасном месте, если используете его как основной фактор.

- Включайте уведомления о новых устройствах и проверяйте список сессий в настройках GitHub.

- Регулярно просматривайте и удаляйте неиспользуемые passkeys.

Критерии приёмки

- Passkey создан и виден в разделе Пароль и аутентификация.

- Успешный вход из приватного окна без ввода пароля.

- Возможность удалить passkey удалённо при утере устройства.

- Наличие запасного метода доступа (пароль + 2FA или дополнительный passkey).

Роль‑ориентированные чеклисты

- Для пользователя: создать локальный passkey, зарегистрировать запасной passkey, проверить вход на мобильном и десктопе.

- Для администратора организации: проконтролировать политику SSO/2FA, документировать правила использования passkeys.

- Для разработчика: проверить поддержку WebAuthn в приложениях, тестировать сценарии восстановления доступа.

Мини‑методология внедрения в организации

- Оцените совместимость устройств и браузеров.

- Обзор текущих политик безопасности и SSO.

- Проведите пилот среди небольшой группы.

- Документируйте процесс восстановления и обучения.

- Масштабируйте и поддерживайте мониторинг.

Диаграмма принятия решения

flowchart TD

A[Нужен вход без пароля?] --> B{Поддержка WebAuthn и passkeys}

B -- Да --> C[Настроить passkeys для пользователей]

B -- Нет --> D[Оставить 2FA + пароли или аппаратные ключи]

C --> E{Требуется централизованное управление}

E -- Да --> F[Использовать SSO/Enterprise решение]

E -- Нет --> G[Разрешить персональные passkeys и инструктаж]Короткий глоссарий

- Passkey — криптографический ключ для входа без пароля.

- WebAuthn — веб‑API для аутентификации с помощью ключей.

- Аппаратный ключ — физическое устройство (USB/NFC) для хранения passkey.

Тестовые сценарии и критерии приёмки

- Создание passkey: пользователь создаёт passkey, имя отображается в списке.

- Вход с passkey: вход выполнен без пароля, отображена биометрическая проверка.

- Удаление passkey: после удаления вход с этого устройства невозможен.

Приватность и соответствие регуляциям

Passkeys минимизируют передачу секретов по сети — ключи не пересылаются в открытом виде и привязаны к сайту. При использовании облачной синхронизации проверьте требования локального законодательства и корпоративной политики по хранению ключей и персональных данных.

Краткое резюме

- Passkeys упрощают и защищают вход в GitHub без пароля.

- Настройка занимает несколько шагов в разделе Пароль и аутентификация.

- Создавайте запасные ключи и храните аппаратные ключи в безопасном месте.