Как найти и остановить утечки VPN

Введение

VPN (виртуальная частная сеть) шифрует трафик между вашим устройством и сервером провайдера. Это защищает содержимое (пароли, номера карт, тело запросов). Но часть метаданных и вспомогательных механизмов соединения может остаться видимой: в первую очередь IP-адреса и DNS-запросы. Такие утечки ухудшают вашу приватность и иногда позволяют обходить геоблокировки или составлять профиль ваших посещений.

Ниже — развернутое руководство по типам утечек, методам тестирования, пошаговым действиям по устранению, контрольным спискам и плану реагирования.

Какие данные может выдавать VPN?

Короткие определения терминов

- IP-адрес: уникальный сетевой адрес устройства или шлюза в интернете. Показывает примерное местоположение и провайдера.

- DNS (Domain Name System): «телефонная книга» интернета; преобразует доменные имена в IP-адреса.

- IPv4 / IPv6: версии интернет-протокола; IPv6 — новая версия с большим адресным пространством.

- WebRTC: веб-технология для реального времени, которая может определять настоящий IP внутри браузера.

Основные типы утечек

- Утечки IP-адреса: когда ваш реальный публичный IP виден наружу, несмотря на подключённый VPN.

- Утечки DNS-запросов: когда запросы к DNS идут не через VPN, а через локальный провайдер или публичный DNS.

- WebRTC-утечки: когда браузер напрямую запрашивает сетевую информацию для мультимедиа, обходя VPN.

- Прочие: раскрытие подсказок в заголовках HTTP/TLS (SNI в старых реализациях), неправильная маршрутизация при split tunneling и ошибки в настройке маршрутизатора.

Когда утечка становится проблемой

- Конфиденциальность: ваш провайдер/государство/рекламные сети видят, какие сайты вы запрашиваете.

- Геоблокировки: сайты определяют ваше расположение по реальному IP и блокируют доступ.

- Персональные угрозы: в редких случаях IP вместе с другой информацией упрощает целевые атаки.

Утечки IP-адреса

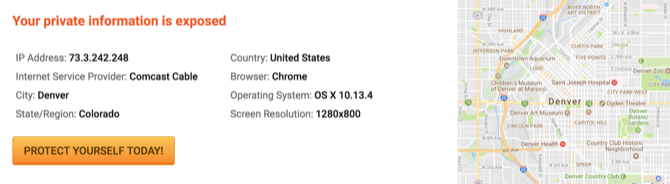

IP-утечка — одна из самых очевидных: тест показывает ваш реальный публичный IP, даже если вы подключены к VPN.

Почему это происходит

- Неправильно настроенный VPN-клиент.

- Отсутствие маршрутизации IPv6 через туннель VPN.

- Прерывание соединения и отсутствие «kill switch» (автоматического разрыва интернет-сессии при падении VPN).

Последствия

Даже если содержимое передаётся по зашифрованному туннелю, раскрытие IP показывает вашу приблизительную локацию и провайдера. Это снижает анонимность и позволяет сайтам применять региональные ограничения.

Утечки DNS

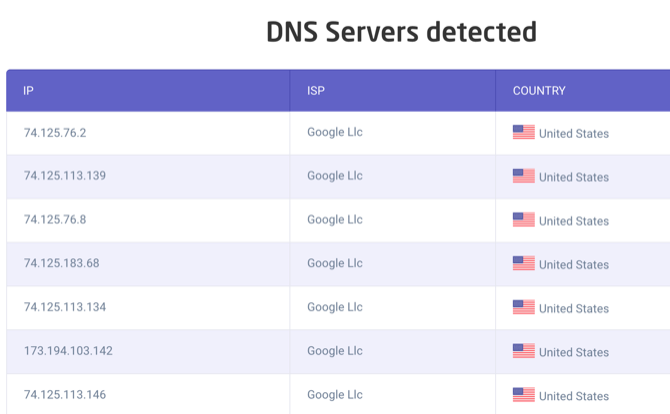

DNS-запросы сообщают, какие домены вы запрашиваете — даже если трафик к сайту затем идёт по шифрованному каналу.

Когда вы вводите адрес сайта, ваш компьютер отправляет запрос к DNS-серверу: «какой IP у example.com?» Если этот запрос уходит не через VPN, его видит провайдер или выбранный публичный DNS-сервис.

Если DNS показывает сервера Google, вашего локального ISP или любой сторонний сервис, не связанный с VPN, значит утечка есть.

Дополнительные браузерные утечки: WebRTC и заголовки

WebRTC может вернуть ваш локальный и публичный IP прямо из браузера, даже при активном VPN. Заголовки и SNI в TLS иногда передают домен до установления защищённого канала в старых конфигурациях. Новые версии TLS улучшают защиту, но часть инфраструктуры всё ещё может раскрывать информацию.

Совет: тестируйте из браузера и вне браузера, потому что результаты могут отличаться.

Как тестировать утечки: шаг за шагом

Мини-методология тестирования

- Зафиксируйте текущий реальный IP: откройте поисковик и найдите «what is my ip» или используйте проверенный сервис.

- Подключитесь к VPN и выберите сервер в другом городе или стране.

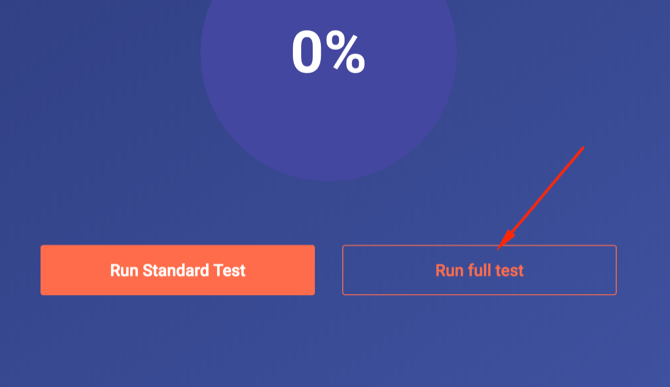

- Запустите полные тесты: IP, DNS и WebRTC.

- Повторите проверку в другом браузере и из командной строки (если умеете).

- Запишите результаты и сравните с эталонными (реальным IP и DNS до VPN).

Рекомендуемые тесты

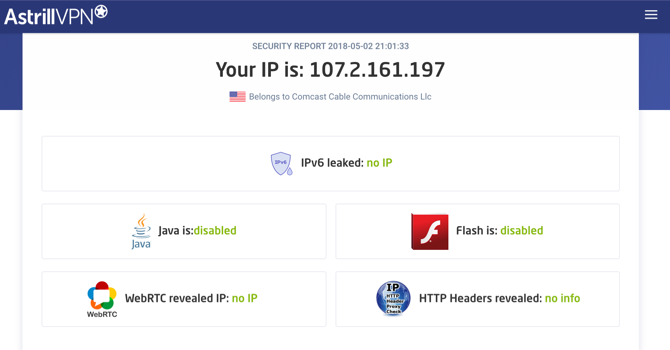

- Онлайн-тесты утечек (пример: Astrill VPN Leak Test) — запуск полного теста покажет IPv4, IPv6, DNS и WebRTC.

Тест-кейсы и критерии приёмки

- Кейс 1: подключение к VPN, тест IP — приемлемо, если отображаемый IP принадлежит VPN-серверу.

- Кейс 2: тест IPv6 — приемлемо, если либо IPv6 показывается как адрес VPN, либо IPv6 полностью отключён на системе и нет видимой «реальной» IPv6.

- Кейс 3: DNS-тест — приемлемо, если показаны DNS-серверы VPN или приватные/шифрованные резолверы (DoH/DoT), и нет локальных ISP-серверов.

- Критерии приёмки: все три теста должны показывать «VPN» как источник. Любой реальный провайдер в результатах — это провал.

Как предотвратить утечки IP

Практические шаги

- Используйте проверенные VPN-провайдеры с положительной репутацией и прозрачной политикой логов.

- Включите «kill switch» в клиенте VPN — он разрывает интернет-соединение при падении VPN.

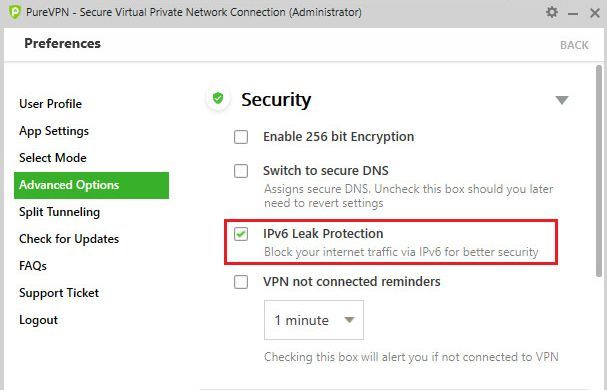

- Управляйте IPv6: если провайдер VPN не поддерживает безопасную маршрутизацию IPv6, отключите IPv6 в системе или на маршрутизаторе.

- Настройте локальный файрвол (iptables, pf, Windows Firewall) так, чтобы весь исходящий трафик шел только через VPN-интерфейс.

- Избегайте split tunneling для чувствительных приложений, если не полностью уверены в конфигурации.

Рольовые чеклисты

Для обычного пользователя:

- Включить «kill switch».

- Проверить IP и DNS после подключения.

- Отключить IPv6, если VPN не поддерживает его безопасно.

- Использовать приватный браузер для чувствительных задач.

Для системного администратора / продвинутого пользователя:

- Настроить сетевые правила, чтобы разрешать трафик только через VPN-интерфейс.

- Применить мониторинг и периодические автоматические тесты утечек.

- Настроить маршрутизатор для форсирования DNS через VPN.

Как предотвратить утечки DNS

Практические рекомендации

- Включите DNS leak protection в клиенте VPN, если такая опция есть.

- Используйте DNS-серверы, предлагаемые вашим VPN-провайдером, или защищённые резолверы с поддержкой DoH/DoT.

- Настройте маршрутизатор/клиент так, чтобы DNS-запросы перенаправлялись только через туннель VPN (в идеале — через DNS-поставщика VPN).

- Избегайте вручную прописанных публичных DNS (Google 8.8.8.8, Cloudflare 1.1.1.1) в системе, если они обходят VPN.

Дополнительные меры

- Настройка DNS-over-HTTPS (DoH) в браузере — скрывает DNS от локального провайдера, но может конфликтовать с VPN; тестируйте комбинации.

- Если DNS всё же уходит через ISP, принудительно переключитесь на DNS VPN или заблокируйте наружные DNS-запросы через фаервол.

Что делать, если тест выявил утечку: пошаговый план (SOP)

- Отключитесь от интернет‑соединения (если утечка критична).

- Перезапустите клиент VPN и выберите другой сервер.

- Включите/проверьте «kill switch» и опцию DNS leak protection.

- Отключите IPv6 на устройстве или в настройках роутера.

- Запустите повторный полный тест (IP, DNS, WebRTC).

- Если утечка остаётся — смените VPN-провайдера и сообщите о проблеме службе поддержки.

Инцидентный план и откат

- Если утечка произошла на сервере/корпоративной сети: немедленно снять сервер с публичного доступа, проверить конфигурацию туннелей, восстановить из проверённой конфигурации и уведомить затронутых пользователей.

- В личном использовании: сменить сервис, сбросить настройки сети, временно отключать чувствительные аккаунты, если есть вероятность компрометации.

Альтернативные подходы и ограничения

Альтернативы

- Tor: обеспечивает сильную анонимность, но медленнее и не подходит для всего трафика (например, стриминга).

- Прокси (SOCKS/HTTP): скрывают IP, но обычно не шифруют весь трафик.

- Комбинации «VPN + Tor» или «VPN через VPS»: повышают гибкость, но усложняют конфигурацию и могут внести новые уязвимости.

Когда VPN не решит проблему

- Если цель — полная анонимность и отсутствие какой-либо связи с вашей личностью, одного VPN может быть недостаточно: утечка данных с сайтов (аккаунты, cookie, fingerprinting) продолжит идентифицировать вас.

- Если угроза исходит от мощного оппонента (государственные структуры с доступом к сетевой инфраструктуре), необходим комплекс мер (аппаратные решения, специальные конфигурации, юридическая поддержка).

Контрольный список для тестирования (шаблон)

- До теста: зафиксировать реальный IP и DNS.

- Подключиться к VPN к удалённому серверу.

- Проверить: публичный IP, IPv6, DNS, WebRTC.

- Результат: все параметры должны указывать на VPN или быть отключены.

- Принять меры, если найдено несоответствие.

Критерии приёмки

- Приёмка безопасности соединения: отображаемый IP принадлежит VPN, DNS-серверы — VPN или зашифрованы, WebRTC не раскрывает реальный IP.

- Нормативы для запуска в продуктив: тест утечек проходит автоматически при подключении и раз в сутки.

Диаграмма принятия решений

flowchart TD

A[Начать тест] --> B{VPN подключён?}

B -- Нет --> C[Подключиться к VPN и повторить]

B -- Да --> D[Запустить тесты: IP, DNS, WebRTC]

D --> E{Результаты в норме?}

E -- Да --> F[Мониторинг: тест раз в день]

E -- Нет --> G[Включить Kill Switch, отключить IPv6, проверить DNS]

G --> H{Проблема исправлена?}

H -- Да --> F

H -- Нет --> I[Сменить сервер/провайдера или обратиться в поддержку]Часто встречающиеся ошибки и когда повода для паники нет

Ошибки конфигурации

- Неправильно прописанный маршрут в ОС. Решение: сброс сетевых настроек или ручная настройка маршрутов.

- Локальные расширения браузера, синхронизация и плагины могут выдавать следы активности; отключите их для теста.

Когда можно не беспокоиться

- Если вы используете VPN для доступа к контенту и протоколы работают корректно, небольшое геолокационное раскрытие внутри ожидаемого диапазона IP не критично.

- Если ваш уровень угрозы низкий (обычный пользователь без конфликта с законом), основные меры (репутация провайдера, kill switch) обычно достаточно.

Итог и рекомендации

Поддерживать приватность — значит постоянно проверять и корректировать конфигурацию. Самые важные шаги:

- Регулярно тестируйте IP, DNS и WebRTC.

- Включайте встроенные опции защиты от утечек и «kill switch».

- Отключайте IPv6 или убедитесь, что VPN надёжно его маршрутизирует.

- Используйте проверенных провайдеров и дополняйте VPN безопасными практиками (фаервол, защищённые DNS, приватный браузер).

В конце: тестируйте сегодня — выполните полный тест после следующего подключения к VPN и добавьте проверку в регулярный план обслуживания вашего устройства.

Важное

- Даже хороший VPN не заменит базовые правила интернет‑безопасности: отдельные учётные записи, уникальные пароли, двухфакторная аутентификация и внимательное отношение к расширениям и сайтам.

Краткое резюме

Используйте VPN, но не полагайтесь только на его заявления о безопасности: тесты IP и DNS помогут обнаружить утечки. Включите «kill switch», настройте DNS и при необходимости отключите IPv6. При повторяющихся проблемах смените провайдера.