Как установить Active Directory на Windows Server 2008 R2

Быстрые ссылки

- Установка

- Конфигурация

- Чек-лист и безопасность

Active Directory — это центральная служба каталогов для сетей Microsoft в модели клиент‑сервер. Она предоставляет контроллер домена (Domain Controller, DC), который выполняет аутентификацию пользователей и компьютеров вместо локальных машин. Ниже подробно описаны шаги по установке и базовой настройке AD DS на Windows Server 2008 R2.

Установка

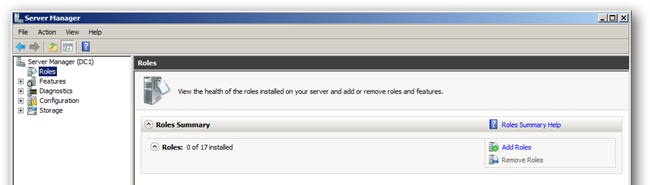

- Откройте Server Manager и в левой колонке выберите Roles. В правой части окна нажмите Add Roles.

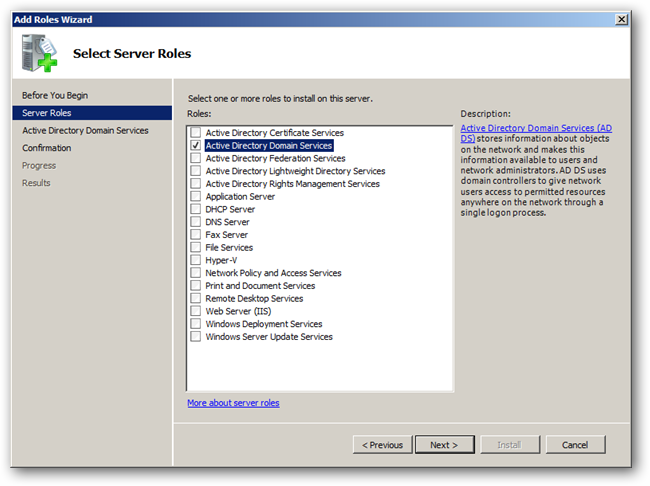

- Запустится мастер Add Roles Wizard. Нажимайте Next, пока не увидите список доступных ролей. Выберите Active Directory Domain Services. Появится уведомление о необходимых дополнительных компонентах — нажмите Add Required Features, затем Next.

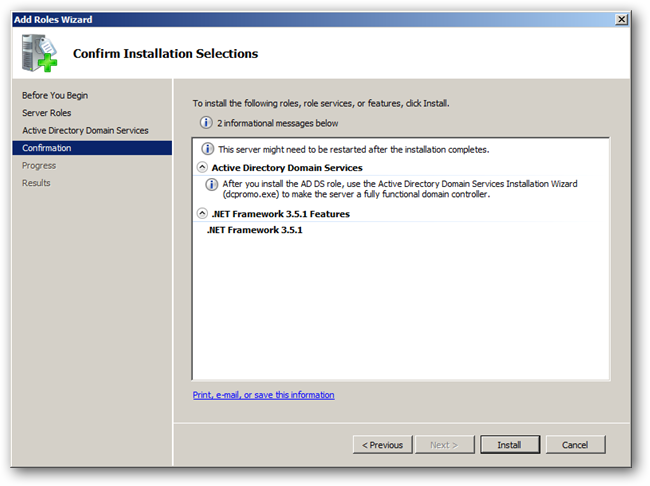

- Мастер покажет краткое введение и ссылки на справочные материалы. Нажмите Next, затем Install, чтобы установить бинарные файлы AD DS.

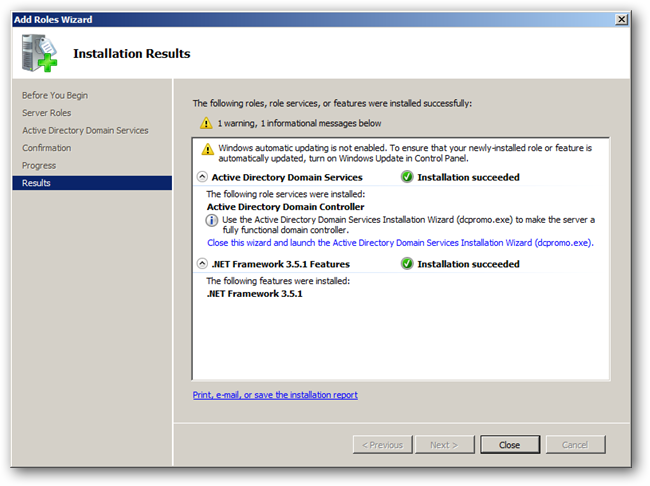

- По завершении установки появится сообщение об успешной установке. Нажмите Close.

Конфигурация

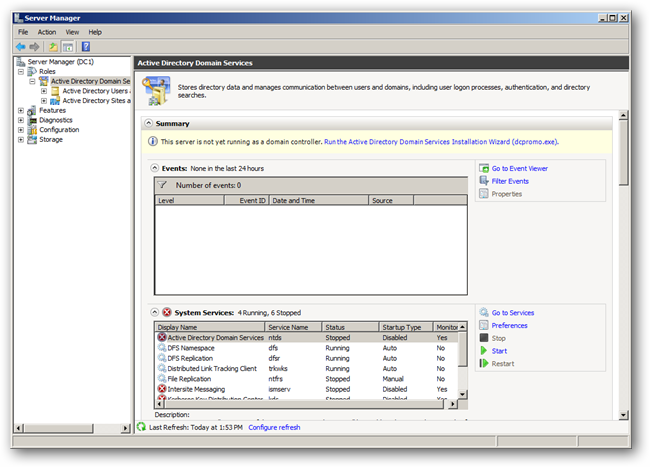

- В Server Manager разверните Roles и выберите Active Directory Domain Services. Справа нажмите ссылку Run the Active Directory Domain Services Installation Wizard (dcpromo.exe).

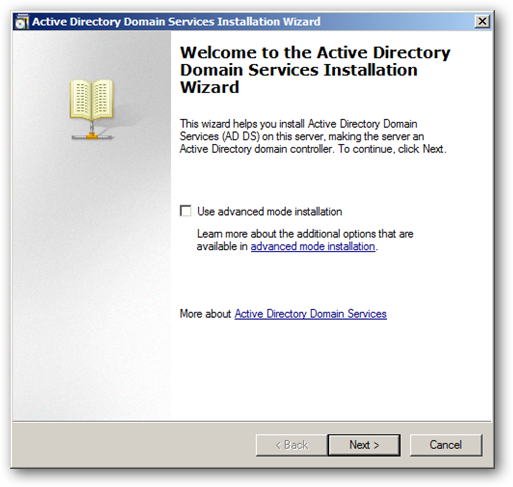

- Запустится мастер настройки. Нажимайте Next для перехода между шагами.

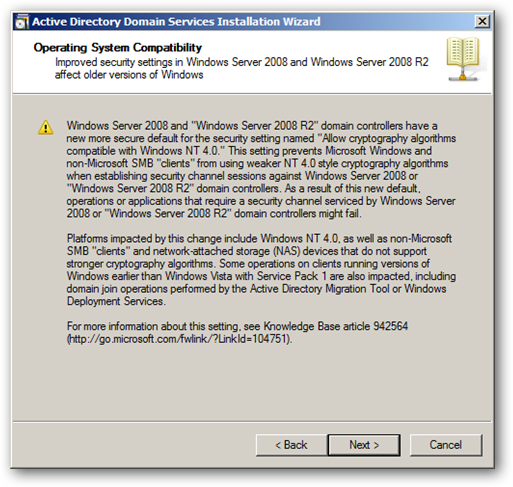

- Появится предупреждение о клиентах, не поддерживающих новые криптографические алгоритмы Server 2008 R2. Если в вашей сети нет устаревших клиентов, просто нажмите Next.

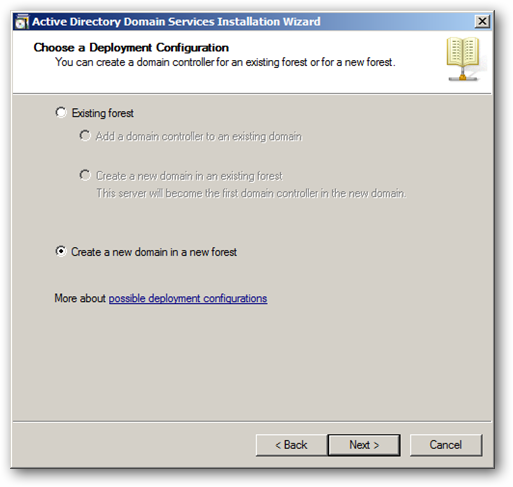

- Выберите Create a new domain in a new forest, если это первый контроллер домена в новой сети.

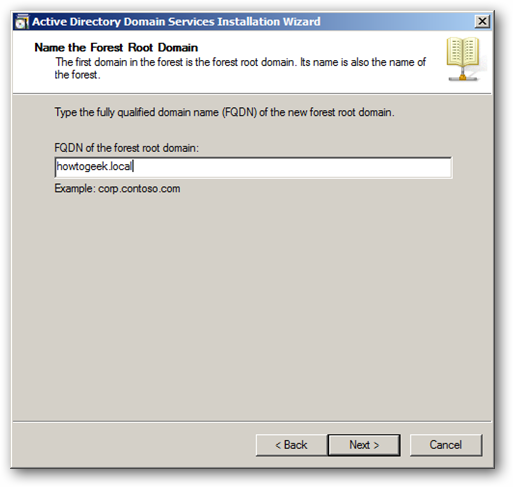

- Укажите имя домена. В примере используется домен с суффиксом .local. Причины выбора суффикса будут описаны в отдельных материалах.

- Поскольку это первый контроллер домена, можно установить уровень функциональности леса (Forest functional level) на Server 2008 R2.

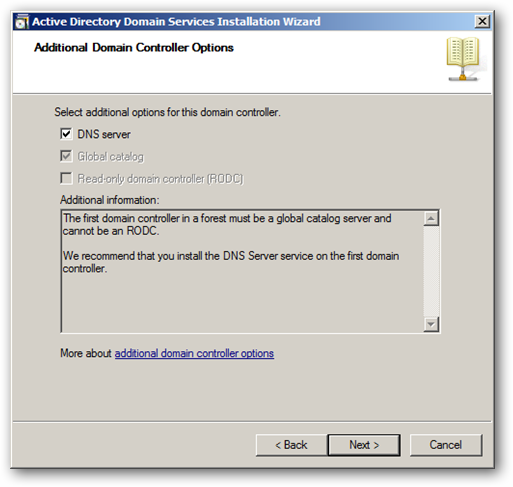

- Рекомендуется включить установку DNS вместе с AD. Это позволит создать интегрированную AD DNS-зону. Нажмите Yes при появлении запроса о добавлении DNS.

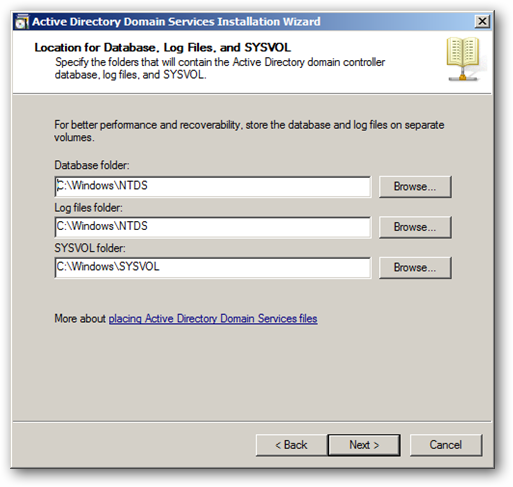

- Выберите расположение для базы данных, журналов и папки SYSVOL. В производственной среде лучше хранить базу данных и SYSVOL на одном диске, а журналы на отдельном физическом диске. В лабораторных условиях можно оставить все по умолчанию.

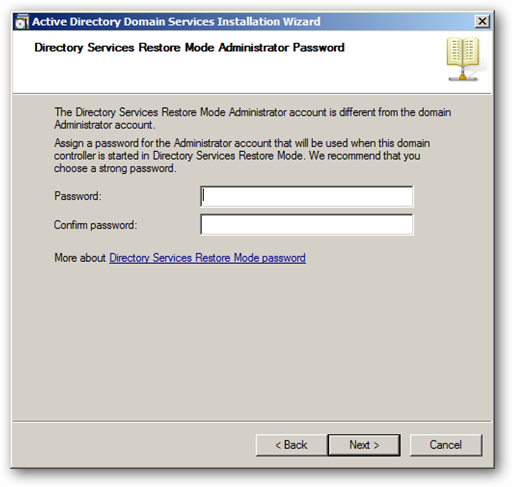

- Установите надёжный пароль для режима восстановления служб каталогов (Directory Services Restore Mode, DSRM). Нажмите Next дважды, чтобы запустить конфигурацию.

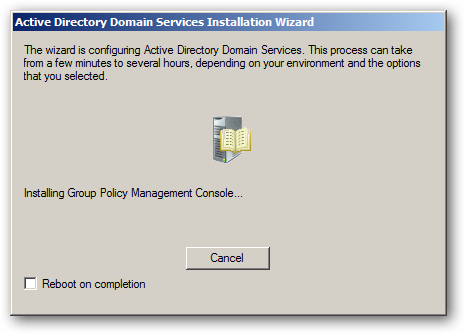

- В окне прогресса вы увидите, какие компоненты устанавливаются.

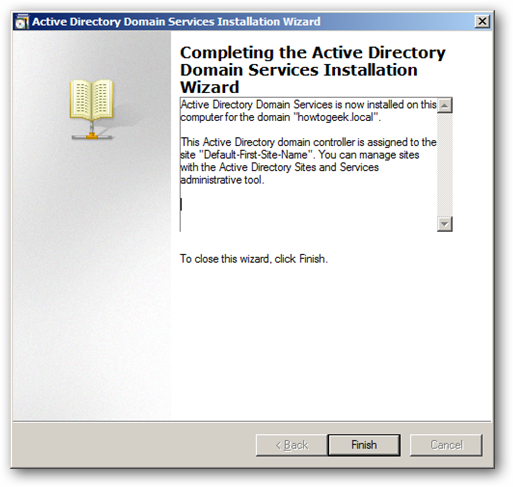

- По завершении мастер уведомит вас и предложит перезагрузить сервер. Перезагрузите систему, чтобы изменения вступили в силу.

Важно: после перезагрузки убедитесь, что служба DNS запущена, и проверьте репликацию, если в сети несколько контроллеров домена.

Чек-лист перед установкой (роли и требования)

- Бэкап сервера и снимок системы (если возможен).

- Статический IP-адрес на сервере.

- Проверка времени и часового пояса (служба Kerberos чувствительна к рассинхронизации — допустимый дрейф ±5 минут).

- Достаточное место на дисках для базы AD и журналов.

- Подготовленный DNS (если планируете внешнюю интеграцию) или разрешение на создание интегрированной зоны.

- Учетная запись с правами администратора домена/сервера.

Безопасность и лучшие практики

- Используйте сложный пароль для DSRM и храните его в защищённом хранилище.

- Разделяйте роли и хранение данных: база/ SYSVOL и журналы на отдельных дисках.

- Не назначайте контроллеры домена в качестве рабочих станций; минимизируйте установленные роли и ПО.

- Включите мониторинг репликации и событий безопасности (Event Viewer → Directory Service, DNS, System).

- Регулярно выполняйте резервное копирование системного состояния (System State).

Когда установка Active Directory не подходит

- Небольшая одно‑разовая сеть на нескольких автономных машинах, где централизованная аутентификация не нужна.

- Если требуется cloud‑ориентированная аутентификация без локальной инфраструктуры — рассмотрите Azure AD или другие облачные решения.

Критерии приёмки

- Контроллер домена отвечает на запросы аутентификации и авторизации.

- DNS-записи _ldap._tcp и SRV для контроллера домена присутствуют и разрешаются.

- Успешная репликация между контроллерами (если есть несколько DC).

- Успешная аутентификация клиента в домене с учётной записью пользователя.

Быстрая шпаргалка — ключевые команды и проверки

- Проверка состояния службы DNS: Services.msc → DNS

- Проверка репликации: repadmin /replsummary

- Проверка SRV-записей: nslookup -type=SRV _ldap._tcp.dc._msdcs.

- Восстановление DSRM: загрузка в Directory Services Restore Mode и восстановление System State

flowchart TD

A[Начало установки] --> B{Установлены роли?}

B -- Нет --> C[Add Roles → Active Directory Domain Services]

C --> D[Install]

B -- Да --> D

D --> E{Первый DC в лесу?}

E -- Да --> F[Create new forest]

E -- Нет --> G[Join existing domain / promote replica]

F --> H[Include DNS recommended]

H --> I[Configure paths, DSRM password]

I --> J[Reboot и проверка]Примеры отказов и как их решать

- Проблема: DNS не разрешает записи контроллера домена. Решение: проверьте службу DNS, зоны AD‑integrated и разрешения на запись, убедитесь в корректном статическом IP.

- Проблема: Клиенты не видят контроллер домена. Решение: проверьте настройки DHCP/DNS, маршрут и файрвол на сервере.

Роли и чек-лист для администратора по шагам

- Подготовка: резервная копия, статический IP, синхронизация времени.

- Установка роли AD DS через Server Manager.

- Запуск dcpromo.exe и выбор опций (новый лес, DNS и т. д.).

- Проверка служб и перезагрузка.

- Валидация: репликация, SRV‑записи, аутентификация клиентов.

Сводка

Active Directory на Windows Server 2008 R2 устанавливается через Server Manager и мастер dcpromo. Включайте DNS при установке, выбирайте подходящие пути для базы и журналов, используйте надёжные пароли и проверяйте репликацию и SRV‑записи после перезагрузки. Следуйте приведённому чек‑листу и рекомендациям по безопасности для надёжной и поддерживаемой инфраструктуры.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента