Как найти и удалить кейлоггер на компьютере

Кейлоггеры редко ломают систему открыто — они подслушивают вводимые данные: логины, пароли, номера карт и сообщения. Из‑за скрытности важно регулярно проверять компьютер и знать, какие шаги помогут обнаружить и удалить такую угрозу.

Ищите незнакомое программное обеспечение, работающее в фоновом режиме

Первое место для проверки — процессы, работающие в фоновом режиме. На Windows откройте Диспетчер задач, на macOS — Монитор активности. Ищите процессы с незнакомыми именами или процессы, которые потребляют много CPU или памяти.

Если вы видите незнакомое приложение, выполните быстрый поиск в Интернете по его имени, чтобы понять, что это такое. Существуют известные коммерческие и шпионские продукты, которые иногда используются в качестве кейлоггеров: Spyera, HoverWatch, TiSPY, iKeyMonitor, XNSPY. Многие такие программы скрываются за общими или ложными именами системных процессов, поэтому не полагайтесь только на то, что название выглядит «обычно».

Важно: если вы нашли подозрительный процесс, временно завершите его. На Windows щёлкните правой кнопкой и выберите «Завершить задачу». На macOS выберите процесс и нажмите «Завершить принудительно».

Однако это отключит программу только для текущего сеанса — при следующем запуске компьютера она может запуститься снова. На Windows откройте Диспетчер задач → вкладка Автозагрузка и найдите подозрительное приложение, затем отключите его. На macOS проверьте «Пользователи и группы» → «Объекты входа» или «Системные настройки» → «Автозагрузка» и удалите запись.

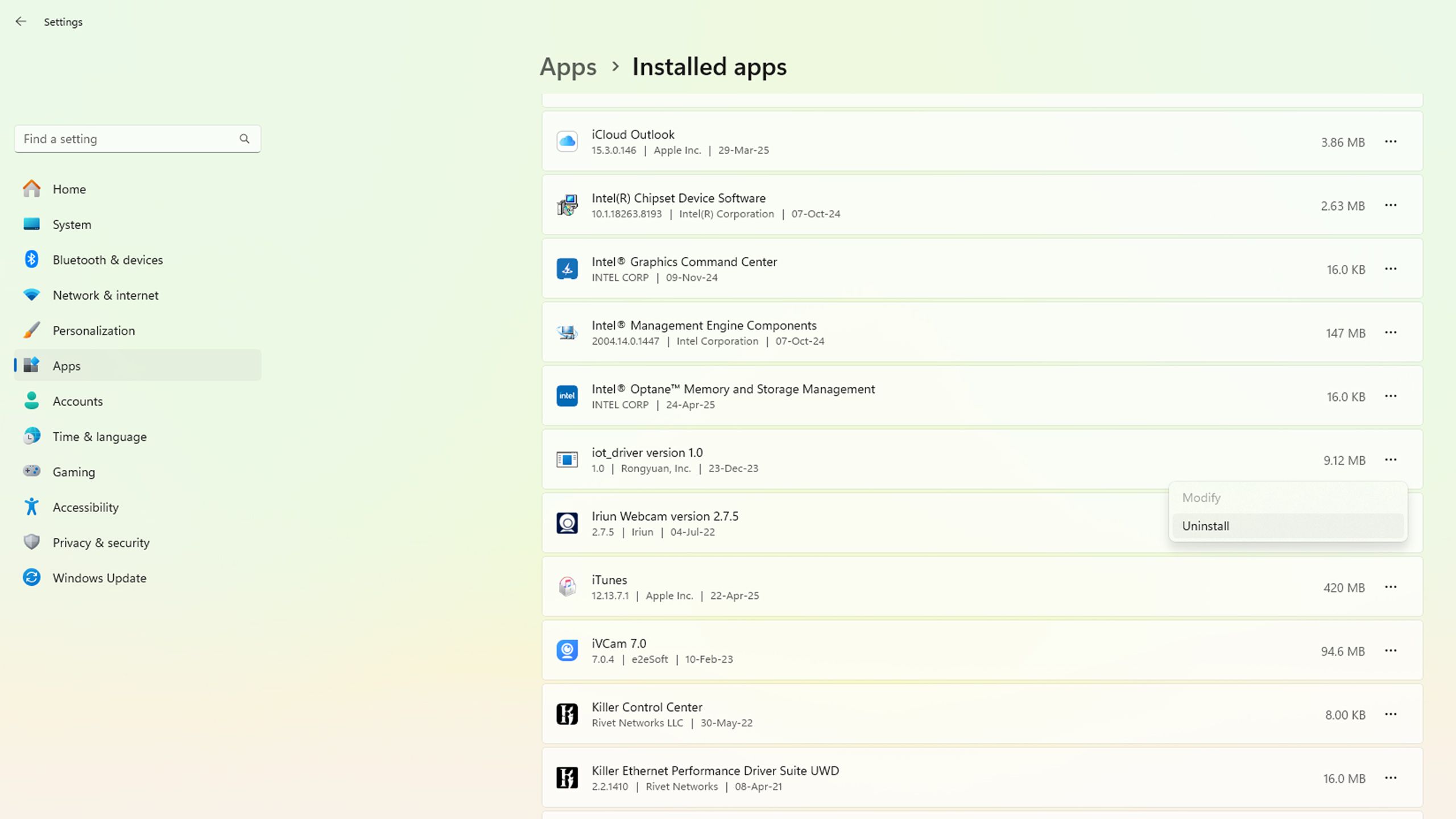

Удалите программы, которые вы не устанавливали

Временное завершение процесса не гарантирует удаления. На Windows откройте «Параметры» → «Приложения» → «Установленные приложения», найдите программу и используйте меню «Удалить» (троеточие → Удалить). Выполните деинсталляцию по шагам мастера и затем перезагрузите компьютер.

На macOS удалите приложение стандартным способом (переместите в Корзину) или используйте инструмент для «чистой» деинсталляции (например, AppCleaner). Также проверьте папки /Library/LaunchAgents, /Library/LaunchDaemons и ~/Library/LaunchAgents на предмет запусков от незнакомых приложений и удалите соответствующие plist‑файлы, если уверены в их вредоносности.

Совет: перед удалением сделайте снимок экрана или запишите точное имя процесса и путь к файлу — это пригодится при последующем сканировании антивирусом или при обращении в службу поддержки.

Сканируйте систему антивирусом и средствами безопасности

Деинсталляция вручную не гарантирует, что все компоненты кейлоггера удалены. Просканируйте систему с помощью встроенных и сторонних средств:

- Используйте Microsoft Defender для первичной проверки.

- Запустите дополнительный сканер (например, Malwarebytes) для обнаружения скрытых модулей.

- При необходимости воспользуйтесь проверкой на загрузочном носителе (offline scan) — это снижает шанс того, что вредоносный процесс будет мешать проверке.

После удаления вредоносного ПО перезагрузите систему и повторно запустите сканирование. Если антивирус помечает один и тот же объект вновь, это может означать наличие устойчивой угрозы с автозапуском, руткита или нескольких связанных компонентов. В таких случаях подумайте о профессиональной помощи.

Проверяйте аппаратные подключения и кабели

Хотя большинство кейлоггеров — это ПО, существуют аппаратные кейлоггеры, которые ставятся между клавиатурой и системой или замаскированы в кабеле. Такие устройства могут выглядеть как небольшой адаптер или как модифицированный USB‑кабель.

Проверяйте порты и кабели:

- Осмотрите место подключения клавиатуры и кабель на предмет посторонних вставок или утолщений.

- Проверьте USB‑кабели на необычные соединения или пятна пайки.

- Если компьютер находится в общественном или совместном пространстве, регулярно проверяйте все внешние интерфейсы.

Аппаратные кейлоггеры чаще используются в целевых атаках против конкретных жертв и встречаются реже, но игнорировать их не стоит.

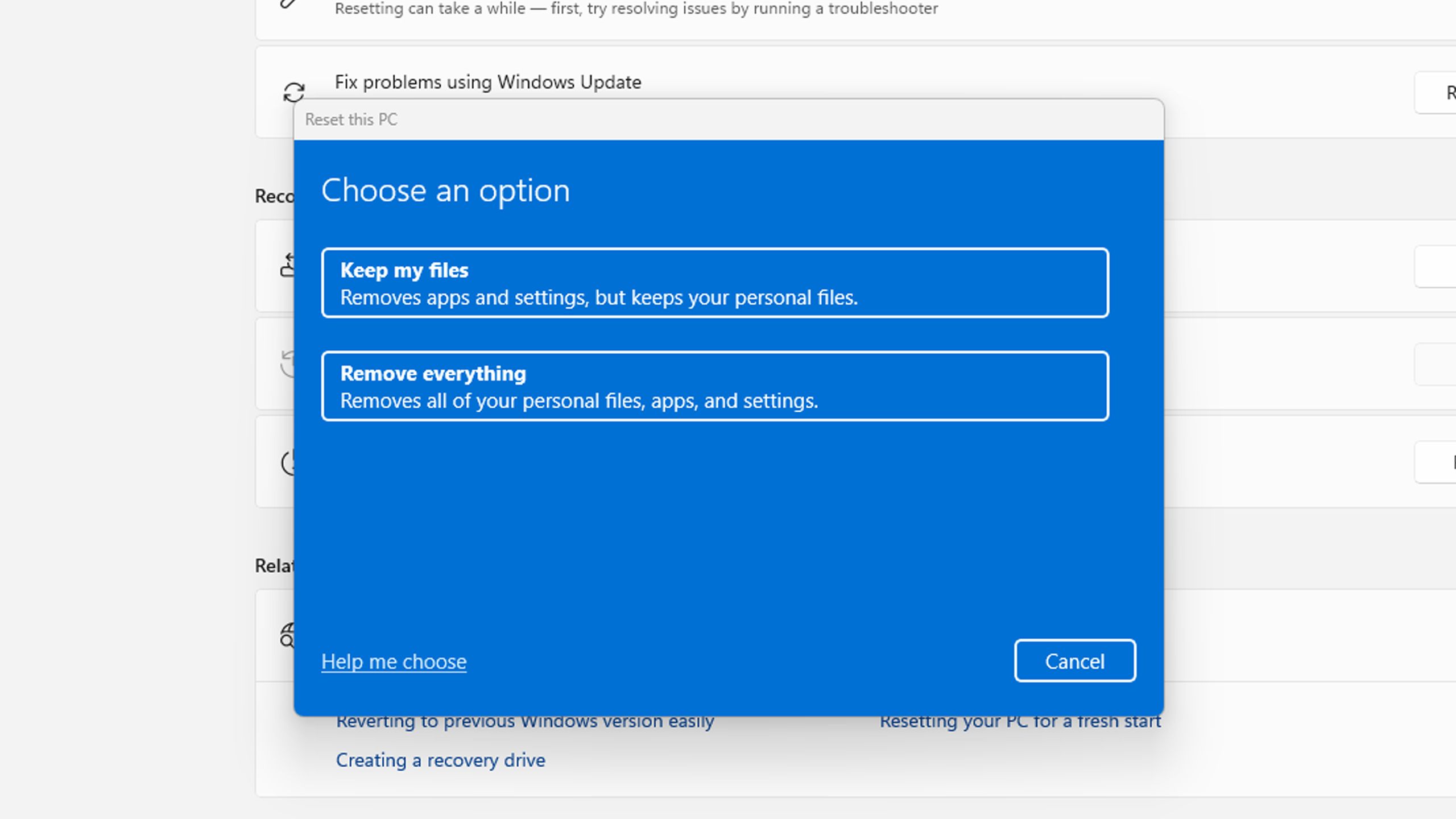

Ядерный вариант: сброс системы и чистая установка

Если вы проверили процессы, удалили программы, просканировали систему и всё ещё подозреваете присутствие кейлоггера, самый надёжный способ — полный сброс системы. На Windows используйте «Параметры» → «Восстановление» → «Сбросить этот ПК» и выберите «Удалить всё» для полной очистки диска. Для максимальной безопасности выполните чистую установку операционной системы с форматированием диска.

Перед сбросом:

- Сохраните важные данные на внешний диск или в облако, но просканируйте резервную копию антивирусом — кейлоггер может храниться и в архивах.

- Поменяйте пароли с другого, чистого устройства и включите двухфакторную аутентификацию для важных аккаунтов.

После чистой установки установите только проверенное ПО и сразу настройте средства защиты (антивирус, файрвол, обновления).

Пошаговый план действий (playbook)

- Отключите интернет (физически или сетевой адаптер) — это ограничит связь кейлоггера с оператором.

- Просмотрите процессы в Диспетчере задач / Мониторе активности.

- Завершите подозрительные процессы.

- Отключите их автозапуск в настройках автозагрузки.

- Удалите программу через Панель управления / Параметры / Переместите в Корзину.

- Просканируйте систему несколькими антивирусами (включая офлайн‑сканирование).

- Проверьте автозапуск и планировщик задач на дополнительные записи.

- Осмотрите физические кабели и порты.

- Смените пароли с безопасного устройства и включите 2FA.

- Если подозрения остаются — выполните полный сброс или чистую установку.

Контрольные списки по ролям

Домашний пользователь:

- Проверил запущенные процессы.

- Удалил неизвестные приложения.

- Просканировал систему Malwarebytes и/или Defender.

- Осмотрел кабели клавиатуры.

- Сбросил пароли и включил 2FA.

Администратор сети / IT‑специалист:

- Извлёк журналы событий и данные мониторинга консоли управления.

- Выполнил офлайн‑сканирование и проверку целостности образов.

- Исключил присутствие ряда persistence‑техник (службы, планировщик, драйверы).

- Организовал форензику файловой системы при необходимости.

Служба поддержки / специалист по безопасности:

- Собрала копии подозрительных бинарников и их хэши для анализа.

- Проанализировала сетевой трафик на наличие исходящих соединений к C2.

- Подготовила инструкцию по восстановлению и рекомендации по предотвращению повторного заражения.

Критерии приёмки

Считайте систему чистой, если выполнены все пункты:

- Подозрительные процессы не запускаются и отсутствуют в автозагрузке.

- Антивирусы не обнаруживают угроз при полном сканировании и при офлайн‑сканировании.

- Нет неизвестных записей в планировщике задач, службах и областях автозапуска.

- Физические подключения проверены и не содержат стороннего оборудования.

- Пароли изменены, 2FA включена для критичных сервисов.

Мини‑методология расследования

- Сбор данных: снимки экрана процессов, хэши файлов, сетевые соединения.

- Воспроизведение: попытаться запустить подозрительный процесс в изолированной среде (sandbox) для наблюдения поведения.

- Идентификация: поиск сигнатур, сопоставление с базами угроз.

- Устранение: удаление, блокировка в файрволе, чистка автозапуска.

- Восстановление: смена учетных данных, обновления, мониторинг.

Матрица рисков и рекомендации по снижению

- Низкий риск: обнаружен отдельный подозрительный процесс с явной точкой установки. Рекомендация: удалить приложение, сканировать и менять пароли.

- Средний риск: несколько связанных процессов, присутствует автозапуск или нестандартные драйверы. Рекомендация: офлайн‑сканирование, инспекция автозапуска, при необходимости чистая установка.

- Высокий риск: присутствуют признаки устойчивого вредоносного ПО, сетевые соединения к неизвестным доменам, возможная аппаратная компрометация. Рекомендация: изоляция устройства, форензика, чистая установка диска или замена оборудования.

Безопасные привычки, которые снизят риск попадания кейлоггера

- Устанавливайте только ПО из проверенных источников.

- Регулярно обновляйте ОС и программы.

- Включите автоматические обновления безопасности.

- Используйте менеджер паролей и двухфакторную аутентификацию.

- Не подключайте посторонние флеш‑накопители и кабели из неизвестных источников.

- Периодически проверяйте автозагрузку и установленные приложения.

Визуальное руководство: простое дерево принятия решения

flowchart TD

A[Подозрение на кейлоггер] --> B{Процесс найден в списке}

B -- Да --> C[Завершить процесс и отключить автозапуск]

C --> D[Удалить программу и просканировать антивирусом]

D --> E{Антивирус ничего не нашёл}

E -- Да --> F[Сменить пароли и мониторить систему]

E -- Нет --> G[Выполнить офлайн‑сканирование и форензику]

B -- Нет --> H{Подключения/кабели проверены}

H -- Нет --> I[Осмотреть кабели; заменить при сомнении]

H -- Да --> J{Подозрения сохраняются}

J -- Да --> K[Выполнить полный сброс или чистую установку]

J -- Нет --> FЧасто задаваемые вопросы

Как понять, что кейлоггер есть на компьютере?

Признаки: неожиданные процессы, высокая нагрузка CPU/памяти от неизвестных программ, необычные сетевые соединения, посторонние иконки в автозагрузке, странное поведение системы. Но кейлоггеры специально скрываются — поэтому сочетайте наблюдение процессов и антивирусное сканирование.

Можно ли удалить кейлоггер вручную?

Да, если это обычное приложение: завершите процесс, удалите программу и просканируйте систему. Если вредонос встраивается глубже (драйвер, служба, планировщик задач) или действует аппаратно, потребуется углублённая очистка или сброс системы.

Достаточно ли сменить пароль после удаления?

Смена пароля обязательна, но её нужно делать с чистого устройства. Если вы измените пароль с того же заражённого компьютера, кейлоггер может записать новый пароль.

Что делать, если кейлоггер не удаляется и антивирусы его видят снова?

Это может указывать на устойчивую угрозу: выполните офлайн‑сканирование, проверьте автозапуск, службы, планировщик задач и драйверы. Если сомневаетесь, сделайте полную переустановку или обратитесь к специалистам по информационной безопасности.

Глоссарий в одну строку

Кейлоггер — программа или устройство, записывающее нажатия клавиш и отправляющее их злоумышленнику.

Заключение

Кейлоггеры скрытны, но их можно обнаружить и удалить, комбинируя проверку процессов, удаление подозрительных приложений, многократное антивирусное сканирование и осмотр физических подключений. В критической ситуации полная переустановка гарантируюет чистоту системы. Поддерживайте надёжные пароли и включайте двухфакторную аутентификацию для минимизации последствий компрометации.

Похожие материалы

Тестирование Express API с Jest и SuperTest

Лучшие multiboot USB: YUMI, Easy2Boot и другие

Редактирование пейзажей в Luminar AI

Запись и воспроизведение CD/DVD/Blu‑ray в Ubuntu

Razer Synapse не видит устройства — как исправить