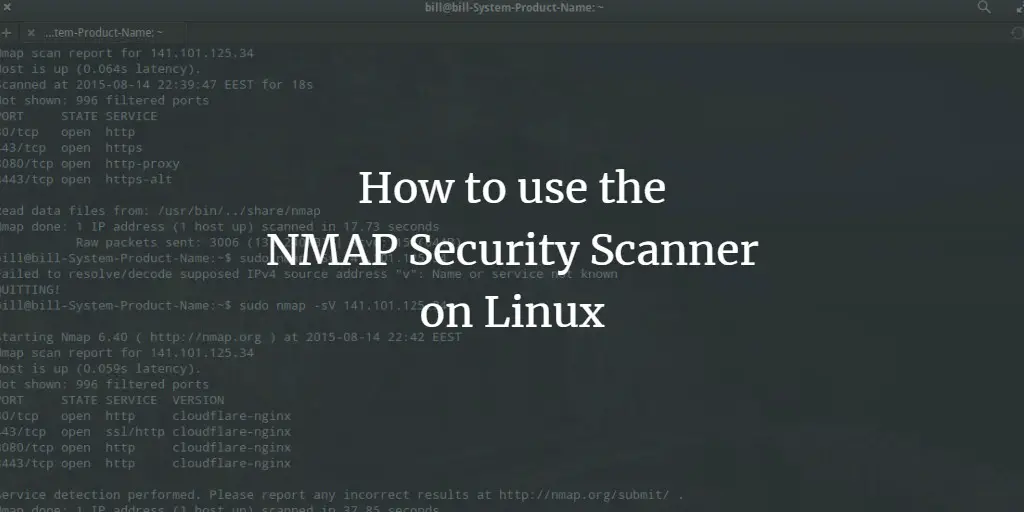

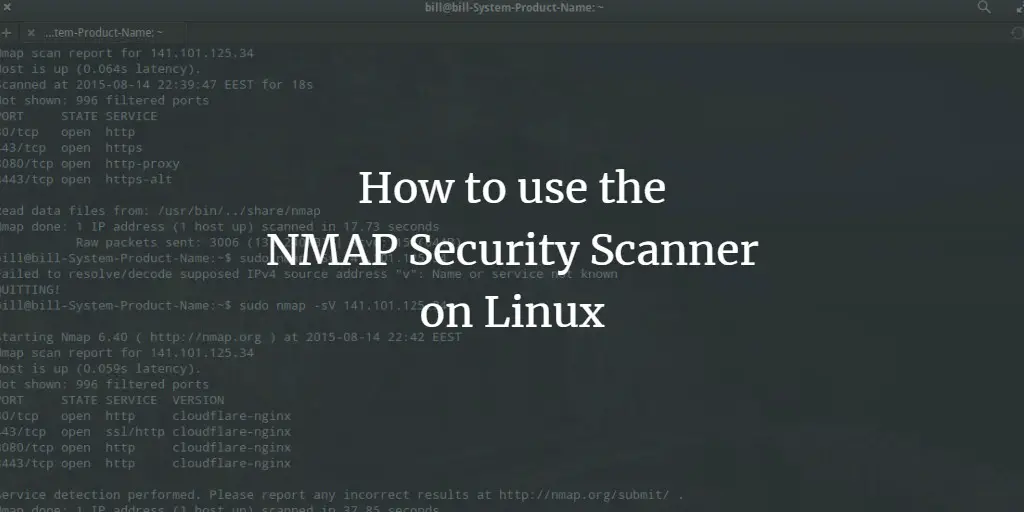

Nmap: установка и руководство по использованию

Nmap — это бесплатный инструмент для обнаружения узлов, портов и сервисов в сети. В статье показано, как установить Nmap на CentOS, Debian и Ubuntu, несколько часто используемых команд и быстрый обзор Zenmap. Приведены рекомендации по безопасности, чек-листы и альтернативы.

Nmap — свободная и открытая утилита для обнаружения сети и аудита безопасности. Её часто используют в сообществе пользователей Linux: инструмент прост в использовании и одновременно мощный. Nmap отправляет сетевые пакеты на указанный объект (IP-адрес или домен) и анализирует входящие ответы, чтобы определить открытые и закрытые порты, запущенные сервисы, наличие фильтров и брандмауэров, а также возможную операционную систему. Эти возможности применяют для диагностики, инвентаризации и тестирования безопасности. Используйте Nmap только в рамках закона и с разрешения владельца целевой инфраструктуры.

Установка Nmap

Сначала установите пакет nmap в вашей системе.

На CentOS

yum install nmapНа Debian

apt-get install nmapНа Ubuntu

sudo apt-get install nmapВажно: для большинства сканов Nmap требуются права root или sudo.

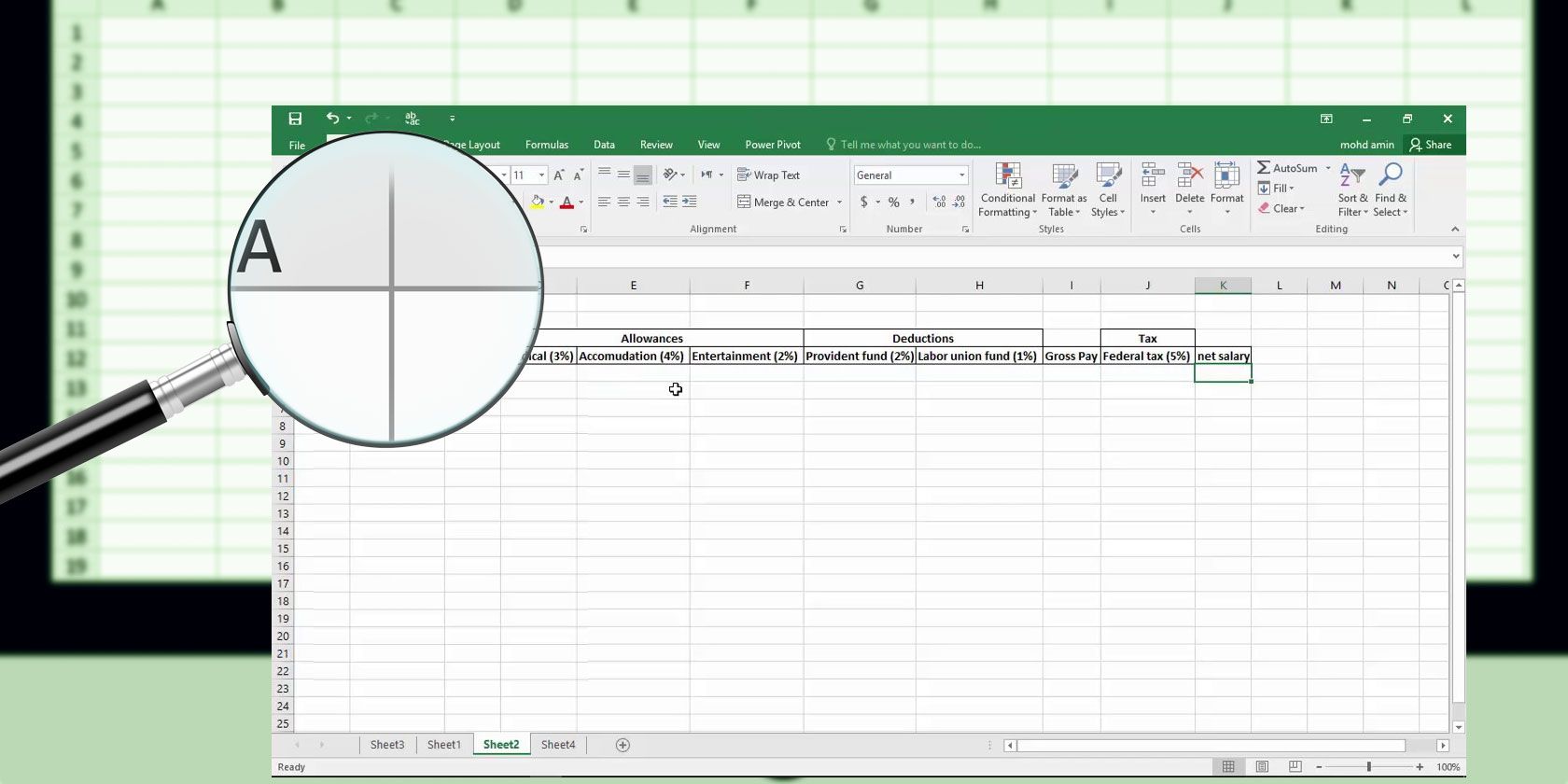

Использование сканера Nmap

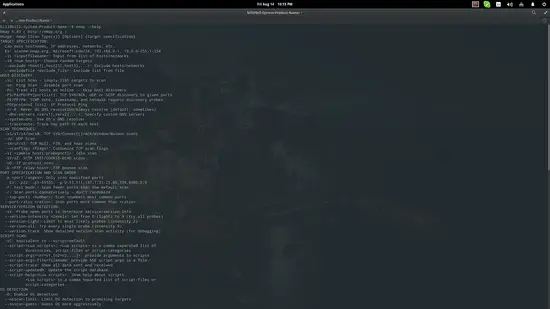

Запустите команду nmap в терминале с указанием IP-адреса или домена и нужных параметров. Чтобы получить обзор опций, выполните:

nmap --help

Ниже — примеры команд и объяснения, которые помогут адаптировать их под ваши задачи.

sudo nmap -sS [IP address] or [website address]Это базовый TCP SYN-сканер. Он быстро показывает, какие порты открыты. Часто применяется для быстрой проверки доступности сервиса без полного установления соединения.

sudo nmap -O --osscan-guess [IP address] or [website address]Эта команда пытается угадать операционную систему по ответам стека протоколов. Если все порты фильтруются, результат будет неточным; Nmap при этом показывает оценку уверенности.

sudo nmap -vv [IP address] or [website address]Команда с повышенной детализацией вывода. Полезна при диагностике и когда нужно увидеть больше служебной информации о ходе сканирования.

sudo nmap -sV [IP address] or [website address]Определение версий сервисов и баннеров. Это помогает понять, какие приложения запущены на открытых портах и какие уязвимости возможно проверять в дальнейшем.

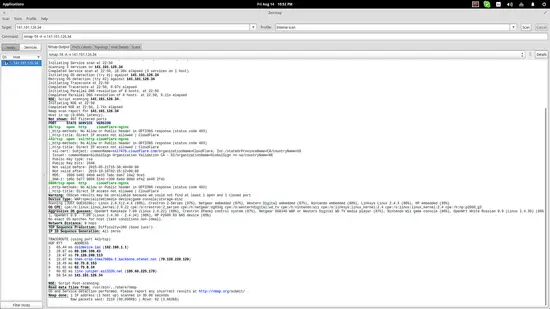

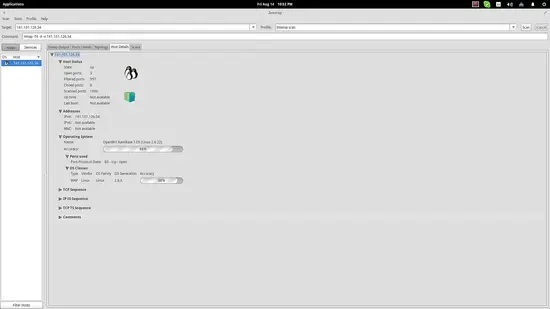

Zenmap — графический интерфейс для Nmap

Для удобства можно установить zenmap — GUI для Nmap. Zenmap упрощает ввод целей и параметров, предоставляет пресеты команд, визуализацию топологии и возможность сохранять и сравнивать результаты сканов.

Zenmap полезен для тех, кто предпочитает визуальный подход или хочет экспортировать отчёты для коллег.

Когда Nmap может дать неверный результат

- Если трафик целенаправленно фильтруется или блокируется сетевым оборудованием, Nmap может не увидеть сервисы.

- Если целевой узел использует средства защиты (IDS/IPS, rate-limiting, honeypot), сканы дадут искажённые или замедленные ответы.

- Виртуальные хосты и балансировщики нагрузки могут скрывать реальную структуру сервисов.

Важно: считайте вывод Nmap подсказкой, а не доказательством. Для подтверждения используйте дополнительные проверки.

Альтернативы и дополняющие инструменты

- masscan — очень быстрый порт-сканер для массовых проверок.

- traceroute / tcptraceroute — для трассировки пути до хоста.

- netcat (nc) — для ручной проверки соединений и баннеров.

- nikto, nessus — для более глубокого сканирования уязвимостей (часто коммерческие или требующие разрешений).

Выбор инструмента зависит от цели: инвентаризация, мониторинг или пентест.

Мини-методика: безопасный и законный скан

- Получите письменное разрешение владельца сети.

- Выберите окна для сканирования (не в рабочее время, если возможно).

- Начните с невмешательных опций (-sS, -T4 с осторожностью).

- Увеличивайте детализацию постепенно (-sV, -O) и фиксируйте результаты.

- Анализируйте риски: не проводите агрессивные сканы против критичных систем без одобрения.

Чек-листы по ролям

Администратор сети:

- Иметь список IP и диапазонов, разрешённых для проверки.

- Делать резервные копии перед тестами на продуктивных системах.

- Логировать результаты и хранить отчёты.

Пентестер / специалист по безопасности:

- Носить при себе письменное разрешение.

- Ограничивать скорость скана и интервалы (-T options, –min-rate/–max-rate).

- Использовать изолированный рабочий стенд для тестов.

Менеджер / заказчик:

- Утвердить цели и сроки теста.

- Получить план реагирования на инциденты при случайных перебоях.

Краткая памятка команд

- Быстрый SYN-скан: sudo nmap -sS target

- Определение сервисов: sudo nmap -sV target

- Угадывание ОС: sudo nmap -O –osscan-guess target

- Подробный вывод: sudo nmap -vv target

Критерии приёмки

- Скан завершён без отказов в доступе к сети.

- Отчёт содержит: перечень обнаруженных IP, список открытых портов, обнаруженные сервисы (с версиями), возможные ОС.

- Для критичных сервисов — подтверждение доступности вручную (netcat, curl).

Меры безопасности и приватность

- Сканирование может генерировать логи у провайдера и у целевого сервера. Оповестите заинтересованные стороны.

- Не собирайте избыточные персональные данные. Если попали на публичные сервисы, соблюдайте законы о защите данных и внутренние политики организации.

- Для организаций с требованиями GDPR: документируйте цели сканирования и минимизируйте сбор данных о персонале.

Когда Nmap не подходит и что делать

- Для мониторинга сотен тысяч адресов используйте masscan и затем детальный Nmap для отобранных целей.

- Для web-сканирования уязвимостей используйте специализированные сканеры (nikto, OpenVAS) вместо баннерного анализа Nmap.

Фактовая панель

- Назначение: обнаружение хостов, портов и сервисов в сети.

- Требования: права root для некоторых типов сканов.

- Риски: возможные ложные срабатывания IDS/IPS и логирование у целевой стороны.

Краткое резюме

Nmap — универсальный инструмент для сетевой разведки и первичного аудита безопасности. Он прост в установке и имеет богатый набор опций. Используйте Nmap с осторожностью и в правовом поле: оформляйте разрешения, выбирайте подходящие режимы сканирования и документируйте результаты.

Ссылки

- Nmap