Microsoft Authenticator: как настроить 2FA и повысить безопасность аккаунта

Что такое двухфакторная аутентификация (кратко)

Двухфакторная аутентификация (2FA) требует два разных способа подтверждения личности: обычно это что-то, что вы знаете (пароль) и что-то, что у вас есть (телефон или аппаратный ключ). Это значительно усложняет неавторизованный доступ по сравнению с одним паролем.

Краткое определение: One-time passcode (OTP) — одноразовый код, который действует ограниченное время и генерируется приложением или отправляется по SMS.

Важно: 2FA повышает безопасность, но не делает её абсолютной. Комбинируйте 2FA с надёжными паролями и осторожностью в интернете.

H2: Скачивание и установка Microsoft Authenticator

- Откройте магазин приложений на телефоне (Google Play для Android или App Store для iPhone).

- Найдите «Microsoft Authenticator», скачайте и установите приложение.

- При первом запуске войдите в приложение с вашей учётной записью Microsoft.

- В процессе входа приложение может попросить подтвердить личность вторым методом (SMS, почта, другая связанная учётная запись). Следуйте подсказкам на экране.

Совет: если у вас ещё нет учётной записи Microsoft, её регистрация занимает несколько минут на сайте Microsoft.

H2: Настройка двухэтапной проверки на сайте Microsoft

- Перейдите на сайт вашей учётной записи Microsoft и войдите.

- Откройте Settings > Advanced security options > Additional security или на русском: Настройки > Дополнительные параметры безопасности > Дополнительная защита.

- Включите Двухэтапную проверку (Two-step verification).

- Убедитесь, что данные для восстановления (телефон, запасной e‑mail) актуальны.

- Сохраните появившийся код восстановления на бумаге или в менеджере паролей и нажмите Next.

- Следуйте указаниям для настройки приложений, которые не поддерживают 2FA (создание паролей приложений). Если используете Outlook на Android, подтвердите соответствующий пункт.

- Нажмите Finish и выполните повторный вход для проверки.

Важно: код восстановления — единственный способ восстановить доступ, если вы потеряете телефон или не сможете подтвердить личность через приложение. Храните его в надёжном месте.

H2: Пароли приложений и безпарольный вход

Если у вас есть старые приложения, которые не понимают двухфакторную проверку, создайте пароль приложения (app password) на сайте Microsoft и используйте его в этих клиентах.

Альтернатива: можно включить режим без пароля, где вход подтверждается только через Microsoft Authenticator. Это удобно, но требует надёжной защиты телефона (PIN, биометрия).

H2: Практические рекомендации по безопасности

- Всегда ставьте экранную блокировку на телефоне (PIN, отпечаток или Face ID).

- Используйте отдельный менеджер паролей и уникальные пароли для всех сервисов.

- Отключите SMS 2FA там, где доступна аутентификация через приложение или аппаратный ключ — SMS уязвим к SIM‑swap.

- Включите уведомления на телефоне и проверяйте, какие входы вы подтверждаете.

Важно: Мошенники могут попытаться получить у вас одноразовый код через фишинговое окно. Никому не сообщайте коды и не подтверждайте неожиданные запросы входа.

H2: Когда двухфакторная аутентификация может не сработать

- Утеря или поломка телефона без сделанного резервного кода.

- Перенос номера (SIM‑swap) — злоумышленник получает SMS-подтверждения.

- Фишинговые сайты, которые подменяют ввод кода в режиме реального времени.

- Проблемы синхронизации времени в телефоне (редко влияет на OTP, но может быть причиной).

Контрмеры: храните резервные коды, используйте аппаратные ключи (FIDO2), проверяйте домены при вводе кодов и отключайте SMS, если есть альтернатива.

H2: Альтернативные и дополнительные методы защиты

- Аппаратные ключи (YubiKey, Titan): работают по протоколу FIDO2/WebAuthn, дают высокий уровень безопасности.

- Менеджеры паролей с встроенным 2FA: некоторые менеджеры могут хранить OTP‑ключи.

- Биометрическая привязка устройства: добавьте биометрию для разблокировки приложения Authenticator.

Преимущества аппаратных ключей: устойчивость к фишингу и SIM‑swap. Недостатки: нужно носить ключ с собой.

H2: Сценарии восстановления доступа и пошаговый SOP

Сценарий A — потерял телефон, есть код восстановления:

- Зайдите на сайт аккаунта Microsoft, попробуйте восстановление.

- Введите код восстановления, следуйте инструкциям для добавления нового устройства.

- После восстановления сгенерируйте новые резервные коды и обновите методы восстановления.

Сценарий B — потерял телефон, кода нет:

- Попробуйте восстановление через резервный e‑mail или телефон (если они привязаны).

- Если не получается, заполните форму восстановления учётной записи Microsoft и предоставьте требуемые данные.

- Ожидайте проверки — этот процесс может занять время и потребовать подтверждений владения аккаунтом.

Совет администраторам: организуйте централизованную процедуру восстановления и резервные методы для критичных бизнес‑аккаунтов.

H2: Критерии приёмки (проверочные тесты)

- Установлено приложение Microsoft Authenticator и выполнён вход в учётную запись.

- Включена двухэтапная проверка в настройках учётной записи Microsoft.

- Получен и сохранён код восстановления в безопасном месте.

- Произведён тестовый вход с запросом подтверждения на телефон и успешно подтверждён.

- Создан пароль приложения для одного старого клиента и подтвержден доступ.

H2: Роль‑базовые контрольные списки

Пользователь — что сделать сразу:

- Установить Microsoft Authenticator.

- Включить экранную блокировку телефона.

- Включить 2FA и сохранить код восстановления.

- Добавить резервный e‑mail и номер телефона.

Администратор IT:

- Требовать 2FA для корпоративных аккаунтов.

- Предлагать аппаратные ключи для ключевых пользователей.

- Документировать процедуру восстановления и тестировать её регулярно.

H2: Краткий глоссарий (1 строка на термин)

- 2FA: Двухфакторная аутентификация — два разных способа подтверждения личности.

- OTP: Одноразовый пароль, действующий короткое время.

- FIDO2/WebAuthn: Стандарты для аутентификации без пароля с аппаратными ключами.

- App password: Пароль для приложений, не поддерживающих 2FA.

H2: Примеры отказов и как их избежать

Пример: вы подтверждаете вход по уведомлению, не проверив, что это ваш запрос — злоумышленник может инициировать вход и попросить подтверждение. Решение: внимательно смотреть детали запроса и не подтверждать неожиданные уведомления.

Пример: SMS‑код перехватили через SIM‑swap. Решение: по возможности используйте приложение или аппаратный ключ для 2FA.

H2: Политика приватности и соответствие требованиям (коротко)

Microsoft Authenticator обрабатывает минимальные данные для аутентификации. Если вы работаете с личными данными пользователей, убедитесь, что методы восстановления и хранения резервных кодов соответствуют правилам организации и местным требованиям по защите данных.

Примечание для пользователей ЕС: храните резервные коды в защищённом менеджере паролей и документируйте доступ к критичным аккаунтам для соответствия требованиям управления доступом.

H2: Тесты и критерии приёмки функций

- Тест 1: Вход в аккаунт с включённым 2FA — приложение получает уведомление и вход разрешён после подтверждения.

- Тест 2: Попытка входа с неверным паролем — вход блокируется и отправляется уведомление безопасности.

- Тест 3: Потеря телефона — восстановление по коду работает и позволяет добавить новое устройство.

Критерии приёмки: все тесты прошли; код восстановления правильно записан и проверен; пароли приложений созданы и протестированы при необходимости.

H2: Заключение

Microsoft Authenticator — удобный и надёжный способ добавить второй уровень защиты к учётной записи Microsoft. Настройка занимает минимум времени, но требует внимания к сохранности резервных кодов и правильной конфигурации методов восстановления. Для наибольшей безопасности используйте аппаратные ключи и избегайте SMS там, где доступен более защищённый метод.

Ключевые шаги: установить приложение → включить 2FA → сохранить код восстановления → протестировать вход.

Важно: регулярно проверяйте методы восстановления и обновляйте контакты безопасности.

Похожие материалы

Изменение размера фото в Adobe Premiere Pro

Nearby Sharing в Windows 10: быстрый обмен файлами

Медиа‑источник не отображается в OBS — как исправить

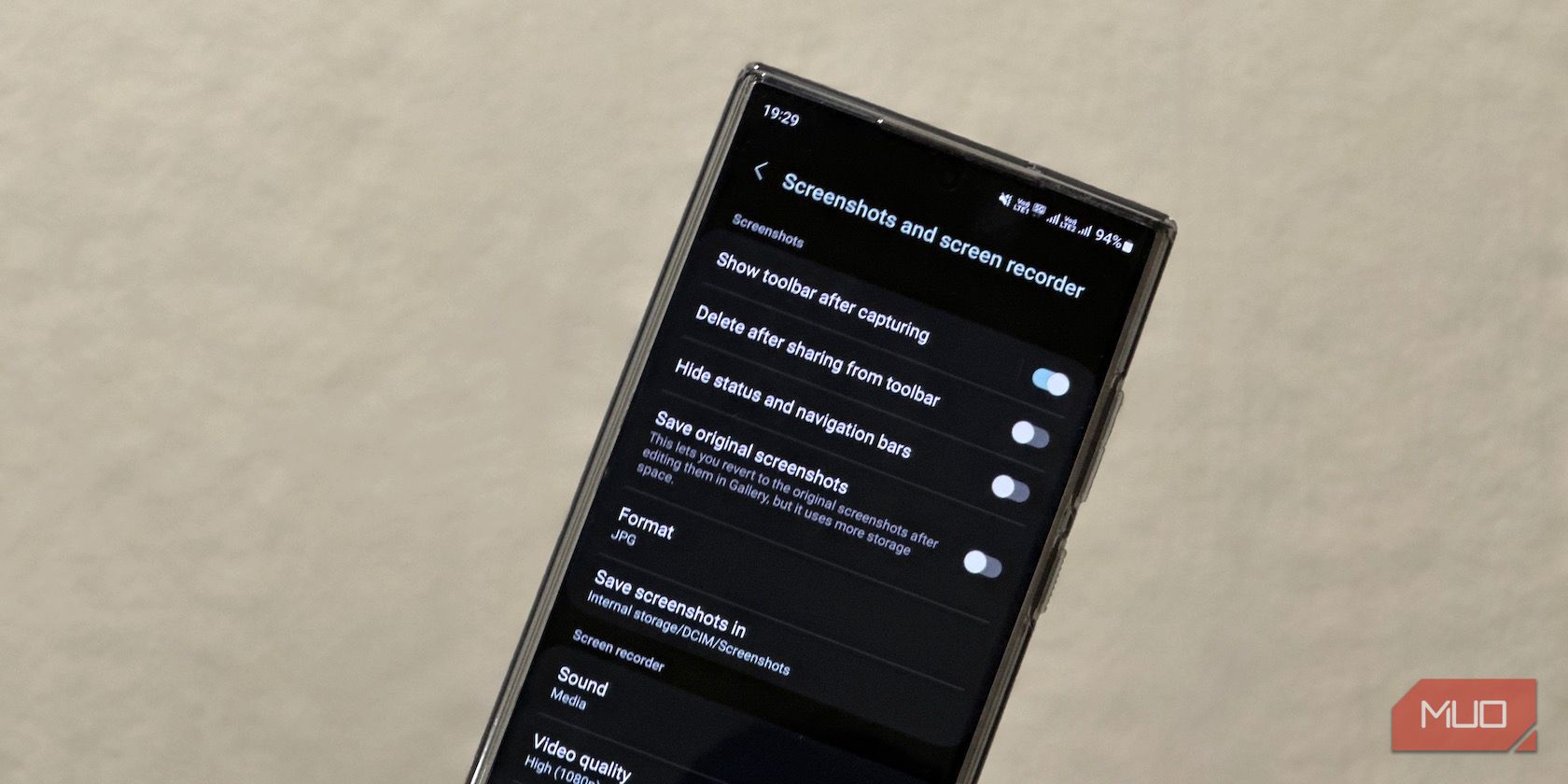

Поменять папку для скриншотов в One UI 5.1

Собрать мощный дешёвый ПК из серверных комплектующих