Как сгенерировать SSH‑ключ на macOS

Важно: приватный ключ храните в безопасности и никогда не публикуйте. Используйте chmod и ssh‑агент для удобства и защиты.

Зачем нужен SSH‑ключ

SSH (Secure Shell) — это протокол шифрования для безопасного доступа к удалённым серверам и сервисам. Ключи SSH состоят из пары: публичного ключа, который вы отправляете на сервер, и приватного ключа, который хранится у вас. Публичный ключ подтверждает, что вы владелец приватного ключа, не передавая секрет напрямую.

Краткое определение терминов:

- SSH — протокол удалённого доступа с шифрованием.

- Публичный ключ — файл, который можно безопасно публиковать для доступа.

- Приватный ключ — секретный файл, который нужно защищать.

- Passphrase — парольная фраза для защиты приватного ключа.

Как сгенерировать SSH‑ключ с помощью ssh-keygen

С помощью команды ssh-keygen вы задаёте алгоритм, длину ключа и опции файла. Команда работает в Terminal и не требует дополнительных графических утилит.

Запустите Terminal: Приложения → Утилиты → Terminal, либо через Spotlight.

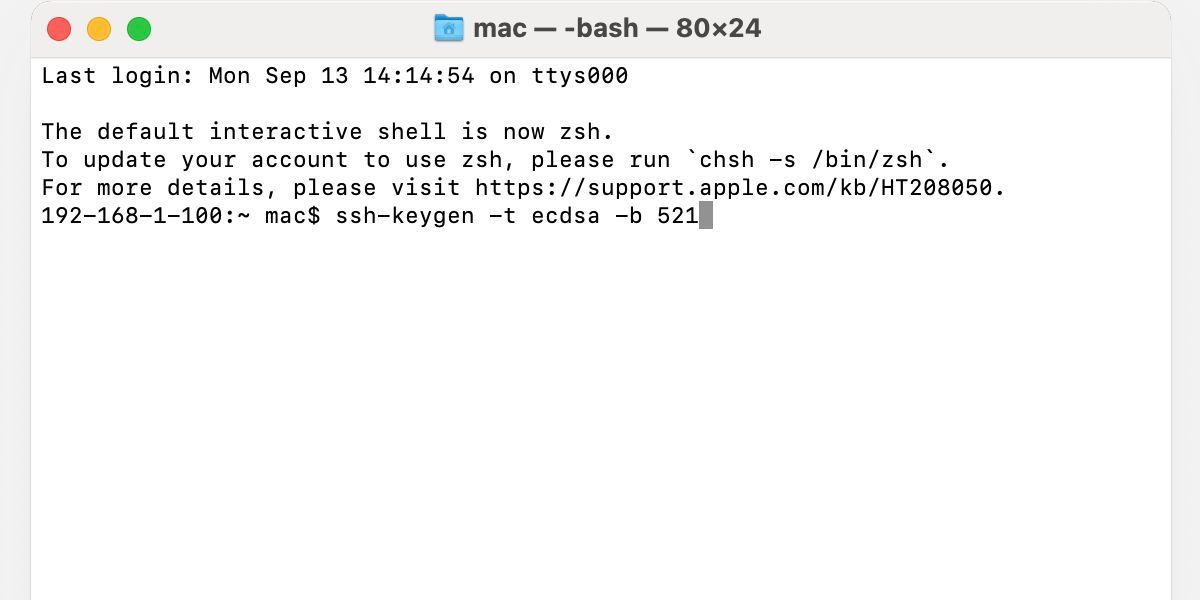

Пример типичной команды:

ssh-keygen -t ecdsa -b 521- Параметр -t указывает алгоритм (rsa, ecdsa, ed25519).

- Параметр -b задаёт длину ключа в битах (для Ed25519 длина фиксирована и ключи 256 бит).

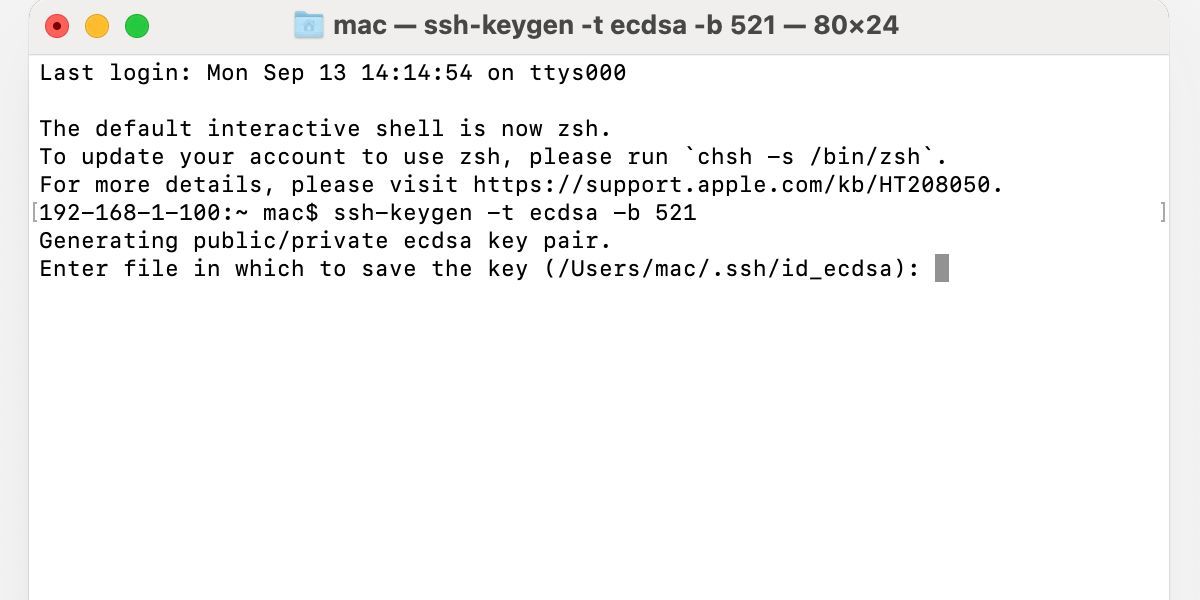

Нажмите Enter для запуска генерации. Terminal предложит путь для сохранения ключа. По умолчанию macOS сохраняет ключи в каталоге ~/.ssh/. Обычно лучше принять предложенный путь, чтобы другие инструменты могли автоматически его найти.

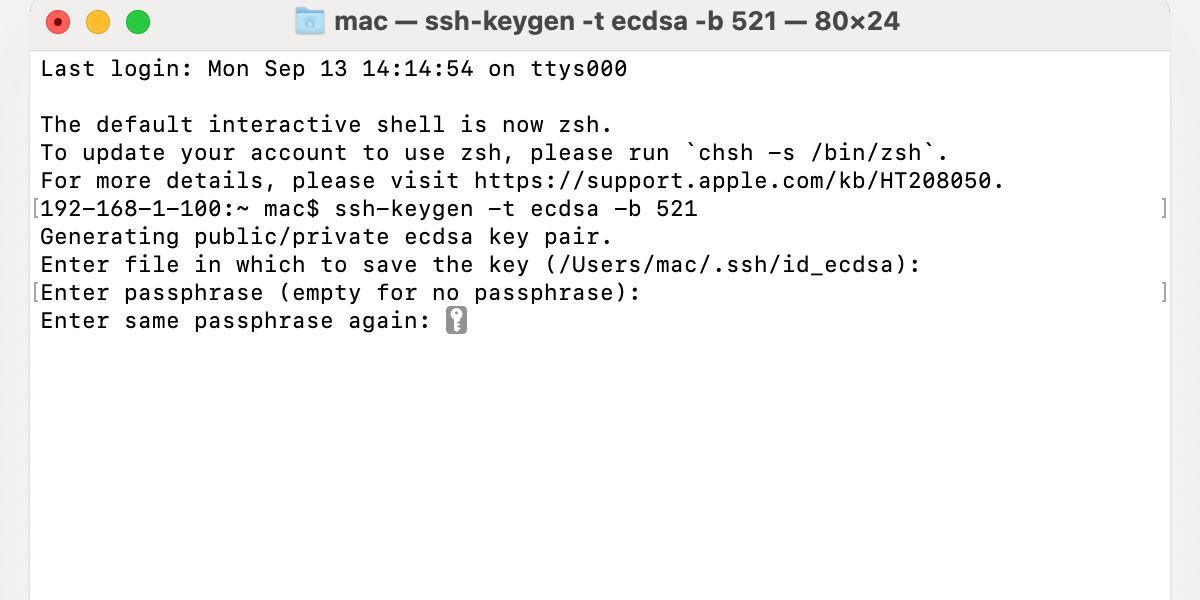

Затем введите passphrase. Оставлять поле пустым можно, но не рекомендуется: passphrase добавляет уровень защиты, если приватный файл окажется скомпрометирован.

Повторите ввод passphrase для подтверждения. После завершения вы получите пару файлов: публичный (оканчивается на .pub) и приватный.

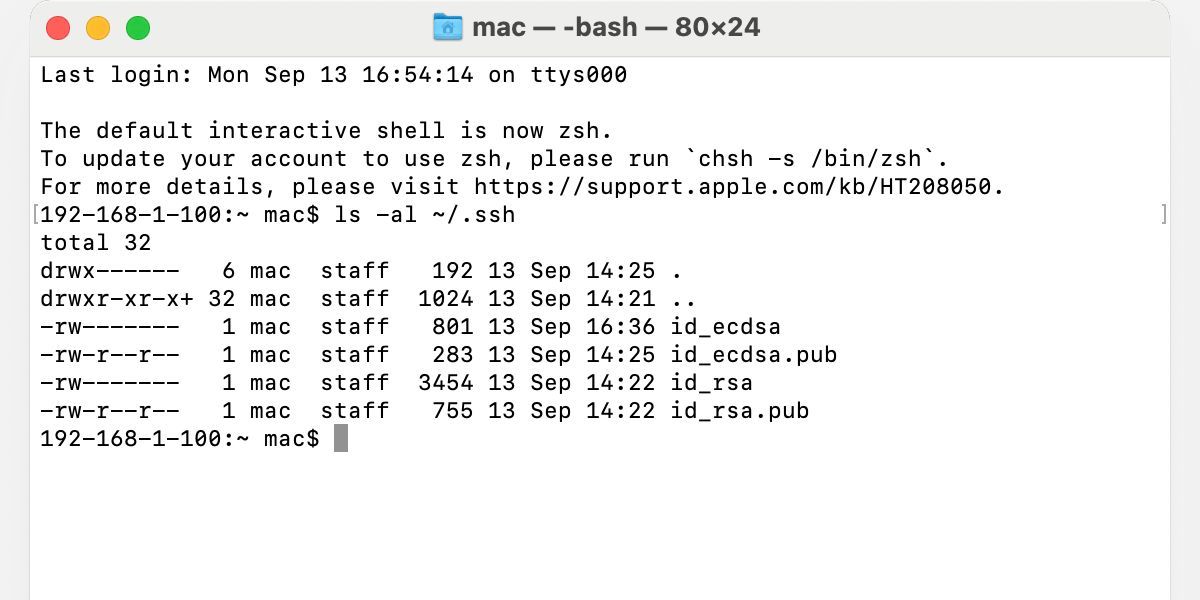

По умолчанию macOS хранит ключи в директории ~/.ssh/. Публичный ключ обычно называется id<тип>.pub (например, id_ecdsa.pub), приватный — id<тип>.

Копирование публичного ключа для добавления в сервисы

Чтобы добавить публичный ключ на Git‑хостинг или сервер, скопируйте содержимое публичного файла в буфер обмена.

Шаги:

- Запустите Terminal.

- Выполните команду, подставив имя файла вашей пары ключей, например:

pbcopy < ~/.ssh/id_ecdsa.pub- Нажмите Enter — содержимое файла окажется в буфере обмена. Теперь можно вставить ключ в интерфейс сервиса.

Важно: никогда не отправляйте приватный ключ (файл без расширения .pub).

Виды SSH‑ключей и выбор размера

Перед созданием ключа уточните требования сервиса (GitHub, GitLab, сервер SSH и т.д.). Ниже — основные типы и их особенности:

- RSA — широко поддерживается. Рекомендуется длина 2048 или 4096 бит. 2048 достаточно, 4096 даёт дополнительный запас безопасности.

- ECDSA — эффективный алгоритм на эллиптических кривых. Ключи: 256, 384, 521 бит. Производительность часто выше при меньшей длине ключа.

- Ed25519 — современный алгоритм с высокой безопасностью и лучшей производительностью. Ключи фиксированной длины 256 бит, но уровнем безопасности чаще превосходят RSA 2048.

Если не уверены, Ed25519 — безопасный и простой выбор, если платформа его поддерживает.

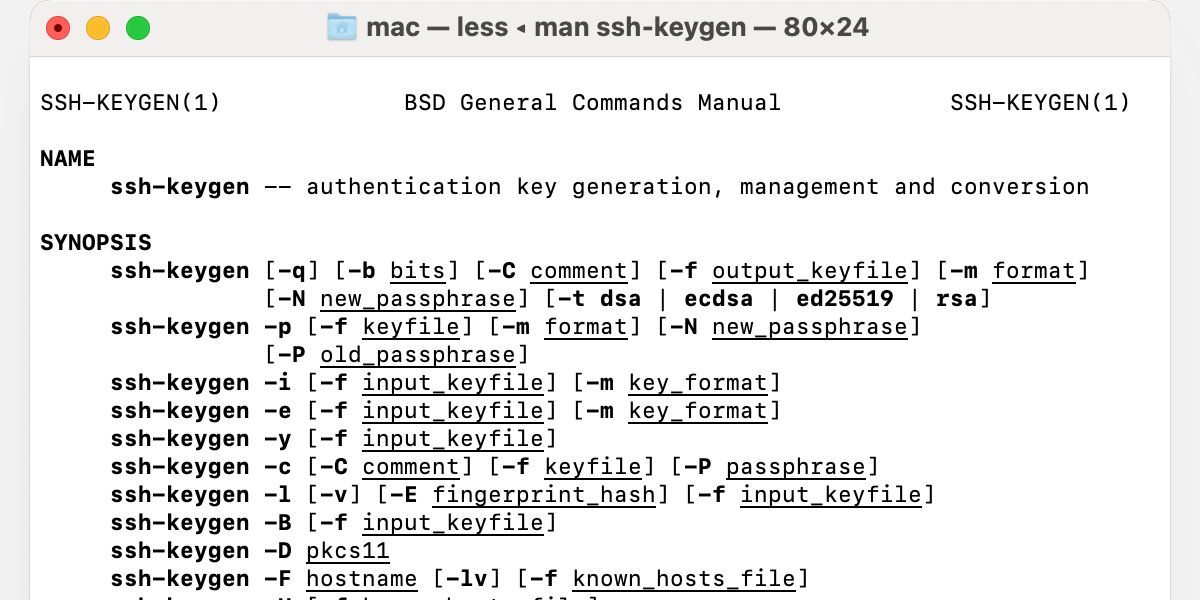

Полезные команды и параметры ssh-keygen

- -t — указать тип алгоритма (rsa, ecdsa, ed25519).

- -b — число бит для длины ключа. Не все алгоритмы поддерживают произвольные значения.

- -p — изменить passphrase у существующего ключа. ssh-keygen попросит путь к файлу и новый пароль.

- -f — указать файл для записи или чтения ключа.

- -C — добавить комментарий к ключу (например, адрес электронной почты или имя хоста).

Просмотреть содержимое каталога с ключами:

ls -al ~/.sshУдалить локальный ключ:

rm ~/.ssh/id_ecdsaи

rm ~/.ssh/id_ecdsa.pubПолный справочник команд:

man ssh-keygen

Настройки прав и защита приватного ключа

После создания ключей убедитесь, что права на каталоги и файлы ограничены для пользователя:

chmod 700 ~/.ssh

chmod 600 ~/.ssh/id_* # приватные ключи

chmod 644 ~/.ssh/*.pub # публичные ключиДополнительные рекомендации по безопасности:

- Храните приватный ключ только на устройствах, которым доверяете.

- Используйте passphrase и менеджеры ключей (ssh‑agent, Apple Keychain).

- Рассмотрите использование аппаратных ключей (например, YubiKey) для важнейших учётных записей.

- Не включайте приватные ключи в бэкапы, доступные третьим лицам.

Когда SSH‑ключи не подходят

Несколько случаев, когда ключи SSH — не лучшая опция:

- Временный доступ, который требуется лишь один раз — проще использовать временные токены или одноразовые пароли.

- Централизованная авторизация с ролью аудита и отзывом доступа — лучше использовать централизованные решения (LDAP, Active Directory, SSO с сертификатами).

- Если у пользователя нет возможности безопасно хранить приватный ключ на устройстве — можно применять прокси или jump‑серверы с контролем доступа.

Альтернативные подходы к аутентификации

- Пароли — просты, но уязвимы к перехвату и подбору.

- Токены OAuth/OpenID Connect — подходят для веб‑сервисов и интеграции через SSO.

- Сертификаты на основе PKI — дают удобство централизованного отзыва и управления.

Выбор зависит от требований безопасности, удобства и уровня контроля над инфраструктурой.

Мини‑методология по управлению SSH‑ключами (рекомендации)

- Стандартизируйте тип и длину ключей в организации (например, Ed25519 или RSA 4096).

- Обязательное использование passphrase для рабочих ключей.

- Централизованная учётная запись и список доверенных публичных ключей.

- Регулярный аудит и отзыв устаревших ключей.

- Обучение сотрудников и инструкции по хранению приватных ключей.

Роли и контрольные списки

Разработчик:

- Сгенерировать ключ на личном устройстве.

- Установить passphrase.

- Скопировать публичный ключ в профиль сервиса.

- Проверить доступ, выполнив ssh или git clone.

Системный администратор:

- Настроить каталог authorized_keys на серверах.

- Установить политику прав доступа и аудит.

- Поддерживать список текущих публичных ключей и сроки их актуальности.

Оффбординг сотрудника:

- Удалить публичные ключи из всех сервисов.

- Провести аудит серверов на наличие ключей сотрудника.

Пошаговый сценарий: добавить SSH‑ключ в Git‑хостинг (пример)

- Сгенерируйте ключ на macOS:

ssh-keygen -t ed25519 -C "your_email@example.com"- Скопируйте публичную часть в буфер:

pbcopy < ~/.ssh/id_ed25519.pub- Войдите в веб‑интерфейс Git‑хостинга (GitHub, GitLab) → Настройки → SSH и GPG keys → Добавить новый SSH‑ключ. Вставьте содержимое буфера и сохраните.

- Проверьте подключение:

ssh -T git@github.comЕсли всё настроено верно, сервис вернёт приветствие.

Критерии приёмки

- Публичный ключ добавлен в профиль/сервер.

- Команда ssh или git выполняется без запроса пароля для целевого пользователя.

- Права на ~/.ssh и файлы ключей настроены корректно.

- Приватный ключ не попал в публичный репозиторий.

Тесты и контрольные случаи

Тестовые сценарии:

- Положительный: доступ по SSH к целевому серверу без пароля.

- Отрицательный: попытка использовать удалённый приватный ключ с неправильно выданным правом доступа.

- Ручной тест: смена passphrase и проверка работоспособности.

Примеры команд для проверки:

ssh -v git@github.com # подробный вывод для дебага

ssh -i ~/.ssh/id_ecdsa user@host.example.comСценарии отказа и способы реагирования

Если доступ не работает:

- Проверьте права файлов (chmod).

- Убедитесь, что публичный ключ корректно добавлен в authorized_keys на сервере.

- Посмотрите лог SSH на сервере (/var/log/auth.log или systemd‑journal).

- Если приватный ключ скомпрометирован, немедленно удалите соответствующий публичный ключ из всех сервисов и сгенерируйте новый ключ.

Безопасное использование ssh‑agent и пересылки ключей

ssh‑agent позволяет хранить passphrase в памяти сеанса для удобства. Однако forwarding (пересылка агента) повышает риск: если промежуточный сервер скомпрометирован, злоумышленник может использовать ваш агент.

Рекомендации:

- Используйте пересылку агента только при доверии к промежуточному хосту.

- Ограничивайте время жизни ключей в агенте.

- Для критичных задач используйте аппаратные ключи.

Совместимость и миграция

- Ed25519 поддерживается современными версиями OpenSSH (8.0+). Старые клиенты могут не поддерживать его.

- RSA совместим почти везде, но для минимальной совместимости используйте 2048 бит минимум; для долгосрочной безопасности предпочитайте 4096.

- ECDSA поддержку имеют многие современные сервисы, но некоторые старые реализации могут вести себя нестабильно.

Если вы работаете в смешанной среде, выбирайте RSA 4096 как наиболее совместимый вариант, либо заводите параллельные ключи для разных сервисов.

Закон и конфиденциальность

Приватный ключ может рассматриваться как личный идентификатор доступа. С точки зрения конфиденциальности держите приватный ключ отдельно от общих хранилищ и избегайте его попадания в резервные копии без шифрования. Для организаций рекомендовано документировать хранение ключей и соблюдать внутренние политики по защите персональных данных.

Модель принятия решений (диаграмма)

flowchart TD

A[Нужен доступ к серверу/репозиторию?] --> B{Постоянный доступ или временный}

B --> |Постоянный| C[Сгенерировать SSH‑ключ]

B --> |Временный| D[Временные токены/пароли]

C --> E{Платформа поддерживает Ed25519?}

E --> |Да| F[Использовать Ed25519]

E --> |Нет| G[Использовать RSA 4096 или ECDSA]

F --> H[Добавить публичный ключ в сервис]

G --> H

D --> I[Использовать одноразовый токен]Короткое объявление (100–200 слов)

Если вы используете macOS и часто подключаетесь к удалённым серверам или управляете репозиториями, настройте SSH‑ключи для безопасного и удобного доступа. Откройте Terminal, выполните ssh-keygen, выберите алгоритм и защитите приватный ключ passphrase. Скопируйте публичную часть с помощью pbcopy и добавьте её в профиль сервиса. Не забывайте проверять права файлов и использовать ssh‑agent для безопасного хранения passphrase в сеансе. Для повышенной защиты используйте аппаратные ключи. Эта простая практика значительно повысит безопасность ваших соединений и упростит работу с удалёнными ресурсами.

Полезная шпаргалка и шаблоны

Скорые команды:

ssh-keygen -t ed25519 -C "email@example.com"

pbcopy < ~/.ssh/id_ed25519.pub

ssh -T git@github.com

chmod 700 ~/.ssh

chmod 600 ~/.ssh/id_*Шаблон комментария к ключу (параметр -C):

- “user@device — дата” — помогает идентифицировать, где и кем был создан ключ.

1‑строчный глоссарий

- Публичный ключ — открытая часть пары, которая даёт доступ без пароля.

- Приватный ключ — секрет, который нужно хранить локально и безопасно.

- Passphrase — пароль для защиты приватного ключа.

- ssh-agent — демон, хранящий расшифрованные ключи в памяти для удобства.

Короткая версия для социальных сетей

OG title: SSH‑ключи на macOS — руководство

OG description: Быстрая инструкция по созданию, защите и добавлению SSH‑ключа на macOS. Команды, рекомендации по безопасности и чек‑лист.

Итоги

- Генерация SSH‑ключа на macOS проста: ssh-keygen выполняет всю работу.

- Выбирайте алгоритм в зависимости от совместимости и требований безопасности (Ed25519 — предпочтительный выбор для современных сред).

- Всегда защищайте приватный ключ passphrase и проверяйте права на файлы.

- Используйте ssh‑agent, аппаратные ключи и централизованный аудит для корпоративной безопасности.

Важно: регулярно проверяйте и отзывайте устаревшие ключи, чтобы поддерживать надёжную и управляемую систему доступа.

Похожие материалы

Как посмотреть историю аккаунта в Instagram

Как разблокировать пользователя в Instagram

Как защитить Mac от XLoader — руководство

Как узнать возраст аккаунта в Instagram

Просмотр архивных публикаций в Instagram