Как скрыть root‑доступ на Android с помощью Magisk

TL;DR

Magisk — это systemless-инструмент для получения root и модификации Android без правки системных файлов. Чтобы скрыть root от приложений, включите Zygisk и DenyList в настройках Magisk, добавьте целевые приложения в DenyList и очистите их данные. Если это не помогает — используйте функцию «Скрыть приложение Magisk» или альтернативные методы. Следуйте разделу «Критерии приёмки» для проверки результата.

Важно: даже при успешном скрытии некоторых приложений могут по‑прежнему обнаруживать признаки модификации системы. Банковские и платёжные приложения особенно чувствительны.

О чём эта статья

Вы узнаете, что такое Magisk, как использовать встроенный DenyList и функцию скрытия приложения, а также получите чек‑лист, варианты обхода и рекомендации по отладке, когда скрытие не срабатывает.

Что такое Magisk

Magisk — это набор открытых инструментов для модификации Android (поддержка Android 6.0 и выше). Он предоставляет «systemless» root: позволяет получить права root и применять модули без изменения системных разделов. Ключевые понятия:

- Systemless — модификации не меняют /system напрямую, что упрощает откат и обновления.

- Zygisk — движок Magisk, внедряемый в процесс zygote для перехвата вызовов и скрытия окружения.

- DenyList — список приложений, которым Magisk скрывает доступ к root.

Коротко: Magisk даёт гибкость и одновременно инструменты для сокрытия следов рутирования от приложений.

Подготовка: что нужно проверить прежде чем начинать

- Убедитесь, что Magisk полностью установлен и обновлён до стабильной версии. Magisk должен быть тем способом, которым вы получили root — большинство методов обхода основаны на Magisk.

- Делайте резервные копии данных (хотя сама процедура редко стирает данные, переустановка приложений и очистка данных потребуется).

- Имейте доступ к восстановлению (TWRP или фабричное recovery) на случай, если придётся откатить изменения.

Примечание: инструкция предполагает, что устройство уже рутировано через Magisk. Если root получен другими средствами, этот способ не гарантирован.

Как скрыть root с помощью DenyList в Magisk

DenyList — наиболее простой и рекомендуемый способ. Принцип: Magisk с Zygisk будет изолировать выбранные приложения от окружения root, делая их видимыми как не рутированные.

Шаги:

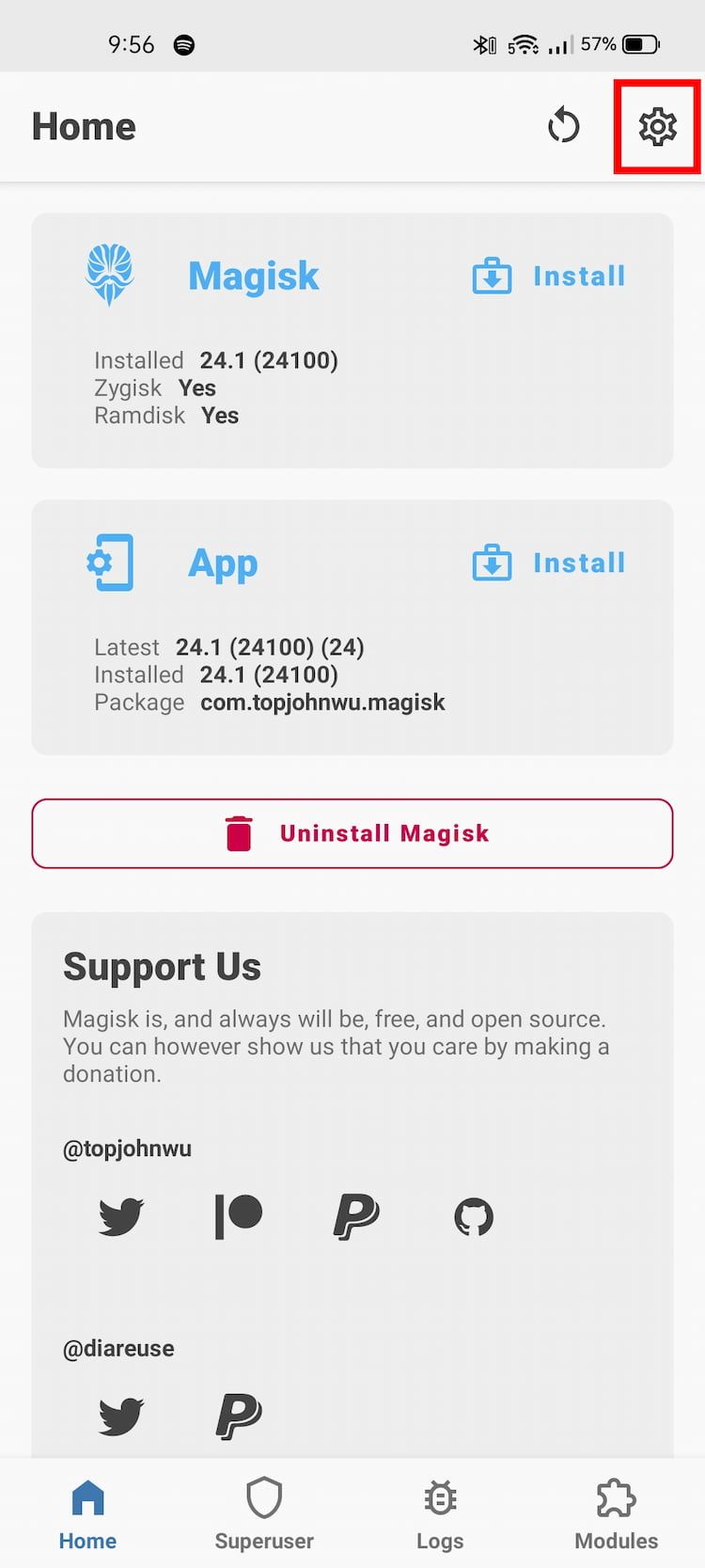

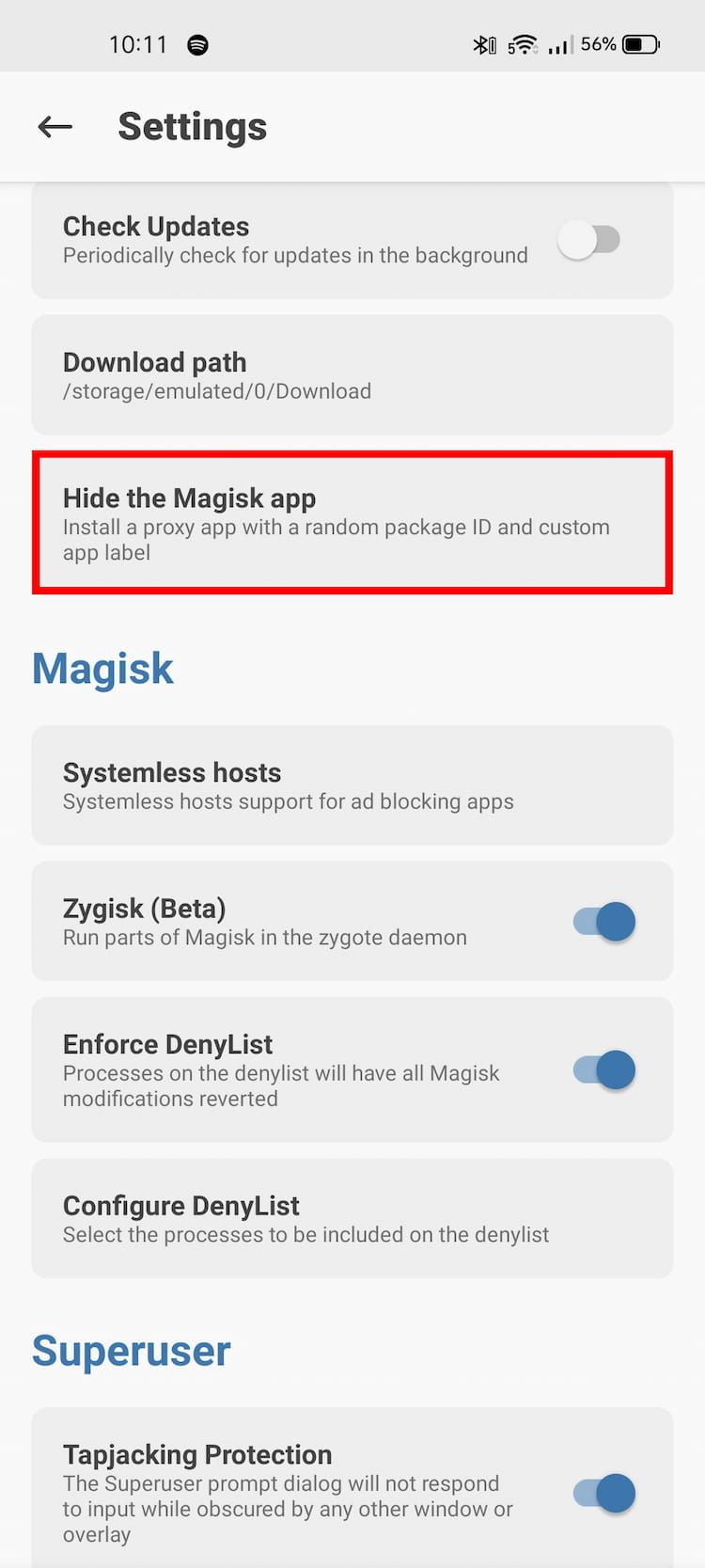

- Откройте приложение Magisk Manager и перейдите в «Настройки».

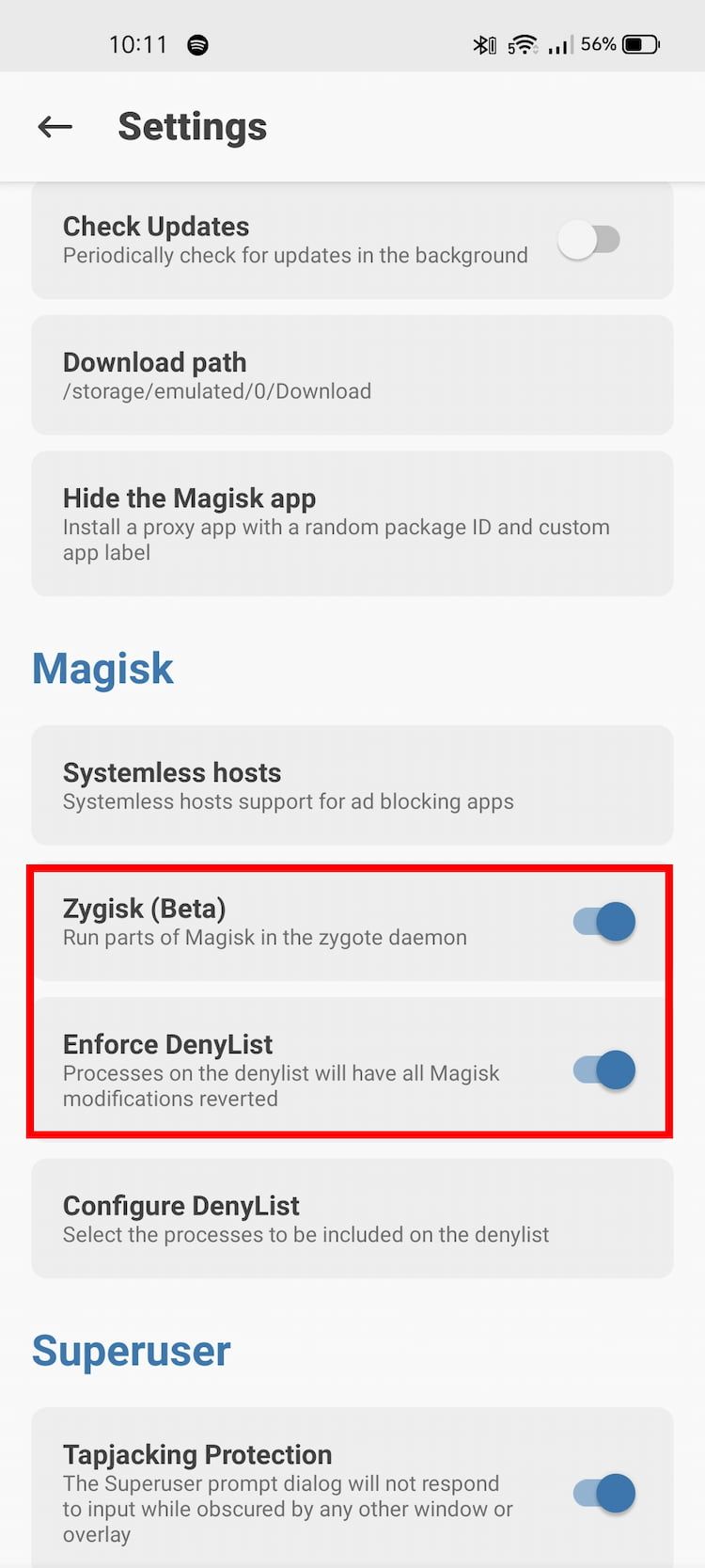

- Найдите и включите опции «Zygisk» и «Включить DenyList» (Enforce DenyList). После включения обязательно перезагрузите устройство.

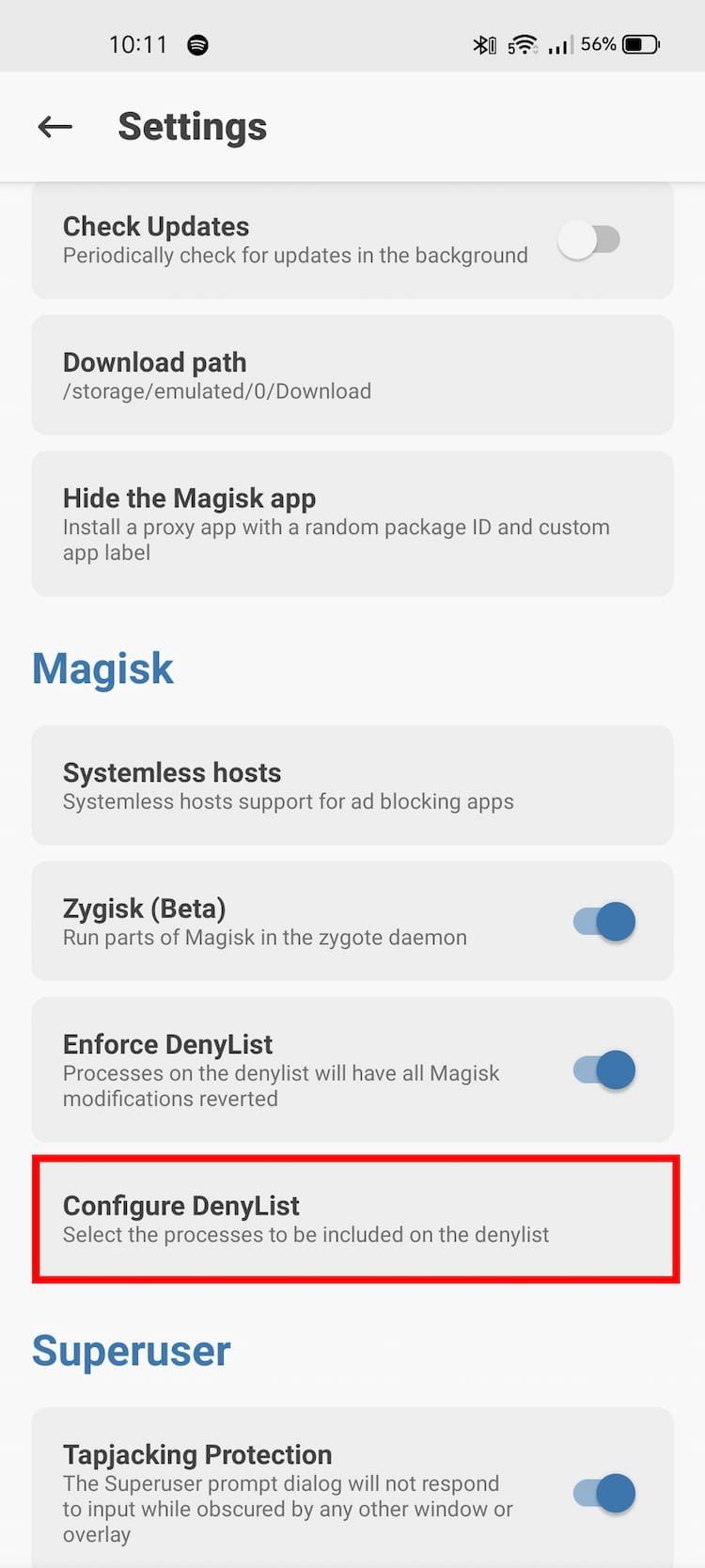

- После перезагрузки снова откройте Magisk и выберите «Настроить DenyList».

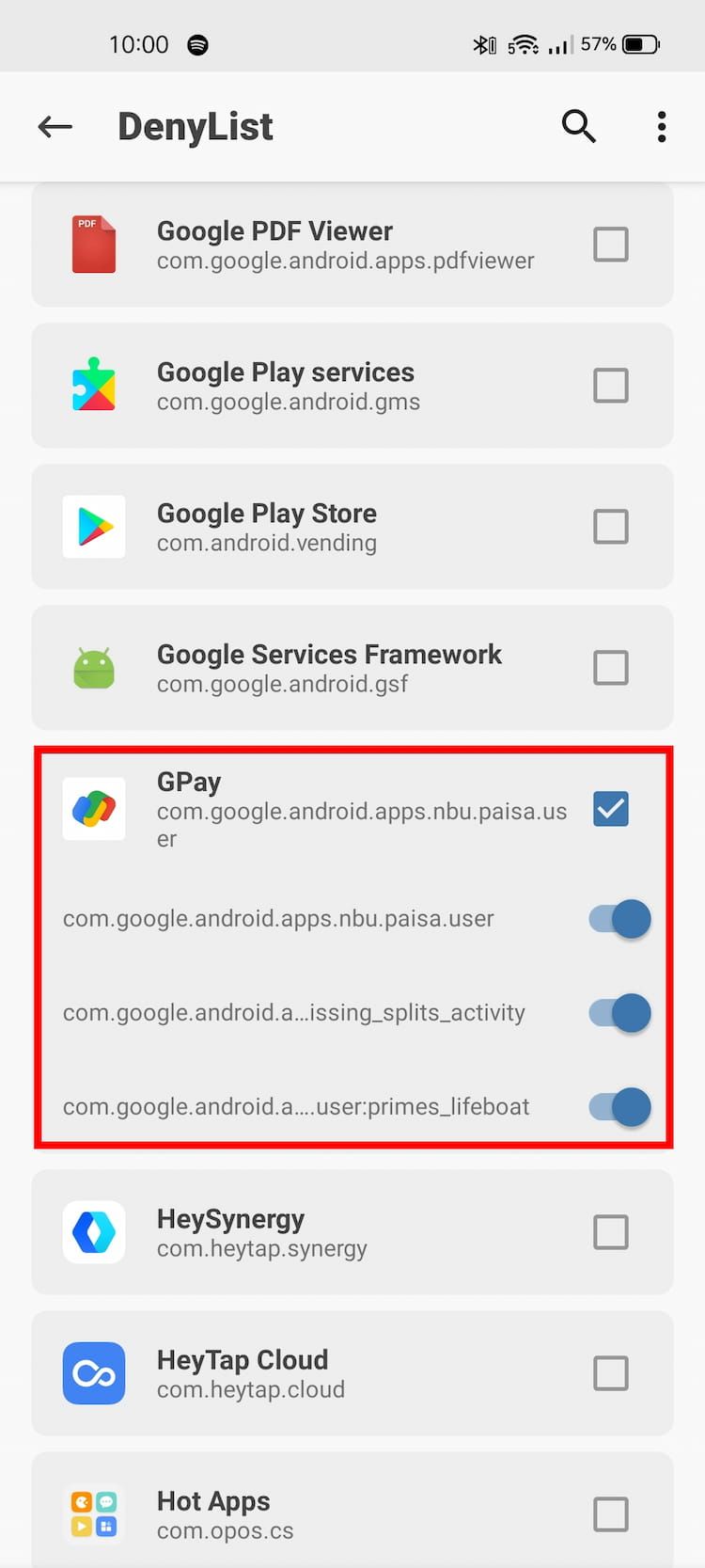

- Отметьте приложения, которые хотите «изолировать» от root‑среды (например, платёжные приложения вроде Google Pay).

- После добавления приложения рекомендуется очистить его данные и кэш (Настройки Android → Приложения → выбранное приложение → Хранилище → Очистить данные). Затем запустите приложение заново.

Если всё сделано верно, при следующем запуске приложение не должно показывать сообщение о наличии root‑доступа.

Как скрыть само приложение Magisk

Если приложение использует простую проверку — поиск установленного пакета Magisk — достаточно переименовать/скрыть приложение. Это крайняя мера, когда DenyList не помог.

Шаги:

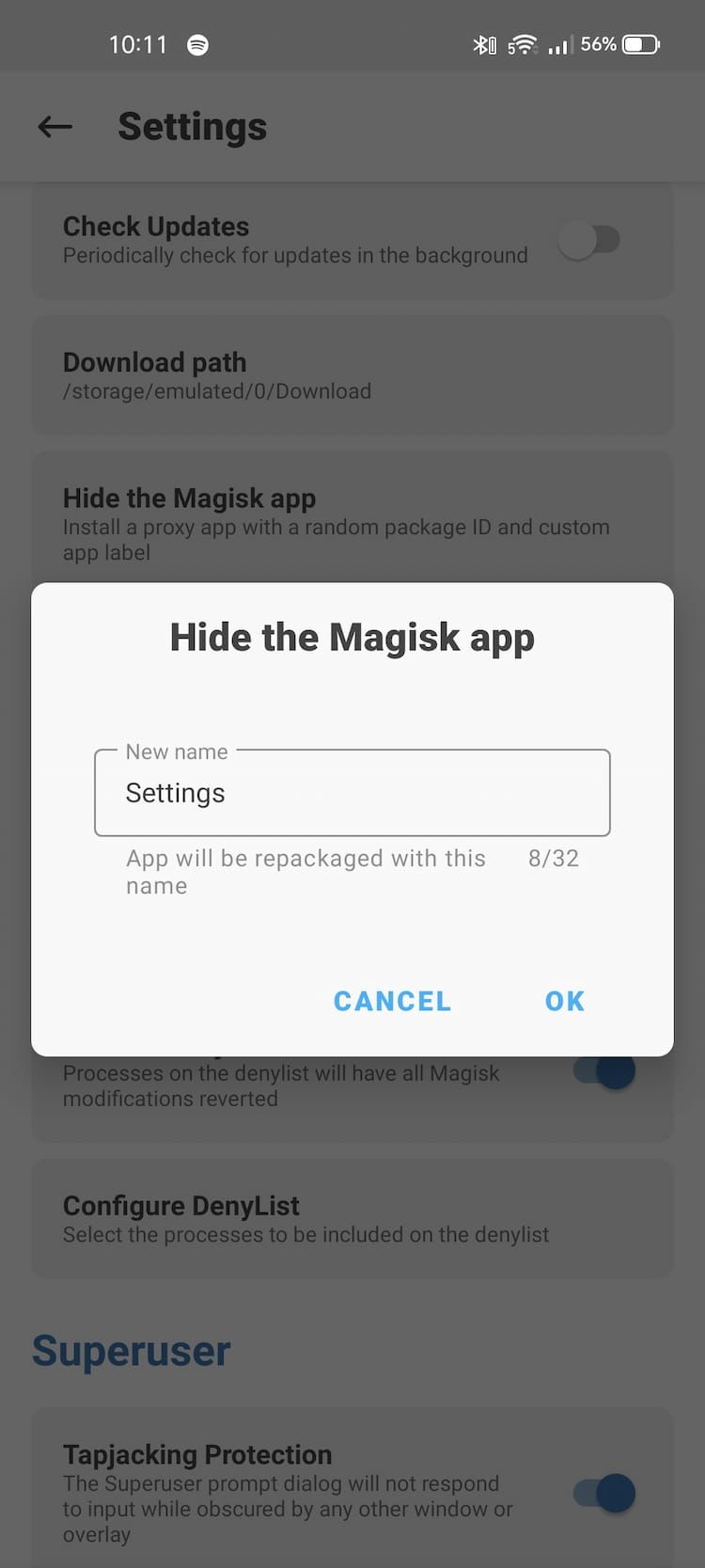

- Откройте Magisk и зайдите в «Настройки».

- Найдите опцию «Скрыть приложение Magisk» и выберите её.

- Введите новое имя пакета/имя приложения (можно оставить по умолчанию) и подтвердите.

- Magisk перезапустится под новым именем. Рекомендуется удалить целевое приложение, затем перезагрузить устройство и заново установить приложение (удаление не обязательно, но часто помогает сбросить механизмы проверки).

Объяснение: многие приложения просто ищут установленный пакет Magisk и по его наличию делают вывод о «рутированности». Переименование пакета ломает такой простой чек.

Критерии приёмки

Чтобы считать задачу «успешно выполненной», выполните эти проверки:

- Приложение запускается и выполняет операции, которые ранее блокировались из‑за root (например, платежи) без ошибок.

- При проверке через Root Checker / терминал приложение не диагностирует root‑среду при своем запуске.

- Перезагрузка устройства сохраняет настройку DenyList и поведение приложений.

Если хотя бы одно условие не выполнено — переходите в раздел «Трудности и когда методы не срабатывают».

Трудности и когда методы не срабатывают

Когда скрытие может не помочь:

- Приложение использует продвинутые проверки целостности (SafetyNet Attestation, Play Integrity API), которые анализируют не только наличие пакета, но и сигнатуры, состояние загрузчика, системные разделы и поведение рантайма.

- Устройство работает на кастомной прошивке (custom ROM) или с модифицированными системными файлами — такие изменения чаще всего выявляются.

- Вы используете устаревшую или экспериментальную версию Magisk/Zygisk.

Контрпример: некоторые банкинговые приложения выполняют аппаратную проверку среды и цепочку доверия устройства; в таких случаях даже очистка пакета Magisk не поможет.

Альтернативные подходы

Если Magisk + DenyList не даёт результата, рассмотрите:

- Обход SafetyNet/Play Integrity: некоторые модули и комбинации (например, сертификатные фиксы или виртуальные контейнеры) позволяют обойти проверки, но они нестабильны и могут нарушать политику приложений.

- Использование виртуальных сред (VirtualXposed/Island): запуск приложения в изолированном контейнере, где нет доступа к root‑среде. Это снижает риск, но может влиять на доступ к сервисам Google.

- Полное удаление следов модификации: откат к стоковому recovery и прошивке, если нужно гарантированно получить чистую систему для важных операций.

Все альтернативы имеют trade‑offs между удобством, безопасностью и надёжностью.

Мини‑методология: пошаговый план для типичной задачи

- Обновите Magisk до последней стабильной версии.

- Включите Zygisk и DenyList, перезагрузите.

- Добавьте приложение в DenyList; очистите данные приложения.

- Если не помогло — включите «Скрыть приложение Magisk», перезагрузите, переустановите целевое приложение.

- Если и это не помогло — проверьте логи (logcat) на предмет сообщений проверки целостности и рассмотрите альтернативы.

Чек‑лист для ролей

Для конечного пользователя:

- Сделать резервную копию.

- Проверить версию Magisk.

- Включить Zygisk и DenyList.

- Добавить приложение и очистить его данные.

- Перезагрузить и протестировать.

Для разработчика/администратора:

- Сохранить логи logcat при проблемах.

- Проверить, не использует ли приложение SafetyNet/Play Integrity.

- Тестировать на чистом и кастомном ROM для сравнения поведения.

Для технического специалиста (если требуется откат):

- Иметь под рукой TWRP или стоковый recovery.

- Подготовить образ стоковой системы для восстановления.

Отладка: какие логи смотреть и что искать

- Logcat: фильтруйте по тегам, связанным с «safetynet», «playintegrity», «zygisk», «magisk».

- Magisk‑логи: в приложении Magisk есть раздел с логами и статусом модулей.

- Поведение после очистки данных приложения: ошибки и коды возврата из API помогут понять тип проверки.

Безопасность и конфиденциальность

- Root даёт приложениям расширенные права; скрытие root не отменяет рисков. Не давайте доступ сомнительным приложениям.

- Банковские и платёжные приложения ограничивают работу на рутированных устройствах ради безопасности данных и предотвращения мошенничества.

- С точки зрения GDPR/Законодательства: сам факт рутирования не нарушает правила персональных данных, но может увеличить риск утечки данных при установке вредоносного ПО.

Советы и эвристики

- Сначала пробуйте DenyList — это обычно безопаснее и простее.

- Всегда очищайте данные целевого приложения после изменения конфигурации DenyList.

- Если приложение проверяет целостность или использует аппаратный бэкэнд, подумайте о временном возврате к стоку для критичных операций.

Частые ошибки и как их избежать

- Не перезагрузили устройство после включения Zygisk — результат не применяется.

- Не очистили данные приложения — старые токены/флаги сохраняют информацию о предыдущей проверке.

- Используют устаревшую версию Magisk — обновляйте до стабильной.

Глоссарий (1‑строчные определения)

- Zygisk: механизм Magisk, внедряемый в zygote для перехвата процессов.

- DenyList: список приложений, для которых скрывается root‑окружение.

- Systemless: подход, при котором изменение системы не производится через /system.

Короткое резюме

Magisk предоставляет гибкие инструменты (Zygisk + DenyList и скрытие приложения) для сокрытия root‑доступа от приложений. В большинстве случаев DenyList и очистка данных приложения решают проблему. Если приложение использует продвинутые проверки целостности или устройство на кастомном ROM — могут потребоваться дополнительные подходы или откат к стоку.

Если вы хотите, я могу подготовить пошаговый чек‑лист в виде файла или краткую инструкцию для вашей модели телефона.

Примечание: я не изменял пути изображений — только сделал alt‑тексты более описательными.

Похожие материалы

Проверка и устранение проблем ОЗУ в Windows

Slack‑бот для приветствия новых участников

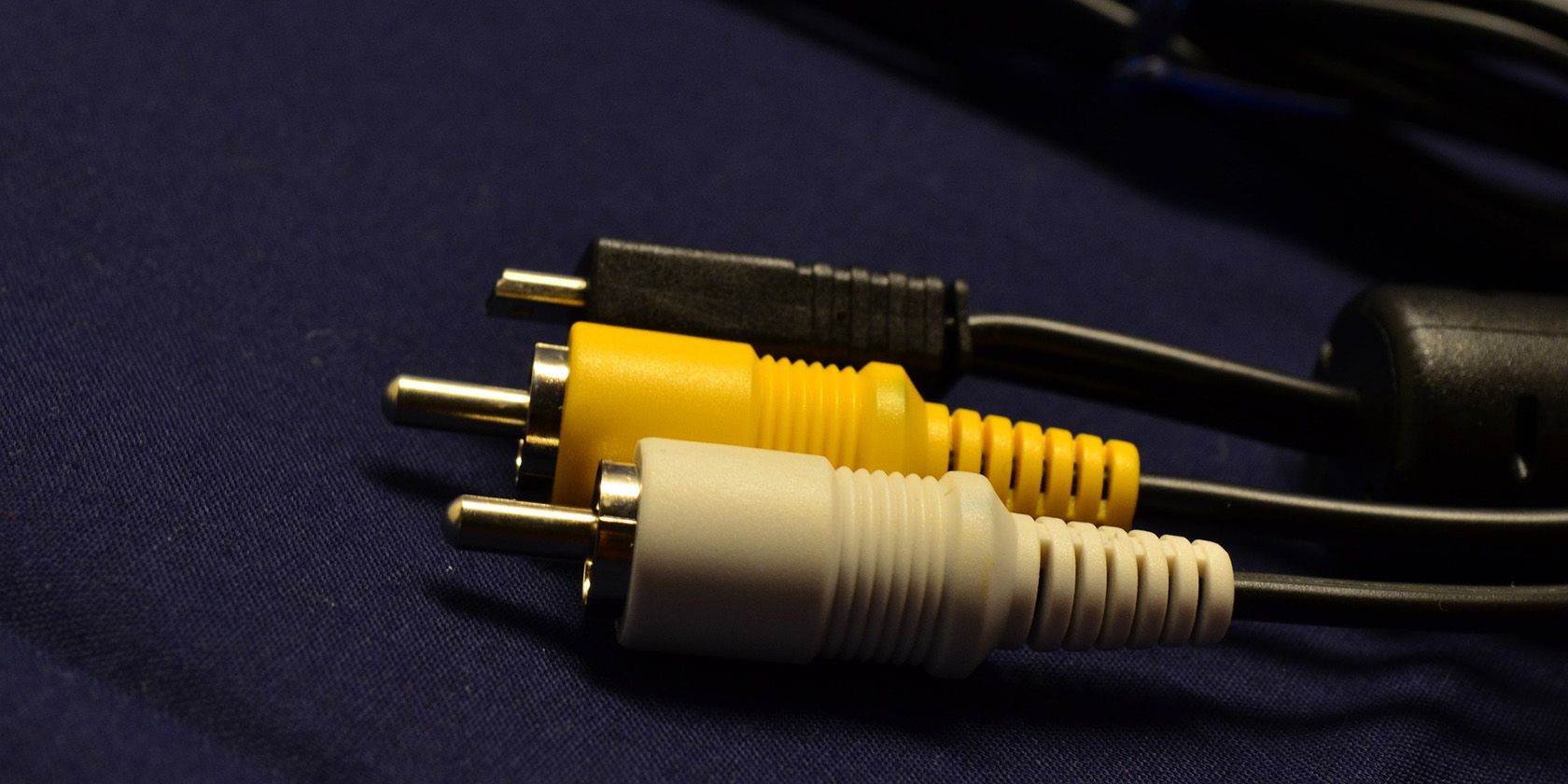

Как извлечь сломанный штекер RCA — быстро и безопасно

Запуск Windows‑игр на Linux через Steam Play

Как создать логотип в Canva: пошагово