Синхронизация и резервное копирование в Amazon S3 с сервера Linux

Краткие ссылки

- Ограничить доступ к S3 через IAM‑пользователя

- Синхронизация файлов с помощью s3cmd

- Другой вариант: AWS CLI

- Полные бэкапы: Restic, Duplicity

Введение

Amazon S3 — это объектное облачное хранилище, предназначенное для хранения отдельных файлов (объектов) в бакетах. С сервера Linux вы можете загружать файлы из командной строки или синхронизировать целые каталоги. Если вам нужно делиться файлами только между EC2‑инстансами, возможно, выгоднее использовать EFS и монтировать его на несколько серверов. EFS проще для совместного использования, но обычно дороже по сравнению с S3 при постоянном хранении данных.

Важно: S3 — не замена файловой системы для всех задач. Используйте S3 для архивов, резервных копий, хранилища статических артефактов и данных, к которым нужен доступ через HTTP/SDK.

Ограничить доступ к S3 через IAM‑пользователя

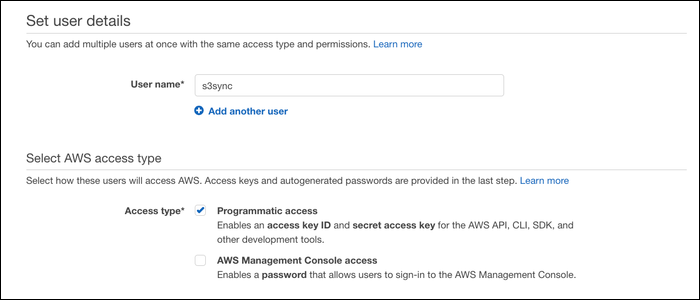

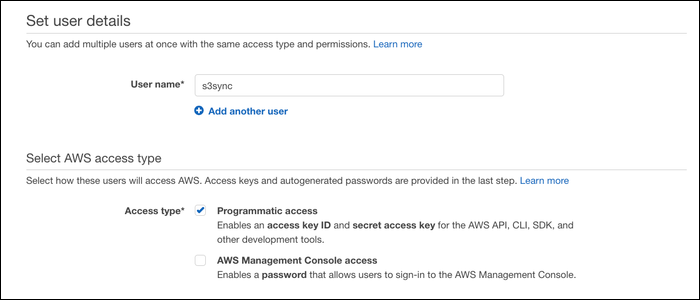

Ваш сервер редко требует полномочий администратора AWS. Рекомендуется создать отдельного IAM‑пользователя с программным доступом (Programmatic Access) и назначить минимально необходимые права на S3. Это уменьшит риск масштабного компрометации при утечке ключей.

- Через IAM Management Console создайте нового пользователя и включите Programmatic Access.

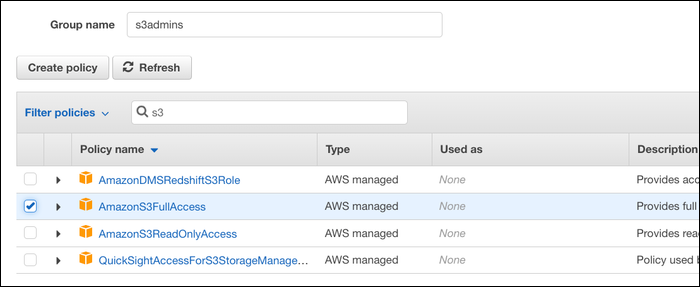

- Создайте группу и назначьте ей управляемую политику либо наделите нужными детальными правами.

- Сохраните Access Key и Secret Key — они понадобятся для конфигурации на сервере.

Пример минимальной политики, разрешающей работу только с конкретным бакетом (Put/Get/List и управление объектами):

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:ListBucket"

],

"Resource": [

"arn:aws:s3:::example-bucket"

]

},

{

"Effect": "Allow",

"Action": [

"s3:PutObject",

"s3:GetObject",

"s3:DeleteObject"

],

"Resource": [

"arn:aws:s3:::example-bucket/*"

]

}

]

}Заметки:

- Замените example-bucket на имя вашего бакета.

- Для загрузки версий (версионирование) и управления метаданными могут потребоваться дополнительные разрешения.

s3cmd — синхронизация файлов c удобством UNIX

s3cmd — отдельная утилита для работы с S3 из командной строки. Она не входит в AWS CLI и обычно устанавливается из менеджера пакетов дистрибутива.

Установка (Debian/Ubuntu):

sudo apt-get install s3cmdКонфигурация для привязки к IAM‑клиенту:

s3cmd --configureВводите Access Key и Secret Key, указанные в консоли IAM. Оставьте большинство опций по умолчанию, если не нужно менять endpoint или включать шифрование.

Основные команды:

s3cmd put file s3://bucket

s3cmd get s3://bucket/remotefile localfile

s3cmd sync directory s3://bucket/s3cmd sync копирует каталог в бакет и при последующих запусках передаёт только изменённые файлы. По умолчанию оно не удаляет объекты в бакете, которые были удалены локально — для этого есть опция --delete-removed.

Автоматизация с помощью cron (ежедневная синхронизация в 00:00):

0 0 * * * s3cmd sync /path/to/directory s3://bucket >/dev/null 2>&1Если вы застряли в vim при редактировании crontab, поменяйте редактор перед запуском crontab -e:

export VISUAL=nano; crontab -es3cmd имеет множество подкоманд: cp для копирования между бакетами, mv для перемещения, mb и rb для создания/удаления бакетов. s3cmd -h выведет полный справочник.

AWS CLI — официальный инструмент с расширенными возможностями

AWS CLI устанавливается через pip и предоставляет единый интерфейс ко всем сервисам AWS.

Установка:

pip3 install awscli --upgrade --userКонфигурация:

aws configureВводите Access Key и Secret Key. Основные команды работы с S3 похожи по синтаксису на s3cmd:

aws s3 cp file s3://bucket

aws s3 sync folder s3://bucketПлюсы AWS CLI: поддержка большинства сервисов AWS, активная поддержка и документация. Минусы: может быть избыточной, если нужен только простой синк.

Полные бэкапы: Restic и Duplicity

При синхронизации простым копированием вы рискуете потерять историю версий: перезапись удалит прежние состояния. Версионирование в S3 помогает, но лучше использовать специализированные бэкап‑решения.

Duplicity

- Создаёт зашифрованные TAR‑архивы. Первый архив — полный, последующие — инкрементные.

- Эффективен по объёму хранилища, но восстановление может потребовать последовательного применения цепочки инкрементов.

Restic

- Хранит данные в виде дедуплицированных зашифрованных блоков и поддерживает быстрые снимки (snapshots).

- Упрощает восстановление конкретной версии, поскольку хранит метаданные и ссылки на блоки.

Обе утилиты можно настроить для целевого бэкапа в S3 (через native S3 backend или совместимые интерфейсы). Для бэкапа EBS на уровне облака также доступны инкрементные снимки (EBS snapshots), но они обычно дороже.

Когда S3 не подойдёт

- Низкая задержка совместного доступа файлов между несколькими серверами — лучше EFS для POSIX‑совместимой файловой системы.

- Частые мелкие трансакции и требования к консистентности блоков в реальном времени — S3 оптимизирован под объекты.

- Большие постоянные базы данных — храните снимки/дампы в S3, но базу держите на специализированном хранилище.

Ментальная модель: S3 как «вертикальное хранилище объектов»

Думайте про S3 как про хранилище отдельных версий файлов (объектов) с метаданными. Оно не обеспечивает POSIX‑поведение и не заменяет локальную файловую систему: операции над объектами — атомарные, но не файловые блоки.

Быстрая проверка: чек‑лист перед выпуском в продакшен

- Создан отдельный IAM‑пользователь с программным доступом

- Политики ограничены нужным бакетом и минимальными действиями

- Настроена конфигурация s3cmd или aws cli на сервере

- Тестовая загрузка и восстановление прошли успешно

- Настроен регламент автоматического синка (cron или systemd timer)

- Документирована процедура отката и доступа к ключам

Простая процедура (playbook) для настройки базовой синхронизации

- Создайте IAM‑пользователя и группу с правами на нужный бакет. Сохраните Access Key и Secret Key.

- На сервере установите s3cmd или aws cli.

- Настройте

s3cmd --configureилиaws configureс ключами. - Выполните пробный

s3cmd put/aws s3 cpи проверьте целостность. - Настройте cron: ежедневный

s3cmd syncилиaws s3 sync. - Проверьте процесс восстановления: скачайте файл и сравните контрольные суммы.

- Документируйте расписание, владелец задания и место для логов.

Критерии приёмки

- Успешное создание и загрузка тестового файла в бакет.

- Успешное восстановление тестового файла на ином сервере.

- Cron/systemd timer работает без ошибок в логах в течение недели.

- Политика IAM ограничивает доступ только к необходимым ресурсам.

Сравнение подходов (кратко)

- s3cmd: лёгкий в установке, привычен для Linux‑администраторов, ограниченная интеграция с другими сервисами.

- AWS CLI: официальный инструмент, широкая поддержка сервисов AWS, удобен для скриптов и автоматизации.

- Restic/Duplicity: предназначены для полноценного бэкапа с шифрованием, дедупликацией и снимками.

- EFS: совместное POSIX‑хранилище для нескольких EC2, дороже, но проще для совместного использования.

Дерево решений

flowchart TD

A[Нужно синхронизировать файлы с сервера] --> B{Требуется POSIX доступ к файлам?}

B -- Да --> C[Использовать EFS]

B -- Нет --> D{Нужна история версий и шифрование?}

D -- Нет --> E[Использовать s3cmd или AWS CLI для sync]

D -- Да --> F{Требуется дедупликация и быстрый откат?}

F -- Да --> G[Использовать Restic]

F -- Нет --> H[Использовать Duplicity]

E --> I[Настроить IAM и cron]

G --> I

H --> I

C --> IРоли и обязанности (чек‑листы по ролям)

Администратор системы:

- Создать IAM‑пользователя и группу.

- Настроить политику и безопасное хранение ключей.

DevOps/инженер по релизам:

- Интегрировать загрузку артефактов в CI/CD.

- Обеспечить доступность логов и метрик процессов синка.

Оператор резервного копирования:

- Настроить Restic или Duplicity,

- Проводить регулярные тестовые восстановления.

Примеры тестов и критерии приёмки

Тест 1: Проверка загрузки

- Выполнить

s3cmd put testfile s3://bucket - Ожидаемый результат: файл доступен через

s3cmd ls s3://bucketиs3cmd get.

Тест 2: Восстановление

- Удалить локальный

testfile, скачать черезs3cmd get, сверить SHA256. - Ожидаемый результат: совпадение контрольных сумм.

Тест 3: Регулярный sync

- Проверить выполнение cron и отсутствие ошибок в логах неделю подряд.

Примеры сценариев отказа и способы их обработки

Сценарий: утечка Access Key

- Митигирование: немедленное удаление/деактивация ключа, инспекция логов S3, пересоздание ключа и обновление конфигураций.

Сценарий: случайное удаление файлов локально

- Если использовалось простое

syncбез версии, файлы могут быть удалены и перезаписаны. Решение: включить версионирование S3 и/или использовать Restic/Duplicity.

Советы по безопасности и соответствию

- Храните ключи в защищённом хранилище (например, AWS Secrets Manager, HashiCorp Vault или локальном защищённом файле с ограниченным доступом).

- Минимизируйте права через IAM‑политики.

- Включите шифрование на стороне сервера (SSE) или шифруйте данные на клиенте (Restic/Duplicity поддерживают шифрование).

- Логи доступа и S3‑Audit полезны для расследования инцидентов.

Краткая сводка

- Создайте отдельного IAM‑пользователя с минимумом прав.

- Для простых сценариев используйте s3cmd или AWS CLI и автоматизируйте через cron/systemd.

- Для надёжных бэкапов и истории версий используйте Restic или Duplicity.

- Тестируйте восстановление регулярно и документируйте процедуру.

Глоссарий (в одну строку)

- S3: объектное хранилище Amazon для файлов (объектов).

- IAM: управление доступом в AWS (пользователи и политики).

- EFS: файловая система для нескольких EC2 с POSIX‑доступом.

- Restic/Duplicity: инструменты резервного копирования с шифрованием и версионированием.

Сокращённая версия анонса для команды: используйте IAM‑пользователя и s3cmd/AWS CLI для повседневного синка; переходите на Restic/Duplicity для полноценного резервного копирования и тестового восстановления.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента