Как распознать и проверить вредоносный EXE‑файл

Быстрые ссылки

- Проверить имя файла, расширение, размер и источник

- Отсканировать файл антивирусом

- Проанализировать файл в VirusTotal

- Проверить цифровую подпись

- Убедиться, что Windows SmartScreen включён

Киберпреступники часто распространяют вредоносные программы через EXE‑файлы. Умение распознавать подозрительные исполняемые файлы помогает защитить устройство от заражения и утечки данных. Ниже — практическое руководство с чек‑листом, альтернативными методами и планом действий на случай инцидента.

Проверка имени файла, расширения, размера и источника

Начните с простых визуальных проверок. Они часто выявляют подмены или попытки обмануть пользователя.

- Имя и расширение. Ожидаемое имя установки должно совпадать с именем официального приложения. Если файл называется generic — например install.exe, update.exe — или содержит двойное расширение вроде file.pdf.exe, это тревожный сигнал.

- Размер файла. Сопоставьте размер с типичным размером программы. Чрезмерно маленький или очень большой файл может быть вредоносным. Не полагайтесь на один критерий — используйте его вместе с остальными.

- Источник. Загружайте только с официальных сайтов разработчика или из проверенных магазинов. Не открывайте вложения и ссылки из нежелательной почты, мессенджеров или социальных сетей.

Совет: сохраните хеш файла (SHA‑256) для последующего расследования и сравнения с базами угроз.

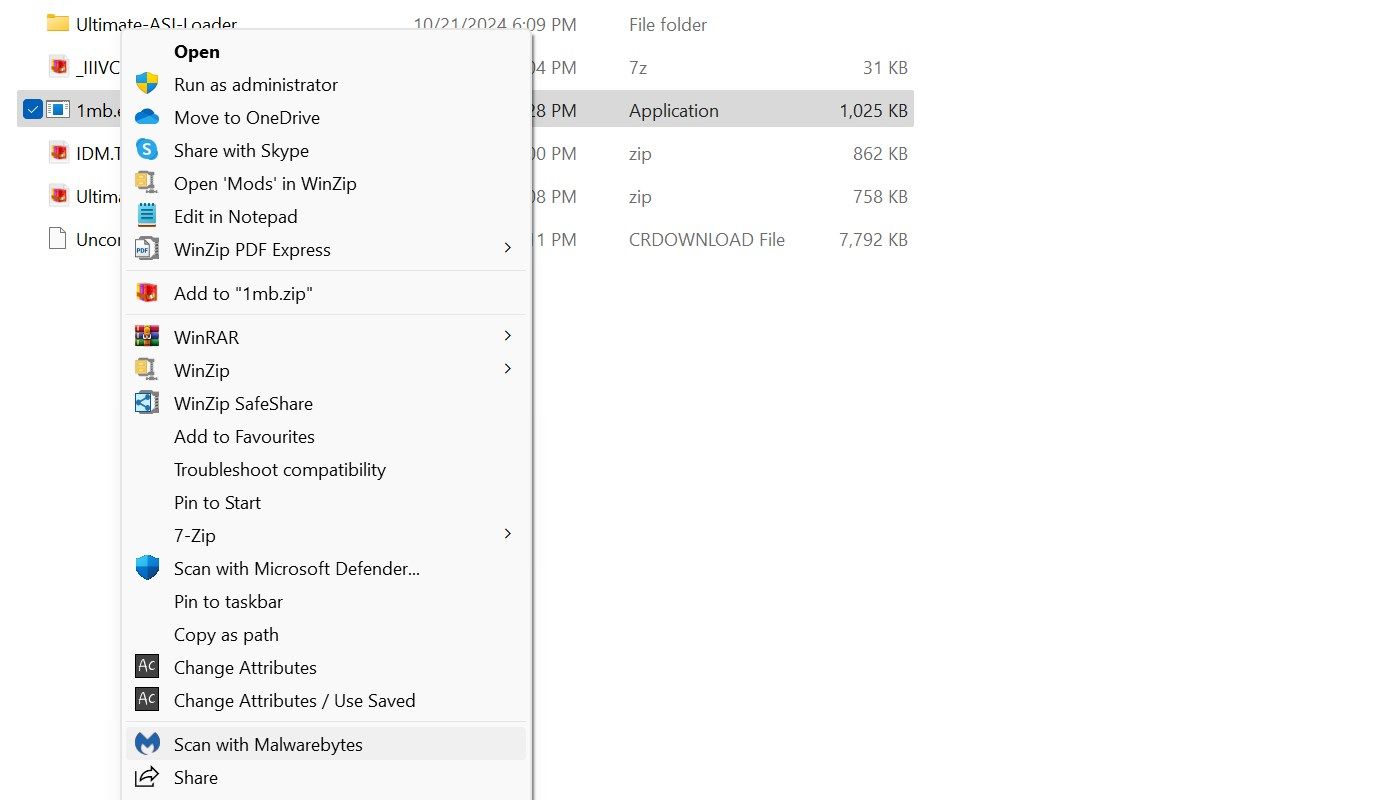

Запустите файл через антивирусное ПО

Антивирусы часто обнаруживают известные образцы вредоносного ПО. Если встроенный или сторонний антивирус предупреждает — отнеситесь к этому серьёзно.

- Локальное сканирование. В проводнике Windows кликните правой кнопкой по файлу и выберите «Сканировать» вашим установленным антивирусом или Microsoft Defender.

- Если сканер отмечает файл как подозрительный или вредоносный — удалите его.

- Никогда не выполняйте файл «просто чтобы проверить». Это рискует безопасностью данных и системы.

Важно: сочетайте сигнатурное обнаружение с эвристикой и поведенческим анализом — это уменьшает вероятность пропустить новую угрозу.

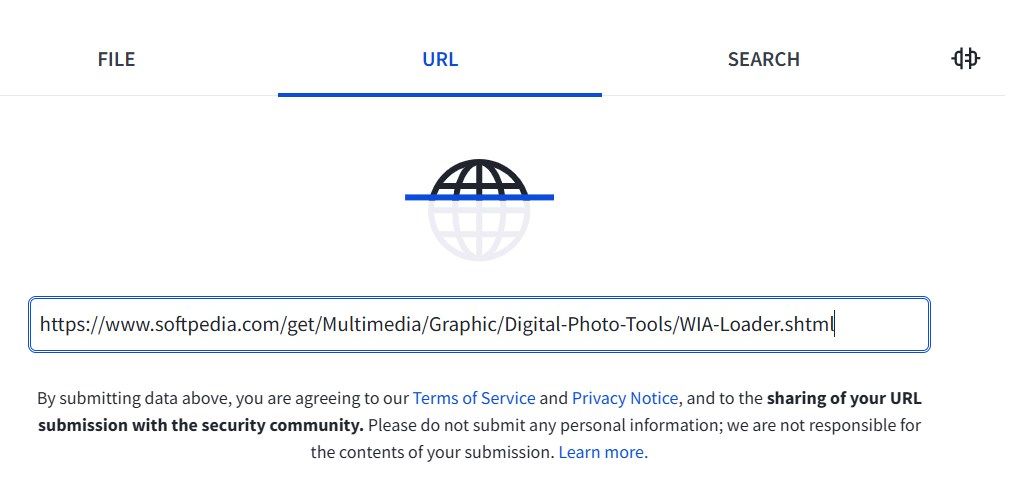

Анализ файла с помощью VirusTotal

VirusTotal позволяет проверить URL или сам файл несколькими антивирусными движками одновременно. Это удобно, если вы хотите избежать загрузки подозрительного EXE на свою систему.

Чтобы использовать VirusTotal:

- Перейдите на VirusTotal.

- Выберите вкладку URL и вставьте ссылку на файл, либо загрузите сам файл.

- Посмотрите сводку по обнаружениям от разных движков.

Интерпретация результатов:

- Если большинство движков помечают файл как чистый, это хороший знак, но не гарантия безопасности.

- Если несколько движков помечают файл как вредоносный, избегайте загрузки и выполнения файла.

- Обратите внимание на комментарии аналитиков и репутацию домена, где размещён файл.

Проверка цифровой подписи

Цифровая подпись подтверждает, что файл подписан издателем и не был изменён после подписания. Отсутствие подписи или незнакомый издатель — повод насторожиться.

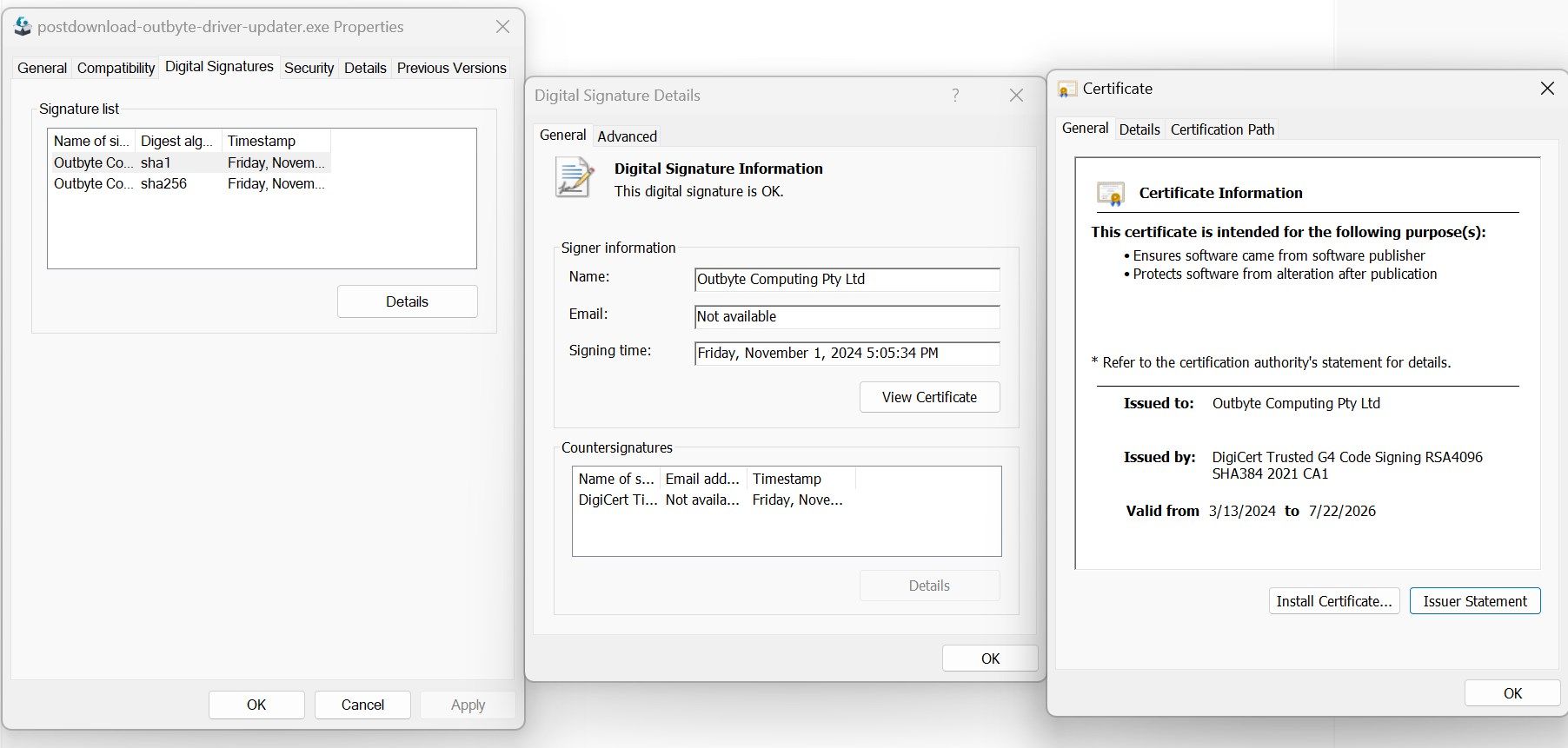

Как посмотреть подпись:

- Кликните правой кнопкой по EXE и откройте «Свойства».

- Перейдите на вкладку «Цифровые подписи». Выберите подпись, нажмите «Сведения», затем «Просмотреть сертификат».

- На вкладке «Путь сертификации» убедитесь, что статус сертификата — «Этот сертификат корректен».

Замечание: некоторые злоумышленники также используют подписанные ключи, полученные у ненадёжных поставщиков. Подпись — важный признак, но не единственный.

Убедитесь, что Windows SmartScreen включён

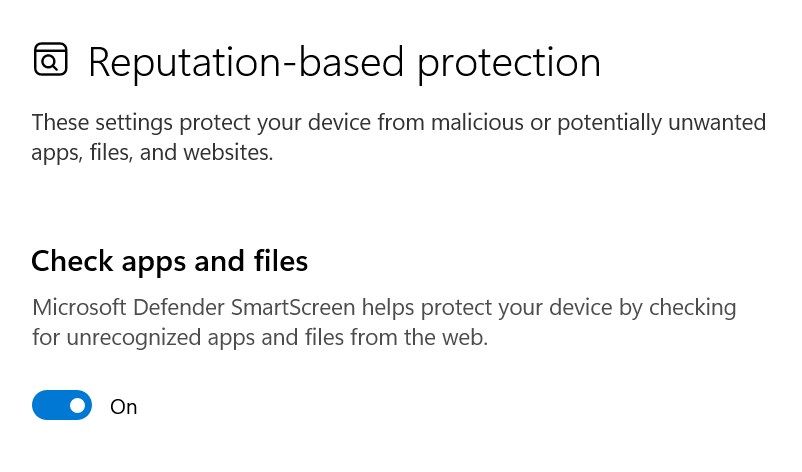

Windows SmartScreen проверяет приложения и файлы по базе известных угроз и репутации. По умолчанию фильтры обычно включены, но лучше проверить настройки.

Как проверить SmartScreen:

- Правый клик по кнопке «Пуск», откройте «Параметры».

- Перейдите в «Конфиденциальность и безопасность > Безопасность Windows > Контроль приложений и браузера».

- Нажмите «Параметры репутационного обнаружения» и убедитесь, что включены все фильтры, особенно «Проверять приложения и файлы».

SmartScreen даёт дополнительные предупреждения для неизвестных приложений и может блокировать их запуск до проверки.

Когда базовые проверки дают ложный результат

Важно понимать ограничения инструментов:

- Ложноотрицательные результаты. Новые или целевые угрозы могут пройти под радаром антивирусов и VirusTotal.

- Ложно положительные. Легитимный софт от малоизвестного разработчика может быть помечен как вредоносный.

Если результат спорный:

- Используйте песочницу (sandbox) или виртуальную машину (VM) для безопасного запуска.

- Соберите хеш файла и метаданные и отправьте в службу поддержки антивируса для анализа.

Альтернативные методы анализа

Если вам нужна глубжея проверка безопасности, рассмотрите дополнительные подходы:

- Песочница. Запуск в изолированной среде (Windows Sandbox, подобные сервисы) помогает увидеть поведение без риска для основной системы.

- Виртуальная машина. Используйте чистую VM, делайте снимки состояния (snapshots) перед тестом и откатывайтесь после.

- Статический анализ. Просмотр строк файла, зависимостей и импортов с помощью утилит типа strings, PE‑анализаторов и дизассемблера.

- Поведенческий анализ. Мониторинг сетевых подключений, процессов и файловой активности при запуске в контролируемой среде.

Эти методы требует навыков и времени, но повышают надёжность вывода.

Практическая методика и чек‑лист

Короткая методика для быстрого решения:

- Не запускать файл.

- Проверить имя, расширение и источник.

- Отсканировать локально антивирусом.

- Проверить в VirusTotal.

- Проверить цифровую подпись.

- Если сомневаетесь — запуск в песочнице или VM.

- Удалить и сообщить, если подтверждён вред.

Чек‑лист для пользователя:

- Файл пришёл из доверенного источника

- Имя и расширение выглядят корректно

- Локальный антивирус не обнаружил угрозы

- VirusTotal не показывает массовых детекций

- Подпись от известного издателя и статус сертификата OK

- SmartScreen включён

Чек‑лист для администратора:

- Собран SHA‑256 и метаданные файла

- Проанализирован источник загрузки и домен

- Выполнен запуск в песочнице при необходимости

- Отправлено образец в лабораторию AV или на песочницу

- Приняты меры по изоляции и восстановлению при заражении

План действий при обнаружении вредоносного файла

- Изолируйте машину от сети.

- Не удаляйте автоматически важные журналы и доказательства.

- Соберите хеши и метаданные файла, скриншоты предупреждений и логи.

- Обратитесь в IT‑поддержку или к поставщику антивируса.

- Проведите полное сканирование всей сети при необходимости.

- Восстановите систему из надёжной резервной копии, если вредоносное ПО подтвердилось.

Критерии приёмки для безопасного файла:

- Отсутствие положительных детекций у большинства репутационных движков.

- Корректная цифровая подпись от проверенного издателя.

- Поведение при запуске в изолированной среде не проявляет действий вредоносного ПО (сетевые соединения к неизвестным доменам, изменение автозагрузки, скрытная инъекция процессов).

Модель принятия решений: простые эвристики

Используйте простые ментальные модели для быстрой оценки:

- Правило источника: доверяй официальному сайту, проверяй зеркала.

- Правило трёх признаков: если совпадают хотя бы три подозрительных признака (двойное расширение, неизвестный издатель, обнаружение антивирусом), отказывайся от запуска.

- Принцип минимального доверия: по умолчанию файл подозрителен, пока не доказано обратное.

Ограничения и случаи, когда проверки не работают

- Целенаправленные атаки. Прицельные вредоносные файлы могут пройти базовые сканы.

- Поддельные подписи. Подпись сама по себе не гарантирует безопасность, если издатель скомпрометирован.

- Полиморфные и шифрованные вредоносы. Они могут обходить сигнатуры и поведенческие правила.

В этих случаях требуется экспертный анализ или помощь специализированной лаборатории.

Советы по жёсткой защите и снижению рисков

- Минимизируйте права: не работайте под учётной записью администратора при повседневной работе.

- Включите фильтры и политики приложений (AppLocker, Windows Defender Application Control) для белого списка.

- Держите систему и ПО в актуальном состоянии.

- Делайте регулярные и проверяемые резервные копии.

Правовые и конфиденциальные соображения

Если файл содержит персональные данные или связан с критичными системами, соблюдайте корпоративные политики по обработке чувствительной информации и, при необходимости, уведомляйте ответственных за безопасность и защиту данных.

Сравнение подходов — когда что использовать

- Быстрая проверка: локальный антивирус + VirusTotal.

- Подозрительный файл от неизвестного источника: VM или песочница + статический анализ.

- Целенаправленная атака или бизнес‑критичный инцидент: привлеките специалистов по реагированию на инциденты.

Диаграмма принятия решения

flowchart TD

A[Получен EXE-файл] --> B{Источник доверенный?}

B -- Да --> C[Проверить подпись]

B -- Нет --> D[Не скачивать/запросить подтверждение]

C --> E{Подпись OK и AV чист?}

E -- Да --> F[Можно скачать, но осторожно]

E -- Нет --> G[Отправить в VirusTotal и в песочницу]

G --> H{Поведенье в песочнице безопасно?}

H -- Да --> F

H -- Нет --> I[Удалить и инициировать план реагирования]Короткое резюме

- Никогда не запускайте сомнительные EXE‑файлы.

- Используйте комбинированный подход: визуальная проверка, антивирус, VirusTotal и цифровые подписи.

- Для сомнительных образцов применяйте песочницу или виртуальную машину.

- Иметь чек‑лист и план действий — быстрее и безопаснее для человека и организации.

Важное: если вам приходит файл из неожиданных источников или файл вызвал предупреждение от нескольких инструментов — не рискуйте. Следуйте плану и при необходимости обращайтесь к специалистам.

Краткое руководство в одной строке: не доверяйте, проверяйте, изолируйте и реагируйте.

Итог

Регулярно используйте описанные проверки и поддерживайте базовую цифровую гигиену: обновления, антивирус и минимальные права. Это значительно снизит риск заражения через EXE‑файлы и повысит готовность вашей организации к реагированию на инциденты.

Похожие материалы

Запуск Командной строки от имени администратора

Отключить напоминания Facebook Memories и скрыть их

Как управлять cookie в Chrome, Firefox и Edge

Как управлять расширениями в Chrome, Edge, Vivaldi

Добавить пользовательские эмодзи в Discord