Настройка 2FA в WordPress через Wordfence

2FA (двухфакторная аутентификация) добавляет второй уровень защиты к входу в WordPress: помимо пароля потребуется одноразовый код из приложения-аутентификатора. В этой статье — пошаговая инструкция по установке и настройке Wordfence Login Security и Authy, рекомендации по восстановлению доступа, альтернативы и чек‑листы для ролей.

Что понадобится для настройки 2FA в WordPress

- Учетная запись WordPress с правами администратора.

- Плагин двухфакторной аутентификации (в примере — Wordfence Login Security).

- Приложение-аутентификатор на смартфоне (например, Twilio Authy, Google Authenticator, Microsoft Authenticator, Duo Mobile).

Скачать: Twilio Authy для Android | iOS (бесплатно)

Важно: для работы большинства 2FA-плагинов используется протокол TOTP — коды генерируются на основе времени и действуют короткое время (обычно ~30 секунд). Убедитесь, что время на сервере WordPress и на телефоне синхронизировано.

Установка плагина Wordfence Login Security

- Войдите в панель управления WordPress под аккаунтом с правами администратора.

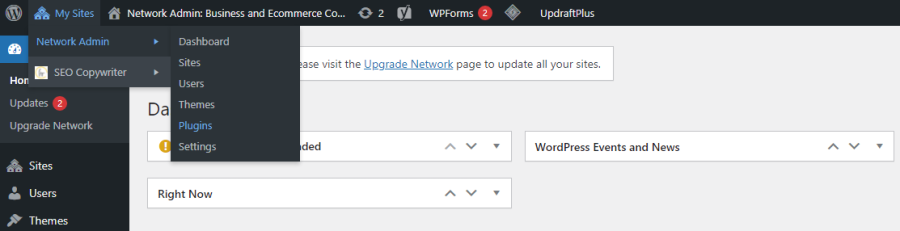

- Наведите курсор на Мои сайты > Сетевой администратор в верхнем левом углу и выберите Плагины.

- Нажмите Добавить новый рядом с Плагинами.

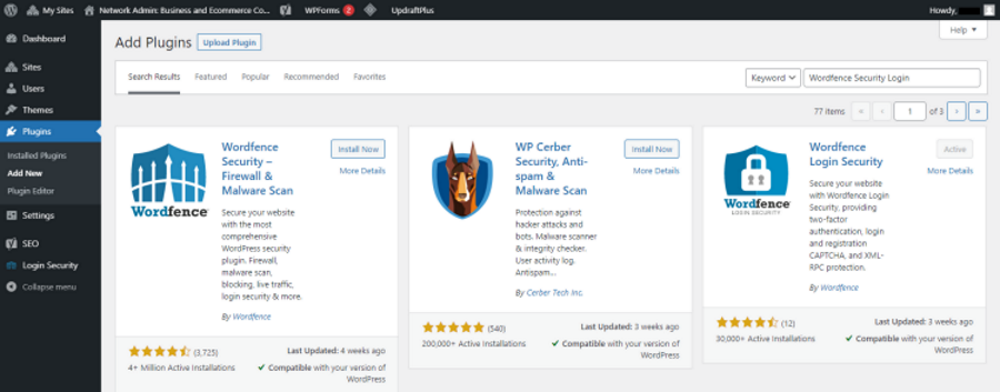

- Введите «Wordfence Login Security» в строку поиска Поиск плагинов….

- Когда плагин появится в результатах, нажмите Установить, затем Активировать. Статус плагина изменится на Активен.

- Перейдите в Установленные плагины, чтобы проверить, что Wordfence Login Security появился в списке.

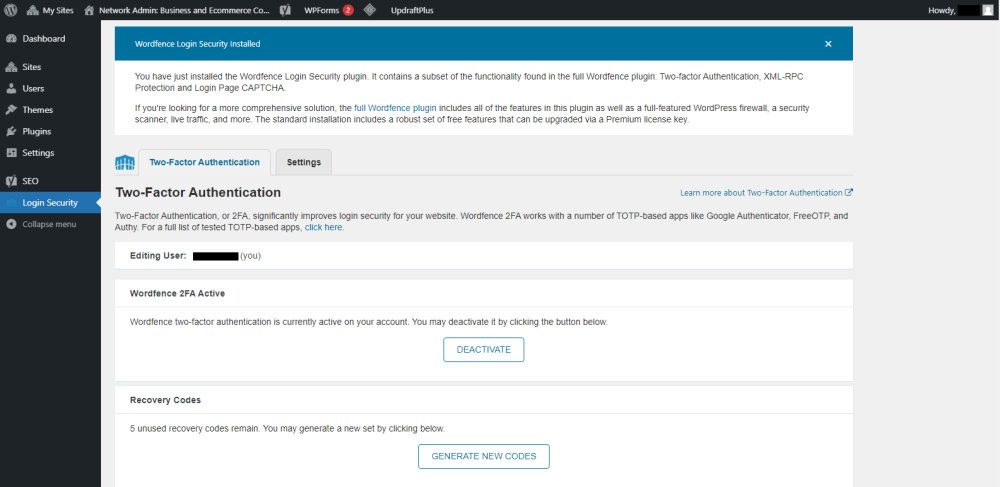

Настройка двухфакторной аутентификации через Wordfence

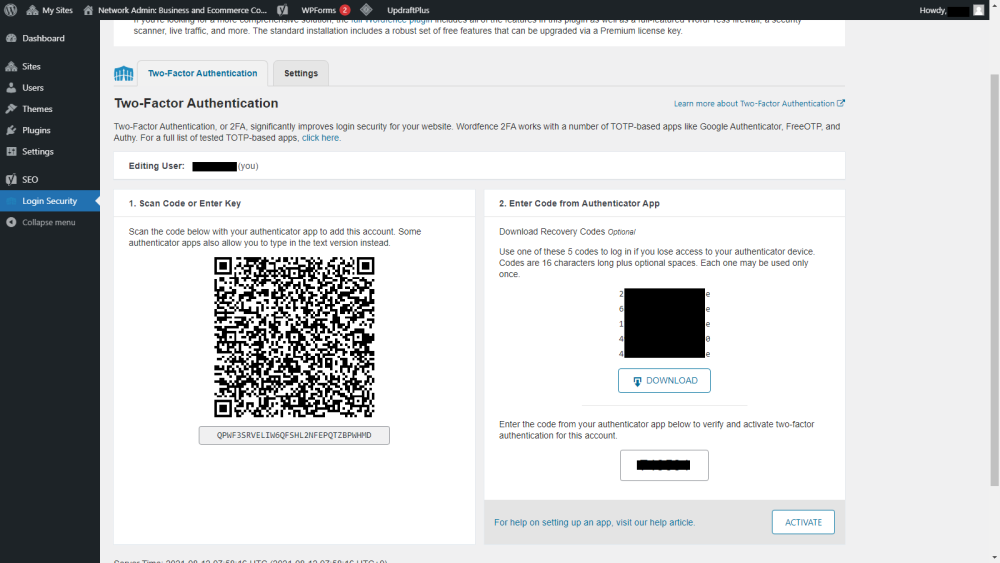

В панели управления WordPress выберите Login Security в левом меню — откроется страница настроек Wordfence Login Security.

На мобильном устройстве откройте приложение-аутентификатор (мы используем Twilio Authy в примере). Добавьте новую учётную запись: в приложении нажмите меню, выберите Добавить аккаунт, затем Сканировать QR-код.

Наведите камеру телефона на QR-код на странице настроек Wordfence. Приложение добавит запись и начнёт генерировать шестизначные токены.

Если сканирование не работает, выберите Ввести код вручную и внесите 32‑символьный текстовый ключ, который отображается под QR-кодом.

Сохраните резервные коды, которые предлагает Wordfence рядом с QR-кодом. Резервные коды позволяют войти, если вы потеряли доступ к телефону. Скопируйте их в защищённое место или скачайте файл.

Введите шестизначный код из приложения и нажмите Активировать — 2FA будет включена для вашей учётной записи.

Примечание: каждый код действителен примерно 30 секунд. Если код не проходит, подождите появления нового токена и попробуйте снова.

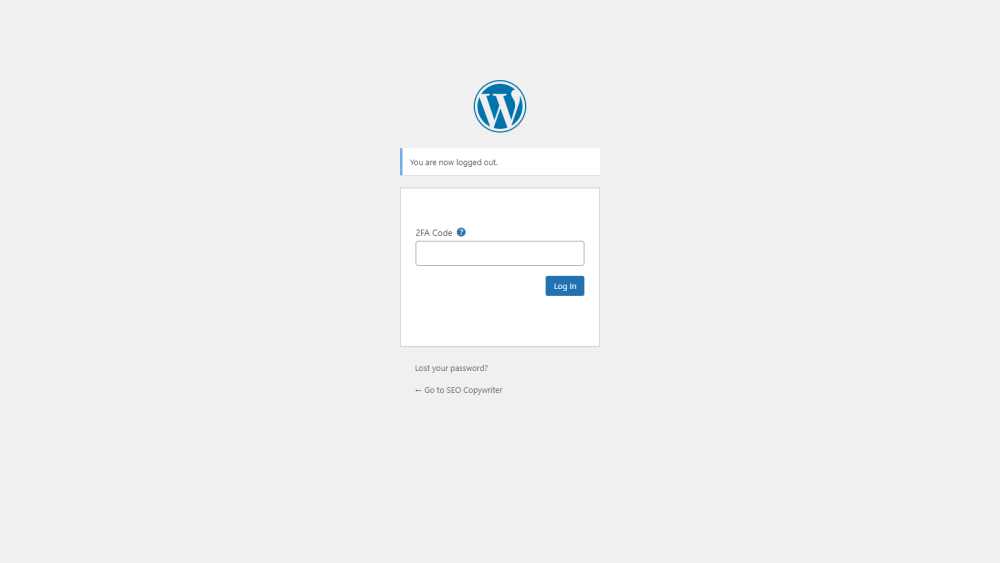

Как проверить, что 2FA работает

- Выйдите из текущего аккаунта WordPress.

- Попробуйте войти снова: введите логин и пароль и нажмите Войти.

- Система запросит шестизначный код. Введите текущий код из приложения и подтвердите — вход должен пройти.

После активации 2FA код (или один из резервных кодов) будет требоваться при каждой последующей авторизации.

Как отключить 2FA в Wordfence

Войдите в WordPress под администратором.

Перейдите в Мои сайты > Сетевой администратор > Плагины.

В разделе Login Security нажмите Деактивировать и подтвердите действие.

Важно: деактивация 2FA снижает безопасность сайта. Делайте это только если уверены или при плановом обслуживании.

Руководство по восстановлению доступа (инцидентный план)

Если вы потеряли доступ к телефону или приложению‑аутентификатору:

- Попробуйте использовать сохранённые резервные коды (скачанные при включении 2FA).

- Если резервных кодов нет: свяжитесь с другим администратором сайта (если он есть) и попросите временно отключить 2FA для вашей учётной записи.

- Если вы — единственный администратор и резервных кодов нет, восстановите доступ через бекэнд сервера:

- Подключитесь к хостингу через SFTP/SSH или cPanel.

- Переименуйте папку плагина Wordfence (например, wp-content/plugins/wordfence-login-security → wordfence-login-security.disabled). Это временно деактивирует плагин и позволит войти по паролю.

- После входа заново активируйте плагин и настройте 2FA заново, сгенерировав новые резервные коды.

Важно: операции с файлами плагинов требуют доступа к хостингу и базовым навыкам работы с файловой системой сервера. Если вы не уверены — обратитесь к хостеру или специалисту.

Альтернативные подходы к двухфакторной защите

- Аппаратные ключи (FIDO2/WebAuthn, YubiKey) — более надёжные, не зависят от телефона.

- SMS‑код — прост, но менее безопасен (подвержен SIM‑смене и перехвату).

- Push‑уведомления (Duo, Authy) — удобны для пользователей, но требуют интернет‑соединения.

- Единый вход (SSO) через провайдера идентификации — полезен для сетей сайтов и корпоративных установок.

Выбор зависит от баланса удобства и уровня угроз: для публичных сайтов и магазинов рекомендуются аппаратные ключи или TOTP + жёсткая политика паролей.

Когда 2FA не защищает полностью

- Если атакующий уже получил доступ к резервным кодам.

- Если устройство пользователя скомпрометировано (малварь считывает коды).

- Если используется слабый фактор пароля и уязвимость плагина позволяет обходить аутентификацию.

2FA — важный, но не единственный элемент защиты: комбинируйте его с надёжными паролями, ограничением попыток входа, WAF и регулярным обновлением плагинов и тем.

Чек‑листы для ролей

Чек‑лист для владельца сайта:

- Включить 2FA для всех админов.

- Сохранять и защищать резервные коды.

- Настроить резервный административный аккаунт с 2FA.

- Регулярно обновлять плагины и темы.

Чек‑лист для администратора:

- Установить и активировать Wordfence Login Security.

- Проверить синхронизацию времени сервера.

- Пройти тестовый вход и проверить резервные коды.

Чек‑лист для редактора/авторов:

- Включить 2FA для личного аккаунта.

- Хранить резервные коды в защищённом менеджере паролей.

Ментальные модели и эвристики

- Правило трёх слоёв: пароль + 2FA + защита сервера/плагинов.

- Минимизация привилегий: давайте админские права только тем, кому они действительно нужны.

- Защита от единичной точки отказа: храните резервные коды и/или альтернативный телефон у доверенного лица.

Краткая памятка по лучшим практикам

- Используйте приложение‑аутентификатор (Authy, Google Authenticator) или аппаратный ключ.

- Никогда не храните резервные коды в виде незашифрованного текста в облаке.

- Ограничьте количество попыток входа и внедрите защиту от брутфорса.

- Делайте регулярные бэкапы сайта.

Факт‑бокс

- Протокол: TOTP (Time-based One-Time Password).

- Длительность действия кода: ~30 секунд.

- Резервные коды: одноразовые, сохраняйте их в надёжном месте.

Небольшая диаграмма принятия решения

flowchart TD

A[Нужна 2FA для сайта?] -->|Да| B{Есть аппаратный ключ?}

B -->|Да| C[Использовать FIDO2/YubiKey]

B -->|Нет| D{Нужна простота для пользователей?}

D -->|Да| E[Использовать Authy/Push]

D -->|Нет| F[Использовать TOTP 'Authy/Google Authenticator']

A -->|Нет| G[Оставить только сложные пароли и WAF]Краткий глоссарий (в одну строку)

- 2FA — двухфакторная аутентификация: дополнительный уровень проверки личности помимо пароля.

- TOTP — временные одноразовые пароли, основанные на времени.

- Authenticator — приложение, генерирующее коды (Authy, Google Authenticator).

- FIDO2/WebAuthn — современный стандарт для аппаратных ключей.

Итог и рекомендации

Двухфакторная аутентификация существенно повышает безопасность WordPress‑сайта и практически всегда должна использоваться для аккаунтов с правами администратора. Для максимальной защиты комбинируйте 2FA с сильными паролями, защитой от брутфорса, регулярными обновлениями и бэкапами. Храните резервные коды в защищённом месте и подготовьте процедуру восстановления доступа.

Важно: настройка 2FA — простая задача, которая приносит большую отдачу: потратьте 15–30 минут на внедрение и сэкономите часы/дни/недели при устранении последствий возможного взлома.

Критерии приёмки

- Wordfence Login Security установлен и активирован.

- Аутентификатор на смартфоне привязан и генерирует рабочие коды.

- Резервные коды сохранены в надёжном месте.

- Тестовый вход подтверждён и успешно проходит с кодом 2FA.

Дополнительно: если вы управляете несколькими сайтами, рассмотрите централизованное управление доступом (SSO) и аппаратные ключи для ключевых администраторов.

Похожие материалы

NextDNS: настройка, функции и руководство

Не выделяется текст в PDF — как исправить

Подготовка к 2025: цели, финансы и визуализация

Evernote как личная система управления проектами

Как объединить несколько видео