Как задать минимальную длину пароля в Windows 10

Быстрые ссылки

- Домашние версии: задать минимальную длину пароля через командную строку

- Pro и Enterprise: задать минимальную длину пароля через Редактор локальной групповой политики

Для безопасности Microsoft уже требует минимальную длину пароля для всех учётных записей Microsoft. Если вы хотите усилить защиту локальных учётных записей, можно задать минимальную длину пароля для каждого пользователя на Windows 10. Ниже — подробные инструкции и рекомендации по внедрению, проверки и тестирования.

Коротко о том, зачем это нужно

Минимальная длина пароля — базовая мера, снижающая вероятность подбора простых паролей и упрощает применение дальнейших требований (сложность, срок действия). Она не заменяет многослойную защиту (многократная аутентификация, менеджер паролей), но является простым и быстрым шагом улучшения безопасности.

Важно: минимальная длина пароля повышает базовую стойкость, но не гарантирует безопасность от фишинга или компрометации устройств.

Домашние версии: задать минимальную длину пароля через командную строку

Этот способ подходит для персональных компьютеров и небольших рабочих станций, где нет доменной политики. Для изменений потребуется запустить командную строку с правами администратора. Можно использовать также PowerShell, разницы в команде нет, только убедитесь, что вы запустили программу от имени администратора.

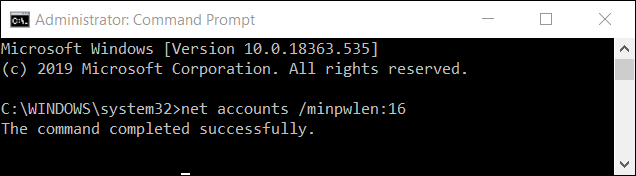

- Нажмите кнопку Пуск, введите cmd в поле поиска, щёлкните правой кнопкой мыши по результату «Командная строка» и выберите «Запустить от имени администратора».

- В командной строке введите (замените PassLength на нужное число символов):

net accounts /minpwlen:PassLength- Нажмите Enter — появится сообщение об успешном выполнении.

Примечание: технически можно выбрать значение от 0 до 20 символов; рекомендуемая практическая минимальная длина для большинства сценариев — не менее 8 символов, но учитывайте требования вашей организации и удобство пользователей.

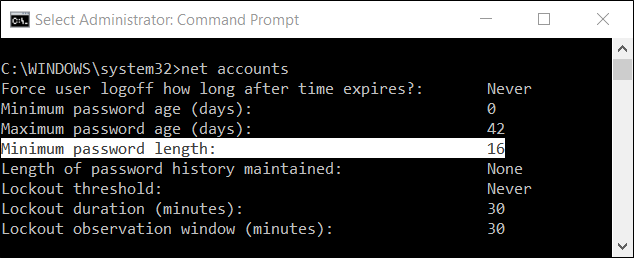

- Чтобы проверить применённую политику, выполните:

net accounts

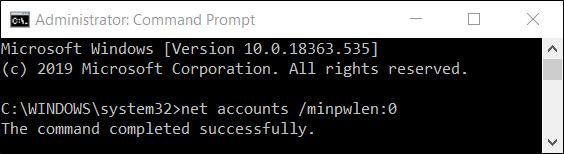

Чтобы отменить требование минимальной длины пароля и вернуть значение по умолчанию, выполните:

net accounts /minpwlen:0

Совет по усилению безопасности: можно также задать максимальный срок действия пароля (maxpwage) — это заставит пользователей менять пароли через заданный период.

См. также: как задать срок действия пароля в Windows 10

Pro и Enterprise: задать минимальную длину пароля через Редактор локальной групповой политики

Если вы используете Windows 10 Pro или Enterprise и предпочитаете графический интерфейс, применяйте Редактор локальной групповой политики. Этот инструмент мощный — если вы работаете в домене, согласуйте изменения с администратором, так как групповая политика домена может перекрывать локальные настройки.

Перед изменениями рекомендуется создать точку восстановления системы. Это привычная предосторожность: в случае ошибки можно откатить систему.

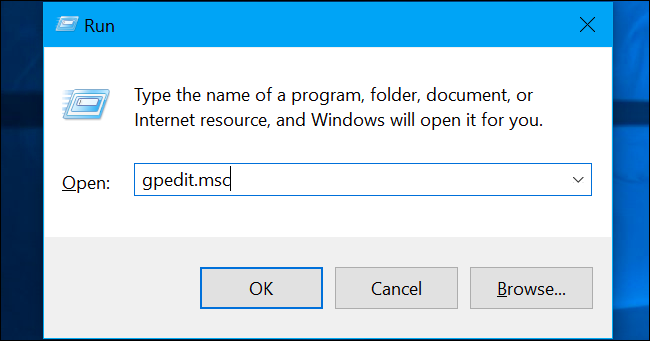

- Нажмите Windows+R, введите gpedit.msc и нажмите Enter.

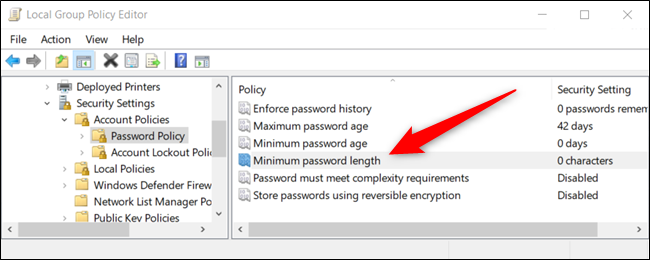

Перейдите в: Конфигурация компьютера > Параметры Windows > Параметры безопасности > Политики учётных записей > Политика паролей.

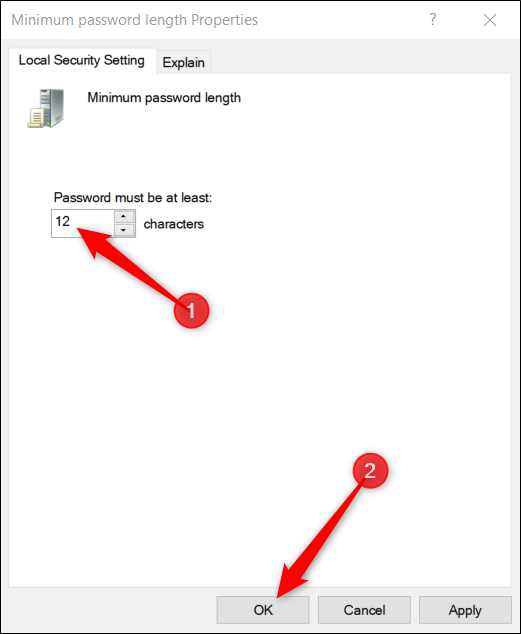

Дважды щёлкните по «Минимальная длина пароля», задайте нужное число символов и нажмите OK.

Изменения вступают в силу немедленно и не требуют перезагрузки.

Включение требований к сложности паролей

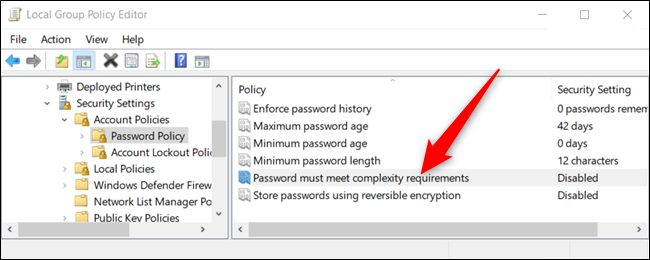

В Редакторе локальной групповой политики можно дополнительно включить требование сложности пароля, чтобы пользователи создавали более безопасные пароли при следующей смене или создании пароля.

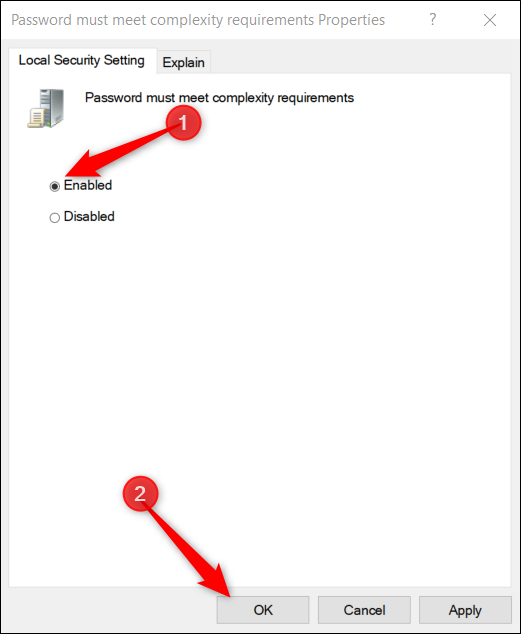

Требования, которые применяет Windows при включённой сложности:

- Пароль не должен содержать имя учётной записи или части полного имени пользователя длиной более двух символов.

- Длина пароля должна быть не менее 6 символов.

- Пароль должен содержать символы как минимум из трёх из четырёх категорий: заглавные буквы A–Z, строчные буквы a–z, цифры 0–9, неалфавитные символы (например, !, $, #, %).

Чтобы включить: дважды щёлкните «Пароль должен соответствовать требованиям сложности», выберите переключатель «Включено» и нажмите OK.

Когда это не сработает

- Если машина входит в домен, групповая политика домена может перекрывать локальные настройки; изменения в локальном редакторе будут неактивны.

- Некоторые сторонние продукты для управления учётными записями могут переопределять политику Windows.

- Если пользователь использует учётную запись Microsoft (online), локальные ограничения паролей не управляют паролем Microsoft; политика применяется только к локальным аккаунтам.

Альтернативные подходы для повышения безопасности паролей

- Внедрить многофакторную аутентификацию (MFA) — это самый эффективный способ снизить риск при компрометации пароля.

- Использовать корпоративные решения для управления паролями и политики через Active Directory и Group Policy Preferences.

- Обучать пользователей правилам создания стойких паролей и применять менеджеры паролей.

Модель принятия решений — простая эвристика

- Если ПК вне корпоративного домена и вы — единственный пользователь: задайте minpwlen = 8–12 и включите MFA, если доступно.

- Для семейных или shared ПК: minpwlen = 8 и рекомендовать менеджер паролей и двухфактор.

- В корпоративной среде: согласуйте значение с политикой безопасности; обычно minpwlen ≥ 10 и включены требования сложности.

Контрольный список по ролям

Администратор:

- Проверить, не применяется ли доменная политика.

- Создать точку восстановления системы перед изменением (рекомендуется).

- Применить изменения и проверить командой net accounts или соответствующими средствами удалённого управления.

Пользователь домашнего ПК:

- Убедиться, что вы можете изменить свой пароль после изменения политики.

- Сохранить пароли в менеджере паролей.

ИТ-менеджер:

- Согласовать параметры с политикой безопасности организации.

- Тестировать изменения на контрольной группе перед развёртыванием.

Критерии приёмки

- После выполнения команды net accounts /minpwlen:X команда net accounts отображает Min password length: X.

- В Pro/Enterprise в gpedit.msc указанное значение отображается в Политике паролей и доступно на рабочих станциях без доменной политики, либо доменная политика документирована и согласована.

- Пользователь не может установить пароль короче заданного при смене пароля.

Примеры тестовых сценариев

- Попытка создать локального пользователя с паролем короче установленной длины — операция должна завершиться ошибкой.

- Смена пароля существующим пользователем на пароль короче лимита — должна быть запрещена.

- Проверка поведения при сбросе minpwlen на 0 — создание пароля любой длины разрешено.

Шаблон политики и пример рекомендаций

| Контекст | Минимальная длина | Сложность | Комментарий |

|---|---|---|---|

| Домашний ПК | 8 | Рекомендуется | Баланс удобства и безопасности |

| Семейный ПК | 8–10 | По желанию | Включите менеджер паролей |

| Корпоративная среда | ≥10 | Обязательно | Согласовать с политикой безопасности |

Безопасное развертывание и откат

- Развертывание: сначала протестируйте на нескольких машинах, уведомите пользователей и подготовьте инструкции по смене пароля и использованию менеджера паролей.

- Откат: выполните net accounts /minpwlen:0 или измените параметр в gpedit.msc и документируйте причину отката.

Краткий словарь

- minpwlen: параметр, указывающий минимальную длину пароля для локальных учётных записей.

- gpedit.msc: исполняемый файл Редактора локальной групповой политики.

Права и конфиденциальность

Изменение минимальной длины пароля влияет на локальные данные аутентификации; это не передаёт данные третьим лицам и не меняет политику приватности Microsoft. В корпоративной среде убедитесь в соответствии с политиками конфиденциальности и требованиями регуляторов, если пароли связаны с доступом к персональным данным.

Резюме

- Для домашних ПК используйте команду net accounts /minpwlen:PassLength в командной строке, запущенной от имени администратора.

- Для Windows 10 Pro/Enterprise используйте Редактор локальной групповой политики и настройку «Минимальная длина пароля».

- Всегда проверяйте результат командой net accounts и тестируйте поведение пользователей. Для лучшей безопасности комбинируйте минимальную длину с требованиями сложности и многофакторной аутентификацией.

Важно: минимальная длина — это один из инструментов защиты. Рассматривайте его как часть комплексной стратегии безопасности.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone