Как шифровать электронную почту

Почему шифрование почты важно

Электронная почта часто содержит личные данные, финансовую информацию и бизнес‑корреспонденцию. Без шифрования эти данные уязвимы при перехвате, на серверах провайдера или при компрометации учётной записи. Шифрование снижает риски перехвата и утечек, ограничивая доступ только адресату, обладающему соответствующим ключом.

Важно: разные способы шифрования решают разные задачи — резервное копирование, защита при передаче, подтверждение подлинности отправителя. Перед выбором метода определите модель угроз: от кого вы защищаетесь — от посторонних в сети, от администратора почтового сервера или от целевых атак?

Что такое зашифрованное письмо

Зашифрованное письмо — это сообщение, содержимое которого преобразовано так, чтобы его мог прочитать только тот, кто имеет нужный ключ для расшифровки. Основные методы:

- Симметричное шифрование: один секретный ключ используется и для шифрования, и для расшифровки. Удобно и быстро, но требуется безопасный канал для передачи ключа.

- Ассиметричное шифрование (Public Key, PKI, PGP/GnuPG, S/MIME): используются пара ключей — публичный (для шифрования) и приватный (для расшифровки). Публичный ключ можно свободно раздавать.

Краткое определение: PKI — инфраструктура управления цифровыми сертификатами и ключами; S/MIME — стандарт, основанный на PKI, для подписи и шифрования почты; PGP/GnuPG — практичная реализация криптографии с открытым ключом для пользователей и организаций.

Ограничения TLS и зачем нужен end-to-end

TLS (Transport Layer Security) шифрует канал между почтовыми серверами: это защищает сообщение в пути, но не от администратора сервера или провайдера, который может иметь доступ к расшифрованным данным на сервере. End-to-end (E2EE) означает, что сообщение зашифровано на устройстве отправителя и расшифровывается только на устройстве получателя. Для максимальной конфиденциальности выбирайте решения E2EE.

Как отправить зашифрованное письмо — обзор методов

Ниже — практические шаги и советы для популярных сервисов: Gmail, Outlook, iCloud и Yahoo. После них — альтернативы и организационные рекомендации.

Как отправлять зашифрованные письма в Gmail

Gmail использует TLS для шифрования соединения между серверами. Для end-to-end Gmail предоставляет «Конфиденциальный режим» (Confidential Mode), который ограничивает действия с письмом, но не всегда эквивалентен полноценному E2EE.

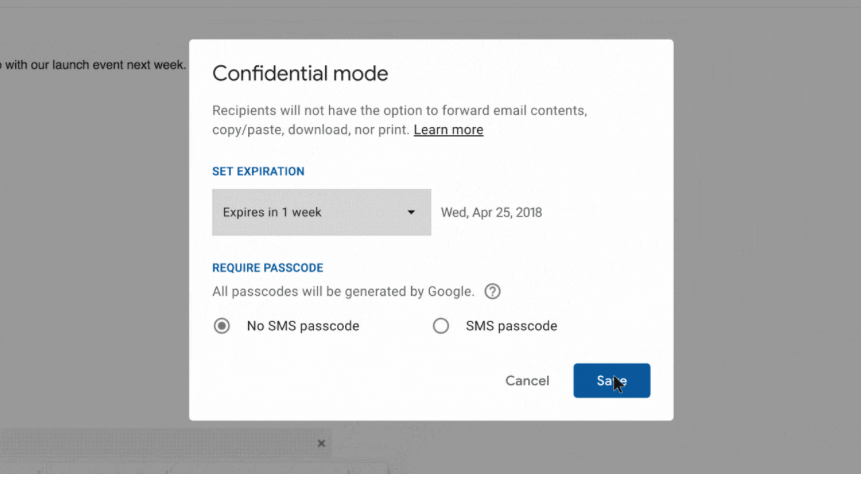

Коротко о функционале конфиденциального режима:

- Можно задать срок действия письма.

- Можно потребовать SMS‑код для доступа к содержимому.

- Ограничивается пересылка, копирование, загрузка и печать (в браузере/приложении эти опции блокируются).

Шаги:

- Нажмите Написать для создания письма.

- Внизу окна нажмите Включить конфиденциальный режим или Изменить, если режим включён.

- Установите срок действия сообщения и пароль (можно требовать код по SMS для получателя).

- Нажмите Сохранить, затем отправьте письмо.

Ограничения Gmail: конфиденциальный режим контролирует интерфейс Gmail и предоставляет защиту на уровне клиента/веба, но не заменяет полноценного end-to-end шифрования, если адресат использует сторонний почтовый клиент.

Примечание: если нужно E2EE с произвольным получателем, рассмотрите PGP/GnuPG или использование защищённых почтовых сервисов (см. раздел «Альтернативные подходы»).

Как отправлять зашифрованные письма в Outlook

Outlook поддерживает несколько вариантов шифрования, включая S/MIME и Microsoft 365 Message Encryption.

Варианты:

- Шифровать отдельное сообщение: Файл → Свойства → Параметры безопасности → Защитить содержимое сообщения и вложения.

- Включить шифрование для всех исходящих сообщений через Файл → Параметры → Центр управления безопасностью → Параметры центра управления безопасностью.

- S/MIME: требует установкиcertificates (подписывающего сертификата) в хранилище ключей и его настройки в Outlook. S/MIME обеспечивает цифровую подпись и шифрование по публичным ключам.

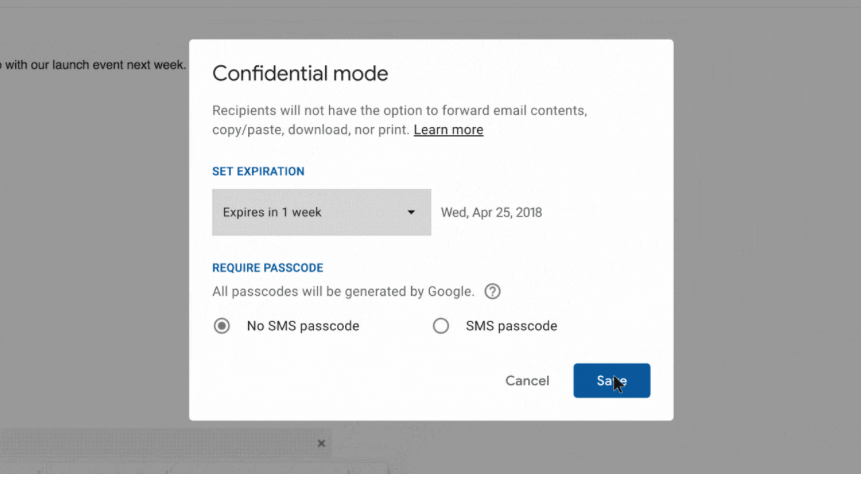

Шаги для базового шифрования в Outlook:

- Создайте письмо.

- Выберите вкладку Параметры.

- Нажмите Шифровать.

- Выберите Шифровать с помощью S/MIME (если настроен) или другой доступный вариант.

- Отправьте письмо.

Получатели Outlook увидят письмо в привычном виде, а пользователи сторонних сервисов получат инструкции для чтения, если их клиент не поддерживает выбранный формат.

Как отправлять зашифрованные письма в iCloud / iOS Mail

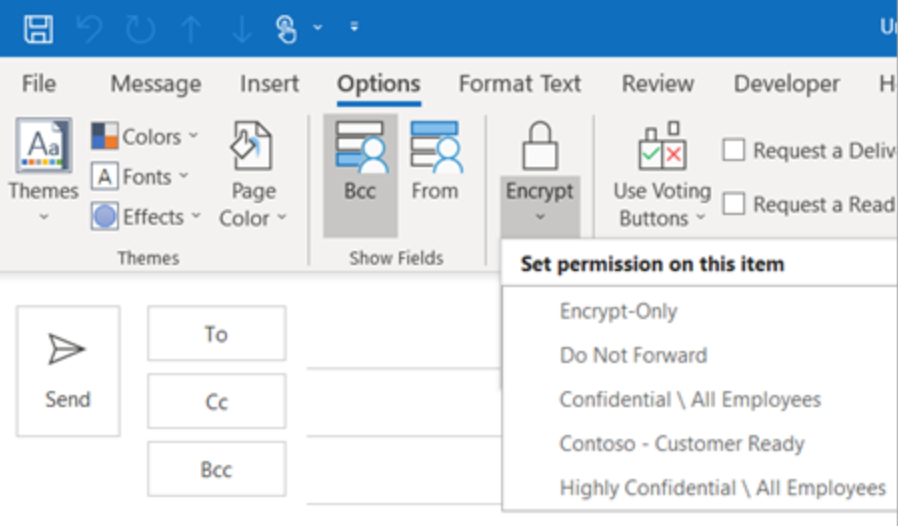

Почтовое приложение iOS поддерживает S/MIME при установке сертификатов или при использовании Microsoft Exchange, где включено шифрование.

Шаги:

- Откройте Настройки на устройстве.

- Перейдите в аккаунт iCloud и выберите параметры почты.

- В разделе Почта откройте Дополнительные настройки.

- Включите Шифрование S/MIME и проверьте установленные сертификаты.

При отправке зашифрованного письма в правой части адреса отправителя появляется значок замка: синий замок означает, что получатель имеет необходимый сертификат; красный — сертификат отсутствует.

Как отправлять зашифрованные письма в Yahoo с помощью расширений

Yahoo использует TLS для передачи, но для end-to-end можно подключить плагин, например Mailvelope, который добавляет PGP‑шифрование в веб‑интерфейс.

Шаги с Mailvelope:

- Установите Mailvelope для вашего браузера (Chrome, Edge, Firefox).

- Настройте Mailvelope: создайте ключи или импортируйте существующие PGP-ключи.

- Напишите сообщение в Yahoo Mail.

- Нажмите иконку Mailvelope в правом верхнем углу, выберите Encrypt.

- Отправьте зашифрованное сообщение.

Скачивайте расширения только с официальных сайтов и проверяйте репутацию проекта.

Альтернативные подходы и сервисы (когда нужно простое E2EE)

Если ваша задача — обеспечить E2EE без ручной настройки ключей для каждого пользователя, рассмотрите защищённые почтовые провайдеры:

- ProtonMail: E2EE между пользователями ProtonMail; возможность отправки зашифрованных писем внешним адресатам с паролем.

- Tutanota: шифрование всей почтовой коробки, простой интерфейс, встроенные ключи.

- StartMail, Posteo и другие — разные уровни приватности и функционала.

Если у вас корпоративные требования к соответствию, рассмотрите решения с централизованным управлением ключами и интеграцией с корпоративными PKI.

Когда шифрование может не сработать (контрпримеры и ограничения)

- Получатель не поддерживает выбранный формат (S/MIME, PGP) и не имеет ключей — письмо будет недоступно.

- Администратор сервера или провайдера имеет доступ к расшифрованным данным, если шифрование выполнялось только в канале (TLS), а не E2EE.

- Компрометация приватного ключа: если приватный ключ украдут, злоумышленник сможет расшифровывать письма.

- Фишинговые сообщения, имитирующие защищённые письма: шифрование не защищает от социальной инженерии.

Как выбрать метод: методология принятия решения

Мини‑методология (короткая):

- Определите модель угроз (перехват в канале, доступ администратора, targeted attacks).

- Выберите требуемый уровень конфиденциальности: TLS, конфиденциальный режим, E2EE (S/MIME или PGP), защищённый почтовый сервис.

- Оцените удобство для получателей: можно ли требовать установки ключей или нужен пароль/веб‑доступ?

- Внедрите политику и инструменты, обучите пользователей и настройте мониторинг.

Дерево принятия решения (Mermaid)

flowchart TD

A[Нужно ли E2EE?] -->|Нет| B[Достаточно TLS]

A -->|Да| C[Ожидают ли получатели закрытую систему?]

C -->|Да| D[Используйте ProtonMail/Tutanota]

C -->|Нет| E[Есть корпоративная PKI?]

E -->|Да| F[Настройте S/MIME]

E -->|Нет| G[Используйте PGP/GnuPG или Mailvelope]

B --> H[Убедитесь в включении TLS]

F --> I[Настройка сертификатов и обучение]

G --> J[Генерация и обмен публичными ключами]Контрольные списки по ролям

Контрольный список для обычного пользователя:

- Установить двухфакторную аутентификацию для почты.

- Использовать конфиденциальный режим или пароли для чувствительных писем.

- При необходимости обмениваться публичными ключами (PGP) и проверять отпечатки.

- Никому не передавать приватный ключ и не хранить его в общедоступных местах.

Контрольный список для администратора ИТ:

- Настроить принудительное использование TLS между серверами.

- Предоставить варианты корпоративного шифрования (S/MIME или централизованная PKI).

- Обеспечить хранилище для сертификатов и процесс их отзыва.

- Обучить сотрудников, наладить процедуры резервного копирования ключей.

Контрольный список для разработчика/интегратора:

- При интеграции почтового сервиса поддержать S/MIME/PGP и проверки отпечатков ключей.

- Предусмотреть безопасное хранение приватных ключей (HSM или KMS при необходимости).

- Логировать события доступа к ключам и настройкам шифрования для аудита.

Плейбук: отправка критически важного зашифрованного письма (SOP)

- Оцените содержание — действительно ли требуется E2EE.

- Выберите инструмент: S/MIME (если у получателя корпоративный сертификат), PGP, или защитнённый сервис.

- Проверьте наличие публичного ключа получателя или договоритесь о пароле/канале для передачи секрета.

- Подготовьте сообщение и вложения.

- Зашифруйте и подпишите сообщение (если доступно) перед отправкой.

- Отправьте и подтвердите получение безопасным каналом (SMS, звонок).

- При необходимости установите срок действия и отозовите доступ.

Критерии приёмки:

- Получатель подтвердил, что получил и смог расшифровать письмо.

- Сообщение не отображается в открытом виде на промежуточных серверах.

- При утрате ключей выполнены процедуры отзыва/ротации.

Безопасность и жёсткая настройка

- Храните приватные ключи в зашифрованном виде и используйте защищённые хранилища (HSM/KMS) для корпоративных ключей.

- Регулярно проверяйте и обновляйте сертификаты.

- Используйте долгие случайные пароли и двухфакторную аутентификацию.

- Настройте DANE или MTA‑STS для улучшения безопасности доставки почты на уровне DNS/серверов.

Соображения о конфиденциальности и соответствие требованиям (GDPR)

Если вы обрабатываете персональные данные граждан ЕС, шифрование может быть элементом технических мер безопасности, уменьшающим риски и обязательства по уведомлению о нарушениях. Рекомендации:

- Зашифруйте персональные данные при передаче и хранении.

- Документируйте политику управления ключами и процессы доступа.

- Обеспечьте возможность отзыва прав доступа и логирование операций с данными.

Юридическая оговорка: шифрование помогает снизить риск, но не освобождает от обязанностей по защите данных и уведомлению в случае утечки.

Тестовые сценарии для проверки внедрения шифрования

- Отправитель с S/MIME отправляет письмо получателю с действительным сертификатом — получатель успешно расшифровывает и проверяет подпись.

- Отправитель использует PGP к публичному ключу получателя — получатель успешно расшифровывает.

- Получатель без сертификата получает уведомление и инструкции об установке ключа/пароля.

- Попытка использовать устаревший/аннулированный сертификат приводит к ошибке и логируется.

Глоссарий (одно‑строчные определения)

- S/MIME: стандарт для подписи и шифрования почты с использованием сертификатов PKI.

- PGP/GnuPG: система шифрования с открытым ключом, популярная у пользователей и специалистов по безопасности.

- TLS: протокол для шифрования соединений между серверами и клиентами.

- PKI: инфраструктура управления публичными сертификатами и ключами.

Риски и смягчение

- Риск: компрометация приватного ключа. Смягчение: хранение ключей в защищённых хранилищах, использование паролей и двухфакторной защиты.

- Риск: несовместимость клиентов. Смягчение: предлагайте альтернативный канал доставки (защищённая страница с паролем) и инструкции по установке ключей.

- Риск: человеческий фактор (фишинг). Смягчение: обучение персонала и процессы подтверждения важных транзакций по нескольким каналам.

Короткое резюме

Шифрование электронной почты — необходимая мера для защиты конфиденциальной информации. Выбор метода зависит от модели угроз, удобства получателей и корпоративных требований. Для быстрого повышения безопасности используйте TLS и конфиденциальный режим, для реальной защиты применяйте E2EE (S/MIME, PGP) или защищённые почтовые сервисы.

Внедрите политику шифрования, обучите пользователей и настройте процессы управления ключами — это снизит риски утечек и повысит соответствие правовым требованиям.

Важно: всегда тестируйте выбранное решение, документируйте процедуры и предусмотрите план отката при ошибках.

Похожие материалы

Как обновлять Android и защитить телефон

Защита от профилирования браузера — 4 метода

Переход на Linux без страха

AVERAGE в Excel — как вычислить среднее

Опрос в LinkedIn: как создать и использовать