Проверка автозапуска macOS с помощью KnockKnock

Что такое KnockKnock и зачем он нужен

KnockKnock — небольшая утилита от команды Objective See, знакомой по набору инструментов для безопасности macOS. Она показывает все «постоянные» компоненты вашей системы: то, что запускается при загрузке macOS и остаётся в системе. Это полезно для:

- Поиска вредоносных или нежелательных модулей.

- Выявления старых драйверов и расширений, которые вы забыли удалить.

- Быстрой проверки подписи и источника файла.

Определение: подпись — цифровой маркер, подтверждающий, что разработчик подписал код. Unsigned (неподписанное) значит, что авторство не подтверждено.

Установка и первый запуск

- Скачайте ZIP-файл с сайта Objective See.

- Кликните ZIP для распаковки.

- Перетащите значок в папку Applications.

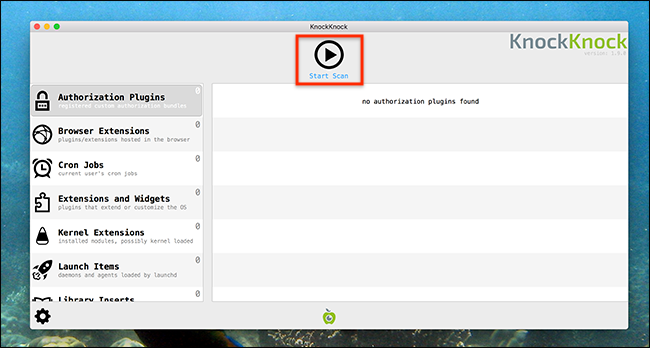

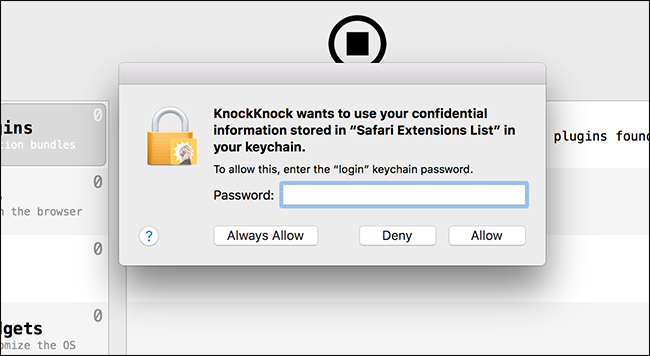

Откройте приложение из Applications и нажмите кнопку “Start Scan”.

При первом сканировании программа запросит пароль администратора, так как нужно прочитать системные каталоги.

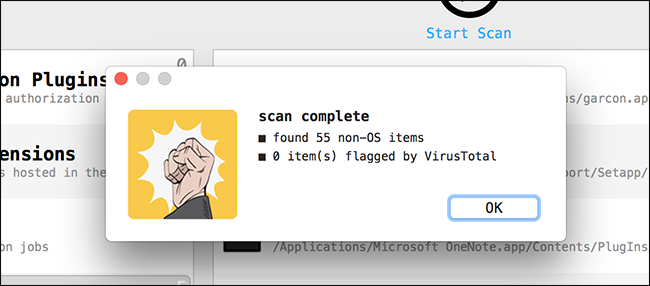

Сканирование обычно занимает одну-две минуты, в зависимости от размера системы и количества установленных расширений.

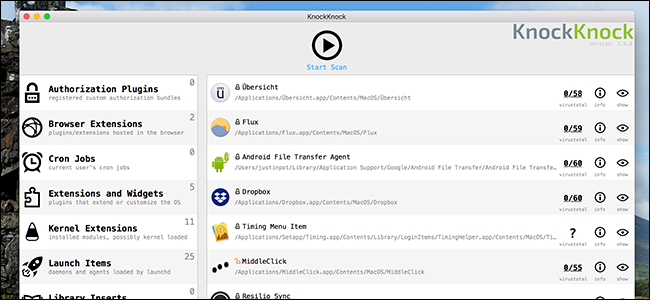

Как читать результаты сканирования

После завершения вы увидите интерфейс с секциями. Каждая секция группирует объекты по типу: расширения macOS, элементы входа, kernel extensions, LaunchDaemons и др.

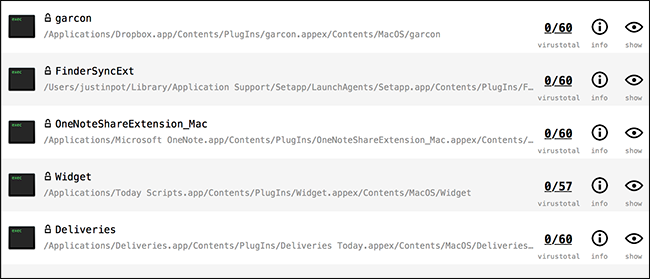

Для каждого элемента KnockKnock показывает:

- Имя и путь к файлу.

- Метку подписи и цветовой индикатор замка.

- Результаты проверки VirusTotal (если доступно).

- Кнопки для открытия папки в Finder и для получения дополнительной информации.

Что означают замки и цвета

- Зелёный замок — подписано самой Apple (только если вы включили OS items в настройках).

- Чёрный закрытый замок — стороннее ПО, но подпись корректна.

- Оранжевый открытый замок — неподписанный компонент.

Замки дают быстрое представление о доверии к компоненту. Неподписанный драйвер или расширение чаще всего стоит проверить внимательнее.

Особое внимание — kernel extensions (kext)

Kernel extensions взаимодействуют с ядром системы на низком уровне. Неправильное удаление kext может привести к нестабильности системы или потере функциональности (например, сетевых драйверов или периферии).

Важно: не удаляйте kext, если вы не уверены, за что они отвечают. Сначала выясните название разработчика и путь, затем сделайте резервную копию.

Пример: в скриншоте показан неподписанный драйвер Wireless360Controller (драйвер для контроллера XBox 360). Неподписанный драйвер чаще всего означает, что его автор не использует механизмы подписи Apple — стоит проверить необходимость его наличия.

Практическая инструкция: как поступать с найденными элементами

- Прежде чем удалять — зафиксируйте текущее состояние: сделайте снимок списка или экспортируйте.

- Откройте дополнительную информацию в KnockKnock и посмотрите путь к файлу.

- Проверьте источник: Google по имени разработчика и точному названию файла.

- Если компонент явно нежелательный — закройте связанное приложение, откройте Finder через кнопку и перенесите файл в корзину.

- Перезагрузите Mac и проверьте систему на стабильность.

Критерии приёмки: если после удаления система и необходимая периферия работают нормально, удаление принято. Если появляются ошибки или теряется функциональность — восстановите из резервной копии.

Альтернативы и дополнения

- Autoruns-аналоги: System Preferences → Users & Groups → Login Items показывает только элементы входа пользователя.

- EtreCheck и Objective-See другие утилиты для диагностики и мониторинга безопасности.

- Для дополнительной проверки используйте VirusTotal или сканеры антивредоносного ПО специализированные для macOS.

Когда подход не работает: если программа использует обфускацию или динамически загружает модули, простое сканирование файловой системы может не показать полную картину.

Модели принятия решений (эвристики)

- Если подпись Apple → низкий риск (проверьте только при подозрениях).

- Если подпись сторонняя и известна разработчику → средний риск, проверьте репутацию.

- Если неподписано и вы не устанавливали это намеренно → высокий риск, детально исследуйте и при необходимости удалите.

Риски и как их снизить

Риск: удаление критического kext.

Митигирование: создайте резервную копию, записывайте оригинальные пути и имена.Риск: потеря доступа к периферии после удаления драйвера.

Митигирование: сначала деактивируйте, а не удаляйте; проверьте работу устройства.Риск: ложный позитив VirusTotal.

Митигирование: проверяйте по нескольким источникам и датам подписей.

Чек-лист для трёх ролей

Администратор:

- Сделать резервную копию.

- Запустить KnockKnock с правами администратора.

- Экспортировать отчёт.

Обычный пользователь:

- Посмотреть элементы входа и расширения.

- Удалять только очевидно ненужные приложения.

Специалист по безопасности:

- Проверить неподписанные и сторонние подписи.

- Прогнать файлы через VirusTotal и репутационные базы.

Быстрое руководство по откату

- Если удалили файл — сразу восстановите из корзины.

- Если нет корзины (удаление из терминала) — восстановите из Time Machine или резервной копии.

- Если система не загружается — загрузитесь в Recovery Mode и восстановите систему.

Частые вопросы

Нужно ли запускать KnockKnock регулярно?

Да — периодический аудит (например, раз в квартал) помогает заметить новые нежелательные компоненты.

Могут ли легитимные приложения быть неподписанными?

Да, особенно старые утилиты и драйверы. Неподписанность сама по себе не доказывает вредоносность, но требует проверки.

Что делать, если я не уверен в компоненте?

Поиск по имени файла и разработчику в интернете, проверка в VirusTotal и консультация с администратором помогут принять решение.

Итог и рекомендации

KnockKnock — удобный инструмент для видимости автозапуска и постоянных компонентов на macOS. Он не заменяет антивирус или комплексный аудит, но даёт быстрый обзор и помогает находить подозрительные и устаревшие модули. Для безопасной работы:

- Всегда делайте резервные копии перед удалением системных компонентов.

- Проверяйте неподписанные элементы отдельно.

- Используйте KnockKnock как часть регулярного аудита безопасности.

Важно: никогда не применяйте массовое удаление kernel extensions без тестирования — это может нарушить работу системы.

Краткое резюме:

- KnockKnock показывает, что запускается при старте macOS.

- Цвета замков помогают оценить доверие к компонентам.

- Kernel extensions требуют особой осторожности.

- Регулярные проверки и резервные копии минимизируют риск.

Словарь в одну строку

- kext — kernel extension, модуль ядра macOS.

- Подпись — цифровая подпись разработчика, подтверждающая подлинность кода.

flowchart TD

A[Запустить KnockKnock] --> B{Найден компонент}

B -->|Зелёный замок| C[Оставить]

B -->|Чёрный замок| D[Проверить репутацию]

B -->|Оранжевый замок| E[Исследовать и удалить при необходимости]

D --> F{Известен разработчик}

F -->|Да| C

F -->|Нет| EДополнительная заметка: KnockKnock — часть экосистемы утилит Objective See; сочетайте его с другими инструментами для полного аудита безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента