Защита аккаунта Google: пошаговое руководство

- Выполните Security Checkup в аккаунте Google, чтобы быстро проверить номера восстановления, устройства и доступы приложений.

- Настройте надёжный пароль и двухфакторную аутентификацию (2FA) — используйте менеджер паролей и аутентификатор.

- Регулярно просматривайте подключённые приложения, активность устройств и уведомления — немедленно удаляйте лишние доступы.

Быстрые ссылки

- Начните с Security Checkup

- Используйте надёжный пароль и 2‑шаговую проверку

- Следите за подключёнными приложениями, активностью устройств и уведомлениями

Краткое содержание

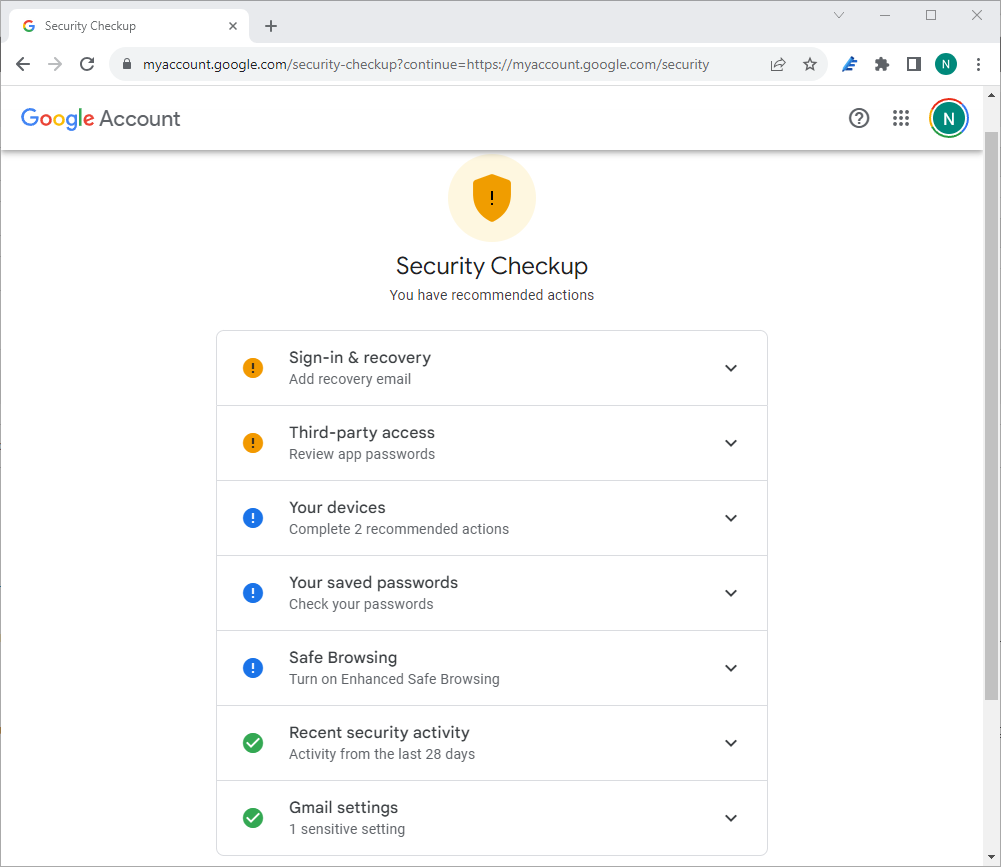

- Security Checkup — встроенный инструмент Google для быстрой проверки безопасности аккаунта.

- Параметры восстановления — убедитесь, что номер телефона и адрес резервной почты актуальны.

- Разрешения приложений — отозовите доступ у приложений и устройств, которыми не пользуетесь.

В большинстве ваших онлайн‑аккаунтов Google, вероятно, хранит основную часть данных: почту (Gmail), историю и пароли в Chrome, данные на Android. Поэтому важно убедиться, что аккаунт максимально защищён. Эта статья выпущена в рамках недели кибербезопасности совместно с Incogni.

Что такое Security Checkup

Security Checkup — встроенный инструмент аккаунта Google, который последовательно проводит проверку ключевых настроек безопасности: способы восстановления доступа, устройства с доступом, сторонние приложения и подозрительная активность. Это быстрое диагностическое средство, которое даёт структурированный план действий.

Важно

- Не спешите: инструмент предлагает шаги по категориям; внимательно проверяйте каждую запись.

- Порядок блоков зависит от того, что Google считает приоритетным для вашего аккаунта.

Подтвердите параметры входа и восстановления

Основное действие — проверить и при необходимости обновить номер телефона и резервный email, а также список доверенных устройств. Это критично, если вы потеряете доступ к основному способу входа — восстановление должно быть надёжным.

Рекомендации

- Используйте личный номер, к которому у вас постоянный доступ. Избегайте временных или рабочих номеров без гарантии доступа.

- Резервный email не должен быть связан с тем же провайдером, если есть риск компрометации.

- Периодически проверяйте список доверенных устройств и устраняйте те, которыми не пользуетесь.

Критерии приёмки

- Номер телефона и резервный email подтверждены и актуальны.

- В списке устройств нет устройств, которыми вы не владеете.

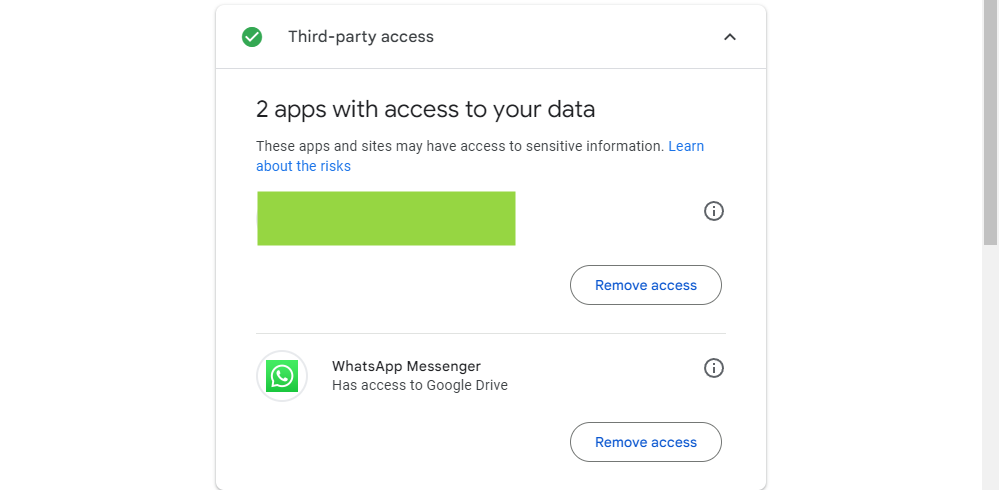

Удалите приложения и сервисы с лишними правами доступа

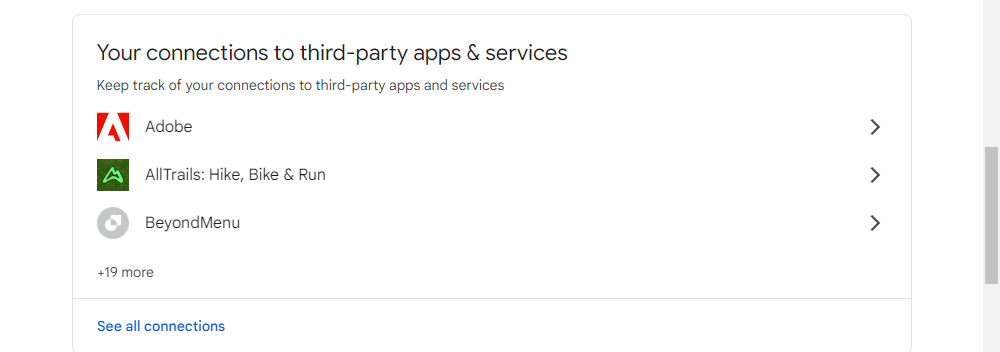

Раздел «Разрешения аккаунта» показывает, какие сторонние приложения и устройства имеют доступ к данным вашего Google‑аккаунта и что именно они могут читать или изменять. Отозвать доступ легко — кнопка “Удалить доступ” рядом с каждой записью.

Рекомендации

- Удаляйте приложения, которые вы не узнаёте или давно не использовали.

- Если вы случайно отозвали доступ у нужного сервиса — просто войдите в него заново и предоставьте доступ повторно.

- Уделяйте особое внимание приложениям с доступом к почте, контактам и файлам в Google Диске.

Когда отмена доступа обязательна

- Вы сменили устройство и не пользуетесь старым.

- Приложение уязвимо или было предметом новостей о взломах.

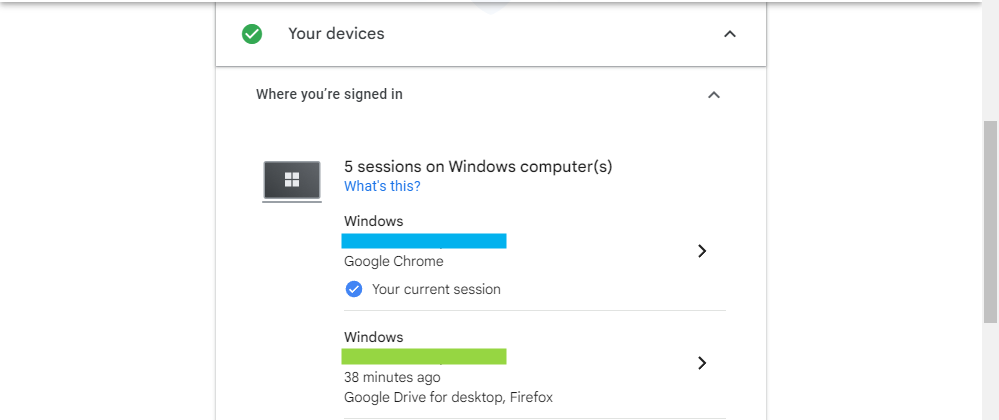

Просмотрите устройства, подключённые к аккаунту

Секция показывает устройства, которые недавно заходили в аккаунт, с датой, временем и примерным местоположением. Google автоматически поднимает в списке устройства, которые давно не использовались.

Проверка на наличие злоумышленников

- Разверните раздел “Где выполнён вход” и сверяйте операционные системы и геолокации.

- VPN может показывать необычные местоположения — учитывайте это при анализе.

Важно

Если вы обнаружили устройство, которого вы не узнаёте, немедленно удалите его и смените пароль. Также используйте раздел «Посмотреть незнакомую активность» для быстрого выхода из всех устройств.

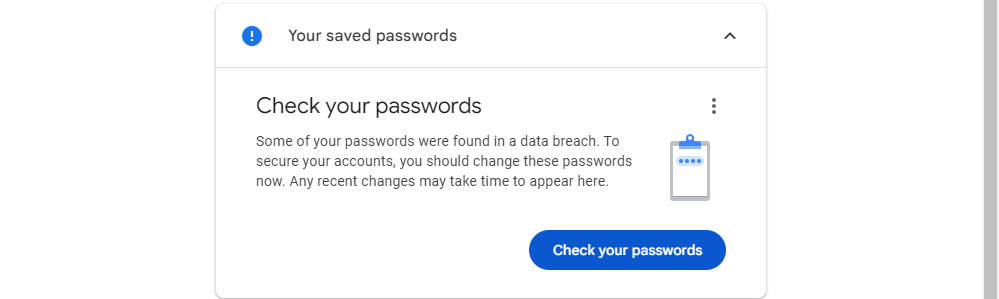

Измените скомпрометированные пароли

Google может хранить ваши пароли и предупредит, если один из них просочился в сеть. В разделе проверки паролей («Check Your Passwords») вам покажут уязвимые, повторно используемые или слабые пароли.

Процесс

- Пройдите в Менеджер паролей Google или используйте менеджер стороннего разработчика.

- Немедленно меняйте пароли, помеченные как скомпрометированные.

- Если вы используете похожие пароли на разных сайтах, поменяйте все соответствующие аккаунты.

Пример риска

Если пароль Discord просочился и вы используете близкую вариацию пароля для интернет‑банкинга, это прямой риск — поменяйте оба.

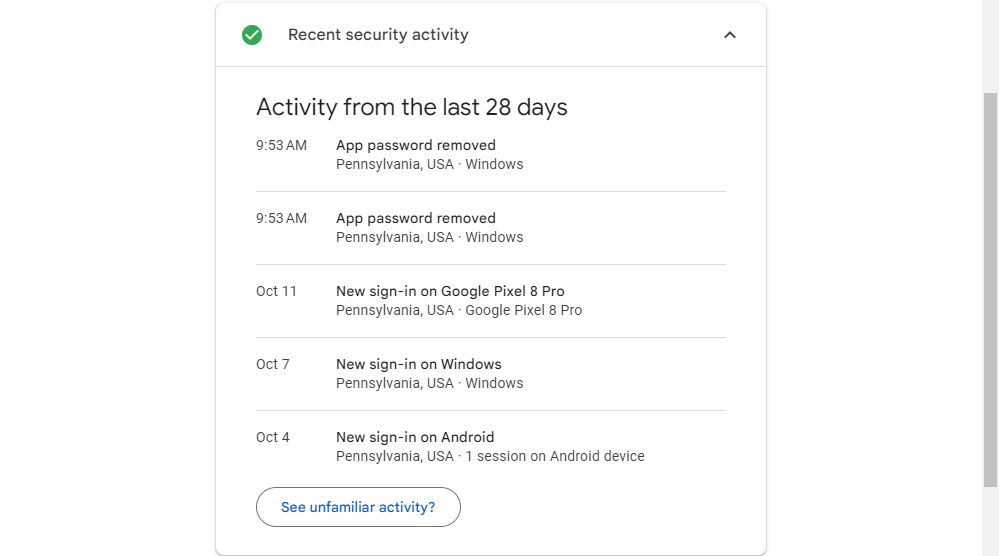

Проверка недавней активности безопасности

Раздел Recent Security Activity показывает все значимые изменения: смена пароля, новые входы, включение 2FA и т. п. Если вы видите изменения, которые не совершали, это повод действовать.

Если вы обнаружили подозрительную операцию

- Нажмите “Посмотреть неизвестную активность” и следуйте подсказкам для смены пароля и выхода из всех устройств.

- При подозрении на компрометацию — следуйте инструкции в разделе «Экстренные действия при взломе» ниже.

Включите расширённый безопасный просмотр по желанию

Google предлагает опцию Enhanced Safe Browsing, которая помогает блокировать фишинговые и вредоносные сайты до их открытия. Это опционально, но полезно при активном серфинге и загрузке файлов из непроверенных источников.

Плюсы и минусы

- Плюсы: дополнительный уровень защиты от фишинга и вредоносных загрузок.

- Минусы: Google получает дополнительные данные о навигации для фильтрации (учтите вопрос приватности).

Используйте надёжный пароль и 2‑шаговую проверку

Правило простое: используйте уникальные сильные пароли и включите 2‑шаговую проверку (2FA). 2FA требует два независимых фактора: что‑то, что вы знаете (пароль), и что‑то, что у вас есть (телефон, аппаратный ключ).

Рекомендации по паролям

- Используйте менеджер паролей и генератор случайных паролей.

- Длина пароля важнее сложности: строка из случайных слов или 12+ символов с уникальными сочетаниями безопаснее.

- Не используйте семейные данные, имена, даты рождения.

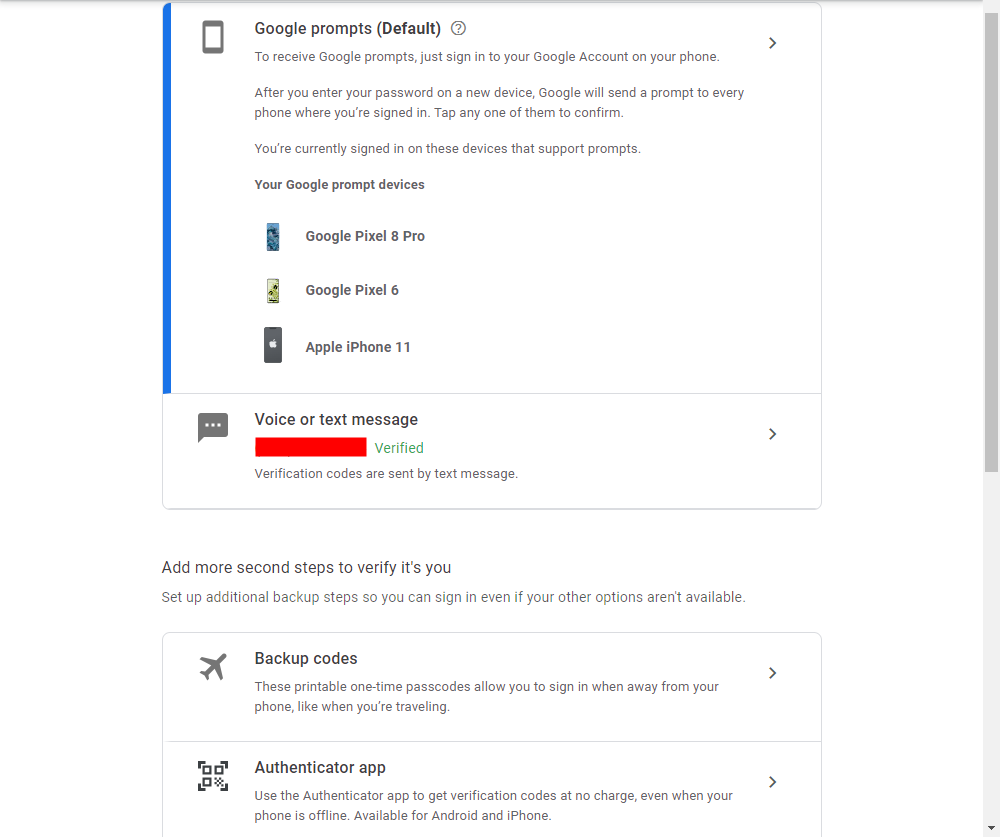

Варианты 2FA и их сравнение

- SMS‑коды: удобны, но менее надёжны при SIM‑свопе.

- Приложения-авторизаторы (Google Authenticator, Authy): надёжнее SMS, работают в офлайне.

- Push‑подтверждения (Google Prompt): удобны и быстры; защищены от простого кражи пароля.

- Аппаратные ключи (FIDO, U2F): самый высокий уровень защиты, рекомендуются для критичных аккаунтов.

Как включить

- Перейдите в страницу безопасности аккаунта Google.

- В разделе «Как вы входите в Google» выберите “2‑шаговая проверка” и следуйте инструкциям.

- Сохраните запасные коды в надёжном месте и настройте альтернативные методы входа.

Важно

Аппаратные ключи и приложения‑аутентификаторы обеспечивают самый высокий уровень защиты; SMS используйте как запасной метод, а не основной.

Следите за подключёнными приложениями, активностью устройств и уведомлениями

Всё, что находится в разделах «Активность устройств и уведомления» и «Подключённые приложения и сайты», требует периодического наблюдения. Это пассивная, но важная практика: время от времени проверяйте, нет ли новых подключений или неожиданных прав доступа.

Рекомендации по частоте проверок

- Минимум раз в 3 месяца: полный проход Security Checkup.

- После подозрительных писем, фишинга или потери устройства: немедленная проверка.

Экстренные действия при взломе

Если вы подозреваете, что аккаунт скомпрометирован, действуйте по чек‑листу ниже. Это план быстрого реагирования, который минимизирует ущерб и ускоряет восстановление контроля.

Шаги быстрого реагирования

- Смените пароль аккаунта Google с безопасного устройства. Если пароль уже сменён злоумышленником — используйте восстановление через резервный email/телефон.

- Включите 2FA, если он ещё не включён.

- В разделе активности безопасности выйдите из всех устройств и сбросьте сессии.

- Отозовите доступ у всех сторонних приложений.

- Проверьте связанные аккаунты (почта восстановления, рабочие учетные записи, банковские сервисы) на предмет изменений.

- Уведомьте контакты, если возможно утечка контактов или рассылались подозрительные письма от вашего имени.

- При подозрении на финансовые махинации обратитесь в банк и подайте заявление в правоохранительные органы.

Роль IT‑админа

- Захватите логи входов и передайте специалистам по инцидентам.

- Принудительно измените пароли и откатьте подозрительные изменения в политиках безопасности.

Критерии успешного восстановления

- Вы подтвердили владение аккаунтом и сменили все критичные пароли.

- Отозваны все подозрительные доступы и устройства.

- 2FA включён и работает.

Мини‑методология для регулярного цикла безопасности

- Ежемесячно: просматривать уведомления безопасности и журнал входов.

- Раз в квартал: проходить Security Checkup (проверка восстановления, приложений, устройств).

- Раз в год: менять основной пароль (если не используете менеджер паролей с уникальными генераторами).

- При смене устройства: удалять старые устройства и проверять доступы сторонних приложений.

Роли и чек‑листы

Чек‑лист для пользователя

- Актуализировать номер телефона и резервный email.

- Включить 2FA и сохранить запасные коды.

- Удалить неиспользуемые приложения с доступом.

- Просмотреть устройства и выйти из неизвестных.

Чек‑лист для родителя/опекуна

- Убедиться, что дети используют семейные методы восстановления и ограниченные права приложений.

- Включить родительский контроль для устройств Android при необходимости.

Чек‑лист для IT‑администратора

- Поддерживать политику обязательной 2FA для корпоративных аккаунтов.

- Регулярно просматривать журналы входов и настраивать оповещения о необычной активности.

Модель уровней зрелости защиты аккаунта

- Уровень 1 — базовый: уникальные пароли для важных сервисов, но без 2FA.

- Уровень 2 — рекомендованный: уникальные пароли + 2FA на ключевых сервисах (почта, финансы).

- Уровень 3 — высокий: 2FA с аппаратными ключами, мониторинг активности и управление доступами.

Таблица принятия решений (Mermaid)

flowchart TD

A[Обнаружили необычную активность?] -->|Да| B[Немедленно сменить пароль]

A -->|Нет| C[Плановый Security Checkup]

B --> D{Есть доступ к резервным методам?}

D -->|Да| E[Сбросить сессии и отозвать приложения]

D -->|Нет| F[Использовать восстановление через поддержку Google]

E --> G[Включить/проверить 2FA]

F --> G

C --> H[Проверить устройства, приложения и пароли]

G --> I[Мониторинг и уведомления]

I --> J[Завершено]

H --> JКритерии приёмки

- Все устройства в аккаунте распознаны и авторизованы владельцем.

- Все сторонние приложения проверены и лишние удалены.

- 2FA включён и запасные коды сохранены.

Короткий глоссарий

- 2FA — двухфакторная аутентификация: второй фактор подтверждения входа.

- Security Checkup — инструмент Google для проверки безопасности аккаунта.

- Аппаратный ключ — физическое устройство для подтверждения входа (FIDO/U2F).

Советы по конфиденциальности и соответствию (GDPR)

- Если вы храните личные данные пользователей или клиентов в Google‑аккаунте, убедитесь в соблюдении местных требований по хранению и обработке данных.

- При отключении доступа сервисов удостоверьтесь, что у вас есть возможность экспортировать необходимые данные перед удалением.

Примеры ошибок и когда стандартный подход не помогает

- Проблема: злоумышленник изменил адрес восстановления. Действие: обращаться в поддержку Google с подтверждением личности и документами.

- Проблема: SIM‑своп, вы потеряли доступ к SMS. Действие: используйте резервный email или аппаратный ключ; при невозможности — контактируйте с оператором и банком.

Тесты и критерии приёмки для команды безопасности

- После всех изменений выполнить вход с нового устройства и подтвердить работу 2FA.

- Проверить, что старые устройства больше не имеют активных сессий.

- Убедиться, что критичные уведомления о безопасности приходят на резервный email и основной телефон.

Итог и рекомендации

Защита аккаунта Google — несложный, но регулярный процесс. Начните с Security Checkup, используйте надёжные пароли и включите 2FA. Периодически проверяйте подключённые приложения и устройства, а при малейшем подозрении действуйте по чек‑листу экстренного реагирования.

Ключевые шаги

- Запустите Security Checkup прямо сейчас.

- Настройте 2FA и используйте менеджер паролей.

- Удалите лишние приложения и устройства.

Важно

Защита аккаунта — это не одноразовая задача. Делайте быстрые проверки регулярно: это займет несколько минут и может предотвратить серьёзные проблемы.

Конец статьи