Как защитить данные на ноутбуке от кражи и потери

Важно: даже простые шаги занимают несколько минут, но значительно снижают риск утечки личных данных.

FBI сообщает, что 97% украденных ноутбуков никогда не возвращаются к владельцам. Поэтому помимо ПО для отслеживания (например, Prey или Adeona) стоит подготовить практические меры защиты данных: блокировку паролем, шифрование, скрытие и резервное копирование.

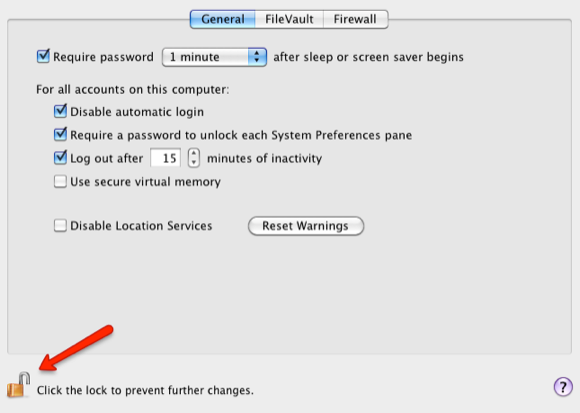

Парольная блокировка ноутбука

Для пользователей Mac встроенные средства работают надёжно и просто настраиваются.

Где искать: Системные настройки → Безопасность и конфиденциальность. Включите требование пароля при входе и настройте автоматический выход или пароль при пробуждении из спящего режима/скринсейвера. Нажмите значок замка внизу слева, чтобы изменить параметры.

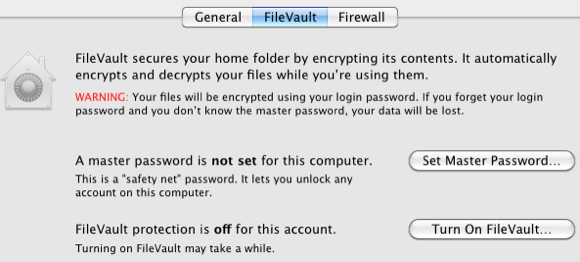

FileVault — это шифрование всего домашнего каталога/диска. Включив FileVault, вы защитите данные от несанкционированного доступа, даже если винчестер вынут и подключён к другому компьютеру.

Совет по паролям: используйте длинную фразу‑пароль (12+ символов) или менеджер паролей для генерации и хранения сложной строки. Никогда не сохраняйте главный пароль шифрования в незашифрованном файле.

Шифрование папок и файлов (DMG на macOS)

Для особо чувствительных данных можно создать зашифрованный образ диска (DMG). Образ ведёт себя как папка и требует пароль для монтирования.

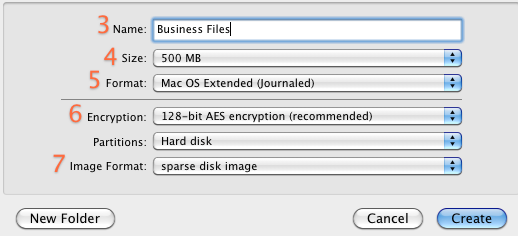

Шаги (macOS):

- Откройте Дисковую утилиту (Приложения → Утилиты → Дисковая утилита).

- Файл → Новый образ → Пустой образ.

- В поле «Сохранить как» введите имя образа и место для хранения.

- Выберите размер: 500 МБ для документов или 2–8 ГБ для мультимедиа.

- В выборе Шифрования установите 128‑бит AES (или 256‑бит AES на поддерживаемых версиях) — иначе образ не будет зашифрован.

- Выберите формат образа: «sparse image» (динамический) или «read/write».

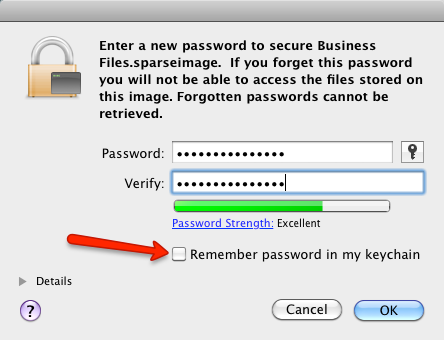

- Нажмите «Создать», затем введите и подтвердите надёжный пароль. По умолчанию macOS предлагает сохранить пароль в связке ключей — снимите галочку, если хотите вводить пароль вручную.

Откройте образ (монтируйте), перетащите файлы внутрь, затем «извлеките» образ как внешний диск. Не сохраняйте пароль в незашифрованных местах.

Альтернативы для Windows и кроссплатформенные инструменты

- Для Windows: BitLocker (в Pro/Enterprise) — полное шифрование диска. VeraCrypt — свободная альтернатива для контейнеров и шифрования разделов (наследник TrueCrypt).

- Кроссплатформенно: VeraCrypt, а для отслеживания устройства — Prey, Adeona; для резервных копий — облачные сервисы с клиентским шифрованием.

Важно: TrueCrypt больше не поддерживается; используйте VeraCrypt или встроенные средства ОС.

Резервное копирование: стратегия и инструменты

Резервные копии — это ваша основная страховка от потери данных. Шифрование + бэкап = минимальный риск утечки и минимальные потери.

Рекомендации:

- Локально: Time Machine (macOS) на внешний диск — быстрые полные бэкапы.

- Облако: iCloud, Google Drive, OneDrive — удобно, но дополнительно шифруйте чувствительные файлы перед загрузкой.

- 3-2-1 правило: минимум 3 копии данных, на 2 разных носителях, 1 копия вне сайта.

- Тестируйте восстановление раз в месяц: бэкап, который не восстанавливается, бесполезен.

План действий при потере или краже ноутбука (инцидент‑руководство)

- Быстро: смените пароли для важных аккаунтов (почта, банковские сервисы, соцсети). Используйте менеджер паролей.

- Отключите доступы: отзовите сессии на облачных сервисах, выйдите из аккаунтов удалённо, смените OTP/2FA при необходимости.

- Если использовали ПО для отслеживания — попытайтесь определить местоположение; при положительном результате свяжитесь с полицией, не предпринимайте самостоятельных действий.

- Сообщите в банк и сервисы, привязанные к устройству (карты, платежи).

- При наличии корпоративных данных — оповестите IT‑отдел и выполните корпоративный plan of action (удалённая очистка, отзыв сертификатов).

Проверочный чек‑лист владельца (готовность к краже/потере)

- Включён пароль входа и блокировка при пробуждении.

- FileVault или BitLocker активированы.

- Чувствительные файлы в зашифрованных DMG/контейнерах VeraCrypt.

- Резервные копии имеются и проверены (Time Machine / облако).

- Менеджер паролей настроен и основной пароль безопасен.

- Сканирование и список устройств в аккаунтах (iCloud, Google) обновлён.

- Есть план действий при краже, контакты полиции и банков под рукой.

Критерии приёмки (как понять, что вы защищены)

- Базовый критерий: доступ к ОС и файлам требует пароль или ключ шифрования.

- Средний: все чувствительные файлы зашифрованы вне зависимости от состояния ОС.

- Высокий: есть актуальные и проверенные бэкапы, план реакции на инцидент и инструменты для удалённого блокирования/отслеживания.

Ментальная модель и приоритеты (что делать в первую очередь)

Модель «БЭЗ» (Блокировка → Энигма (шифрование) → Запас (бэкап))

- Блокировка (Password): минимальный шаг; всегда делайте первым.

- Энигма (Encryption): шифруйте всё, что может навредить при утечке.

- Запас (Backup): если устройство потеряно, восстановление данных важнее возврата устройства.

Факт‑бокс

- Статистика: FBI — 97% украденных ноутбуков не возвращаются владельцам.

- Быстрая выгода: включение системной блокировки и базового шифрования занимает 5–10 минут.

Приватность и соответствие требованиям (GDPR и локальные законы)

Если вы храните персональные данные третьих лиц (клиенты, сотрудники), шифрование и управление доступом — не только безопасность, но и разумная мера соответствия требованиям о защите данных. При утечке персональных данных выполните уведомления согласно локальным правилам и внутренним процедурам.

Глоссарий (одной строкой)

- FileVault — встроенное в macOS шифрование полного диска.

- DMG — образ диска macOS, который можно зашифровать паролем.

- BitLocker — средство шифрования дисков в Windows.

- VeraCrypt — свободный инструмент для создания зашифрованных контейнеров и шифрования разделов.

- 3-2-1 правило — стратегия резервного копирования: 3 копии, 2 носителя, 1 оффсайт.

Заключение

Защита данных на ноутбуке — это набор простых и последовательных шагов: включите пароль, активируйте шифрование, перенесите чувствительные файлы в зашифрованные контейнеры, делайте регулярные бэкапы и имейте план действий при потере или краже. Эти меры не гарантируют возврат устройства, но минимизируют риск компрометации ваших данных.

Если у вас есть опыт с конкретными бесплатными инструментами или рабочими процедурами — поделитесь. Практические советы от пользователей часто эффективнее теории.

Похожие материалы

Скрыть фотографии в Facebook — инструкция и чек-лист

Прибыльный графический дизайн: практический план

Перестать работать 50+ часов и остаться продуктивным

Обновить параметры тела на Apple Watch

Пользовательский URL для YouTube: как создать