Docker: безопасный запуск десктоп‑приложений

TL;DR

Docker позволяет безопасно пробовать приложения в изолированном контейнере: быстро загрузить образ, запустить контейнер, проверить поведение и удалить его без вмешательства в основную систему. Перед использованием настройте доступ к файлам, права пользователя и подумайте о безопасных опциях запуска.

Docker — это платформа контейнеризации, которая запускает приложения в собственном изолированном окружении. Контейнеры разделяют ресурсы хоста, такие как диск и оперативная память, но по сути не могут напрямую вмешиваться в процессы основной системы. Для серверов это снижает риск того, что скомпрометированный веб‑сервер даст доступ к базе клиентов. Для настольного пользователя это значит, что пробуемое приложение не сможет случайно удалить ваши фотографии или настроить систему так, как вам не нравится.

Плюсы и минусы использования Docker для десктоп‑приложений

Преимущества:

- Изоляция от основной системы снижает риск повредить файлы или настройки.

- Образы можно обновлять, а контейнтеры пересоздавать, чтобы иметь актуальные версии.

- Ничего не устанавливается в «реальную» систему, нет конфликта с уже установленными приложениями.

- Можно запускать несколько контейнеров с разными настройками одновременно, даже если они используют одинаковые версии приложений.

- Многие контейнеры включают минимальную Linux-систему, что позволяет запускать несовместимые с вашей ОС приложения.

- Легко удалить контейнер и начать заново.

Ограничения и подводные камни:

- Контейнеры по умолчанию не видят ваши файлы. Нужно явное примонтирование томов, чтобы приложение имело доступ к документам.

- Образы обычно включают всё необходимое, что может привести к дублированию библиотек и увеличенному использованию диска.

- Контейнеры не добавляют автоматических ярлыков в системное меню; это нужно настроить вручную.

- За обновлениями и исправлениями часто следят сообщества, а не официальные вендоры, поэтому релизная частота зависит от авторов образов.

Установка и базовая работа

Для запуска приложений в контейнере нужны три шага:

- Установить Docker и запустить демон на системе.

- Найти и загрузить образ приложения (image) — шаблон, из которого создают контейнеры.

- Создать контейнер и запустить его.

Далее подробно о каждом шаге.

Установка

Во многих дистрибутивах Linux Docker доступен в репозиториях. В Ubuntu достаточно выполнить:

sudo apt-get install docker.ioПроверьте, что демон запущен, найдя процесс ‘dockerd’:

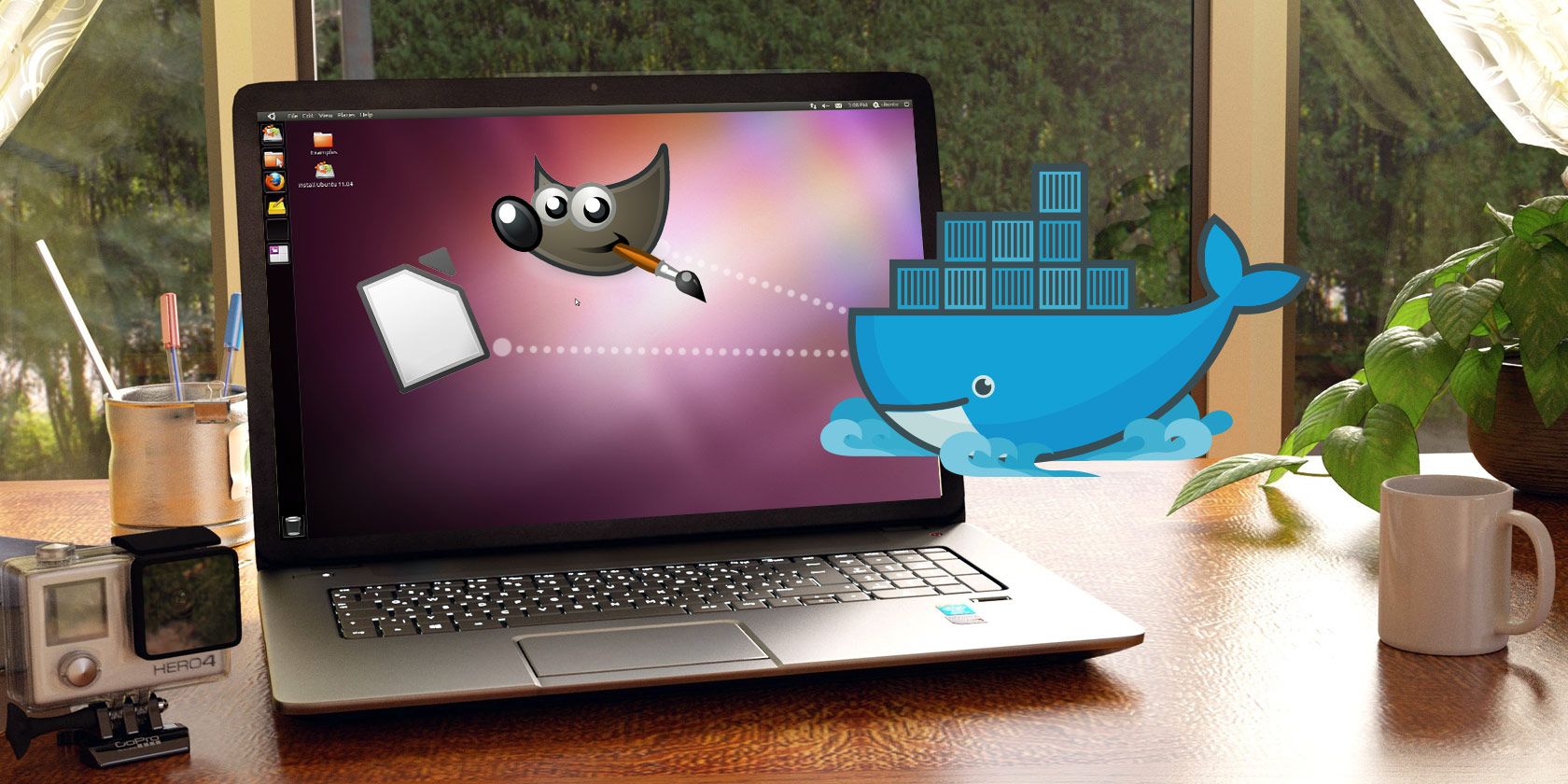

ps ax | grep dockerdПо умолчанию демон Docker стартует при загрузке системы. Если вы хотите графическую оболочку для управления контейнерами, можно использовать Simple Docker UI или другую аналогичную программу.

Важно: если используете Simple Docker UI, добавьте своего пользователя в группу ‘docker’. Иначе придётся запускать docker команды с sudo каждый раз.

Поиск и загрузка приложений

Основной источник образов — Docker Hub. Также полезны поисковые запросы в интернете. Часто в описании образа есть готовая команда запуска вида:

docker run -it -v someoptions \

-e more options \

yet even more options...Вставьте такую команду в терминал, и образ автоматически загрузится и запустится.

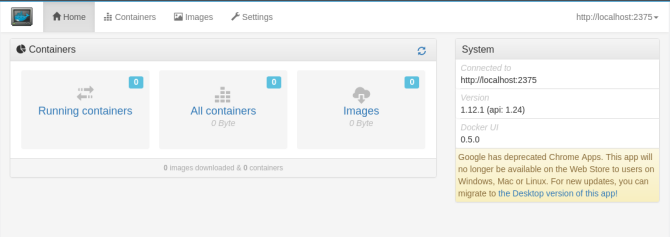

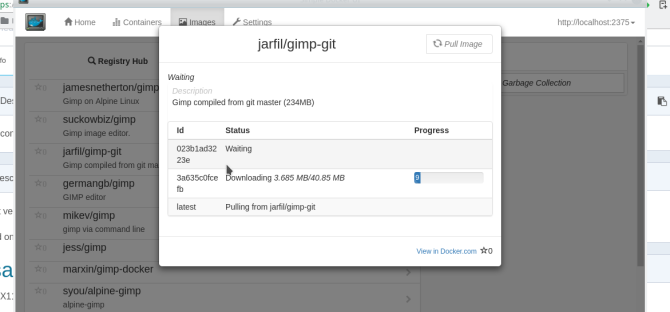

Если используете Simple Docker UI, он может искать по Docker Hub и автоматически предлагать кнопку ‘Pull Image’ для загрузки.

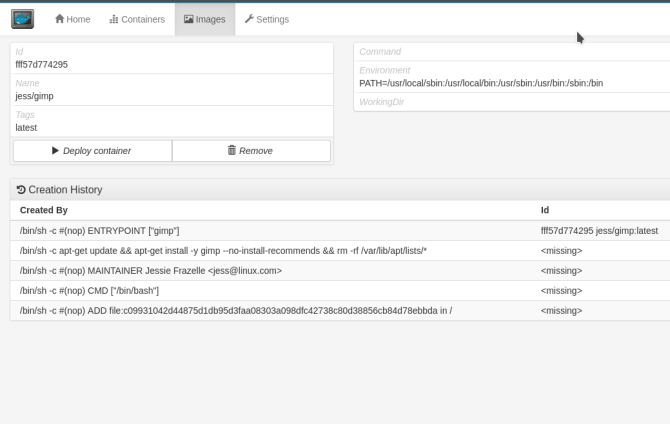

После того как образ загружен, переключитесь на вкладку Images и нажмите ‘Deploy Container’ чтобы создать контейнер из образа.

Запуск контейнера и основные команды

Посмотреть все контейнеры:

docker ps -aВ колонке NAMES найдите имя контейнера. Запустить контейнер можно так:

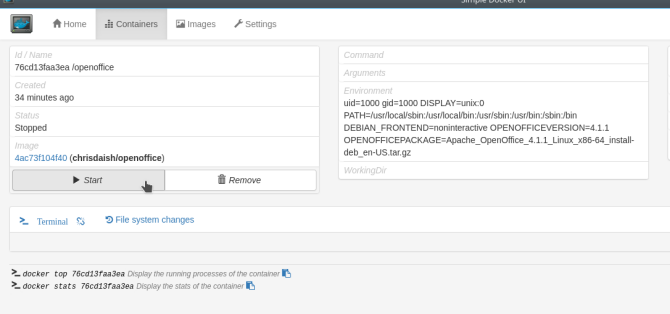

docker start [containername]В графическом интерфейсе выберите контейнер и нажмите Start. Приложение откроется в отдельном окне, как обычная программа.

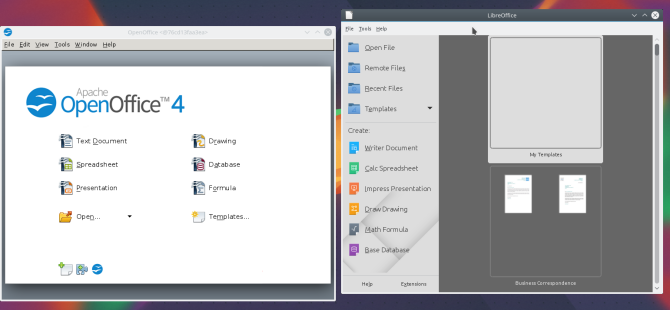

Пример, как можно одновременно запускать LibreOffice и OpenOffice в разных контейнерах:

Мини‑методология безопасного тестирования приложения в Docker

- Оцените, какие файлы нужны приложению. Решите, будут ли это отдельные тома или только временные директории.

- Скачайте образ и изучите README на Docker Hub: порты, переменные окружения, тома, пользователь, рекомендации по безопасности.

- Запустите контейнер в режиме только для чтения для тестирования, если возможно.

- Протестируйте интерфейс, доступ к файлам и сетевое поведение.

- При необходимости настройте политику прав, ограничения ресурсов и профили безопасности.

- Удалите контейнер/образ если они не нужны, или сохраните конфигурацию для повторного использования.

Роль‑ориентированные чеклисты

Для удобства приведены краткие чеклисты для трёх ролей.

Разработчик:

- Проверить, что контейнер запускает приложение с нужными переменными окружения.

- Убедиться в корректной маппинге томов для локальной разработки.

- Настроить персистентные тома для данных и временных файлов.

- Добавить в Dockerfile минимальные права и невысокий уровень привилегий.

Продвинутый пользователь:

- Настроить ярлык в меню рабочего стола, если нужно часто запускать.

- Примонтировать домашнюю папку по необходимости, но ограничить доступ к критичным каталогам.

- Использовать профили seccomp/AppArmor.

Системный администратор:

- Контролировать обновления образов и периодически перестраивать контейнеры.

- Ограничивать ресурсы контейнеров (cpu, memory) и настраивать логирование.

- Применять namespaces и user remapping для уменьшения прав процессов в контейнере.

Безопасность и хардениг контейнеров

Несколько практических рекомендаций по безопасному запуску десктоп‑приложений:

- Запускайте процессы внутри контейнера от непривилегированного пользователя, а не от root.

- Используйте опции запуска для удаления лишних capabilities: –cap-drop=ALL и затем добавляйте только нужные.

- Если приложение не требует записи в образ, монтируйте файловую систему как только для чтения.

- Ограничьте сеть, если приложение не должно иметь доступ в интернет: –network=none или настройте firewall.

- Применяйте профили seccomp и AppArmor/SELinux, если они доступны в вашей системе.

- Задавайте лимиты ресурсов: –memory, –cpus, чтобы контейнер не съел весь хост.

Важно: безопасность контейнера не равна безопасности виртуальной машины. Контейнеры используют ядро хоста, и в случае уязвимости ядра возможны эскалации. Для особо рисковых задач рассматривайте виртуальные машины.

Когда Docker не подходит

Контейнеризация удобна, но не всегда лучше варианта:

- Если нужна полная VM‑изоляция ядра и аппаратных интерфейсов, выбирайте виртуальную машину.

- Для простых GUI‑программ, тесно интегрированных с окружением рабочего стола, создание ярлыков и интеграция может быть неудобна.

- Когда важна минимизация дублирования библиотек на диске, можно предпочесть системные пакеты или формат вроде Flatpak, который умеет делить рантаймы.

Альтернативы:

- Виртуальные машины (VirtualBox, QEMU) — полная изоляция, больше ресурсов.

- Flatpak/Snap/AppImage — упаковка десктоп‑приложений с фокусом на интеграцию с рабочим столом.

- Локальная установка в виртуальном окружении Python/Node для библиотечных приложений.

Советы по интеграции с рабочим столом

Чтобы приложение выглядело как «обычное»: создайте .desktop файл, привязав запуск к docker run start и при необходимости пробросьте сокс или сокет X11/Wayland. Для более аккуратной интеграции можно использовать специальные утилиты, которые создают десктоп‑ленты для контейнеров.

Критерии приёмки

Контейнер считается корректно настроенным, если:

- Приложение запускается и отображает GUI без ошибок.

- Требуемые файлы доступны и корректно читаются/записываются.

- Сетевое поведение соответствует ожиданиям (нет нежелательных исходящих соединений).

- Логи контейнера не содержат критических ошибок.

- Приложение не требует прав root внутри контейнера.

Трудности и способы устранения

Проблема: приложение не видит файлы из домашней папки

- Проверьте опцию -v при запуске и путь внутри контейнера.

- Убедитесь, что права на файлы и владельцы корректны.

Проблема: приложение пытается слушать порт, но порт занят

- Используйте другую переадресацию порта при запуске или остановите процесс, занимающий порт на хосте.

Диагностика и восстановление:

- Просмотреть логи: docker logs [containername]

- Инспектировать контейнер: docker inspect [containername]

- Остановить и удалить контейнер: docker rm -f [containername]

- Очистить ненужные образы и ресурсы: docker system prune

Пошаговое краткое руководство для быстрого старта

- Установите docker.

- Найдите образ на Docker Hub и изучите README.

- Запустите образ в тестовом режиме, не монтируя домашнюю папку сразу.

- Проверьте работу UI и основные функции.

- Если всё ок, добавьте необходимые тома, сетевые правила и политики безопасности.

- Создайте ярлык для удобного запуска, если будете использовать часто.

1‑строчный глоссарий

- Образ (image): шаблон, из которого создают контейнеры.

- Контейнер: запущенный экземпляр образа, изолированное окружение приложения.

- Том (volume): способ персистентного хранения данных за пределами контейнера.

- Демон: системный процесс, который управляет контейнерами и образами.

Краткая сводка и рекомендации

Docker отлично подходит для безопасного тестирования и временного запуска приложений без установки в систему. Он экономит время и помогает избегать конфликтов зависимостей, но требует внимания к правам доступа, безопасности и управлению дисковым пространством. Для критичных задач подумайте о комбинированном подходе: контейнеры для быстрой проверки и виртуальные машины для максимально изолированных сред.

Если у вас есть интересные dockerized приложения или проверенные образы, поделитесь ими в комментариях — это поможет другим пользователям быстрее и безопаснее пробовать софт.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента