Как бесплатно удалить вирусы с компьютера

Кратко: Если ваш компьютер заражён, сначала сохраните данные, затем загрузитесь в безопасном режиме с поддержкой сети и последовательно запустите несколько бесплатных сканеров (локальных и онлайн). Это часто позволяет очистить систему без платной помощи; в крайнем случае — переустановка ОС.

Многие пользователи воспринимают заражение вирусом как катастрофу: работа останавливается, сервисы просят большие суммы, а само удаление кажется рискованным. На практике большая часть вредоносных программ удаляется бесплатными инструментами при последовательном и методичном подходе. Нужны время и внимательность — и можно обойтись без сервисного ремонта.

Важно: эта статья описывает пошаговый рабочий процесс. Она не гарантирует успех в 100% случаев — некоторые угрозы (шифровальщики, руткиты, заражение прошивки) требуют специальных мер или полного форматирования.

План действий — что делать в первую очередь

- Резервное копирование данных.

- Загрузка в безопасном режиме с сетью.

- Последовательный запуск локальных антивирусов и онлайн-сканеров.

- Проверка результатов, повторные сканирования и удаление обнаруженного.

- Если ничего не помогает — восстановление системы или чистая установка.

1. Резервное копирование данных

Описание изображения: док-станция для жёсткого диска, используемая для переноса данных на безопасный носитель.

Сначала сохраните важные файлы. Лучший способ — извлечь жёсткий диск и подключить его к другому компьютеру через док-станцию или адаптер. Это исключает автоматическое запускание вредоносного кода при обычном подключении.

Если док-станция недоступна, можно временно загрузиться в «безопасный режим с поддержкой сети» на заражённом компьютере и загрузить файлы в облачное хранилище (Dropbox, Google Drive и пр.). Учтите: при копировании на внешний диск без проверки есть риск переноса некоторых типов вредоносных файлов.

Примечание: сохраняйте только документы, фото и другие пользовательские данные. Не копируйте исполняемые файлы (.exe, .bat, .scr) и системные папки.

2. Загрузка в безопасном режиме с сетью

Безопасный режим загружает минимальный набор драйверов и часто блокирует автозапуск вредоносного ПО.

Как войти:

- На большинстве ПК нажимайте F8 при загрузке (устаревшие модели).

- На новых версиях Windows используйте: Настройки → Обновление и безопасность → Восстановление → Дополнительные параметры загрузки → Перезагрузить сейчас → Поиск неполадок → Дополнительные параметры → Параметры загрузки → Перезагрузить, затем выберите «Включить безопасный режим с поддержкой сети».

Всегда выбирайте безопасный режим с сетью, чтобы иметь возможность скачивать обновления и онлайн-сканеры.

3. Локальные (устанавливаемые) антивирусные программы

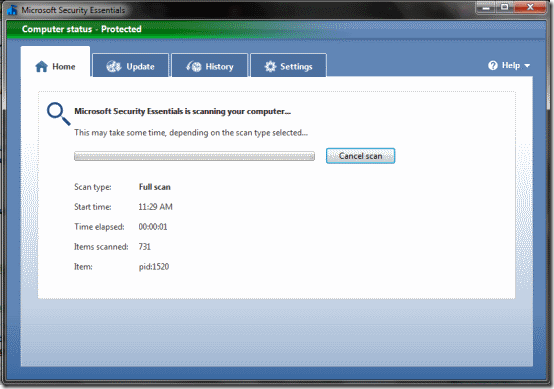

Процедура для каждого инструмента одинаковая: скачать установщик, установить, обновить базы сигнатур, запустить ПОЛНОЕ (FULL) сканирование, удалить найденные угрозы, затем удалить сам инструмент перед установкой следующего.

Описание изображения: экран с иконками популярных антивирусов и инструментов удаления.

Рекомендуемые бесплатные сканеры (популярные и проверенные):

- Malwarebytes — хорош при обнаружении PUP и троянов.

- A Squared (Emisoft Emergency Kit) — специализированный сканер по сигнатурам и эвристике.

- Microsoft Defender / Security Essentials — встроенное решение для Windows.

- AVG Free — классический бесплатный антивирус.

- Spybot Search & Destroy — полезен для удаления шпионских модулей и нежелательных изменений в системе.

Важно: некоторые из этих инструментов лучше запускать в автономных режимах (результат не зависит от установки постоянного агента).

4. Онлайн-сканеры и плагины

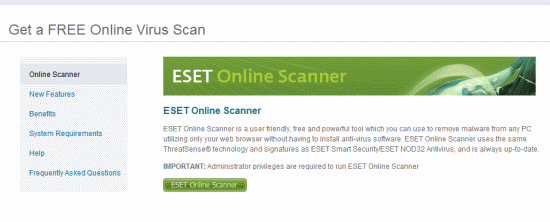

Онлайн-сканеры работают как дополнение к локальным инструментам: они используют актуальные облачные базы и иногда находят то, что пропустили локальные.

Описание изображения: окно браузера с запущенным онлайн-сканером антивируса.

Популярные онлайн-сканеры:

- Panda ActiveScan

- Bitdefender Online Scanner

- ESET Online Scanner

Процедура: загрузите нужный плагин/модуль, обновите базы и запустите полный скан. Повторяйте по очереди — между ними перезагружайте систему в безопасном режиме.

5. Что делать, если вирус трудно удалить

Если после всех перечисленных инструментов проблема остаётся, используйте дополнительную тактику:

- Проверьте текущие запущенные процессы и автозапуск (msconfig, Диспетчер задач → Вкладка «Автозагрузка», Autoruns от Microsoft Sysinternals).

- Используйте специализированные утилиты Bitdefender и других производителей для конкретных семейств угроз (часто доступны бесплатные утилиты удаления для известных руткитов/шифровальщиков).

- Загрузочные антивирусные диски/USB (Windows Defender Offline, Kaspersky Rescue Disk) — сканирование вне запуска ОС.

- Восстановление системы к точке до заражения — иногда помогает, но не гарантирует удаление всех следов.

Важно: если вы столкнулись с шифровальщиком (ransomware), не платите выкуп без консультации специалиста. Резервные копии важнейшие.

6. Альтернатива: чистая установка системы

Если угроза сохраняется, единственный надёжный метод — полное форматирование и переустановка ОС. Перед этим убедитесь, что:

- У вас есть резервные копии всех нужных данных (и они проверены на отсутствие вредоносных файлов).

- У вас есть установочные носители и ключи для ПО и ОС.

- Вы знаете, как восстановить драйверы и критичные программы.

Риск‑матрица и меры снижения риска

- Утрата данных: высокий риск при некорректном удалении → снижение: резервные копии на отдельном носителе.

- Перенос инфекции на внешний диск: средний риск → снижение: не копировать исполняемые и системные файлы.

- Повторная инфекция после очистки: высокий риск → снижение: обновления ОС и ПО, изменить пароли, удалить подозрительные расширения браузера.

SOP — Пошаговый план (короткий чек‑лист)

- Отключите компьютер от сети (если подозреваете активный шифровальщик).

- Извлеките диск и сделайте резервную копию через док-станцию (если возможно).

- Загрузитесь в безопасном режиме с сетью.

- Запустите Malwarebytes (полная проверка) → удалите найденное → перезагрузите.

- Запустите Microsoft Defender / AVG / A Squared по очереди, всегда — полное сканирование.

- Проверьте автозапуск и запущенные процессы, удалите подозрительные записи.

- Запустите онлайн-сканеры (Panda, Bitdefender, ESET).

- Если угрозы остались — используйте загрузочный антивирусный диск.

- Если всё равно не чисто — подготовьте и выполните чистую установку ОС.

Роли и чек‑листы

Для домашнего пользователя:

- Резервная копия пользовательских файлов.

- Запуск Malwarebytes и Microsoft Defender.

- Перезагрузка и проверка браузера на расширения.

Для продвинутого пользователя / системного администратора:

- Снятие диска и оффлайн‑сканирование на отдельной машине.

- Использование Autoruns и Process Explorer (Sysinternals).

- Анализ логов, сетевой трафик и проверка записей DNS/hijack.

Для IT‑специалиста в организации:

- Изоляция устройства от сети и инвентаризация доступов.

- Снятие образа диска для дальнейшего анализа.

- Развертывание скриптов очистки и массовое сканирование по сети.

Критерии приёмки

Система считается чистой, если выполнены все пункты:

- Полный отчёт от двух разных антивирусных движков без обнаружений.

- Отсутствуют неизвестные автозапускаемые процессы и подозрительные сетевые соединения.

- Нормальное поведение браузеров и приложений.

- Пароли изменены, критические обновления установлены.

Короткий глоссарий

- Вредоносное ПО (malware): любое ПО, которое наносит вред.

- Вирус: тип вредоносного ПО, который реплицируется.

- Руткит: маскирует присутствие вреда в системе.

- Шифровальщик (ransomware): шифрует файлы и требует выкуп.

Когда этот процесс не сработает

- Прошивка оборудования (UEFI/BIOS) заражена.

- Шифровальщик успел зашифровать данные и удалены резервные копии.

- Rootkit глубоко интегрирован и скрывает себя от стандартных сканеров.

В таких случаях рекомендуется обратиться к профильным специалистам или перейти к чистой установке с предварительным анализом образа диска.

Краткое резюме

Последовательность резервное копирование → безопасный режим → серия локальных и онлайн-сканеров помогает устранить большинство распространённых угроз бесплатно. Запасной план — загрузочные антивирусные среды и, при необходимости, чистая установка ОС. Важнейшая мера защиты — регулярные резервные копии и обновления ПО.

Источник изображения: Nils Geylen

Если у вас есть проверенные инструменты или советы по предотвращению заражений — поделитесь в комментариях.

Похожие материалы

Routinery — приложение для привычек и самоухода

Как управлять шрифтами в Windows

Opera VPN на Android — настройка и обзор

Проверка доступности сайтов на Python

Исправить голосовой ввод в Windows 11 — руководство