Удаление BitcoinMiner: как найти и полностью убрать майнер с Windows

BitcoinMiner — это майнинговое вредоносное ПО, которое нагружает процессор и замедляет компьютер. Выполните полное сканирование надежным антивирусом (Bitdefender, Emsisoft, Malwarebytes или MSRT), загрузитесь в безопасном режиме при необходимости и удалите элементы автозагрузки и планировщика задач. После очистки проверьте систему на следы и обновите пароли.

Что такое BitcoinMiner

BitcoinMiner — вредоносная программа, цель которой — использовать вычислительные ресурсы вашего компьютера для добычи криптовалюты (майнинга) в пользу злоумышленников. Майнеры обычно работают в фоновом режиме и стараются оставаться незаметными: снижают яркость уведомлений, активируются при простое, маскируются под легитимные процессы.

Краткое определение: майнер — программа, которая использует CPU/GPU и сеть для майнинга криптовалюты без разрешения владельца.

Признаки заражения

- Постоянно высокий загруз процессора или видеокарты, даже в простое.

- Снижение производительности, тормоза в рабочих приложениях и играх.

- Шум Fans (вентиляторов) и повышенное нагревание корпуса.

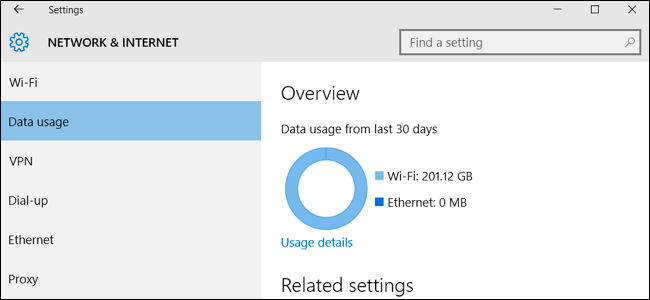

- Необычная активность в диспетчере задач: процессы с незнакомыми именами или процессы, потребляющие много ресурсов.

- Неожиданные записи в планировщике задач, новые службы или элементы автозагрузки.

Важно: майнеры часто запускаются только когда пользователь неактивен, поэтому на первый взгляд система может казаться нормальной.

Как BitcoinMiner попадает в систему

- Через заражённые загрузки и архивы (файлы из сомнительных сайтов или торрент-трекеров).

- Через вложения электронной почты с макросами или исполняемыми файлами.

- Через уязвимости в старом ПО и незащищённые удалённые службы.

- Через рекламное ПО и PUP (Potentially Unwanted Programs), которые поставляют дополнительные модули.

Профилактика: не скачивайте исполняемые файлы из непроверенных источников, держите систему и программы в актуальном состоянии, используйте надёжный антивирус и VPN при работе в публичных сетях.

Инструменты для удаления BitcoinMiner

Ниже перечислены инструменты, которые хорошо помогают обнаружить и удалить майнеры. Под каждой записью — практическая инструкция.

Удаление BitcoinMiner с помощью Bitdefender

Bitdefender Antivirus Plus эффективно обнаруживает широкие семейства вредоносного ПО и имеет поведенческий анализ для блокировки майнеров до их запуска.

Шаги:

- Скачайте и установите Bitdefender с официального сайта.

- Обновите сигнатурные базы и включите поведенческую защиту / real-time protection.

- Запустите полный скан системы (Full Scan). Оставьте скан работать до завершения.

- Карантин / удаление: подтвердите удаление обнаруженных объектов.

- Перезагрузите компьютер, если Bitdefender предложит это.

Примечание: при сильной активной инфекции сканирование в обычном режиме может быть затруднено. Перезапустите систему в безопасном режиме и повторите сканирование.

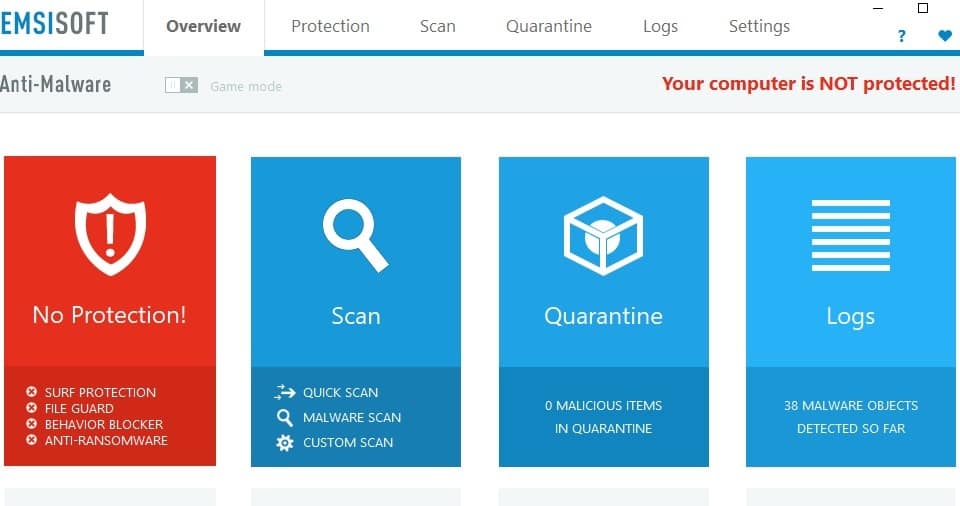

Удаление BitcoinMiner с помощью Emsisoft Anti-Malware

Emsisoft сочетает в себе сигнатурное и эвристическое обнаружение, а также специализированные модули для удаления следов вредоносного ПО.

Шаги:

- Установите Emsisoft Anti-Malware.

- Выполните обновление баз и включите модуль поведения (Behavior Blocker).

- Запустите полное сканирование (Deep Scan).

- Примите рекомендованные действия: удаление или карантин.

- Проверьте раздел «Восстановление» (Restore/Quarantine) на предмет ранее помеченных файлов.

Emsisoft хорошо справляется с PUP и рекламными компонентами, которые часто сопровождают майнеры.

Удаление BitcoinMiner с помощью Malwarebytes

Malwarebytes — лёгкий в установке инструмент, удобен для быстрой проверки и очистки системы от нежелательного ПО.

Шаги:

- Установите Malwarebytes (можно начать с бесплатной версии для очистки).

- Обновите базу и выполните полное сканирование (Threat Scan / Full Scan).

- Утилита предложит очистить и поместить в карантин обнаруженные объекты.

- После удаления согласитесь на перезагрузку, если это потребуется.

- Для постоянной защиты рассмотрите покупку Malwarebytes Premium с реальным временем защиты.

Совет: используйте Malwarebytes как второй сканер. Он часто находит PUP и модульные компоненты, которые основной антивирус пропускает.

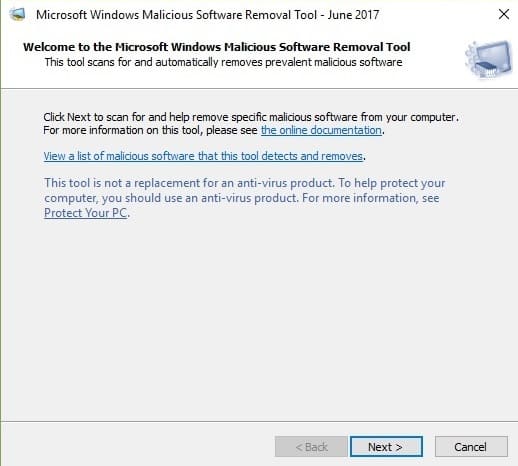

Удаление BitcoinMiner с помощью Microsoft Malicious Software Removal Tool (MSRT)

MSRT — утилита от Microsoft, распространяемая через Windows Update и как самостоятельный инструмент. Она нацелена на распространённые семейства вредоносного ПО и может откатить изменения, внесённые некоторыми угрозами.

Шаги:

- Обновите Windows и загрузите последнюю версию MSRT через Центр обновления или с сайта Microsoft.

- Запустите инструмент и выполните полное сканирование.

- Изучите отчет и выполните рекомендованные действия.

Ограничение: MSRT не заменяет полноценный антивирус, но полезна как дополнительный инструмент очистки.

Ручное обнаружение и удаление (для опытных пользователей)

Если автоматические средства не справились, можно попытаться удалить следы вручную. Это рискованно — убедитесь, что у вас есть резервная копия важных данных.

Общие шаги:

- Переведите систему в безопасный режим с сетью (Safe Mode with Networking).

- Откройте Диспетчер задач (Task Manager) и найдите процессы с высокой загрузкой CPU/GPU. Запишите их имена.

- В командной строке с правами администратора перечислите планировщик задач: schtasks /query /fo LIST /v

- Удалите подозрительные задачи: schtasks /delete /tn “Имя_Задачи” /f

- Проверьте автозагрузку:

- Запуск (Run) в реестре: HKCU\Software\Microsoft\Windows\CurrentVersion\Run и HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Папки автозагрузки: %AppData%\Microsoft\Windows\Start Menu\Programs\Startup и %ProgramData%\Microsoft\Windows\Start Menu\Programs\Startup

- Проверьте службы: services.msc — ищите неизвестные или недавно созданные службы.

- Удалите файлы по пути, найденному в свойстве процесса (правой кнопкой мыши в Диспетчере задач -> Открыть расположение файла).

- Проверьте сетевые соединения: netstat -ano | findstr ESTABLISHED и сопоставьте PID с процессами.

- Очистите временные папки: %Temp%, C:\Windows\Temp.

- После удаления перезагрузите систему и повторите сканирование антивирусом.

Команды PowerShell, которые помогут:

- Get-Process | Sort-Object CPU -Descending | Select-Object -First 20

- Get-ScheduledTask | Where-Object { $_.TaskName -like “*” } | Format-Table TaskName,State

Критерии приёмки

- Полный системный скан не обнаруживает BitcoinMiner или связанных модулей.

- Нет подозрительной активности в Диспетчере задач и высокий CPU в простое отсутствует.

- Нет неизвестных задач в планировщике и службах.

- Система загружается без ошибок и работоспособность восстановлена.

Важно: если вы не уверены в удалении вручную — обратитесь к специалисту. Неправильные действия в реестре или службах могут сделать систему нестабильной.

Восстановление и дополнительные шаги

- Измените пароли для важных учётных записей (особенно если были признаки сетевой активности).

- Проверьте журналы безопасности и события Windows (Event Viewer) на предмет необычных подключений.

- Сделайте резервную копию важных файлов и, при подозрениях на корневой доступ злоумышленника, рассмотрите чистую переустановку ОС.

Профилактика и лучшие практики

- Используйте многоуровневую защиту: антивирус + антишпион + поведенческий мониторинг.

- Регулярно обновляйте ОС и все приложения.

- Отключайте RDP и другие удалённые сервисы, если они не нужны.

- Не запускать скачанные исполняемые файлы без проверки и не включать макросы в офисных документах.

- Делайте периодические резервные копии и проверяйте их на целостность.

Уровни зрелости защиты (кратко)

- Начальный: только встроенный Windows Defender, редкие обновления, нет резервных копий.

- Средний: сторонний антивирус, автозапуск ограничен, регулярные обновления.

- Продвинутый: EDR/поведенческий мониторинг, бэкапы, политика контроля приложений (AppLocker/SmartScreen).

Когда автоматические методы не сработают (контрпримеры)

- Когда майнер активно использует полиморфные загрузчики и маскируется под легитимный софт.

- Когда в систему внедрён rootkit, скрывающий процессы и файлы от стандартных API.

- При компрометации учётной записи администратора — злоумышленник может воссоздавать элементы автозагрузки.

В таких случаях нужна помощь специалиста по инцидентам безопасности и, возможно, полная переустановка ОС.

Быстрый чек-лист ролей

Для владельца ПК:

- Запустить полное сканирование антивирусом.

- Перезагрузиться в безопасном режиме и повторить сканирование.

- Очистить автозагрузку и планировщик задач.

- Изменить пароли.

Для системного администратора:

- Проверить журналы безопасности и сетевую активность.

- Идентифицировать точки входа и устранить уязвимость.

- Провести аудит всех машин в зоне риска.

Для реагирования на инциденты:

- Изолировать пострадавшую машину от сети.

- Сохранить образ диска для исследований.

- Выполнить форензик-анализ и восстановление из чистых резервных копий.

SOP: быстрый план действий при подозрении на майнер

- Изолировать устройство от сети.

- Зафиксировать состояние: скриншоты, записи процессов, элементы в автозагрузке.

- Запустить офлайн-антивирусное сканирование с загрузочного носителя при подозрении на rootkit.

- Удалить обнаруженные объекты, переместить в карантин.

- Перезагрузить в нормальном режиме, снова просканировать.

- Провести мониторинг 48–72 часа, убедиться в отсутствии повторной активности.

- Сообщить заинтересованным сторонам и обновить политику защиты.

Решающее дерево принятия решения

flowchart TD

A[Заподозрил майнер?] --> B{Высокая загрузка CPU в простое}

B -- Да --> C[Запустить антивирусное сканирование]

B -- Нет --> D[Мониторить 24 часа]

C --> E{Обнаружено вредоносное ПО}

E -- Да --> F[Очистить/Карантин + Перезагрузка]

E -- Нет --> G[Проверить планировщик задач и автозагрузку]

G --> H{Есть подозрительные элементы}

H -- Да --> I[Удалить вручную + сканирование]

H -- Нет --> D

F --> J[Мониторинг 72 часа]

I --> J

J --> K{Активность вернулась}

K -- Да --> L[Изолировать + Форензика]

K -- Нет --> M[Система очищена]Шаблон отчёта после удаления

- Дата и время обнаружения:

- Обнаруженные индикаторы (имена процессов, пути файлов, планировщик задач):

- Выполненные действия (сканирование, удаление, перезагрузка):

- Инструменты, использованные для очистки:

- Результат проверки после 72 часов:

- Рекомендации по усилению защиты:

Мини-словарь (1 строка)

- Майнер: программа, использующая ресурсы устройства для добычи криптовалют.

- PUP: потенциально нежелательная программа, часто сопровождает вредоносный софт.

- Safe Mode: безопасный режим Windows, загружает минимальный набор драйверов.

- Карантин: изолированное хранилище для обнаруженных вредоносных файлов.

Мы надеемся, что приведённые инструкции помогут удалить BitcoinMiner с вашей машины и снизят риск повторного инфицирования. Если автоматические сканеры не дали результата или вы видите признаки сложного вторжения, обратитесь к специалистам по безопасности.

Краткое резюме

- Запустите полное сканирование с надежным антивирусом.

- При необходимости — загрузитесь в безопасном режиме и повторите очистку.

- Удалите элементы автозагрузки и записи в планировщике задач.

- Проверьте систему в течение нескольких дней и обновите пароли.

Важно: при сомнениях в безопасности системы сделайте резервную копию и рассмотрите чистую переустановку ОС.

Похожие материалы

Полное руководство по настройке Steam Controller

Prettier в VS Code: установка и настройка

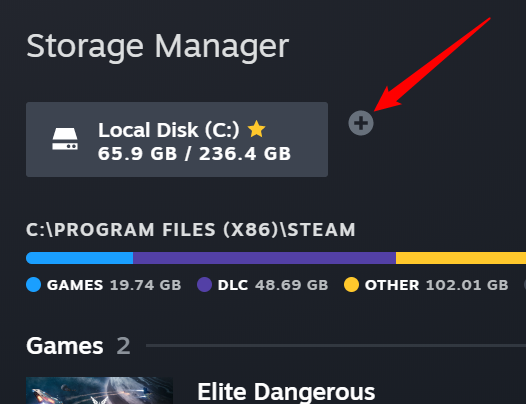

Переместить игры Steam на другой диск

Зима и электромобиль: сохранить пробег и батарею

Как освободить место на PS5 — подробный гид