Как защитить телефон от слежки и перехвата

Важно: приведённые рекомендации уменьшают риск и усложняют работу злоумышленникам и агентам наблюдения. Они не гарантируют абсолютную защиту от мощных, ресурсных атак со стороны государственных организаций.

Почему это важно

Вероятность того, что ваш телефон наблюдают, растёт. Не всегда речь о массовой слежке — иногда достаточно одного заинтересованного лица или локального правоохранительного органа. Активисты, журналисты и люди, живущие в конфликтных регионах, оказываются в зоне повышенного риска. Но даже обычная бытовая утечка данных или скомпрометированный аккаунт могут привести к серьёзным последствиям.

Ключевая идея — снизить полезность данных, которые может получить наблюдающий. Шифрование и минимизация данных делают перехват бесполезным или требующим непропорционально больших затрат на взлом.

Быстрая карта угроз (Threat Model)

- Кто наблюдает: знакомые, злоумышленники, локальная полиция, государственные органы.

- Что они могут делать: отслеживать геолокацию, перехватывать SMS/электронную почту, снимать звук при помощи перехвата VoIP, извлекать данные с устройства после физического доступа.

- Какие цели у них: слежение за перемещениями, добыча переписок, получение паролей, компрометация связей.

Важно определить свой личный профиль риска: низкий, средний или высокий. От этого зависит набор мер и их удобство.

Основные принципы защиты — кратко

- Минимизируйте данные, которые вы храните и передаёте.

- Шифруйте то, что нельзя удалить.

- Управляйте ключами и паролями.

- Обновляйте ПО и проверяйте настройки конфиденциальности.

- Планируйте реакцию на компрометацию.

Защитите заметки и локальные данные

Если на телефоне есть важные данные (пароли, номера счёта, личные заметки), храните их в зашифрованных хранилищах. В исходном материале упоминались приложения типа Safe Notes — они защищают доступ PIN-кодом и дополнительно шифруют текст на устройстве.

Как устроено: PIN или мастер-пароль блокирует интерфейс приложения. Текст внутри шифруется алгоритмом (в исходной статье — 128-битное шифрование). Это уменьшает риск простого извлечения текста из папки приложения при физическом доступе к телефону.

Рекомендации по использованию:

- Используйте длинный уникальный мастер-пароль, который вы можете запомнить.

- Не храните мастер-пароль в том же устройстве в незашифрованном виде.

- Делайте резервные копии зашифрованных данных и храните их отдельно (например, зашифрованный экспорт на защищённом носителе).

Важно: PIN защищает от быстрого просмотра. Шифрование защищает от прямого извлечения файлов.

Шифрование сообщений и электронной почты

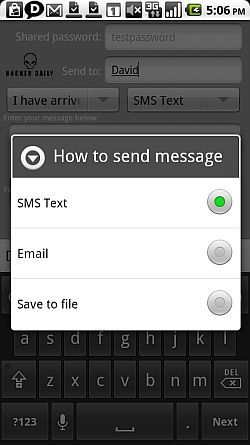

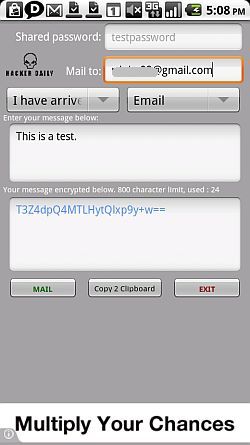

Текстовые сообщения и почта чаще всего уходят без шифрования. Простое решение — использовать приложения, которые шифруют тело сообщения перед отправкой. В исходном материале описано приложение «Encrypted Messages», которое шифрует текст по паролю и вставляет зашифрованный блок в тело письма или SMS.

Плюсы такого подхода:

- Совместимость с обычными почтовыми и SMS-клиентами.

- Низкий порог входа: получатель вставляет зашифрованный текст в приложение и вводит пароль.

Минусы и ограничения:

- Совместное использование пароля требует безопасного канала для обмена.

- Если пароль скомпрометирован, нужен новый пароль и синхронизация.

Практическая инструкция:

- Согласуйте с контактами защищённый метод обмена паролем (личная встреча, защищённый мессенджер с проверенными ключами).

- Создавайте пароли длиной не менее 12 символов с комбинацией букв, цифр и символов.

- Меняйте пароль при подозрении на компрометацию.

Альтернатива: использовать мессенджеры с end-to-end шифрованием, которые автоматически управляют ключами (например, Signal). Это удобнее, но требует, чтобы обе стороны использовали одно и то же приложение.

Шифрование голосовой связи

Голос сложнее защитить. Традиционные голосовые вызовы через мобильного оператора обычно не шифруются на приемлемом уровне. VoIP-приложения с end-to-end шифрованием решают задачу, если обе стороны пользуются одним и тем же приложением.

Пример из материала — приложение HeyTell: оно использует VoIP и шифрование данных при передаче. Подобные приложения превращают смартфон в цифровой «рацию» с зашифрованными передачами.

Практика:

- Установите VoIP-приложение с шифрованием и протестируйте качество связи перед важным разговором.

- Включите настройки приватности — разрешайте вызовы только от контактов.

- Будьте готовы к ухудшению качества или задержкам при шифровании.

Ограничения:

- VoIP требует интернета. В условиях плохой сети качество падает.

- Приложение вызывает подозрения, если его использование заметно на стороне наблюдения.

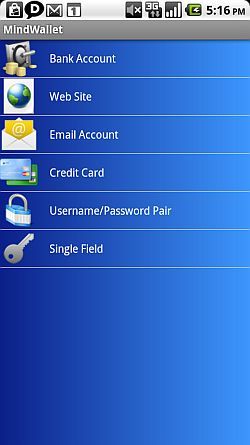

Менеджеры паролей и крипто-кошельки

Для критичных учётных данных используйте надёжный менеджер паролей. В статье упомянуто приложение MindWallet, которое хранит данные за master-паролем и использует 128-битное шифрование (AES-128 упомянут в материале).

Почему это важно:

- Master-пароль не хранится в открытом виде.

- Можно хранить произвольные поля — банковские реквизиты, ответы на секретные вопросы, сертификаты.

Рекомендации:

- Выберите менеджер паролей с прозрачной криптографией и хорошими отзывами по безопасности.

- Включите двухфакторную аутентификацию (2FA) для аккаунтов, где это возможно.

- Регулярно обновляйте мастер-пароль и проверяйте резервные копии.

Практические меры и чек-лист

Ниже — пошаговый план и чек-листы по ролям. Следуйте пунктам, адаптируйте под профиль риска.

Общий чек-лист для всех пользователей:

- Отключите ненужную геолокацию и сервисы «локализации».

- Обновите ОС и приложения до последних версий.

- Установите менеджер паролей и перенесите туда важные учётные данные.

- Шифруйте локальные заметки и важные файлы.

- Используйте VoIP-приложения с end-to-end шифрованием для конфиденциальных звонков.

- Включите экранную блокировку (PIN/пароль/биометрия) и шифрование устройства, если доступно.

Чек-лист для активиста или протестной деятельности:

- Используйте отдельный «рабочий» телефон без привязки к личным аккаунтам.

- Минимизируйте список контактов и логику обмена паролями — договаривайтесь заранее.

- Держите запасной канал связи (защищённый мессенджер, кодовые фразы).

- Храните критичные данные зашифрованными и делайте удалённые стирания при необходимости.

Чек-лист для журналиста:

- Проверяйте происхождение и целостность источников через несколько каналов.

- Используйте PGP/секретные почтовые ящики для получения документов, когда это возможно.

- Храните рабочие материалы в зашифрованных контейнерах и делайте оффлайн-резервные копии.

Чек-лист для обычного пользователя, обеспокоенного конфиденциальностью:

- Очистите список разрешений приложений — отключите доступ к микрофону и локации для ненужных приложений.

- Не переходите по подозрительным ссылкам и не отправляйте пароли по SMS.

- Настройте двухфакторную аутентификацию для почты и социальных сетей.

SOP: простая инструкция перед важным разговором или публикацией

- Проверка устройства: заряд, обновления, включённое шифрование.

- Безопасность канала: подтвердите, что собеседник использует зашифрованный мессенджер или VoIP.

- Ключи и пароли: убедитесь, что у обеих сторон согласован пароль или ключ.

- Минимизируйте лишние данные в разговоре: не обсуждайте лишние имена, адреса или логины.

- План на случай компрометации: кто извещается, какие шаги предпринимаются (смена паролей, удаление данных, уведомление контактов).

Критерии приёмки:

- Устройство шифрует локальные данные.

- Сообщения и голос передаются через зашифрованный канал.

- Мастер-пароль сохранён в памяти владельца и не хранится в открытом виде.

Реагирование на компрометацию (Incident runbook)

- Отключите устройство от сети (режим «в самолёте»).

- Смените мастер-пароли и важные пароли с другого, чистого устройства.

- Проверьте логи и попытки доступа (если доступны).

- Проинформируйте контакты о возможной компрометации и договоритесь о смене каналов связи.

- При серьёзном подозрении обратитесь к профессионалам по цифровой криминалистике.

Важно: не восстанавливайте устройство из старой резервной копии до полной проверки — она может содержать вредоносные изменения.

Матрица рисков и меры смягчения

- Низкий риск (обычный пользователь): базовый набор — обновления, экранная блокировка, 2FA.

- Средний риск (журналист, менеджер с конфиденциальной информацией): дополнительно менеджер паролей, шифрование заметок, использование VoIP.

- Высокий риск (активист в репрессивной среде): отдельный «burner» телефон, минимизация аккаунтов, мануальные ключи, план эвакуации, оффлайн-резервные копии.

Меры смягчения: минимизация данных, шифрование, специальные устройства, физическая безопасность.

Когда описанные методы не сработают (ограничения)

- При наличии физического доступа к устройству злоумышленник может установить скрытое ПО или извлечь ключи.

- Государственные структуры с доступом к телеком-инфраструктуре или разработчикам ПО могут проводить сложные атаки, обходящие локальное шифрование.

- Если взломан сам аккаунт облачного сервиса, шифрование локально не защитит данные в облаке, если ключи там доступны.

Контрмеры: аппаратные защита, air-gapped устройства (с изолированным доступом к сети), постоянное обучение и аудит.

Альтернативные подходы и инструменты

- Burner phones (одноразовые телефоны) для операций с высоким риском.

- Faraday bag — физическая защита от радиосигналов при транспортировке устройства.

- Аппаратные токены для 2FA вместо SMS.

- Использование защищённых ноутбуков и зашифрованных внешних носителей для хранения больших объёмов данных.

Ментальные модели и эвристики

- Минимализм данных: задавайте себе вопрос «нужно ли это вообще хранить?» перед сохранением.

- Уровень компрометации: чем выше ваш риск, тем более неудобные и консервативные меры оправданы.

- Безопасность по умолчанию дороже, но экономит время при инцидентах.

Краткий факт-бокс

- Шифрование делает данные нечитабельными без ключа.

- PIN защищает интерфейс, но не всегда защищает файлы.

- End-to-end шифрование защищает сообщение в пути, но не хранение на устройстве.

Краткий глоссарий (1 строка каждое)

- Шифрование — преобразование данных в формат, который нельзя прочитать без ключа.

- End-to-end — шифрование, при котором только отправитель и получатель имеют ключи расшифровки.

- Master-пароль — главный пароль, открывающий доступ к менеджеру паролей.

- VoIP — передача голоса через интернет.

- Burner phone — временный телефон, используемый для приватных задач.

FAQ

Нужно ли выключать GPS и службы определения местоположения?

Да. Это снизит риск того, что приложения или сервисы будут сообщать ваше местоположение. Но выключение GPS не защищает от всех форм отслеживания (например, по базовым станциям сотовой сети).

Что удобнее: приложение для шифрования текстов или мессенджер с E2E?

Мессенджер с end-to-end шифрованием обычно удобнее и безопаснее, если обе стороны используют его. Приложение для шифрования текста полезно, когда контакт не может установить тот же мессенджер.

Как хранить мастер-пароль безопасно?

Запомните его или храните в надёжном оффлайн-менеджере паролей. Не записывайте в заметки на телефоне в незашифрованном виде.

Image Credits: Police via Shutterstock

Выводы и рекомендации

Шифрование и разумная гигиена безопасности существенно снижают риск перехвата и слежки. Начните с простых шагов: обновления, блокировка экрана, отключение геолокации. Затем добавьте менеджер паролей и инструменты для шифрования сообщений и голосовой связи. Для людей с повышенным риском используйте отдельное устройство, аппаратные меры и заранее продуманный план реагирования.

Поддерживайте практики регулярно: обновляйте пароли, проверяйте настройки и прогоняйте чек-листы перед важными действиями. Защита — это процесс, а не одноразовый акт.

Если у вас есть опыт использования перечисленных инструментов или другие практики, поделитесь ими в комментариях. Ваши сценарии и наблюдения помогут сообществу выбирать практичные и надёжные решения.

Краткое резюме:

- Отключите лишние разрешения и геолокацию.

- Шифруйте локальные заметки и пароли.

- Используйте end-to-end шифрование для сообщений и голосовой связи.

- Планируйте реакцию на компрометацию.

Похожие материалы

Как защитить телефон от слежки и перехвата

Тема и шрифт Блокнота в Windows 11

Microsoft Defender: как анализировать и удалять угрозы

Adobe Animate: руководство для начинающих

Mission DALEK: как создать свой эпизод Doctor Who