Microsoft Defender: как анализировать и удалять угрозы

Получили уведомление, что Microsoft Defender обнаружил угрозу? Такое сообщение означает, что программа безопасности заметила подозрительную активность или файл, который может повредить данные или скомпрометировать систему. Уведомление приходит заранее, чтобы вы могли быстро принять меры.

В этой статье подробно разберём: почему вы получили уведомление, где найти детали угрозы, как анализировать и удалять угрозу, а также как отличить настоящую угрозу от ложного срабатывания. В конце — чек-листы и пошаговые процедуры для пользователя и IT‑специалиста.

Как проверить детали обнаруженных угроз

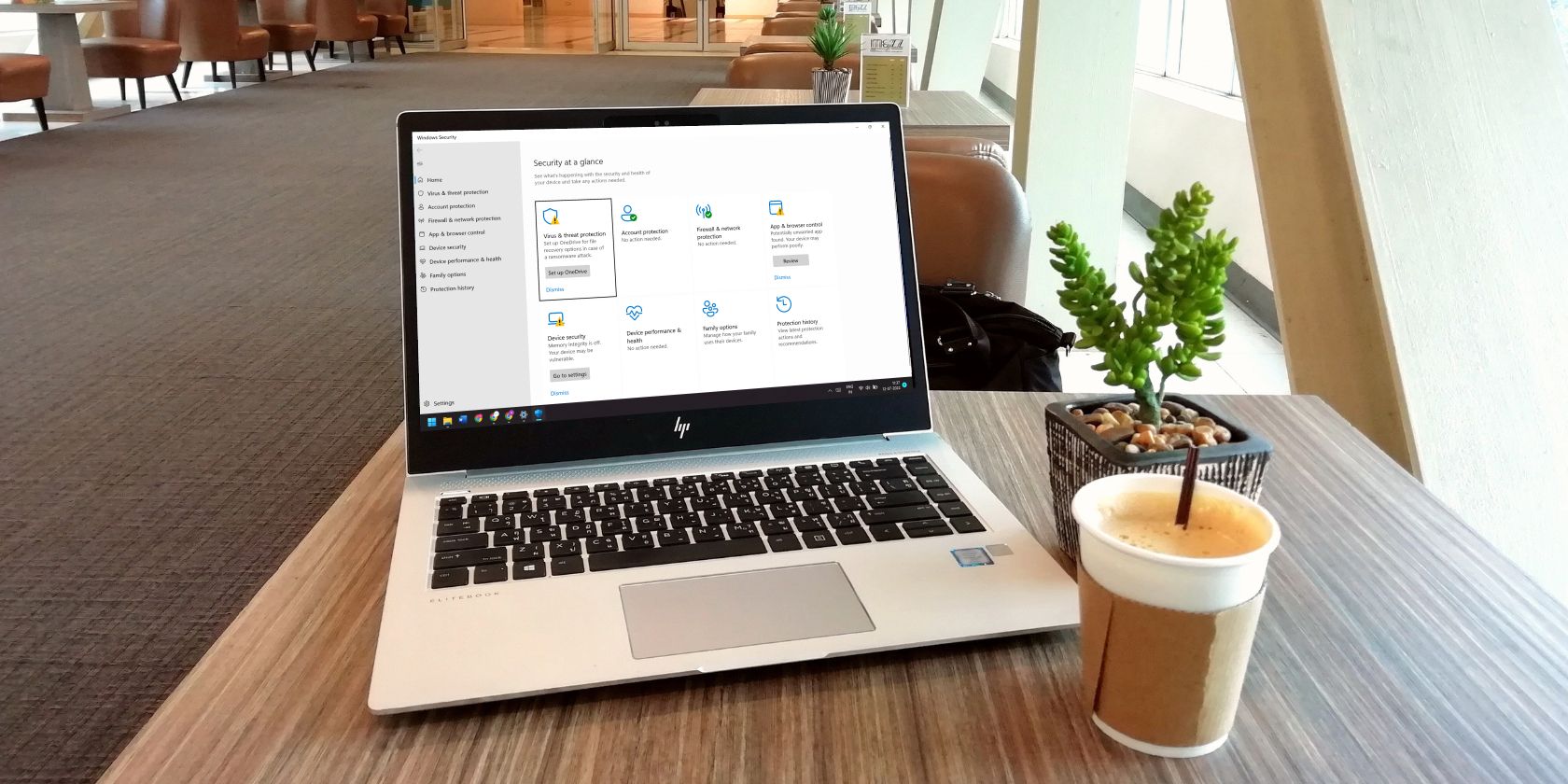

Если уведомление всё ещё на экране, нажмите на всплывающую подсказку в правом нижнем углу. Если уведомление исчезло — используйте последовательность действий ниже:

- Щёлкните правой кнопкой по кнопке Windows и выберите “Параметры”.

- На левой панели выберите “Конфиденциальность и безопасность”.

- В правой панели кликните “Защитник Windows”.

- Нажмите кнопку “Открыть Защитник Windows”.

- В левой панели приложения Защитник Windows выберите вкладку “Главная”.

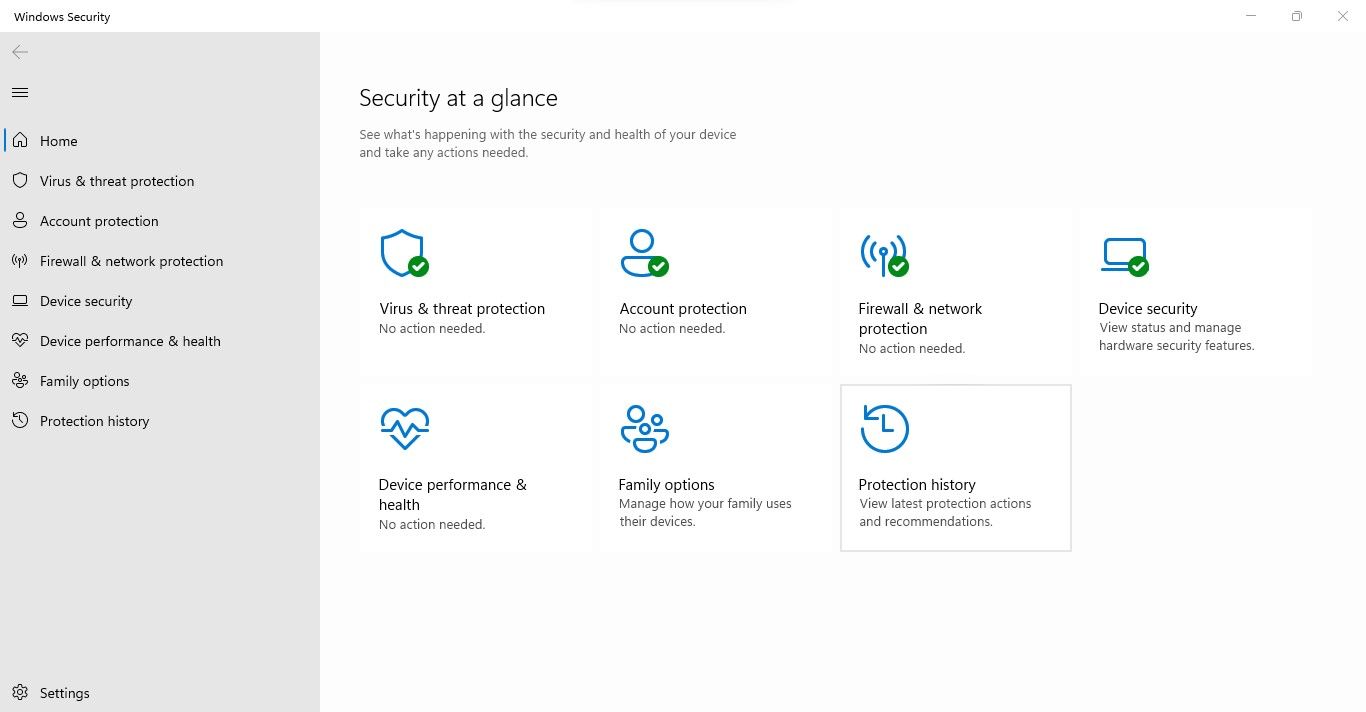

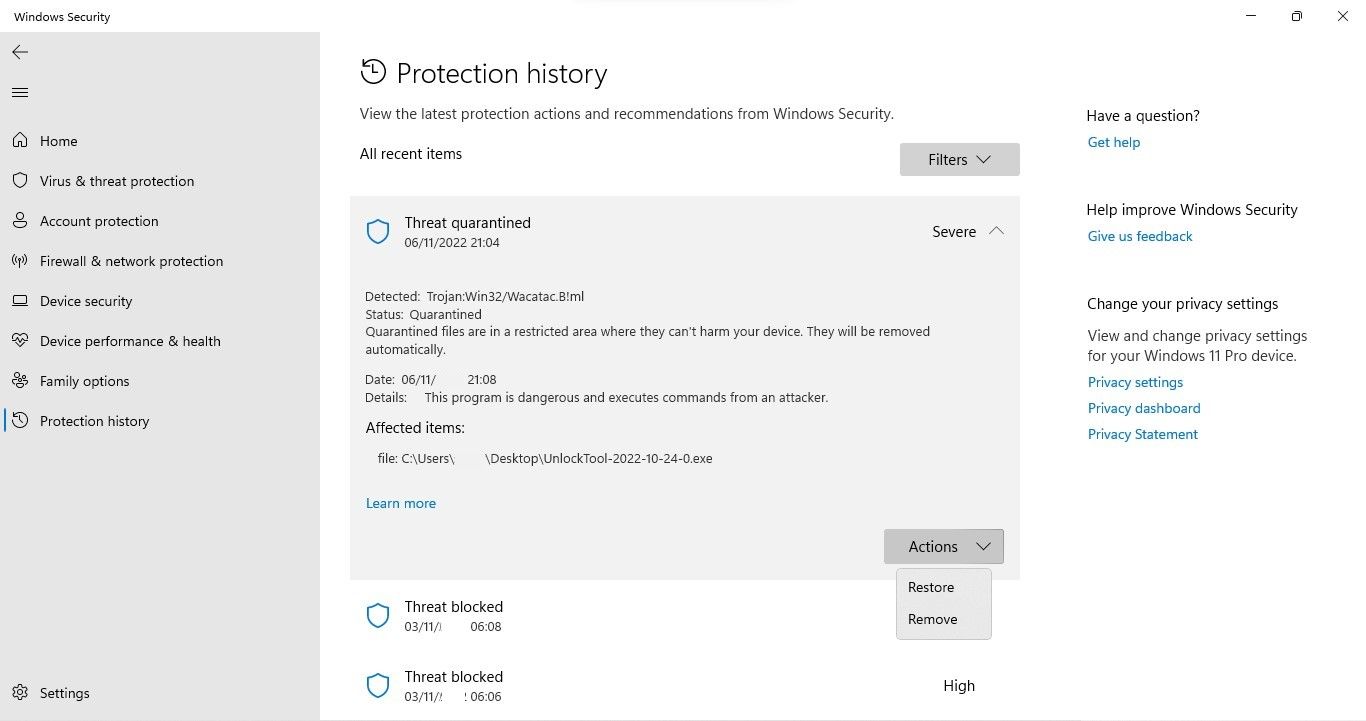

- В правой части окна откройте раздел “История защиты”.

В разделе “История защиты” хранится список обнаруженных угроз с подробной информацией о каждой записи: время, статус, уровень серьёзности и действия, которые были выполнены автоматически или доступны вам.

Как проанализировать обнаруженную угрозу

Откройте самую свежую запись в верхней части списка и проверьте дату и время, чтобы убедиться, что это уведомление, которое вы получили. При анализе обратите внимание на следующие элементы:

- Уровень серьёзности. Обычно встречаются: низкий, высокий, критический. Чем выше уровень — тем быстрее и глубже надо действовать.

- Статус угрозы:

- Удалено: Защитник автоматически удалил вредоносный файл. Обычно дополнительных действий не требуется, но рекомендуется сделать проверку на остаточные объекты.

- Активно: Угроза всё ещё выполняется или присутствует в системе — требует немедленного удаления и изоляции.

- В карантине: Файл изолирован; он не может запуститься, но остаётся на диске до удаления или восстановления.

- Заблокировано: Выполнение файла было предотвращено; проверьте, требуется ли ручное удаление.

- Класс опасности и описание поведения: какие действия связывают с этой угрозой (например, шифрование файлов, удалённый доступ, загрузчик).

- Местоположение файла: полный путь на диске.

- Ссылка “Подробнее” — переводит к общим сведениям о семействах вредоносных программ.

- Выпадающее меню “Действие” — содержит опции: Удалить, Поместить в карантин, Разрешить.

Дополнительные признаки для глубокого анализа:

- Цифровая подпись файла: подписанные бинарные файлы реже являются вредоносными; отсутствие подписи — не гарантирует вредоносность, но повышает риск.

- Хеши файла (MD5/SHA256): скопируйте и проверьте через VirusTotal или другие сервисы детектора.

- Процесс-родитель: какой процесс запустил подозрительный файл.

- Сетевая активность: подключается ли процесс к удалённым хостам.

- Записи в автозагрузке и планировщике задач.

Мини-методология анализа (быстрая последовательность):

- Соберите артефакты: путь, имя, хеши, подписку, PID, сетевые соединения.

- Изолируйте устройство от сети и внешних носителей.

- Запустите офлайн-сканирование Defender и полное сканирование сторонним AV.

- Сверьте хеши и поведение через VirusTotal и базы индикаторов компрометации.

- Проверяйте наличие устойчивых признаков (persistence): автозапуск, службы, драйверы.

- Удаляйте и восстанавливайте из резервной копии при необходимости.

Как удалить угрозу с помощью Microsoft Defender

Удалить угрозу можно напрямую из окна “История защиты” через меню “Действие” → “Удалить”, но для гарантированной очистки рекомендуется выполнить офлайн-сканирование:

- Откройте “Защитник Windows” → “Защита от вирусов и угроз” → “Параметры сканирования” (или “Параметры проверки”) → выберите “Microsoft Defender Offline” и запустите. Система перезагрузится и выполнит проверку вне основной ОС, что помогает удалить скрытые загрузчики и руткиты.

Также выполните полное сканирование сторонним антивирусом для «второго мнения». После очистки полезно проверить системные файлы и целостность:

sfc /scannowЕсли SFC обнаружит ошибки, используйте DISM для восстановления образа:

DISM /Online /Cleanup-Image /RestoreHealthПосле очистки перезагрузите компьютер и заново проверьте “Историю защиты” и сетевые подключения. Если обнаружены удалённые изменения конфигурации (например, изменение hosts-файла или добавленные правила брандмауэра), восстановите их из резервной копии или отредактируйте вручную.

Пошаговый план реагирования для пользователя и администратора

Короткий плейбук (SOP):

- Изолируйте устройство (отключите от сети Wi‑Fi/кабеля).

- Сделайте снимок экрана уведомления и запишите время обнаружения.

- Откройте “Историю защиты” и соберите детали (путь, статус, хеш).

- Запустите Microsoft Defender Offline.

- Запустите полное сканирование сторонним AV.

- Если угроза активна — переместите файл в карантин и удалите; восстановите систему из резервной копии при необходимости.

- Смените пароли, особенно если были признаки доступа к аккаунтам.

- Мониторьте устройство в течение нескольких дней.

Ролевые чек-листы:

Для рядового пользователя:

- Сделать офлайн-сканирование Defender.

- Если предупреждение оказалось ложным, проверить файл на VirusTotal и разрешить загрузку при необходимости.

- Сделать резервную копию важных файлов.

Для IT‑администратора:

- Изолировать устройство и собрать артефакты (логи, трассировки процессов).

- Проверить доменную активность и спрединг в сети.

- Просканировать все смежные узлы, обновить EDR/антивирусные сигнатуры.

- При необходимости провести полномасштабный инцидент‑response.

Что делать при ложном срабатывании

Ложные срабатывания случаются, особенно с новыми или малоизвестными приложениями. Чтобы проверить файл:

- Скопируйте URL или файл и проверьте через VirusTotal: вставьте URL или загрузите файл на сайт и просмотрите результаты проверки по множеству движков.

- Если никаких угроз не найдено — уведомление скорее ложное. Чтобы избежать повторных предупреждений, можно:

- В “Защитнике Windows” открыть запись и в меню “Действие” выбрать “Разрешить”.

- Или добавить файл/папку в исключения: Защитник Windows → Защита от вирусов и угроз → Параметры защиты от вирусов и угроз → Исключения → Добавить или удалить исключение.

Важно: добавляйте исключения только если уверены в безопасности файла и источнике загрузки.

Если уведомления продолжают приходить

Иногда Defender может продолжать уведомлять вас из‑за некорректной истории защиты или багов с журналом событий. Шаги для устранения:

- Очистите историю защиты: Защитник Windows → История защиты → Очистить историю.

- Обновите Windows и определения защиты: Центр обновления Windows и обновление сигнатур Defender.

- Запустите встроенное средство устранения неполадок Защитника и проверку системных файлов (sfc /scannow).

- Проверьте Планировщик заданий и автозагрузку на наличие повторяющихся задач, запускающих подозрительные сценарии.

Если проблема не уходит — рассмотрите сброс параметров Защитника или обращение в поддержку Microsoft.

Усиление защиты и рекомендации по безопасности

- Включите “Защита от подделки” (Tamper Protection) в настройках Защитника Windows.

- Включите “Контролируемый доступ к папкам” для защиты важных директорий от шифровальщиков.

- Регулярно обновляйте систему и приложения.

- Ограничьте права пользователя: работайте под учётной записью без прав администратора для повседневных задач.

- Включите автоматическую отправку образцов только при согласии, если готовы делиться подозрительными файлами с Microsoft для анализа.

Приватность: при включённой автоматической отправке образцов некоторые файлы или их фрагменты могут быть отправлены для облачного анализа. Если конфиденциальность важна, отключите автоматическую отправку и проверяйте подозрительные файлы вручную.

Критерии приёмки

Как понять, что система чиста и инцидент закрыт:

- Defender и сторонние AV больше не обнаруживают угроз по тем же хешам и путям.

- Нет процессов, создающих сетевые соединения к неизвестным хостам.

- Нет записей автозапуска или новых служб, связанных с угрозой.

- Системная целостность подтверждена sfc /scannow и DISM.

- Если были повреждены файлы — они восстановлены из чистой резервной копии.

Таблица решений — кратко

- Статус “Удалено” → проверьте систему, выполните полное сканирование.

- Статус “В карантине” → проанализируйте файл, при необходимости удалите окончательно.

- Статус “Активно” → изолируйте, офлайн-скан, удаление, проверка на устойчивые механизмы.

- Ложное срабатывание → VirusTotal, затем разрешение или исключение.

Мини-словарь

- Карантин — изолированный файл, не допускающий выполнения.

- Офлайн-сканирование — проверка вне основной ОС для поиска загрузчиков и руткитов.

- Хеш — уникальный цифровой отпечаток файла (MD5/SHA256).

Заключение

Microsoft Defender предупреждает о возможных угрозах, но это только первый шаг. Правильный рабочий процесс — собрать информацию из “Истории защиты”, проанализировать статус, выполнить офлайн-сканирование и при необходимости удалить угрозу. Для ложных срабатываний используйте VirusTotal и добавляйте исключения аккуратно. Если уведомления не исчезают — очистите историю, обновите сигнатуры и при необходимости привлеките IT‑специалиста.

Important: всегда сохраняйте резервные копии важных данных и ограничивайте права пользователей — это снижает риск потерь при заражении.

Примечание: если вы администратор в организации, интегрируйте мониторинг событий Defender с SIEM и обеспечьте централизованное управление политиками исключений и обновлений.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента