Защита электронной почты: почему нужен отдельный софт безопасности

Важно: комбинируйте технологические решения с политиками и обучением пользователей — это повышает эффективность защиты.

Электронная почта часто содержит личные данные, рабочие документы и доступ к сервисам — поэтому злоумышленники её любят. Базовых возможностей почтовых сервисов и браузерной защиты иногда недостаточно: спам-фильтры могут пропускать целевые атаки, браузер не блокирует вредоносное вложение до открытия, а пользователю всё ещё приходится принимать ключевые решения. Отдельное программное обеспечение для защиты почты добавляет автоматизацию, видимость и слои проверки, которые уменьшают риск ошибки человека.

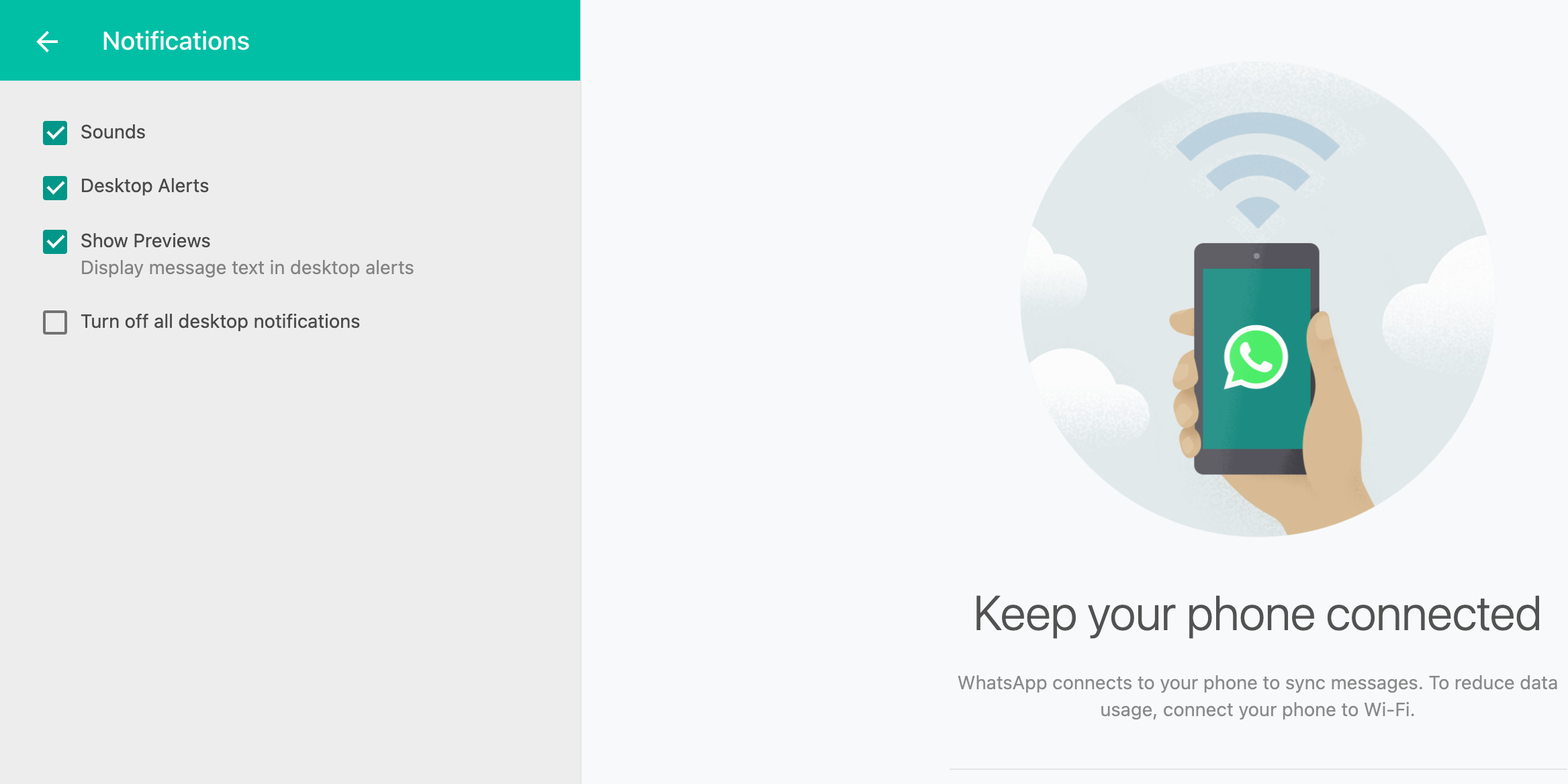

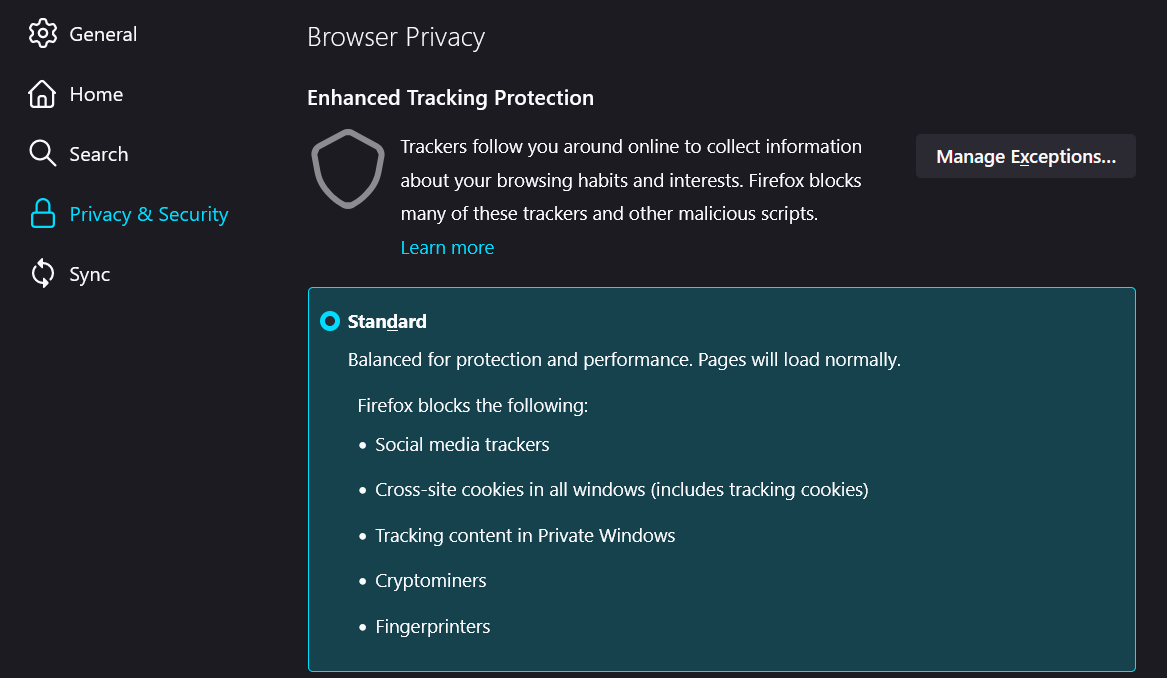

Что уже делают браузеры и почтовые сервисы

Провайдеры вроде Gmail и Outlook умеют отсеивать массовый спам, помечать подозрительные отправители и применять простые правила блокировки. Браузеры добавляют фильтры отслеживания, предупреждения о небезопасных сайтах и блокировку известных эксплойтов — например, Firefox включает защиту от отслеживания.

Но у этих инструментов есть ограничения:

- Фильтры не безупречны: они могут пропускать целевые фишинговые письма и ошибочно помечать важную корреспонденцию как спам.

- Злоумышленники адаптируются: социальная инженерия и скомпрометированные акаунты обходят простые правила.

- Много действий остаётся за пользователем: проверка отправителя, анализ ссылок, настройка политик и реагирование на инциденты.

Поэтому организации и продвинутые пользователи выбирают комплексное ПО для защиты почты, которое автоматизирует анализ и уменьшает нагрузку на людей.

Как антивирусы и сканеры почты находят вредоносное ПО

Атаки реализуются разными способами: вложения с вредоносным кодом, поддельные ссылки, изображения с удалённым контентом и эксплойты, запускаемые при простом открытии письма. Некоторые вредоносные программы активируются при взаимодействии, другие — при загрузке или открытии вложения.

Современные сканеры почты работают по нескольким направлениям:

- Сигнатурный анализ: проверка по известным образцам вредоносного кода.

- Эвристика и правила: поиск подозрительных шаблонов в теме, тексте и заголовках.

- Песочница (sandbox): исполняют вложения в изолированной среде и наблюдают поведение.

- Проверка ссылок в реальном времени: URL-редиректы раскрываются и анализируются до перехода пользователя.

- ML/поведенческий анализ: модели выявляют аномалии в отправках и шаблонах писем.

- Интеграция с базами угроз и репутацией: сервисы получают актуальную информацию из Threat Intelligence.

Эти методы вместе позволяют обнаруживать не только «старые» вирусы, но и новые, похожие по поведению угрозы. Когда система что-то находит, возможные действия: уведомление админа, карантин письма, удаление, изменение заголовков или автоматическая пометка для пользователя.

Технические интеграции, которые важны

- SPF, DKIM и DMARC — проверяют происхождение сообщения и уменьшают подделки отправителя.

- TLS — шифрует транспорт между серверами.

- API интеграция с SIEM/EDR — позволяет связывать инциденты почты с событиями на конечных точках.

Как ПО защищает почтовые ящики и браузер от заражения

Некоторые вредоносные сценарии не ломают ОС напрямую, а пытаются похитить данные во время работы в браузере: фальшивые расширения, кейлоггеры, скомпрометированные формы для входа. Если вы установите приложение или расширение по ссылке из письма, последствия могут быть серьёзными.

Комплексные решения для почты предлагают несколько слоёв защиты:

- Сканирование вложений и просмотров файлов в облачной песочнице.

- Реализация проверки ссылок (URL re-writing) с проверкой при переходе.

- Блокировка загрузки вложений с неизвестных доменов или 위험ных типов файлов.

- Анализ поведения приложений и расширений при установке.

- Поиск утечек данных и сопоставление с утекшими учетными записями на дарквебе.

Пример: Norton 360 и подобные продукты объединяют проверку файлов, сканирование сетевой активности и мониторинг утечек данных, расширяя возможности защиты почты.

Как программы помечают и фильтруют спам

Спам — это обычно массовые рекламные или мошеннические письма, но злоумышленники используют спам-рассылки и для распространения вредоносного ПО. Современные фильтры смотрят на множество сигналов: содержимое письма, шаблоны отправки, репутацию отправителя и взаимодействие пользователей с подобными письмами.

Фильтрация спама должна быть гибкой: важная корреспонденция не должна теряться, а опасные письма — не пропускаться. Если письмо попало в карантин, не открывайте вложения и не кликайте по ссылкам — сначала исследуйте через инструмент проверки ссылок или передайте администратору.

Как обнаруживается фишинг

Фишинг имитирует легитимные службы и просит ввести данные, перейти по ссылке или запустить файл. Современные атаки включают поддельные страницы входа, выверенные тексты письма и даже скомпрометированные аккаунты реальных людей.

Защитные механизмы против фишинга:

- Автоматическое распознавание поддельных форм и страниц.

- Предупреждения при переходе на подозрительные домены.

- Проверка ссылок и переадресаций в реальном времени.

- Механизмы массовых оповещений для контактов при взломе отправителя (например, в корпоративных решениях).

Но ни одна технология не даёт 100% гарантии. Социальная инженерия и компрометация доверенных учётных записей остаются серьёзными вызовами.

Для каких устройств нужна защита

Атаки направлены на любую точку, где пользователь читает почту: настольные ПК, ноутбуки, смартфоны и планшеты. Мобильные клиенты часто упрощают показ ссылок и вложений, поэтому важно иметь защиту на уровне облака, шлюза и конечных точек.

Когда специализированное ПО не сработает или даст ложное чувство безопасности

- Скомпрометированные легитимные аккаунты: если злоумышленник использует реальный почтовый ящик, фильтры доверяют контенту.

- Тонкие целевые атаки (spear-phishing) с индивидуальным подходом: человек может быть обманут даже при активной защите.

- Социальная инженерия вне почты: телефонные звонки или инсайдерская помощь обходят защиту почты.

- Шифрованные вложения и контейнеры: их нужно обрабатывать отдельно, иначе вредоносный код может скрыться внутри архивов.

Вывод: ПО сильно снижает риск, но требует политики, мониторинга и планов реагирования.

Альтернативные и комплементарные подходы

- Защита на уровне шлюза (Secure Email Gateway): фильтрация до доставки на сервер.

- MTA-фильтрация: правила и скрипты на почтовом сервере.

- Клиентские плагины и интеграции: показывают предупреждения прямо в почтовом клиенте.

- Обучение пользователей и фишинг-симуляции: повышают осведомлённость и снижают вероятность клика.

- Управление мобильными устройствами (MDM): ограничивает установки и доступ к корпоративной почте.

Ментальные модели и правила принятия решений

- «Лук из слоёв» (onion): каждая дополнительная защита — это ещё один слой, который затрудняет успешную атаку.

- Модель «Швейцарский сыр»: у каждого слоя есть дыры, но их разные, и вместе они закрывают большую поверхность риска.

- Правило «нулевой доверия» (Zero Trust): никогда автоматически не доверяйте письму только потому, что оно пришло из внутреннего домена.

Уровни зрелости защиты почты

- Базовый: встроенные фильтры провайдера и антивирус на ПК.

- Контролируемый: шлюз фильтрации, DMARC/DKIM/SPF, регулярные обновления.

- Проактивный: песочница, проверка ссылок в реальном времени, интеграция с SIEM.

- Интегрированный: автоматизация реагирования, DLP, сквозное шифрование, мониторинг дарквеб-утечек.

Факто-бокс: что вы получите от отдельного ПО для почты

- Автоматическую инспекцию вложений и ссылок в реальном времени.

- Карантин и автоматические сценарии реагирования.

- Инструменты для расследования инцидентов и отчётности.

- Интеграцию с политиками соответствия и DLP.

- Снижение количества успешных фишинговых атак и распространения вредоносного ПО внутри сети.

Мини-методология внедрения защиты почты

- Оцените текущий уровень защиты и типичные угрозы для вашей организации.

- Внедрите базовые требования: SPF, DKIM, DMARC, TLS.

- Разверните шлюзовую фильтрацию и песочницу для вложений.

- Настройте проверку ссылок и политику карантина.

- Интегрируйте с SIEM/EDR и настройте оповещения.

- Обучите пользователей и запланируйте симуляции фишинга.

- Проводите периодические тесты и обновляйте правила.

Ролевые чек-листы

Для конечного пользователя:

- Не открывайте вложения от неизвестных отправителей.

- Проверяйте домен отправителя и ссылку перед кликом.

- Включите двухфакторную аутентификацию.

Для IT-администратора:

- Включите SPF, DKIM и DMARC.

- Настройте карантин и правила доставки подозрительных писем.

- Интегрируйте логи в SIEM и настройте оповещения.

Для ответственного по безопасности:

- Внедрите песочницу для вложений и проверку ссылок.

- Настройте сценарии автоматического реагирования.

- Планируйте обучение и аналитику инцидентов.

Плейбук при подозрении на фишинговое письмо

- Немедленно поместите письмо в карантин.

- Сбросьте пароли и включите MFA для затронутых аккаунтов, если есть признаки компрометации.

- Просканируйте вложения в песочнице.

- Проанализируйте заголовки и путь доставки (Return-Path, Received).

- Уведомьте контакты, если есть риск рассылки от скомпрометированного адреса.

- Задокументируйте инцидент и обновите правила фильтрации.

План инцидента и отката для скомпрометированного почтового ящика

- Быстрые шаги (первые 60 минут): отключение сеансов, принудительный сброс паролей, включение MFA, перевод почты в карантин.

- Анализ (1–24 часа): проверка логов, определение масштабов рассылки, поиск индикаторов компрометации.

- Восстановление (24–72 часа): очистка публичных списков рассылки, уведомления клиентам/партнёрам, восстановление доступа по безопасной процедуре.

- Послекризисные меры: обновление политики, обучение сотрудников, изменение прав доступа.

Тесты и критерии приёмки

- Система корректно карантирует известные образцы вредоносных вложений в тестовой рассылке.

- Проверка ссылок блокирует редиректы на тестовые фишинговые домены.

- Ложноположительные срабатывания на легитимных письмах остаются в допустимом уровне (по соглашению SLA).

- Интеграция с SIEM передаёт события инцидентов и метаданные.

Примеры, когда решение окажется избыточным

- Одно- или двухпользовательские сценарии без корпоративной почты и без обмена конфиденциальной информацией могут не требовать полного корпоративного стека.

- Если все коммуникации происходят через закрытую систему с контролируемым доступом, стандартный набор провайдера и endpoint-антивирус может быть достаточен.

Короткая инструкция для пользователя: что делать сегодня

- Включите двухфакторную аутентификацию.

- Не кликайте по ссылкам в письмах без проверки домена.

- Не открывайте вложения от неизвестных отправителей.

- Сообщайте подозрительные письма IT-службе.

Решение — не только технология

Защита почты — это сочетание технологий, процессов и культуры безопасности. Технологии обеспечивают автоматические проверки и карантин, процессы задают последовательность действий при инциденте, а обучение пользователей снижает вероятность человеческой ошибки. Вместе они создают устойчивую систему защиты.

Итог

Отдельное программное обеспечение для защиты электронной почты усиливает встроенные механизмы провайдеров и браузеров, добавляя автоматизацию, многослойную проверку и инструменты реагирования. Для максимальной эффективности сочетайте технологические меры с политиками, интеграцией в централизованный мониторинг и регулярным обучением пользователей.

Краткое содержание

- Почта остаётся ключевым вектором атак; базовые фильтры не покрывают все угрозы.

- Современные решения используют песочницы, проверку ссылок, ML и интеграции с базами угроз.

- План реагирования и обучение пользователей обязательны для снижения риска.

Похожие материалы

Установка GitHub CLI на Linux

Как установить Epic Games и играть на Linux

Как сделать Stitch в TikTok — полное руководство

TEXTSPLIT, TEXTBEFORE, TEXTAFTER в Excel

Изменение значков и цветов в приложении «Дом»