Как запретить приложениям доступ к интернету на Windows и Mac

Зачем запрещать приложениям доступ в интернет

Блокировка интернет‑доступа полезна в нескольких случаях:

- Защита приватности: вы сомневаетесь, какие данные приложение отправляет разработчику.

- Безопасность: подозрительные процессы не смогут выгружать данные или создавать канал управления.

- Контроль контента: вы хотите ограничить доступ детей к онлайн‑сервисам в отдельных приложениях.

- Экономия трафика: отключение ненужного сетевого трафика для фоновых модулей.

Важно: перед блокировкой убедитесь, что приложение действительно может работать без сети; некоторые функции (авторизация, обновления, синхронизация) перестанут работать.

Короткие определения

- Брандмауэр — компонент, который фильтрует сетевой трафик по правилам.

- Входящие соединения — попытки из интернета подключиться к вашему компьютеру.

- Исходящие соединения — попытки приложения соединиться с удалёнными серверами.

Как запретить интернет‑доступ приложению в Windows

Windows позволяет создавать правила исходящего трафика без сторонних утилит. Ниже — расширённая пошаговая инструкция и рекомендации по проверке.

Блокируем приложение через брандмауэр Windows (правило исходящего трафика)

- Откройте «Панель управления» → «Система и безопасность» → «Брандмауэр Защитника Windows».

- Слева нажмите «Дополнительные параметры», чтобы открыть «Брандмауэр Защитника Windows с расширенной безопасностью».

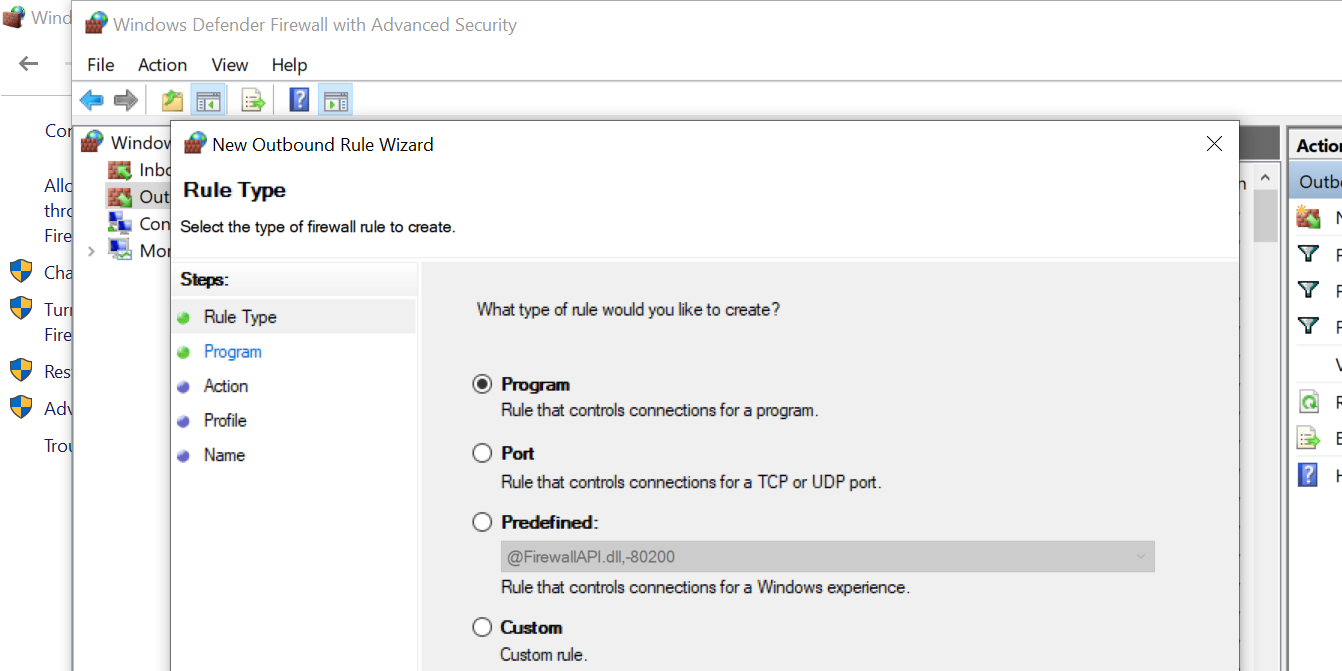

- В левом меню выберите «Правила исходящего подключения», затем справа — «Создать правило…».

- В мастере выберите тип правила «Для программы» и нажмите «Далее».

- Выберите «Путь к программе» и нажмите «Обзор…».

- Найдите исполняемый файл приложения (.exe). В Проводнике щёлкните по адресной строке и скопируйте путь папки (Ctrl + C). Не выбирайте файл .exe в этом шаге — скопируйте путь.

- Вернувшись в мастер, вставьте путь в поле «Путь к программе», добавьте имя файла .exe в конец (Ctrl + V) и нажмите «Далее». Это нужно, потому что Windows иногда не подставляет абсолютный путь автоматически.

- Выберите «Блокировать подключение» и нажмите «Далее».

- Отметьте все профили (Домен, Частный, Общественный), чтобы правило действовало в любых сетях, затем «Далее».

- Дайте правилу понятное имя и при желании описание, затем «Готово».

- Запустите приложение и проверьте: функции, требующие сети, должны перестать работать.

Важно: правило работает для конкретного исполняемого файла. Если приложение использует вспомогательные процессы или запускает другой exe, потребуется отдельное правило для каждого исполняемого файла.

Как вернуть доступ приложению в Windows

- Откройте «Брандмауэр Защитника Windows с расширенной безопасностью» через меню «Пуск».

- Выберите «Правила исходящего подключения».

- Найдите созданное правило справа, выделите его.

- Чтобы временно разрешить доступ — нажмите «Отключить правило». Для полного удаления — «Удалить».

Совет: для временного доступа лучше отключать правило, а не удалять — тогда можно быстро вернуть блокировку.

Проверка и отладка: как убедиться, что блокировка сработала

- В «Диспетчере задач» или «Диспетчере ресурсов» (Resource Monitor) наблюдайте сетевую активность процесса.

- Используйте netstat -b (в командной строке с администраторскими правами), чтобы увидеть, какие процессы открыли сетевые соединения.

- Попробуйте открыть функцию приложения, требующую сеть. Логи приложения тоже подскажут, есть ли попытки соединения.

Если приложение всё ещё выходит в сеть, возможные причины перечислены ниже в разделе «Когда блокировка не работает».

Когда блокировка может не сработать (контрпримеры и ограничения)

- Пакетированные/магазинные приложения (Microsoft Store) иногда запускаются в изолированных контейнерах, у которых другой путь к исполняемому файлу. Для них правило по пути может не примениться.

- Приложение запускает дочерние процессы с другими именами .exe — нужно блокировать все связанные исполняемые файлы.

- Службы ОС или драйверы на уровне ядра могут передавать данные независимо от пользовательских правил.

- VPN/прокси и системные прокси‑сервисы могут маскировать трафик или перенаправлять его, обходя правила.

- Шифрованные каналы и нестандартные порты усложняют мониторинг, но не сами правила брандмауэра.

Альтернатива: если встроенный брандмауэр не подходит, используйте сторонние фаерволы и сетевые фильтры (см. раздел ниже).

Как запретить приложениям доступ к интернету на macOS

Встроенный брандмауэр macOS блокирует только входящие соединения. Для управления исходящим трафиком потребуются сторонние приложения.

Использование Radio Silence (пример)

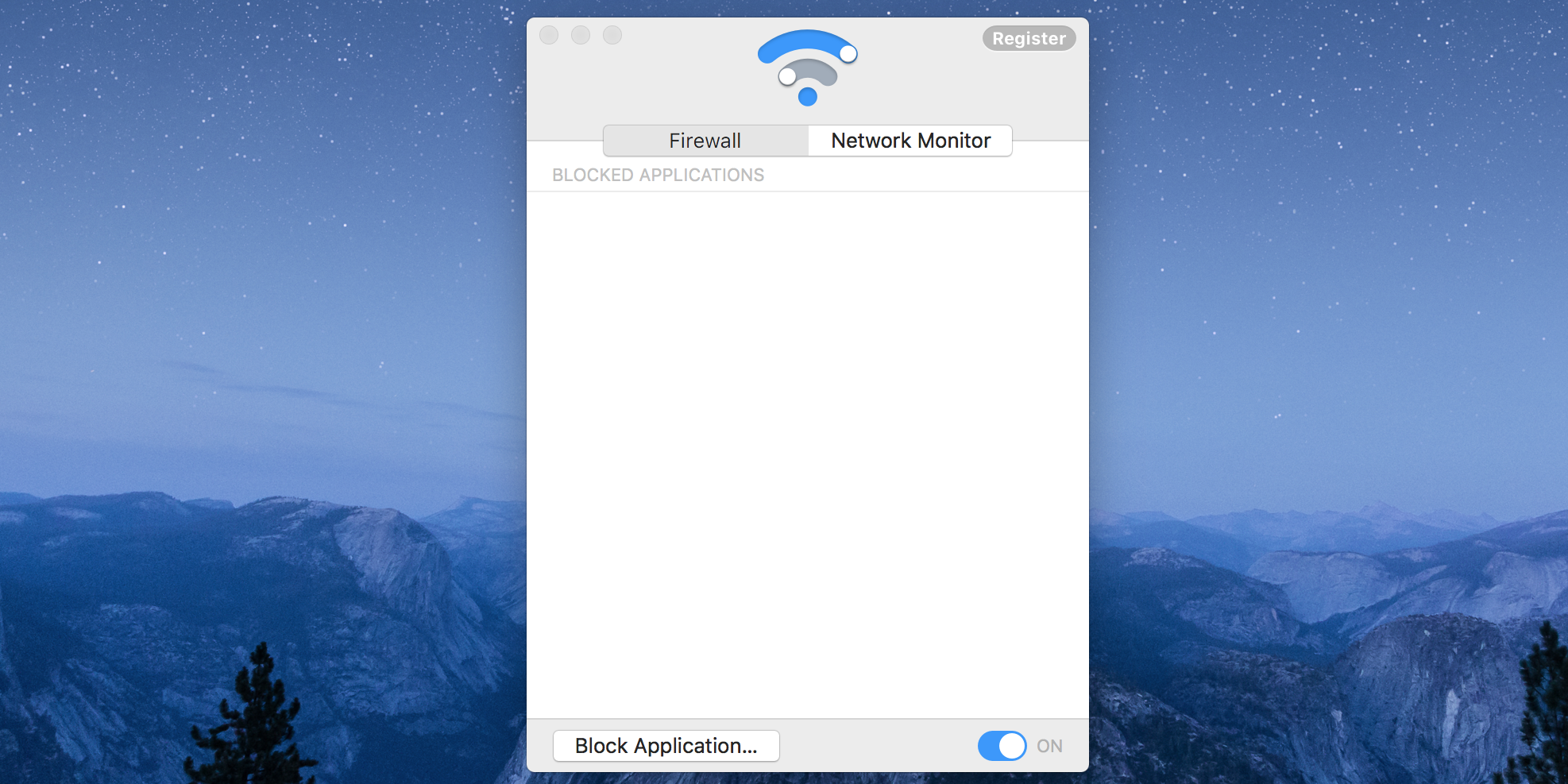

Radio Silence — простой инструмент для блокировки исходящего трафика приложений. Процедура:

- Скачайте, установите и запустите Radio Silence (скачивается с сайта разработчика; не в App Store).

- На главном экране перейдите на вкладку «Firewall» (или «Фильтры» — в интерфейсе Radio Silence может использоваться английский).

- Нажмите «Block Application» («Заблокировать приложение») и выберите приложение в папке «Программы» (Applications).

- Включите/выключите блокировку с помощью переключателя в правом нижнем углу.

Альтернативы Radio Silence (коротко): LuLu (бесплатно), Little Snitch, Hands Off! — у каждой свои особенности: уведомления при попытке подключения, логирование, правила по доменам и процессам.

Блокировка входящих подключений через системный брандмауэр macOS

- Нажмите логотип Apple → «Системные настройки» → «Защита и безопасность».

- Откройте вкладку «Брандмауэр» → «Параметры брандмауэра».

- Нажмите «Добавить (+)», выберите приложение и укажите «Блокировать входящие подключения».

- Нажмите «ОК», чтобы сохранить.

Этот метод не блокирует исходящие запросы из приложения к внешним серверам.

Практическая методология: мини‑план действий (Playbook)

- Идентифицировать: определите процесс/исполняемый файл, который вы хотите ограничить.

- Оценить: проверьте, какие функции приложения потребуют сети (аутентификация, загрузка данных, обновления).

- Заблокировать: создайте правило в брандмауэре (Windows) или добавьте в Radio Silence/другой инструмент (macOS).

- Протестировать: используйте netstat, Activity Monitor, Resource Monitor, встроенные логи и функциональные проверки приложения.

- Наблюдать: просмотрите логи брандмауэра и стороннего инструмента в течение 24–72 часов.

- Откатить/поменять: если блокировка мешает критичным функциям — отключите правило или создайте исключения.

Ролевая чек‑листа: что нужно сделать в зависимости от роли

Для администратора сети:

- Блокируйте приложения централизованно через групповые политики (если применимо).

- Логируйте события брандмауэра и интегрируйте с SIEM.

- Тестируйте совместимость на тестовой машине перед массовым развёртыванием.

Для родителя:

- Сначала ограничьте приложения, которые содержат нежелательный контент.

- Проверьте, не нарушает ли блокировка учебные или коммуникационные приложения.

- Рассмотрите родительский контроль и сетевые фильтры на роутере.

Для рядового пользователя:

- Сохраните правило или профиль, чтобы при необходимости быстро восстановить настройки.

- Используйте сторонние инструменты с понятным интерфейсом (Radio Silence, LuLu).

Шаблон: как назвать правило и какие поля заполнить (пример)

- Имя правила: «Блок_исходящего_WhatsApp_Desktop»

- Описание: «Блокирует исходящие соединения WhatsApp Desktop для ограничения синхронизации сообщений»

- Тип: Программа/Исполняемый файл

- Путь: C:\Users\Имя\AppData\Local\WhatsApp\app-\WhatsApp.exe

- Действие: Блокировать

- Профили: Все (Домен, Частный, Общественный)

Проверка приёмки (Критерии приёмки)

- Приложение не устанавливает исходящие соединения: netstat/Resource Monitor не показывают открытых соединений у процесса.

- Сообщения об ошибках/таймауты при попытке выполнить сетевые операции в приложении.

- Логи брандмауэра фиксируют попытки соединения и их блокировку.

- После отключения правила приложение восстанавливает сетевую функциональность.

Безопасность и дополнительные рекомендации

- Прежде чем блокировать, делайте точечные тесты: создайте правило только для тестового исполняемого файла.

- Обновляйте инструменты контроля: устаревшие версии сторонних фаерволов могут не поддерживать новые механизмы приложений.

- Для парковых/детских устройств лучше настроить ограничения на уровне роутера или DNS‑фильтров (OpenDNS, семейные профили), чтобы блокировать доступ из любого устройства в сети.

Приватность и соответствие (GDPR и общие замечания)

Блокировка исходящего трафика уменьшает передачу персональных данных третьим лицам. Это простой шаг для минимизации утечек, но не заменяет политики обработки данных и требования законов о защите персональных данных. Если вы управляете устройствами сотрудников или клиентов, убедитесь, что ограничения согласованы с политикой компании и уведомлениями пользователям.

Частые вопросы (FAQ)

Как временно дать приложению доступ в интернет?

Отключите правило в брандмауэре (Windows) или временно выключите блокировку в Radio Silence/другом инструменте. После теста снова включите правило.

Что делать, если приложение всё ещё выходит в сеть?

Проверьте дочерние процессы, службы и драйверы. Убедитесь, что правило охватывает все исполняемые файлы. Если приложение из магазина (Microsoft Store), рассмотрите сторонний фаервол или сетевой уровень (роутер).

Шаги для отладки и тестовых сценариев

Тест‑кейсы:

- Создать правило для exe, запустить приложение, убедиться в отсутствии сетевого трафика.

- Запустить netstat и убедиться, что процесс не имеет ESTABLISHED соединений.

- Отключить правило, повторить проверку — соединения должны появиться.

Логи и команды для проверки (Windows):

- netstat -b -o — показывает исполняемый файл и PID, открывший соединение.

- netsh advfirewall monitor show mmscounters — просмотреть данные брандмауэра (в продвинутых сценариях).

Ментальные модели и эвристики

- «Самое узкое место»: блокируйте тот компонент, который реально инициирует сеть (часто не главный ярлык, а вспомогательный сервис).

- «Минимальное воздействие»: сначала блокируйте исходящие соединения, а не удаляйте приложение.

- «Логирование как источник истины»: доверяйте логам брандмауэра и сетевого монитора при принятии решения.

Краткий итог

Блокировка интернет‑доступа для приложений — эффективный способ повысить приватность и безопасность. На Windows используйте правила исходящего трафика встроенного брандмауэра; на macOS — сторонние инструменты для фильтрации исходящих соединений. Всегда тестируйте изменения и документируйте правила, чтобы быстро восстановить работу при необходимости.

Однострочный глоссарий

- Брандмауэр — фильтр сетевого трафика по заданным правилам.

- Исходящие соединения — подключения, инициируемые вашим приложением.

- Входящие соединения — подключения, инициируемые извне к вашему компьютеру.

- UWP — универсальные приложения Windows Store, упакованные в контейнеры.

- EXE — исполняемый файл приложения.

Похожие материалы

Подготовка к техническому собеседованию разработчика

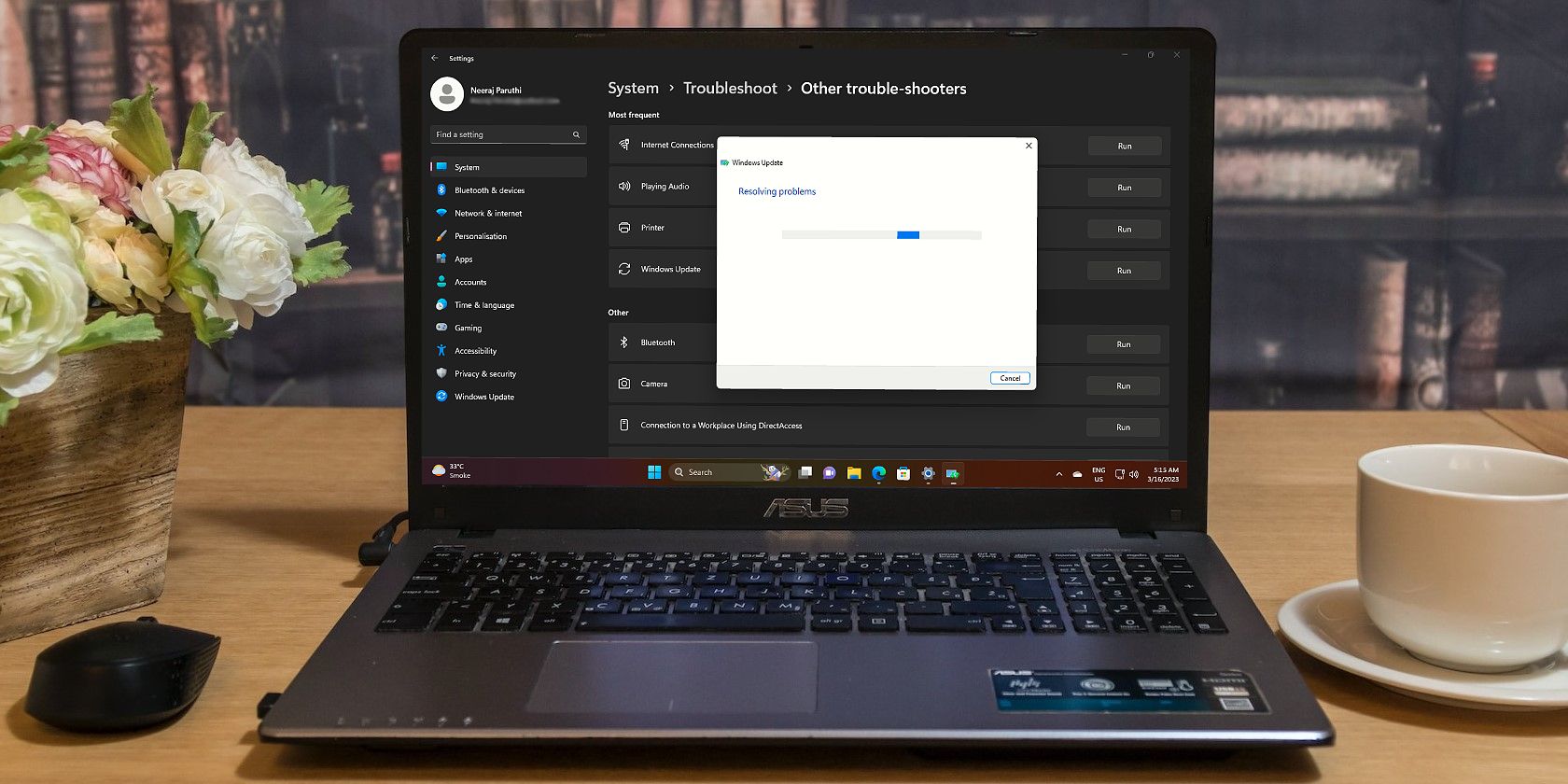

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство