Как навсегда удалить данные с ПК перед продажей

Зачем полностью очищать данные перед продажей компьютера

Простое удаление файлов или форматирование тома обычно лишь удаляет ссылки на данные. Содержимое блоков остаётся на носителе и может быть восстановлено с помощью специализированного ПО. Это представляет риск для личной и деловой информации: паролей, финансовых документов, фотографий, рабочих файлов и конфиденциальных баз данных.

Ключевые причины для безопасного стирания:

- Защита личной информации и предотвращение кражи личности.

- Сохранение приватности онлайн-аккаунтов и переписок.

- Юридическая и этическая ответственность для бизнеса при передаче устройств.

- Минимизация риска утечки коммерческой тайны.

Важно: разные носители требуют разных подходов. Неподходящий метод может не уничтожить данные на SSD и NVMe так же эффективно, как на HDD.

Подготовка перед окончательным удалением данных

Перед тем как начать стирание, выполните последовательность шагов. Это уменьшит риск потери важных данных и поможет корректно передать устройство следующему пользователю.

- Резервное копирование

- Скопируйте важные файлы на внешний жёсткий диск, NAS или доверенный облачный сервис. Проверьте целостность резервных копий.

- Экспорт лицензий и ключей

- Сохраните ключи и лицензии для платного ПО. Для программ с привязкой к оборудованию изучите правила переноса лицензии.

- Удаление персональных аккаунтов

- Выйдите и удалите локальные аккаунты, отвяжите устройство от сервисов (Microsoft, Apple ID, Google).

- Деактивация шифрования

- Если на диске включено аппаратное или программное шифрование (BitLocker, FileVault), зафиксируйте ключи восстановления. В некоторых сценариях требуется расшифровать диск перед выполнением Secure Erase.

- Составление списка данных

- Быстрый перечень: документы, фотографии, электронные письма, пароли, файлы разработчиков, виртуальные машины, контейнеры.

Совет: делайте резервную копию как минимум в двух разных местах, пока не убедитесь, что все нужные данные восстановимы на новом устройстве.

Методы окончательного удаления данных

Здесь описаны практичные и проверяемые методы для разных типов накопителей. Выберите тот, который подходит вашему устройству.

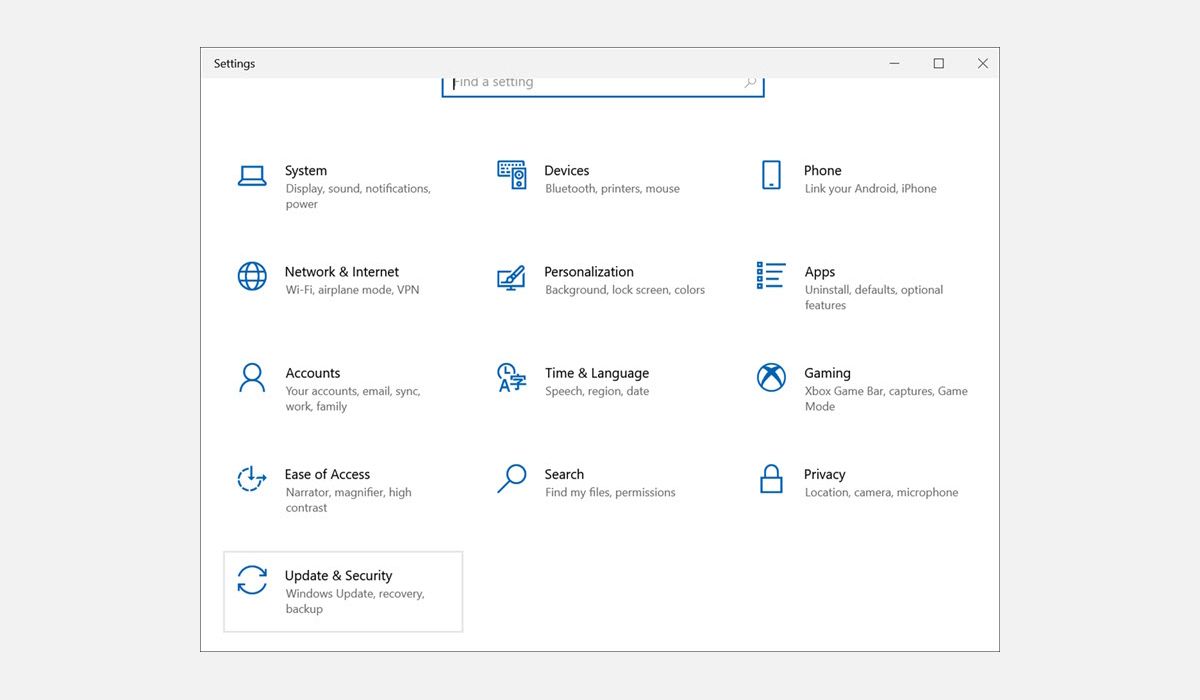

1. Сброс Windows «Сбросить этот ПК»

Windows 10/11 предоставляет встроенную функцию “Сбросить этот ПК” с опцией удаления всех файлов и очисткой данных. Это удобно для массового удаления, но имеет особенности:

Плюсы:

- Простота использования.

- Доступно без дополнительного ПО.

Ограничения:

- Для HDD опция «Очистить данные» выполняет перезаписывание и обычно безопасна.

- Для SSD внутренняя очистка в Windows может не корректно выполнять команду ATA Secure Erase — лучше использовать инструменты производителя.

Пример шагов в Windows:

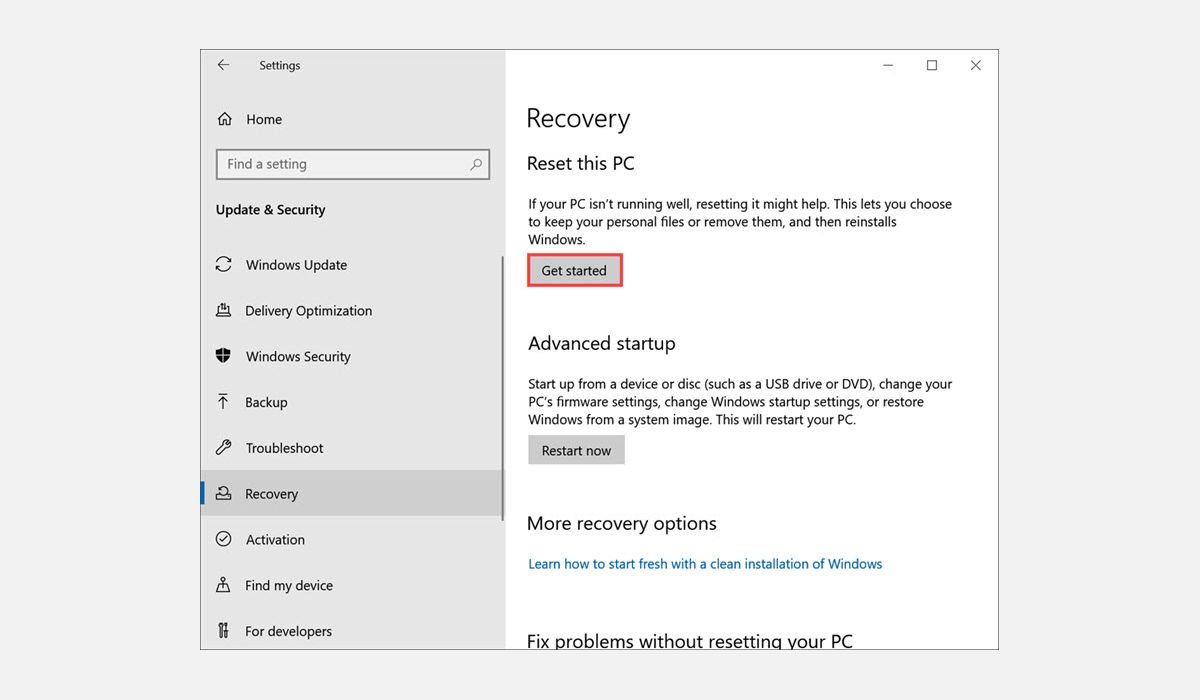

- Откройте Пуск → Параметры → Обновление и безопасность → Восстановление.

- Нажмите «Начать» в разделе “Сбросить этот ПК”.

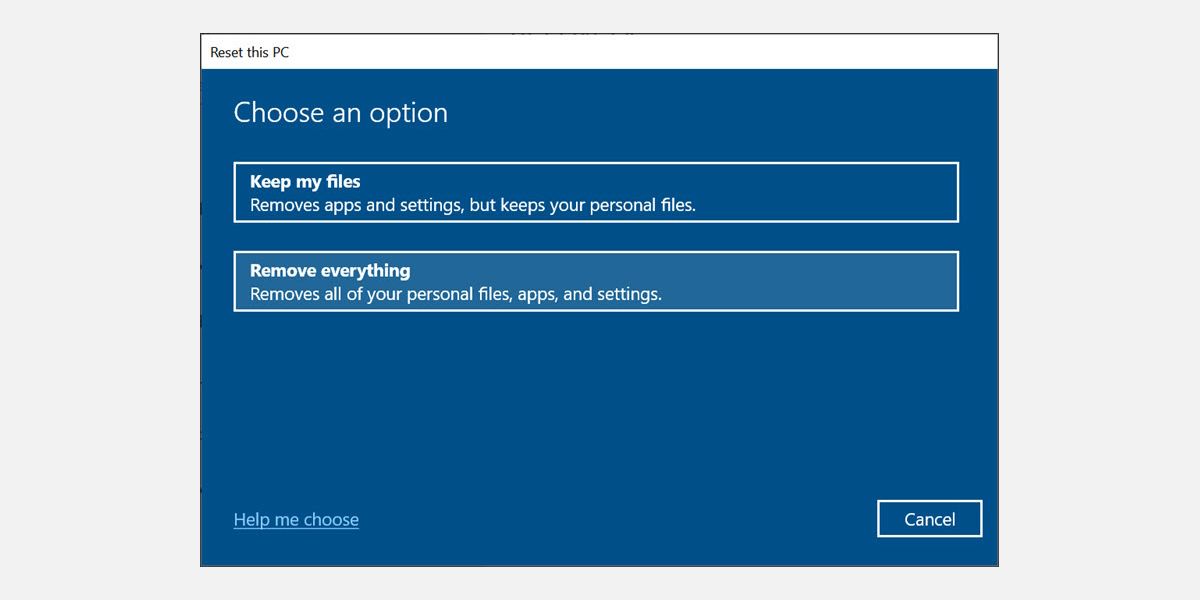

- Выберите «Удалить всё».

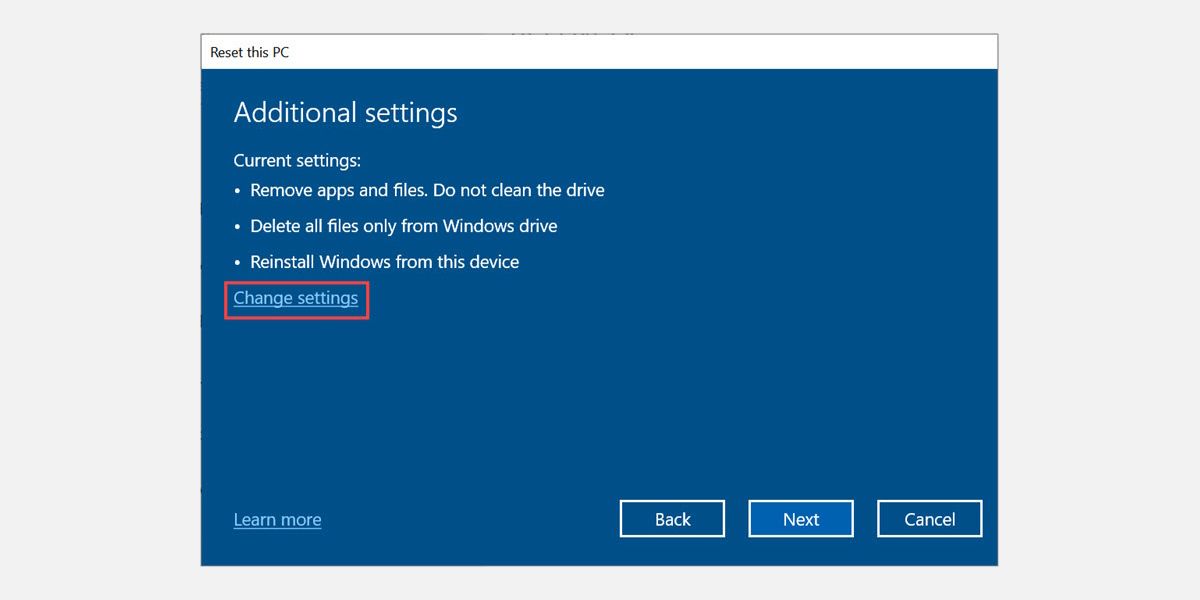

- В параметрах выберите опцию «Удалить файлы со всех дисков» и включите “Очистка данных”.

- Подтвердите и начните процедуру.

2. Перезапись свободного пространства утилитой Cipher (Windows)

Cipher — встроенная утилита Windows. Она перезаписывает свободное пространство, делая восстановление удалённых файлов затруднительным.

Команда:

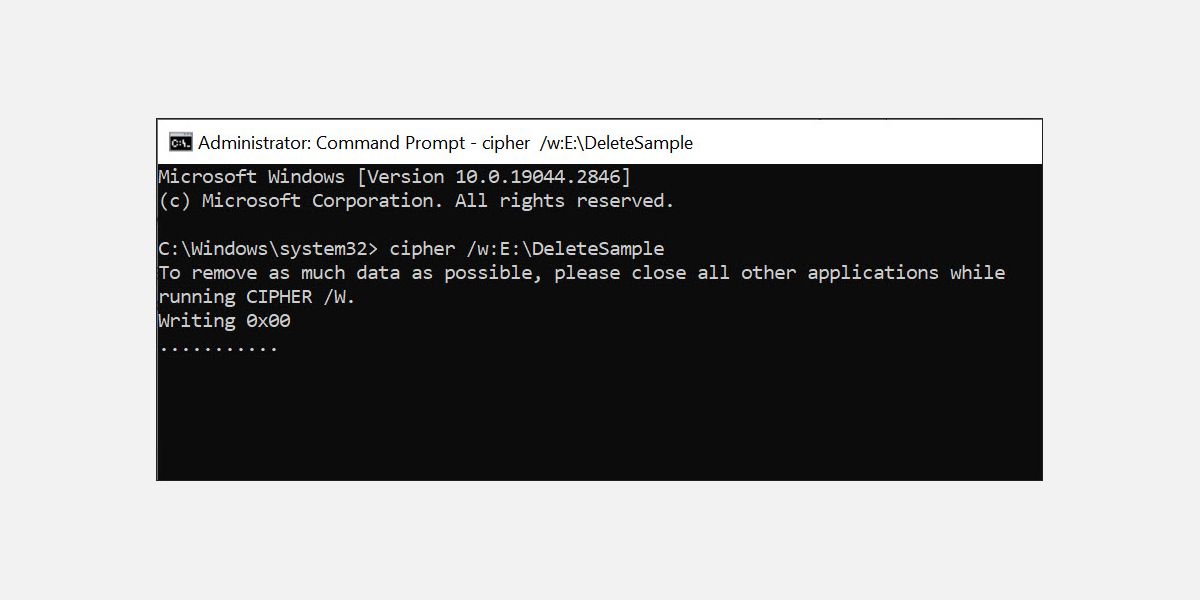

- Откройте cmd от имени администратора.

- Выполните: cipher /w:E:\DeleteSample

Это перезапишет свободное пространство в указанной папке/диске. Cipher не работает с SSD так же эффективно, как с HDD, потому что контроллер SSD может перемещать блоки.

Важно: Cipher не удаляет файлы, он только перезаписывает незанятые области.

3. Использование специализированного ПО для удаления

Программы типа Eraser, BitRaser, Blancco, DBAN (Darik’s Boot and Nuke) и другие предлагают методы перезаписи по разным алгоритмам.

Особенности:

- DBAN подходит для HDD и выполняет множественные проходы перезаписи.

- Для SSD DBAN не рекомендуется; используйте Secure Erase или фирменные утилиты.

- Некоторые решения имеют сертификацию и предоставляют отчёт о проделанной очистке — важно для бизнеса.

Плюс: дополнительные опции, планирование, очистка свободного пространства.

Минус: для SSD нужно осторожно выбирать утилиту.

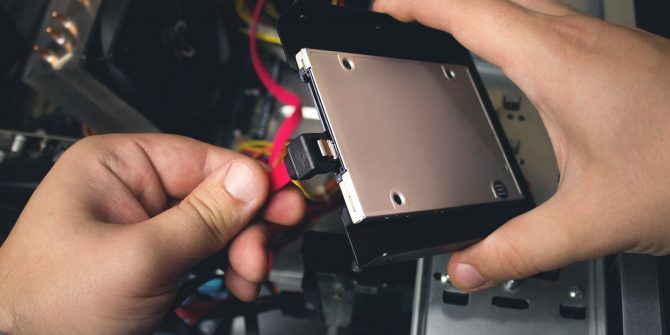

4. ATA Secure Erase и производительские утилиты для SSD

Современные SSD и NVMe имеют встроенную команду Secure Erase. Она сообщает контроллеру накопителя стереть все блоки на уровне прошивки — это наиболее корректный метод для твердотельных накопителей.

Как действовать:

- Найдите утилиту производителя (Samsung Magician, Intel SSD Toolbox, Kingston SSD Manager и т. п.).

- Используйте функцию Secure Erase или “Sanitize”.

- Если накопитель в ноутбуке и заблокирован, вы можете создать загрузочный носитель с соответствующими утилитами.

Важное замечание: перед выполнением Secure Erase убедитесь, что вы сняли шифрование или имеете ключ восстановления.

5. Шифрование + удаление ключа

Если заранее зашифровать весь диск (BitLocker, VeraCrypt, FileVault) и затем удалить ключи шифрования, данные становятся бесполезными для посторонних, даже если блоки остаются на диске.

Плюсы:

- Быстрое и безопасное решение для уже зашифрованных дисков.

- Удобно при ограниченных ресурсах.

Ограничения:

- Требует корректной первоначальной настройки шифрования.

- Для полного соответствия требованиям некоторых организаций может потребоваться физическое уничтожение или Secure Erase.

6. Физическое уничтожение

Когда устройство не подлежит восстановлению или содержит критичные данные, физическое уничтожение — самый надёжный метод. Это включает разбор корпуса и разрушение плат и чипов.

Применяется при:

- Жёсткой необходимости гарантировать невозможность восстановления.

- Носителях, на которые не распространяется безопасная команда стирания.

Недостаток: диск теряет всякую способность к повторному использованию.

Сравнение методов по типу носителя

| Тип носителя | Рекомендуемый метод | Комментарии |

|---|---|---|

| HDD (механический) | DBAN, многократное перезаписывание, встроенный сброс Windows с очисткой | Перезапись эффективна; многократные проходы повышают уверенность |

| SSD (SATA) | ATA Secure Erase, утилиты производителя, аппаратное шифрование + удаление ключа | Контроллер SSD может перемещать данные, поэтому перезапись не всегда удаляет все копии |

| NVMe | Производительские утилиты, sanitize, secure erase | Используйте инструмент, который поддерживает NVMe sanitize |

| eMMC (встроенная память) | Производительские инструменты или физическое уничтожение | Встраиваемые решения зачастую ограничены |

Проверка результата и критерии приёмки

После выполнения стирания обязательно проверьте, что данные действительно недоступны.

Критерии приёмки:

- Невозможность смонтировать прежний том и найти старые файлы.

- Отсутствие остаточных файлов после сканирования инструментами восстановления (например, Recuva, TestDisk).

- При использовании сертифицированных инструментов — наличие отчёта об очистке.

Тесты для проверки:

- Попробуйте подключить диск к другому компьютеру и выполнить поиск типичных файлов (docx, jpg, pst).

- Запустите бесплатную утилиту для восстановления — если она не находит файлов, критерий пройден.

- Для бизнеса: храните лог операций и, при необходимости, печатный/электронный отчёт.

Важно: отсутствие результатов при простом поиске не гарантирует полного уничтожения. Используйте специализированные инструменты проверки.

Роли и чек-листы

Рассмотрите простые чек-листы в зависимости от роли.

Частное лицо — чек-лист

- Сделать резервные копии важных файлов.

- Экспортировать пароли и ключи.

- Вывести аккаунты и снять привязку к облачным сервисам.

- Выполнить Secure Erase (SSD) или DBAN/Reset (HDD).

- Проверить отсутствие файлов с помощью инструмента восстановления.

- Стереть или уничтожить внешние носители, если передаёте их.

Администратор IT — чек-лист

- Задокументировать устройство (сундук, серийный номер).

- Определить тип накопителя и требуемую методику.

- Выполнить резервные копии и проверку целостности.

- Выполнить сертифицированную очистку и получить отчёт.

- Обновить CMDB/инвентаризационный реестр.

- Подтвердить стирание и утилизировать или передать устройство.

Реселлер / продавец б/у техники — чек-лист

- Проверить, не привязан ли ПК к учётным записям предыдущих владельцев.

- Выполнить аппаратную проверку и безопасную очистку.

- Предоставить покупателю отчёт о проделанных операциях.

Пошаговый SOP для безопасной передачи ПК (Playbook)

- Подготовка

- Сделать резервные копии и проверить их.

- Зафиксировать список программ и лицензий.

- Деавторизация

- Выйти из всех аккаунтов и отвязать устройство.

- Выбор метода в зависимости от носителя

- HDD: DBAN или Reset Windows с перезаписью.

- SSD/NVMe: Secure Erase или утилита производителя.

- Выполнение очистки

- Следовать инструкциям инструмента.

- Верификация

- Проверить, что файлы недоступны.

- Для бизнеса — сохранить отчёт об очистке.

- Передача

- Установить ОС заново или передать устройство с чистой установкой.

Отказоустойчивые сценарии и когда метод может не сработать

- SSD с включённым аппаратным шифрованием, при котором ключ всё ещё доступен — если ключ сохраняется, удаление не защитит данные.

- Дефектные сектора на HDD могут сохранять данные в скрытых областях; в таких случаях физическое уничтожение — единственный безопасный путь.

- Носители с неизвестными контроллерами или встроенной памятью устройств (смарт-устройства) часто не поддерживают стандартные команды Secure Erase.

Тест-кейсы и критерии приёмки

Тест 1: Проверка восстановления файлов

- Подготовка: до очистки поместите в корень диска тестовый файл test-secret.txt с уникальным содержимым.

- Выполнение: проведите процедуру очистки.

- Критерий: утилита восстановления не находит test-secret.txt.

Тест 2: Проверка логов (для бизнеса)

- Подготовка: включить в требования генерацию отчётов при очистке.

- Критерий: отчёт содержит серийный номер устройства, метод очистки и подпись исполнителя.

Советы по миграции на новый ПК

- Перенос паролей: используйте менеджер паролей и экспорт/импорт через зашифрованный файл.

- Перенос почты: экспортируйте локальные почтовые хранилища или настройте синхронизацию IMAP/Exchange.

- Лицензии: проверьте процедуру переноса для каждого платного приложения.

Совместимость и миграционные подводные камни для рынков РФ и ЕС

- Некоторые утилиты производителя доступны только через региональные сайты. При скачивании проверяйте подлинность источника.

- В бизнес-среде в ЕС и странах с строгим регулированием данных рекомендуют документировать процесс и хранить подтверждение очистки во избежание претензий по защите данных.

Важно: соблюдайте локальные законы об утилизации электронных отходов и защите персональных данных.

Полезные команды и примеры

Windows

- cipher /w:E:\DeleteSample — перезапись свободного пространства в указанном каталоге.

- manage-bde -status — проверка статуса BitLocker.

Linux

- hdparm –user-master u –security-set-pass p /dev/sdX && hdparm –user-master u –security-erase p /dev/sdX — ATA Secure Erase (требует внимания и прав root).

- shred -vzn 3 /dev/sdX — многопроходная перезапись (для HDD).

macOS

- Восстановление macOS через Переустановку с опцией безопасности: Disk Utility → Erase → Security Options (только для HDD).

- FileVault: включите шифрование заранее и затем удалите ключ.

Предупреждение: команды на уровне устройства могут уничтожить данные без возможности восстановления. Выполняйте только если уверены в устройстве и наличии резервных копий.

Рекомендации по безопасности и защите приватности

- Для частных пользователей и малого бизнеса разумно включать шифрование сразу после покупки устройства. Это значительно упрощает безопасную утилизацию: после удаления ключа данные становятся недоступны.

- Для организаций используйте сертифицированные инструменты и сохраняйте метаданные операций (кто выполнил, когда, каким методом).

- Избегайте сторонних сервисов сомнительного происхождения при загрузке утилит.

Мерфидово дерево решений для выбора метода

flowchart TD

A[Определить тип носителя] --> B{Носитель HDD?}

B -- Да --> C[Используйте DBAN или перезапись + проверка]

B -- Нет --> D{Носитель SSD/NVMe/eMMC?}

D -- SSD/NVMe --> E[Используйте ATA Secure Erase или утилиту производителя]

D -- eMMC --> F[Проверить утилиты производителя; при сомнении физическое уничтожение]

E --> G{Диск зашифрован?}

G -- Да --> H[Удалите ключ шифрования и выполните Secure Erase]

G -- Нет --> I[Выполните Secure Erase]

C --> J[Проверка наличия файлов восстановлением]

I --> J

H --> J

J --> K[Документирование и передача]Шаблон записи об очистке для бизнеса

- Серийный номер устройства: __

- Модель: __

- Тип накопителя: __

- Метод очистки: __

- Инструмент и версия: __

- Дата и время: __

- Исполнитель: __

- Результат верификации: __

- Примечания: __

Сохраните этот документ в системе управления и приложите отчёт инструмента, если он есть.

Частые ошибки и как их избежать

- Ошибка: полагаться только на форматирование тома. Как избежать: используйте перезапись или Secure Erase.

- Ошибка: применять для SSD те же процедуры, что для HDD. Как избежать: изучите специфику SSD и используйте фирменные утилиты.

- Ошибка: не проверять резервные копии. Как избежать: всегда тестируйте восстановление из бэкапа.

Заключение

Безопасное удаление данных при продаже или передаче компьютера — обязательная часть цифровой гигиены. Выбор подхода зависит от типа носителя и уровня чувствительности информации. Для HDD хороши методы многократного перезаписывания, для SSD — Secure Erase и удаление ключей шифрования. Для организаций важно документировать процесс и сохранять доказательства выполнения. Выполняйте проверку результата и не передавайте устройство, пока не убедитесь в отсутствии доступных данных.

Важно: если у вас остались сомнения, обратитесь к профессионалам по утилизации данных или IT-администратору.

Ключевые шаги напоминание:

- Сделайте резервные копии.

- Деактивируйте аккаунты и экспортируйте лицензии.

- Выберите метод, подходящий для носителя.

- Выполните очистку и проверьте результат.

- Задокументируйте процесс.

Похожие материалы

Почему интернет медленный и как ускорить соединение

Повысьте сервер в Discord — что такое Server Boost

Мошенничество техподдержки: как распознать и защититься

Как создать фотоблог — полное руководство

Настройка уведомлений Slack — руководство