Как защитить файлы и папки паролем в Linux

Защита файла паролем — это простой и эффективный способ предотвратить несанкционированный доступ к содержимому при передаче, хранении в облаке или на съёмном носителе. То же самое верно и для папок: если в каталоге находятся личные или конфиденциальные данные, их нужно зашифровать.

Ниже — подробное практическое руководство по способам шифрования и защите паролем файлов и папок в Linux, объяснение плюсов и минусов, сценарии использования и шаблоны действий для разных ролей.

Короткие определения

- Шифрование: преобразование данных так, чтобы без ключа/пароля их нельзя было прочитать.

- Контейнер (volume): файл или устройство, внутри которого создаётся файловая система и который можно монтировать как диск.

- Монтирование: присоединение файловой системы к дереву каталогов в системе.

Как защитить файлы паролем в Linux — обзор методов

Linux предлагает несколько утилит для шифрования файлов. Ниже — практические инструкции и советы по использованию каждого метода.

Метод 1: Шифрование файла с помощью GnuPG

GnuPG (gpg) — свободная утилита для шифрования по стандартам OpenPGP. Она установлена во многих дистрибутивах и работает в терминале.

Пошагово:

- Откройте терминал.

- Перейдите в папку с файлом:

cd /путь/к/папкеи проверьтеls. - Зашифруйте файл командой:

gpg -c filenameОпция -c создаёт симметричное шифрование с паролем (passphrase). Вас попросят ввести и подтвердить пароль. Файл с расширением .gpg появится в текущей директории.

Чтобы расшифровать файл, выполните:

gpg filename.gpgВас попросят ввести пароль, и команда вернёт расшифрованную копию файла в текущую директорию.

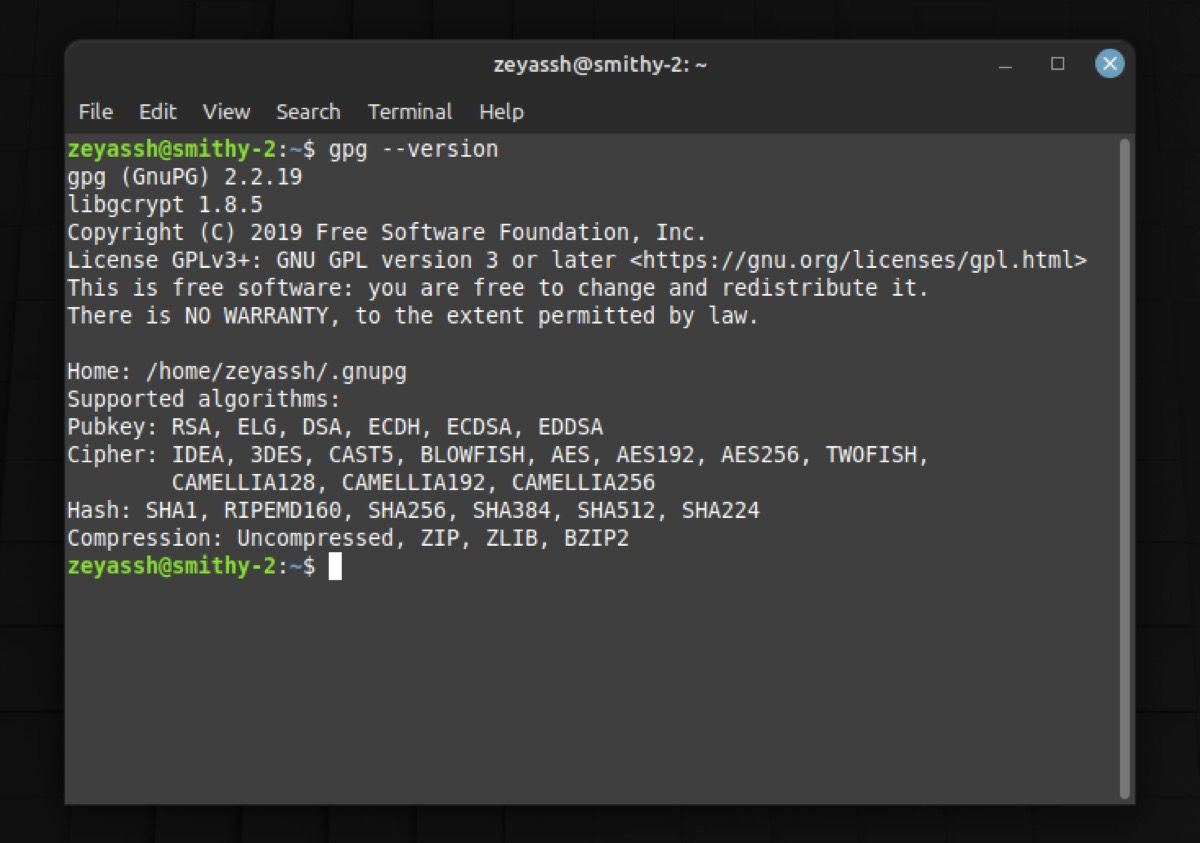

Как выбрать алгоритм шифрования: сначала проверьте поддерживаемые алгоритмы:

gpg --versionЗатем можно указать конкретный шифр:

gpg -c --cipher-algo algorithm_name filenameВажно: GnuPG хорошо подходит для одиночных файлов, когда нужен переносимый зашифрованный файл или интеграция с процессами подписывания.

Противопоказания и ограничения:

- Не даёт удобного монтируемого хранилища — каждый файл шифруется отдельно.

- При массовой обработке большого числа файлов управление паролями и метаданными требует дисциплины.

Метод 2: Архивирование и защита паролем с помощью zip

Команда zip позволяет упаковать несколько файлов в один архив и защитить его паролем. Это удобно для пересылки и архивирования.

Пример создания архивa с паролем:

zip --password preferred_password archive_file.zip filename1 filename2Чтобы распаковать архив и ввести пароль вручную:

unzip archive_file.zip- Удобно: совместимо с Windows и macOS.

- Ограничение: встроенная в zip защита исторически считалась слабее современных шифров; современные реализации поддерживают сильные алгоритмы, но совместимость может влиять.

Рекомендация: для обмена с пользователями Windows убедитесь, что на обеих системах поддерживаются одинаковые алгоритмы шифрования архива.

Метод 3: mcrypt

mcrypt — это замена старому crypt, позволяет выбирать алгоритм шифрования и подходит для отдельных файлов.

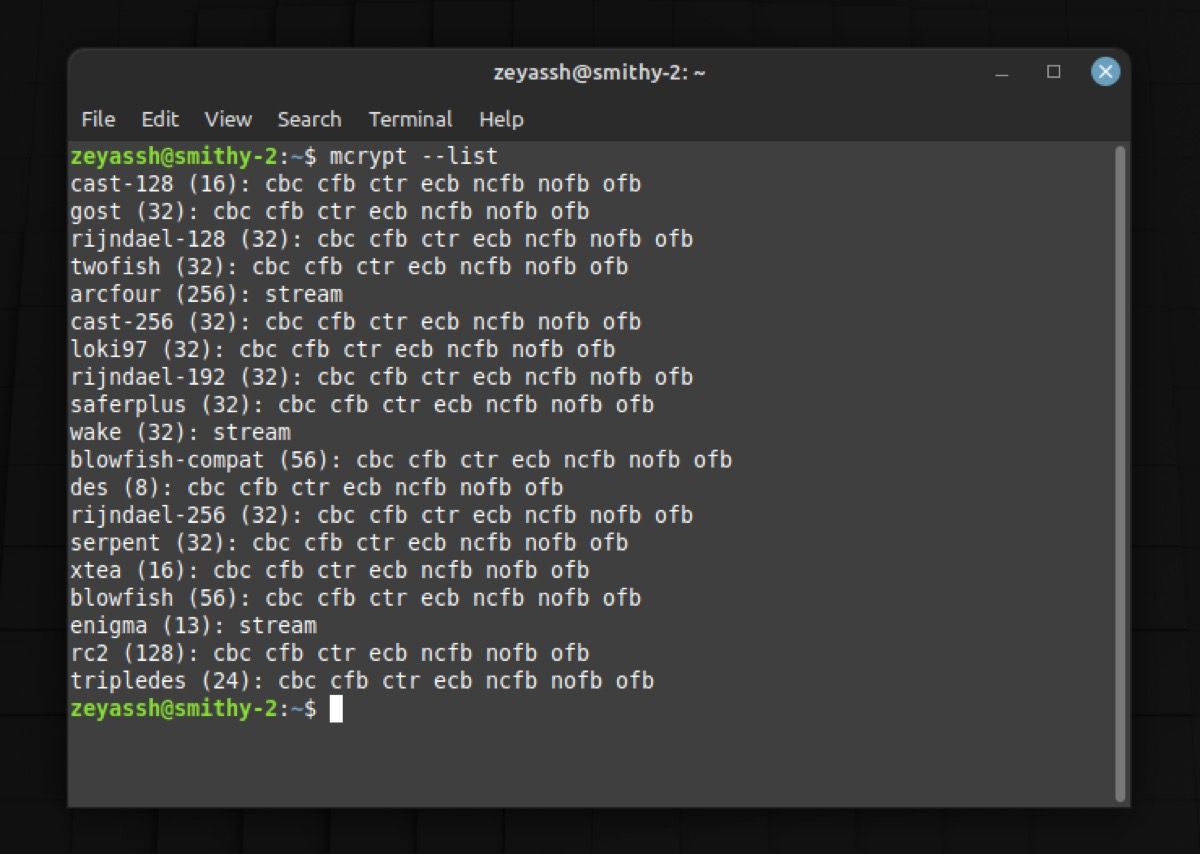

Список поддерживаемых алгоритмов:

mcrypt --listШифрование файла с указанием алгоритма:

mcrypt -a algorithm_name filenameПри шифровании потребуется ввести пароль дважды. Результатом будет файл с расширением .nc. Расшифровать можно так:

mcrypt -d filename.ncПримечание: в некоторых дистрибутивах mcrypt может не быть в базовой поставке; установите через менеджер пакетов (apt, dnf, pacman) при необходимости.

Как защитить папки паролем в Linux — монтируемые зашифрованные хранилища

Для папок обычно удобнее использовать зашифрованные контейнеры или монтируемые решения: они позволяют работать с содержимым как с обычной файловой системой, пока хранилище смонтировано и открыт пароль.

Метод 1: GNOME EncFS Manager

GNOME EncFS Manager — GUI-утилита для создания зашифрованных «stash» (контейнеров) на основе EncFS. Подходит для пользователей рабочего стола GNOME.

Порядок действий:

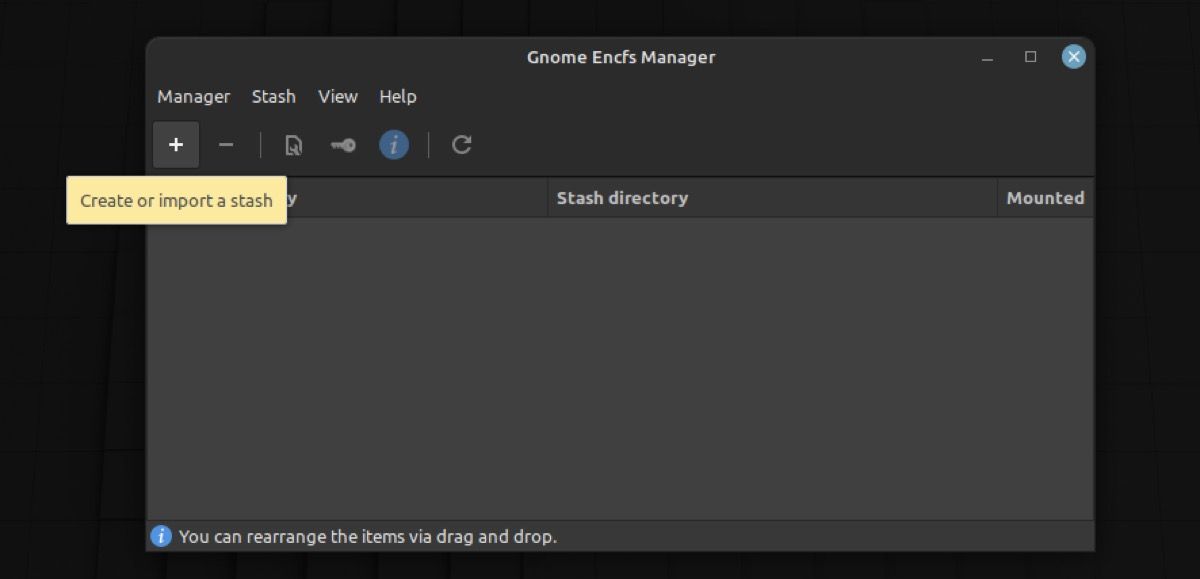

- Откройте меню приложений, найдите GNOME EncFs и запустите.

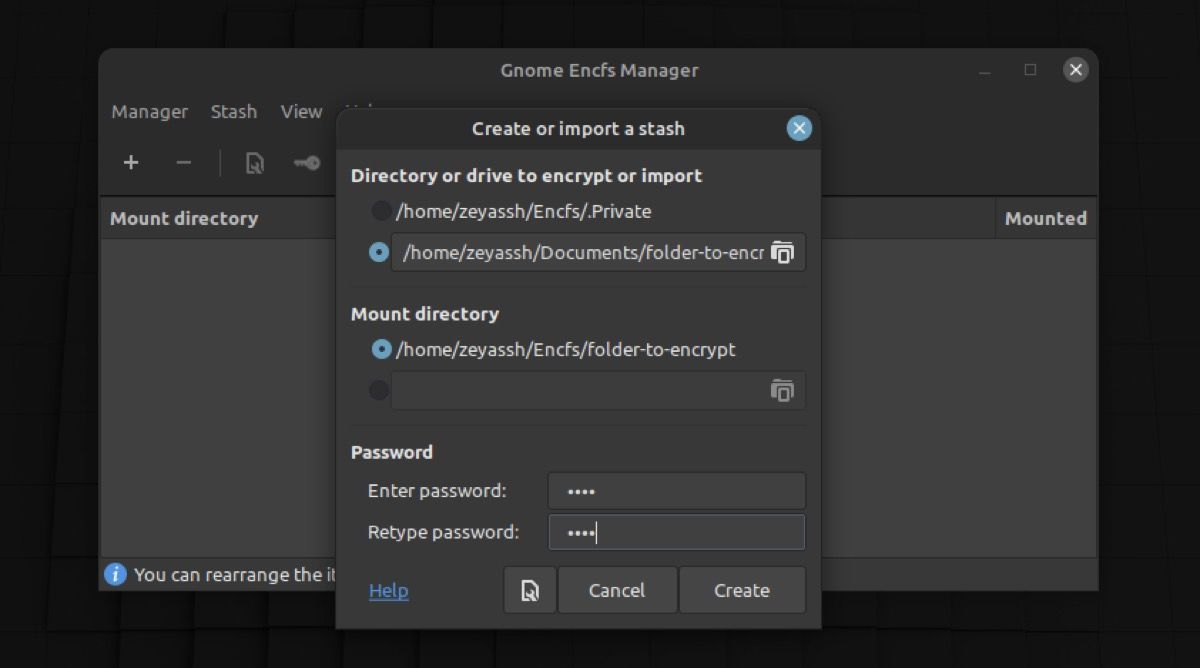

- Нажмите плюс (+) в панели инструментов. В диалоге выберите опцию “Directory or drive to encrypt or import” и укажите пустую папку, которая будет базовой для шифрованного контейнера. (Позже переместите туда содержимое исходной папки.)

- Выберите каталог монтирования — куда будет монтироваться расшифрованная версия.

- Введите пароль дважды и нажмите Create.

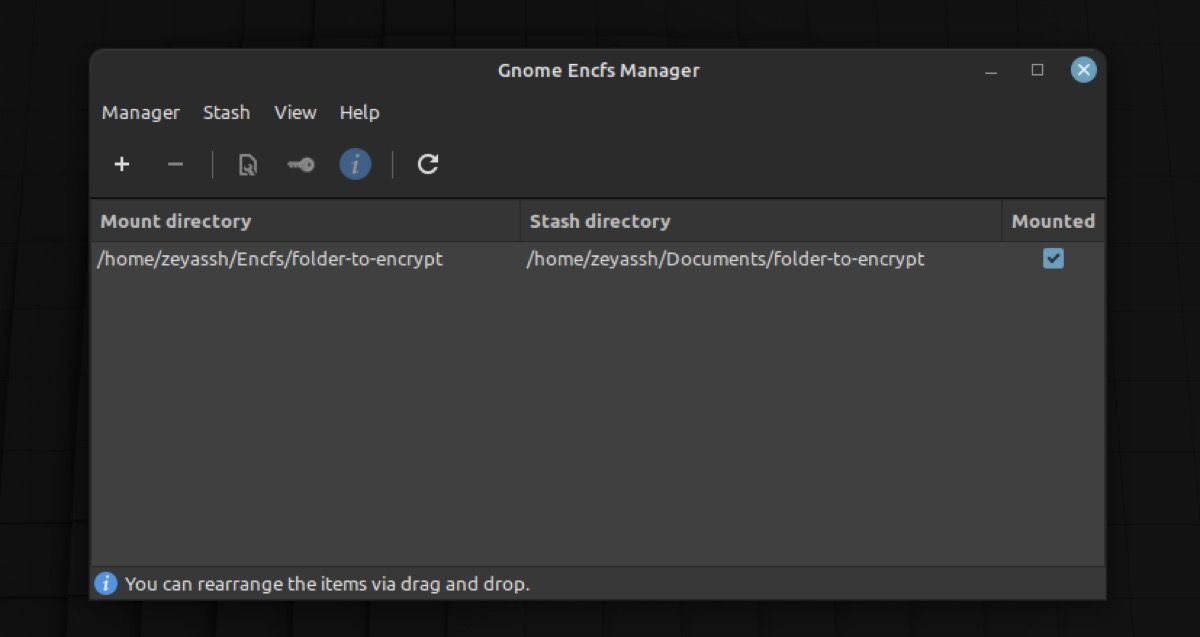

- После создания контейнер будет отображён в списке; поставьте галочку, чтобы смонтировать его, или снимите, чтобы отмонтировать.

Плюсы и минусы:

- Удобно для настольного использования с GUI.

- EncFS исторически подвергался критике по вопросам безопасности при некоторых настройках; внимательно изучите параметры шифрования.

Важно: храните резервную копию пароля и метаданных; при утере пароля данные восстановить нельзя.

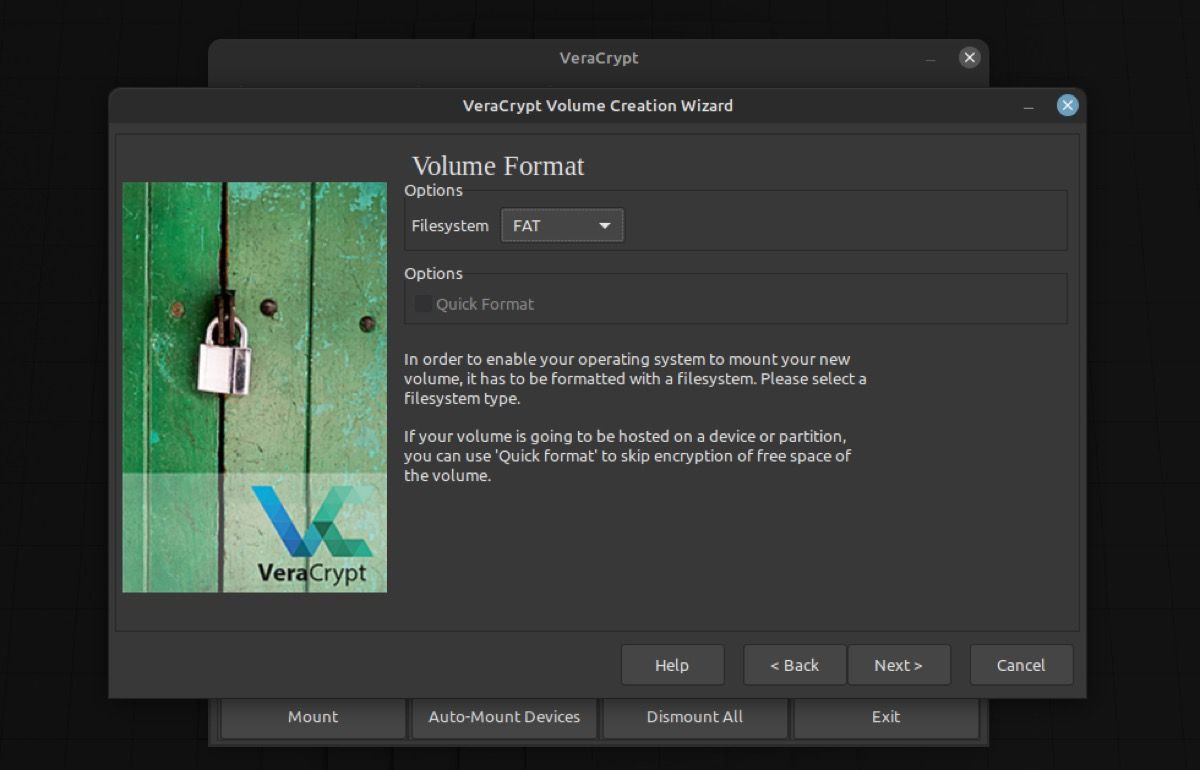

Метод 2: VeraCrypt

VeraCrypt — кросс-платформенный инструмент для создания зашифрованных контейнеров и целых дисков. Хорош для хранения больших объёмов и переносных зашифрованных файлов.

Инструкция (с GUI):

- Скачайте и установите VeraCrypt с официального сайта.

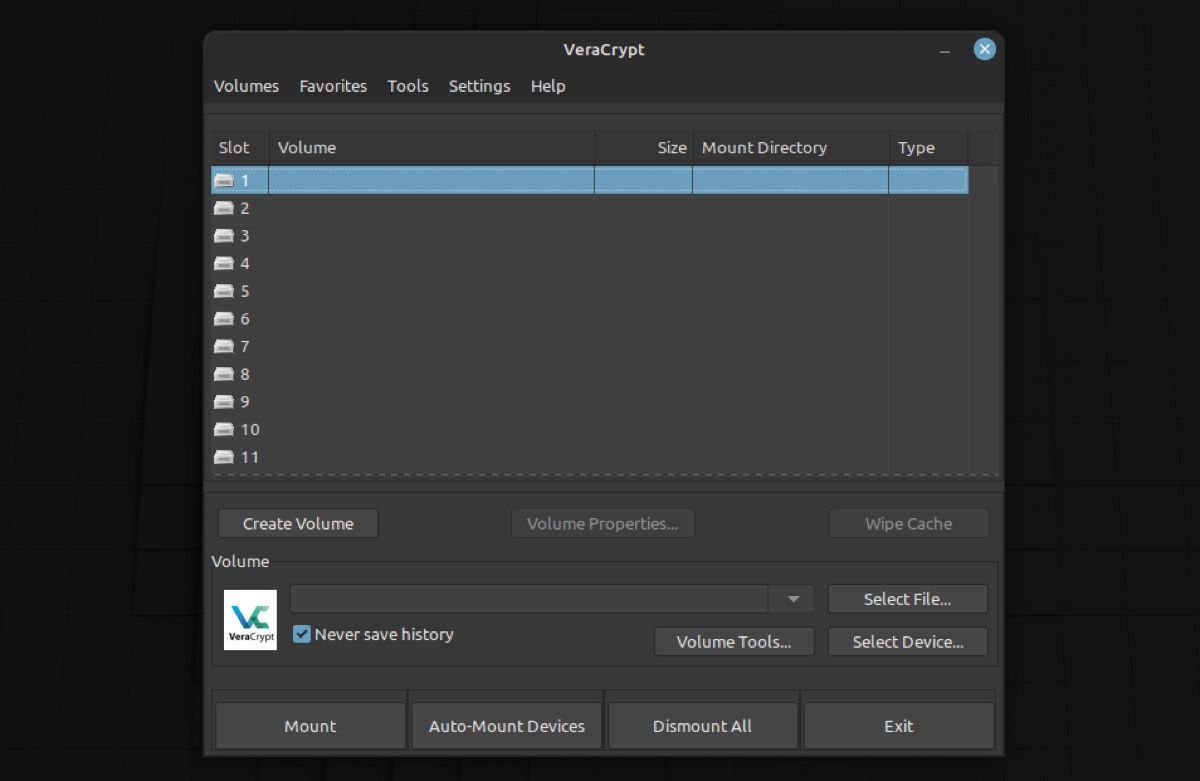

- Запустите VeraCrypt и выберите свободный слот, нажмите Create Volume.

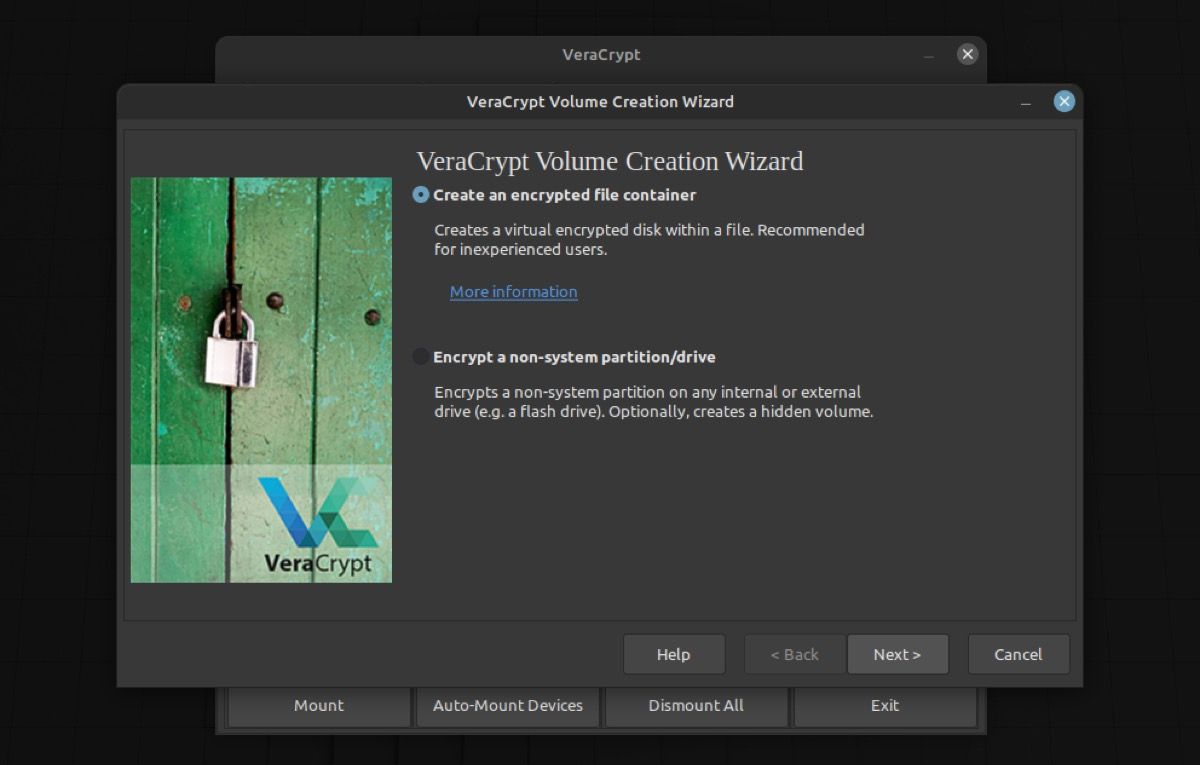

- Выберите Create an encrypted file container → Next.

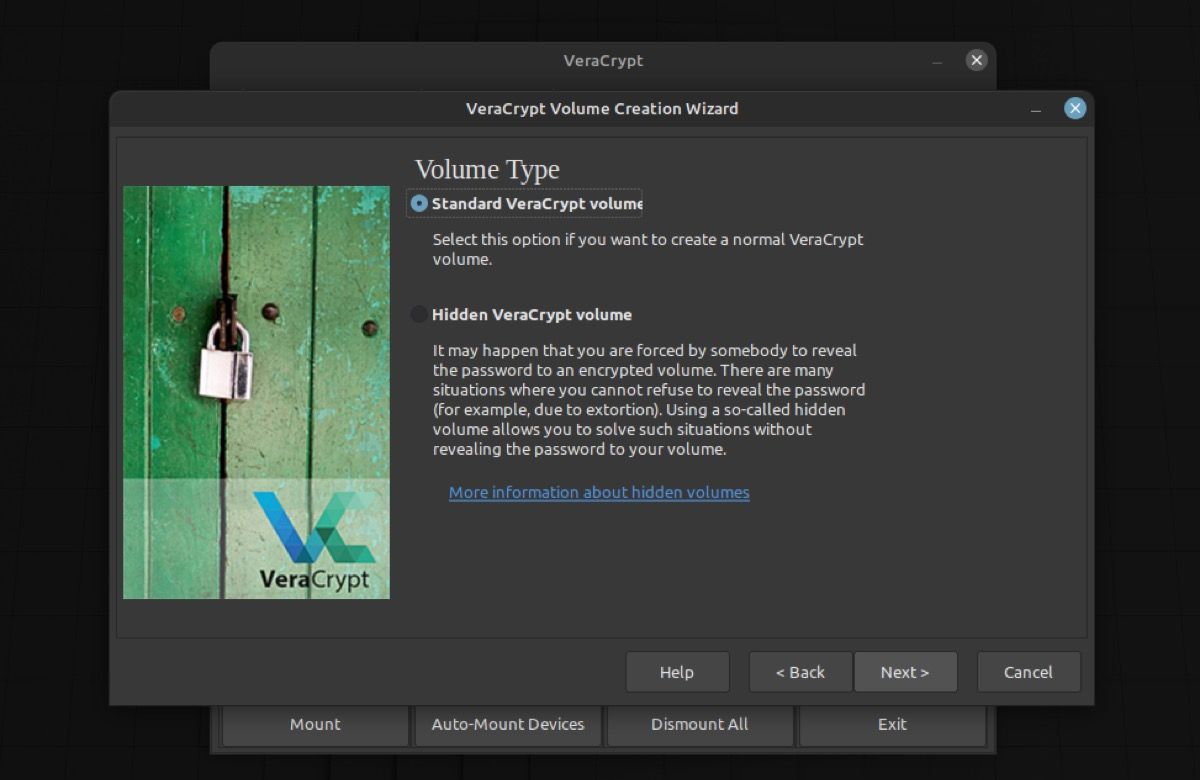

- Оставьте тип тома Standard VeraCrypt → Next.

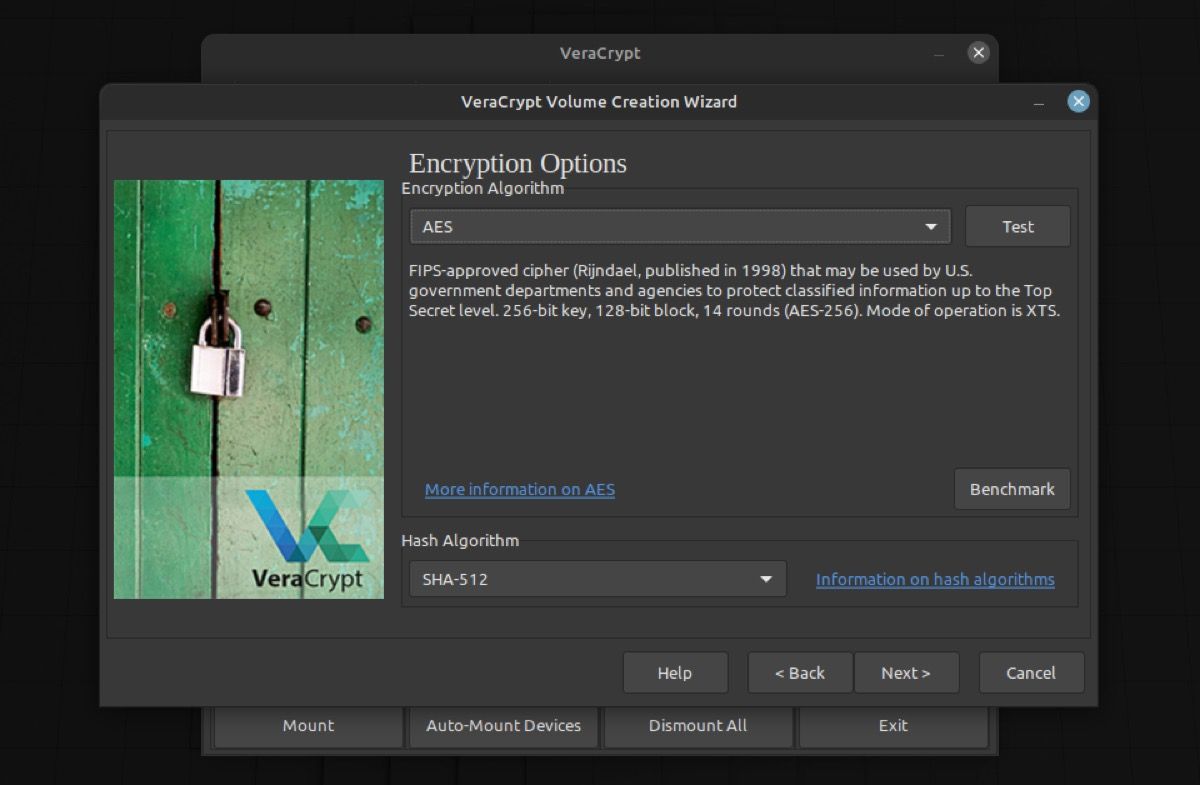

- Выберите файл-контейнер (Select File) и задайте алгоритмы шифрования и хеширования.

- Укажите размер, придумайте и подтвердите пароль, выберите файловую систему и нажмите Format.

После создания: в главном окне VeraCrypt выберите Select File, укажите контейнер, выберите слот и нажмите Mount. Введите пароль — том смонтируется как обычный диск.

Плюсы:

- Надёжное шифрование, активно поддерживается.

- Подходит для хранения больших объёмов и переносных контейнеров.

Минусы:

- Необходима установка; GUI-версия удобна, но возможно использование и CLI.

Сравнение методов — матрица выбора

| Сценарий | Рекомендуемый инструмент | Плюсы | Минусы |

|---|---|---|---|

| Один файл для пересылки | GnuPG | Простота, стандарт OpenPGP, переносимость | По файлу; не удобно для множества файлов |

| Несколько файлов/архив | zip с паролем | Совместимость с Windows/macOS, просто | Зависит от реализации шифра; слабее некоторых алгоритмов |

| Локальная папка с удобным доступом | EncFS (GNOME) | GUI, монтирование | Вопросы безопасности при старых конфигурациях |

| Большие данные / переносной зашифрованный диск | VeraCrypt | Очень надёжно, кросс-платформенно | Нужно создавать контейнер и монтировать |

| Быстрое шифрование с выбором алгоритма | mcrypt | Гибкость алгоритмов | Может отсутствовать в дистрибутиве |

Как выбрать метод — упрощённая схема принятия решения

flowchart TD

A[Нужно зашифровать данные?] --> B{Это один файл или папка?}

B -->|Один файл| C[GnuPG]

B -->|Множество файлов для пересылки| D[zip]

B -->|Папка с долгим хранением/mount| E{Нужен монтируемый диск?}

E -->|Да| F[VeraCrypt]

E -->|Нет, но GUI удобнее| G[GNOME EncFS]

F --> H[Используйте сильный пароль и резервируйте контейнер]

G --> I[Проверьте настройки EncFS для безопасности]Практические советы по безопасности (жёсткие рекомендации)

- Используйте длинные уникальные пароли или фразы-пароли (passphrase).

- Применяйте менеджер паролей для хранения паролей к зашифрованным контейнерам.

- Делайте резервные копии важных контейнеров в зашифрованном виде и храните резервную копию пароля в безопасном месте.

- Для критичных данных отдавайте предпочтение VeraCrypt или GnuPG с современными алгоритмами.

- Не храните пароль в том же месте, что и контейнер/файл.

- Помните про метаданные: имена файлов и структура каталогов могут сохраняться в некоторых типах контейнеров — проверьте настройки.

Важно: при утере пароля восстановить данные обычно невозможно.

Когда шифрование может не помочь

- Если злоумышленник уже имеет доступ к расшифрованному контейнеру (том смонтирован) — шифрование бессильно до отмонтирования.

- Если пароль слабый или подразумевается совместное использование без управления доступом, злоумышленник может подобрать пароль.

- На скомпрометированной системе (кейлоггер, руткит) ввод пароля и расшифрованный доступ могут быть перехвачены.

Практическое правило и чек-листы по ролям

Чек-лист для домашнего пользователя:

- Выберите инструмент: GnuPG для отдельных файлов, VeraCrypt для папок.

- Сгенерируйте сложный passphrase.

- Сделайте резервную копию зашифрованного контейнера.

- Отмонтируйте контейнер после работы.

Чек-лист для системного администратора:

- Стандартизируйте инструмент в организации.

- Настройте политику хранения паролей и резервных копий.

- Контролируйте версии и патчи программ шифрования.

- Документируйте процедуры восстановления и тестируйте их.

Чек-лист для разработчика:

- Для автоматической шифровки используйте GnuPG в скриптах с осторожностью (никаких паролей в командной строке).

- Применяйте защищённые агент-механизмы (gpg-agent) для ключей.

- Логируйте операции шифрования с учётом безопасности (без раскрытия паролей).

SOP — быстрая инструкция (playbook) для создания VeraCrypt-контейнера

- Скачайте и установите VeraCrypt.

- Запустите VeraCrypt → Create Volume → Create an encrypted file container.

- Выберите Standard VeraCrypt → Select File → укажите имя файла-контейнера.

- Выберите алгоритмы шифрования и хеширования.

- Укажите размер тома и файловую систему.

- Введите надёжный пароль.

- Нажмите Format и дождитесь завершения.

- Для доступа: VeraCrypt → Select File (контейнер) → Mount → введите пароль.

Критерии приёмки:

- Контейнер монтируется после ввода пароля.

- Внутри контейнера можно создать и прочитать файлы.

- После отмонтирования данные недоступны без пароля.

Мини-методология: шифрование в 5 шагов

- Оцените сценарий использования (пересылка, локальное хранение, совместный доступ).

- Выберите инструмент по критериям безопасности и удобства.

- Создайте контейнер или зашифруйте файл с использованием сильного пароля.

- Проверьте доступ: расшифруйте/смонтируйте и убедитесь, что данные читаются.

- Документируйте и храните резервные копии.

Матрица рисков и смягчение (качественная)

- Утеря пароля: риск — высокий; смягчение — безопасное хранение пароля/фразы и резервная копия.

- Ошибки конфигурации (слабый шифр): риск — средний; смягчение — использовать современные алгоритмы и обновлять ПО.

- Компрометация системы: риск — высокий; смягчение — обновления, антивирус, мониторинг, отдельный безопасный рабочий стол для работы с секретами.

Факто-бокс: что помнить

- Форматы контейнеров: VeraCrypt (.hc или произвольный файл), EncFS (структура директорий), GnuPG (.gpg), mcrypt (.nc), zip (.zip).

- Монтируемые решения дают удобный доступ, но требуют отмонтирования для защиты.

- Потеря пароля равна потере данных в большинстве решений.

Короткий глоссарий

- Контейнер: файл, который выступает как логический диск для хранения данных.

- Passphrase: фраза-пароль, обычно длиннее пароля и легче для запоминания.

- Mount/Unmount: монтировать/отмонтировать — подключить или отключить файловую систему.

Тест-кейсы / критерии приёмки

- Шифрование файла с GnuPG: после

gpg -c fileв папке появитсяfile.gpg,gpg file.gpgвосстанавливает исходный файл. - Zip:

zip --password pass archive.zip fileсоздаёт архив;unzip archive.zipзапрашивает пароль и распаковывает. - VeraCrypt: созданный контейнер монтируется и отмонтируется по паролю; данные внутри доступны при монтировании.

Альтернативные подходы

- Аппаратное шифрование: использование зашифрованных флеш-накопителей с аппаратной поддержкой.

- Сетевые решения: хранение данных в облаке с серверной шифровкой (обратите внимание на политику провайдера).

- LUKS/dm-crypt: для шифрования разделов и целых дисков на уровне блочного устройства (подходит для шифрования системных разделов и внешних дисков).

Примеры команд (шпаргалка)

- GnuPG симметричное шифрование:

gpg -c filename - GnuPG расшифровка:

gpg filename.gpg - zip с паролем:

zip --password preferred_password archive.zip file1 file2 - unzip:

unzip archive.zip - mcrypt список алгоритмов:

mcrypt --list - mcrypt шифрование:

mcrypt -a algorithm_name filename - mcrypt расшифровка:

mcrypt -d filename.nc

Заключение

Защита персональных данных в Linux доступна разными методами: от простого шифрования отдельных файлов (GnuPG, mcrypt) до создания монтируемых контейнеров (GNOME EncFS, VeraCrypt) и архивирования (zip). Выбор зависит от задачи: переносимость, совместимость, уровень угроз и удобство использования. Всегда используйте сильные пароли, храните резервные копии и регулярно обновляйте ПО шифрования.

Важно: шифрование защищает данные в покое и при передаче, но не заменяет общую безопасность системы. Всегда контролируйте доступ к машине и избегайте ввода пароля на скомпрометированных системах.

Краткие рекомендации:

- Для единичных файлов: GnuPG.

- Для переносимых зашифрованных папок: VeraCrypt.

- Для быстрого архива: zip (с осторожностью по алгоритмам).

- Для настольных пользователей: GNOME EncFS — удобно, но проверить параметры безопасности.

Итого: выберите инструмент под задачу, примените сильный пароль и включите в рабочие процессы регулярное резервное копирование и проверку целостности зашифрованных хранилищ.

Похожие материалы

Как писать письма, которые читают и на которые отвечают

Как исправить SYSTEM THREAD EXCEPTION NOT HANDLED

Передать файлы между Mac и Windows — полное руководство

Как создать mind map в Excel

Как распознать поддельные SSD и защитить данные