Вам не нужен реестр контейнеров

Быстрые ссылки

- Вам не нужен реестр контейнеров

Вам не нужен реестр контейнеров

Обычно для распределения сборок контейнеров (образов) используется реестр: это удобно, централизовано и безопасно. Часто это лучший путь, особенно если нужно обновлять множество серверов. Но если вам нужно перенести образ один раз, сделать это в изолированной сети или ограничить внешний доступ, реестр не обязателен.

Docker CLI содержит простые инструменты для сериализации образа в файл и последующей загрузки на другой сервер.

Как это работает — краткая идея

- docker save сериализует образ в tar-архив.

- Файл передаётся на целевой хост любым способом (scp, rsync, FTP, переносной диск).

- docker load восстанавливает образ в локальный кеш Docker на целевом хосте.

- После это образ можно запустить как обычно.

Пошаговая инструкция

- На машине разработчика соберите образ и пометьте его тегом:

docker build . -t imagename:tag- Сохраните образ в файл (tar):

docker save -o ./savedimage imagename:tagЕсли вы хотите сжать архив, можно направить вывод в gzip:

docker save imagename:tag | gzip > savedimage.tar.gz- Передайте файл на целевой сервер. Примеры:

scp savedimage user@server:/path/to/

rsync -avP savedimage user@server:/path/to/- На сервере импортируйте образ в Docker:

docker load -i /path/to/savedimageДля сжатого архива:

gzip -d savedimage.tar.gz

docker load -i savedimage.tar- Проверьте наличие и запустите контейнер:

docker images

docker container run --rm imagename:tagКогда этот метод не подойдёт

- Образ слишком большой для удобной передачи по сети. В этом случае реестр или специализированный перенос (например, переносной диск) лучше.

- Много серверов и частые обновления. Реестр даёт управляемую доставку и версионирование.

- Используются образы, требующие специфичных слоёв или кэша сборки (build cache) для воспроизводимости.

- Нужна поддержка multi-arch или имиджи, созданные через buildx с push в реестр.

Альтернативы

- Частный реестр (GCR, ECR, Docker Hub приватный репозиторий) — для масштабируемых деплоев.

- Registry mirror/артефактный репозиторий (Artifactory, Nexus) — корпоративный контроль.

- Использовать CI/CD, который пушит образ в реестр автоматически.

- Для одного сервера: пересборка на сервере с передачей исходников/контекста по rsync.

Важно: хранение tar-файла образа может открывать метаданные образа. Перед передачей в ненадёжные каналы уберите секреты из образа и проверьте содержимое.

Чеклист перед переносом

- Образ собран и помечен корректным тегом.

- В образе нет секретов или чувствительных данных.

- На целевом сервере хватает свободного места для tar и распакованного образа.

- Сетевой канал соответствует требованиям (скорость/шифрование).

- Проверена совместимость архитектур (amd64 vs arm64).

Роль‑ориентированные проверки

Для разработчика:

- Убедиться, что образ запускается локально.

- Указать понятный тег и changelog.

Для оператора:

- Проверить свободное место и версию Docker на хосте.

- Подготовить директорию для приёма файла и план отката.

Шпаргалка команд

- Сохранить образ в файл (tar):

docker save -o savedimage imagename:tag- Сохранить и сжать:

docker save imagename:tag | gzip > savedimage.tar.gz- Передать файл:

scp savedimage user@server:/tmp/- Загрузить образ на сервере:

docker load -i /tmp/savedimage- Запустить контейнер:

docker container run --rm imagename:tagРиски и смягчение

- Риск: перехват файла в пути. Смягчение: используйте SCP/rsync по SSH или VPN.

- Риск: перенос секретов внутри образа. Смягчение: удалить секреты и использовать секреты динамически через менеджер секретов.

- Риск: несовместимая архитектура. Смягчение: собирать образы для целевой архитектуры (docker buildx) или использовать соответствующий хост.

Критерии приёмки

- Образ успешно загружен и отображается в списке docker images.

- Контейнер запускается и выполняет базовую проверку работоспособности.

- Логи приложения не содержат явных ошибок и зависит от тестов — пройдены smoke-тесты.

Короткая методология для повторяемости

- Собрать образ и зафиксировать тег.

- Выполнить docker save и вычислить контрольную сумму файла (sha256).

- Передать файл на сервер по защищённому каналу.

- На сервере проверить контрольную сумму и выполнить docker load.

- Запустить контейнер и прогнать smoke-тест.

Итог

Перенос Docker-образа через docker save / docker load — простой и надёжный способ для одноразовых переносов, офлайновых сценариев или изолированных сетей. Для масштабных и частых деплоев стоит рассмотреть приватный реестр и CI/CD.

Сводка:

- Быстро и приватно для редких переносов.

- Не годится для большого количества серверов и частых обновлений.

- Всегда проверяйте безопасность и совместимость архитектур.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

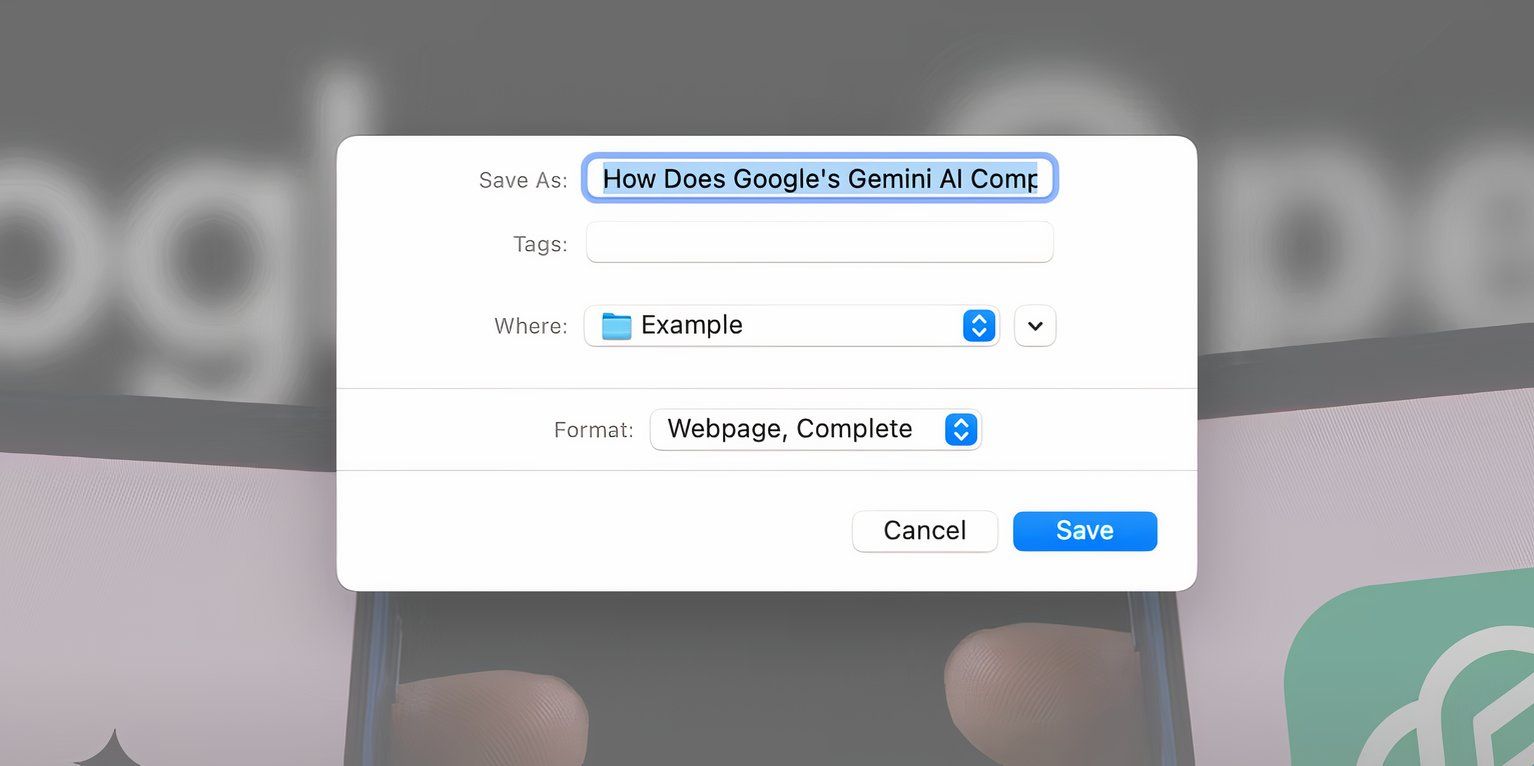

Как сохранить веб‑страницу для офлайн‑чтения