Как настроить перенаправление портов в Windows и на роутере

Кратко

Перенаправление портов (port forwarding) позволяет внешним подключениями попадать на конкретное устройство в вашей локальной сети. Этот материал объясняет, как задать статический IPv4 в Windows, открыть нужные порты в брандмауэре и настроить проброс на роутере — с проверками и советами по безопасности.

Важно: проброс портов увеличивает поверхностную доступность службы из Интернета. Делайте это только для доверенных приложений и контролируйте список открытых портов.

Что такое порты?

Порт — виртуальная «дверь» в сетевом стеке, через которую проходит трафик к конкретному приложению на устройстве. Порты нумеруются (0–65535); некоторые порты имеют стандартные назначения (например, 80 для HTTP и 443 для HTTPS). Когда вы перенаправляете порт на роутере, вы указываете: «входящие соединения на внешний порт X направлять на локальный компьютер Y порт Z».

Короткие определения:

- NAT — трансляция сетевых адресов, которую выполняет большинство домашних роутеров; позволяет нескольким устройствам использовать один внешний IP.

- UPnP — автоматическое открытие портов приложениями; удобно, но потенциально менее безопасно.

Когда нужен проброс портов (краткие примеры)

- Запуск собственного игрового сервера (например, Minecraft).

- Доступ к домашнему серверу (HTTP, FTP, RDP) извне.

- Настройка P2P-сервисов и удалённого мониторинга.

Первое: задайте статический локальный IPv4 для устройства

Чтобы роутер всегда перенаправлял трафик на нужное устройство, ему нужен постоянный (статический) локальный IP. По умолчанию Windows использует DHCP, и IP может меняться.

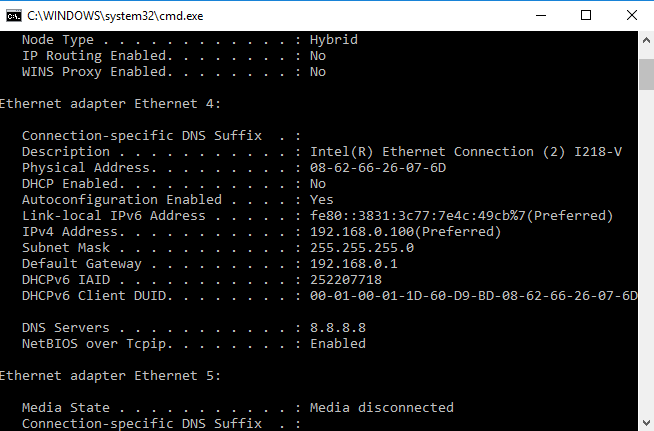

Windows — шаги для установки статического IP

- Откройте Панель управления -> Центр управления сетями и общим доступом -> Изменение параметров адаптера.

- Правой кнопкой мыши по вашему подключению (например, “Подключение по локальной сети” или “Ethernet”) -> Свойства.

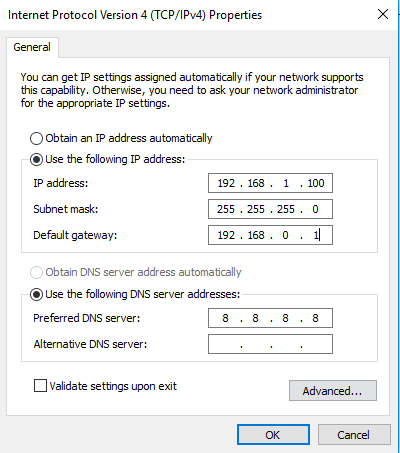

- На вкладке Сеть выберите “Протокол Интернета версии 4 (TCP/IPv4)” и нажмите Свойства.

- В новом окне выберите “Использовать следующий IP-адрес” и введите параметры, соответствующие вашей сети.

Пояснения к полям:

- IP-адрес: должен быть в той же подсети, что и шлюз по умолчанию — меняйте только последние числа. Пример: шлюз 192.168.0.1 → IP 192.168.0.100.

- Маска подсети: как указано в выводе

ipconfig /all. - Основной шлюз: тот же, что и в ipconfig (gateway).

- Предпочитаемый DNS-сервер: можно использовать те же DNS, что и в ipconfig либо общедоступные DNS вашего провайдера.

Нажмите OK — устройство теперь имеет фиксированный локальный IP.

Открыть порты в брандмауэре Windows (проверка перед роутером)

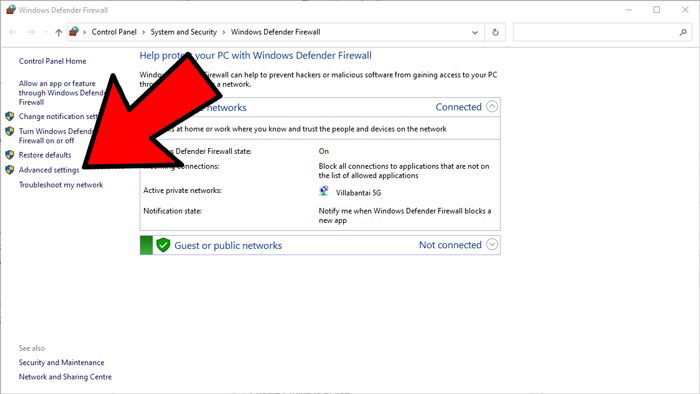

Иногда именно брандмауэр блокирует порт, а не роутер. Сначала убедитесь, что нужный порт разрешён в брандмауэре.

- Откройте меню Пуск, введите “Брандмауэр“ и откройте “Брандмауэр Защитника Windows”.

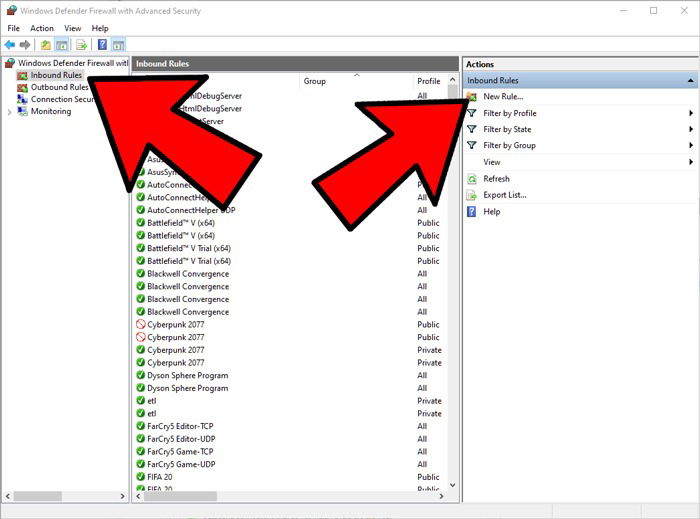

- В левой панели выберите “Дополнительные параметры”.

- В окне «Доп. безопасность брандмауэра» выберите “Входящие правила” -> “Создать правило”.

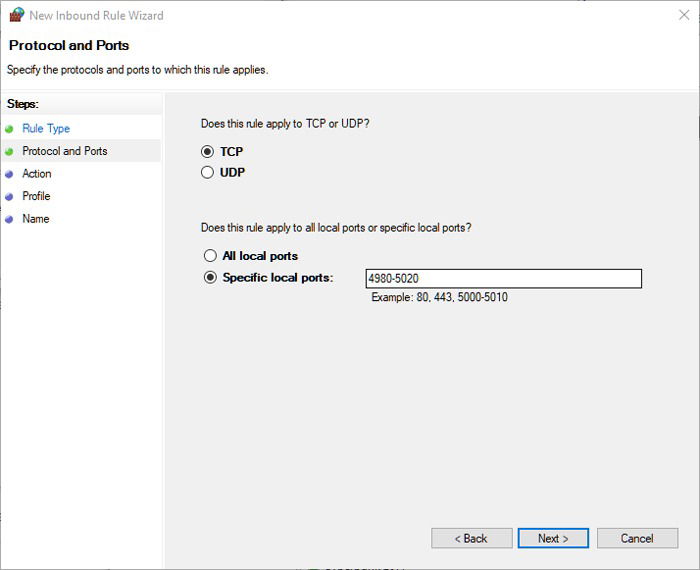

- Выберите тип правила “Порт”, нажмите Далее. Выберите TCP или UDP (TCP чаще), укажите конкретный порт или диапазон и нажмите Далее.

- Выберите “Разрешить подключение”, далее укажите, в каких профилях применять правило (Домашний/Рабочий/Публичный), задайте имя и сохраните.

После этого порт на локальном устройстве будет принимать входящие соединения (если на нём запущен прослушивающий сервис).

Проброс портов на роутере — общий алгоритм

Процесс зависит от модели роутера, но общая последовательность такова:

- Войдите в веб-интерфейс роутера: в браузере введите адрес шлюза по умолчанию (обычно 192.168.0.1 или 192.168.1.1). Пароль и логин могут быть указаны на роутере.

- Перейдите в раздел “Port Forwarding” или “Проброс портов”. Иногда это в “Advanced” -> “Security”.

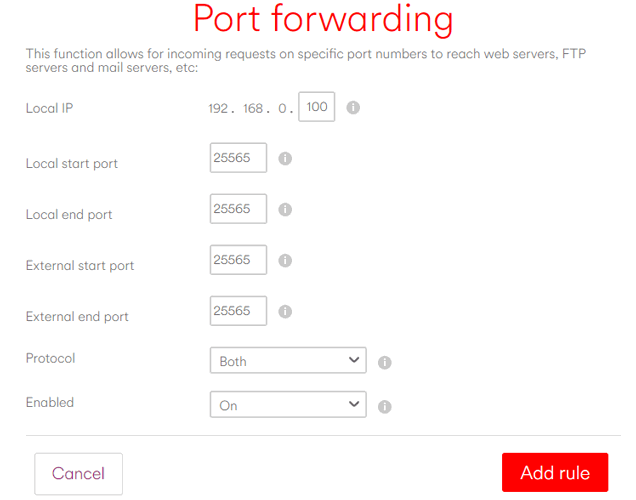

- Создайте новое правило проброса, заполнив поля:

- Local IP (Локальный IP): статический IP устройства.

- Local start/end (Локальный старт/конец): порт(ы) на устройстве.

- External start/end (Внешний старт/конец): порт(ы) снаружи Интернета.

- Protocol: TCP, UDP или Both.

- Enabled: включите правило.

Пример: для частного сервера Minecraft обычно пробрасывается порт 25565 (TCP) с внешнего порта 25565 на локальный порт 25565.

Советы по конфигурации портов:

- Если нужно пробросить диапазон — укажите start и end. Для одного порта укажите одинаковые значения.

- Если к одному внешнему порту должны подключаться разные локальные устройства, используйте разные внешние порты и правила.

- Если не уверены в протоколе, выберите “Both”.

Как проверить, открыт ли порт

- На целевом устройстве убедитесь, что служба слушает порт: в командной строке Windows:

netstat -ano | findstr :25565- С внешней сети (или через мобильный интернет) используйте онлайн-сервисы проверки портов или команду telnet/PowerShell:

PowerShell:

Test-NetConnection -ComputerName your.domain.or.ip -Port 25565Если сервис сообщает, что порт открыт и соединение прошло, проброс работает.

Типичные причины, почему проброс не работает

- Конфликтующий брандмауэр: локальный брандмауэр или антивирус блокирует порт.

- Некорректный локальный IP: вы пробросили на старый/неверный IP.

- Служба не запущена или слушает другой порт.

- ISP блокирует входящие порты (некоторые провайдеры ограничивают портов или используют NAT провайдера).

- Двойной NAT: есть второй роутер/модем у провайдера — понадобится проброс на обоих устройствах.

Альтернативы ручному пробросу

- UPnP: приложения автоматически открывают порты на роутере; удобно, но увеличивает риск, если приложение скомпрометировано.

- VPN/облачный туннель: пробросить доступ через VPN-сервер или облачный прокси, чтобы не открывать порты напрямую.

- Реверсный SSH-туннель: для безопасного временного доступа к внутренним сервисам.

Безопасность — что учесть (жёсткие рекомендации)

- Открывайте только минимально необходимые порты и ограничивайте время работы сервиса.

- Используйте нестандартный внешний порт для уменьшения шума от сканеров.

- Ограничьте источники по IP (если роутер поддерживает), чтобы принимать соединения только от доверенных адресов.

- Отключите UPnP, если не доверяете локальным приложениям автоматически открывать порты.

- Обновляйте прошивку роутера и используйте сложные пароли для админ-панели.

- Включите логирование подключений и периодически просматривайте логи.

Проверочный план и критерии приёмки

Критерии приёмки (что должно быть выполнено, чтобы считать задачу завершённой):

- Устройство имеет статический локальный IPv4.

- Правило в брандмауэре Windows разрешает входящие соединения на нужный порт.

- Правило проброса на роутере настроено и включено.

- С внешней сети тестовый запрос успешно подключается к порту.

- Логи показывают ожидаемую активность и нет неожиданных попыток доступа.

Тестовые кейсы (примеры):

- TC1: Сервис запущен на порту 25565 -> внешний тест показывает открытую связь.

- TC2: Отключение правила в брандмауэре -> внешний тест сообщает недоступность.

- TC3: Изменение локального IP на другое устройство -> проброс не работает до изменения правила.

Роль‑базированные чек‑листы

Администратор:

- Настроил статический IP.

- Создал правило в брандмауэре и проброс на роутере.

- Включил логирование и настройку оповещений.

Домашний пользователь / Геймер:

- Проверил, что игра/сервер слушает нужный порт.

- Убедился, что проброс работает извне (попросить друга проверить).

- Выключил проброс, если сервер не используется.

DevOps / Системный администратор:

- Проверил наличие двойного NAT у провайдера.

- Рассмотрел VPN/облачные туннели для защищённого доступа.

- Провёл аудит доступных портов и удалил неиспользуемые правила.

Быстрый чек‑лист при проблемах

- Проверить

ipconfig /allи локальный IP. - Убедиться, что служба запущена и слушает порт (netstat).

- Проверить правило брандмауэра локально.

- Перепроверить правило на роутере (IP, порт, протокол).

- Если не работает извне — проверить у провайдера на наличие CGNAT/блокировки.

Ментальные модели и эвристики

- “Минимальная поверхность атаки”: открывайте только один порт, необходимый для задачи.

- “Помидорный принцип проверки”: сначала локально, затем из другой сети (мобильный интернет) — так вы поймёте, где блокировка.

- “Статический IP + правило брандмауэра + проброс = успех” — все три звена должны быть в порядке.

Примеры, когда лучше не пробрасывать порты

- Если служба критична по безопасности и вам доступен облачный сервис с 2FA — лучше использовать облако.

- При наличии сомнений в обновляемости приложения (если оно давно не патчено) — не открывайте порт в Интернет.

Небольшой методический пример (SOP)

- Поставить статический IP на устройство.

- Проверить, что сервис работает локально (telnet/localhost).

- Создать правило входящих соединений в брандмауэре Windows.

- Настроить проброс на роутере (заполнить все поля и включить правило).

- Протестировать из внешней сети и записать результат в лог.

- Если всё работает — отключить UPnP и документировать правило (для аудита).

Краткий глоссарий (1‑строчно)

- NAT — перевод адресов внутри сети, скрывает внутренние IP за внешним.

- UPnP — автоматический механизм открытия портов приложениями.

- CGNAT — Carrier‑Grade NAT, когда провайдер даёт доступ через общую адресацию и напрямую проброс может быть невозможен.

Краткое резюме

Перенаправление портов — удобный инструмент для доступа к сервисам в локальной сети, но требующий аккуратности: задайте статический IP, откройте порт в брандмауэре, настройте проброс на роутере и всегда проверяйте из внешней сети. Ограничивайте доступ и ведите логи.

Если нужна помощь по конкретной модели роутера (например, TP‑Link, ASUS, Netgear), укажите модель — я подготовлю пошаговую инструкцию под ваш интерфейс.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone