Блокировка сайтов через Internet Options в Windows

TL;DR

Используйте «Параметры обозревателя» (Internet Options) в Windows, чтобы жёстко ограничить доступ к сайтам на общественных и семейных компьютерах: поднимите уровень конфиденциальности, настройте зоны безопасности, добавьте доверенные и запрещённые сайты и включите Content Advisor. Это эффективно против случайных или непреднамеренных угроз, но не заменяет сетевые и аппаратные решения для полного блокирования.

Введение

Многие компьютеры находятся в общем пользовании: в домах, библиотеках, школах или пунктах самообслуживания. Надеяться, что все пользователи будут соблюдать правила, — наивно. Если нужно ограничить доступ к сайтам или просто уменьшить риск утечки учётных данных, встроенные средства Windows могут помочь. В этой статье подробно описаны шаги в меню “Параметры обозревателя” (Internet Options), которые позволяют контролировать поведение браузера и уровень доступа.

Важно: изменения в Internet Options в основном влияют на Internet Explorer и на приложения, использующие WinINET. Современные браузеры (например, Microsoft Edge на базе Chromium, Chrome, Firefox) используют свои собственные настройки; для них нужны отдельные решения.

Кому это подходит

- Родители, которые хотят снизить риск случайного доступа к нежелательному контенту.

- Администраторы небольших общественных компьютеров (библиотеки, ресепшен).

- Любые пользователи, желающие повысить локальную безопасность на машине без установки дополнительного ПО.

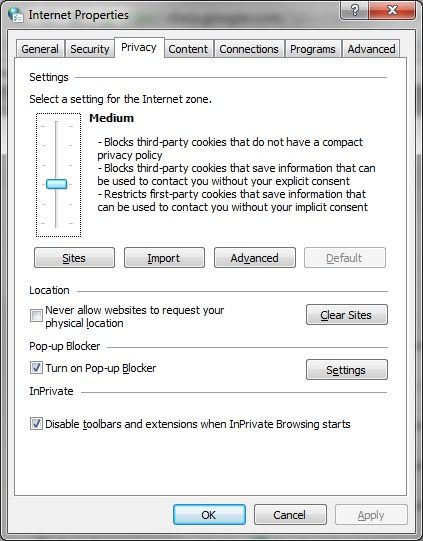

Вкладка “Конфиденциальность”

Откройте “Параметры обозревателя” и перейдите на вкладку “Конфиденциальность”. Здесь мало средств для блокировки конкретных сайтов, но есть опции, которые помогают защитить учётные данные и приватность.

Рекомендации:

- Повышение уровня конфиденциальности до “Блокировать все cookie” предотвратит сохранение сессионных данных и автоматические входы — это неудобно, но безопасно для общих ПК.

- Отметьте опцию “Никогда не разрешать сайтам запрашивать ваше физическое местоположение” для предотвращения утечек геоданных.

Когда использовать: если ваша цель — не столько заблокировать адреса, сколько минимизировать следы пользователей и риск сохранения учётных данных.

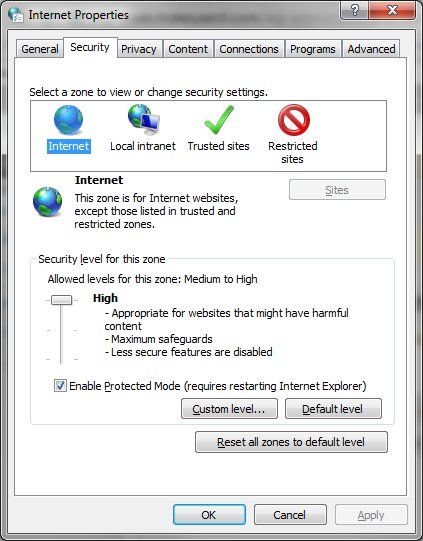

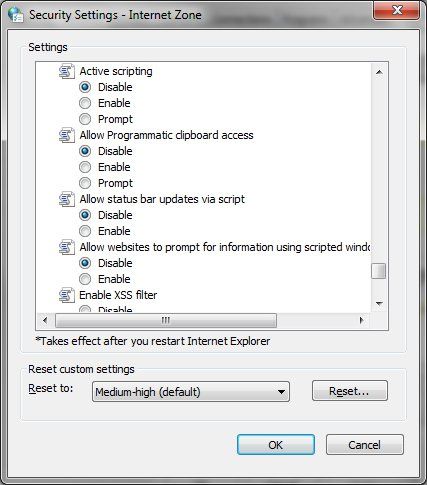

Вкладка “Безопасность”

Здесь находятся основные механизмы фильтрации сайтов. Вкладка делит пространство на зоны: Интернет, Локальная интранет, Доверенные сайты и Ограниченные сайты.

Как настраивать для максимальной безопасности (пошагово):

- Выберите зону “Интернет” и переключите ползунок на “Высокий” или настройте индивидуально.

- Отключите вероятные источники эксплойтов и рискованного поведения (нижеприведённый список — предложения для строгой политики):

- Отключить XPS documents

- Отключить “Run components not signed with Authenticode”

- Отключить все ActiveX-контролы

- Отключить загрузку файлов

- Отключить загрузку шрифтов

- Отключить “Allow webpages to use restricted protocols for active content”

- Отключить “Display mixed content”

- Отключить MIME-sniffing

- Отключить “Submit non-encrypted form data”

- Отключить UserData persistence

- Отключить все параметры скриптинга, кроме “Enable XSS filter”

Примечание: многие из перечисленных опций влияют на функциональность сайтов (видеоплееры, интерактивные виджеты, формы оплаты). Выбирайте баланс между безопасностью и потребностями пользователей.

Когда не хотите тонкой настройки, переключите зону на “Высокий”: это самый простой путь к строгой защите.

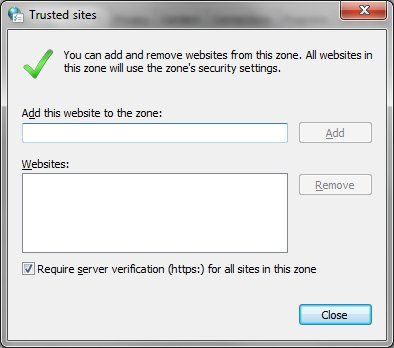

Доверенные и Ограниченные сайты

Если вам нужно сохранить функциональность только для нескольких сайтов, используйте “Доверенные сайты”: добавьте конкретные URL и установите для них низкий уровень безопасности. Всегда держите опцию “Требовать проверку сервера (https:)” включённой, чтобы уменьшить риск подмены.

“Ограниченные сайты” полезны, если вы хотите гарантированно снизить привилегии для известных опасных ресурсов. Это не защита от целенаправленного обхода, но удобный способ изолировать сомнительные URL.

Рекомендация: добавляйте сайты в зоны только если гарантированно знаете домен и протокол; добавление целых поддоменов или IP-диапазонов может привести к нежелательным блокировкам.

Отключение доступа к сайтам через вкладку “Содержимое”

В разделе “Содержимое” находятся инструменты более строгого контроля: Родительский контроль и Content Advisor (Советник по содержимому).

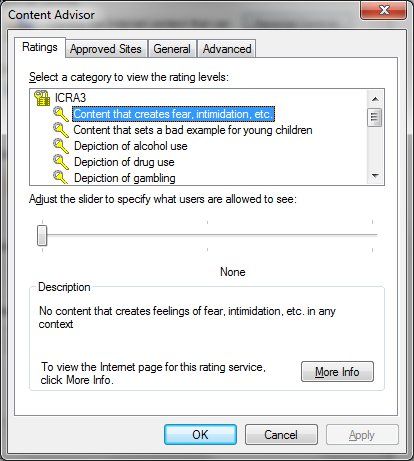

Content Advisor (Советник по содержимому):

- Позволяет фильтровать сайты в зависимости от рейтингов ICRA. Обратите внимание: ICRA больше не поддерживается, но существующие рейтинги остаются действительными.

- Через “Rating Systems” можно подключать сторонние рейтинговые системы, если они доступны.

- Инструмент “Approved Sites” даёт возможность пометить сайты как всегда разрешённые или всегда запрещённые.

Ограничения: Content Advisor полагается на сторонние рейтинги и список разрешённых/запрещённых URL; умелый пользователь может попытаться обойти его, поэтому сочетайте этот метод с политиками уровня ОС и сети.

Практический план действий (SOP) для администратора

- Создайте отдельную учётную запись администратора с сложным паролем; включите экран блокировки.

- Для общих пользователей создайте ограниченные учётные записи (не администратора).

- Откройте “Параметры обозревателя” → Конфиденциальность: установите “Блокировать все cookie” при необходимости.

- Вкладка “Безопасность”: для зоны “Интернет” — переключить на “Высокий” или применить индивидуальные ограничения (см. выше).

- Добавьте в “Доверенные сайты” адреса, которым хотите предоставить функциональность.

- В “Содержимом” включите Content Advisor и заполните “Approved Sites” (включая, при необходимости, корпоративные ресурсы).

- Примените локальные групповые политики (gpedit.msc) для запрета изменения Internet Options неправавленными пользователями.

- Тест: зайдите под обычной учётной записью и проверьте работу ключевых сайтов.

- Документируйте изменения и храните резервную копию текущих настроек.

Критерии приёмки

- Ключевые запрещённые сайты недоступны в обычной учётной записи.

- Доверенные сайты работают с минимальными уведомлениями.

- Обычные пользователи не могут изменить Internet Options без прав администратора.

Ролевые контрольные списки

- Родитель:

- Включить блокировку cookies и запрет геолокации.

- Включить Content Advisor и заполнить списки “Never” для нежелательных доменов.

- Создать учётные записи детей без прав администратора.

- Администратор библиотеки:

- Установить зону “Интернет” на “Высокий”.

- Блокировать загрузки файлов и ActiveX.

- Документировать и сохранять белые списки для публичных ресурсов.

- Школьный администратор:

- Комбинировать Content Advisor с сетевым прокси/фильтром.

- Применять групповую политику для предотвращения локальных изменений.

Альтернативные подходы и когда они предпочтительнее

- Блокировка на маршрутизаторе/фильтре DNS (например, Pi-hole) — даёт централизованное и сетевое блокирование, не зависящее от настроек отдельного ПК.

- Использование сторонних решений родительского контроля (Kaspersky Safe Kids, Microsoft Family Safety) — более удобные отчёты и управление на нескольких устройствах.

- Изменение файла hosts — простой локальный метод для блокирования отдельных доменов, но легко обходим пользователем с правами администратора.

Когда методы через Internet Options не работают:

- Если пользователь имеет права администратора и может менять настройки.

- Если на компьютере установлены браузеры, игнорирующие Internet Options (например, Firefox), и в них не настроен соответствующий контроль.

- При намеренном целевом обходе (VPN, прокси, мобильный хот-спот).

Мини-методология: как выбирать уровень защиты

- Оцените риск: кто пользуется компьютером и какие данные обрабатываются.

- Выберите цель: блокировка контента, защита учётных данных или предотвращение загрузок.

- Подберите инструменты: Internet Options + учетные записи + сетевой фильтр.

- Тестируйте и документируйте: проверяйте результат из-под обычной учётной записи и фиксируйте конфигурацию.

Decision flowchart

flowchart TD

A[Нужно ограничить доступ?] --> B{Кто пользователи?}

B -->|Локальные пользователи, без прав админа| C[Использовать Internet Options + Content Advisor]

B -->|Пользователи с админ правами| D[Перейти к сетевым решениям / смена паролей]

C --> E{Требуется централизованное управление?}

E -->|Да| F[DNS-фильтр или прокси]

E -->|Нет| G[Белые/чёрные списки в Internet Options]

D --> FКороткий глоссарий

- Content Advisor — встроенный инструмент Windows для рейтингового фильтрации сайтов.

- WinINET — системная библиотека Windows, используемая Internet Explorer и некоторыми приложениями для HTTP/FTP.

- Trusted Sites / Restricted Sites — зоны безопасности в Internet Options, позволяющие задавать разные политики для групп сайтов.

Безопасность и приватность

- Internet Options помогает снизить риск утечек учётных данных и эксплойтов, но не обеспечивает защиту от всех угроз: комбинируйте с антивирусом, обновлениями ОС и сетевыми фильтрами.

- Если вы работаете с персональными данными (дети, клиенты), убедитесь, что используемые меры соответствуют вашим обязательствам по приватности; удаляйте журналы и кэши после сеансов при необходимости.

Заключение

Настройки в “Параметры обозревателя” — простой и встроенный способ повысить безопасность общедоступных компьютеров и минимизировать риск случайного доступа к нежелательному контенту. Для серьёзной защиты комбинируйте эти настройки с сетевыми фильтрами, управлением учётными записями и политиками групповой безопасности. Документируйте изменения и регулярно тестируйте конфигурацию.

Важно: администраторы могут изменить эти параметры, поэтому защитите учётные записи паролями и применяйте групповые политики там, где это возможно.

Если у вас есть опыт других успешных подходов — сетевых или локальных — расскажите о них в комментариях.

Похожие материалы

Автозапуск презентации в Google Slides

Scikit-LLM: быстрый старт и примеры

Водяной знак на фото Android — два простых способа

Потеря пакетов: причины и как исправить

Ошибки на виртуальном собеседовании и как их избежать