Как усилить безопасность Chromebook: 4 простых способа

Chromebook из коробки устроены так, чтобы минимизировать ряд распространённых атак: зашифрованное хранилище, проверяемая загрузка (verified boot), песочницы для вкладок и приложений, автоматические обновления системы и встроенный режим восстановления. Это не делает их абсолютно неуязвимыми, но даёт очень хорошую базу.

Ниже — пошаговые практики и проверяемые настройки, которые помогут вам защитить данные пользователя, приватность и работоспособность устройства. Привёл также альтернативы, ограничения, критерии приёмки и готовые чек-листы для разных ролей.

Почему стоит дополнительно усиливать безопасность

Коротко: защита на уровне оборудования и ОС покрывает многие угрозы, но не все. Угрожают:

- компрометация Google Account (учётной записи), которая даёт доступ к синхронизованным данным;

- вредоносные расширения, маскирующиеся под полезные;

- сетевые атаки, подмена DNS и фишинговые страницы;

- физический доступ к устройству и локальные манипуляции.

Важно понимать угрозу и выбирать меры, соответствующие вашим рискам. Ниже — практическая дорожная карта.

1. Включите гостевой режим

Зачем это нужно

Guest Mode предназначен для того, чтобы другие люди могли пользоваться вашим устройством без входа в вашу Google-учётную запись. В гостевом режиме никакие действия не привязываются к вашей основной учётной записи — это снижает утечки данных и ведение истории поисковых запросов.

Ключевые отличия

- Incognito Mode (режим инкогнито) всё ещё работает внутри вашего пользовательского профиля и не защищает от логирования, связанного с учётной записью.

- Guest Mode не хранит соединённую учётную запись и не сохраняет список установленных приложений для пользователя.

Ограничения

- Гостевой пользователь не может устанавливать новые приложения.

- Загруженные файлы сохраняются локально в сессии и удаляются после выхода; если вы хотите оставить файл, сохраните его в облако вручную.

Как включить и использовать

- Если вы уже вошли в систему, нажмите Ctrl + Shift + Q, чтобы выйти, затем выберите Browse as Guest (Просмотр как гость) на экране входа.

- Если гостевой режим не активирован: откройте Настройки > Люди > Управление другими пользователями > Включить гостевой доступ.

Рекомендации для администраторов

- В корпоративных профилях гостевой доступ можно отключать централизованно через консоль администратора Google Workspace. Если устройство предназначено только для сотрудников, рассмотрите отключение гостевого режима.

Критерии приёмки

- При выборе Browse as Guest не видимы синхронизированные пароли и закладки основной учётной записи.

- После выхода из гостевой сессии локально загруженные файлы удаляются (если политика устройства это допускает).

Важно: гостевой режим защищает от привязки истории к вашей учётной записи, но не защищает от сетевого мониторинга на уровне провайдера.

2. Смените поисковую систему по умолчанию

Зачем это нужно

Поисковые системы собирают данные о ваших запросах и используют их для профилирования. Если вы хотите сохранить приватность, переключитесь на провайдера, который не связывает запросы с вашей личностью.

Популярные варианты

- DuckDuckGo — ориентирован на приватность и не хранит персональные данные.

- Startpage — пересылает запросы в Google без передачи ваших идентификаторов (подходит, если важны результаты Google).

- Ecosia, Qwant и региональные приватные поисковики — альтернативы в зависимости от локальных предпочтений.

Как сменить в Chrome OS

- Перейдите на главную страницу выбранной поисковой системы и выполните любой запрос — это добавит поставщика в список браузера.

- Щёлкните правой кнопкой по адресной строке и выберите Редактировать поисковые системы.

- В разделе “Другие поисковые системы” найдите нужный домен и нажмите Сделать по умолчанию.

Практический совет

- Для корпоративных устройств проверьте совместимость с внутренними инструментами поиска и политиками. Если организация использует расширения для поиска, согласуйте переключение с IT.

Альтернатива

- Если вы хотите гибрид: используйте Startpage для приватного поиска и Google для рабочих задач, сохраняя оба варианта в браузере.

3. Настройте безопасный DNS

Почему важно

DNS — это фундамент интернета: он переводит домены в IP. Если DNS подменён, вы можете попасть на фишинговый сайт, даже если в адресной строке выглядит всё нормально. Настройка публичного, проверяющего DNS повышает безопасность и иногда даёт производительность.

Преимущества разных сервисов

- DNSSEC — предотвращает подмену DNS-записей.

- Антифишинг — блокирует известные вредоносные домены.

- Родительский контроль — блокировка контента по категориям.

Популярные публичные DNS и их адреса

- Google DNS: 8.8.8.8 и 8.8.4.4

- Cloudflare (быстрый, приватный): 1.1.1.1 и 1.0.0.1

- Quad9 (фокус на безопасности): 9.9.9.9

- OpenDNS (поддерживает фильтрацию и родительский контроль): 208.67.222.222 и 208.67.220.220

Как настроить в Chrome OS

- Откройте Настройки > Сеть (Internet Connection).

- Выберите вашу Wi‑Fi сеть, затем ещё раз нажмите на её имя в выпадающем меню.

- Перейдите на вкладку Сеть и внизу выберите Custom name servers (Пользовательские серверы имён).

- Введите адреса DNS-провайдера и сохраните.

Важно

- Настройка применяется на конкретную сеть: повторите процедуру для каждой точки доступа, которой вы регулярно пользуетесь.

- VPN-приложения и некоторые корпоративные сети могут переопределять DNS. Проверяйте реальные резольверы через команды или онлайн-сервисы.

Тесты для проверки

- Откройте terminal (crosh) и выполните ping или dig до домена. Убедитесь, что резолвер возвращает ожидаемый адрес и что в настройках сети указан ваш DNS.

4. Установите проверенные расширения и приложения

Коротко

Правильно подобранные расширения усиливают приватность и защищают от слежки, но сами расширения могут быть точкой компрометации. Устанавливайте только проверенные решения и регулярно проверяйте разрешения.

Рекомендованные категории

- Принудительное использование HTTPS (автоматический переход на HTTPS).

- Блокировка отслеживающих скриптов и рекламных сетей.

- VPN/защищённые прокси для публичных Wi‑Fi (внимательно к логам и политике поставщика).

Примеры (подходящие альтернативы и примечания)

- HTTPS Everywhere — расширение от Tor Project и EFF, автоматически пытается переключать сайты на HTTPS. Даже если браузер выполняет многие такие переходы сам, это полезный уровень защиты для старых сайтов.

- uBlock Origin — блокировщик рекламы и трекеров с высокой производительностью и гибкими фильтрами.

- DuckDuckGo Privacy Essentials — блокирует трекеры и предлагает приватный поиск.

- VPN-сервисы: выбирайте провайдеров с прозрачной политикой логирования и хорошими отзывами; бесплатные VPN часто имеют ограничения и могут собирать данные.

Как оценивать расширение

- Оцените количество активных установок и историю разработчика (GitHub, организация.

- Посмотрите разрешения: доступ к просмотру всех сайтов — высокий риск.

- Проверяйте изменения в поведении после установки: всплывающая реклама, редиректы, необычная сетьвая активность.

Критерии приёмки

- После установки расширения сайты, требующие HTTPS, открываются по HTTPS.

- Расширение не запрашивает лишних разрешений и обновляется автоматически без сторонних источников.

Когда предложенные меры не сработают (примеры)

- Физический взлом устройства: если злоумышленник имеет физический доступ и обходит механизмы защиты, локальные меры могут оказаться недостаточными — используйте шифрование аккаунта, блокировку прошивки и надёжные пароли.

- Компрометация Google Account: если учётная запись скомпрометирована, синхронизированные данные и активности останутся под контролем злоумышленника — включите двухфакторную аутентификацию и проведите ревизию подключённых устройств.

- Поддельные расширения: вредоносное расширение с большим количеством установок может обойти фильтры — доверяйте только официальным источникам и регулярно проверяйте разрешения.

Практические чек‑листы

Чек‑лист для обычного пользователя

- Включён Guest Mode для эпизодического использования.

- Поиск по умолчанию переключён на приватный сервис.

- Настроен безопасный DNS (Cloudflare/Quad9/OpenDNS).

- Установлены uBlock Origin + HTTPS Everywhere/аналог.

- Включена двухфакторная аутентификация для Google Account.

Чек‑лист для родителей

- На семейных устройствах настроен DNS с фильтрацией (OpenDNS).

- Ограничен доступ к установке приложений для детей.

- Установлены расширения, блокирующие взрослый контент и трекеры.

- Настроены отдельные детские профили или семейная конфигурация Google Family Link.

Чек‑лист для администратора IT

- Политики управления устройствами (MDM) настроены и гостевой режим контролируется.

- Обновления ОС автоматизированы и контроль версий ведётся централизованно.

- Разрешён список расширений (whitelist) и запрещён список (blacklist).

- Периодические аудиты установленных расширений и сетевых настроек выполняются.

Мини‑методология: как выбрать сочетание мер

- Оцените активные риски: кто использует устройство, какие данные хранятся и какие сети используются.

- Начните с базовых мер: двухфакторная аутентификация, гостевой режим, приватный поиск.

- Настройте DNS и добавьте блокировщик трекеров.

- Тестируйте: используйте чек‑листы и критерии приёмки.

- Повторяйте аудит каждые 3–6 месяцев или после крупных изменений.

Решение при ограниченном времени

- Приоритет 1: двухфакторная аутентификация и смена поисковой системы.

- Приоритет 2: DNS и блокировка трекеров.

- Приоритет 3: политика расширений и централизованный контроль.

Набор тестов и критериев приёмки

Тест 1: Проверка гостевого режима

- Действие: Войти как гость и попытаться получить доступ к синхронизированным паролям и закладкам.

- Ожидаемый результат: доступ закрыт, никаких персональных данных не видно.

Тест 2: Проверка DNS

- Действие: Выполнить запрос к специализированному сервису для определения резолвера (например, через консоль crosh или онлайн-сервис).

- Ожидаемый результат: возвращается IP выбранного DNS-сервиса (например, 1.1.1.1 для Cloudflare).

Тест 3: Проверка расширений

- Действие: Установить uBlock Origin и открыть страницу с рекламой.

- Ожидаемый результат: реклама блокируется, страница загружается корректно, расширение не просит лишних разрешений.

Краткий глоссарий

- DNS — Служба доменных имён, переводит домены в IP-адреса.

- DNSSEC — Расширение безопасности DNS, защищающее от подмены ответов.

- Guest Mode — Гостевой режим, изолированная сессия без привязки к аккаунту.

- Incognito Mode — Локальный режим приватного просмотра в профиле пользователя.

Итог

Chromebook — одна из самых безопасных платформ для повседневного использования, но базовых гарантий может быть недостаточно в определённых сценариях. Простые меры — гостевой режим, приватный поиск, безопасный DNS и проверенные расширения — дают значительный прирост приватности и защиты. Для домашних и корпоративных пользователей полезно применять чек‑листы и периодические аудиты.

Если у вас есть специфические сценарии использования (школьные компьютеры, корпоративные машины, общие точки доступа), оставьте комментарий с описанием: я предложу конкретную последовательность настроек.

Important: если вы используете VPN или корпоративные прокси, их политика может переопределять DNS и маршрут трафика. Проверяйте настройки после каждой существенной смены сети.

Notes: регулярно проверяйте доверие к расширениям и периодически пересматривайте список установленных провайдеров DNS и поисковых систем.

Похожие материалы

Включить тёмную тему в Brave — инструкция

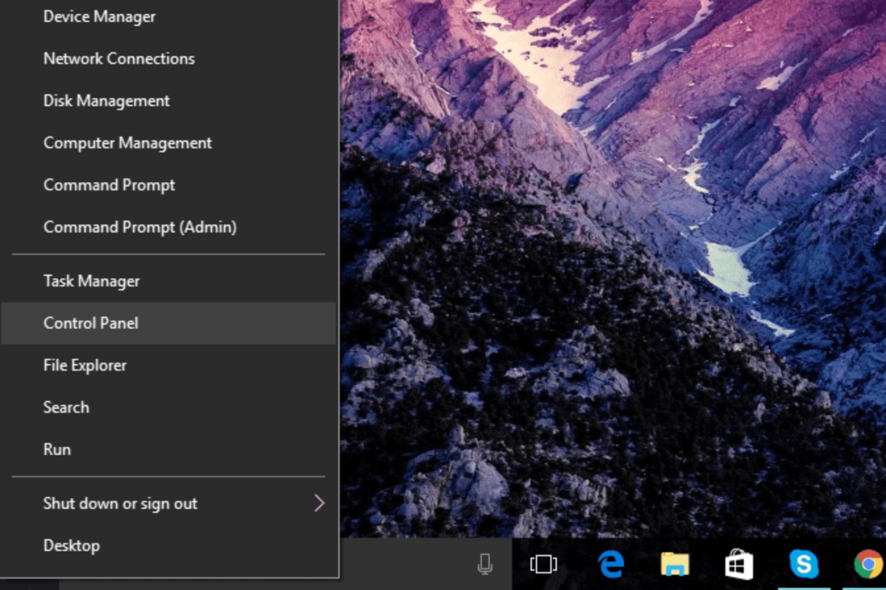

Вернуть Панель управления в меню Windows X

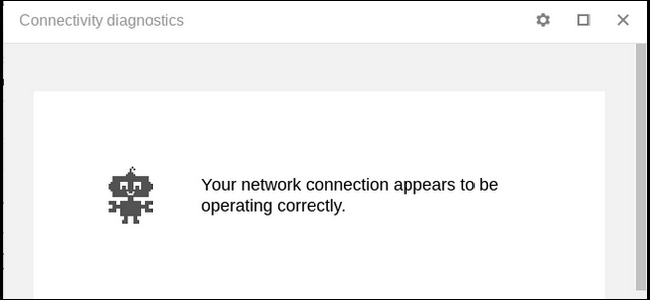

Диагностика интернета через Chrome

Как просмотреть архивированные публикации в Instagram

Видео TikTok как обои на Android