Защита смартфона: как обезопасить данные и платежи

Почему защита смартфона важнее, чем кажется

Смартфоны давно перестали быть только средством связи. Это кошельки, хранилища электронной почты, документов, медицинских записей и инструмент для операций с реальными деньгами. Потеря контроля над устройством дает злоумышленнику доступ к широкому спектру вашей цифровой жизни: от рассылки фишинговых сообщений от вашего имени до перевода средств с привязанных карт.

Современные угрозы включают скрытую установку вредоносных приложений, перехват трафика в публичных сетях и целевые фишинговые атаки через SMS, мессенджеры и почту. В отличие от стационарных компьютеров, смартфоны часто находятся вне контроля корпоративной сети, поэтому защитные привычки пользователя имеют решающее значение.

Важно: отсутствие немедленных видимых симптомов не означает отсутствие проблем. Некоторые эксплойты работают тихо, собирая данные и доступы годами.

Типичные вектора атак на смартфоны

- Вредоносные приложения из ненадежных источников

- Фишинговые ссылки в SMS, мессенджерах и почте

- Перехват в небезопасных Wi Fi сетях

- Уязвимости операционной системы и сторонних приложений

- Социальная инженерия и подмена SIM карты

Лучшие практики для защиты смартфона

Ниже — практический набор шагов. Каждый пункт объяснен и снабжен советами по внедрению.

Устанавливайте обновления регулярно

- Обновления операционной системы и приложений закрывают уязвимости. Включите автоматические обновления для ОС и ключевых приложений.

Используйте сложные пароли и менеджер паролей

- Пароль должен быть длинным и уникальным для каждой учетной записи. Менеджеры паролей генерируют и безопасно хранят сложные комбинации.

Включите шифрование устройства

- Шифрование делает данные нечитабельными при физическом краже устройства. На современных Android и iOS шифрование обычно включено по умолчанию, но проверьте настройки безопасности.

Скачивайте приложения только из официальных магазинов

- Google Play и App Store проводят базовую проверку, тогда как сторонние репозитории нередко распространяют модифицированные APK с бэкдорами.

Будьте осторожны с публичным Wi Fi

- Никогда не выполняйте банковские операции и не введите платежные данные в гостевых сетях без VPN. Рассмотрите платный проверенный VPN для шифрования трафика.

Отключайте Bluetooth и NFC, когда не нужны

- Эти интерфейсы могут использовать уязвимости для побочных подключений и передачи данных.

Настройте автоматическую блокировку и удаленное стирание

- Установите короткое время блокировки экрана и включите функции Find My Device или аналогичные, позволяющие локализовать и стереть устройство при потере.

Проверяйте разрешения приложений

- Запрашиваемые разрешения должны соответствовать функциям приложения. Если фоновой игре не нужен доступ к контактам или микрофону, это красный флаг.

Развивайте привычку критической проверки ссылок и вложений

- Не открывайте сомнительные ссылки в SMS и чатах. Подозрительные вложения лучше не загружать и не запускать.

Защита данных при использовании приложений казино и платежей

Многие люди используют смартфоны для игр в приложениях с реальными ставками и переводов денег. Такие приложения обрабатывают финансовые данные, поэтому требуют особой осторожности.

Рекомендации при работе с приложениями реальных денег, в том числе казино

Скачивайте только проверенные приложения

- Используйте официальные магазины и проверяйте адреса сайтов разработчиков. Читайте отзывы и обращайте внимание на свежие жалобы о мошенничестве.

Проверяйте шифрование соединения

- Перед вводом данных убедитесь, что соединение защищено HTTPS. В приложении это может быть указано в разделе безопасности или политиках.

Установите лимиты расходов

- Многие приложения позволяют задать дневные или недельные лимиты. Это ограничит потенциальные потери при компрометации учетной записи или карты.

Контролируйте выписки и уведомления

- Подключите SMS и push уведомления о транзакциях и регулярно сверяйте банковские выписки.

Выходите из аккаунта после сессии

- Особенно важно при использовании чужих или общих устройств.

Примечание по рекомендациям эксперта

Редактор с многолетним опытом в обзорах онлайн азартных игр указывает, что наиболее частые инциденты происходят через поддельные приложения и фишинговые сайты. Это подтверждает важность проверки подлинности приложения и домена.

Как двухфакторная аутентификация защищает вас

Двухфакторная аутентификация добавляет второй уровень проверки, помимо пароля. Второй фактор может быть одним из следующих:

- SMS код или голосовой вызов

- Программы-генераторы кодов (TOTP)

- Аппаратные ключи безопасности

- Биометрия (отпечаток, лицо) как второй фактор

Преимущества 2FA

- Значительно снижает риск несанкционированного доступа

- Работает для почты, соцсетей, банков и игровых приложений

- Аппаратные ключи дают гораздо более высокий уровень защиты

Совет: избегайте SMS в качестве единственного 2FA при доступе к финансовым сервисам. SIM swap атаки делают SMS менее безопасным.

План действий при подозрении на взлом

Если вы заподозрили компрометацию, действуйте быстро. Ниже пошаговый инцидент-ранбуk:

- Отключите устройство от сети

- Выключите Wi Fi и мобильные данные, переведите в авиарежим.

- Измените пароли с другого надежного устройства

- Начните с почты и банковских аккаунтов. Включите 2FA, если ещё не включено.

- Сообщите в банк

- Блокируйте карты при подозрительных транзакциях.

- Проверьте приложения и удалите неизвестные

- Ищите приложения, которые вы не устанавливали.

- Выполните полную проверку на вредоносное ПО

- Используйте проверенные антивирусы для мобильных или выполните сброс к заводским настройкам при серьезных подозрениях.

- Включите удаленное стирание и поиск устройства

- Если устройство утеряно, удалите данные дистанционно.

- Задокументируйте инцидент

- Сохраните логи транзакций и переписку для банков и служб поддержки.

Критерии приёмки

- Устройство обновлено до актуальной версии ОС

- Все важные аккаунты защищены уникальными паролями и 2FA

- Нет несанкционированных транзакций в банковских выписках

- Приложения установлены только из проверенных источников

Быстрый план проверки безопасности перед установкой приложения

- Зеркало разработчика на официальном сайте

- Количество и свежесть отзывов в магазине

- Список запрашиваемых разрешений

- Политика конфиденциальности и контакты службы поддержки

Маленькая методология оценки риска для приложений

- Идентифицируйте: какие данные запрашивает приложение

- Оцените: риск компрометации этих данных

- Смягчите: включите 2FA, используйте карту с лимитом, настройте уведомления

- Мониторьте: проверяйте выписки и логи

Дерево решений при подозрении на фишинг

flowchart TD

A[Получили подозрительное сообщение] --> B{Содержит ссылку или вложение?}

B -- Да --> C[Не открывать ссылку и не скачивать файл]

C --> D[Проверить отправителя и домен]

D -- Подозрительно --> E[Связаться с отправителем по другому каналу]

D -- Нормально --> F[Открыть в защищенной среде]

B -- Нет --> G[Если требуют данные, игнорировать и проверить на официальном сайте]

E --> H[Сообщить в службу поддержки и удалить сообщение]Ролевые чеклисты

Для обычного пользователя

- Включено автоматическое обновление ОС

- Шифрование устройства включено

- Пароли в менеджере паролей

- 2FA включена для почты и банков

- Лимиты трат установлены в приложениях платежей

Для администратора корпоративной мобильной среды

- Политики MDM настроены и применяются

- Контроль доступа к корпоративным данным через контейнеризацию

- Регулярные обзоры установленных приложений

- Логирование инцидентов и резервные копии

Для службы поддержки приложений

- Процедура подтверждения пользователя при спорных транзакциях

- Быстрая блокировка учетных записей при компрометации

- Четкие контакты для сообщества пользователей

Политика конфиденциальности и соответствие закону

Если вы работаете с персональными данными, учитывайте требования локального законодательства о защите данных. Основные принципы:

- Сбор минимально необходимого объема данных

- Хранение и передача в зашифрованном виде

- Прозрачность для пользователей о том, какие данные и зачем используются

- Обеспечение прав пользователей на доступ и удаление данных

В странах с регламентами, похожими на GDPR, это включает информирование о праве на удаление и переносимость данных.

1-строчный глоссарий

- 2FA: двухфакторная аутентификация

- VPN: виртуальная частная сеть

- MDM: управление мобильными устройствами

- SIM swap: подмена SIM карты злоумышленником

Фактбокс

- Угроза: смартфон часто имеет доступ к почте, картам и документам

- Защита: 2FA и шифрование значительно снижают риск несанкционированного доступа

- Практика: регулярные обновления и скачивание из официальных магазинов — базовый минимум

Когда предложенные шаги не помогут

- Если у злоумышленника есть физический доступ и разблокировка устройства

- При компрометации SIM и отсутствия аппаратного ключа 2FA

- При наличии уязвимости на стороне сервиса, где хранится ваша учетка

В таких случаях необходимы экстренные меры: смена SIM, обращение в банк, полный сброс устройства и восстановление доступа через проверенные каналы.

Заключение

Защита смартфона — это сочетание технических настроек и поведенческих привычек. Соблюдайте простые правила: обновления, шифрование, сильные пароли, 2FA и осторожность в публичных сетях. Для приложений с реальными ставками добавьте контроль трат, проверку источников и мониторинг транзакций. Наличие плана действий на случай инцидента позволяет быстро ограничить ущерб и восстановить контроль над данными.

Важно: безопасность — это постоянный процесс. Периодически проверяйте свои настройки и адаптируйте защиту под новые угрозы.

Ключевые действия прямо сейчас

- Включите автоматические обновления

- Настройте 2FA для почты и банков

- Проверьте разрешения установленных приложений

- Установите лимиты в платежных приложениях

Похожие материалы

Скачать и настроить 3D‑эмодзи Microsoft Fluent

Установка и настройка Belkin WeMo

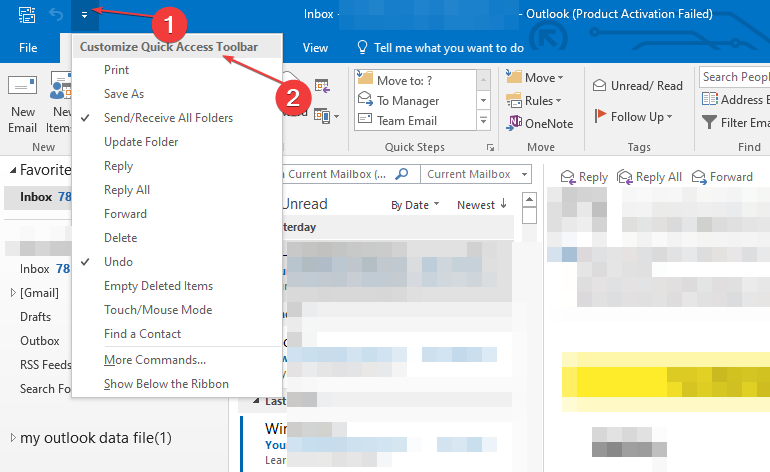

Настройка панели быстрого доступа Outlook

Как отправить приложение Android быстро

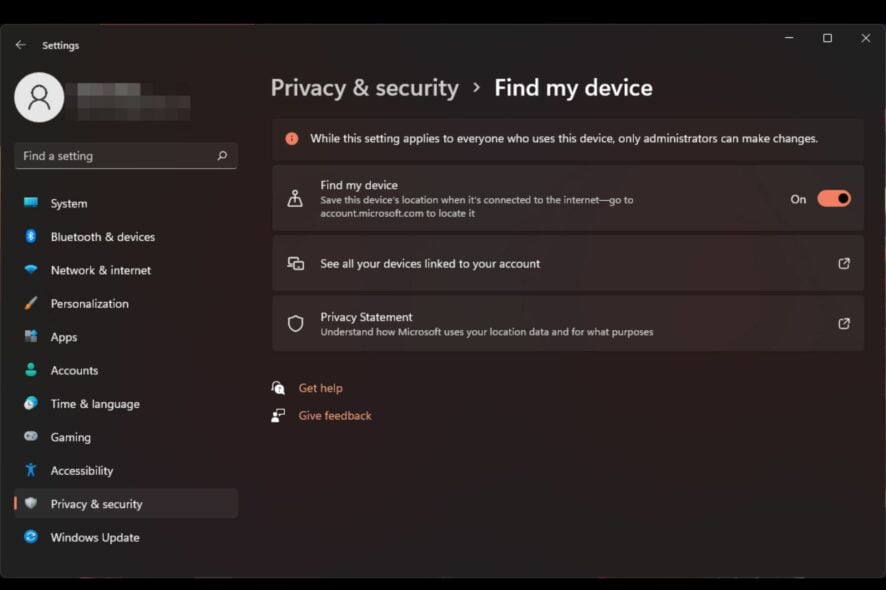

Как включить и использовать «Найти устройство» в Windows 11