Как получить бесплатный SSL и установить его на сайт

К чему нужен SSL кратко

SSL (Secure Sockets Layer) — протокол шифрования каналов связи. Он защищает передаваемые данные от перехвата и подмены. Коротко: SSL шифрует логины, куки и платежную информацию, что особенно важно при подключении через общедоступные Wi‑Fi сети.

Важно: SSL не защищает сайт от уязвимостей приложений или утечки данных на сервере — он защищает только транспорт.

Основные варианты применения

- Защита панели входа и форм.

- Шифрование страниц с персональными данными и платежной информацией.

- Повышение доверия пользователей (блок с замком в браузере).

Получение бесплатного SSL (пошагово)

Ниже описан адаптированный процесс, как это было в StartSSL (оригинальный пример). Многие шаги схожи и для других бесплатных центров сертификации.

Регистрация и подтверждение почты

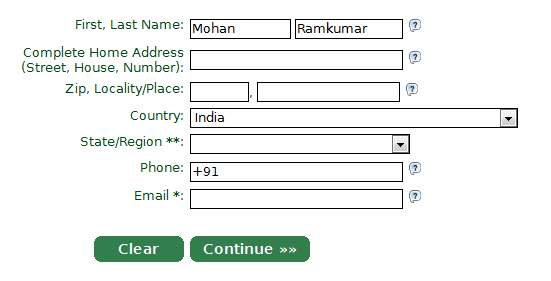

- Заполните форму регистрации: ФИО/название организации, адрес, телефон — поля обязательны.

- На указанный email придёт письмо с проверочным кодом. Введите код в форму в течение срока действия письма.

Примечание: в оригинальном процессе письмо могло прийти быстро, но срок действия подтверждения обычно ограничен (например, 24 часа). Действуйте оперативно.

Верификация аккаунта и ожидание

После ввода кода часто идёт ручная или полуавтоматическая проверка со стороны CA. В оригинальном примере ожидание заняло от нескольких минут до нескольких часов.

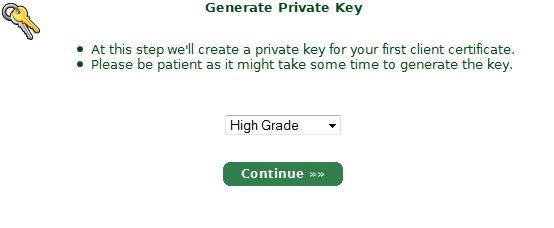

Установка сертификата в браузере и создание ключа

- После подтверждения аккаунта выберите тип сертификата (в примере — Webserver).

- Сгенерируйте приватный ключ: при создании укажите надёжный пароль.

- Выберите длину ключа (128/256 бит в исходном примере — это указывает на длину симметричной сессии; для асимметричных ключей обычно используются 2048/4096 бит).

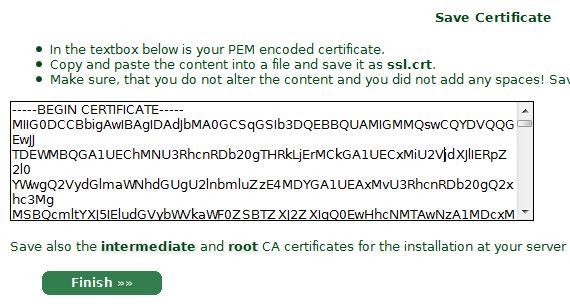

- Скопируйте закодированный сертификат в текстовый файл и сохраните как ssl.crt.

Совет: скачайте и сохраните также intermediate и root сертификаты в ту же папку.

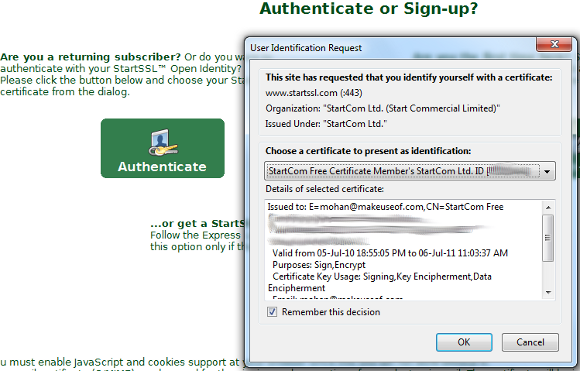

Аутентификация пользователем через сертификат

После установки сертификата в браузере вы сможете пройти аутентификацию без пароля — идентификация происходит по приватному ключу. Обязательно сделайте резервную копию приватного ключа и храните её в надёжном месте.

Важно: потеря приватного ключа означает потерю доступа к связанному сертификату; компрометация ключа — повод немедленно отзывать сертификат.

Валидация домена и почты

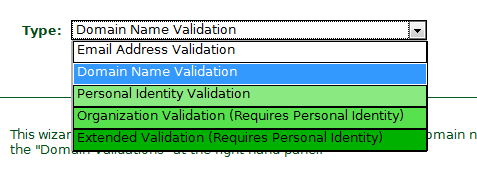

- В разделе Validations Wizard выберите «валидация домена».

- Введите домен и привяжите к нему email-адрес для подтверждения владения.

- После подтверждения email домен считается валидированным.

Ограничение бесплатного варианта: в описанном процессе требуется повторять валидацию каждые 30 дней. Для других CA сроки и требования могут отличаться.

Мастер сертификата и файлы

Выбрали Webserver, указали пароль для приватного ключа и обязательный субдомен. Сертификат поддерживает основной домен и субдомен.

На странице мастера скопируйте содержимое сертификата в файл ssl.crt и скачайте ca.pem и sub.class1.server.ca.pem — положите все файлы в одну папку.

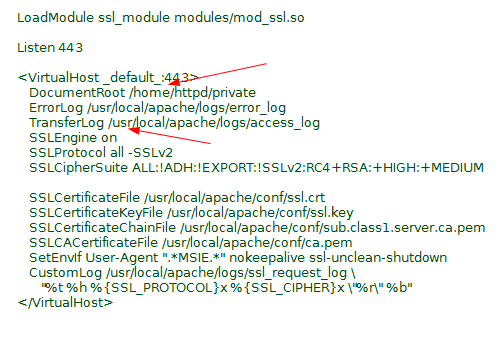

Загрузка и настройка на сервере

- Перейдите в раздел «How to Install» или FAQ и выберите ваш сервер (например, Apache).

- Скопируйте рекомендуемые строки для httpd.conf или ssl.conf и адаптируйте пути к файлам сертификатов.

- На сервер загрузите файлы ssl.crt, приватный ключ (ssl.key) и промежуточные ca.pem.

- Перезапустите веб‑сервер и проверьте работу HTTPS.

Совет: проверьте конфигурацию с помощью внешних сервисов проверки SSL и локально с curl: curl -Iv https://вашдомен

Контрольный список при установке

- Скопирован ssl.crt в каталог веб‑сервера.

- Приватный ключ хранится отдельно и защищён паролем.

- Промежуточные сертификаты установлены и связаны.

- Веб‑сервер перезапущен без ошибок.

- HTTPS отвечает корректно и показывает замок в браузере.

Обновление и продление валидации

Для бесплатных сертификатов иногда требуется периодическое повторное подтверждение владения (в примере — каждые 30 дней). Рекомендации:

- Настройте напоминания за 7 и 2 дня до окончания срока валидации.

- Подготовьте заранее доступ к почте, указанной в валидации.

- Для сайтов с критичностью выберите автоматизированный CA (см. раздел «Альтернативы»).

Когда бесплатный SSL не подходит (контрпример)

- Вы управляете крупным интернет-магазином или банком: коммерческий SLA и расширенные гарантии от платного CA важны.

- Нужны расширенные уровни проверки (OV/EV) и отображение организации в сертификате.

- Нужна автоматизация продления без вмешательства — некоторые бесплатные CA имеют ограничения.

Альтернативные подходы

- Let’s Encrypt — бесплатный ACME CA с автоматическим продлением через certbot. Хорош для автоматизации и массового развертывания.

- Cloudflare — бесплатный проксированный SSL, даёт HTTPS без установки сертификатов на хосте (см. настройки SSL/TLS в панели Cloudflare).

- Другие бесплатные сервисы: ZeroSSL, некоторые хостеры предоставляют бесплатные сертификаты в панели управления.

Важно выбирать альтернативу в зависимости от требований к автоматизации, уровню проверки и поддержке.

Рекомендации по безопасности (жёсткая версия)

- Храните приватный ключ в зашифрованном хранилище (например, аппаратный HSM или защищённый USB‑накопитель).

- Ограничьте доступ к каталогу с ключами и сертификатами правами только root/администратор.

- Регулярно обновляйте TLS библиотеку сервера (OpenSSL, LibreSSL) и используйте актуальные протоколы (TLS 1.2+, предпочтительно TLS 1.3).

- Отключите старые шифры (RC4, SSLv3, TLS 1.0/1.1, слабые DH/RC4) и включите сильные наборы шифров.

- Настройте HTTP Strict Transport Security (HSTS) с разумным max‑age после полной проверки HTTPS.

- Включите OCSP Stapling для ускорения проверки отзыва сертификата.

Роли и их чек‑листы

- Владелец сайта/блогер:

- Зарегистрировать почту и подтвердить домен.

- Сохранить резервную копию ключа в безопасном месте.

- Настроить напоминания о продлении валидации.

- Системный администратор:

- Установить сертификаты на сервер.

- Проверить конфигурацию HTTPS, HSTS, OCSP.

- Настроить автоматизацию резервного копирования ключей.

- DevOps/разработчик:

- Интегрировать автоматическое получение/обновление через ACME (если выбран).

- Протестировать приложение на предмет смешенного контента.

Мини‑методология: быстрое развертывание HTTPS

- Выберите CA (автоматический — Let’s Encrypt или ручной — StartSSL/другой).

- Подготовьте домен и почту для подтверждения.

- Сгенерируйте приватный ключ и CSR (если требуется).

- Получите сертификат, скачайте промежуточные CA.

- Установите сертификат на сервер, перезапустите сервисы.

- Проверяйте корректность и настраивайте HSTS/OCSP.

Краткий глоссарий

- CA — центр сертификации, выдаёт сертификаты.

- CSR — запрос на подписанный сертификат (Certificate Signing Request).

- OCSP — Online Certificate Status Protocol, проверка отзыва сертификатов.

Критерии приёмки

- Сайт доступен по HTTPS и браузер показывает надёжное подключение.

- Никаких смешанных ресурсов (HTTP на странице, загружаемые скрипты/стили через HTTP).

- Срок действия сертификата и требования к валидации задокументированы и соблюдаются.

Что делать при проблемах

- Если браузер не доверяет сертификату: проверьте цепочку доверия и наличие промежуточных сертификатов.

- Если приватный ключ скомпрометирован: немедленно отозвать сертификат и выпустить новый.

- При ошибках конфигурации сервера проверьте журналы и используйте отладочные утилиты (openssl s_client, curl).

Соображения для локального рынка

- Если ваш хостинг предлагает встроенную поддержку бесплатных сертификатов, используйте её для удобства.

- При публикации коммерческого сайта обсудите с хостинг‑провайдером варианты автоматического продления и SLA.

Социальная аннотация

OG‑заголовок и описание ниже помогут в предпросмотре при репосте.

Короткое объявление для рассылки (100–200 слов)

Бесплатный SSL защищает входы и платежи, даже если вы ведёте блог или небольшой сайт. В статье описан практический путь от регистрации до установки сертификата, а также советы по резервному копированию ключей, обновлению валидаций и безопасной конфигурации сервера. Также рассмотрены альтернативы с автоматическим продлением и чек‑листы для владельцев сайтов, администраторов и DevOps.

Часто задаваемые вопросы

Нужно ли каждый месяц повторять валидацию?

Это зависит от CA. В описанном бесплатном варианте требовалась валидация каждые 30 дней; у других CA сроки и политика отличаются.

Можно ли автоматизировать продление бесплатного сертификата?

Да — выбор CA с поддержкой ACME (например, Let’s Encrypt) позволяет автоматизировать получение и продление с помощью клиентов вроде certbot.

Как безопасно хранить приватный ключ?

Храните ключи в зашифрованном хранилище, настройте доступ по правам и делайте офлайн‑резервные копии.

Итог

Бесплатный SSL — практичное решение для блогов и небольших сайтов: он защищает транспорт и повышает доверие. Если вам нужна автоматизация и минимальная поддержка — рассмотрите ACME‑совместимые CA. Для критичных сервисов стоит выбирать коммерческие опции с расширенной проверкой и поддержкой.

Важно: всегда делайте резервные копии приватных ключей и документируйте процесс продления.

Похожие материалы

Миграция Linux с Aptik — полное руководство

Исправление проблем входа в Windows 11

Как выбрать платформу для блога — 8 ключевых факторов

Режим «Не беспокоить» в Ubuntu: как включить

Ветвление в Google Forms: показывать вопросы по ответам