Как исправить слабую безопасность Wi‑Fi с помощью шифрования

TL;DR

Если ваша сеть использует устаревшие протоколы (WEP/WPA) — срочно обновите шифрование до WPA2 или WPA3. Даже при современном пароле шифрование защищает трафик от перехвата; при невозможности обновить роутер используйте Ethernet или VPN и регулярно проверяйте список подключённых устройств.

Понимание того, что делает безопасность Wi‑Fi «слабой», и способы её улучшения помогут предотвратить кибератаки при работе через беспроводную сеть. Общественные сети — наглядный пример: открытая Wi‑Fi сеть передаёт данные в открытом виде, и злоумышленник может перехватить пароли и личную информацию.

Шифрование Wi‑Fi — не просто дополнительный пароль: это механизм сокрытия содержания трафика от посторонних. В статье подробно объясняю стандарты шифрования, пошаговые действия по улучшению защиты, когда шифрование недостаточно, а также даю практические шаблоны, чек‑листы и рекомендации для домашних пользователей и администраторов.

Что такое шифрование Wi‑Fi?

Шифрование Wi‑Fi — это метод преобразования данных, которые передаются по беспроводной сети, в вид, недоступный для понимания посторонним. В одном‑двух предложениях: шифрование превращает ваши пакеты в «зашифрованный мешок», который может открыть только устройство с верным ключом.

Без шифрования любой трафик — включая пароли, сообщения и данные карт — может быть перехвачен и прочитан. С шифрованием трафик «перемешивается» и его нельзя легко расшифровать без ключа. Современные протоколы предотвращают классические атаки типа “man‑in‑the‑middle” и уменьшают риск ряда других уязвимостей.

Важно: сильный пароль и современный протокол шифрования — разные, но взаимно дополняющие меры.

Основные стандарты шифрования Wi‑Fi

Ниже — краткая справка по наиболее распространённым стандартам, как они появились и почему одни защищённее других.

- WEP (Wired Equivalent Privacy). Появился в 1997 году. Сегодня считается устаревшим и ненадёжным: его легко взломать современными инструментами.

- WPA (Wi‑Fi Protected Access). Введён в 2003 году как временная замена WEP. Безусловно лучше WEP, но тоже имеет уязвимости по сравнению с более поздними стандартами.

- WPA2 (Wi‑Fi Protected Access II). Ратифицирован в 2004 году и долгое время был «золотым стандартом». Использует более надёжные алгоритмы и широко распространён в роутерах и устройствах.

- WPA3 (Wi‑Fi Protected Access III). Введён в 2018 году для устранения уязвимостей WPA2 (включая проблемы с подбором паролей и атаки KRACK). Поддерживает упрощённое подключение IoT‑устройств через Easy Connect и обеспечивает улучшенную защиту при подборе паролей.

Каждый следующий стандарт улучшает конфиденциальность и устойчивость к атакам. Если у вас есть выбор — используйте WPA3 (или как минимум WPA2).

5 шагов по устранению слабой безопасности Wi‑Fi с помощью шифрования

Ниже — практическая процедура, которую можно применить как для домашней сети, так и для малого офиса.

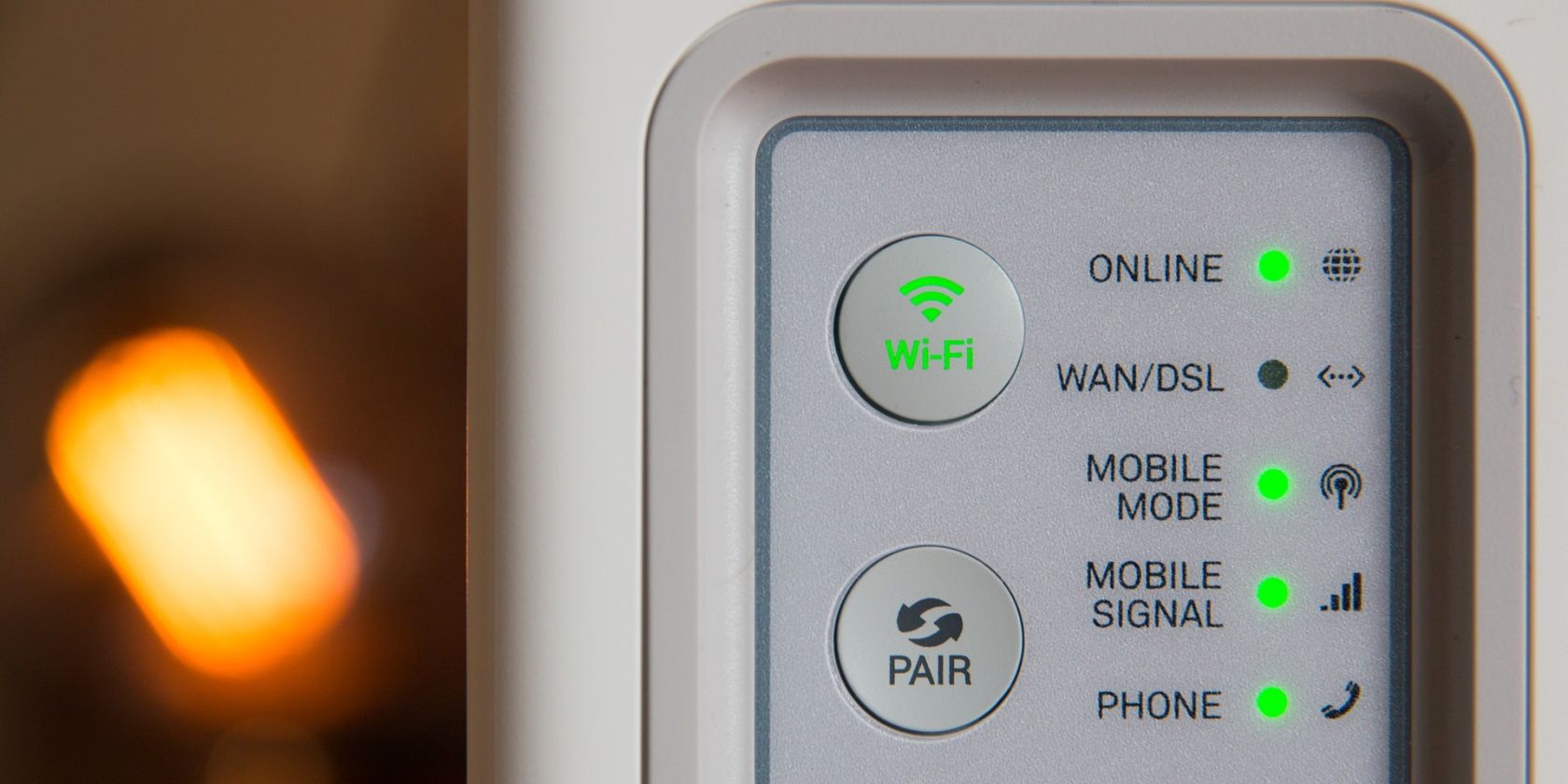

1. Определите текущий тип шифрования

Первый шаг — выяснить, какой протокол использует ваша сеть. Это можно сделать с телефона, ноутбука или ПК.

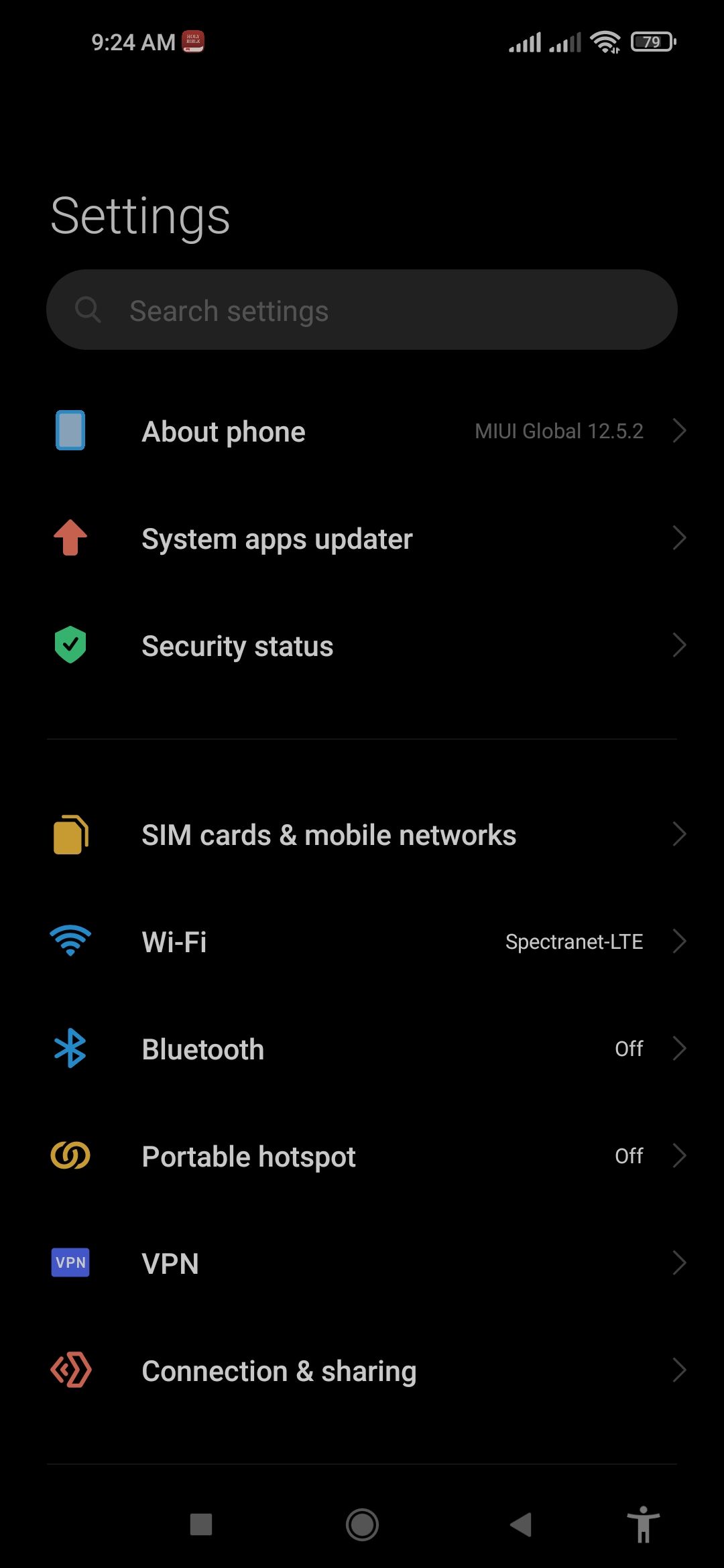

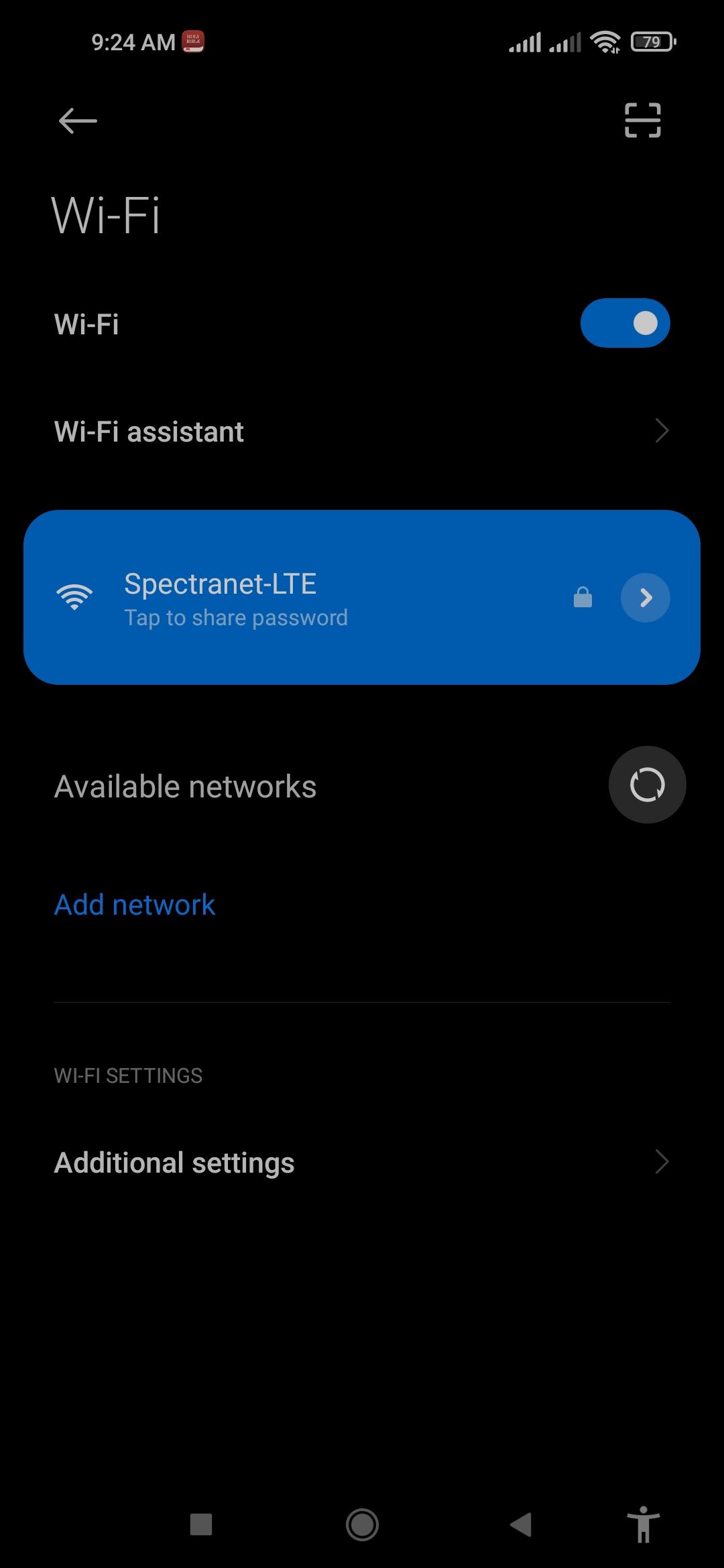

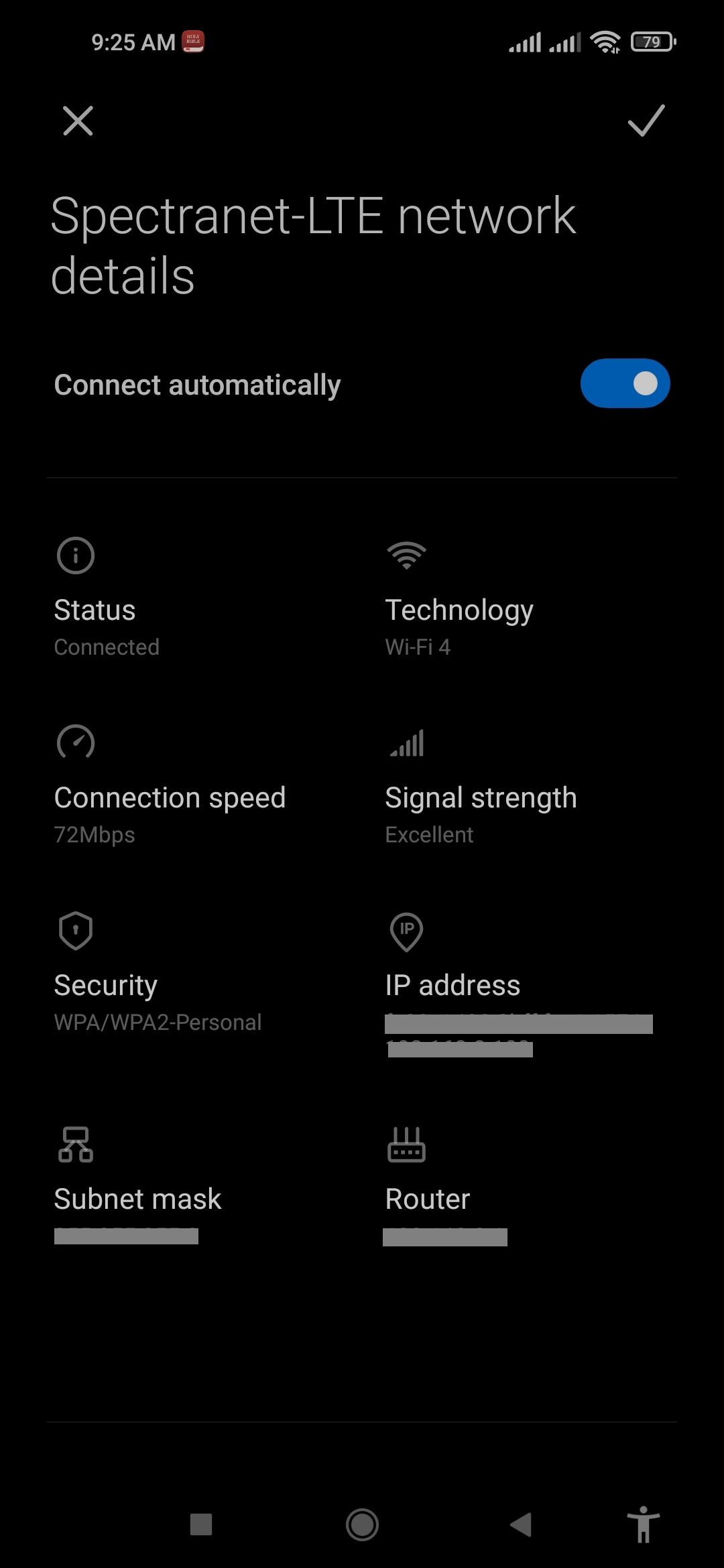

Пример для Android (интерфейс может отличаться):

- Откройте Настройки → Wi‑Fi.

- Если сеть не видна, нажмите Доступные сети.

- Нажмите на стрелку (caret) рядом с именем сети, чтобы просмотреть свойства.

Закрыть

В свойствах вы увидите метку с типом безопасности: WEP, WPA/WPA2, WPA2‑PSK, WPA3 и т. п. Запишите её.

Важно: на некоторых устройствах отображается комбинация (например, “WPA2/WPA3”), что означает совместимость с обоими режимами.

2. Включите более высокий стандарт шифрования в настройках роутера

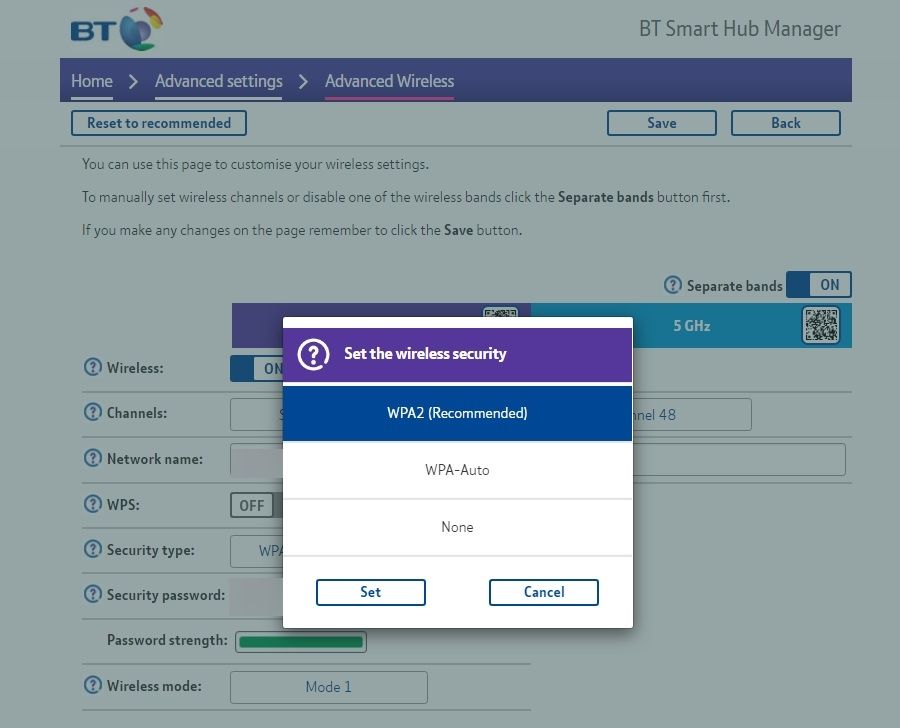

Если ваше устройство или роутер поддерживает более новый стандарт, переключите его в административной панели роутера.

Шаги общего характера:

- Откройте браузер и введите IP‑адрес роутера (например, 192.168.0.1 или 192.168.1.1). IP обычно указан на наклейке под роутером.

- Введите логин и пароль администратора роутера.

- Перейдите в раздел беспроводной сети / Wi‑Fi / Security / Безопасность.

- В поле шифрования выберите WPA2‑PSK (AES) или WPA3 (если доступно). Не выбирайте WEP или TKIP — они устарели.

Советы:

- Если есть выбор режима «WPA2/WPA3 mixed», он полезен для совместимости со старыми устройствами, но оптимально — переводить все устройства на WPA3 по мере возможности.

- Если после изменения настройки некоторые устройства перестали подключаться, обновляйте их ПО/прошивку и повторно вводите пароль.

3. Приобретите сертифицированный роутер, если обновление невозможно

Если в меню нет опции перехода на WPA2/WPA3, скорее всего ваш роутер слишком стар. Покупка нового устройства решит проблему.

Что учитывать при выборе:

- Поддержка WPA3 и WPA2 (AES). Это гарантия актуальности на несколько лет.

- Обновления прошивки от производителя. Отдавайте предпочтение брендам, регулярно выпускающим патчи.

- Наличие гостевой сети и контроля подключений.

Проверьте у производителя программы обмена старого устройства или скидки — некоторые продавцы предлагают trade‑in. Список сертифицированных устройств публикует Wi‑Fi Alliance.

Важно: пока вы ждёте новый роутер, избегайте небезопасных общественных сетей и используйте VPN.

4. Контролируйте количество подключённых устройств и подозрительные соединения

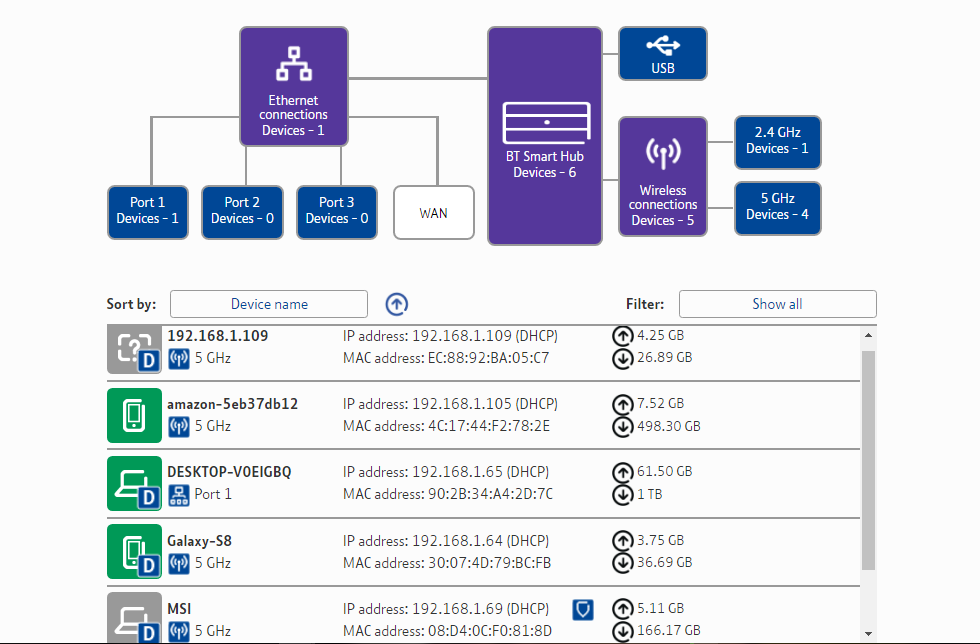

Постоянный мониторинг покажет, не подключился ли к вашей сети посторонний.

Как проверить (на примере панели роутера):

- Введите IP‑адрес роутера в браузере и войдите в панель.

- Найдите раздел «Сеть», «Подключённые устройства», «WLAN Status» или похожий.

- Просмотрите список текущих клиентов (по MAC‑адресу и имени хоста).

Если видите неизвестное устройство — измените пароль Wi‑Fi и пересмотрите настройки шифрования. Для корпоративной сети включите двухфакторную аутентификацию для доступа к административной панели.

5. Используйте проводное подключение там, где это возможно

Ethernet‑кабель даёт локальное, зашифрованное только на физическом уровне соединение между вашим устройством и роутером. Для задач с повышенными требованиями к безопасности (банковские операции, администрирование серверов) проводное соединение предпочтительнее.

Плюсы Ethernet:

- Отсутствие риска перехвата беспроводного трафика по воздуху.

- Более высокая скорость и низкая латентность.

- Стабильность соединения для обновлений и резервного копирования данных.

Минусы: ограниченная мобильность и необходимость прокладывать кабели.

Когда шифрование Wi‑Fi не решает проблему

Шифрование защищает канал передачи, но не устранит все риски. Вот типичные случаи, когда одного шифрования недостаточно:

- Устройство уже заражено вредоносом: шифрование не остановит утечку данных с заражённого компьютера.

- Веб‑сайты без HTTPS: даже по защищённому Wi‑Fi данные, отправляемые по незашифрованному соединению HTTP, остаются уязвимыми.

- Социальная инженерия и фишинг: злоумышленник может обманом получить пароль от вас самого.

- Уязвимости роутера (необновлённая прошивка): злоумышленник может эксплуатировать баги в ПО роутера и получить доступ к внутренней сети.

Вывод: шифрование — необходимая, но не единственная мера. Оно часть многослойной стратегии безопасности.

Альтернативные и дополнительные подходы

- VPN: шифрует трафик на уровне приложения/канала, полезен в общественных сетях.

- HTTPS/TLS для веб‑сайтов: всегда используйте сайты с зелёной или защищённой меткой HTTPS.

- Сегментация сети: отдельная гостевая сеть для посетителей и IoT‑устройств снижает риск компрометации основной сети.

- Двухфакторная аутентификация (2FA): для доступа к важным сервисам даже при компрометации пароля.

Практический чек‑лист (коротко)

- Узнайте текущий тип шифрования (WEP/WPA/WPA2/WPA3).

- Переключите роутер на WPA2 (AES) или WPA3.

- Обновите прошивку роутера до последней версии.

- Поменяйте стандартный пароль администратора роутера.

- Включите гостевую сеть для гостей и IoT.

- Мониторьте подключённые устройства и логи.

- При подключении в общественных местах используйте VPN.

Руководство действий (Playbook) для домашнего пользователя

- Проверка: определите текущий стандарт шифрования на одном из ваших устройств.

- Вход в панель роутера: напишите IP и авторизуйтесь.

- Резерв: перед изменением настроек запишите текущие параметры и настройки провайдера.

- Переключение: измените режим безопасности на WPA2‑PSK (AES) или WPA3.

- Пароль: установите сложный пароль сети (минимум 12 символов, случайная фраза).

- Тест: переподключите устройства, обновите те, что не подключаются.

- Контроль: ежемесячно проверяйте список подключённых устройств.

Критерии приёмки

- В панели роутера отображается WPA2 или WPA3.

- Все критичные устройства успешно подключаются и проходят тест доступа.

- Нет неизвестных устройств в списке клиентов после смены пароля.

Ментальная модель — “защищённые слои”

Представьте сеть как слоёный пирог:

- Физический уровень (Ethernet) — самый надёжный для отдельного устройства.

- Канальный уровень (WPA2/WPA3) — защищает передачу по воздуху.

- Транспортный уровень (TLS/HTTPS) — защищает приложения.

- Прикладной уровень (2FA, антивирус) — защищает пользователя и данные.

Чем больше слоёв применено, тем выше общая устойчивость к атакам.

Проверка и тесты (примерные сценарии)

- Попытка подключения устройства с повторно введённым неверным паролем — убедитесь, что блокируется после нескольких попыток (rate limiting) или что используется WPA3‑SAE для защиты от перебора.

- Перехват трафика в локальной сети — используйте утилиты мониторинга и убедитесь, что пакеты зашифрованы (нет открытых текстов паролей).

- Тест на попадание в список подключённых устройств: добавьте временное устройство и затем удалите, проверьте, что оно исчезло.

Сценарий принятия решения (диаграмма)

flowchart TD

A[Подключён к Wi‑Fi?] --> B{Тип шифрования}

B -->|WEP| C[Немедленно заменить роутер или включить WPA2/WPA3]

B -->|WPA| C

B -->|WPA2| D{Поддерживает ли роутер WPA3?}

D -->|Да| E[Переключить на WPA3]

D -->|Нет| F[Оставить WPA2 и обновлять прошивку]

B -->|WPA3| G[Регулярно проверять устройства и обновления]

C --> H[Использовать VPN пока не обновили устройство]

E --> H

F --> H

G --> HРоли и обязанности (кратко)

- Домашний пользователь: проверить тип шифрования, сменить пароль, подключить VPN в общественных местах.

- Администратор малого офиса: обеспечить WPA3/WPA2, сегментацию гостевой сети, регулярное обновление прошивки и мониторинг логов.

- Путешественник: использовать портативный роутер с поддержкой WPA3 или проверенный VPN на каждом устройстве.

Важно: документируйте пароли и конфигурации безопасно (менеджер паролей) и периодически меняйте ключи доступа.

Часто задаваемые вопросы

Нужно ли менять роутер сразу, если он старый?

Если роутер поддерживает только WEP или TKIP и не обновляется производителем — да, лучше заменить его как можно скорее.

Достаточно ли WPA2 с сильным паролем?

WPA2 с AES и сильным паролем обеспечивает хорошую защиту, но WPA3 даёт дополнительные механизмы устойчивости к подбору паролей и атакам. Если есть выбор — переходите на WPA3.

Поможет ли VPN в общественной Wi‑Fi сети?

Да. VPN создаёт зашифрованный туннель поверх сети и защищает ваш трафик от локального перехвата.

Итог

Шифрование — это базовый строительный блок безопасности Wi‑Fi: оно защищает данные в полёте и снижает риск перехвата. Но для полноценной защиты нужно сочетать современные стандарты (WPA2/WPA3), надёжные пароли, обновления прошивки, сегментацию сети и дополнительные решения (VPN, HTTPS, 2FA). Следуйте приведённым шагам и используйте чек‑лист, чтобы минимизировать риски — особенно при удалённой работе и работе с конфиденциальной информацией.

Закрыть

Похожие материалы

Подготовка к техническому собеседованию разработчика

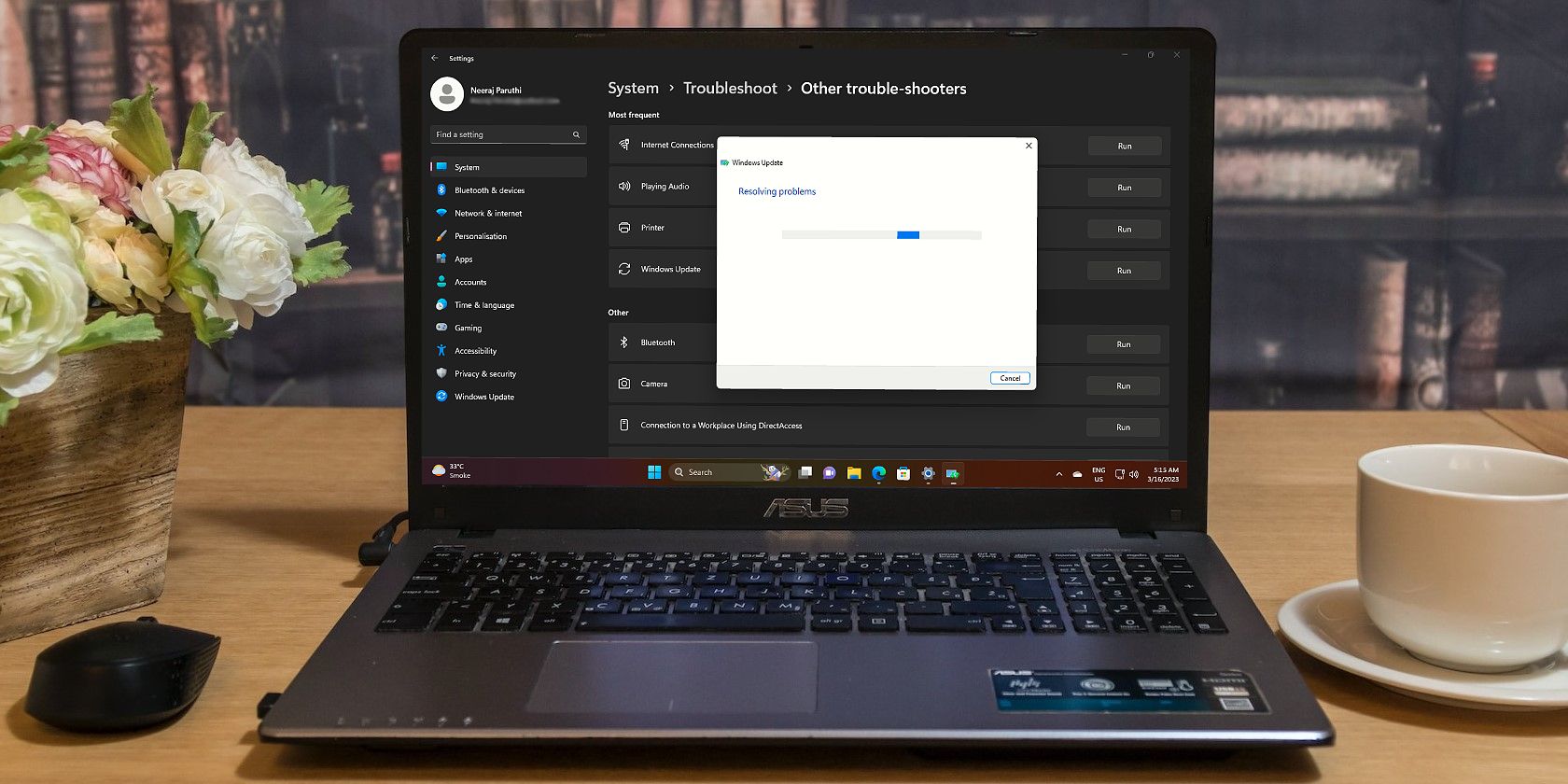

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство