Где найти ключ восстановления BitLocker в Windows 10

BitLocker — это инструмент шифрования полного диска, доступный в версиях Windows 10 Pro, Enterprise и Education. Он защищает содержимое диска от несанкционированного доступа, используя криптографические ключи. Ключевым элементом безопасности является надёжный и уникальный пароль (или PIN), который служит для дешифровки данных.

Если пароль утерян, не всё потеряно: существует ключ восстановления BitLocker (recovery key), который можно использовать для разблокировки зашифрованного диска. В этой статье подробно описано, где обычно хранится этот ключ и что делать, если вы не можете его найти.

Куда сохраняется ключ восстановления BitLocker?

При первоначальной настройке BitLocker система предлагает несколько вариантов резервного копирования ключа восстановления. Вы, скорее всего, выбирали один из следующих методов:

- Сохранить в вашей учётной записи Microsoft.

- Сохранить в файл (на локальный диск или внешний носитель).

- Распечатать ключ восстановления.

Важно: ключ восстановления — это длинная цифровая последовательность. Если вы её потеряете и нигде не сохранили, доступ к данным при отсутствии валидной резервной копии станет критически сложным.

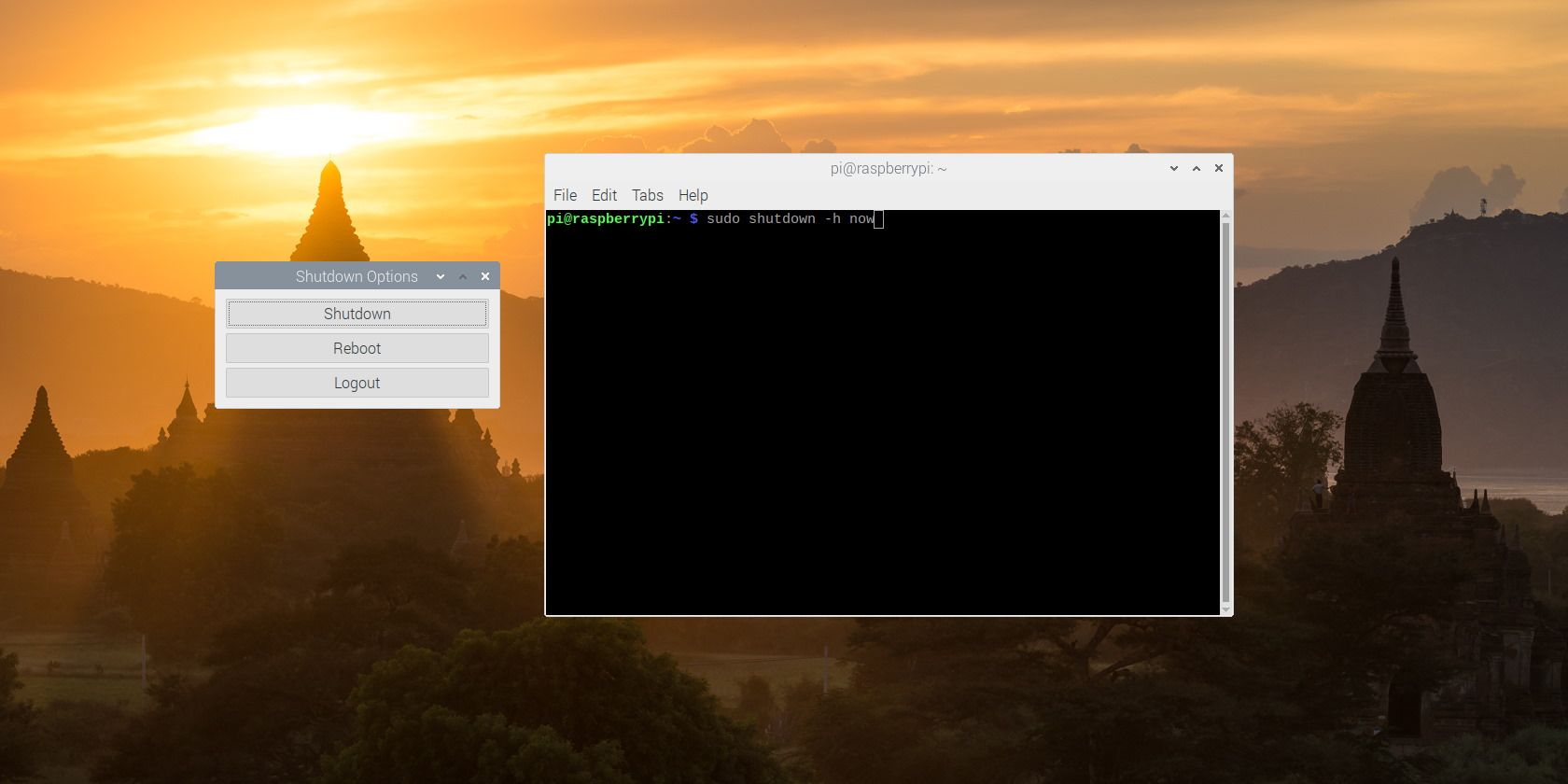

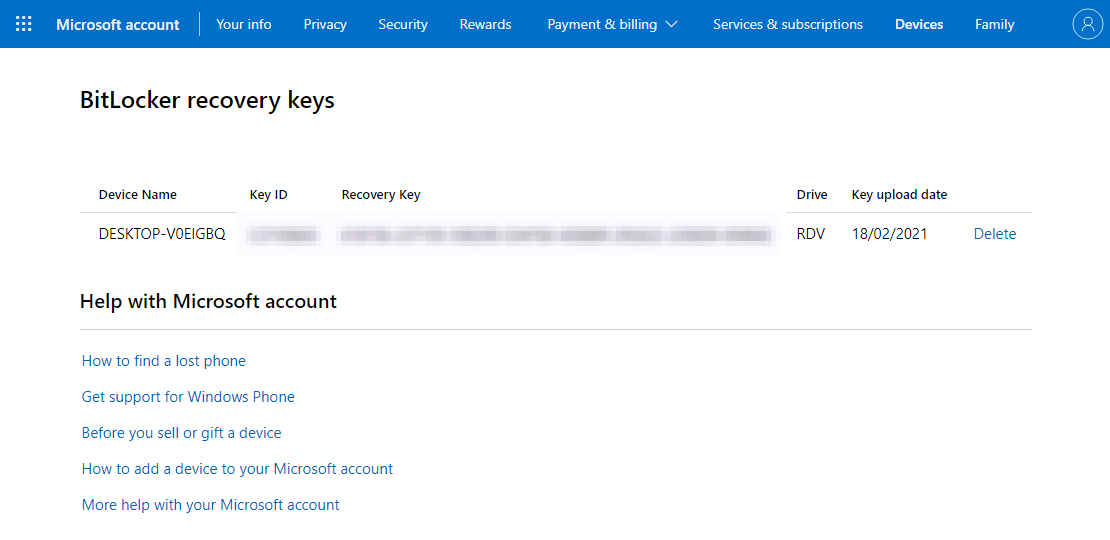

Как найти ключ восстановления BitLocker в учётной записи Microsoft

Первое место для поиска — ваша учётная запись Microsoft. Это один из самых простых и надёжных способов хранения ключа, если вы при настройке BitLocker выбрали эту опцию.

Порядок действий:

- Если зашифрован диск с ОС, используйте другой компьютер или устройство, чтобы получить доступ к интернету и зайти в свою учётную запись Microsoft.

- Откройте страницу ключей восстановления BitLocker в учётной записи Microsoft. Адрес страницы обычно находится по пути account.microsoft.com/devices/recoverykey или через профиль устройства в account.microsoft.com.

- На странице будут перечислены ключи восстановления, привязанные к вашим устройствам: имя устройства, дата загрузки ключа и сам ключ (состоящий из групп цифр).

- Скопируйте нужный ключ и вставьте его в диалог восстановления BitLocker на заблокированном компьютере, либо запишите ключ на бумагу или сохраните в надёжном месте для последующего использования.

Совет: если вы видите несколько ключей, сопоставьте имя устройства и дату загрузки с тем компьютером, который заблокирован.

Другие места, где может храниться ключ восстановления

Если ключ не в учётной записи Microsoft, проверьте следующие места — многие пользователи выбирают альтернативные методы резервного копирования:

- Распечатанная копия. Возможно, вы сохранили распечатанный лист с ключом в папке с важными документами, в сейфе или в домашней шкатулке.

- Файл на жёстком диске или внешнем носителе. По умолчанию файл может называться «BitLocker Recovery Key» или иметь GUID-подобное имя. Попробуйте поиск по фразам «BitLocker», «RecoveryKey», «BitLocker Recovery Key».

- Флеш‑накопитель (USB). Есть режим, в котором ключ хранится на отдельной USB-флешке: при включении ПК флешка действует как физический ключ. Проверьте все USB‑носители, которые вы могли использовать.

- Корпоративная или учебная сеть. Если устройство принадлежит организации (школе, компании), администратор может хранить ключ в Azure AD, Active Directory или в корпоративном портале.

- Бумажные блокноты, менеджеры паролей, скриншоты. Некоторые пользователи сохраняют ключи в менеджерах паролей (локально или в облаке), фотоархивах или сделанных ранее скриншотах.

Важно: если ключ сохранён на диске, с которого вы заблокированы, то доступ к нему будет невозможен без альтернативного носителя или копии в облаке.

Что делать, если вы не можете найти ключ восстановления

Шаги по порядку:

- Проверьте учётную запись Microsoft с другого устройства.

- Переберите все физические носители и места хранения документов в доме/офисе.

- Свяжитесь с системным администратором организации и попросите проверить корпоративные хранилища (Azure AD, Active Directory).

- Если у вас есть резервные копии данных — восстановите их на новом устройстве.

- Если данных резервной копии нет и ключ не найден, единственный оставшийся вариант — форматирование диска и чистая установка Windows — данные будут утрачены.

Предупреждение: сторонние «восстановительные» программы, обещающие «взломать» BitLocker и восстановить данные, как правило, неэффективны и могут навредить оставшимся данным.

Можно ли взломать BitLocker методом перебора?

Теоретически возможен брутфорс по паролю. На практике это нереалистично в большинстве случаев по следующим причинам:

- BitLocker использует сильные криптографические алгоритмы и подмешивает хеширование с дополнительными факторами, что делает перебор чрезвычайно медленным.

- Если на компьютере активирован модуль Trusted Platform Module (TPM), то он хранит часть ключа на аппаратном уровне и предотвращает массовые попытки перебора.

- Даже при «слабом» пароле время и ресурсы, необходимые для успешного перебора, обычно делают атаку непрактичной.

Тем не менее есть специфические атаки на реализацию или на аппарат (например, cold‑boot атаки, дамп оперативной памяти), но они требуют высокого уровня навыков и доступа к оборудованию в определённых условиях.

Как проверить, есть ли в системе TPM

- Нажмите Windows + R.

- Введите tpm.msc и нажмите Enter.

- Если откроется управление TPM и вы видите информацию о версии и статусе, TPM установлен и активен.

- Если появится сообщение «Совместимый TPM не найден» или аналогичное, TPM отсутствует или отключён в BIOS/UEFI.

Если TPM отключён в настройках BIOS/UEFI, его можно включить: перезагрузите ПК, войдите в настройки UEFI/BIOS, найдите раздел безопасности (Security) или раздел периферии и включите TPM/TPM 2.0 (могут называться fTPM, PTT и т.д.). После включения TPM некоторые системы требуют очистки TPM перед использованием — действуйте аккуратно и заранее создайте резервные копии.

Шаблон — чеклист для поиска ключа восстановления

- Войти в учётную запись Microsoft с другого устройства и проверить страницу ключей восстановления.

- Осмотреть сейфы, папки с документами и распечатки на наличие бумажного ключа.

- Проверить все USB‑накопители и внешние диски.

- Поискать файл «BitLocker Recovery Key» на других устройствах и резервных дисках.

- Связаться с администратором компании/учебного заведения для проверки корпоративных хранилищ.

- Оценить наличие и актуальность резервных копий данных — при необходимости восстановить.

Критерии приёмки — как понять, что восстановление прошло успешно

- При вводе ключа восстановления диск успешно разблокируется и система загружается.

- В панели управления BitLocker отображается статус «Включено» для соответствующего диска.

- Создана новая копия ключа восстановления в надёжном месте (рекомендуется минимум два независимых хранилища).

Альтернативные подходы и когда они применимы

- Восстановление из резервной копии. Если у вас есть бэкап данных (локальный или облачный), проще восстановить данные на новом диске или после форматирования.

- Обращение в сервис центр. Профессионалы могут попытаться помочь, но без ключа и резервных копий шансы ограничены.

- Проверка облачных сервисов. Возможно, важные файлы были синхронизированы с OneDrive, Google Drive или другим облаком и доступны независимо от шифрования диска.

Контрпример, когда способ не работает: если единственный носитель ключа — зашифрованный диск, и у вас нет другой копии ключа, восстановление данных без резервных копий практически невозможно.

Риски и рекомендации по безопасности

- Всегда храните ключ восстановления в не менее чем двух независимых местах (учётная запись Microsoft + физическая копия или менеджер паролей).

- Не храните ключи восстановления в том же месте, где находится сам компьютер (например, рядом с ноутбуком), чтобы избежать потери при краже/пожаре.

- Регулярно обновляйте и проверяйте резервные копии данных.

Небольшой глоссарий

- BitLocker — встроенная система шифрования дисков в Windows.

- Ключ восстановления (Recovery key) — длинная цифровая последовательность, используемая для разблокировки зашифрованного диска при утере пароля.

- TPM — Trusted Platform Module, аппаратный модуль безопасности, повышающий стойкость шифрования.

Короткое резюме

Ключ восстановления BitLocker — единственный надёжный способ вернуть доступ к диску без пароля. Первое место для поиска — ваша учётная запись Microsoft; затем проверьте распечатки, файлы и USB‑накопители, а также свяжитесь с администратором организации. Если копии ключа нет и резервных копий данных нет, восстановление информации становится крайне затруднительным.

Важно: после успешного восстановления создайте резервные копии ключа и храните их в разных безопасных местах.

ПРИМЕЧАНИЕ: этот материал даёт практические рекомендации по поиску и безопасному хранению ключа восстановления. Если вы сомневаетесь в своих действиях, обратитесь к специалисту по ИТ‑безопасности.

Похожие материалы

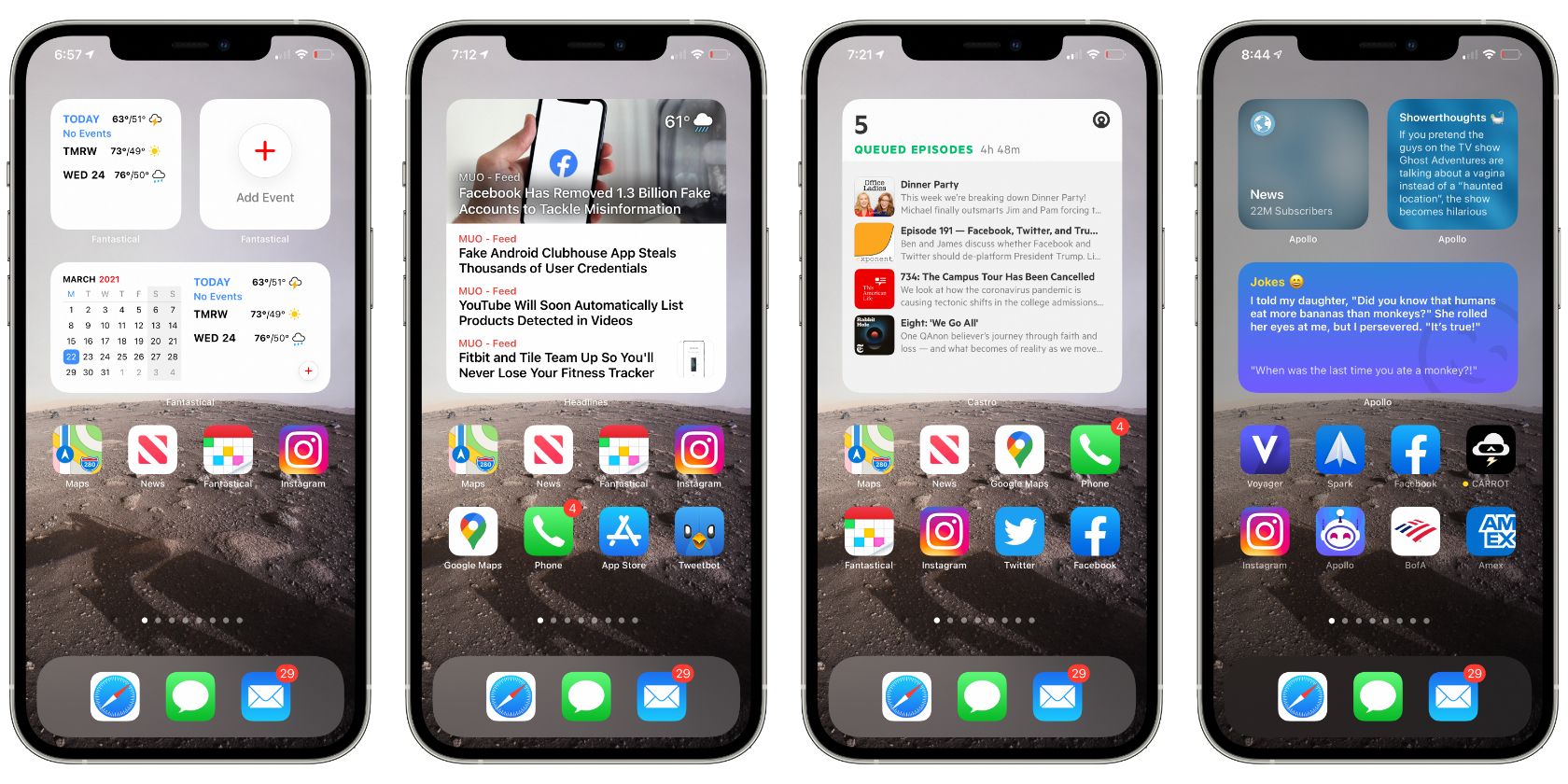

Лучшие виджеты для iPhone — обзор и инструкция

Темы WordPress: выбор, установка, управление

KVM на Arch Linux: установка и первая виртуальная машина

Эффект Зейгарник для продуктивности

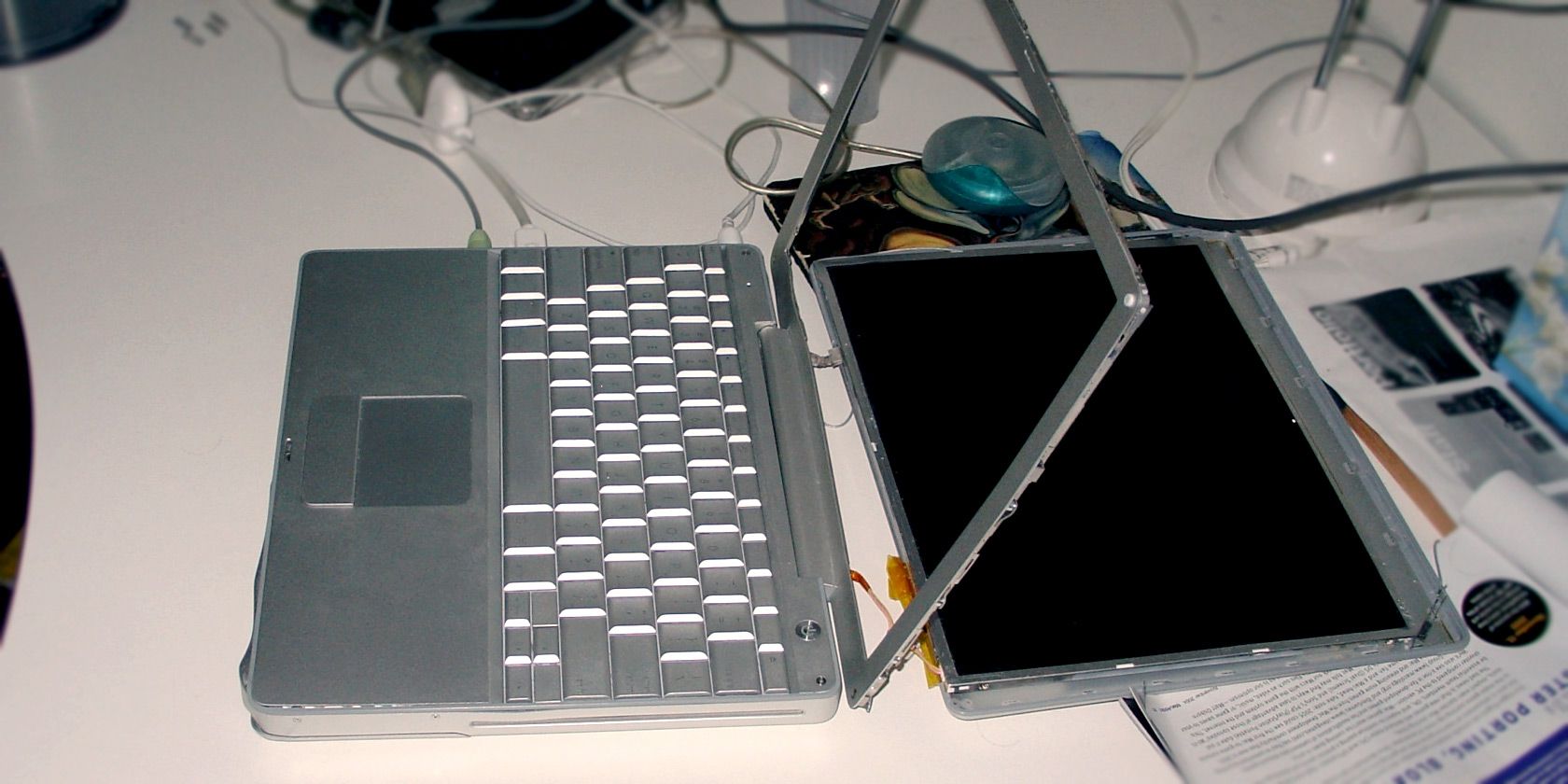

Ремонт ноутбука: диагностика и практические советы