Как обнаружить шпионское ПО на ноутбуке и защитить приватность

Важно: эти инструкции рассчитаны на домашнего пользователя и IT‑сотрудника. При явном компрометации корпоративного устройства сразу свяжитесь с отделом безопасности вашей организации.

Что значит «шпионское ПО» в одном предложении

Шпионское ПО — это категория программ, которые собирают данные с устройства (нажатия клавиш, скриншоты, аудио, логи активности) и отправляют их третьей стороне без вашего осознанного согласия.

Признаки необычного поведения

О чем сигнализируют симптомы и как их трактовать:

- Замедление работы системы и длительная загрузка ОС. Шпионские агенты работают в фоне и потребляют CPU/память.

- Быстро разряжающаяся батарея и повышенная активность вентиляторов при простое. Фоновая отправка данных нагружает компоненты.

- Частые, неожиданные перезагрузки или зависания.

- Необычные всплывающие окна вне браузера или массовые рекламные всплывашки на сайтах.

- Резкий рост использования мобильного интернета при раздаче точки доступа.

- Индикатор веб‑камеры включается без вашего участия (хотя некоторые угрозы умеют отключать индикатор).

Если вы заметили несколько пунктов одновременно — повышайте степень настороженности.

Сканирование системы на наличие вредоносных программ

Современное вредоносное ПО становится всё более скрытным, поэтому простого взгляда на окно браузера часто недостаточно. Порядок действий:

- Обновите определения вирусов в штатном защитнике.

- На Windows используйте встроенный защитник: откройте Пуск → Настройки > Конфиденциальность и безопасность → Безопасность Windows и обновите определения.

- На macOS проверьте обновления системы: Настройки системы > Обновления ПО и обновите защитные механизмы.

- Запустите полное (full) сканирование, а не быстрое. Полное сканирование проверит системные и загрузочные области, где скрываются руткиты и кейлоггеры.

- При сомнениях используйте второе мнение: проверка сторонним решением (например, Malwarebytes, Bitdefender, ESET) часто находит то, что пропустил один сканер.

- Для особенно подозрительных случаев используйте оффлайн-сканирование с загрузочного диска/USB от реномированных вендоров.

Важно: не удаляйте системные файлы наобум — вы можете нарушить работу ОС. Делайте резервные копии важных данных перед радикальными действиями.

Проверка расширений браузера

Расширения браузера имеют доступ к содержимому страниц и могут логировать активности. Алгоритм проверки:

- Откройте менеджер расширений в вашем браузере (Chrome/Edge: Меню → Дополнительные инструменты → Расширения; Firefox: Меню → Дополнения и темы).

- Отключите все расширения и включайте по одному, наблюдая за поведением системы и трафиком.

- Удаляйте расширения с неизвестными именами, плохими отзывами или с доступом «чтение и запись на всех сайтах» без очевидной причины.

- Предпочитайте расширения из официальных магазинов с большим числом установок и положительными отзывами.

Совет: если вы увидите расширение, которое выдаёт себя за безопасность (например «Speed Booster», «Security Helper») — проверьте репутацию: часто зловреды маскируются под полезные утилиты.

Проверка доступа к камере и микрофону

Незаметная активация периферии — один из самых тревожных сценариев.

- На Windows 11: Пуск → Настройки > Конфиденциальность и безопасность → раздел Разрешения приложений → Камера и Микрофон. Отмените права у приложений, которые вы не узнаёте.

- На macOS: Настройки системы > Конфиденциальность и безопасность → Камера, Микрофон. Снимайте галочки с неизвестных приложений.

Проверяйте список регулярно. Если индикатор камеры загорается без активного приложения — немедленно отключите устройство от сети и исследуйте систему.

Проверка установленных программ

Обычно шпионское ПО маскируется под полезные или «служебные» приложения.

- Windows 11: Настройки > Приложения > Установленные приложения — сортируйте по дате установки и ищите недавно добавленные позиции.

- macOS: откройте папку Приложения или Настройки системы > Общие > Хранилище > Приложения.

Если приложение неизвестно:

- Поиск в интернет‑поисковике (имя приложения + “malware”/“spyware”) — ищите реальные отзывы и тикеты в базах безопасности.

- Проверьте издателя/сертификат подписи: неподписанные системные службы — повод для проверки.

Проверка автозапуска и фоновых служб

Многие агенты прописываются в автозагрузке, чтобы стартовать с системой.

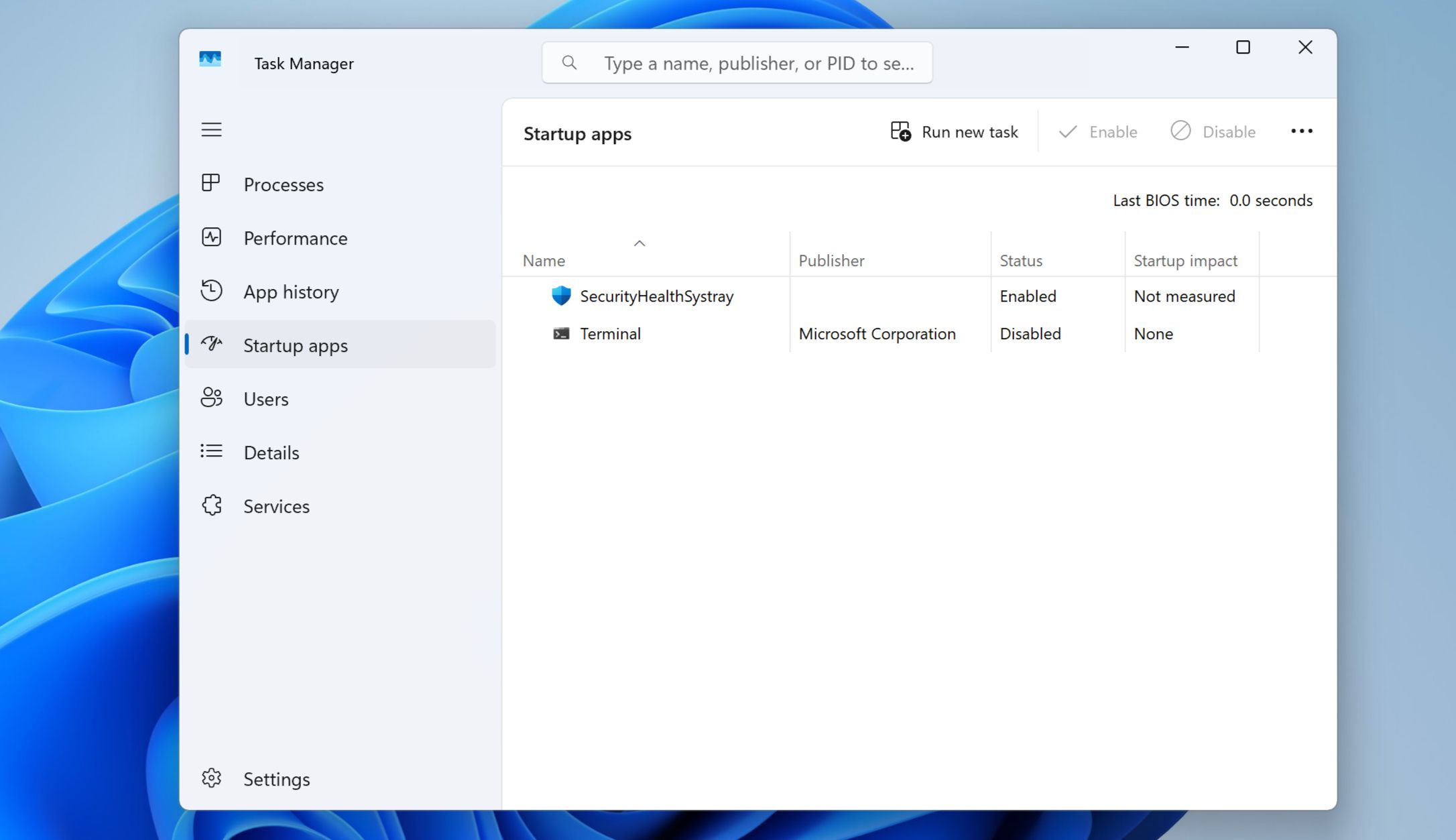

- Windows 11: нажмите Ctrl + Shift + Esc → Диспетчер задач → вкладка Автозагрузка. Отключите подозрительные элементы и проверьте влияние на систему.

- macOS: Настройки системы > Общие > Пункты входа и расширения. Удалите неизвестные элементы.

Дополнительно просмотрите службы (services) и демоны:

- Windows: команда services.msc или PowerShell Get-Service.

- macOS: launchctl list.

Анализ сетевой активности

Шпионское ПО обычно регулярно отправляет данные на удалённые серверы, поэтому контроль сетевой активности — ключевой этап.

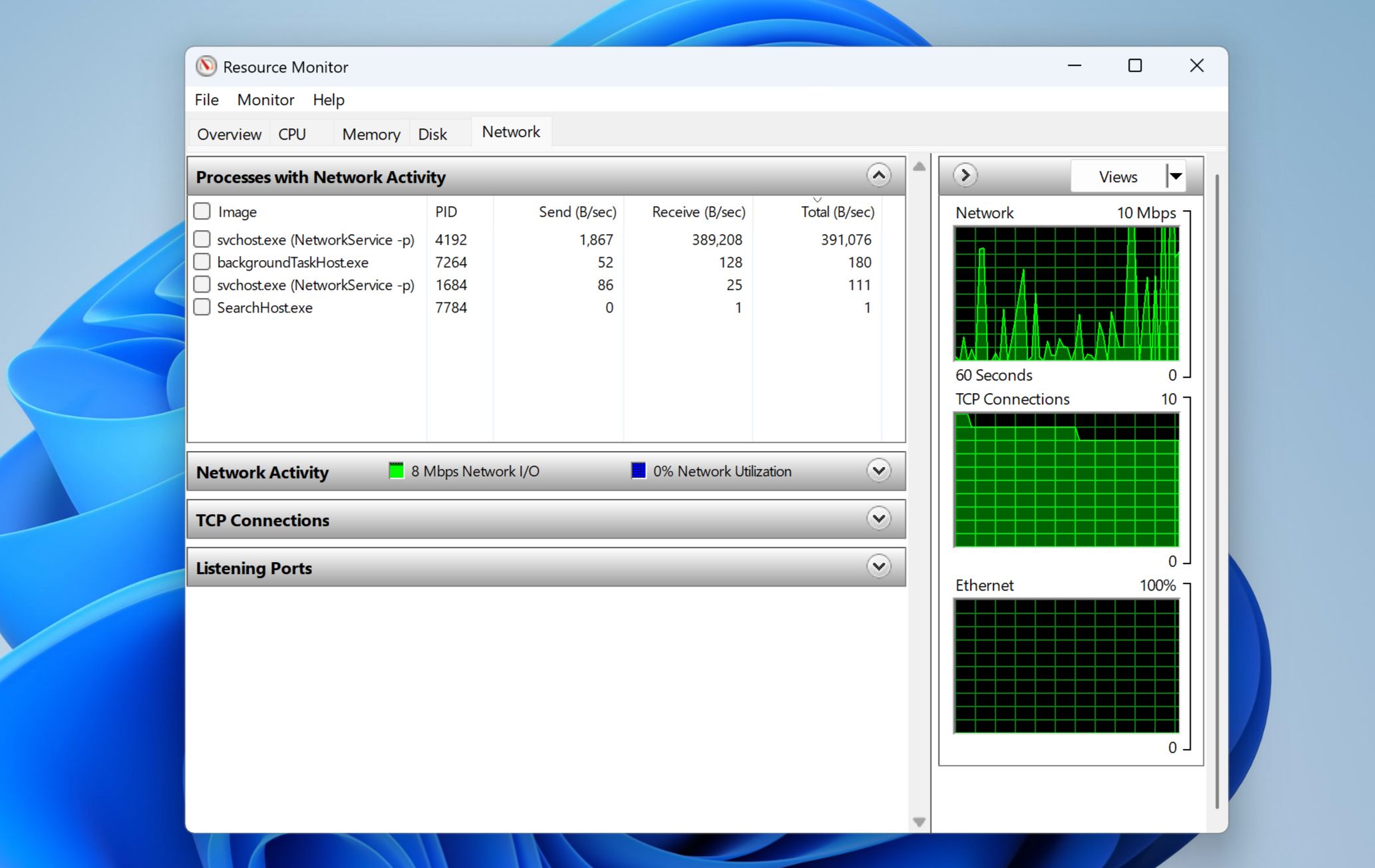

- Windows: Откройте Монитор ресурсов (Resource Monitor) → вкладка Сеть и отслеживайте процессы, активно использующие соединение.

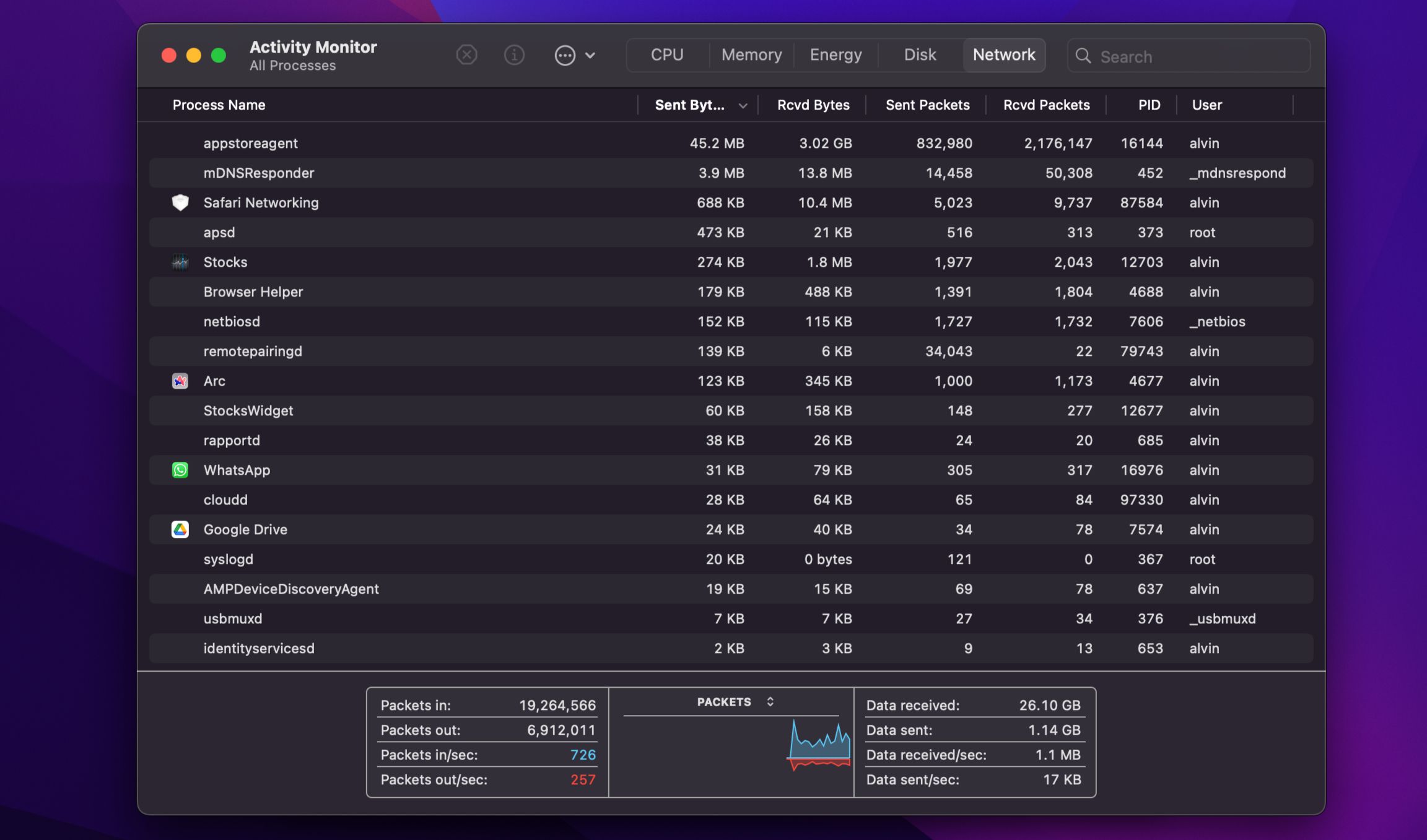

- macOS: Монитор активности → вкладка Сеть.

Что искать:

- Процессы с непрерывной отправкой данных, даже когда вы ничего не делаете.

- Неизвестные соединения с серверами в подозрительных регионах или редкие домены.

Инструменты третьих сторон:

- GlassWire, NetBalancer (Windows), LuLu (macOS) — для мониторинга и блокировки исходящих соединений.

Если вы видите постоянные исходящие соединения от неизвестного процесса — это веский повод для дальнейшего исследования.

Что делать при подтверждении присутствия шпионского ПО

- Немедленно отключите ноутбук от интернета (Wi‑Fi, Ethernet, мобильный хот‑спот).

- Создайте оффлайн‑резервную копию важных личных файлов на внешний диск (не системные файлы).

- Замените пароли с чистого устройства (например, с телефона, который вы доверяете) после очистки или на другом устройстве.

- Рассмотрите чистую установку ОС как наиболее надёжный способ удаления глубоких угроз.

- При корпоративных устройствах — передайте инцидент в отдел ИБ и следуйте корпоративному процессу.

Важно: если вы не уверены в своих действиях, обратитесь к профессионалу по безопасности — неправильная очистка может сохранить заднюю дверь в системе.

Альтернативные и продвинутые подходы

- Загрузочный медиум для сканирования: создайте загрузочную флешку с антивирусной утилитой и сканируйте вне основной ОС.

- Анализ образа диска: снимите образ диска и исследуйте в лабораторной среде.

- Сетевой анализ через отдельный шлюз: пропускайте трафик через локальный прокси/изолированный VPC и анализируйте домены и IP.

- Использование live‑CD Linux для временной работы и доступа к данным без загрузки потенциально заражённой ОС.

Когда базовые проверки не помогут

- Если шпионское ПО реализовано на уровне прошивки (firmware), оно может выживать после переустановки ОС.

- Если злоумышленник имеет физический доступ и изменил аппаратные компоненты, стандартные проверки бессильны.

В таких сценариях требуется: обновление/прошивка BIOS/UEFI, проверка TPM/чипов безопасности, замена комплектующих или обращение в специализированный сервис.

Эвристики и практические правила

- Правило трёх симптомов: если вы обнаружили 3 и более признака (см. раздел «Признаки необычного поведения»), действуйте как при компрометации.

- Ментальная модель «изолируй — сохрани — проверяй»: отключил от сети → сохранил данные → провёл оффлайн‑сканирование.

- Правило наименьших привилегий: давать приложению доступ к камере/микрофону только при реальной надобности и только во время использования.

Мини‑методология расследования (шаг за шагом)

- Фиксация симптомов: соберите временные метки и основные проявления.

- Изоляция: отключите устройство от сети.

- Базовый анализ: автозапуск, расширения, установленные программы, антивирусное сканирование.

- Сетевая проверка: выявите исходящие соединения.

- Восстановление: резервное копирование важных данных.

- Очищение: деинсталляция/переустановка ОС/прошивка.

- Проактивность: обновления, двухфакторная аутентификация, аудит прав доступа.

Ролевые чек‑листы

Пользователь (домашний):

- Отключить интернет.

- Сделать резервную копию личных файлов.

- Обновить антивирус и выполнить полное сканирование.

- Отключить неизвестные расширения и автозагрузку.

- Проверить права на камеру и микрофон.

IT‑администратор:

- Провести сканирование корпоративных политик и удалённого управления.

- Проверить списки установленных программ на всех устройствах в домене.

- Запустить централизованные средства EDR/AV.

- Провести сетевой анализ и блокировку подозрительных адресов.

Инженер по безопасности:

- Выполнить forensic‑съём данных (логи, дампы памяти).

- Проверить целостность прошивок и загрузчика.

- Провести ревизию привилегий и учетных записей.

Критерии приёмки

- Вредоносные процессы не обнаруживаются локальными и сторонними сканерами.

- Нет постоянных неизвестных исходящих соединений при мониторинге 48 часов.

- Просмотр автозагрузки и пунктов входа не показывает подозрительных элементов.

- Пользовательские данные восстановлены и доступ к аккаунтам защищён новыми паролями и 2FA.

Набор тестов для проверки очистки

- Запустить систему без сетевого подключения: стабильность и отсутствие индикаторов активности.

- Подключить сеть и мониторить исходящие соединения 24–72 часа.

- Запустить полное сканирование с двух разных антивирусных движков.

- Проверить доступы к камере/микрофону и реакцию индикатора камеры.

Безопасная жёсткая политика и рекомендации по уплотнению системы

- Включите автоматические обновления ОС и приложений.

- Используйте уникальные пароли и менеджер паролей.

- Включите двухфакторную аутентификацию для ключевых аккаунтов.

- Для macOS и Windows следите за подписанными приложениями и отключайте запуск неподписанного ПО.

- При необходимости используйте аппаратный модуль безопасности (TPM) и шифрование диска (BitLocker, FileVault).

Короткая памятка по соблюдению приватности и требованиям GDPR

- Если на устройстве хранились данные других людей, и они утекли, это может быть инцидентом, подпадающим под требования уведомления по GDPR/локальному закону.

- Ведите журнал действий при расследовании (кто, что, когда сделал) для возможной отчетности.

Глоссарий в одной строке

- Шпионское ПО: программа для скрытого сбора данных; кейлоггер: регистрирует нажатия клавиш; руткит: скрывает присутствие вредоносного кода; EDR: система обнаружения и реагирования на инциденты.

Заключение

Профилактика проще и дешевле, чем исправление: держите ОС и приложения в актуальном состоянии, ограничивайте права приложений и регулярно просматривайте автозапуск и расширения. При первых подозрениях действуйте быстро: изоляция устройства, резервное копирование, тщательное сканирование и, при необходимости, профессиональная помощь.

Краткое резюме:

- Обратите внимание на замедление, повышенное потребление батареи и необычный сетевой трафик.

- Сканируйте систему полными проверками с обновлёнными базами и используйте «второе мнение».

- Контролируйте расширения, автозагрузку и права камеры/микрофона.

- При подтверждении компрометации — отключите интернет, сохраните данные и выполните чистую переустановку или обращайтесь к специалистам.