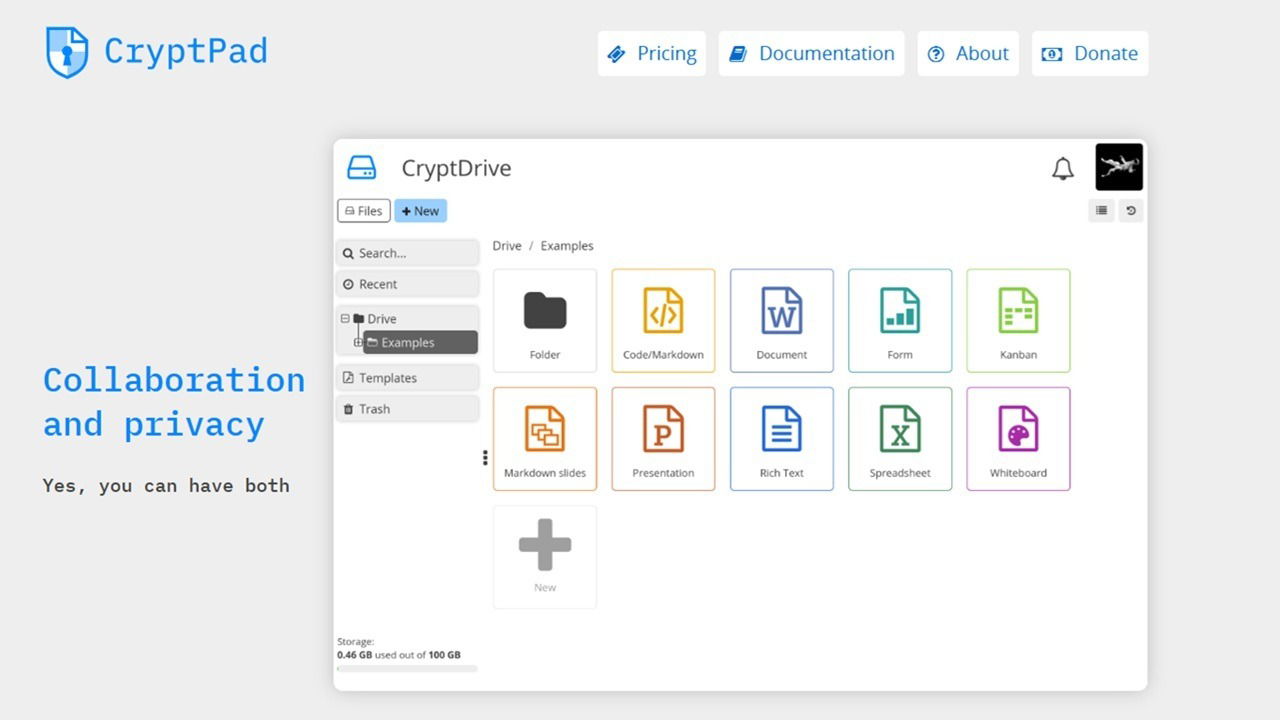

CryptPad — защищённый офис в браузере с end-to-end шифрованием

Что такое CryptPad?

CryptPad — это набор приложений для продуктивной совместной работы в браузере: документы, таблицы, презентации, доски Kanban, формы, редакторы кода и другие инструменты. В отличие от обычных облачных офисов, центральная особенность CryptPad — сквозное шифрование (end-to-end encryption). Это означает: данные шифруются в момент, когда они попадают в ваш браузер, и расшифровываются только у участников с ключом.

Короткое определение: E2EE — схема, при которой только участники обмена имеют ключи для расшифровки содержимого; сервер лишь хранит зашифрованные байты.

Важно: сотрудники хостинга не имеют доступа к ключам и не могут прочитать ваши файлы. Это повышает приватность, но одновременно исключает возможность восстановить данные за вас, если вы потеряете доступ к аккаунту.

Вы получите предупреждение при создании учётной записи о необходимости сохранить логин и пароль в надёжном месте.

CryptPad можно использовать бесплатно; доступны платные подписки для увеличения объёма хранилища и дополнительных функций.

Выбор инстанса или самохостинг

Есть два рабочих варианта: пользоваться публичным облачным инстансом или развернуть CryptPad на собственном сервере (self-hosting). Если ваша организация требует полного контроля над данными и инфраструктурой — разумно рассмотреть самохостинг.

- Официальный инстанс находится во Франции. Это единственный «официально управляемый» сервер.

- CryptPad ведёт список доверенных публичных инстансов. Пользоваться сторонними инстансами, не включёнными в этот список, стоит только при доверии к владельцу, иначе конфиденциальность и безопасность могут быть под вопросом.

Если вы выбираете самохостинг, подготовьте план развертывания, резервного копирования и обновления — ниже приведён упрощённый плейбук.

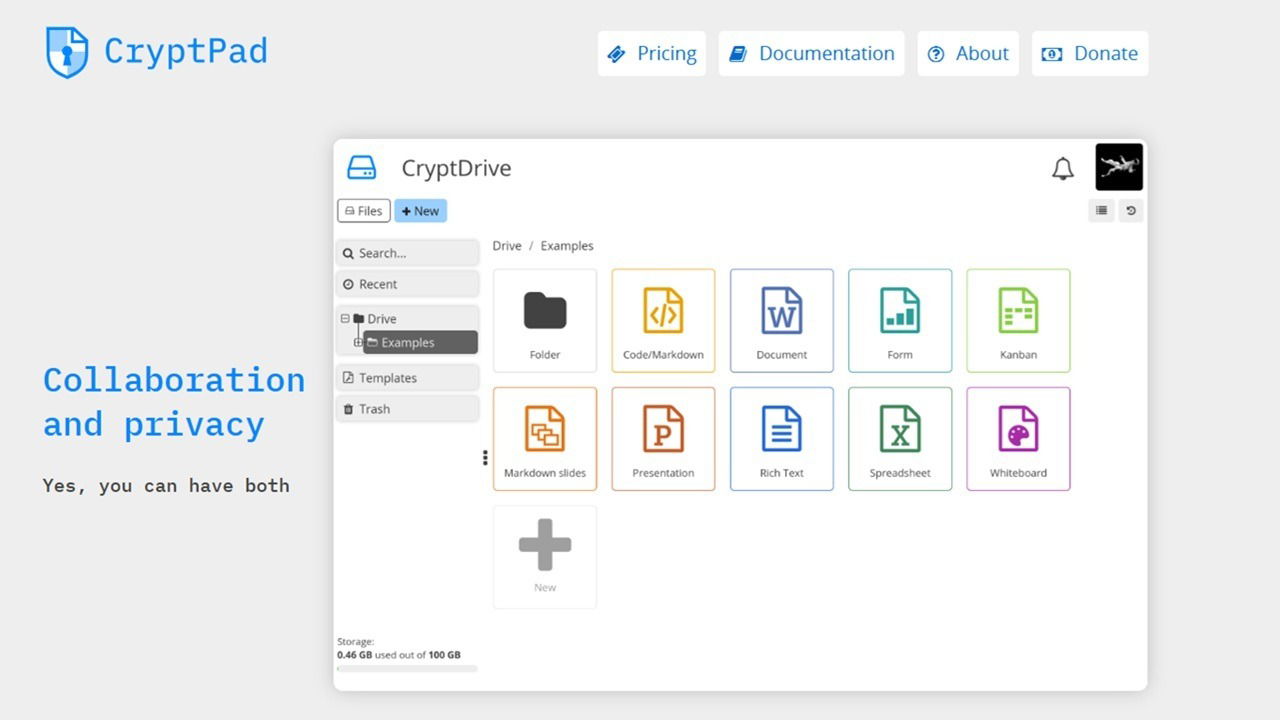

Обзор приложений в наборе

Вы можете открыть CryptPad без регистрации — но ничего не сохранится без учётной записи. При создании аккаунта можно импортировать локально открытые документы в облачное хранилище.

Доступные приложения:

- Sheet — таблицы

- Document — классический текстовый документ

- Presentation — презентации

- Rich Text — форматированный текст

- Kanban — доска для задач

- Code — редактор исходного кода

- Form — формы и опросы

- Diagram — диаграммы

- Markdown slides — слайды на Markdown

Включение Markdown, Kanban и встроенного редактора кода делает CryptPad гибкой платформой для разработчиков, команд продукт-менеджмента и технически подкованных пользователей.

Приватные документы с автоматическим удалением

При создании файла можно задать дату уничтожения (expiration). Это удобно для одноразовых секретных документов, чтобы они не оставались в хранилище после завершения проекта. Обратите внимание: дата уничтожения фиксируется и не изменяется позже.

Дополнительно можно установить пароль на документ — это добавляет второй фактор защиты для доступа по ссылке. Даже при утечке ссылки без пароля доступ не будет возможен.

Шаблоны файлов: если вы часто создаёте документы одного типа, сохраните шаблон через меню Файл → Сохранить как шаблон. Затем шаблоны будут доступны рядом с опцией «Пустой документ».

Управление доступом к файлам реализовано через контекстное меню: правый клик → Доступ. Там видно, у кого есть доступ, можно добавлять или отзывать права. Для обмена выбирайте правый клик → Поделиться, чтобы сгенерировать ссылку.

Совместная работа и команды

CryptPad поддерживает командные диски и базовые инструменты управления доступом:

- отдельные командные диски для организации файлов;

- работа с отдельными пользователями без команды;

- приглашение участников в команду;

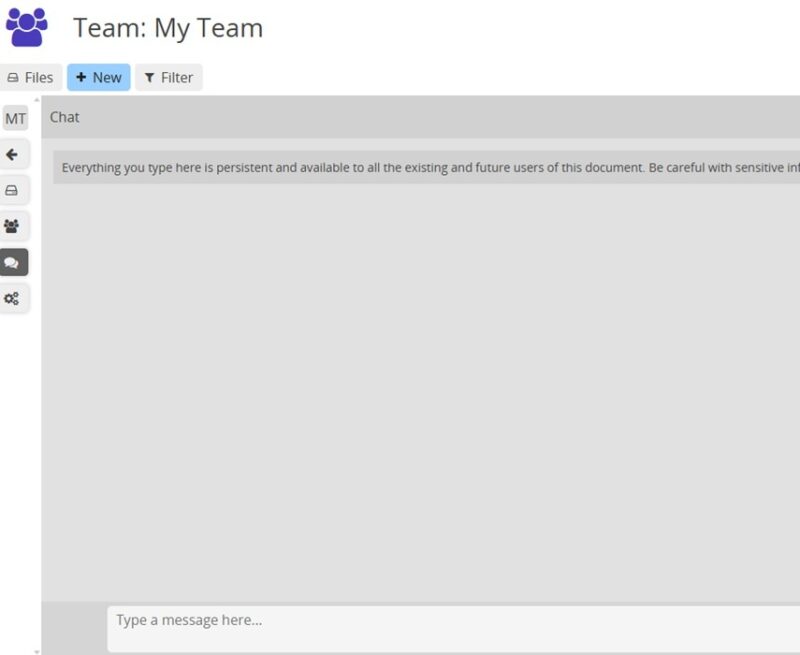

- чат для команд и личных сообщений;

- гибкие права доступа (просмотр, редактирование и др.).

Чтобы добавить контакт, откройте свой иконку профиля → Профиль → Поделиться. Рекомендуется использовать защищённые каналы для передачи приглашений (шифрованная почта, безопасный мессенджер). После принятия запроса контакт появится в списке Контактов.

Создание команды: иконка профиля → Команды. Вы можете состоять максимум в пяти командах одновременно; выберите доступный слот для создания. Присоединяйтесь к созданной команде, откройте Участники и отправьте приглашения — либо напрямую из Контактов, либо по ссылке с ограничением числа использований.

Приглашения и управление участниками показаны в левой боковой панели при наведении рядом с полем Поиск.

Все чаты зашифрованы так же, как и файлы. Командный чат доступен в разделе Чат в интерфейсе команды.

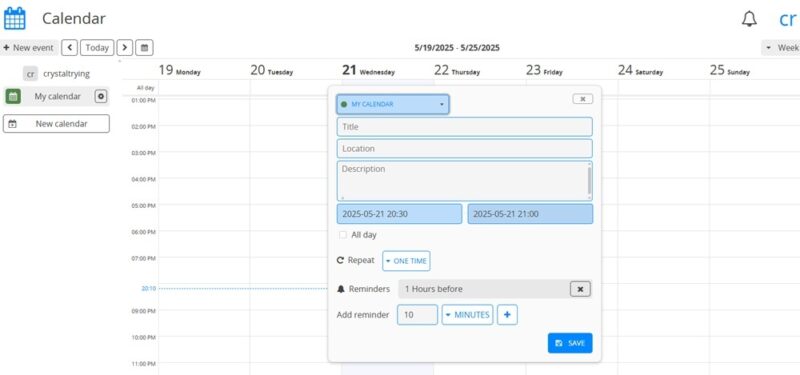

Встроенный календарь и напоминания

CryptPad включает простой календарь. Можно создать несколько календарей для разных проектов или команд. События поддерживают напоминания и периодичность — уведомления приходят только в интерфейс CryptPad, поскольку в учётной записи обычно нет привязанных email или номера телефона.

Что важно знать о восстановлении доступа

Поскольку на сервере хранятся только зашифрованные данные и ключи не передаются провайдеру, потеря пароля часто означает необратимую утрату доступа к данным. Для продакшн-использования необходимо заранее продумать стратегию резервного копирования ключей и политики восстановления доступа.

Если невозможность восстановления пароля неприемлема, рассмотрите альтернативы без E2EE или гибридные решения, где есть опция восстановления через администратора.

Когда CryptPad не подходит

- Когда вам нужен централизованный администратор для восстановления учётных записей или данных.

- Для сценариев с массовыми интеграциями (например, синхронизация с корпоративной почтой через API), где требуются сервисные аккаунты и открытые API для чтения данных на сервере.

- Если пользователи не готовы соблюдать дисциплину по хранению паролей и ключей.

Альтернативные подходы и конкуренты

- Google Workspace и Microsoft 365 предлагают богатый функционал и администрирование, но без E2EE по умолчанию.

- Nextcloud с OnlyOffice или Collabora — хороший компромисс при самохостинге: вы получаете контроль над данными и расширяемость, но стандартный Nextcloud не обеспечивает E2EE для совместного редактирования на уровне CryptPad.

- Частные Matrix-сервера + интеграция документов могут подойти для команд, ориентированных на чат и обмен файлами с высокой приватностью.

Ментальные модели и эвристики для выбора

- Если ваша основная ценность — конфиденциальность, выбирайте CryptPad или самохостинг с E2EE.

- Если важнее удобство управления пользователями и восстановления, выбирайте традиционные облачные офисы.

- Для гибридных требований выбирайте самохостинг Nextcloud/OnlyOffice с контролируемыми интеграциями.

Плейбук развертывания для самохостинга (упрощённый)

- Подготовьте сервер с актуальной ОС и протоколом HTTPS (Let’s Encrypt или корпоративный сертификат).

- Установите зависимости и Docker (рекомендуется для изоляции).

- Разверните CryptPad и настройте хранилище (S3-совместимое или локальное хранилище).

- Настройте резервное копирование базы данных и хранилища зашифрованных файлов.

- Автоматизируйте обновления компонентами CI/CD или с помощью crontab.

- Проведите тесты на предмет восстановления из резервных копий и проверки доступа.

- Документируйте процедуру восстановления ключей и политику хранения паролей.

Важно: не храните ключи восстановления на том же сервере, что и зашифрованные данные.

Критерии приёмки

- Успешное восстановление данных из резервной копии в тестовой среде.

- Проверенный процесс приглашения и выхода участников из команды.

- Тесты доступа и ограничения прав (просмотр/редактирование) проходят без утечек данных.

- Механизм автоматического удаления файлов срабатывает по заданной дате.

Чеклисты по ролям

Администратор:

- Настроить HTTPS и резервные копии.

- Включить мониторинг и обновления.

- Документировать политику доступа и резервного копирования ключей.

Менеджер проекта:

- Создать командные диски и шаблоны.

- Настроить приглашения и ограничение числа использований ссылок.

- Обеспечить инструктаж участников по сохранению паролей.

Обычный пользователь:

- Хранить пароль в менеджере паролей.

- При создании секретных документов ставить дату удаления и пароль.

- Проверять список доступа перед расшариванием.

Тестовые случаи и приёмка функций

- Создать документ, установить дату удаления, проверить что документ удалён после истечения срока.

- Создать документ с паролем, попытаться открыть ссылку без пароля — доступ должен быть запрещён.

- Пригласить участника по ссылке с ограничением на число использований; превысить лимит — проверка отказа в доступе.

- Выполнить экспорт зашифрованного документа и восстановление из локальной резервной копии.

Безопасность и GDPR

Security hardening рекомендации:

- Использовать HTTPS и сильные алгоритмы шифрования на уровне TLS.

- Частые обновления сервера и CryptPad для устранения уязвимостей.

- Разграничение прав доступа и аудит действий (логирование входов и приглашений).

GDPR/конфиденциальность:

- Если вы храните персональные данные граждан ЕС, проверяйте, где расположен инстанс и есть ли соглашение об обработке данных (DPA).

- E2EE уменьшает риск несанкционированного доступа, но политика хранения резервных копий и метаданных может требовать дополнительных мер соответствия.

Совместимость и миграция

- Экспорт документов доступен в стандартизированных форматах (например, для документов и таблиц) — проверьте формат экспорта перед массовой миграцией.

- При переходе с других офисных решений подготовьте план конвертации форматов и тесты визуального соответствия.

Факт-бокс

- Тип: облачная офисная платформа с E2EE.

- Модель использования: публичные инстансы или самохостинг.

- Основное преимущество: приватность и сквозное шифрование.

- Ограничение: невозможность восстановления данных провайдером при утрате пароля.

Сравнительная матрица (кратко)

- CryptPad: E2EE по умолчанию, ограниченное администрирование, удобные шаблоны для команд.

- Google Workspace: богатый набор функций, централизованное управление, без E2EE по умолчанию.

- Nextcloud + OnlyOffice: гибкость и контроль, требует большего администрирования, опционально можно добавить элементы шифрования.

Короткое объявление для команды (100–200 слов)

CryptPad — защищённая платформа для совместной работы с включённым сквозным шифрованием. Она подходит для проектов, где важна конфиденциальность документов и чатов. Мы можем использовать публичный инстанс или развернуть CryptPad на собственном сервере для полного контроля. Важно: если вы потеряете пароль, данные не восстановятся через провайдера, поэтому сохраняйте данные доступа в менеджере паролей и следуйте внутренним инструкциям по резервному копированию.

Краткие советы по внедрению

- Начните с пилотной команды и отработайте процедуру приглашений и шаблонов.

- Документируйте правила удаления и хранения секретных документов.

- Обучите команду использованию паролей и менеджеров паролей.

Заключение

CryptPad — отличный выбор, если ваша приоритетная цель — приватность и контроль над содержимым. Для сценариев, где важнее централизованное управление и восстановление, есть альтернативы. Планируйте стратегию резервного копирования и обучения пользователей заранее, чтобы избежать потерь данных.

Похожие материалы

RDP: полный гид по настройке и безопасности

Android как клавиатура и трекпад для Windows

Советы и приёмы для работы с PDF

Calibration в Lightroom Classic: как и когда использовать

Отключить Siri Suggestions на iPhone