Отключить CMD и PowerShell в Windows

Важно: перед редактированием реестра сделайте резервную копию и, при возможности, создайте точку восстановления системы.

Зачем отключать Command Prompt и PowerShell

Командная строка (CMD) и PowerShell — мощные инструменты для администрирования Windows. Они позволяют запускать скрипты, менять конфигурацию и управлять системой вне графического интерфейса. Но именно из‑за этой мощности некорректные или злонамеренные команды могут повредить систему или раскрыть данные. Отключение этих инструментов временно ограничивает возможность выполнения команд другими пользователями и некоторыми вредоносными программами.

Кратко о терминах:

- Command Prompt (CMD) — классическая командная строка Windows.

- PowerShell — более современный интерпретатор команд и оболочка автоматизации.

Ключевые варианты отключения

- Локальная групповая политика (LGPE) — удобный графический способ для Windows Pro/Enterprise/Education.

- Редактор реестра (Regedit) — работает во всех изданиях, но требует аккуратности.

ALT: Экран компьютера с окнами команд и кодом в текстовом редакторе

Как отключить Командную строку (Command Prompt)

Ниже — два безопасных способа: через LGPE и через реестр. Выберите тот, который доступен в вашей версии Windows.

Через Локальную групповую политику

ALT: Окно настроек групповой политики на экране ноутбука

Когда использовать: если у вас Windows Pro/Enterprise и вы предпочитаете графический интерфейс.

Шаги:

- Нажмите Win + R, чтобы открыть окно Выполнить.

- Введите gpedit.msc и нажмите Enter — откроется Локальная групповая политика.

- В левой панели перейдите в User Configuration > Administrative Templates > System.

- В правой панели найдите Prevent access to the command prompt и дважды щёлкните по нему.

- В окне параметра выберите Enabled, затем Apply и OK.

- Полезно: если хотите запретить одновременно выполнение скриптов .bat/.cmd, убедитесь, что опция также блокирует выполнение скриптов (в диалоге параметров иногда есть связанная настройка).

Как повторно включить:

- Откройте gpedit.msc и перейдите в тот же раздел System.

- Дважды щёлкните Prevent access to the command prompt.

- Выберите Not Configured или Disabled, нажмите Apply и OK.

Примечание: LGPE может отсутствовать в Windows Home. В разделе альтернатив ниже — как поступить для Home.

Через Редактор реестра

ALT: Ноутбук с Windows на деревянном столе, крупный план клавиатуры

Когда использовать: если у вас Windows Home или вы предпочитаете точечные изменения реестра.

Важная рекомендация: создайте резервную копию реестра или точку восстановления системы перед изменениями. Неверные правки реестра могут сделать систему нестабильной.

Шаги:

- Нажмите Win + R, введите regedit и нажмите Enter.

- Перейдите к ветке:

HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows- Выберите ключ Windows. Если внутри нет ключа System — создайте его: правый клик по Windows > New > Key и назовите System.

- Выбрав ключ System, щёлкните правой кнопкой по правой панели > New > DWORD (32-bit) Value.

- Назовите новое значение DisableCMD.

- Дважды щёлкните DisableCMD и установите Value data в 1 чтобы отключить.

- Нажмите OK и закройте Regedit. Изменения вступают в силу после выхода пользователя или перезагрузки.

Чтобы включить снова: установите DisableCMD в 0 или удалите это значение.

Короткая заметка о вариантах:

- Значение 1 — отключает доступ к CMD, но может позволять выполнение скриптов в некоторых сценариях; проверьте поведение в вашей сборке Windows.

Как отключить PowerShell

PowerShell можно отключить схожими способами, но чаще используется запрет исполнения приложения по имени.

Через Локальную групповую политику

Шаги:

- Нажмите Win + R, введите gpedit.msc и откройте LGPE.

- Перейдите в User Configuration > Administrative Templates > System.

- Найдите Dont run specified Windows applications и дважды щёлкните.

- В окне параметра выберите Enabled.

- В секции Options нажмите Show — откроется окно Show Contents.

- Введите powershell.exe в новый элемент списка и нажмите OK.

- Примените изменения через Apply и OK.

Эта политика запрещает запуск указанных исполняемых файлов для пользователей, на которых распространяется политика.

Как вернуть PowerShell:

- Откройте тот же параметр и выберите Not Configured или Disabled, либо удалите запись powershell.exe из списка Show Contents.

Важно: такой подход влияет на все приложения и сценарии, которые пытаются запускать powershell.exe прямо. Это может повлиять на администрирование, автоматизацию и некоторые сторонние утилиты.

Через Редактор реестра

ALT: Человек работает за компьютером с Windows, виден экран и окно редактора реестра

Шаги:

- Нажмите Win + R, введите regedit и нажмите Enter.

- Перейдите к ветке:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies- Если внутри Policies нет ключа Explorer — создайте его: правый клик по Policies > New > Key и назовите Explorer.

- В ключе Explorer создайте DWORD (32-bit) значение DisallowRun и задайте ему Value data = 1.

- Затем внутри Explorer создайте подпапку/ключ с именем DisallowRun: правый клик > New > Key > имя DisallowRun.

- Выберите DisallowRun и в правой панели создайте New > String Value и назовите его 1.

- Дважды щёлкните строковое значение 1 и введите powershell.exe в поле Value data. Нажмите OK.

После этого запуск powershell.exe будет заблокирован для текущего пользователя. Чтобы снять блокировку, установите DisallowRun = 0 или удалите строковое значение “1”/ключ DisallowRun.

Предупреждение: этот метод блокирует все приложения, перечисленные в списке DisallowRun. Убедитесь, что вы не запретили другие нужные программы.

Возможные побочные эффекты и когда методы не подойдут

- Отключение может помешать скриптам обслуживания, системным утилитам и сторонним менеджерам, которые используют CMD/PowerShell.

- На компьютере с управлением через домен (Active Directory) локальные изменения могут переопределяться групповыми политиками домена.

- Пользователям с правами администратора будет проще обойти локальные ограничения; для жесткой блокировки нужна политика на уровне домена и контроль прав доступа.

Когда эти методы не подходят:

- Если требуется централизованное управление на множестве ПК — лучше настраивать групповые политики через контроллер домена.

- Если необходима полная изоляция от выполнения команд — рассмотрите применение AppLocker или Windows Defender Application Control.

Альтернативные подходы и подсказки

- AppLocker: белый список приложений, позволяет тонко управлять тем, какие исполняемые файлы запускаются.

- Windows Defender Application Control: для строгих корпоративных сценариев.

- Ограничение прав пользователя: создайте стандартные учётные записи без административных прав — это снижает риск запуска вредоносных команд.

- Мониторинг и оповещения: включите аудит запуска процессов и настройте оповещения через SIEM.

Контрольный чеклист перед внесением изменений

- Создать точку восстановления системы.

- Сделать экспорт текущих ключей реестра (Regedit > File > Export).

- Записать, какие службы и скрипты используют CMD/PowerShell.

- Проверить, доступен ли LGPE в вашей редакции Windows.

- Сообщить пользователям о запланированных изменениях и возможных последствиях.

Быстрая методика отката

- LGPE: вернуть параметр в Not Configured или Disabled.

- Regedit: установить DisableCMD = 0, удалить записи DisallowRun или удалить ключи, созданные вами.

- Перезагрузить компьютер.

Модель принятия решения (flowchart)

flowchart TD

A[Нужно отключить CMD/PowerShell?] --> B{У вас Windows Pro/Enterprise?}

B -- Да --> C[Использовать LGPE]

B -- Нет --> D[Использовать Regedit]

C --> E{Требуется централизованно?}

E -- Да --> F[Групповая политика в домене]

E -- Нет --> G[Локальная LGPE]

D --> H{Нужен белый список?}

H -- Да --> I[Рассмотреть AppLocker]

H -- Нет --> J[Применить DisallowRun/DisableCMD]

G --> K[Проверить и документировать изменения]

J --> K

F --> K

K --> L[Мониторинг и откат]Риск‑матрица и рекомендации по смягчению рисков

- Высокий риск: удаление ключей реестра без резервной копии. Смягчение: экспорт перед изменением.

- Средний риск: блокировка PowerShell нарушит автоматизацию. Смягчение: протестировать на контрольной машине.

- Низкий риск: изменение LGPE на одиночном ПК. Смягчение: уведомить пользователей и иметь план отката.

Когда отключение не защищает от угроз

- Опытный злоумышленник с физическим доступом или правами администратора может вернуть доступ.

- Некоторые вредоносные программы используют другие пути (WMI, scheduled tasks, сторонние интерпретаторы). Отключение CMD/PowerShell — не панацея; оно — часть многоуровневой политики безопасности.

Короткая подборка команд и путей реестра

- Путь для отключения CMD через реестр:

HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\System\DisableCMD- Путь для блокировки приложений:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\DisallowRunОднострочные подсказки для администраторов

- Для массовой настройки в домене используйте Group Policy Management на контроллере домена.

- AppLocker предпочтителен для белых списков; DisallowRun — для простого блока по имени.

- Всегда тестируйте на одной машине перед массовым развёртыванием.

Критерии приёмки

- Command Prompt и/или PowerShell не запускаются обычным пользователем.

- Администратор может откатить изменения и восстановить работу инструментов.

- Скрипты обслуживания, которые нужны для бизнеса, продолжают выполняться либо перенастроены.

1‑строчный глоссарий

- LGPE — Локальная групповая политика, графический редактор параметров групповой политики на локальном ПК.

- Regedit — редактор реестра Windows.

Итог и рекомендации

Отключение Command Prompt и PowerShell даёт дополнительный уровень защиты против случайного или неавторизованного выполнения команд, но требует аккуратной оценки побочных эффектов. Для домашних ПК удобнее использовать Regedit, для корпоративных — LGPE и централизованное управление. Всегда делайте резервную копию реестра и тестируйте изменения в контролируемой среде.

Короткий план действий:

- Оцените влияние на бизнес и автоматизацию.

- Создайте резервную копию и точку восстановления.

- Примените изменения на тестовой машине.

- Мониторьте и откатывайте при необходимости.

Подзаголовок: Дополнительные ресурсы

- Microsoft Docs: Group Policy и AppLocker.

- Статьи по бэкапу и восстановлению реестра.

ALT: Окно параметра «Prevent access to the command prompt» в редакторе групповой политики

ALT: Значение DisableCMD в правой панели редактора реестра

ALT: Параметр Dont run specified Windows applications в окне редактора групповой политики

ALT: Создание значения DisallowRun в редакторе реестра для блокировки приложений

ALT: Строковое значение с именем 1 и содержимым powershell.exe в ключе DisallowRun

Резюме: отключение CMD/PowerShell следует применять осознанно, тестировать и сопровождать планом отката и мониторинга.

Похожие материалы

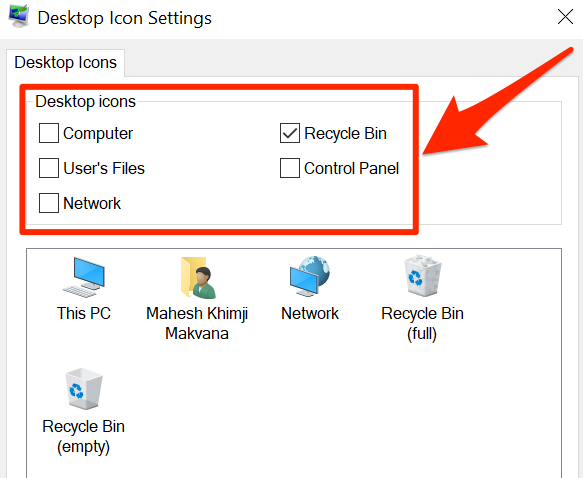

Как скрыть значки на рабочем столе Windows 10

Исправление DPC Watchdog Violation в Windows

Создать папку на рабочем столе Windows 11

Как запереть приложение паролем в Windows 10

VLOOKUP в Google Таблицах: полное руководство