Атаки ботнетов: что это и как защититься

Кратко о сути

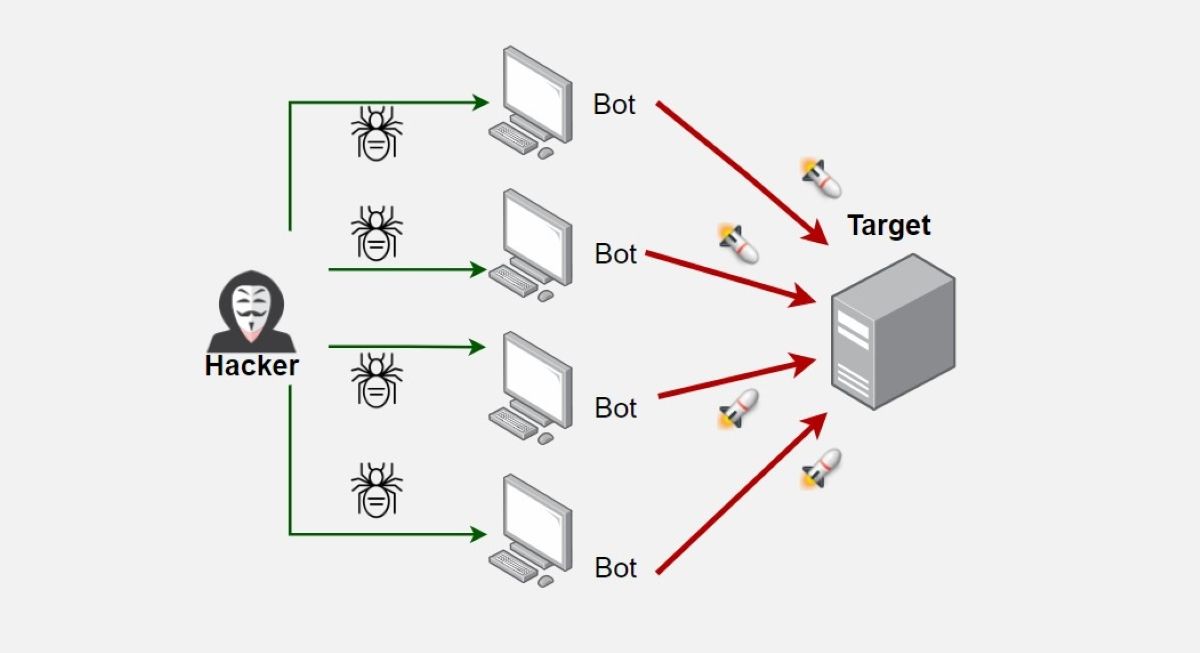

Ботнет — это сеть компьютеров, серверов и устройств IoT, заражённых вредоносным ПО и управляемых централизованно. Управляющий компонент называется командным центром или C2 (command and control). Внешне атака может исходить от одного «адреса», но фактические запросы идут от множества захваченных устройств, что затрудняет поиск источника и увеличивает мощность атаки.

Если вы скачали «бесплатную» версию платной игры или открыли вложение с незнакомого письма, вы могли запустить установщик, в который встроили небольшой загрузчик. Он тихо подключается к C2, ожидает команд и выполнил бы любую задачу: отправку спама, участие в DDoS или кражу сертификатов. Заметить такое ПО сложно: оно потребляет мало ресурсов и маскируется под системные службы.

Типичные цели ботнетов

- DDoS — парализовать веб-сервисы или инфраструктуру.

- Рассылка спама и фишинг.

- Кража учётных данных и финансовые мошенничества.

- Майнинг криптовалют на чужих ресурсах.

- Побочный доступ и расширение компрометации в сети.

Как обнаружить ботнет на устройстве

Обнаружение ботнета требует сочетания наблюдения за поведением устройства и анализа сетевого трафика. Ниже — практическая методика для быстрой проверки и углублённой диагностики.

Быстрая проверка (домашние пользователи)

- Проверьте скорость интернета и объём используемых данных. Если вы не меняли нагрузку, а трафик вырос — это повод для проверки.

- Откройте Диспетчер задач (Windows) или Монитор системы (macOS/Linux) и посмотрите процессы с высоким сетевым или CPU-использованием.

- Если почта от вашего адреса уходит без вас — проверьте папку «Отправленные» и журналы почтового сервера.

- Попробуйте временно отключить устройство от сети — если операция прекращается, это подтверждает сетевую активность.

Продвинутая диагностика (администраторы и продвинутые пользователи)

- Соберите базовую информацию: список запущенных процессов, активные подключения, открытые порты.

# примеры команд

netstat -ano | findstr ESTABLISHED # Windows

ss -tunap | grep ESTAB # Linux

lsof -iTCP -sTCP:ESTABLISHED # macOS/Linux- Проверьте невидимые автозапуски: планировщик задач, службы, crontab, системные единицы.

- Просмотрите логи брандмауэра и маршрутизатора — часто ботнеты общаются с C2 по нестандартным портам или через внешние прокси.

- Используйте антивирус/EDR для глубокого сканирования и поиска IOC (indicators of compromise).

- Запустите сетевой анализатор (Wireshark, tcpdump) и ищите регулярные исходящие соединения на одном и том же IP/хосту в нетипичное время.

Признаки того, что устройство в ботнете

- Необычно высокая или нехарактерная загрузка исходящего трафика.

- Частые падения сети или внезапные перебои в доступе к сервисам.

- Блокировка обновлений ОС или антивируса.

- Появление новых пользователей, служб или задач планировщика, которых вы не создавали.

- Исходящая почта без вашего участия.

- Новые записи в конфигурациях или системных файлах.

Важно: замедление интернета само по себе не доказывает заражение — оно может иметь множество причин. Совмещайте признаки и проведите диагностику.

Методика реагирования на подозрение заражения

- Изолируйте устройство: отключите от сети (Wi‑Fi/Ethernet).

- Зафиксируйте артефакты: снимки процессов, списки подключений, логи.

- Выполните офлайн-сканирование антивирусом/EDR с загрузочного носителя при подозрении на rootkit.

- Снимите образ диска перед изменениями, если требуется последующее расследование.

- Удалите угрозу или восстановите систему из проверенной резервной копии.

- Смените все пароли и проинформируйте коллег/поставщиков при компрометации в корпоративной сети.

Mermaid диаграмма принятия решения:

flowchart TD

A[Есть подозрение на заражение?] -->|Да| B[Отключить устройство от сети]

B --> C[Собрать логи и снимки памяти]

C --> D{Удалить локально?

}

D -->|Да| E[Запустить офлайн-сканирование и очистку]

D -->|Нет| F[Создать образ диска и обратиться к специалистам]

E --> G[Восстановить из резервной копии]

F --> G

G --> H[Сменить пароли и мониторить]

H --> I[Закрыть инцидент]Как предотвратить заражение ботнетом

Профилактика хорошо работает и для других видов вредоносного ПО. Ниже — проверенные практики, ранжированные от базовых к продвинутым.

Базовые меры (для всех пользователей)

- Всегда устанавливайте обновления ОС и приложений.

- Не открывайте вложения и ссылки из неизвестных писем.

- Загружайте программы только с официальных сайтов или проверенных репозиториев.

- Не используйте P2P‑ресурсы для скачивания программ и релизов.

- Установите и поддерживайте обновлённый антивирус.

Настройки и учётные записи

- Сразу меняйте заводские пароли на всех устройствах — особенно на роутерах, IP‑камерах, NAS и IoT.

- Используйте длинные случайные пароли или менеджер паролей.

- Включите двухфакторную аутентификацию там, где это возможно.

- Ограничьте права пользователей по принципу наименьших привилегий.

Сетевые меры

- Включите и корректно настройте брандмауэр на конечных точках и на периметре сети.

- Сегментируйте сеть: IoT‑устройства держите в отдельной подсети с ограниченным доступом.

- Внедрите фильтрацию DNS и блокировку известных вредоносных доменов.

- Мониторьте аномалии в исходящем трафике и ставьте пороговые оповещения.

Продвинутые меры для организаций

- Используйте EDR/NGAV для поведенческой детекции и быстрой реакции.

- Внедрите систему обнаружения/предотвращения вторжений (IDS/IPS).

- Проводите регулярный аудит безопасности, пен-тесты и учения по инцидентам.

- Храните актуальные резервные копии и проверяйте их восстановление.

Роль‑ориентированные контрольные списки

Домашний пользователь

- Обновить ОС и браузер.

- Проверить автозапуск и планировщик задач.

- Просканировать систему антивирусом.

- Сменить пароли на роутере и IoT.

- Отключить UPnP на роутере при ненадобности.

Системный администратор малого бизнеса

- Проверить журналы брандмауэра и NAT.

- Идентифицировать неизвестные исходящие соединения.

- Изолировать подозрительные хосты и запустить EDR‑сканирование.

- Уведомить пользователей и изменить общие пароли.

SOC/инфраструктурный инженер

- Запустить сбор артефактов: дампы памяти, сетевые трассы, образы дисков.

- Выполнить корневой анализ для поиска IOC и горизонтального перемещения.

- Применить карантин и блокировку C2‑адресов на уровне сети.

- Осуществить форензик и обновить сигнатуры по результатам.

Playbook: быстрый план действий при подтверждённом заражении

- Отключить устройство от сети и уведомить ответственных.

- Собрать логи и снять образ диска.

- Восстановить из резервной копии, если она чиста.

- Обновить и патчить все сопутствующие системы.

- Сменить учётные данные и внедрить мониторинг.

- Провести ретроспективный анализ и закрыть уязвимости.

Матрица рисков и способы снижения

| Риск | Вероятность | Последствия | Меры снижения |

|---|---|---|---|

| Заражение IoT и использование в DDoS | Средняя | Средние/высокие | Сегментация сети, смена паролей, отключение ненужных сервисов |

| Кража учётных данных | Средняя | Высокие | MFA, менеджеры паролей, мониторинг аномалий |

| Рассылка спама с вашего домена | Низкая/средняя | Репутационные потери | DMARC/SPF/DKIM, контроль исходящей почты |

| Майнинг на чужих ресурсах | Средняя | Финансовые потери | Мониторинг загрузки CPU/GPU, EDR |

Что делать, если вы управляете IoT-устройствами

- Обновляйте прошивку устройств и используйте устройства от проверенных производителей.

- Избегайте прямого доступа к устройствам из интернета — ставьте VPN или reverse proxy с авторизацией.

- Отключайте ненужные сервисы и порты.

- Жёстко управляйте доступом и меняйте пароли по расписанию.

1‑строчный глоссарий

- Ботнет — сеть заражённых устройств под контролем злоумышленника.

- C2 — командный сервер, управляющий ботнетом.

- DDoS — распределённая атака, выводящая сервис из строя.

- IoT — «интернет вещей», устройства с сетевым доступом.

- EDR — система обнаружения и реагирования на угрозы на конечных точках.

Когда обычные меры не сработают

Иногда вредоносное ПО использует руткиты или уязвимости прошивки, и штатный антивирус не видит угрозу. В таких случаях:

- Выполните офлайн-сканирование с загрузочного носителя.

- Восстановите систему из проверенной резервной копии.

- Если подозрения сохраняются, переустановите ОС и прошивку устройств.

- При корпоративных инцидентах привлекайте специалистов по цифровой криминалистике.

Дополнительные советы

- Регулярно тестируйте резервные копии на восстановление.

- Документируйте инциденты и извлекайте уроки: обновите политику безопасности после каждого случая.

- Обучайте сотрудников и домочадцев распознавать фишинг и подозрительные загрузки.

Важное

Если вы обнаружили признаки ботнета, действуйте быстро: изоляция и сбор артефактов существенно повышают шансы на восстановление и снижение ущерба.

Итог

Ботнеты остаются одной из самых гибких и масштабируемых угроз — они маскируются, используют доверенные устройства и могут выполнять широкий спектр вредоносных действий. Главная линия защиты — внимательное поведение пользователя, своевременные обновления, корректные пароли и надёжные средства защиты на конечных точках и в сети. Для организаций необходима регулярная диагностика, EDR и отработанные процедуры реагирования.

Краткое резюме безопасности: обновляйте, сегментируйте, мониторьте, реагируйте.