Как зашифровать USB‑накопитель с VeraCrypt

Зачем шифровать USB‑накопитель

Вы носите флешку повсюду. На ней часто лежат важные и конфиденциальные файлы: рабочие документы, фотографии, сертификаты, резервные копии паролей. При потере или краже данные могут попасть в чужие руки. Шифрование превращает файлы в бессмысленный набор байтов: без пароля никто не сможет их прочитать.

VeraCrypt — свободная и проверенная программа для шифрования дисков и контейнеров. Она продолжает идеи популярного проекта TrueCrypt и доступна для Windows, Linux и macOS.

Важно: если вы забудете пароль, данные восстановить будет невозможно. Шифрование даёт сильную защиту только при правильном использовании — надёжный пароль, чистая система и регулярные резервные копии.

Подготовка

- Скопируйте все нужные файлы с флешки в безопасное место. Процесс удалит все данные на устройстве.

- Оставьте флешку вставленной в компьютер, но не монтируйте её (не открывайте как папку).

- Скачайте VeraCrypt с официального сайта или установите из репозитория дистрибутива Linux. При сильной паранойе проверьте подпись установщика.

Полезно знать: VeraCrypt работает и с целыми устройствами, и с разделами. Выбирайте вариант в зависимости от того, хотите ли вы зашифровать всю флешку или только её часть.

Скачивание и установка VeraCrypt

- Перейдите на страницу загрузки VeraCrypt для вашей ОС.

- Для Windows и macOS скачайте установочный файл и запустите установщик.

- В Linux установите пакет из репозитория вашего дистрибутива или соберите из исходников при необходимости.

Совет по безопасности: используйте подписи или контрольные суммы на странице загрузки, если сомневаетесь в целостности файла. Это минимизирует риск установки поддельной сборки.

Создание зашифрованного тома

Откройте VeraCrypt и следуйте мастеру создания тома.

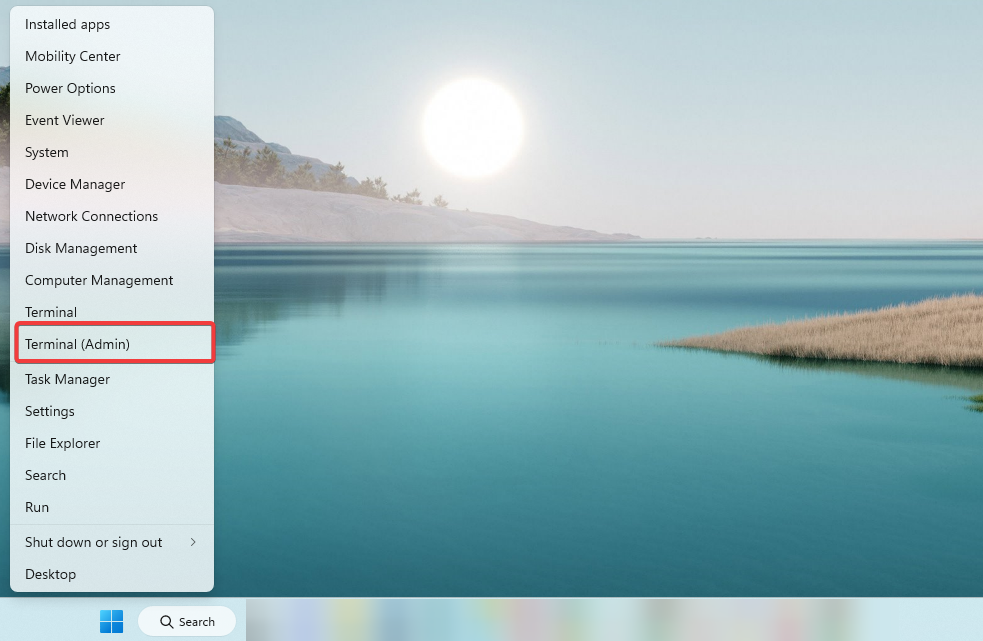

1. Запустите мастер создания тома

В главном окне нажмите кнопку «Создать том».

2. Выберите тип тома

Вы увидите два варианта:

- Стандартный том — простой зашифрованный контейнер или раздел.

- Скрытый том — том внутри тома. Он выглядит как случайные данные и может использоваться как «защитная легенда», если под принуждением вы вынуждены раскрыть пароль.

Для большинства пользователей подойдёт стандартный том. Скрытые тома увеличивают безопасность в особых сценариях, но требуют внимательного планирования.

3. Указание устройства для шифрования

Выберите в списке ваше USB‑устройство. Будьте внимательны: выбор неверного диска приведёт к форматированию и потере данных на нём.

Решите, шифруете ли вы весь носитель (весь диск) или только один раздел. Если хотите использовать всю флешку, выбирайте устройство, а не отдельный раздел.

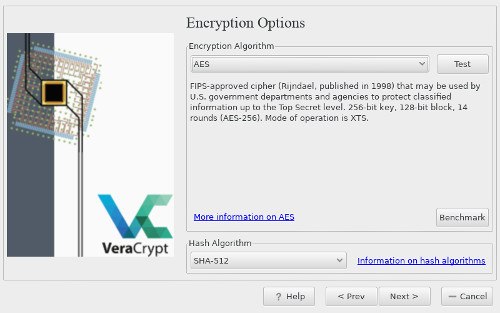

4. Выбор алгоритма шифрования и хэша

Если вы не уверены в отличиях алгоритмов, используйте сочетание:

- Алгоритм шифрования: AES

- Алгоритм хэша: SHA‑512

AES — быстрый и широко проверенный симметричный алгоритм. SHA‑512 — надёжный хэш‑алгоритм для генерации ключей. VeraCrypt также поддерживает вложенное шифрование (несколько алгоритмов подряд), но это замедлит работу устройства.

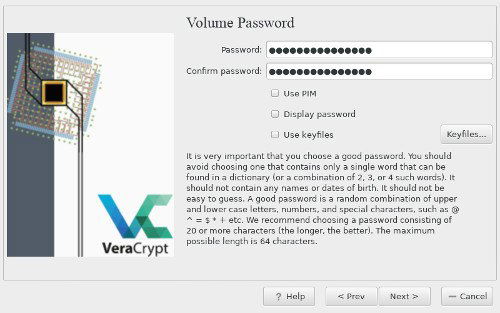

5. Создание парольной фразы

Пароль — единственный ключ к вашим данным. Рекомендации:

- Используйте фразу из нескольких слов (passphrase) длиной от ~15 символов или более.

- Включите редкие слова, цифры и спецсимволы.

- Не используйте очевидные фразы, имена или даты.

Если вы забудете пароль — доступ к файлам будет утрачен безвозвратно.

Совет по удобству: храните пароль в надёжном менеджере паролей или в зашифрованном хранилище резервного копирования.

6. Форматирование и генерация энтропии

На финальном шаге выберите файловую систему тома:

- FAT32 — наиболее совместимая, но ограничение на файл 4 ГБ.

- NTFS — хороший выбор для Windows (поддерживает файлы >4 ГБ).

- ext4 — предпочтителен для Linux.

При генерации ключей VeraCrypt попросит вас двигать мышью для сбора случайных данных — делайте это энергично и в разных направлениях. Это повышает энтропию и устойчивость ключа.

После этого программа создаст зашифрованный том и отформатирует его.

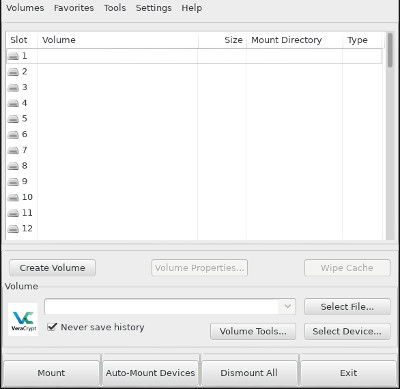

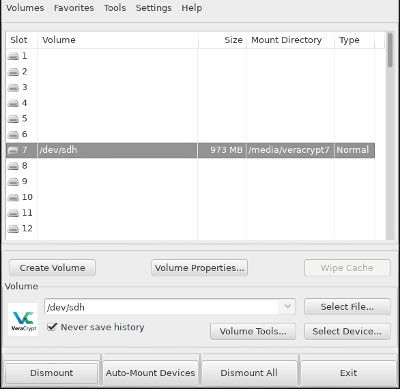

Использование зашифрованной флешки

- Откройте VeraCrypt.

- Выберите свободный слот в списке дисков. Для Windows укажите букву диска, где ничего не занято.

- Нажмите «Выбрать устройство» и укажите ваш зашифрованный диск.

- Нажмите «Монтировать» и введите парольную фразу.

- После успешного монтирования носитель появится в системе как обычный диск. Работайте с файлами как обычно.

- По окончании работы нажмите «Отмонтировать» (Dismount) в главном окне VeraCrypt.

Важно: всегда корректно отмонтируйте том перед извлечением флешки, чтобы избежать повреждения данных.

Когда шифрование не спасёт

- Если на компьютере есть кейлоггер или вредоносное ПО, злоумышленник сможет перехватить пароль или сразу скопировать файлы при монтировании.

- Если вы используете слабый пароль, атака грубой силы возможна при длительном доступе к устройству.

- Если флешка повреждена физически, данные могут стать недоступными, даже если шифрование корректно.

Вывод: шифрование защищает данные в случае физической потери, но не заменяет гигиену безопасности на машине, где вы монтируете том.

Альтернативы VeraCrypt

- BitLocker (Windows) — интегрированное решение для шифрования томов и дисков в Windows Professional/Enterprise. Проще в управлении, но менее переносимо на другие ОС.

- FileVault (macOS) — шифрование диска для компьютеров Apple.

- Hardware-encrypted USB — флешки с встроенным контроллером и PIN-кодом. Удобны, но качество реализации и совместимость варьируются.

- Шифрование отдельных файлов с помощью инструментов вроде GPG — полезно для отдельных документов, но неудобно для целых каталожных структур.

Выбор зависит от потребностей: переносимость, удобство, политика компании, совместимость.

Практическая методика безопасного шифрования флешки (шаг‑за‑шаг)

- Сделайте резервную копию всех файлов с флешки.

- Скачайте VeraCrypt с официального сайта.

- Установите и запустите VeraCrypt.

- Вставьте флешку и убедитесь, что вы выбрали правильное устройство.

- Мастер — Создать том → Стандартный том → Выбрать устройство.

- Выбрать алгоритм AES и SHA‑512 (если не уверены).

- Придумать и записать надёжную парольную фразу.

- Выбрать файловую систему (NTFS/ext4/FAT32).

- Сгенерировать энтропию движением мыши и начать форматирование.

- Смонтировать, проверить доступ к файлам и корректно отмонтировать.

Критерии приёмки

- Том монтируется после ввода пароля.

- Файлы читаются и записываются без ошибок.

- При вводе неверного пароля том не открывается и данные не отображаются.

- Диск корректно отмонтируется и при отключении не приводит к потере данных.

Ролевые чеклисты

Для обычного пользователя:

- Сделать резервную копию перед шифрованием.

- Использовать сложную парольную фразу и менеджер паролей.

- Всегда отмонтировать том перед извлечением флешки.

- Не монтировать том на сомнительных публичных компьютерах.

Для администратора ИТ‑отдела:

- Утвердить стандарты алгоритмов и длину пароля.

- Обеспечить инструкции по резервированию и восстановлению.

- Контролировать наличие актуального антивируса на машинах, где монтируются тома.

- Рассмотреть использование аппаратных ключей и HSM при высоких требованиях к безопасности.

Жёсткие рекомендации по безопасности

- Защищайте парольную фразу — храните её только в зашифрованных хранилищах или менеджере паролей.

- Используйте длинные фразы вместо коротких паролей.

- Регулярно обновляйте ПО на компьютерах, где монтируются зашифрованные тома.

- Не вводите пароль на инфицированных или публичных компьютерах.

- Делайте регулярные резервные копии данных (в т.ч. зашифрованных), храня их в безопасном месте.

Совместимость и переносимость

- VeraCrypt работает на Windows, Linux и macOS. Том, созданный в одной ОС, обычно можно смонтировать в другой при установке VeraCrypt той же версии.

- Выбор файловой системы влияет на переносимость: FAT32 — лучше для совместимости, NTFS — для больших файлов в Windows, ext4 — для Linux.

- При переносе между ОС следите за правами доступа и кодировками имён файлов.

Проблемы и способы их решения

- Том не монтируется: проверьте, правильно ли выбран диск и введён ли верный пароль.

- Ошибки чтения/записи: попробуйте отмонтировать и снова смонтировать, проверить целостность флешки с помощью утилит ОС.

- Потеря пароля: восстановление невозможно — используйте резервную копию.

Краткий словарь одном строкой

- Том: зашифрованный контейнер или раздел, монтируемый как диск.

- Энтропия: случайные данные, используемые для генерации криптографических ключей.

- Passphrase: парольная фраза из слов и символов.

Конфиденциальность и соответствие GDPR

Шифрование помогает соответствовать требованиям по защите персональных данных, так как снижает риск несанкционированного доступа при утрате носителя. Однако шифрование — это часть комплексной политики безопасности. Для соответствия GDPR нужны также процессы обнаружения утечек, уведомления и учёт доступа.

Краткое резюме

- Шифрование USB‑накопителя с VeraCrypt защищает данные при потере или краже.

- Скопируйте файлы, установите VeraCrypt, создайте том, выберите AES+SHA‑512, задайте длинную парольную фразу и отформатируйте.

- Остерегайтесь кейлоггеров и вредоносных программ: безопасность на стороне хоста важна.

Important: если вы забудете пароль — данные восстановить нельзя. Делайте резервные копии и храните пароли надёжно.