Защищённые маршруты в React — реализация и советы

Важно: приведённый пример использует имитацию аутентификации (useState). В реальном приложении используйте надёжный источник состояния аутентификации: сервер, JWT, OAuth, либо централизованный store.

Введение

Защищённые маршруты — это маршруты, доступ к которым разрешён только авторизованным пользователям. Идея простая: до рендера защищённого компонента проверяется состояние аутентификации и/или права пользователя. Если проверка не пройдена — пользователь перенаправляется или видит страницу с ошибкой доступа.

Ключевые варианты реализации:

- Компонент-обёртка (wrapper) — проверяет props и рендерит children или Navigate.

- HOC (higher-order component) — функция, возвращающая компонент, который оборачивает целевой компонент.

- Context/Provider + кастомный хук — совместим с глобальным состоянием авторизации.

- Route guards на уровне сервера (SSR) — для дополнительной безопасности.

Создание приложения React

Перед тем как реализовывать защищённые маршруты, создайте приложение React:

npx create-react-app protect-routes-reactКоманда создаст папку protect-routes-react со всеми файлами. Перейдите в папку и запустите приложение:

cd protect-routes-react

npm startОткройте проект в редакторе и упростите App.js так, чтобы он содержал только следующее:

function App() {

return ;

}

export default App;Теперь можно переходить к маршрутизации.

Установка React Router

Установите библиотеку маршрутизации:

npm install react-router-domВ приложении мы создадим три страницы:

- Home — публичная (страница приветствия).

- Profile — защищённая (только для залогиненных пользователей).

- About — публичная.

Создайте компонент Navbar.js с навигацией. В этом примере используется Link из react-router-dom:

const { Link } = require("react-router-dom");

const Navbar = () => {

return (

);

};

export default Navbar; После этого добавьте маршруты в App.js:

import { BrowserRouter as Router, Routes, Route } from "react-router-dom";

import Navbar from "./Navbar";

import Home from "./Home";

import Profile from "./Profile";

import About from "./About";

function App() {

return (

);

}

export default App;Создайте простые компоненты страниц:

Home.js

const Home = () => {

return Home page

;

};

export default Home;Profile.js

const Profile = () => {

return Profile Page;

};

export default Profile; About.js

const About = () => {

return About page;

};

export default About; Создание защищённых маршрутов

В нашем примере / и /about — публичные маршруты. /profile — должен быть доступен только авторизованным пользователям. Для упрощения создадим «фейковую» аутентификацию через useState.

Настройка простой аутентификации (симуляция)

В App.js добавьте следующий код для имитации состояния залогинености:

import { Routes, Route, BrowserRouter } from "react-router-dom";

import { useState } from "react";

// Other import stamements

function App() {

const [isLoggedIn, setisLoggedIn] = useState(null);

const logIn = () => {

setisLoggedIn(true);

};

const logOut = () => {

setisLoggedIn(false);

};

return (

);

}

export default App;Здесь isLoggedIn управляет отображением кнопок Login/Logout. Это упрощённый пример — в боевом проекте состояние хранится в Context, Redux, Recoil или в Provider от вашей библиотеки аутентификации.

Компонент Protected — защита приватных компонентов

Чтобы защитить маршрут, создайте файл Protected.js и добавьте:

import { Navigate } from "react-router-dom";

const Protected = ({ isLoggedIn, children }) => {

if (!isLoggedIn) {

return Protected проверяет isLoggedIn. Если false — выполняется перенаправление на домашнюю страницу. Если true — рендерятся children.

Использование в App.js для защиты маршрута /profile:

Полный App.js для примера:

import { Routes, Route, BrowserRouter } from "react-router-dom";

import { useState } from "react";

import Navbar from "./Navbar";

import Protected from "./Protected";

import Home from "./Home";

import About from "./About";

import Profile from "./Profile";

function App() {

const [isLoggedIn, setisLoggedIn] = useState(null);

const logIn = () => {

setisLoggedIn(true);

};

const logOut = () => {

setisLoggedIn(false);

};

return (

);

}

export default App;Теперь Profile доступен только после клика Login. При попытке перейти на /profile без логина вы будете перенаправлены на домашнюю страницу.

Контроль доступа на основе ролей (Role-Based Access Control)

Если вам нужно ограничить доступ не только по аутентификации, но и по роли (например, только админы видят analytics), расширьте Protected проверкой прав.

Пример расширения Protected для проверки роли:

const Protected = ({ isLoggedIn, userRole, allowedRoles, children }) => {

if (!isLoggedIn) return Вызываете так:

Альтернативные подходы и когда их применять

- Context + useAuth hook — удобен, если состояние авторизации нужно во многих местах. Помещайте токен/пользователя в Provider.

- HOC — хороший выбор, если хотите применять одну и ту же логику к множеству компонентов без изменения JSX маршрутов.

- Route-level guards (серверная проверка) — необходимы для SSR/Next.js и для защиты критичных данных.

- Использование middleware в API — даже при frontend-проверке всегда проверяйте права на сервере.

Когда защищённые маршруты могут не подойти:

- Если нужно защищать данные, а не только UI: фронтенд-проверка не заменяет серверную авторизацию.

- При необходимости «guest-only» маршрутов (например, страница регистрации для незалогиненных) — нужна обратная логика.

Шаблон: минимальная архитектура для аутентификации

- Provider/AuthContext: хранит isLoggedIn, user, токен и метод login/logout.

- Кастомный хук useAuth() для доступа к контексту.

- Protected-компонент, использующий useAuth().

- Маршруты, которые оборачивают приватные страницы в Protected.

Пример useAuth-обёртки (синтаксис упрощён):

// AuthContext.js

import { createContext, useContext, useState } from 'react';

const AuthContext = createContext(null);

export const AuthProvider = ({ children }) => {

const [user, setUser] = useState(null);

const login = (u) => setUser(u);

const logout = () => setUser(null);

return {children} ;

};

export const useAuth = () => useContext(AuthContext);И использовать в Protected:

const Protected = ({ children }) => {

const { user } = useAuth();

if (!user) return Чек-лист для внедрения защищённых маршрутов (роль: разработчик)

- Решили, где хранится состояние аутентификации (Context / Redux / API).

- Реализовали механизм refresh токена и обработку истёкших токенов.

- Все приватные маршруты обёрнуты в Protected/HOC или проверяются через useAuth.

- Сервер валидирует права и токены для всех приватных API-запросов.

- Есть тесты на перенаправления и рендер приватных компонентов.

- Логика прав хранится централизованно (roles/permissions).

Безопасность и лучшие практики

- Никогда не храните чувствительные данные в localStorage без шифрования; используйте HttpOnly cookie при возможности.

- Всегда проверяйте авторизацию на сервере — клиентская проверка лишь улучшает UX.

- Обрабатывайте истёкшие токены: при 401 — пробуйте refresh, затем перенаправляйте на страницу логина.

- Минимизируйте количество данных в токене — храните только идентификатор/роль, критичные проверки делайте сервер-side.

Тесты и критерии приёмки

Критерии приёмки:

- Приватный маршрут не показывает контент при isLoggedIn === false.

- При попытке прямого перехода на приватный маршрут без логина пользователь перенаправляется на ‘/‘.

- После логина приватный маршрут доступен.

- Проверка прав (role-based): пользователь с ролью, не включённой в allowedRoles, не видит страницу.

Примеры тест-кейсов (ручные/автоматические):

- Негативный тест: открыть /profile при isLoggedIn=false — ожидать redirect ‘/‘.

- Позитивный тест: login -> открыть /profile — ожидать, что компонент Profile отрисован.

- Тест прав: user.role=’user’ и allowedRoles=[‘admin’] -> redirect.

Модель мышления (heuristic)

Думайте о защищённом маршруте как о воротах (gatekeeper): есть условие (ключ), если ключ верный — ворота открываются (рендер), если нет — навигация к странице «входа» или 403.

Примеры альтернатив и сравнение (кратко)

- Protected component (рендер children) — простая и декларативная. Плюс: лёгкость интеграции в Routes. Минус: требует передачи состояния.

- HOC — удобен для повторного использования при компонентной архитектуре, но менее очевиден в JSX маршрутов.

- useAuth + Context — масштабируемо для больших приложений. Рекомендовано для командных проектов.

Edge cases и отладка

- isLoggedIn хранится в состоянии и теряется при перезагрузке — решается сохранением состояния (cookie / localStorage + проверка на сервере).

- Состояние аутентификации ещё не загружено (null) — показывайте лоадер, а не перенаправляйте мгновенно.

- Параллельные запросы после логина — учитывайте race conditions при обновлении токенов.

Краткая методология внедрения (мини-SOP)

- Решите источник истины для auth (API или сторонняя система).

- Реализуйте Provider и хуки (useAuth, useUser).

- Реализуйте Protected, покройте тестами перенаправления.

- Добавьте role-based проверки, если требуется.

- Проведите ревью безопасности и интеграционные тесты API.

Справочник – 1‑строчные определения

- Protected route: маршрут, доступный только при выполнении условия (аутентификация/роли).

- useAuth: кастомный хук для доступа к состоянию аутентификации.

- Navigate: компонент react-router-dom для программного перехода.

Итоги

- Защищённые маршруты улучшают UX и управление доступом на клиенте, но не заменяют серверную проверку.

- Для масштабируемости используйте Context/Provider и кастомные хуки.

- Добавляйте проверку ролей в Protected, храните права централизованно и тестируйте сценарии перенаправления.

Если нужно, могу подготовить: пример с Context/Provider для реальной интеграции с API, тесты на Jest/RTL или версию с HOC.

Похожие материалы

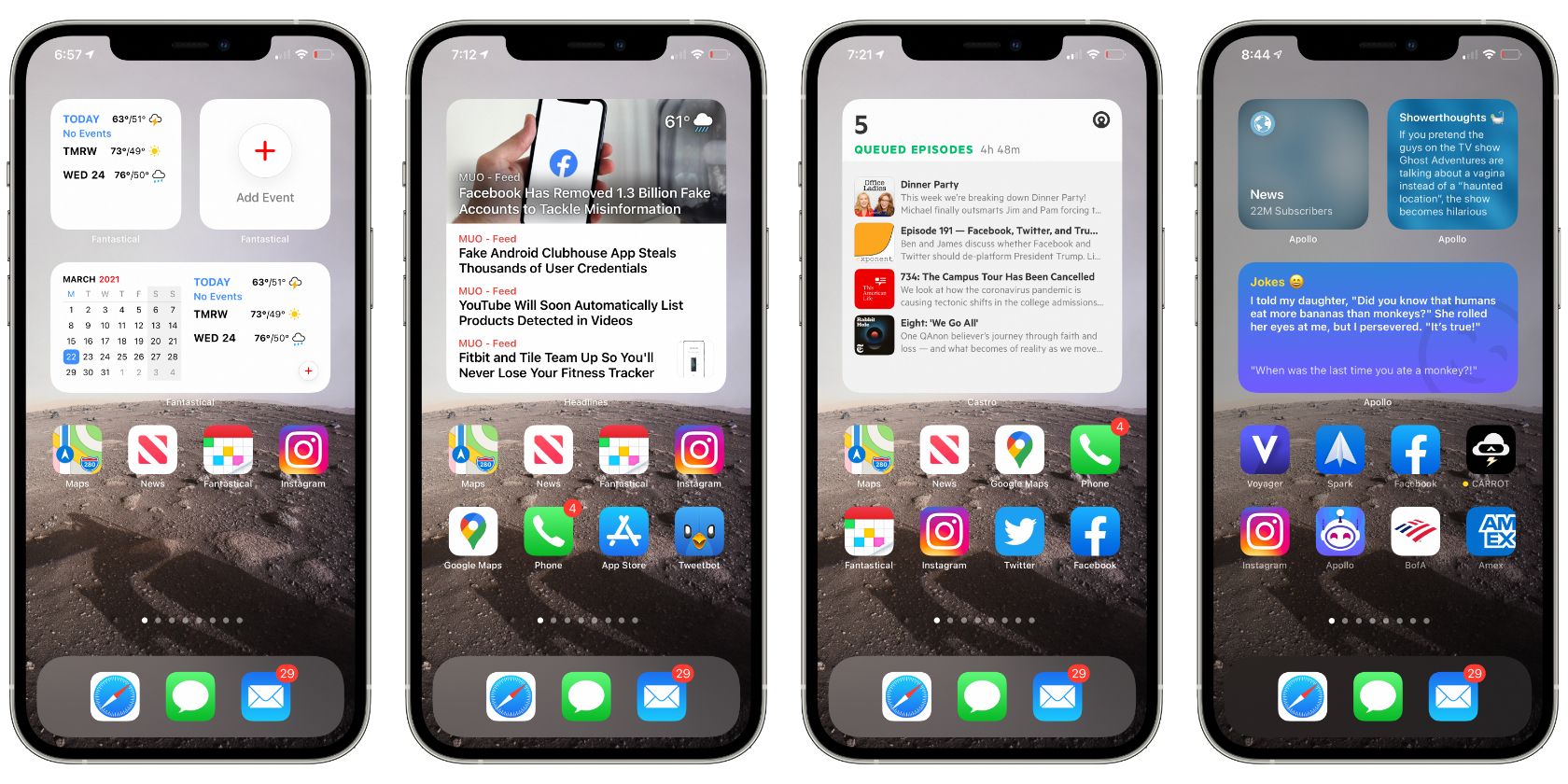

Лучшие виджеты для iPhone — обзор и инструкция

Темы WordPress: выбор, установка, управление

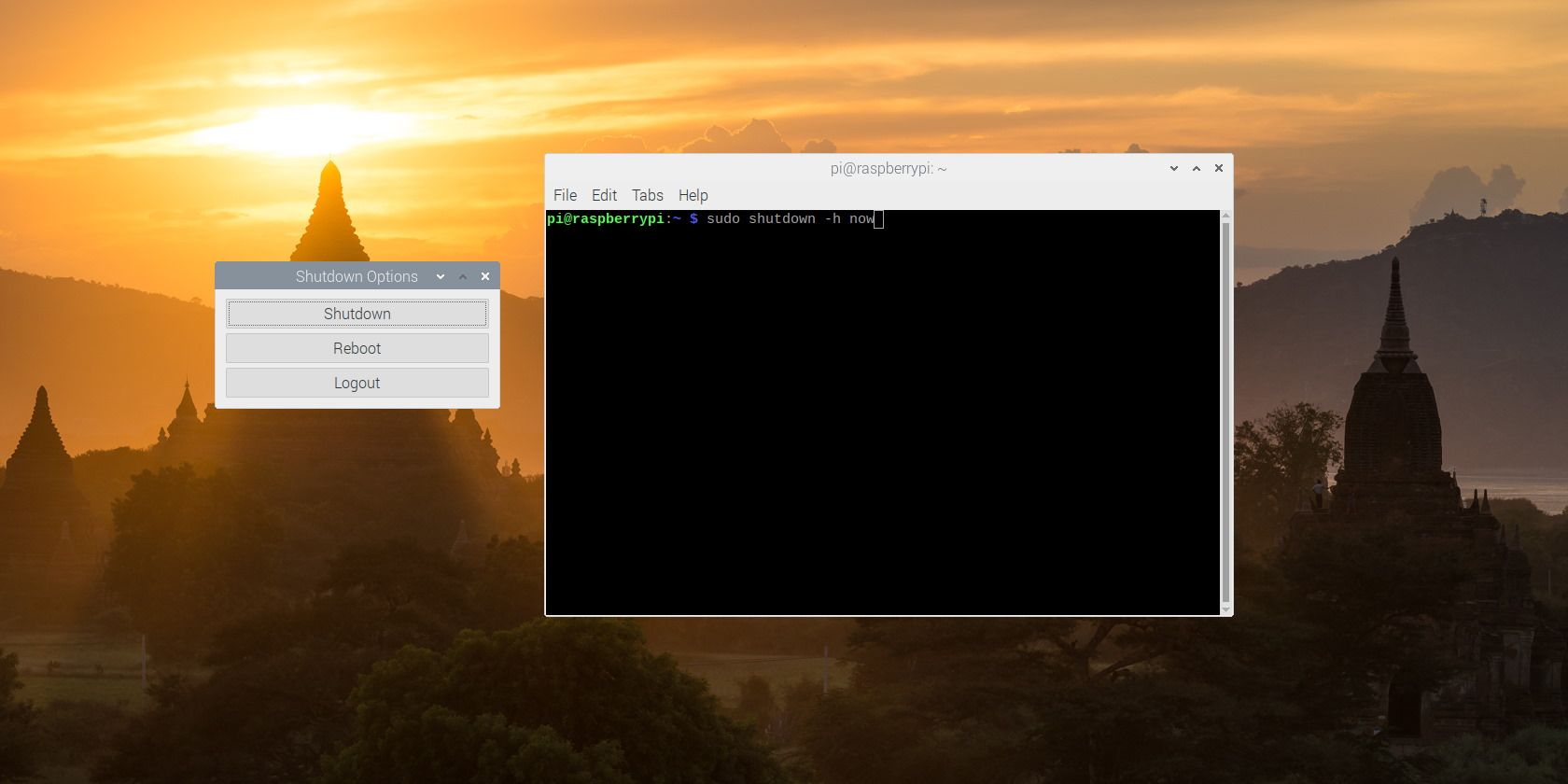

KVM на Arch Linux: установка и первая виртуальная машина

Эффект Зейгарник для продуктивности

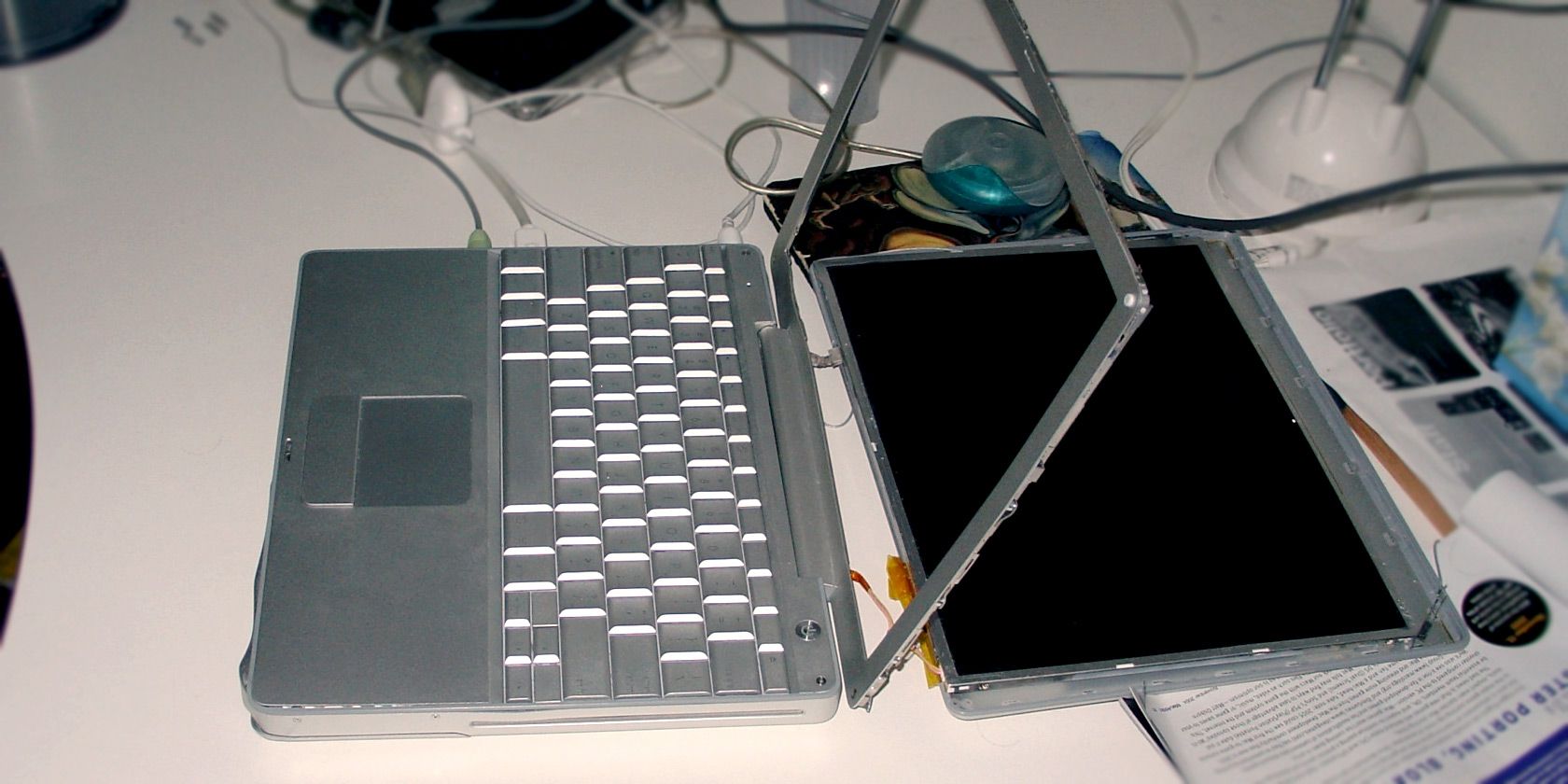

Ремонт ноутбука: диагностика и практические советы