Контрольный список паролей в Next.js

Зачем нужен контрольный список паролей?

Контрольный список паролей — это визуальный и программный механизм, который показывает пользователю, какие требования к паролю выполнены, а какие — нет. Основные преимущества:

- Повышает вероятность того, что пользователи создадут надёжные пароли.

- Улучшает доверие — пользователю видно, что безопасность учитывается.

- Уменьшает количество попыток входа по забывчивости и запросов в службу поддержки.

Важно: контрольный список — не заменитель менеджера паролей и не гарантирует стопроцентную защиту. Чрезмерно сложные и нестандартные требования могут ухудшить UX и побудить пользователей использовать повторно простые пароли.

Когда это не работает

- Если правила слишком специфичны (например, обязательно слово компании), это облегчает подбор.

- Если проверка выполняется только на клиенте и сервер не повторяет валидацию — возможны обходы.

Что потребуется

Кратко — минимальный набор для реализации:

- Node.js и рабочий Next.js проект;

- Редактор кода;

- Базовые знания React hooks (useState, useEffect);

- При желании: внешняя библиотека zxcvbn для оценки силы пароля.

Метод 1: использовать встроенные возможности (хуки и контекст)

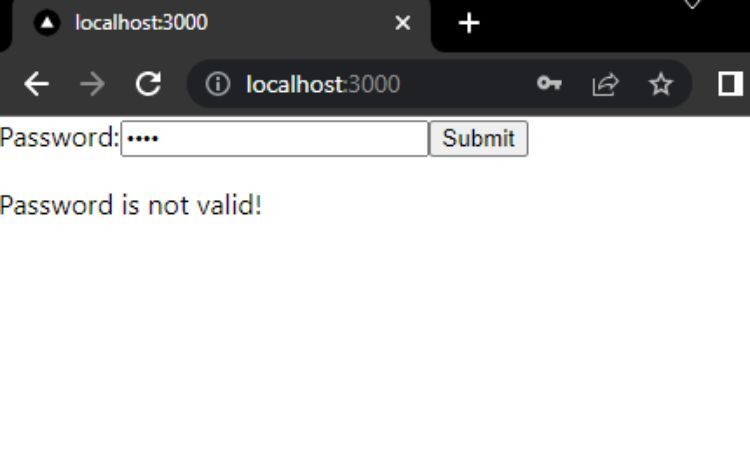

Идея простая: хранить значение пароля в состоянии, валидировать его на каждое изменение и отображать список требований. Ниже — базовый пример компонента. Код сохранён в оригинальном виде для простоты интеграции.

import React, { useState } from 'react'

function PasswordChecklist() {

const [password, setPassword] = useState('')

const [error, setError] = useState(false)

function handleChange(e) {

setPassword(e.target.value)

}

function handleSubmit(e) {

e.preventDefault()

// Password requirements

const requirements = [

// Must be at least 8 characters

password.length >= 8,

// Must contain at least 1 uppercase letter

/[A-Z]/.test(password),

// Must contain at least 1 lowercase letter

/[a-z]/.test(password),

// Must contain at least 1 number

/\d/.test(password)

]

// If all requirements are met, password is valid

const isValid = requirements.every(Boolean)

if (isValid) {

alert('Password is valid!')

} else {

setError(true)

}

}

return (

Password is not valid!

}

)

}

export default PasswordChecklist Советы по улучшению базового подхода

- Валидацию всегда дублируйте на сервере — нельзя полагаться только на клиент.

- Используйте useEffect для расчёта состояния требований и предотвращайте лишние перерендеры.

- Добавьте debounce (например, 200–300 мс) при тяжёлых вычислениях, чтобы не тормозить ввод.

- Рассмотрите использование библиотеки zxcvbn для более реалистичной оценки силы пароля (учитывает слова, последовательности, повторения).

- Реализуйте переключатель видимости пароля (иконка «показать/скрыть») и метрики доступности (aria-live для сообщений об ошибках).

Пример улучшённого компонента — подсказки и доступность

// Пример псевдокода: схема улучшений

// - хранение массива требований [{id, label, check}] в useMemo

// - проверка требований в useEffect при изменении password

// - aria-live="polite" для сообщения о динамической валидации

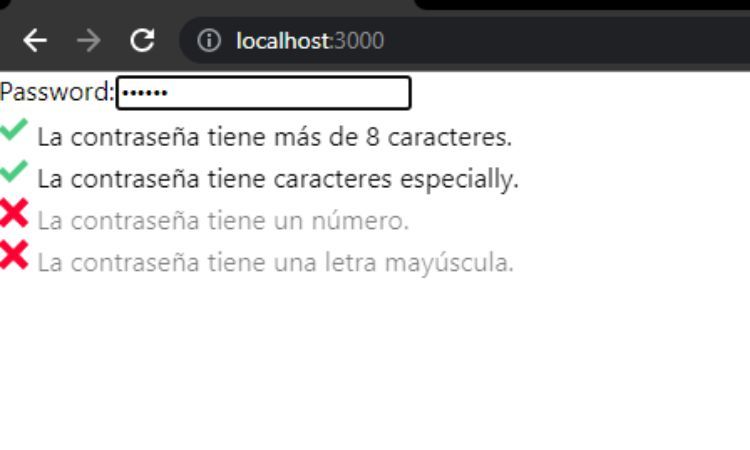

Метод 2: использовать модуль react-password-checklist

Готовые компоненты экономят время и содержат распространённые правила «из коробки». Ниже — пример из исходного материала.

npm install react-password-checklist --saveИмпорт и использование:

import React, {useState} from "react"

import PasswordChecklist from "react-password-checklist"

const App = () => {

const [password, setPassword] = useState("")

return (

)

}

export default App Настройка сообщений на другом языке (пример из исходника):

import React, {useState} from "react"

import PasswordChecklist from "react-password-checklist"

const App = () => {

const [password, setPassword] = useState("")

return (

)

}

export default App Плюсы использования готовой библиотеки

- Быстрая интеграция и поддержка распространённых правил;

- Встроенные сообщения и стили, которые можно переопределить;

- Меньше багов в собственном коде валидации.

Минусы

- Зависимость от стороннего пакета и его размера;

- Может не покрывать специфические бизнес‑правила.

Рекомендации по UX и доступности

- Показывайте список требований рядом с полем ввода и обновляйте его в реальном времени.

- Помечайте выполненные требования галочкой или цветом (зелёный = выполнено, серый = не выполнено).

- Для чтения экранными читалками используйте aria-live=”polite” на контейнере с ошибками/статусом.

- Не используйте только цвет для передачи информации — добавьте и иконку/текст.

- Позволяйте показать пароль (иконка глаз) — это снижает количество опечаток и запросов в поддержку.

Локализация и сообщения для пользователей

- Все сообщения и ошибки должны быть локализованы; передавайте messages в сторонние компоненты или храните словари в i18n.

- Формулируйте сообщения кратко и позитивно: вместо “Неверный пароль” — “Пароль должен содержать…”.

- Учитывайте местные требования по длине и символам (например, поддержка юникода).

Критерии приёмки

- Все правила визуально отображаются и обновляются при вводе.

- Сервер повторно валидирует пароль при отправке формы.

- Сообщения доступны для скринридеров (aria-live) и понятны на локальном языке.

- Тесты покрывают случаи: короткий пароль, без цифр, без заглавных, корректный пароль.

Тестовые сценарии (минимум)

- Ввод пароля длиной 3 символа — ожидается: все требования не выполнены.

- Ввод пароля с цифрой, строчной и заглавной — ожидается: соответствующие пункты отмечены.

- Попытка сабмита при невыполненных требованиях — форма не отправляется.

- Сабмит при выполненных требованиях — отправка проходит и сервер подтвердил валидность.

Альтернативные подходы и ментальные модели

- Модель «минимум + подсказка»: требовать набор базовых правил (длина, цифра, буква) и показывать оценку силы.

- Модель «доверяем менеджеру паролей»: минимизировать требования и рекомендовать менеджер паролей для генерации сильных паролей.

- Модель «адаптивных правил»: для повышения безопасности требовать более строгие правила при подозрительных условиях (новое устройство, высокий риск).

Сравнение подходов (кратко)

- Самописная валидация: гибкость, ноль внешних зависимостей, нужен тест‑покрытие.

- Готовые компоненты: быстро, красиво, но возможные ограничения по кастомизации.

- Доп. оценка силой (zxcvbn): более реалистичная оценка, но увеличивает размер бандла.

Пример плейбука внедрения

- Выявить минимальный набор требований безопасности для сервиса.

- Реализовать клиентскую валидацию и тот же набор проверить на сервере.

- Добавить aria‑поддержку и локализацию.

- Написать unit и e2e тесты для основных сценариев.

- При необходимости подключить zxcvbn и/или react-password-checklist.

- Мониторить обращения в поддержку по проблемам с паролями и корректировать UX.

Безопасность и конфиденциальность

- Никогда не логируйте полные пароли в логи или внешние системы.

- Храните пароль на сервере только после надёжного хэширования (bcrypt/argon2 и пр.).

- При проверке на сервере не отправляйте результирующие сообщения, которые раскрывают, какие именно символы используются.

Часто задаваемые вопросы

Нужно ли требовать специальные символы?

Это зависит от угроз и аудитории. Специальные символы повышают энтропию, но усложняют ввод на мобильных устройствах. Часто достаточно длины и сочетания букв/цифр; альтернатива — рекомендация использовать менеджер паролей.

Достаточно ли клиентской проверки?

Нет. Клиентская проверка улучшает UX, но окончательная валидация обязана выполняться на сервере.

Короткая сводка

- Контрольный список паролей повышает безопасность и UX.

- В Next.js можно реализовать его вручную или подключить react-password-checklist.

- Обязательно повторять валидацию на сервере, обеспечивать доступность и локализацию.

FAQ (включено как схема для JSON‑LD)

- Q: Как локализовать сообщения? A: Передавайте объект messages в компонент или используйте i18n‑решение.

- Q: Что лучше: длина или спецсимволы? A: Оптимально — требование длины + смешение символов; для большей точности используйте оценку силы пароля.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента