Как настроить скрытый сайт Tor на Windows с Savant

Что такое скрытый сервис Tor

Скрытый сервис — это сервер, доступный только внутри сети Tor по .onion‑адресу. Он обеспечивает доступ к веб‑ресурсу без раскрытия IP‑адреса и местоположения владельца. Кратко: Tor обеспечивает сетевую анонимность, а скрытый сервис скрывает координаты хоста.

Зачем использовать скрытый сайт

- Анонимность для владельца и посетителей.

- Доступ в условиях цензуры.

- Возможность развернуть защищённые сервисы (SSH, IRC, веб) внутри Tor.

Важно: доступ к скрытому сервису возможен только через Tor. Если Tor не запущен, сервис недоступен.

Основные понятия в одну строку

- Tor: сеть, обеспечивающая анонимность при передаче трафика.

- Скрытый сервис (.onion): адресуемый внутри Tor сервер, скрывающий местоположение.

- torrc: конфигурационный файл демона Tor.

Шаг 1: Установка Tor

- Скачайте и установите Tor Browser Bundle с официального сайта Tor Project. По умолчанию в комплект входит модифицированный Firefox.

- Запустите Tor Browser. В системном трее при успешном подключении появится значок луковицы Tor.

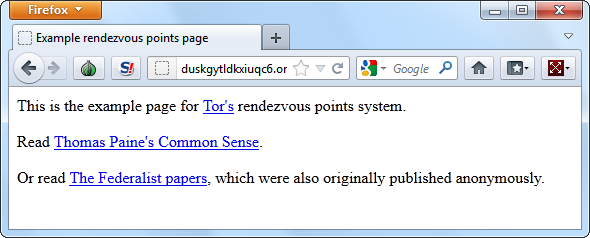

Проверка: введите пример .onion‑адрес duskgytldkxiuqc6.onion в адресную строку Tor Browser — он откроется, если Tor работает.

Примечание: Tor должен быть запущен постоянно, чтобы ваш скрытый сервис был доступен. Отключение Tor делает сервис недоступным и создаёт возможность косвенных наблюдений (когда сервис включён/выключен).

Шаг 2: Установка и настройка веб‑сервера

Tor Project предупреждает, что некоторые крупные веб‑серверы (например, Apache) имеют множество функций, которые при неправильной настройке могут утечьать информацию. Для Windows в руководстве часто упоминают лёгкий Savant; в UNIX-подобных системах — thttpd или аналогичные минималистичные серверы.

Мы рассмотрим Savant на Windows как пример. Общий принцип применим и к другим серверам: минимизируйте потенциальные источники информации и привяжите сервер к localhost.

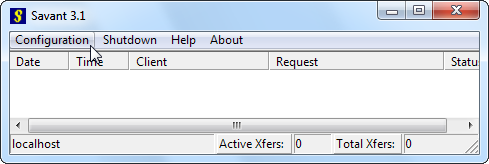

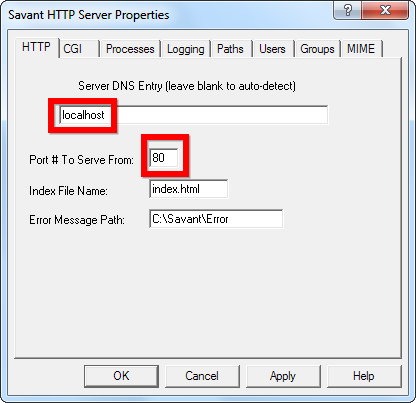

- Установите Savant и откройте его окно конфигурации.

- В конфигурации установите поле Server DNS Entry в значение localhost. Это заставит сервер слушать только loopback‑интерфейс, чтобы внешние HTTP‑запросы в сети Интернет не доходили до вашего хоста.

- Запомните порт (обычно 80). Если используется другой порт (например, 1000), сохраняйте эту информацию для последующей настройки torrc.

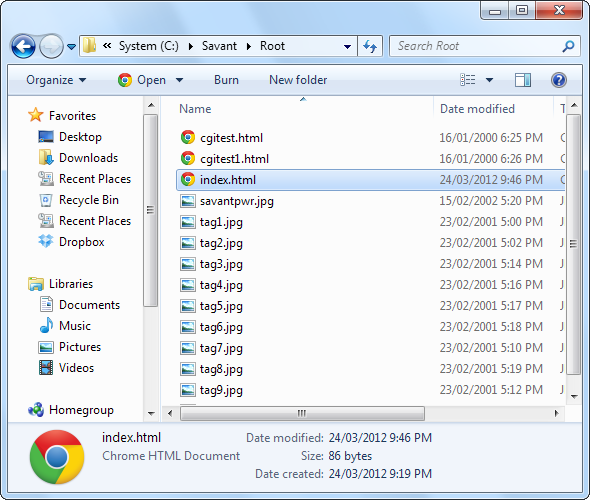

Добавьте содержимое сайта в корневую папку сервера (по умолчанию C:\Savant\Root) и замените index.html на вашу домашнюю страницу.

Проверьте, что сайт доступен локально: откройте в обычном браузере http://localhost или http://localhost:1000 при нестандартном порте.

Контроль ошибок: если локально сайт не открывается, сначала исправьте это до подключения Tor. Проблемы с правами доступа, портом или файрволом блокируют дальнейшую работу.

Шаг 3: Настройка скрытого сервиса в torrc

Теперь скажем Tor, какой локальный сервис нужно опубликовать как скрытый.

- Остановите Tor (если он запущен).

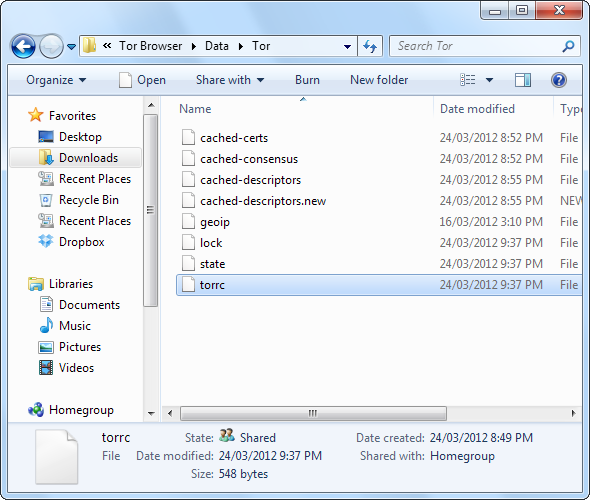

- Найдите файл torrc. В случае Tor Browser Bundle путь: Tor Browser\Data\Tor\torrc.

- Откройте torrc в текстовом редакторе (Notepad или эквивалент).

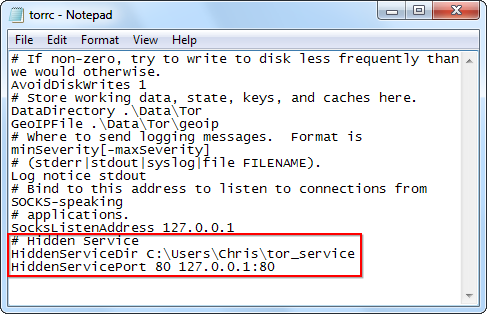

- Добавьте в конец файла секцию HiddenService. Пример для сервера на localhost:80:

# Hidden Service

HiddenServiceDir C:\Users\Name\tor_service

HiddenServicePort 80 127.0.0.1:80Пояснения:

- HiddenServiceDir — директория (пустая), куда Tor запишет hostname и закрытый ключ. Укажите путь, к которому Tor имеет права чтения/записи. Не используйте папку с вашими веб‑файлами.

- HiddenServicePort — перенаправление порта: первый порт — порт, на котором будет доступен ваш .onion (обычно 80), второй — локальный адрес и порт веб‑сервера (127.0.0.1:80 или другое значение).

Если ваш Savant работает на порту 5000, строка должна выглядеть так:

HiddenServicePort 80 127.0.0.1:5000- Сохраните torrc и создайте указанную папку HiddenServiceDir, если она ещё не существует.

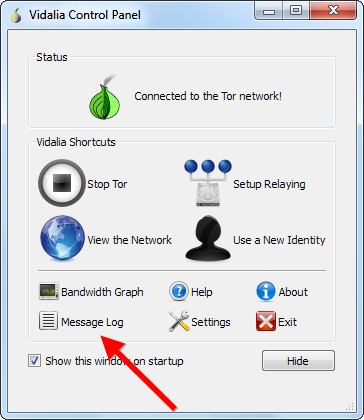

- Запустите Tor и проверьте журнал сообщений на ошибки.

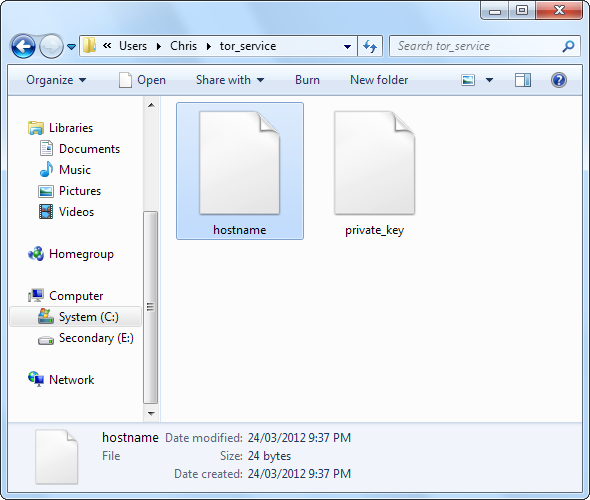

Если ошибок нет, в папке HiddenServiceDir появятся два файла: hostname и private_key. Никому не давайте private_key — это ваш секрет, позволяющий управлять и выдавать себя за ваш домен .onion.

Откройте hostname в текстовом редакторе — там будет .onion‑адрес вашего скрытого сайта. Откройте его через Tor Browser или передайте адрес другим пользователям Tor.

Проверки и отладка

- Тор в журнале без ошибок.

- Файлы hostname и private_key присутствуют и имеют корректные права доступа.

- Локальный сайт доступен по 127.0.0.1:порт.

- Файрвол и антивирус не блокируют Tor или Savant.

Совет: временно включите подробный лог Tor (Log notice stdout или через GUI) при отладке, но помните про хранение логов: они могут содержать информацию, которую вы не хотите сохранять.

Жёсткая настройка безопасности (рекомендации)

- Работайте на минимально‑необходимой ОС: отключите ненужные службы и сетевые интерфейсы.

- Привяжите веб‑сервер только к loopback (127.0.0.1).

- Минимизируйте серверное ПО: удалите или отключите модули, не нужные для сайта.

- Очистите или отключите детальную выдачу ошибок (404, 500) и серверные баннеры.

- Используйте простую статическую выдачу контента вместо сложных серверных приложений, если требуется высокая анонимность.

- Изолируйте окружение: запуск сервера под отдельной учётной записью с ограниченными правами.

- Регулярно обновляйте Tor и веб‑сервер, но предварительно тестируйте обновления в изолированной среде.

- Храните private_key в безопасном хранилище и делайте резервную копию в зашифрованном виде.

Важно: даже минималистичный сервер может утечьать данные через метаданные (например, заголовки) или косвенные соединения. Тщательно проверяйте любые сторонние библиотеки.

Риск‑матрица и варианты смягчения

| Риск | Вероятность | Влияние | Смягчение |

|---|---|---|---|

| Утечка IP через конфигурацию сервера | Средняя | Высокое | Привязать к localhost, проверить заголовки, отключить внешние обратные вызовы |

| Компрометация private_key | Низкая | Критическое | Хранение в зашифрованном виде, ограничение доступа, ротация ключа |

| Ошибки в логах, сохраняющие чувствительные данные | Средняя | Среднее | Минимизировать логирование, включать только при необходимости |

| Неправильная привязка порта | Низкая | Низкое | Проверка локального доступа, тестирование через Tor |

Чек‑лист перед запуском

- Tor установлен и запускается без ошибок.

- Savant (или другой сервер) слушает только 127.0.0.1.

- index.html и статические файлы проверены на отсутствие метаданных.

- torrc содержит правильный HiddenServiceDir и HiddenServicePort.

- HiddenServiceDir создана и имеет корректные права.

- Файл private_key защищён и недоступен третьим лицам.

- Тестовый доступ к .onion через Tor Browser удался.

Роли и ответственность (короткий чек‑лист)

- Оператор сервера: обеспечивает настройку и права доступа, обновления.

- Владелец контента: отвечает за отсутствие чувствительных данных в сайтах и метаданных.

- Безопасность/администратор: проводит аудит конфигурации и логирования.

Когда скрытый сайт не подходит (контрпримеры)

- Вам нужно, чтобы сайт индексировался в обычном интернете — .onion‑сайты не индексируются стандартными поисковиками.

- Высокая нагрузка и требование высокой доступности — простое настольное решение не даст SLA; для этого нужны более надёжные инфраструктуры и дополнительные меры.

- Нужна интеграция с внешними API, которые требуют публичного IP или реального домена — это усложнит анонимность.

Альтернативные подходы

- Развёртывание на VPS в стране с благоприятным законодательством, с использованием Tor как прокси (не эквивалентно скрытому сервису по уровню анонимности).

- Использование специализированных хостингов, предоставляющих .onion‑поддержку и отдельные контейнеры (может быть полезно для high‑availability).

Образец torrc (шаблон)

# Пример конфигурации скрытого сервиса

HiddenServiceDir C:\Users\YourUser\tor_hidden\service1

HiddenServicePort 80 127.0.0.1:80

# По желанию: логировать подробные сообщения в файл для отладки

# Log notice file C:\Users\YourUser\tor_hidden\tor.logКритерии приёмки

- .onion адрес возвращает ожидаемую главную страницу через Tor Browser.

- private_key не доступен никому, кроме администратора.

- Проверка безопасности: заголовки ответа не содержат информации о хосте/IP/путь сервера.

- Журнал Tor не содержит ошибок, связанных с HiddenService.

Быстрая методология тестирования (минимальный набор тестов)

- Проверка локального доступа: http://127.0.0.1:порт

- Перезапуск Tor и чтение журнала на предмет ошибок

- Открытие .onion в Tor Browser — страница загружается корректно

- Проверка заголовков HTTP через локальный прокси (удалить X‑Forwarded‑For и аналогичные журналы)

- Проверка прав доступа к HiddenServiceDir и private_key

Глоссарий — 1‑строчные определения

- .onion: адрес скрытого сервиса в сети Tor.

- HiddenServiceDir: папка, где Tor хранит ключи и hostname для скрытого сервиса.

- private_key: приватный ключ скрытого сервиса, обеспечивающий идентификацию .onion.

Часто задаваемые вопросы

Q: Могут ли пользователи обычного интернета попасть на мой скрытый сайт?

A: Нет — доступ возможен только через сеть Tor.

Q: Можно ли изменить .onion адрес?

A: Адрес привязан к паре ключей. Чтобы получить новый адрес, нужно сгенерировать новый ключ (создать новую HiddenServiceDir).

Q: Что произойдёт, если потерять private_key?

A: Вы потеряете возможность доказать владение старого .onion и восстановить тот же адрес. Создать резервную копию ключа рекомендуется.

Изображение: логотип и иллюстрации предоставлены как часть руководства; для деталей используйте скриншоты конфигурации Savant и Tor Browser.

Image Credit: Blurred Silhouette via Shutterstock

Краткое резюме

Скрытый сайт Tor — мощный инструмент для анонимного размещения контента. Основные шаги: установить Tor, поднять минималистичный веб‑сервер, настроить HiddenService в torrc, проверить и укрепить безопасность. Всегда защищайте private_key и проверяйте, что сервер не «протекает» через заголовки или логи.

Похожие материалы

Как сканировать документы на Samsung Galaxy

Управление RGB лентой через ESP8266 и Tasmota

Сканирование старых фотографий со смартфона

Исправить ошибку аккаунта покупателя на Xbox

CSS drop-shadow — отличия и примеры