Защита данных от утечек — практическое руководство

Утечки данных остаются одной из самых серьёзных проблем XXI века. Они затрагивают коммерческие организации, государственные структуры и обычных людей. С ростом использования интернета и облачных сервисов масштабы и частота инцидентов растут.

Эта статья объясняет простые и практичные шаги для защиты информации. Она подходит как для рядовых пользователей, так и для владельцев малого бизнеса. Включены: базовые меры, поведение при утечке, чеклисты ролей и краткая методология реагирования.

Что такое утечка данных — одно предложение

Утечка данных — несанкционированный доступ к информации, когда она попадает в руки посторонних лиц или становится общедоступной без согласия владельца.

Быстрый план действий

- Оцените риск: какие данные хранились в пострадавшем сервисе.

- Измените пароли и включите двухфакторную аутентификацию (2FA).

- Уведомьте банки и сервисы, где использовались те же учётные данные.

- Включите мониторинг кредитной истории и оповещений о мошенничестве.

1. Контролируйте доступ

Многие инциденты происходят не из-за уязвимости сети, а из-за плохого управления доступом. Контроль доступа — это набор правил и средств, которые определяют, кто и когда может получить доступ к данным.

- Принцип наименьших привилегий: давайте пользователям только те права, которые нужны им для работы.

- Разделение обязанностей: разделяйте ключевые функции между разными людьми, чтобы снизить риск злоупотребления.

- Аудит и логирование: храните логи доступа и регулярно проверяйте их на подозрительную активность.

Физические и цифровые меры важны одинаково. На телефоне используйте PIN, биометрию или надёжную блокировку. Для компьютеров — пароли и менеджеры паролей.

Важно: даже самая защищённая сеть уязвима, если в ней есть учётные записи с чрезмерными правами.

2. Безопасно управляйте документами и удостоверениями

Многие злоумышленники начинают офлайн: поискут бумажные выписки, квитанции, утерянные удостоверения. Физическая компрометация часто приводит к онлайн‑атакам.

Рекомендации:

- Уничтожайте ненужные банковские выписки, налоговые документы и бумаги с номерами (например, социального страхования) — используйте шредер.

- Не храните на постоянной основе документы, которые не нужны вам ежедневно.

- Не носите критичные документы (пластиковые карты с чипом, оригинал удостоверения) вместе с кошельком без необходимости.

- Храните резервные копии важных документов в зашифрованном виде.

3. Следите за новостями в кибербезопасности

Угрозы меняются быстро. Фишинговые письма стали выглядеть очень правдоподобно. Новые виды вредоносного ПО, криптоджекинг и целевые кампании появляются регулярно.

Что делать:

- Подписывайтесь на уведомления от надёжных источников безопасности или профильных изданий.

- Регулярно обновляйте ОС и приложения — патчи закрывают известные уязвимости.

- Устанавливайте проверенные антивирусы и системные инструменты защиты.

Что делать, если данные всё же утекли

Даже при всех мерах риск остаётся. Если вы получили уведомление о возможной утечке — не игнорируйте его.

- Оцените масштаб: какие сервисы и какие типы данных могли быть затронуты (имя, почта, дата рождения, платёжные данные и т.д.).

- Немедленно смените пароли на затронутых сайтах и на других сервисах, где используется тот же пароль.

- Включите двухфакторную аутентификацию там, где это возможно.

- Уведомьте свой банк — попросите заблокировать карты или установить временные ограничения.

- Создайте обращение в службы поддержки пострадавших сервисов и сохраните все подтверждения взаимодействия.

- При подозрении на кражу личности подключите службы мониторинга кредитной истории и подумайте о временной заморозке кредитного отчёта.

Примечание: часто единственные люди, которые точно знают, какие данные украдены — это злоумышленники. Поэтому действуйте предположительно и быстро.

Инструменты и практики защиты (короткая шпаргалка)

- Менеджер паролей: хранит длинные уникальные пароли для каждого сайта.

- Двухфакторная аутентификация (2FA): SMS слабее, предпочтительнее приложения‑генераторы кодов или аппаратные ключи (FIDO2).

- Шифрование диска и облачных резервов: BitLocker, FileVault, VeraCrypt, встроенное шифрование облачных провайдеров.

- Регулярные резервные копии: локальные и оффлайн‑копии.

- Минимизация данных: храните только необходимую информацию.

Когда эти меры могут не сработать

- Внутреннее злоумышленничество: если у сотрудников есть широкие права и они намеренно воруют данные.

- Целевые АРP команды: продвинутые группы атак могут обходить типовые защиты.

- Утечки через сторонние интеграции: если партнёры/поставщики взломаны, ваши данные тоже могут пострадать.

В таких случаях необходимы дополнительные меры: строгий контроль поставщиков, шифрование на уровне приложения и регулярные аудиты.

Альтернативные подходы

- Zero Trust: модель безопасности, при которой по умолчанию никому не доверяют, а каждый доступ проверяется и логируется.

- Дифференцированное хранение: разделяйте критичные данные по разным системам, чтобы при компрометации одной части ущерб был ограничен.

- Минимизация хранения: не сохраняйте данные, если они вам не нужны.

Мини‑методология реагирования (4 шага)

- Идентификация: зафиксируйте уведомление и соберите доступную информацию.

- Ограничение: изолируйте затронутые аккаунты и сервисы, смените доступы.

- Устранение: удалите вредоносные артефакты, восстановите безопасную конфигурацию.

- Восстановление и отчётность: восстановите сервисы и уведомьте заинтересованные стороны.

Инцидент‑рунбук: пошагово для малого бизнеса

- Получили уведомление о взломе или заметили подозрительную активность — создайте тикет инцидента.

- Немедленно измените пароли администратора и пользователей с повышенными правами.

- Отключите внешние интеграции, которые могут использовать скомпрометированные ключи.

- Проверьте логи на предмет неавторизованных действий и сохраните их на защищённый носитель.

- Уведомьте клиентов, чьи данные могли быть затронуты, и подробно опишите рекомендованные действия.

- Проведите форензический анализ и привлеките экспертов, если нужно.

- Обновите политику безопасности и проведите обучающий цикл для сотрудников.

Чеклисты по ролям

Для обычного пользователя:

- Использовать менеджер паролей; уникальный пароль для каждого сервиса.

- Включить 2FA везде, где возможно.

- Регулярно проверять выписки по картам.

- Не кликать по ссылкам из непроверенных писем.

Для владельца малого бизнеса:

- Назначить ответственного за безопасность.

- Внедрить принцип наименьших привилегий.

- Проводить регулярные бэкапы и тесты восстановления.

- Договориться о SLA с провайдерами безопасности.

Для IT/DevOps:

- Настроить централизованное логирование и оповещения.

- Обновлять зависимости и патчить систему.

- Проводить периодические тесты на проникновение.

Критерии приёмки после устранения утечки

- Подтверждённая остановка неавторизованного доступа.

- Сменены и защищены ключевые учётные данные и ключи API.

- Проведён анализ корневой причины и закрыты уязвимости.

- Клиенты и регуляторы уведомлены согласно требованиям.

1‑строчный глоссарий

- Фишинг: попытка выманить конфиденциальные данные под видом доверенного сообщения.

- 2FA: двухфакторная аутентификация — дополнительный слой проверки личности.

- Zero Trust: модель безопасности, где доступ контролируется постоянно.

- Криптоджекинг: использование чужих ресурсов для майнинга криптовалюты.

Риски и смягчение — краткая матрица

- Риск: кража платёжных данных. Смягчение: токенизация, мониторинг транзакций, заморозка карт.

- Риск: компрометация учётных записей. Смягчение: 2FA, строгие пароли, блокировки после неудачных попыток.

- Риск: утечка через поставщика. Смягчение: аудит поставщиков, минимизация хранимых данных, контрактные обязательства.

Шпаргалка по паролям и 2FA

- Длина пароля: минимум 12 символов; используйте фразы.

- Менеджер паролей: храните все пароли и генерируйте уникальные.

- 2FA: предпочтительны приложения‑аутентификаторы или аппаратные ключи.

Когда обращаться в правоохранительные органы

Если вы заметили масштабную кражу денег, шантаж, использование личных данных в преступных схемах или если вас прямо ограбили — обратитесь в полицию и сохраните все доказательства.

Примеры ошибок, которые усиливают риск

- Повторное использование паролей на нескольких сайтах.

- Долгая задержка с применением обновлений безопасности.

- Передача критичных данных по нешифрованным каналам.

Заключение

Утечки данных — неотвратимая часть цифрового мира, но их последствия можно смягчить. Базовые меры (контроль доступа, безопасное хранение документов, обновления и 2FA) дают сильную защиту. В случае инцидента действует принцип: быстро оценить, изолировать, уведомить и восстановить. Последовательная работа по этим шагам снижает риск финансовых и репутационных потерь.

КОНЕЦ

Похожие материалы

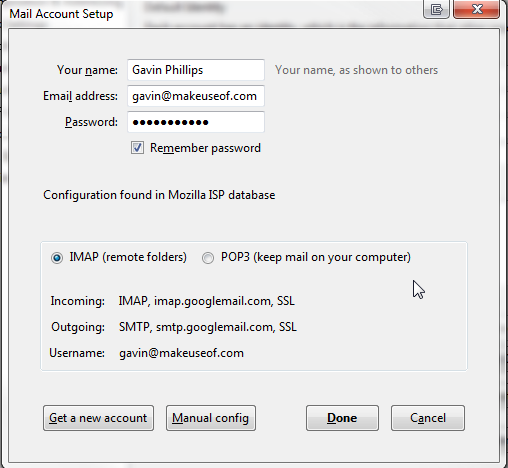

Gmail и настольные клиенты: выбор и настройка

SketchUp бесплатно: как начать 3D‑моделирование

Как создать аккаунт PlayStation Network (PSN)

Почему iPhone и iPad нагреваются и как это исправить

Как искать жильё на Airbnb для отпуска